Amazon CloudFront är ett säkert och programmerbart nätverk för innehållsleverans. Har du lanserat din webbplats på Kinsta och vill använda Impervas CDN istället för Kinstas CDN? Den här guiden visar dig hur.

Några av säkerhetsfunktionerna i CloudFront inkluderar kryptering på fältnivå och skydd mot DDoS-attacker på nätverks- och applikationsnivå.

Begär anpassat SSL-certifikat

En del av din Cloudfront-distributionskonfiguration inkluderar tillämpning av ett anpassat SSL-certifikat. Eftersom detta kan ta allt från några minuter till flera timmar att slutföra rekommenderar vi att du begär det anpassade SSL-certifikatet innan du påbörjar processen med att skapa en ny distribution.

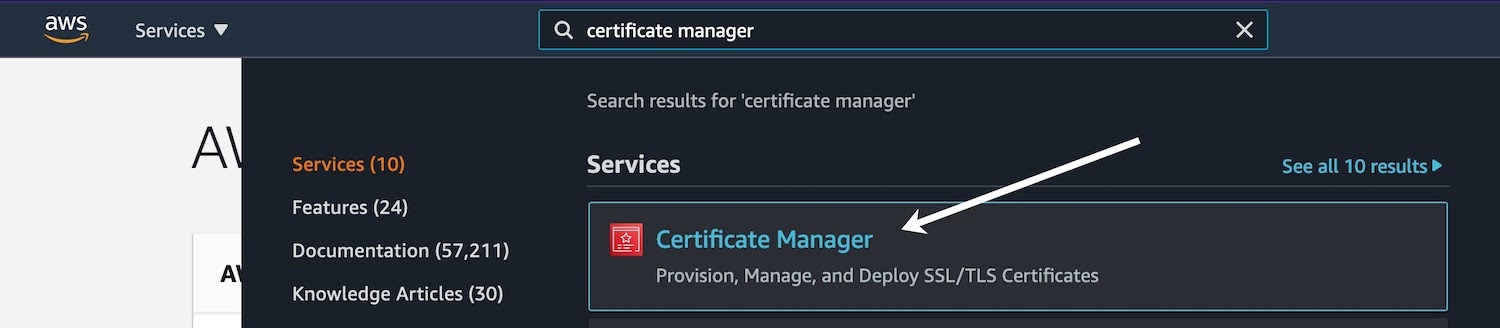

Om du inte redan har ett AWS-konto kan du skapa ett här. När du har loggat in på ditt AWS-konto söker du efter ”certifikathanterare” med hjälp av sökrutan i menyraden och klickar på Certifikathanterare under Tjänster.

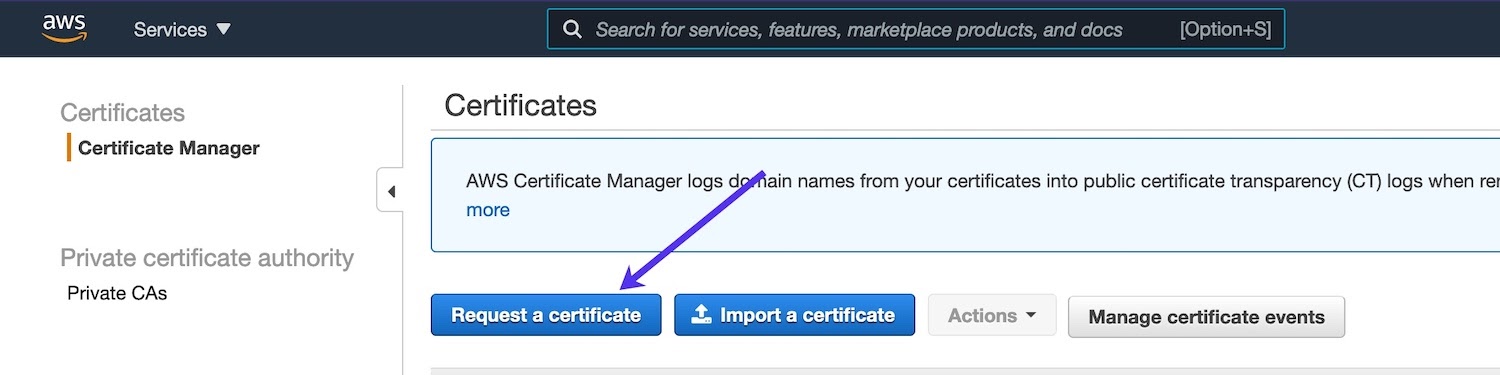

I Certifikathanteraren klickar du på knappen Begär ett certifikat.

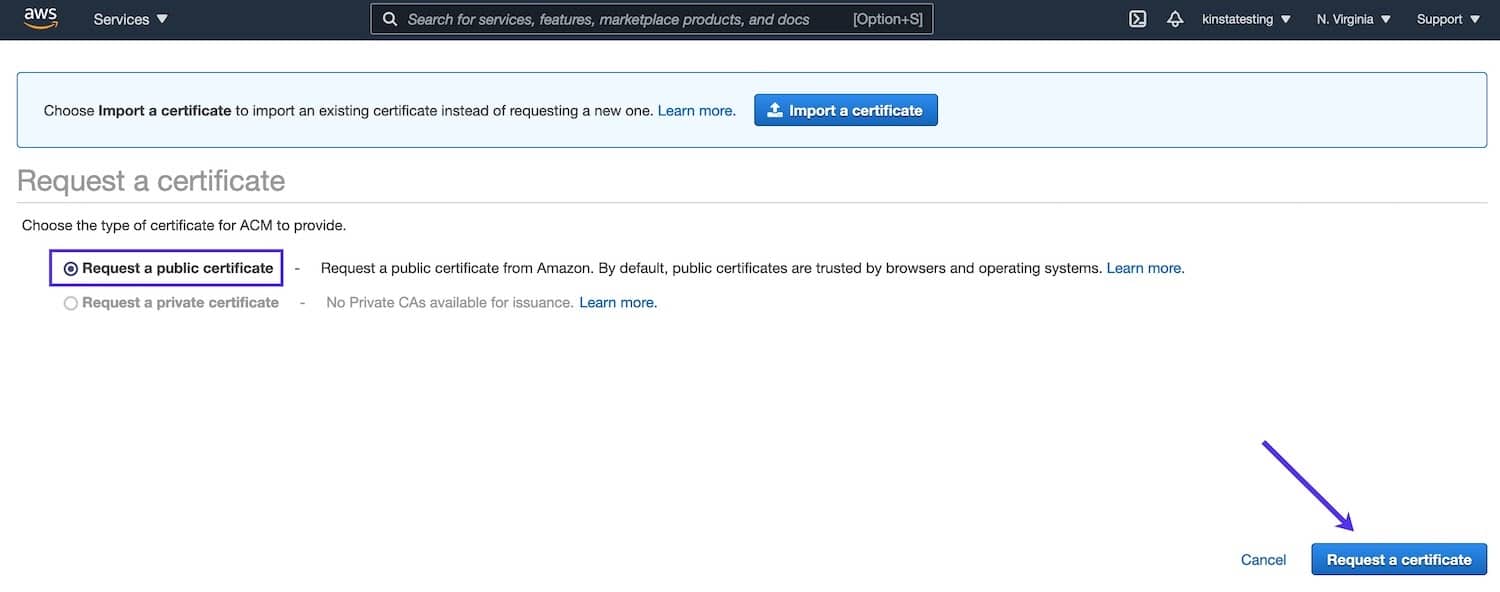

På nästa sida väljer du Begär ett offentligt certifikat och klickar på knappen Begär ett certifikat.

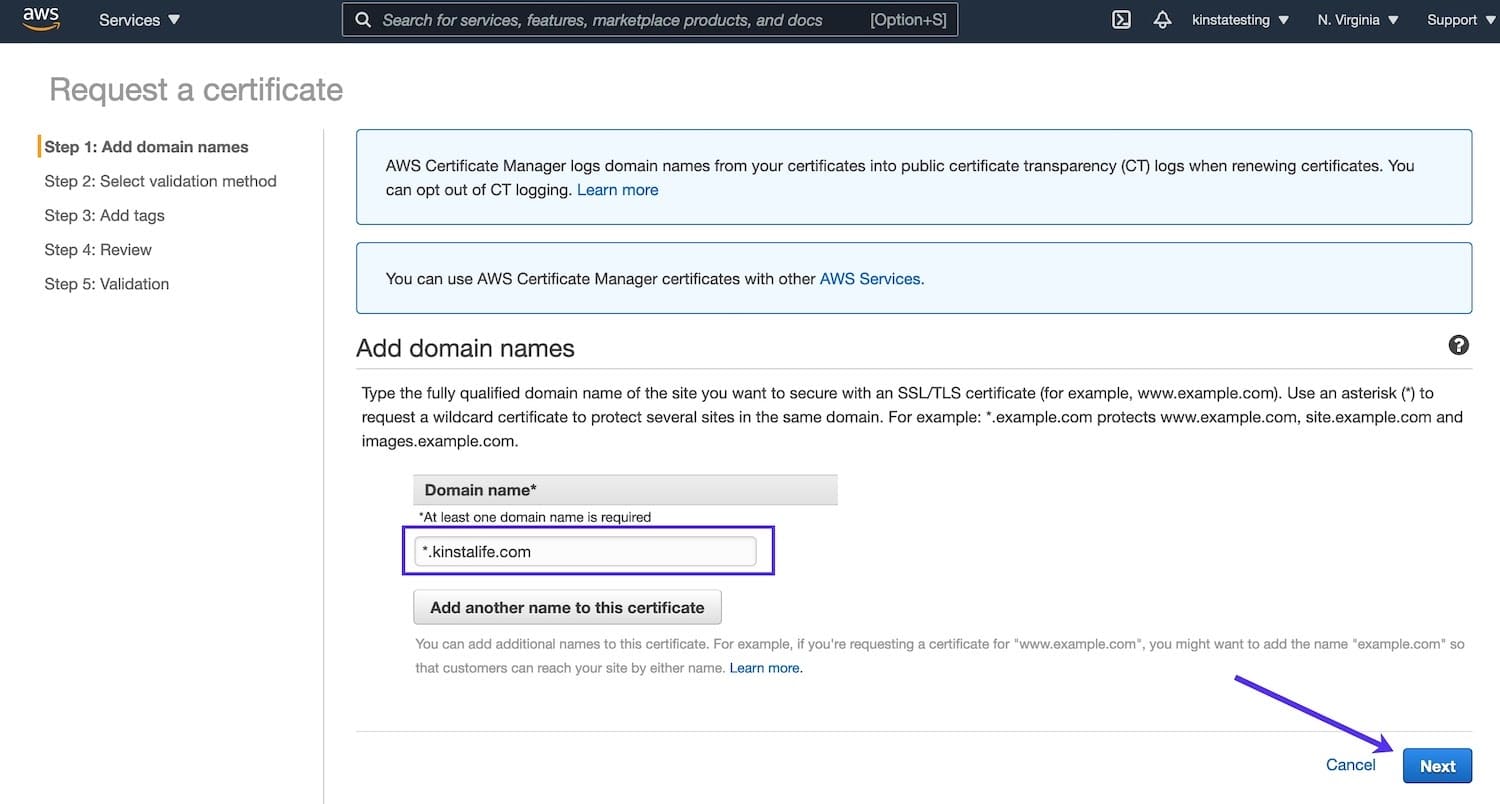

Lägg till domännamn

I Begär ett certifikat-formuläret lägger du till din anpassade domän (webbplatsens primära domän på Kinsta) i domännamnslistan (om du lägger till en rotdomän måste du både lägga till domänen som inte är www och domänen som är www eller lägga till wildcard-domänen som *.example.com) och klicka på Nästa.

Domänvalidering

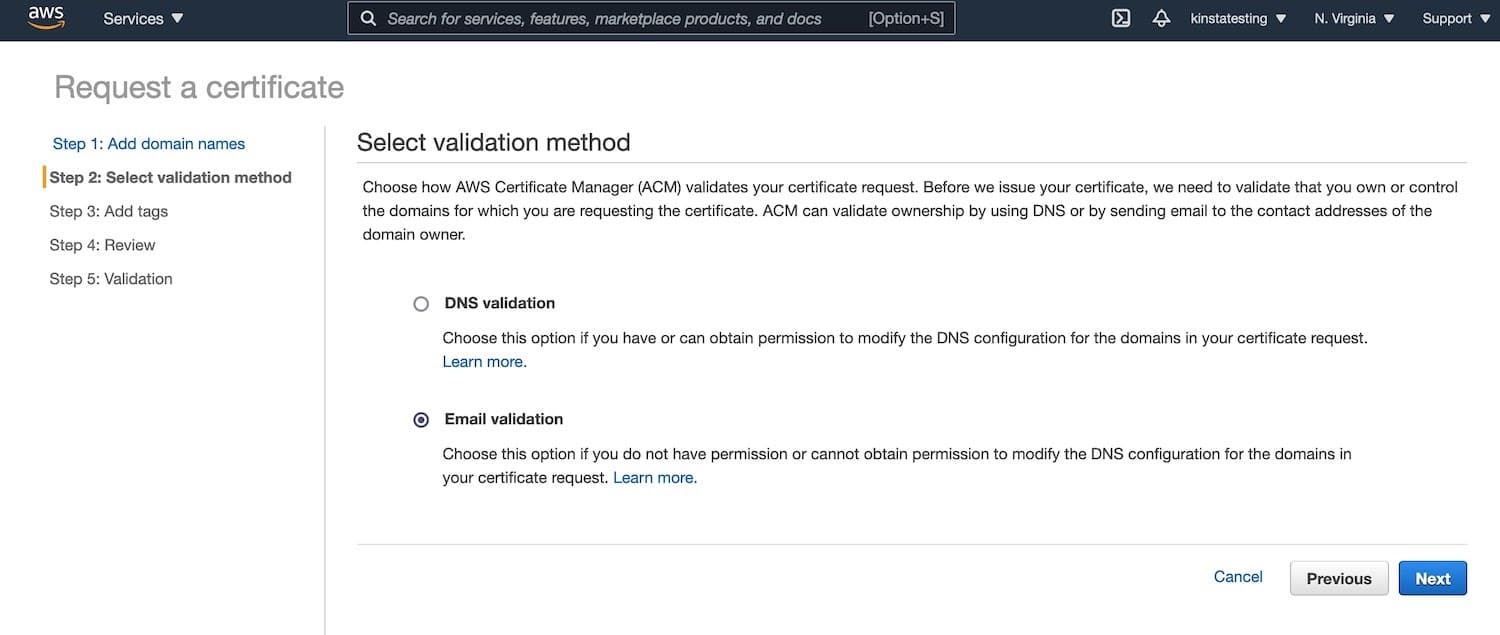

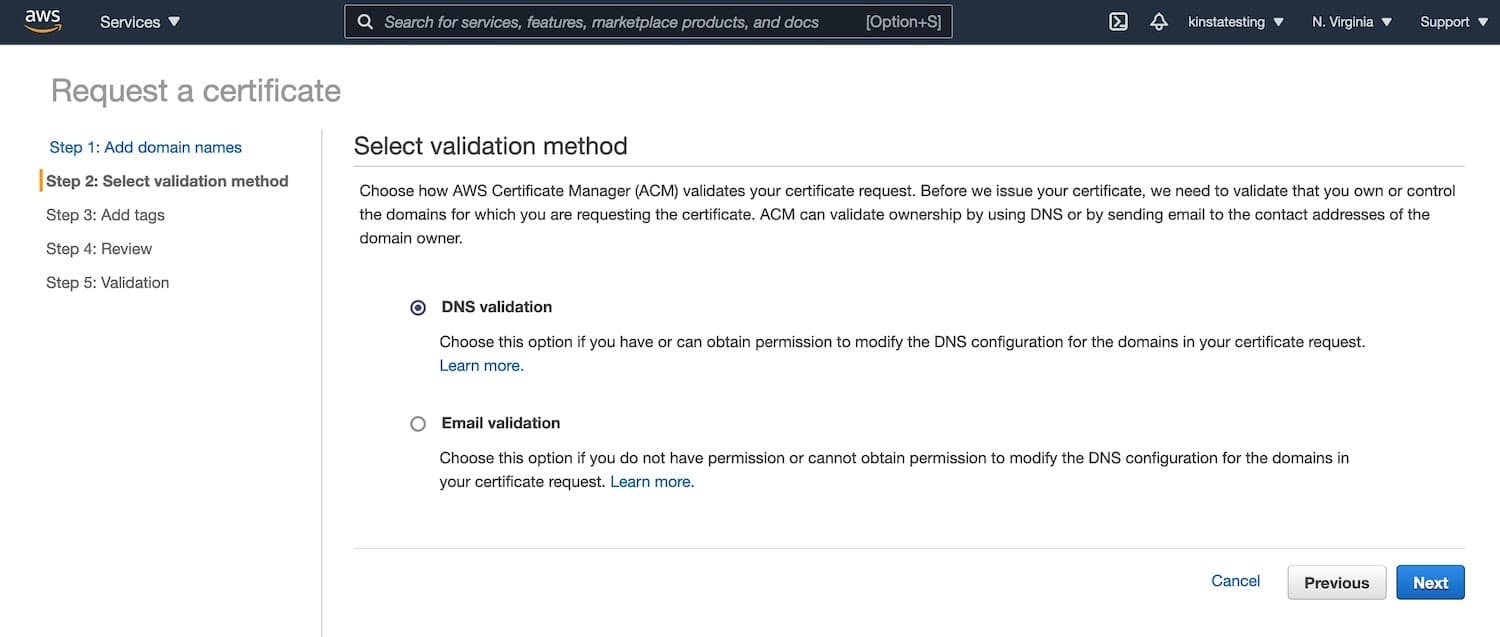

På nästa skärm väljer du antingen e-post- eller DNS-validering för ditt SSL-certifikat. Välj det alternativ som fungerar bäst för dig.

Om din domänregistrering inte har ett integritetsskydd som döljer din kontaktinformation från WHOIS-sökningar, eller om e-post som skickas till proxy e-postadressen vidarebefordras till din riktiga e-postadress, kan du använda e-postvalideringsmetoden för att validera din certifikatbegäran.

Om du inte kan ta emot e-postmeddelanden på den e-postadress som visas i WHOIS-sökningar måste du använda DNS-valideringsmetoden.

Validering av e-post

Välj E-postverifiering och klicka på knappen Nästa för att initiera e-postverifieringen.

Du får upp till 8 e-postmeddelanden för varje domän som du har lagt till i certifikatet och måste agera på minst ett e-postmeddelande för varje domän för att slutföra valideringen.

DNS-validering

Om du vill använda den här metoden väljer du DNS-valideringsmetoden och klickar på knappen Nästa.

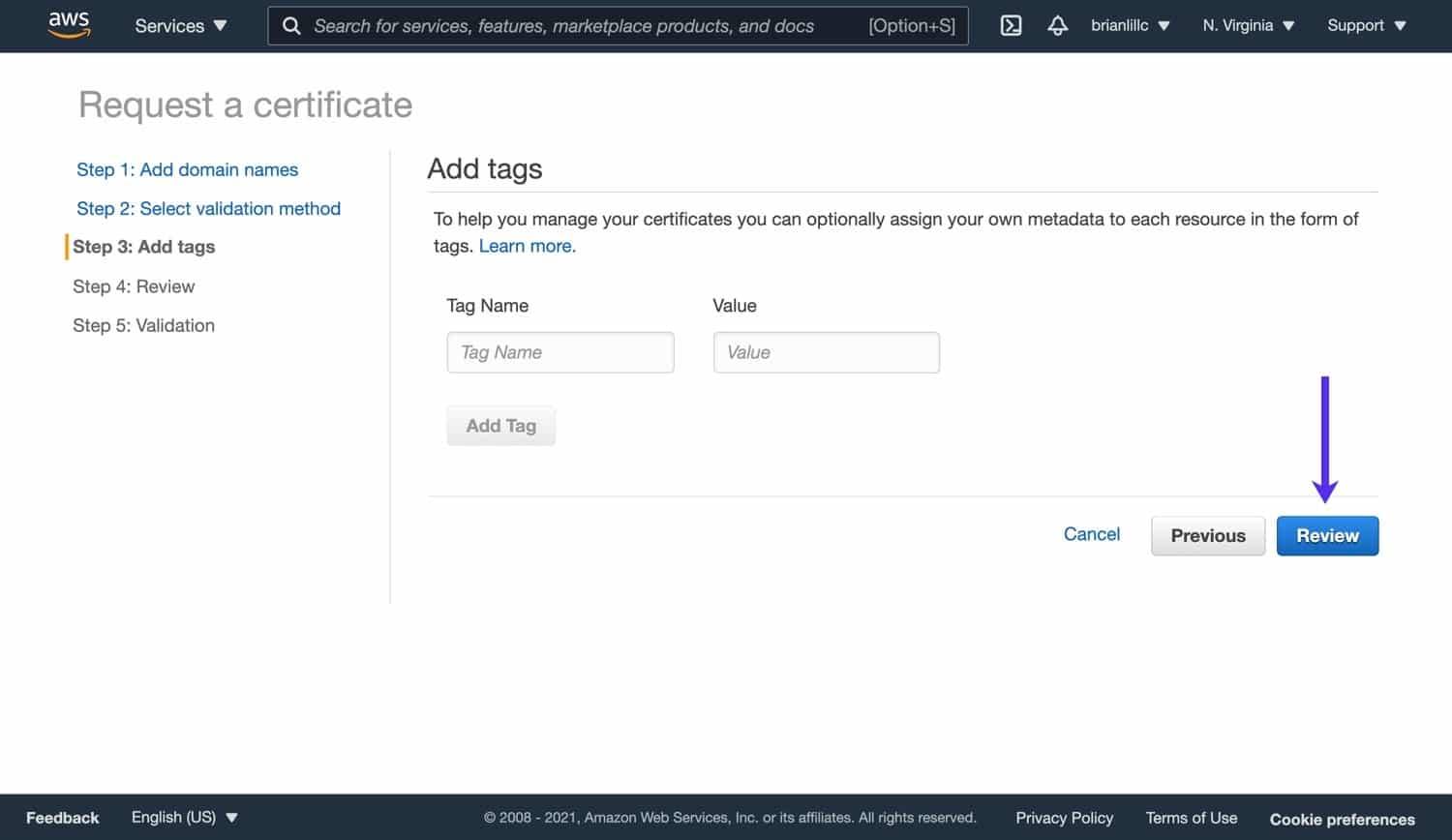

På sidan Lägg till taggar kan du lägga till några valfria taggar om det behövs och klicka på Granska för att gå vidare till nästa steg.

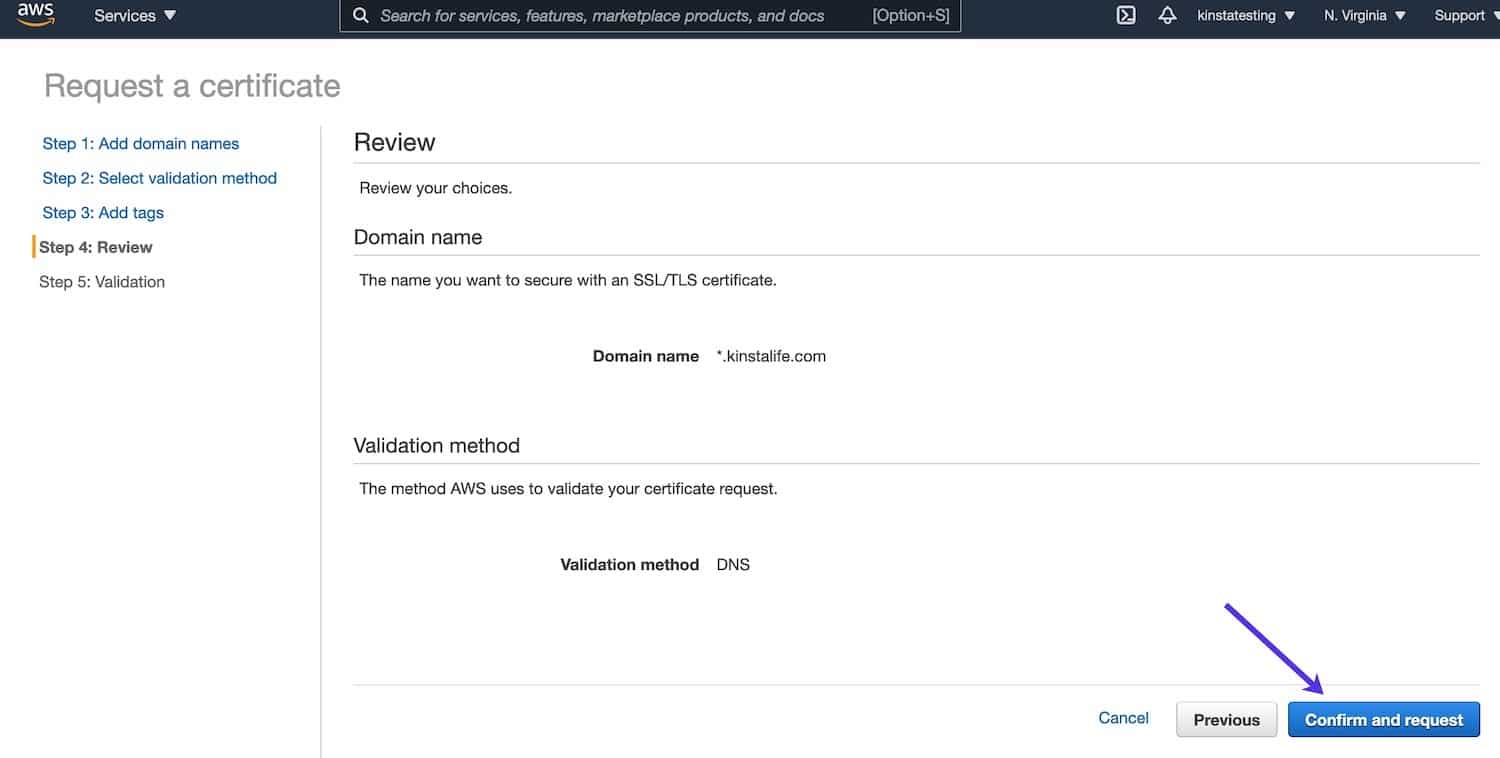

På Gransknings-sidan klickar du på knappen Bekräfta och begär för att gå vidare till valideringssteget.

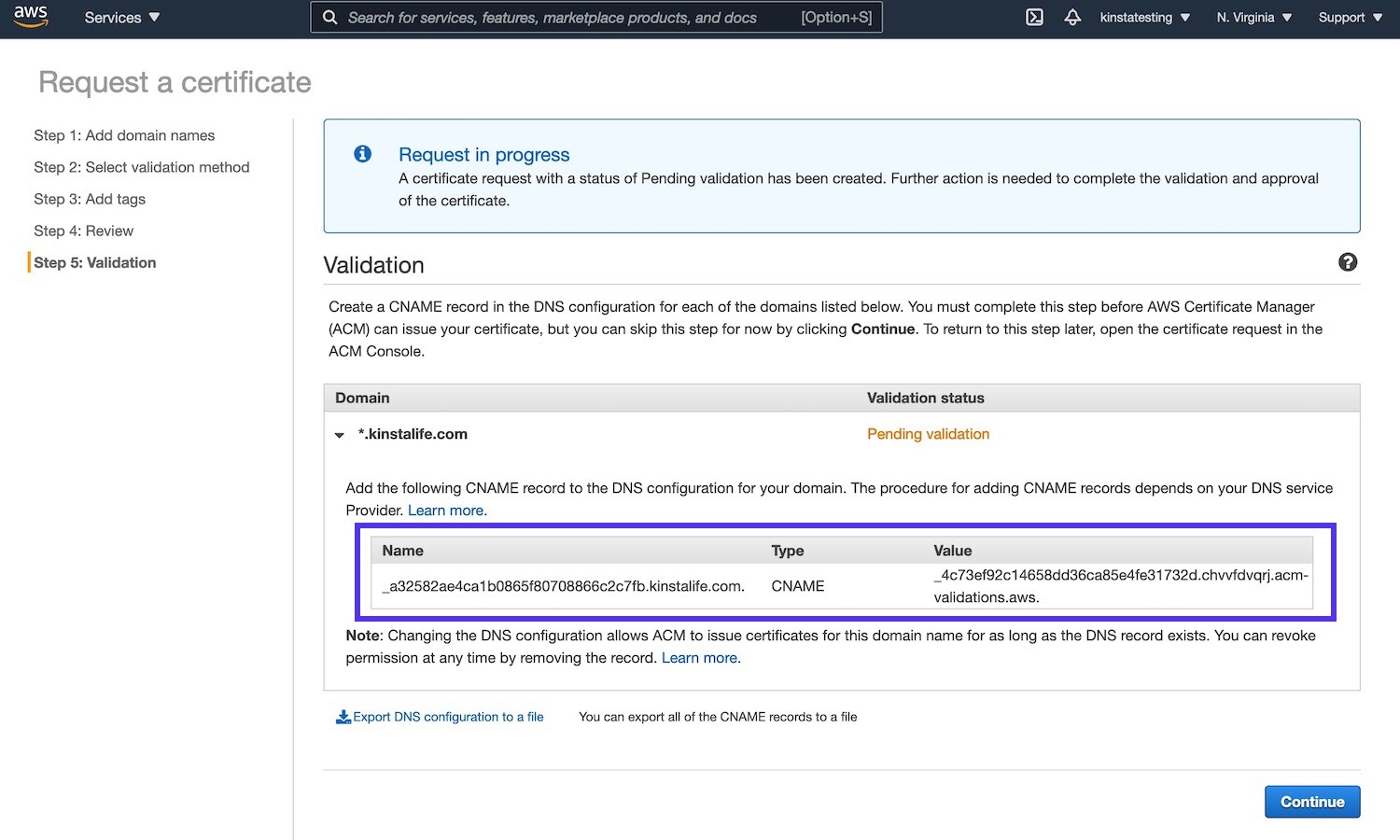

På nästa sida klickar du på pilikonen bredvid ditt anpassade domännamn för att visa CNAME-informationen för valideringen. Du måste skapa en CNAME-post för din anpassade domän med den här informationen.

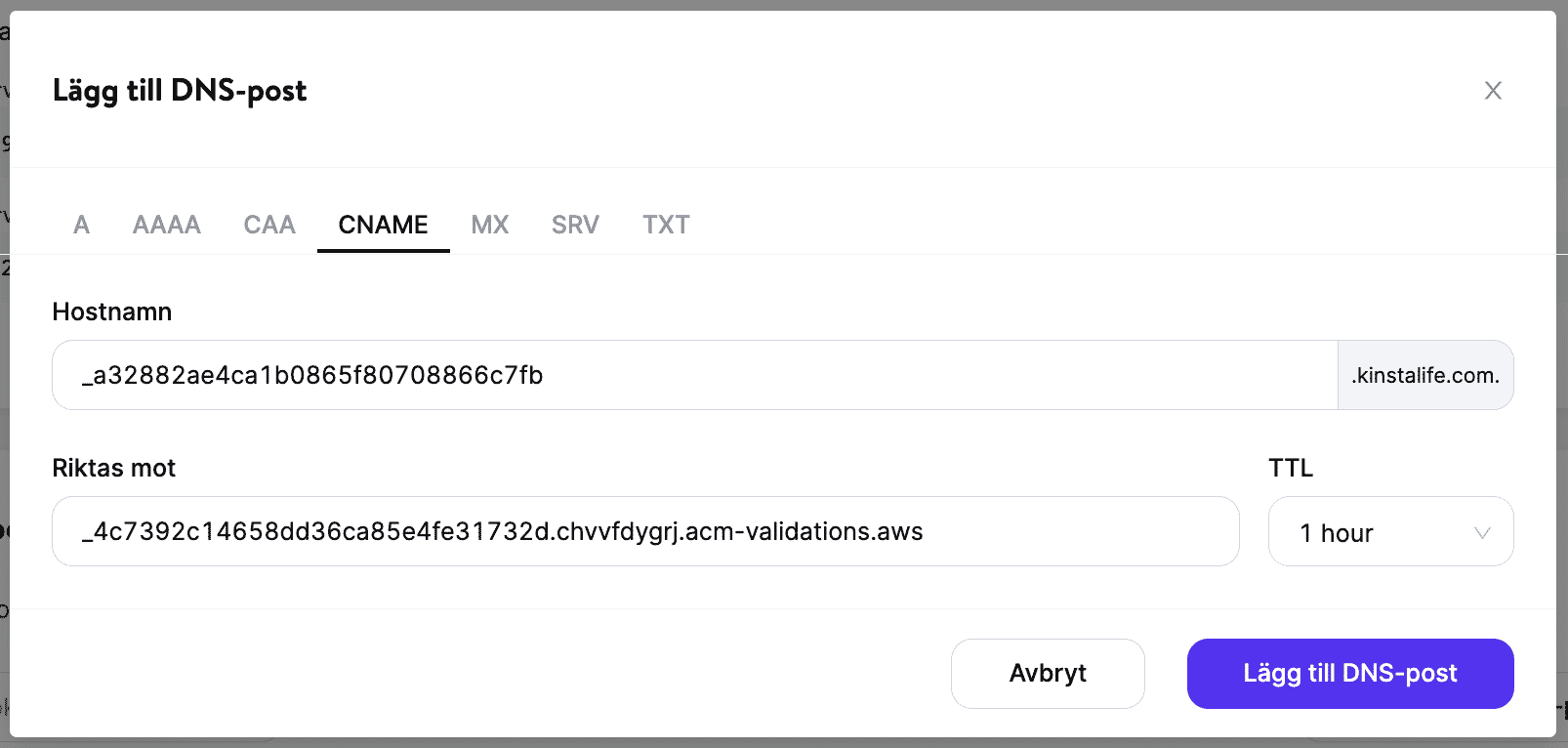

Om du vill lägga till den här nya CNAME-posten loggar du in på stället där du hanterar domänens DNS. I det här exemplet visar vi dig hur du lägger till CNAME-posten i Kinsta DNS. Om du har en annan DNS-leverantör (det kan vara din registrator eller en annan DNS-host, beroende på var du har riktat domänens namnservrar) kan stegen vara lite annorlunda.

- Klicka på DNS i navigeringen i vänster sidofält i MyKinsta.

- Klicka på länken Hantera för den domän som du vill lägga till en DNS-post i.

- Klicka på knappen Lägg till en DNS-post.

- Klicka på fliken CNAME och lägg till Hostnamn (allt detta före din anpassade domän i namnfältet från CloudFront) och Riktas mot (Värde från CloudFront). Klicka på knappen Lägg till DNS-post för att spara din nya CNAME-post.

Obs: Beroende på DNS-postens TTL-inställning kan det ta allt ifrån några minuter till några timmar innan DNS-posten sprids.

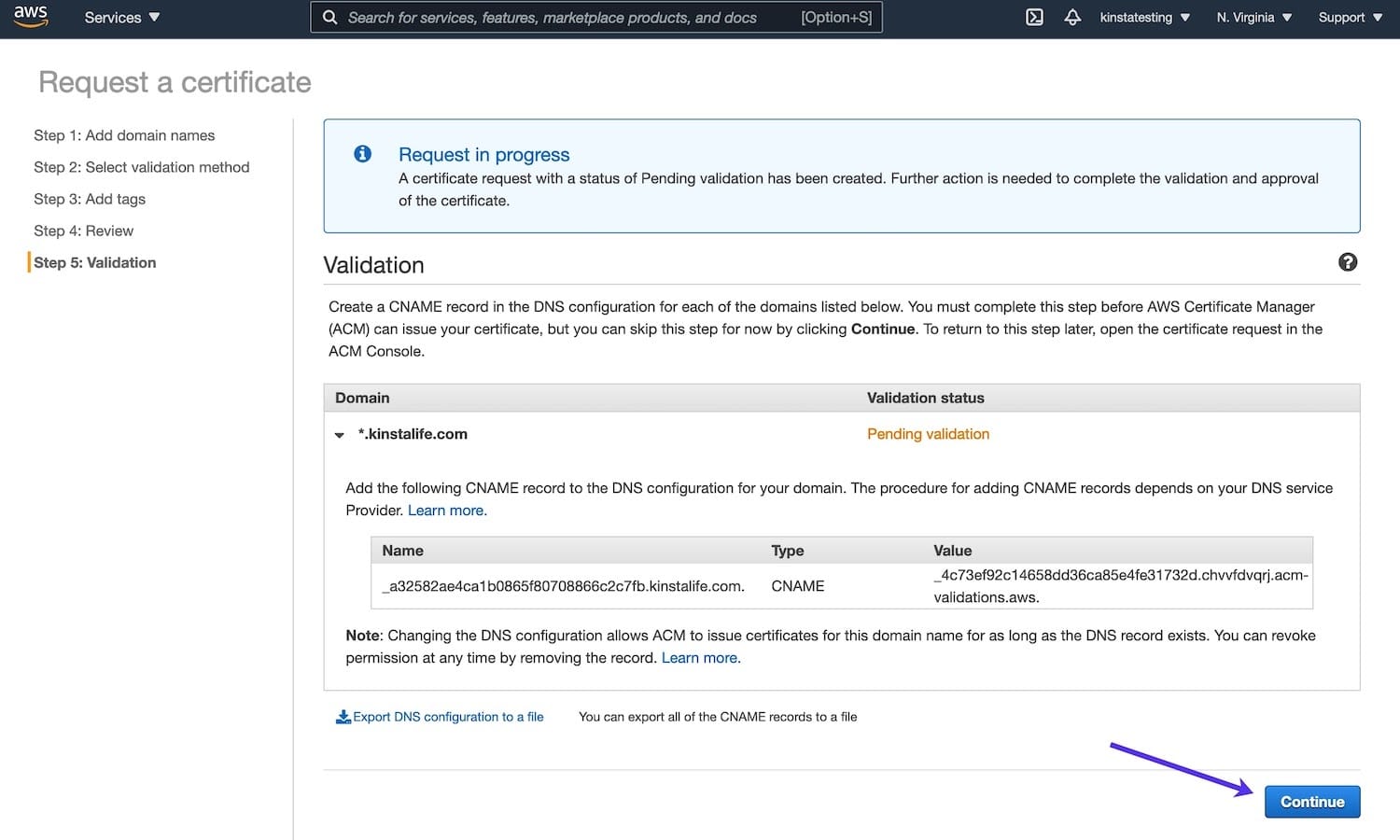

Gå tillbaka till cloudFront-valideringssidan och klicka på Fortsätt.

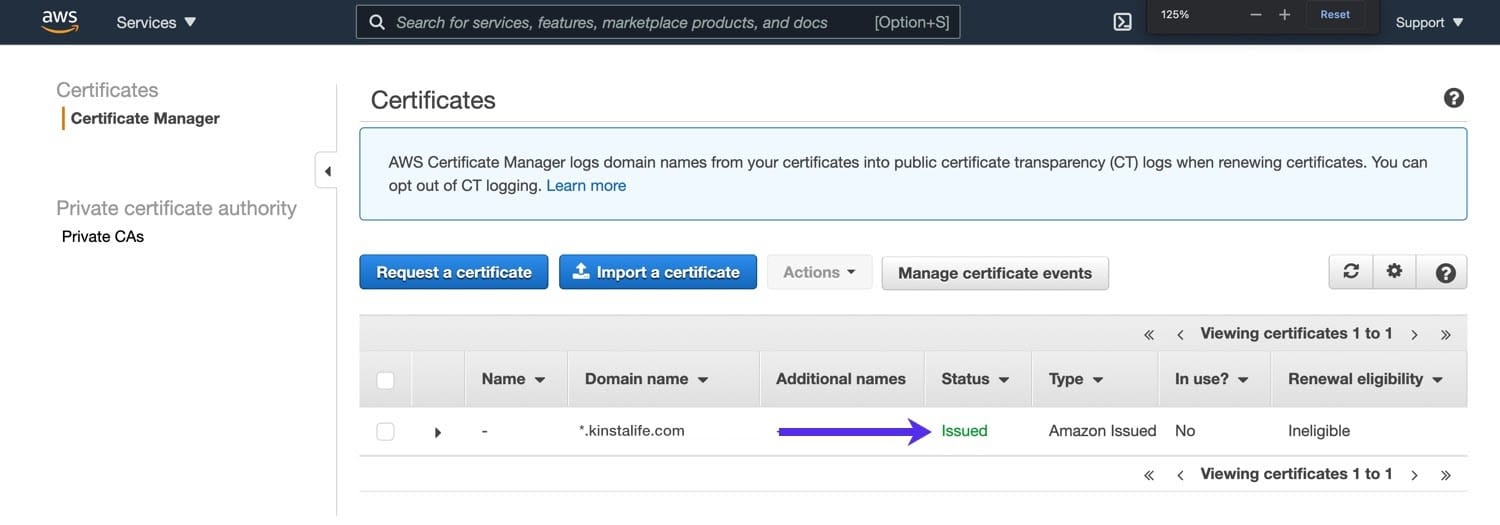

När CNAME-posten sprids och har verifierats ändras SSL-certifikatstatusen från Väntande till Utfärdad.

Ditt nya SSL-certifikat är redo att användas med din nya CloudFront-distribution, och du kan börja konfigurera det.

Konfigurera och distribuera CloudFront-zon

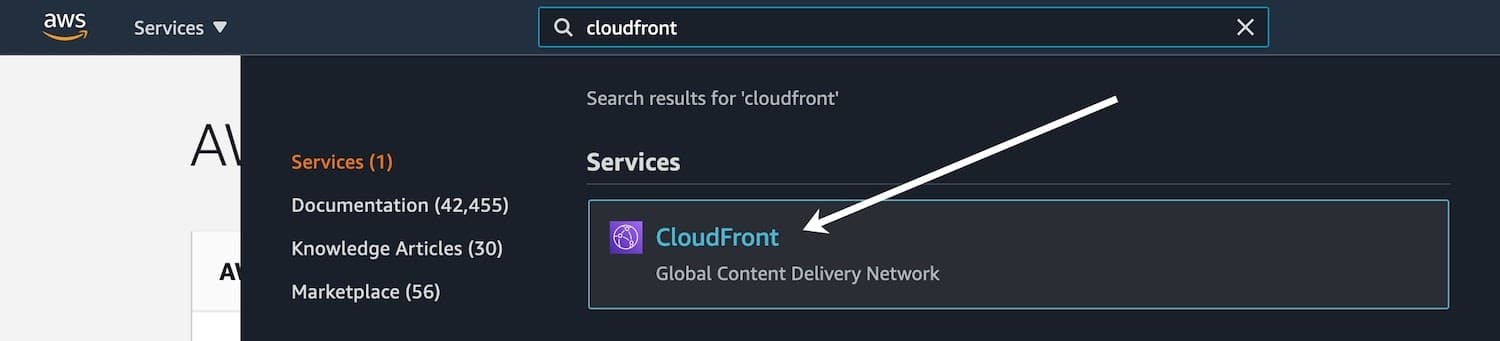

Nästa steg är att konfigurera och distribuera en CloudFront-zon. I ditt AWS-konto söker du efter ”CloudFront” med hjälp av sökrutan i menyraden och klickar på CloudFront under Tjänster.

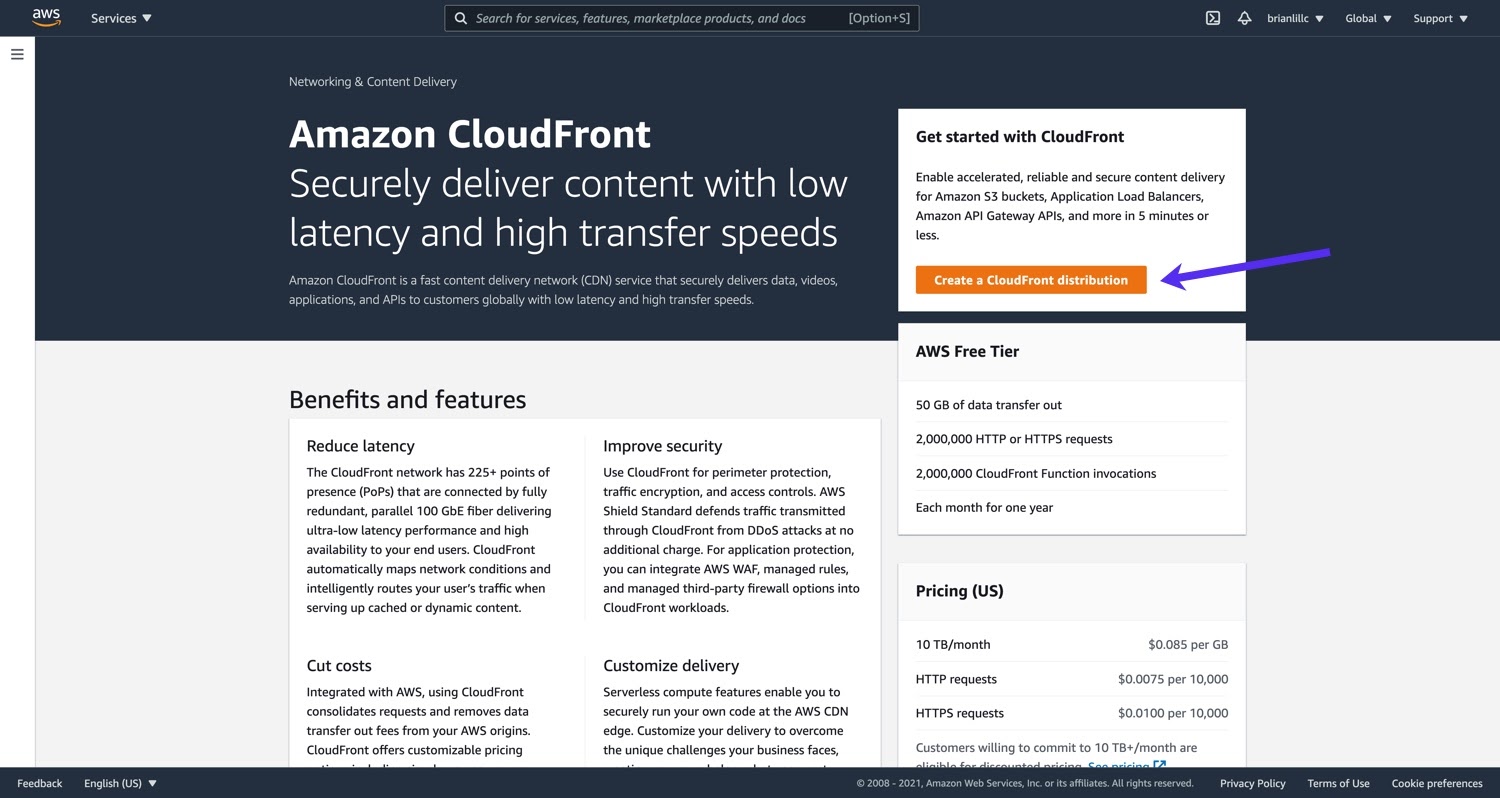

Klicka sedan på Skapa en CloudFront-distribution.

Du kan konfigurera informationen för en ny CloudFront-zon på sidan Skapa distribution. Vi rekommenderar konfigurationen nedan för maximal kompatibilitet med Kinsta’s Cloudflare-integrering.

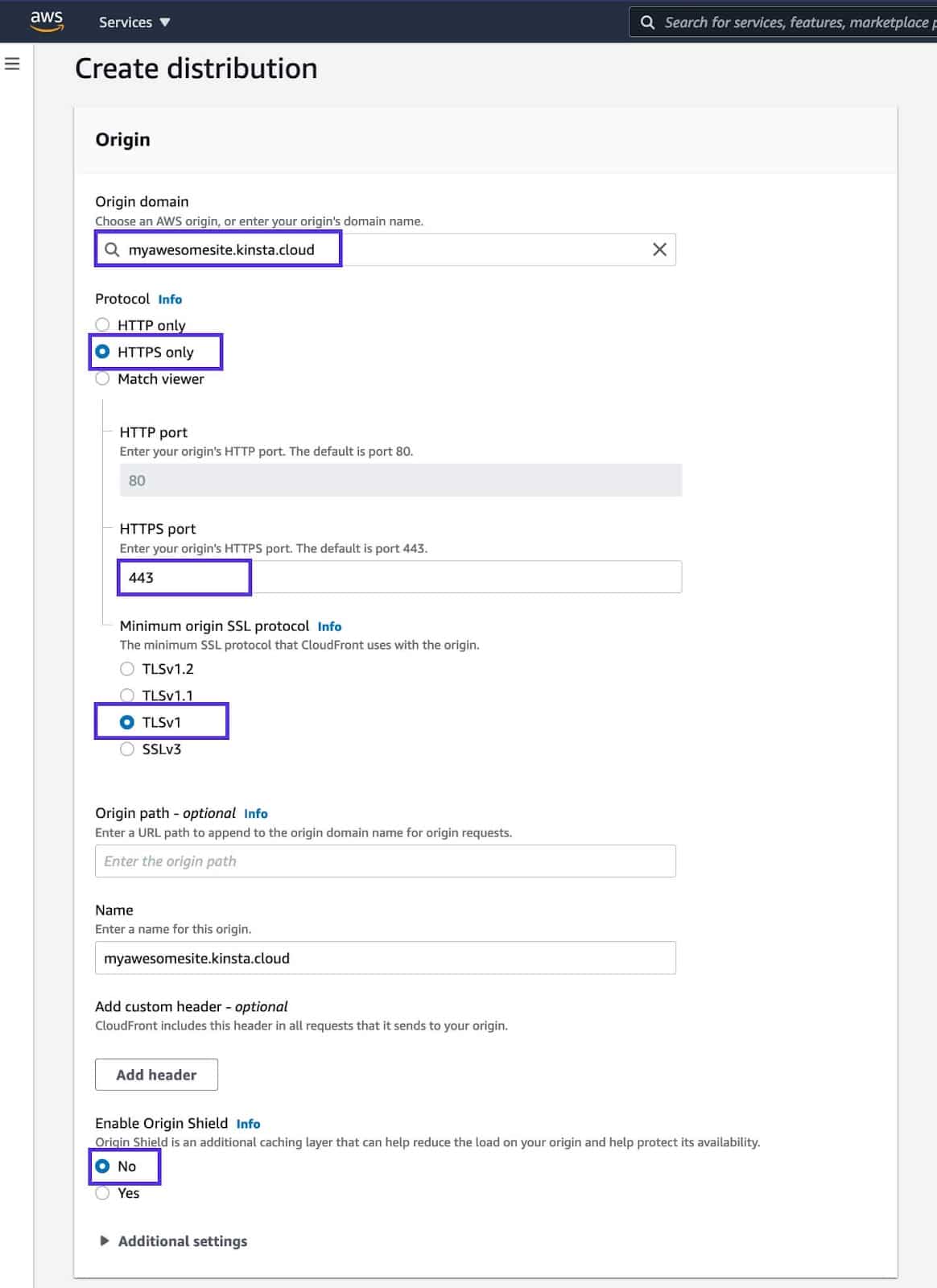

Ursprung

Rekommenderade Ursprungs-inställningar:

- Ursprungsdomän: Webbplatsens kinsta.cloud-domän (i vårt exempel här: myawewsomesite.kinsta.cloud). CloudFront accepterar inte en IP-adress som ursprung, så du måste använda webbplatsens kinsta.cloud-domän i det här fältet. Följande tre fält visas när du anger din ursprungsdomän:

- Protocol: Endast HTTPS

- HTTPS-port: 443

- Minsta SSL-protokoll för ursprung: TLSv1

- Ursprungssökväg: Lämna detta tomt.

- Namn (valfritt): Du kan ange ett anpassat namn för ursprunget här, men det krävs inte.

- Aktivera Ursprungssköld: Nej.

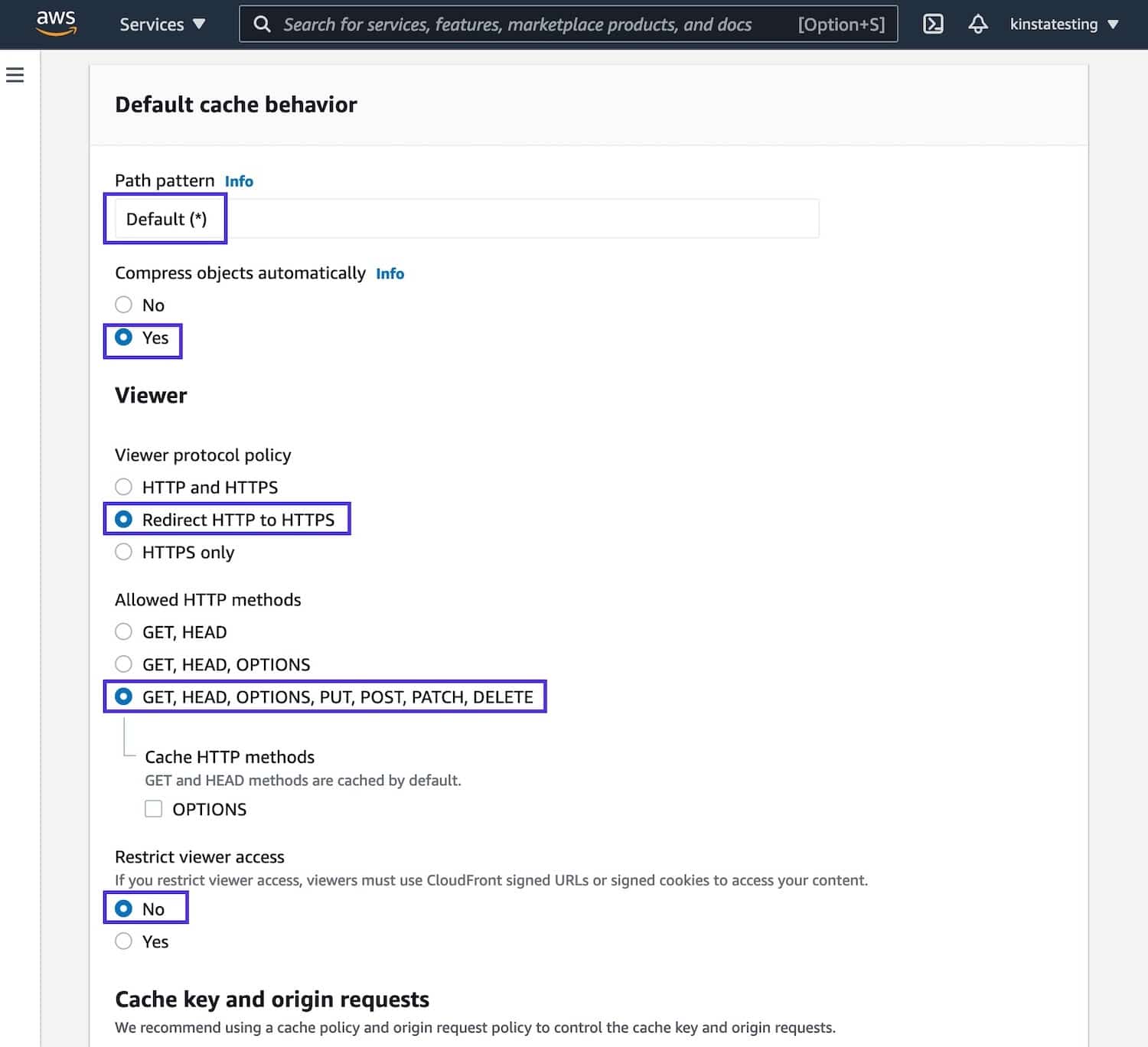

Standardbeteende för cache

När du konfigurerar inställningarna för cachebeteendet måste du skapa två CloudFront-principer: cacheprincip och begärandeprincip, som vi har beskrivit för dig nedan.

Rekommenderade inställningar för avsnittet Standardbeteende för cache:

- Sökvägsmönster: Standard.

- Komprimera objekt automatiskt: Ja.

- Princip för visningsprotokoll: Omdirigera HTTP till HTTPS.

- Tillåtna HTTP-metoder: GET, HEAD, OPTIONS, PUT, POST, PATCH, DELETE.

- Begränsa visningsåtkomst: Nej.

- Cachenyckel- och ursprungsbegäranden: Cacheprincip och princip för ursprungsbegäran.

- Cacheprincip: Välj din nya anpassade cacheprincip (se stegen nedan för att skapa detta).

- Princip för ursprungsbegäran: Välj din nya princip för anpassad ursprungsbegäran (se stegen nedan för att skapa detta).

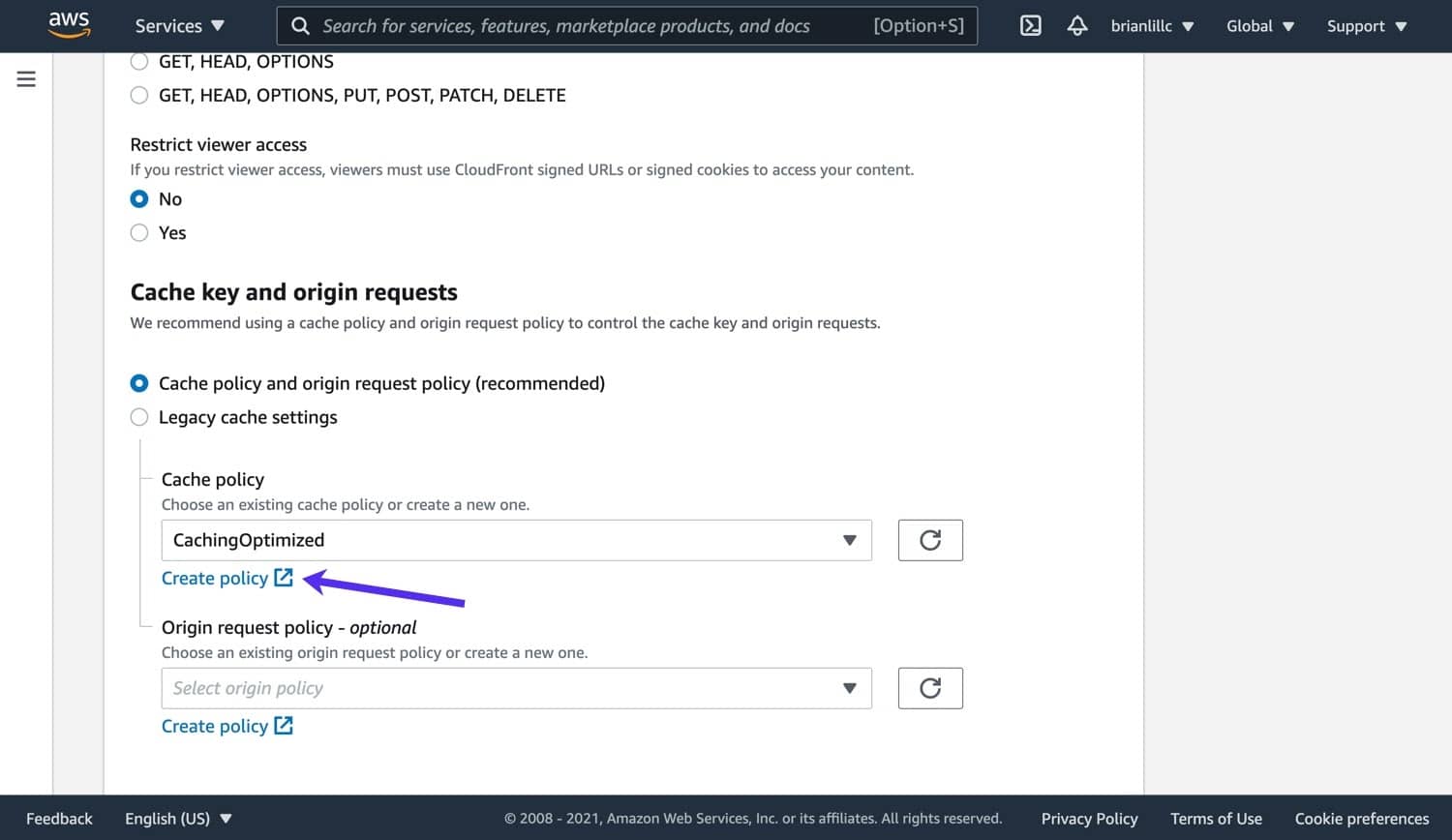

Så här skapar du en CloudFront-cacheprincip

I avsnittet Cacheprincip klickar du på Skapa princip. Då öppnas sidan för att skapa cacheprinciper i en ny flik i webbläsaren.

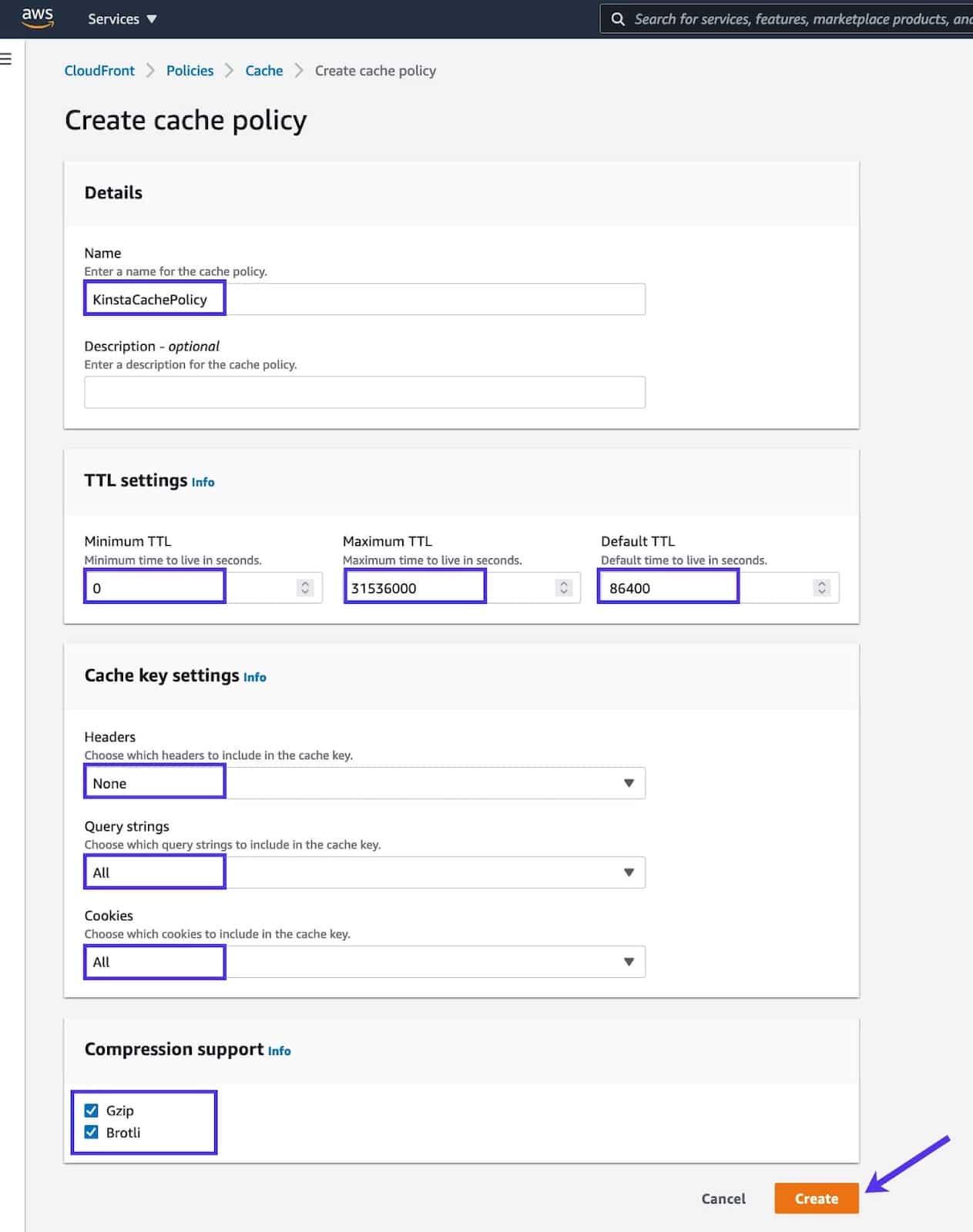

I avsnittet Information anger du ett namn (t.ex. KinstaCachePolicy) för cacheprincipen.

I avsnittet TTL-inställningar använder du följande inställningar:

- Minsta TTL: 0

- Maximal TTL: 31536000

- Standard TTL: 86400

I avsnittet Inställningar för cachenyckel använder du följande inställningar:

- Sidhuvuden: Inga

- Frågesträngar: Alla

- Cookies: Alla

I avsnittet Komprimeringsstöd kryssar du i Gzip och Brotli och trycker sedan på knappen Skapa.

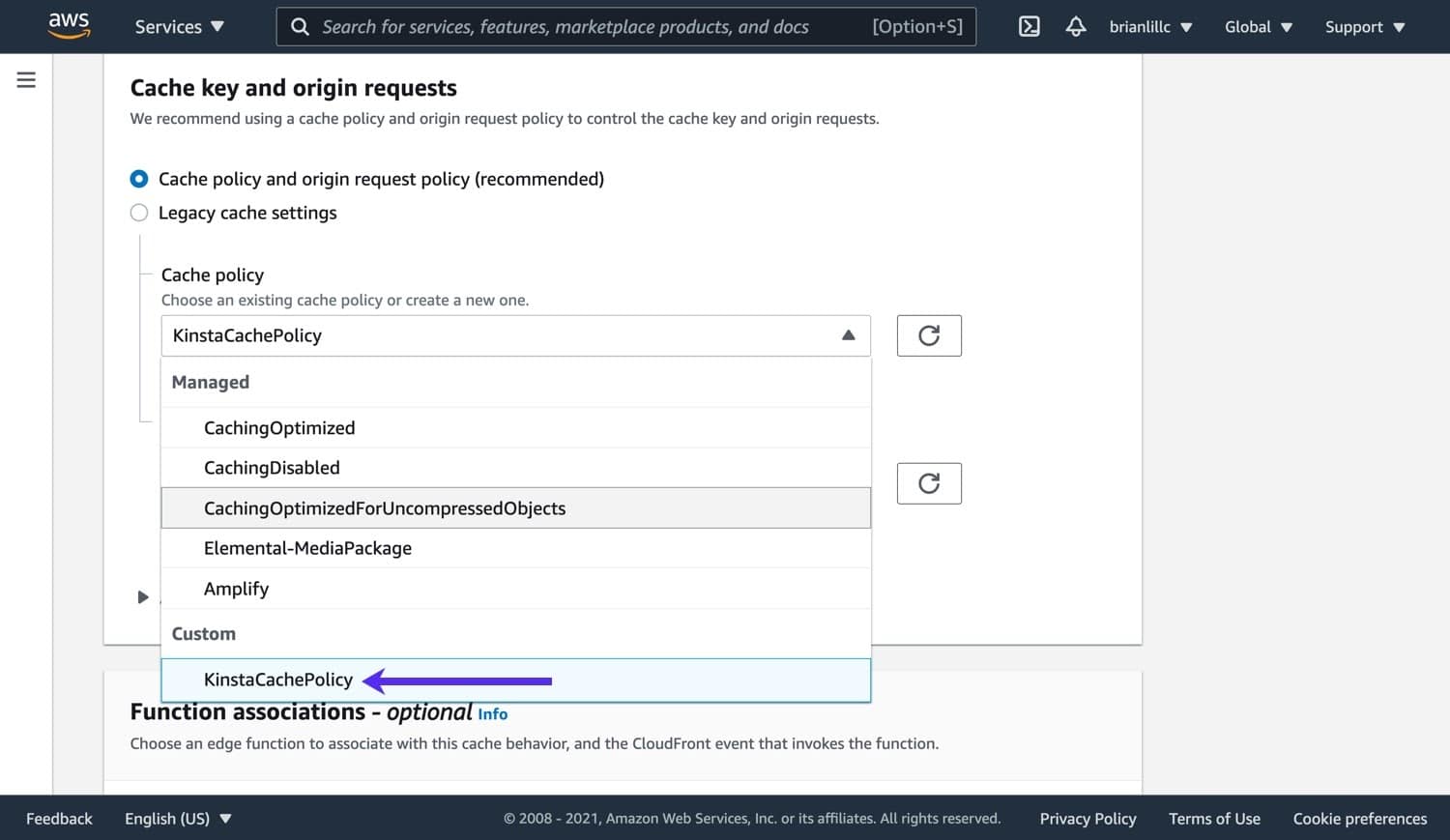

Stäng den här webbläsarfliken och återgå till fliken där du skapar din nya CloudFront-distribution.

Klicka på uppdateringsknappen bredvid rullgardinsmenyn Cacheprincip och välj din nya anpassade cacheprincip.

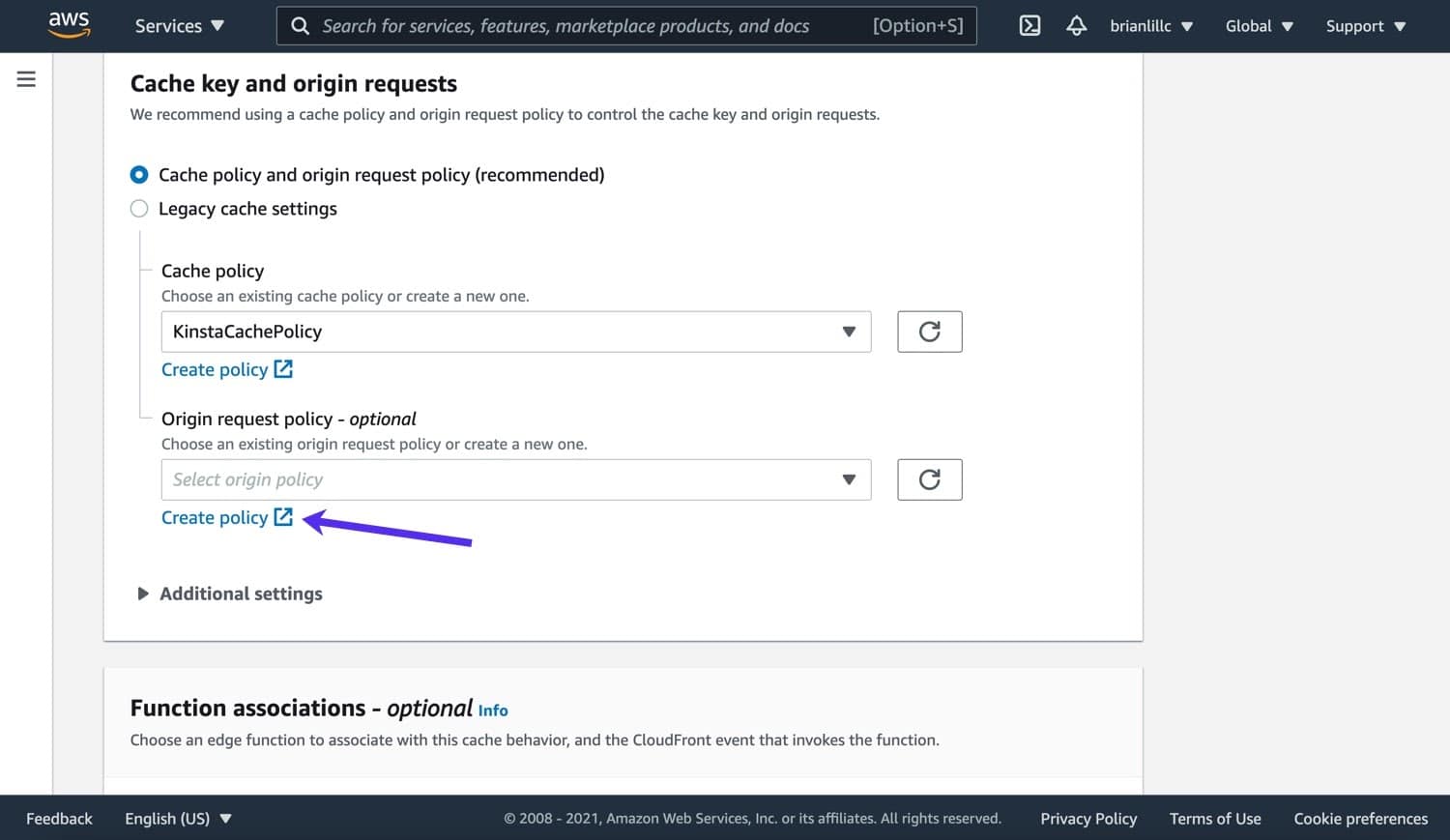

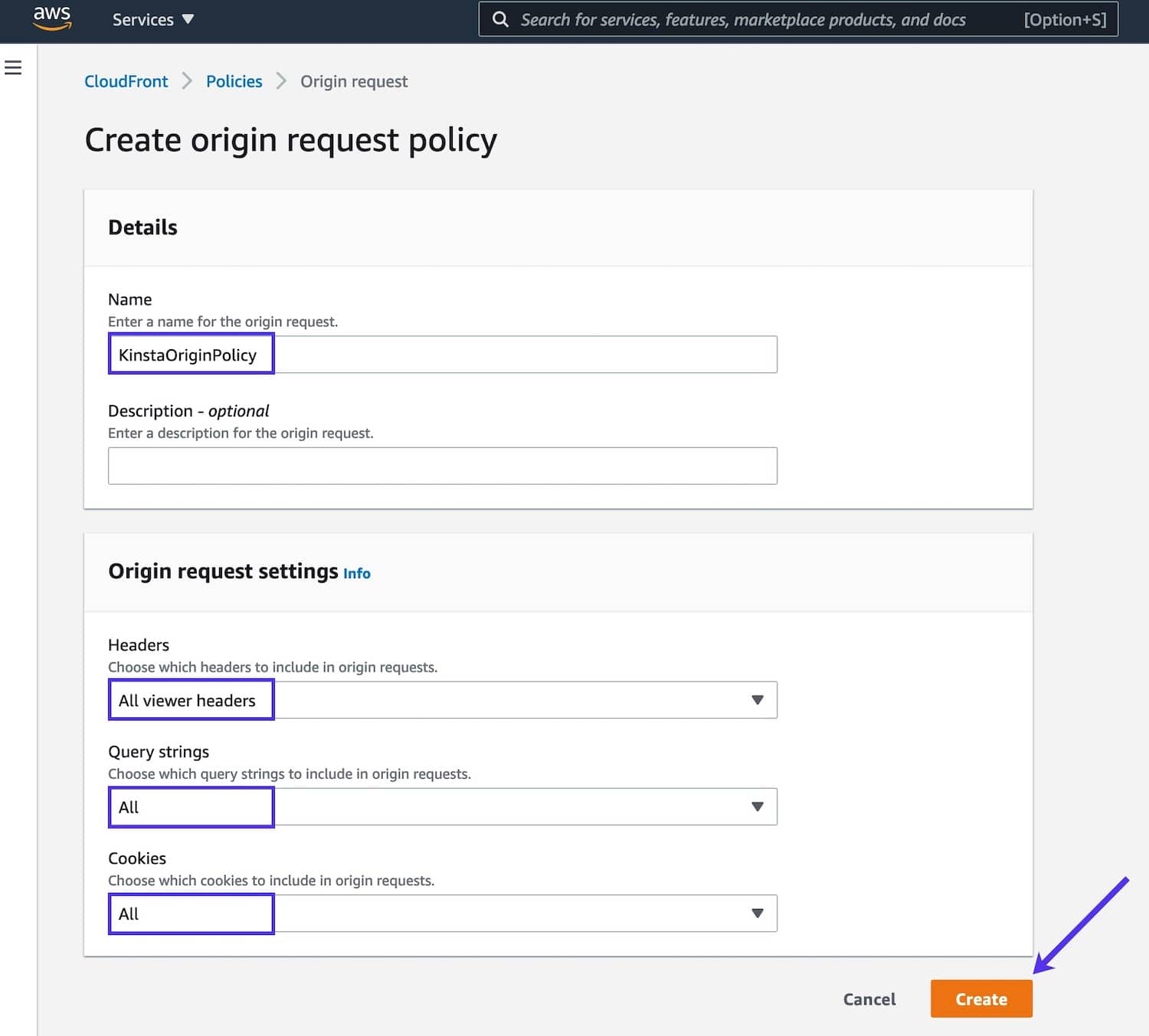

Så här skapar du en princip för ursprungsbegäran i CloudFront

I avsnittet Princip för Ursprungsbegäran klickar du på Skapa princip. Då startas sidan Skapa princip för ursprungsbegäran i en ny flik i webbläsaren.

I avsnittet Information anger du ett namn (t.ex. KinstaOriginPolicy) för principen för din ursprungsbegäran.

I avsnittet Inställningar för ursprungsbegäran väljer du följande:

- Sudhuvuden: Alla visnings-sidhuvuden

- Frågesträngar: Alla

- Cookies: Alla

Klicka på knappen Skapa för att slutföra begärandeprincipen.

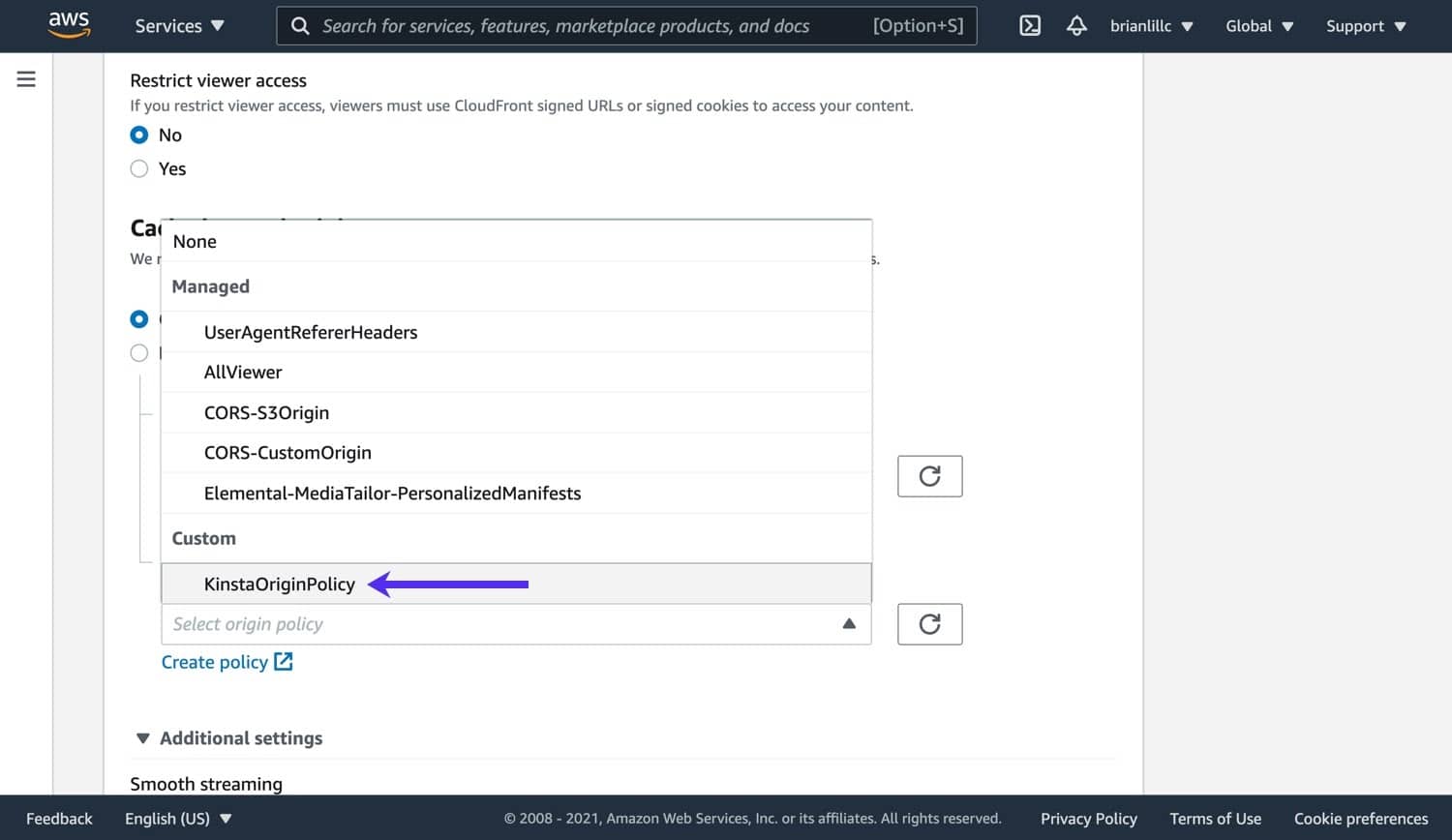

Stäng den här webbläsarfliken och återgå till fliken där du skapar din nya CloudFront-distribution.

Klicka på uppdateringsknappen bredvid rullgardinsmenyn Princip för ursprungsbegäran och välj din nya princip för anpassad ursprungsbegäran.

Funktions-associationer

Vi rekommenderar att du inte ställer in några funktionsassociationer. Med dessa kan du tilldela AWS Lambda serverlösa funktioner till olika utlösare under en begärans livscykel (t.ex. visningsbegäranden, visningssvar, ursprungsbegäranden osv.).

Även om det är möjligt att använda funktionsassociationer tillsammans med Kinstas CDN så kan det finnas vissa scenarier där en Lambda-funktion kan hamna i konflikt med Kinstas CDN. Om du vill använda anpassade Lambda-funktioner på din webbplats rekommenderar vi att du arbetar med en utvecklare för att felsöka eventuella problem.

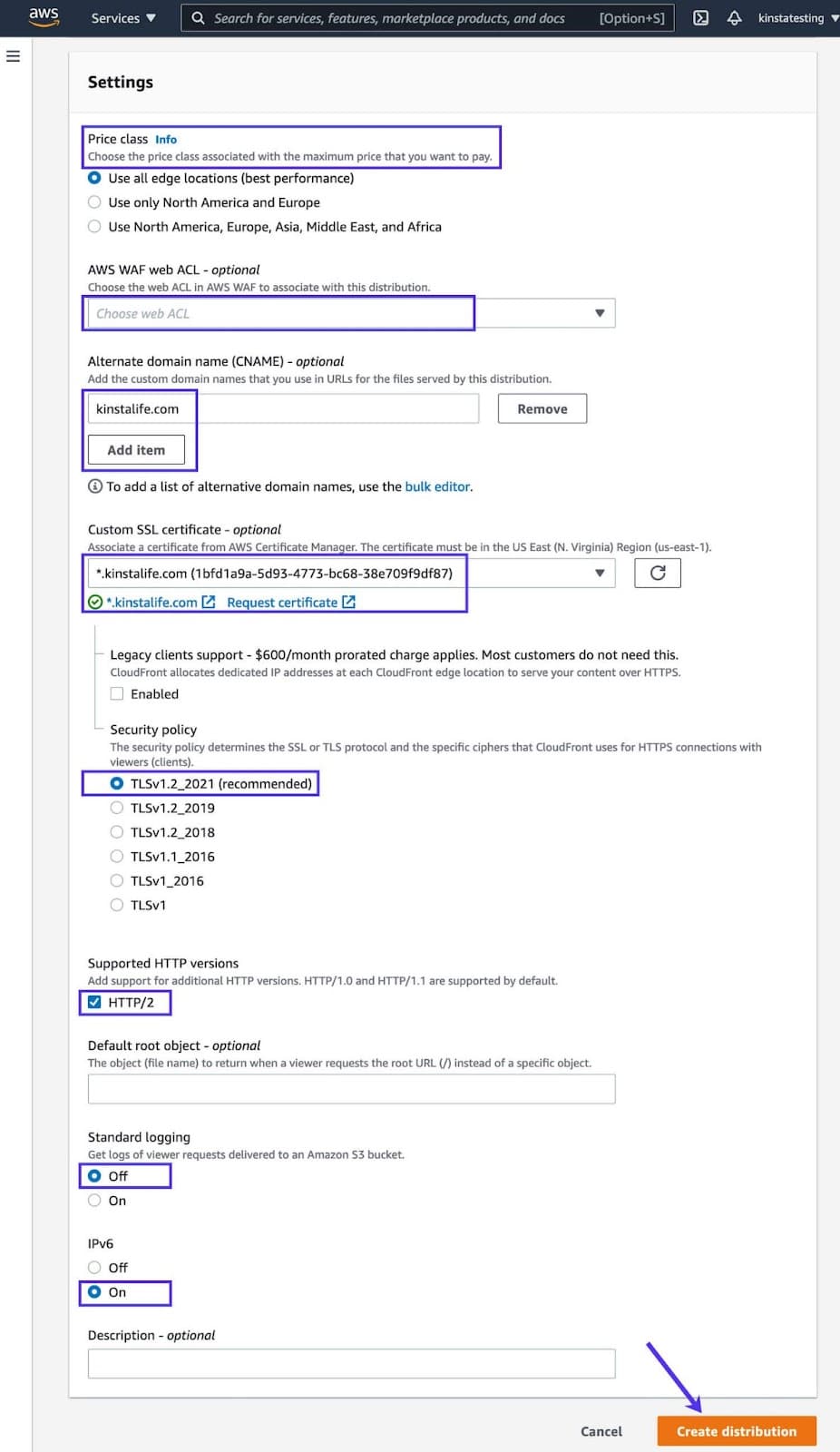

Inställningar

Rekommenderad konfiguration för avsnittet Inställningar:

- Prisklass: Välj de CloudFront-regioner som du vill använda för din webbplats.

- AWS WAF Web ACL: Om du behöver skapa en ACL med anpassade brandväggsregler rekommenderar vi att du arbetar med en AWS-expert för att undvika konflikter med Kinstas CDN.

- Alternativt domännamn: Klicka på Lägg till objekt och ange den anpassade domänen (webbplatsens primära domän hos Kinsta).

- Anpassat SSL-certifikat: Välj det anpassade SSL-certifikat som du skapade i början av den här självstudien. Du kommer att möta några ytterligare alternativ när du har valt det anpassade SSL-certifikatet:

- Stöd för äldre klienter: Lämna detta avmarkerat/inaktiverat.

- Säkerhetspolicy: TLSv1.2_2021

- HTTP-versioner som stöds: HTTP/2

- Standardloggning: Av

- IPv6: På

Klicka på knappen Skapa distribution för att slutföra skapandet av din nya CloudFront-zon.

Felsöka vanliga CloudFront-problem

502-fel

Om du möter 502-fel på din webbplats efter att du har skapat CloudFront-distributionen ska du dubbelkolla du ursprungsdomänen i dina ursprungsinställningar. Detta måste vara din webbplats kinsta.cloud-domän, inte din livedomän.

Det visas inga ändringar på din webbplats

Om du ställer in din webbplats så att den använder CloudFront skapas ytterligare ett lager av cachelagring som måste rensas när du behöver rensa cacheminnet. Om du har problem med att se ändringar på din webbplats eller om ett plugin inte beter sig som förväntat efter installation eller ominstallation, se till att du rensar cacheminnet i alla lager, inklusive:

- Plugins (om tillämpligt)

- Teman (om tillämpligt)

- Webbplats – servercache hos Kinsta (från antingen MyKinsta eller Kinsta MU-plugin)

- Cache hos CloudFront (Gör detta genom att ogiltigförklara objekt. Om du använder /* för att objektsökvägen ska ogiltigförklaras rensas all cache.)

- Webbläsarens cache

IP-adress blockerad av falskt Positivt

Om du har aktiverat DDoS-begränsning eller bot-identifiering hos CloudFront och du eller en webbplatsbesökare blockeras från att visa din webbplats kan det bero på ett falskt positivt resultat. Om detta händer måste du arbeta med både AWS-supporten och Kinsta-supporten för att se var blockeringen inträffar.

Omdirigeringsslingor från HTTP-HTTPS

Om några HTTP till HTTPS-omdirigeringsslingor inträffar kontrollerar du att protokollet är inställt på ENDAST HTTPS i dina ursprungsinställningar för din domän hos CloudFront.

IP-geolokaliseringsomdirigeringarna fungerar inte korrekt

Sidcache, som är aktiverat som standard hos CloudFront, kan störa alla omdirigeringar av IP-geolokalisering som du anger hos Kinsta. Om detta inträffar måste du inaktivera cachelagring hos CloudFront eller konfigurera cacheprincipen så att den endast cachelagrar de filer som inte är specifika för en viss plats. Om du får problem med att konfigurera detta rekommenderar vi att du arbetar med en utvecklare för att konfigurera din anpassade cacheprincip.

Det går inte att logga in på WordPress-instrumentpanelen

Inloggning fungerar inte utan POST-stöd. Det kan även ske en påverkan på annan funktionalitet på webbplatsen. Kontrollera att de tillåtna HTTP-metoderna under Standardcachebeteende är inställda på GET, HEAD, OPTIONS, PUT, POST, PATCH och DELETE.

Avancerade inställningar och kompatibilitet

Begränsa visningsåtkomst med signerade webbadresser och signerade cookies

Vissa alternativ, exempelvis Begränsa åtkomsten till filer med anpassat ursprung, kanske inte fungerar eftersom Cloudflare alltid cachelagrar statiska begäranden.