Ataques de negação de serviço distribuído (DDoS) são uma das ameaças mais desafiadoras a um site. O número de ataques DDoS continua aumentando a cada ano.

O relatório do Cloudflare de ameaças DDoS do quarto trimestre de 2023 afirma que a empresa notou um aumento de 117% em relação ao ano anterior nos ataques de DDoS na camada de rede e um aumento geral na atividade de DDoS direcionada a sites de varejo, logística e relações públicas na época da Black Friday e da temporada de festas.

Isso mostra que o número de ataques DDoS está crescendo contra empresas e instituições governamentais como forma de ataque cibernético. Por exemplo, o Cloudflare relatou um aumento nos ataques DDoS após o início da guerra entre Israel e Hamas.

Como funcionam os ataques DDoS

Os ataques DDoS podem ocorrer a qualquer momento e visam sobrecarregar um servidor, serviço ou rede com um excesso de tráfego na internet, interrompendo as operações normais.

Os atacantes de DDoS geralmente usam botnets, redes de computadores comprometidas, conhecidas como “zumbis” ou “bots”. Esses bots são geralmente infectados com malware e controlados remotamente pelo invasor.

Quando o invasor inicia um ataque DDoS, comanda todos os bots da botnet para enviar um volume enorme de solicitações ao servidor ou à rede de destino. Esse influxo avassalador de tráfego excede a capacidade do servidor de lidar com solicitações legítimas, causando lentidão ou interrupção total.

Há três tipos de ataques DDoS:

- Ataques baseados em volume — São os tipos mais comuns de ataques DDoS. Visam saturar a largura de banda do site ou da rede visada. As técnicas incluem inundações de UDP, inundações de ICMP e outras inundações de pacotes falsificados.

- Ataques de protocolo — Consomem recursos do servidor ou equipamentos de comunicação intermediários, como firewalls e balanceadores de carga. Os exemplos incluem inundações de mensagens SYN (sincronização), ataques de pacotes fragmentados e pacotes superdimensionados usados em ataques do tipo “ping-of-death”.

- Ataques à camada de aplicativos — São os ataques DDoS mais sofisticados e furtivos, visando aplicativos ou serviços específicos. Geram solicitações com aparência legítima, mas em grandes volumes, dificultando a distinção entre o tráfego legítimo e o tráfego de ataque. Exemplos incluem inundações de HTTP e ataques Slowloris, que podem ser eficazes em volumes de solicitações menores do que as inundações de HTTP padrão, mantendo as conexões do servidor abertas.

Como evitar ataques DDoS

Para evitar ataques DDoS, você precisa de uma abordagem estratégica e em várias camadas. Ao combinar vários métodos, você pode proteger sua rede e seus aplicativos com eficiência.

Aqui estão cinco métodos que podem ajudar a evitar ataques DDoS:

1. Implemente a proteção da rede e dos aplicativos

Comece limitando o número de solicitações que um usuário pode fazer ao seu servidor num período de tempo específico. Por exemplo, se você administra uma loja on-line, pode configurar o servidor para permitir apenas 10 solicitações por segundo de qualquer usuário. Isso ajuda a evitar que um único cliente sobrecarregue o servidor com muitas solicitações de uma só vez.

Em seguida, use um firewall de aplicativo web (WAF). Um WAF atua como um ponto de verificação de segurança, inspecionando o tráfego de entrada e bloqueando solicitações prejudiciais, mas permitindo a passagem das legítimas. Por exemplo, se você estiver usando o Cloudflare, seu WAF poderá filtrar o tráfego mal-intencionado com base em padrões de ataque conhecidos. É fundamental atualizar regularmente as regras do WAF para acompanhar as novas ameaças.

Além disso, implante sistemas de detecção e prevenção de intrusões (IDPS). Esses sistemas são como câmeras de segurança para a sua rede, observando atividades suspeitas e bloqueando automaticamente qualquer coisa prejudicial. Por exemplo, o Snort é um IDPS popular de código aberto que detecta e evita ataques.

2. Aproveite a infraestrutura dimensionável e distribuída

O uso de uma infraestrutura dimensionável e distribuída ajuda a gerenciar e atenuar o impacto dos ataques DDoS. O roteamento de rede Anycast é uma ótima técnica. Imagine que você tenha um blog popular com leitores em todo o mundo. O roteamento Anycast direciona o tráfego de entrada para vários centros de dados. Assim, se você for atingido por um grande volume de tráfego, ele será distribuído em diferentes locais, reduzindo a carga sobre um único servidor.

Os balanceadores de carga são outra ferramenta útil. Eles agem como agentes de trânsito, direcionando o tráfego de entrada para vários servidores para que nenhum servidor fique sobrecarregado. Por exemplo, o AWS Elastic Load Balancing pode distribuir automaticamente o tráfego entre várias instâncias do Amazon EC2.

Redes de Distribuição de Conteúdo (CDNs), como a da Akamai ou o Cloudflare, também podem desempenhar um papel importante. Os CDNs armazenam cópias do conteúdo do seu site em servidores em todo o mundo. Se o tráfego aumentar repentinamente, o CDN poderá lidar com isso servindo conteúdo de vários locais, reduzindo a carga no seu servidor principal.

3. Use serviços especializados de proteção contra DDoS

Os serviços especializados de proteção contra DDoS são como contratar um guarda-costas pessoal para o seu site. Esses serviços monitoram continuamente o tráfego e usam técnicas avançadas para filtrar o tráfego prejudicial. Por exemplo, serviços como a proteção contra DDoS do Cloudflare ou o AWS Shield podem detectar e atenuar ataques em tempo real.

Esses provedores têm infraestruturas globais robustas que podem lidar até mesmo com os maiores ataques. É como se você tivesse uma equipe de especialistas em segurança vigiando constantemente o seu site.

4. Monitore e responda a anomalias de tráfego

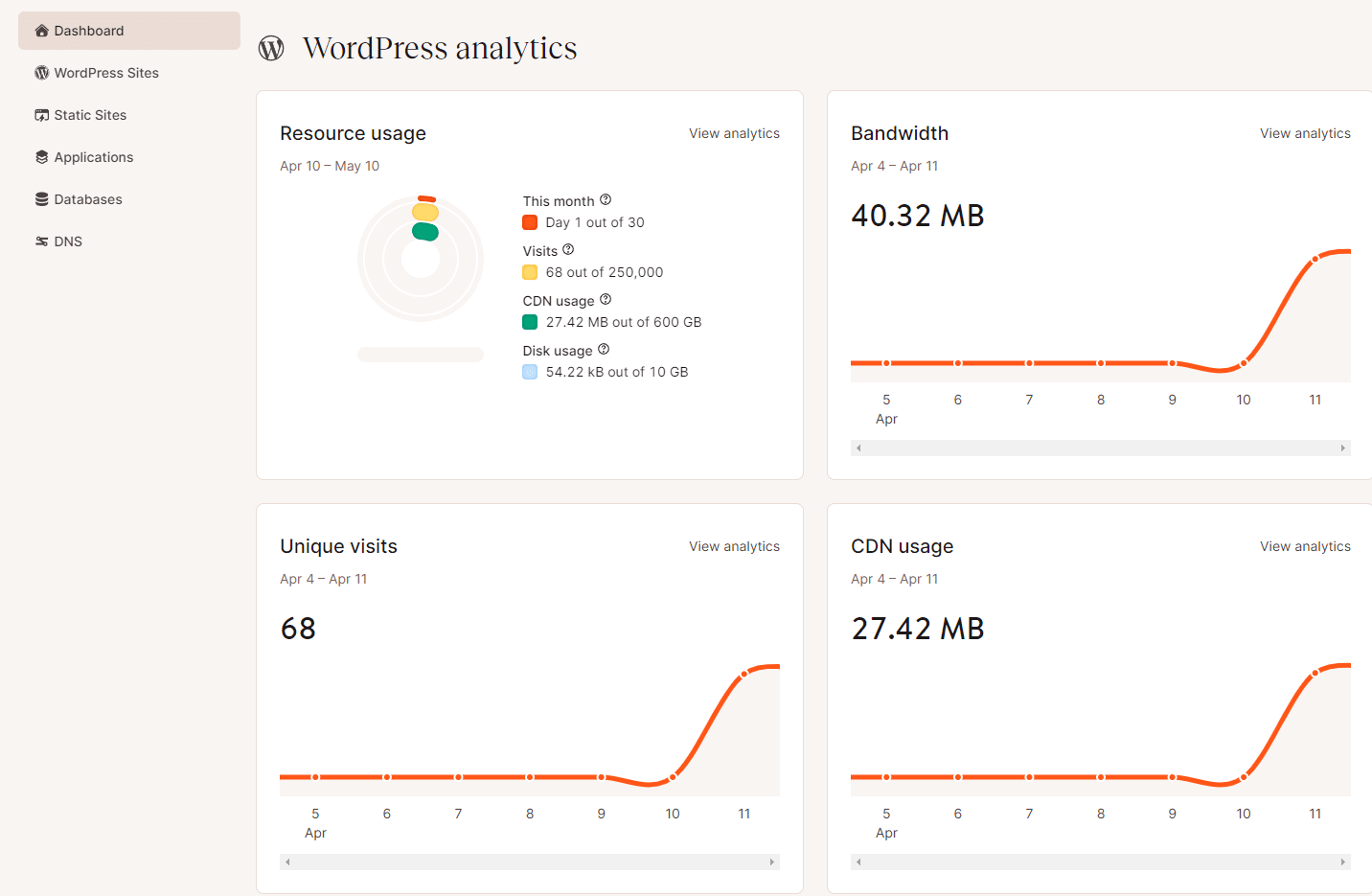

É fundamental ficar de olho no seu tráfego. Use ferramentas de análise de tráfego em tempo real para detectar qualquer coisa incomum. Por exemplo, seu provedor de hospedagem pode fornecer análises que podem ajudar você a monitorar os padrões de tráfego e detectar anomalias. Se você observar um aumento repentino no tráfego de uma única fonte, isso pode indicar um ataque DDoS.

Configure alertas baseados em taxas para notificar você quando o tráfego exceder determinados limites. Por exemplo, se o seu tráfego normal for de 100 solicitações por minuto e de repente aumentar para 10.000 solicitações, você receberá um alerta. Ferramentas como o Datadog podem ajudar a configurar esses alertas e monitorar o tráfego em tempo real.

5. Implemente um controle de acesso robusto e auditorias regulares

Por fim, controle quem pode acessar a sua rede. Implemente uma lista de bloqueio de IPs para bloquear endereços de IP reconhecidamente mal-intencionados e uma lista de permissões de IPs para permitir apenas endereços confiáveis. Por exemplo, você pode configurar seu servidor para bloquear o tráfego de endereços IP sinalizados por atividades mal-intencionadas no passado.

Realize auditorias de segurança regulares para encontrar e corrigir vulnerabilidades. Isso é como fazer um check-up médico de rotina para garantir que você esteja em boa forma. Ferramentas como o Nessus podem ajudá-lo a examinar sua rede em busca de possíveis pontos fracos e garantir que suas defesas estejam atualizadas.

Como a Kinsta evita ataques DDoS

Seu provedor de hospedagem pode desempenhar um papel fundamental na proteção do seu site contra ataques DDoS. Na verdade, se você usar um bom provedor de hospedagem, ele deverá lidar com todas as técnicas de prevenção de DDoS listadas acima.

Na Kinsta, temos o compromisso de mitigar todos os ataques DDoS em nossa plataforma. Implementamos medidas de segurança robustas para evitar esses ataques, notificamos você imediatamente se ocorrer um ataque e ajudamos a combatê-los. Além disso, fazemos backups automáticos diários do seu site WordPress para garantir que seus dados estejam seguros.

Para que você tenha uma visão mais clara, perguntamos a alguns dos nossos Engenheiros de Segurança, DevOps e SysOps da Kinsta como evitamos ataques DDoS. Eles têm muito a compartilhar.

Aprimorando a segurança da Kinsta por meio da integração com o Cloudflare

Um componente crucial de nosso esforço para fornecer aos nossos clientes o mais alto nível de segurança é nossa integração de nível premium com o Cloudflare. Essa integração estratégica nos permite manejar e atenuar com eficácia os ataques DDoS, garantindo um serviço ininterrupto e proteção aprimorada aos nossos usuários.

As estatísticas fornecidas pela equipe de DevOps mostram que, nos últimos 30 dias (22 de abril a 23 de maio de 2024), atendemos a um número impressionante de 75,51 bilhões de solicitações por meio do Cloudflare. Dessas, 3,3 bilhões foram mitigadas pelo Web Application Firewall (WAF) do Cloudflare, garantindo que possíveis ameaças nunca cheguem aos nossos clientes.

Também recebemos alertas de 200 ataques DDoS, todos mitigados automaticamente pelo Cloudflare. Um dos ataques mais significativos que enfrentamos recentemente foi em março, com um pico de 318.930 solicitações por segundo, que tratamos sem problemas com o Cloudflare.

Esses números destacam a robustez de nossas medidas de segurança, demonstrando a proteção contínua que fornecemos aos nossos clientes e evidenciando o valor de nossa integração Premium com o Cloudflare.

Historicamente, antes da nossa integração com o Cloudflare, tínhamos de gerenciar todos os ataques manualmente. Se um ataque não fosse muito intenso, podíamos entrar por SSH nos balanceadores de carga (LBs) e analisar o tráfego usando ferramentas como tcpdump e Wireshark. Com base em nossas descobertas, baníamos IPs específicos ou criávamos regras específicas do iptables e regras de firewall do GCP para atenuar o ataque.

Também redimensionávamos temporariamente as instâncias do LB para lidar com a carga e ajustávamos várias configurações do kernel. Com o passar do tempo, automatizamos muitos desses processos, executando scripts para definir e desativar regras do iptables e parâmetros do kernel, conforme necessário. Se um ataque fosse muito intenso, clonávamos os LBs e multiplicávamos as instâncias para distribuir a carga.

Como os ataques se tornaram mais frequentes e sofisticados, integramos o Cloudflare à nossa infraestrutura de hospedagem para garantir que os sites dos nossos clientes estivessem sãos e salvos. Imediatamente começamos a notar menos ataques chegando aos nossos servidores.

A atual infraestrutura de mitigação de DDoS da Kinsta

Hoje, temos uma das melhores infraestruturas de hospedagem para evitar ataques DDoS, graças a ferramentas integradas, uma equipe dedicada e nossa integração com o Cloudflare.

Após a integração com o Cloudflare, eliminamos efetivamente os ataques de inundação de sincronização de baixo nível porque todo o nosso tráfego web é roteado pelo Cloudflare. Isso fornece proteção contra DDoS (camadas 3, 4 e 7) para bloquear conexões TCP/UDP indesejadas originadas de determinados endereços IP ou redes específicas na borda da nossa rede.

Além disso, usamos o firewall do Google Cloud Platform (GCP) para proteger nossa rede de possíveis ataques que atingem diretamente nossa infraestrutura.

A Kinsta fornece um WAF totalmente gerenciado com conjuntos de regras e configurações personalizadas atualizadas regularmente, garantindo proteção contínua contra as ameaças mais recentes.

Além disso, empregamos um recurso automatizado que constantemente detecta ataques de força bruta no caminho /wp-login.php do seu site. Então bloqueamos esses agentes em nossa infraestrutura, fortalecendo ainda mais nossas medidas de segurança.

Como atenuamos um ataque DDoS massivo a um cliente financeiro

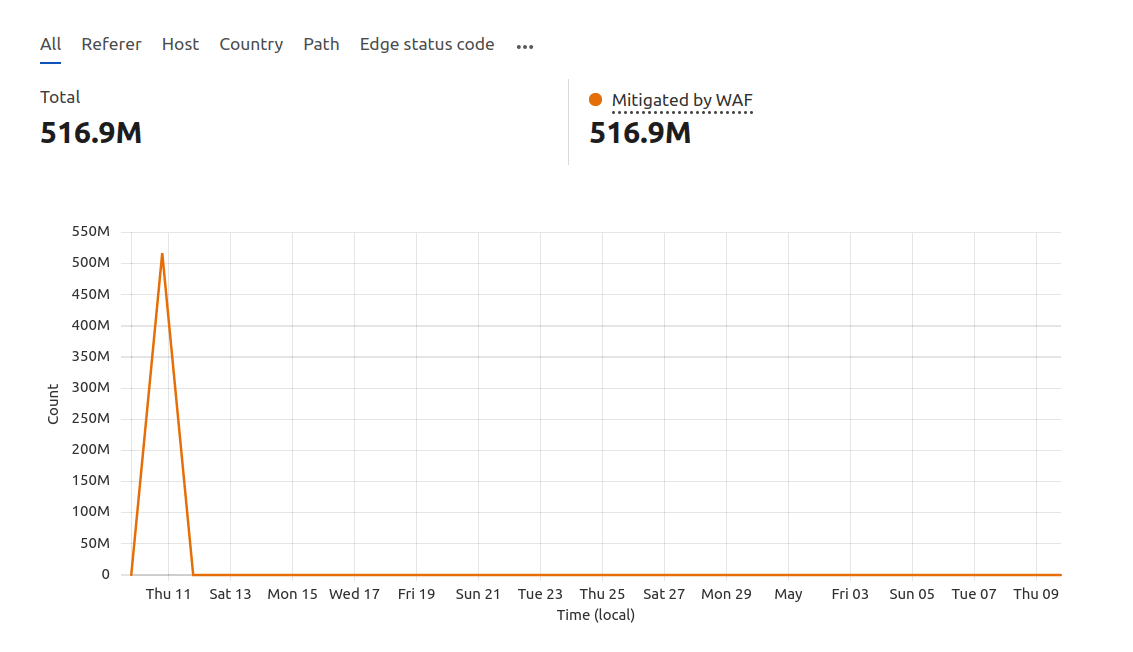

Recentemente, uma empresa financeira decidiu mudar para a Kinsta como seu novo provedor de hospedagem. Mal sabíamos que eles estavam no meio de um ataque DDoS massivo em seu provedor anterior. Após entrar em operação na Kinsta, o site do cliente foi imediatamente bombardeado com milhões de solicitações de vários endereços IP, causando uma interrupção significativa.

No dia da migração do site, tudo parecia estar indo bem antes de entrar no ar. Nós os ajudamos com um problema de tema do WordPress e eles começaram a apontar seu DNS para a Kinsta. No entanto, pouco tempo depois, eles notaram estatísticas estranhas de largura de banda em suas análises no MyKinsta e entraram em contato conosco, preocupados com o tráfego incomum.

Nossa equipe de SysOps entrou rapidamente em ação, confirmando que realmente estava ocorrendo um ataque DDoS. O cliente compartilhou que havia tido problemas semelhantes com seu provedor anterior, mas não havia percebido que era devido a um ataque DDoS. Eles esperavam que a mudança para a Kinsta resolvesse seus problemas de desempenho.

Para resolver a situação, nossa equipe de SysOps trabalhou com o Cloudflare para mitigar o ataque. Implementamos uma regra WAF personalizada do Cloudflare para desafiar o tráfego suspeito e oferecer proteção adicional.

Durante todo esse período, o site permaneceu acessível quando testado por nossa equipe de suporte. No entanto, o cliente relatou problemas em dispositivos móveis, que mais tarde foram atribuídos a um problema de propagação de DNS causado por um registro AAAA antigo.

No final do dia, o ataque havia diminuído. Os conjuntos de regras de DDoS gerenciados do Cloudflare lidaram com a maior parte do tráfego malicioso, mitigando automaticamente mais de 516 milhões de solicitações. Nossa regra WAF personalizada forneceu segurança adicional, garantindo que o site do cliente permanecesse operacional.

Em apenas 27 minutos, atenuamos um ataque com taxa média de solicitações de 350.000 por segundo. Isso demonstra como um excelente provedor de hospedagem pode evitar ataques DDoS por meio de monitoramento robusto, suporte de especialistas e medidas de segurança avançadas.

Desde o rastreamento da largura de banda e da análise no painel MyKinsta até o envolvimento com as equipes de suporte, a personalização de regras WAF por especialistas e a utilização de uma infraestrutura sólida, um provedor de hospedagem confiável como a Kinsta pode evitar a maioria dos ataques e manter seu site seguro.

Resumo

Este artigo explorou como você e uma empresa de hospedagem de qualidade podem trabalhar juntos para mitigar ataques DDoS, garantindo que seu site permaneça seguro e operacional.

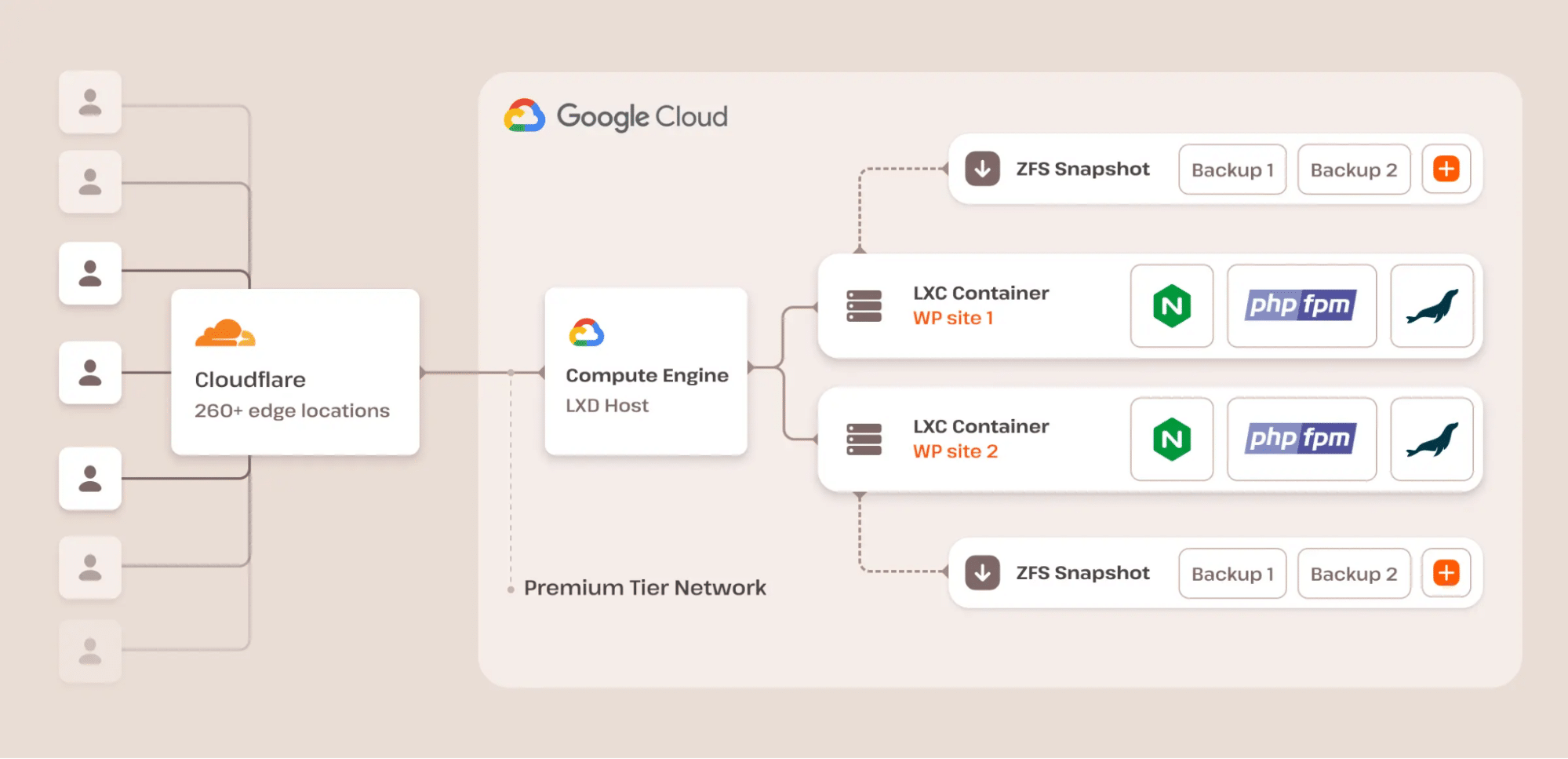

Além dos ataques DDoS, a infraestrutura da Kinsta oferece proteção robusta contra todas as formas de ataque cibernético. Cada site em nossa plataforma é executado em um contêiner de software isolado, garantindo 100% de privacidade e nenhum software ou recurso de hardware compartilhado, mesmo entre seus próprios sites.

Utilizamos o nível premium do Google Cloud Platform, garantindo o transporte seguro dos seus dados pela rede global bem provisionada e de baixa latência do Google. Com isso, você se beneficia de um modelo de segurança desenvolvido ao longo de 15 anos, protegendo os principais produtos, como o Gmail e a pesquisa Google.

Como você evita ataques DDoS? Gostaríamos muito de saber o que você tem a dizer. Compartilhe conosco na seção de comentários.