Se você possui um site, é responsável por proteger seus dados e os dados dos seus usuários e clientes. Embora as senhas sejam uma primeira linha de defesa tradicional, muitas vezes são inadequadas sozinhas.

Com o aumento de relatos de violações de dados e preocupações crescentes com a privacidade, a segurança se tornou um fator de diferenciação para muitas empresas. O foco na segurança indica aos seus usuários que você leva a sério a proteção dos dados deles. É por isso que ir além das senhas com a autenticação em duas etapas (2FA) pode ser uma parte importante da sua estratégia de segurança.

Vamos entender melhor o que é 2FA e por que você deve adotá-la.

Entendendo o básico: O que são MFA e 2FA?

A autenticação multifator (MFA) exige dois ou mais fatores de verificação dos usuários que tentam acessar um recurso, como um site, aplicativo ou conta on-line. Em vez de apenas solicitar algo que você sabe (como uma senha), a MFA também exige uma resposta sua por meio de um canal de comunicação alternativo, ou biometria, ou talvez algum dispositivo físico, como uma chave de segurança.

A autenticação em duas etapas (2FA) é a forma mais comum de MFA, exigindo exatamente dois fatores de verificação diferentes. As abordagens mais comuns começam com uma senha e depois uma confirmação secundária, geralmente usando um dos seguintes métodos:

- Um código enviado por texto SMS

- Um código enviado por e-mail

- Um código exibido em um aplicativo autenticador

- Dados biométricos usando uma impressão digital ou reconhecimento facial

- Um dispositivo físico, como uma chave de segurança baseada em USB

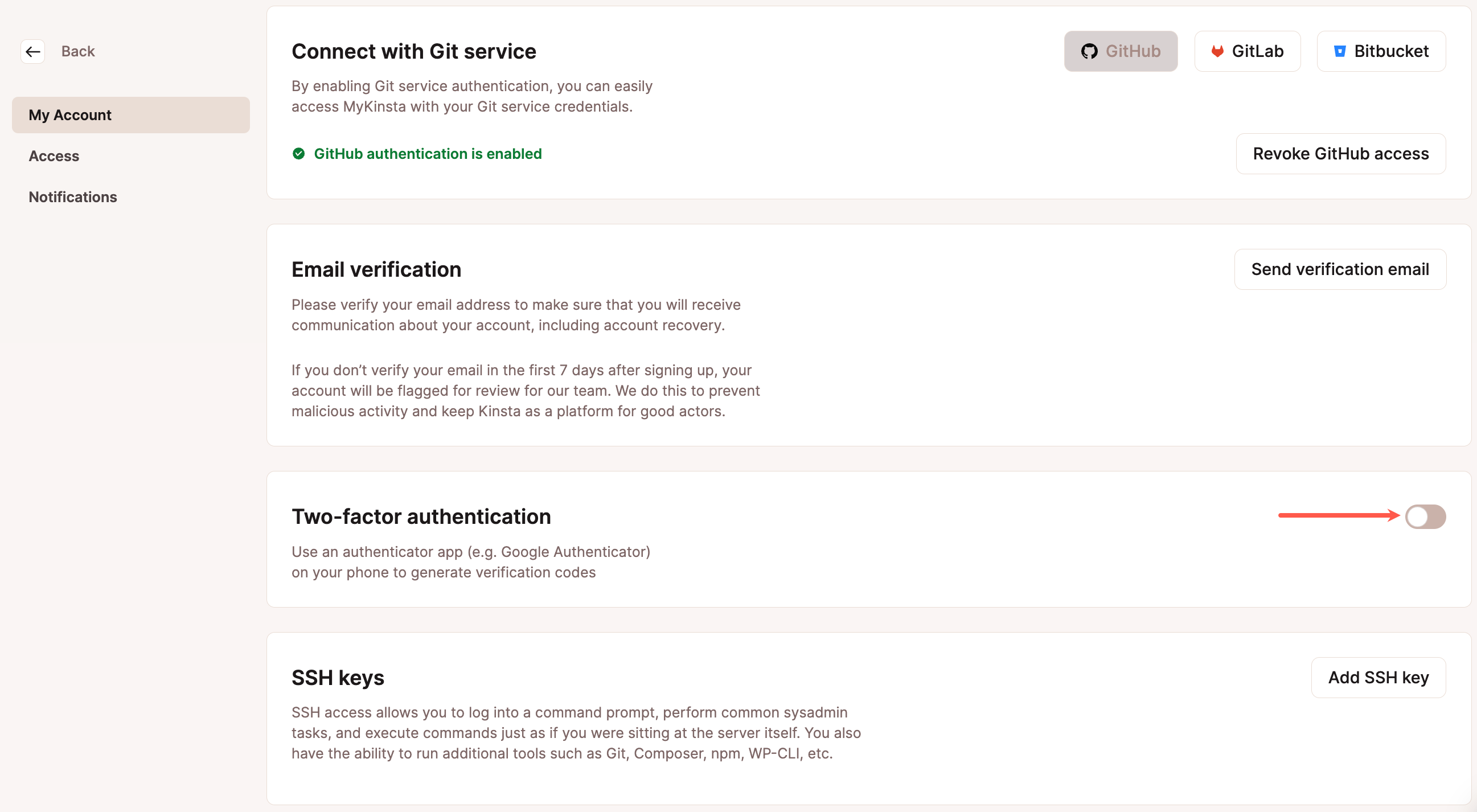

Os clientes da Kinsta podem optar por usar o e-mail ou um aplicativo autenticador como o Google Authenticator ou Authy como seu segundo método de autenticação depois de ativar a autenticação em duas etapas (2FA) para acessar seus painéis MyKinsta.

Ao implementar essa camada adicional de segurança, o risco de acesso não autorizado é reduzido, mesmo que uma senha seja comprometida.

O problema da autenticação apenas por senha

As senhas têm sido o principal método de autenticação desde o início da computação. No entanto, elas se tornaram cada vez mais vulneráveis por vários motivos:

Reutilização de senhas e práticas fracas

Apesar dos alertas repetidos, os usuários continuam a praticar uma higiene de senhas inadequada:

- Uso de senhas simples e fáceis de adivinhar

- Reutilizar a mesma senha em vários sites

- Mudar raramente as senhas

- Anotar as senhas em locais acessíveis

Pesquisadores do Ponemon Institute descobriram que até mesmo os profissionais de segurança de TI costumam usar as mesmas senhas em contas pessoais e de trabalho, criando um perigoso efeito dominó quando uma conta é comprometida.

Vazamento de dados e ataques de preenchimento de credenciais

Vazamentos de dados de grandes proporções já expuseram bilhões de credenciais. Hackers utilizam essas combinações de usuário e senha em ataques conhecidos como “credential stuffing”, tentando automaticamente acessar vários sites diferentes.

Em 2024, o Wordfence bloqueou mais de 55 bilhões de tentativas de invasão de senhas, de acordo com o mais recente Relatório de vulnerabilidades e ameaças (PDF) desse fabricante de plugins de segurança para WordPress. Esses ataques têm como alvo as páginas de login do WordPress para preenchimento de credenciais, bem como ataques de força bruta e outras explorações relacionadas a senhas.

Exemplos reais de vulnerabilidades de senhas

A violação do Dropbox: em 2016, o Dropbox confirmou uma violação de quatro anos que expôs as credenciais de mais de 68 milhões de usuários. O ataque foi resultado do roubo de uma senha de funcionário que deu aos hackers acesso a um documento de projeto contendo credenciais de usuário.

Ataque à plataforma WordPress VIP Go: em 2019, a plataforma WordPress VIP Go sofreu um ataque significativo em que os hackers tentaram usar credenciais roubadas para acessar contas administrativas. O WordPress.com VIP foi forçado a redefinir todas as senhas e exigir a implementação de 2FA para todos os usuários.

A função essencial da autenticação em duas etapas (2FA) para painéis de controle de hospedagem web

Seu site WordPress é tão seguro quanto o ambiente de hospedagem onde ele está. Painéis de controle de hospedagem, como cPanel, Plesk — ou o nosso painel MyKinsta — são alvos preferenciais para atacantes, pois oferecem acesso total a sites e domínios.

Por que proteger o acesso ao painel de controle não deve ser negociável

Quando um invasor obtém acesso ao painel de controle da sua hospedagem, ele pode:

- Acessar e modificar todos os arquivos do site

- Criar ou excluir contas de e-mail

- Instalar scripts maliciosos

- Adicionar backdoors aos seus sites

- Baixar bancos de dados completos contendo informações confidenciais do usuário

- Redirecionar seu domínio para sites mal-intencionados

- Usar seu servidor para campanhas de phishing ou para distribuir malware

Muitos dos principais provedores de hospedagem relataram um aumento nas tentativas de violar especificamente as contas do cPanel. Em 2022, a Hostinger documentou um aumento de 43% nas tentativas de acesso não autorizado aos painéis de controle dos clientes em comparação com o ano anterior.

Implementação de 2FA em sua conta de hospedagem

A maioria dos provedores de hospedagem confiáveis já oferece autenticação em duas etapas integrada ao painel de controle.

- MyKinsta: nosso painel suporta autenticação em duas etapas (2FA) para todos os usuários via e-mail ou aplicativos de autenticação como Google Authenticator e Authy.

- cPanel: o cPanel oferece 2FA nativo com suporte para aplicativos de autenticação e chaves de segurança de hardware.

- Plesk: o Plesk oferece autenticação em duas etapas por meio da extensão Plesk.

Outros grandes provedores de hospedagem que oferecem autenticação multifator:

- Bluehost oferece 2FA via Google Authenticator

- SiteGround conta com uma solução própria de 2FA em Ferramentas do Site

- WP Engine inclui proteção 2FA para todos os logins do portal de usuários

Se o seu provedor de hospedagem não oferecer proteção MFA para acesso ao painel de controle, isso deve ser considerado um sinal de alerta de segurança importante, e talvez seja hora de considerar a troca de provedor.

Benefícios de implementar a autenticação em duas etapas (2FA) para o gerenciamento de sites WordPress

Adotar a autenticação em duas etapas como parte dos seus protocolos de segurança traz várias vantagens. Aqui estão quatro ótimos motivos para implementar 2FA:

1. Redução drástica do risco de acesso não autorizado

Com a autenticação em duas etapas (2FA) habilitada, mesmo que um invasor tenha sua senha, ele ainda precisará do segundo fator (normalmente seu smartphone) para obter acesso. De acordo com a Microsoft, as contas protegidas pela MFA bloqueiam 99,9% dos ataques automatizados.

2. Proteção contra ataques de phishing

Os ataques de phishing podem induzir os usuários a revelar senhas, mas a maioria dos métodos 2FA é resistente a esses ataques, pois o segundo fator muda constantemente ou é fisicamente separado.

3. Conformidade com normas e regulamentações do setor

Muitos setores têm normas que exigem autenticação mais forte para sistemas que lidam com dados confidenciais:

- PCI DSS para sites de eCommerce que processam cartões de crédito

- HIPAA para informações relacionadas à saúde

- GDPR e outras normas de privacidade que exigem medidas de segurança adequadas

4. Aumento da confiança dos usuários

Mostrar que seu site usa medidas de segurança avançadas, como a autenticação em duas etapas (2FA), ajuda a aumentar a confiança do cliente, especialmente para sites de eCommerce ou plataformas de membros em que os usuários compartilham informações pessoais.

Como adicionar 2FA aos seus sites WordPress

Até agora, falamos sobre proteger seu próprio acesso a propriedades web por meio de painéis de controle de terceiros, como o MyKinsta. Mas o acesso a cada site WordPress, especialmente às contas de administrador, também merece uma proteção reforçada.

A implementação da autenticação em duas etapas (2FA) em um site WordPress geralmente é simples, graças a vários plugins criados para esse fim. Temos uma análise mais detalhada das dicas e dos plugins de 2FA para WordPress, mas alguns dos complementos mais populares e eficazes incluem:

Principais plugins 2FA para WordPress

Você pode assumir total controle da autenticação em duas etapas no WordPress com plugins como estes:

1. Two-Factor

O Two-Factor é um plugin gratuito desenvolvido e mantido pela equipe do WordPress.org, o que o torna uma opção altamente confiável.

Principais recursos:

- Suporte a vários métodos 2FA (aplicativos autenticadores, e-mail, códigos de backup)

- Processo de configuração simples

- Atualizações regulares e testes de compatibilidade

- Impacto mínimo no desempenho

Melhor para: sites que procuram uma solução confiável e sem complicações, com o apoio da equipe principal do WordPress.

2. Wordfence Security

O Wordfence Security é um plugin de segurança abrangente que inclui 2FA entre seus vários recursos.

Principais recursos:

- Login por celular (2FA via SMS)

- Autenticação TOTP (Time-based One-Time Password)

- Integração com uma suíte de segurança completa, incluindo firewall e verificação de malware

- Registros detalhados de tentativas de login

Melhor para: sites que desejam uma solução de segurança abrangente, com 2FA integrado a outros recursos de proteção.

3. miniOrange 2-Factor Authentication

O MiniOrange 2-Factor Authentication é um plugin 2FA repleto de recursos que oferece vários métodos de autenticação.

Principais recursos:

- Vários métodos de autenticação (Google Authenticator, SMS, e-mail, tokens de hardware)

- 2FA baseado em função (aplicável apenas para administradores, editores, etc.)

- Redirecionamento personalizado após o login

- Gerenciamento de dispositivos confiáveis

Melhor para: sites que precisam de opções flexíveis de implantação de 2FA e múltiplos métodos de autenticação.

4. WP 2FA

Outra solução 2FA fácil de usar é o WP 2FA, que se concentra exclusivamente em fornecer autenticação robusta de dois fatores.

Principais recursos:

-

Obrigatoriedade de 2FA para funções específicas de usuário

-

Períodos de carência para configuração da autenticação em duas etapas (2FA)

-

Métodos de backup caso o fator principal esteja indisponível

-

Opções de white label para agências e desenvolvedores

Melhor para: sites de clientes e instalações multiusuário, onde a obrigatoriedade do uso de 2FA é fundamental.

Implemente práticas recomendadas

Ao adicionar 2FA ao seu site WordPress, siga estas práticas recomendadas:

1. Comece pelas contas de administrador

Comece ativando 2FA para contas de administrador primeiro, pois elas apresentam o maior risco se forem comprometidas.

Crie um plano de implementação em fases

Para sites com vários usuários:

- Anuncie a melhoria de segurança que será implementada

- Forneça instruções claras para a configuração

- Considere definir um período de carência para que os usuários habilitem a autenticação em duas etapas (2FA)

- Gradualmente, torne a autenticação em duas etapas (2FA) obrigatória para diferentes funções de usuário

Tenha opções de recuperação

Certifique-se de que você configure códigos de backup ou métodos alternativos de recuperação caso o segundo fator principal seja perdido ou fique indisponível.

Teste cuidadosamente

Antes da implantação completa, teste a implementação 2FA em diferentes dispositivos e cenários para garantir uma experiência de usuário tranquila.

Documente seu processo

Crie uma documentação explicativa para administradores e usuários:

- Como configurar a autenticação em duas etapas (2FA)

- O que fazer se você perder o acesso ao dispositivo de autenticação

- Informações de contato para suporte em caso de problemas com a autenticação em duas etapas (2FA)

Preocupações comuns e equívocos sobre autenticação em duas etapas (2FA)

“É muito complicado para meus usuários”

As soluções modernas de 2FA são cada vez mais fáceis de usar. A maioria dos usuários está familiarizada com a autenticação em duas etapas (2FA) por meio de aplicativos bancários e contas de mídia social. Além disso, você pode começar exigindo a autenticação em duas etapas (2FA) apenas para funções administrativas, mantendo-a opcional para os assinantes.

“Isso criará problemas de login”

Embora qualquer medida de segurança acrescente uma pequena quantidade de atrito ao processo de login, isso é compensado pelos benefícios significativos de segurança. A maioria dos aplicativos de autenticação é rápida e simples de usar.

“Meu site é pequeno demais para ser alvo”

Sites pequenos são alvos justamente porque se espera que tenham segurança mais fraca. Bots automatizados não discriminam com base no tamanho do site — eles apenas procuram vulnerabilidades.

Um relatório de impacto nos negócios do ITRC de 2023 mostrou que 73% das Pequenas e Médias Empresas (PME) sofreram um ataque cibernético, uma violação de dados ou ambos no ano anterior.

Além do WordPress: Protegendo toda a sua presença digital

Embora seja fundamental proteger seu site WordPress com a autenticação em duas etapas (2FA), lembre-se de que uma abordagem de segurança abrangente inclui:

Implemente 2FA em todos os lugares possíveis

Estenda a proteção 2FA a todos os serviços conectados ao seu site:

- Contas de e-mail (especialmente as usadas para administração do WordPress)

- Acesso a FTP/SFTP

- Ferramentas de gerenciamento do banco de dados

- CDN e serviços de otimização de desempenho

- Contas de registro de domínio

Auditorias de segurança regulares

Programe auditorias de segurança periódicas para identificar e solucionar possíveis vulnerabilidades antes que elas sejam exploradas.

Treinamento de funcionários

Certifique-se de que todos da sua equipe entendam as práticas recomendadas de segurança e a importância de seguir os protocolos de autenticação adequados.

Resumo

Implementar a autenticação de múltiplos fatores (MFA) para o painel de controle da sua hospedagem e para o seu site WordPress é uma das medidas de segurança mais eficazes. O investimento mínimo de tempo e recursos para configurar o 2FA oferece retornos exponenciais na proteção contra os vetores de ataque mais comuns.

Como o WordPress é responsável por quase 40% de todos os sites na Internet, ele continua sendo um alvo principal para atacantes. Ao adotar essa camada simples de segurança para o acesso de administrador do WordPress e para os painéis de controle de hospedagem, você reduz significativamente seu perfil de risco e demonstra um compromisso com a proteção dos seus dados e dos dados dos seus usuários.

No cenário em constante evolução das ameaças cibernéticas, o 2FA deixou de ser um recurso “desejável” para se tornar um componente essencial de qualquer estratégia séria de segurança para WordPress.

Se você pensa em segurança da mesma forma que nós, confira as opções de hospedagem gerenciada para WordPress da Kinsta.