Si tienes un sitio web, eres responsable de proteger tus datos y los de tus usuarios y clientes. Aunque las contraseñas son la primera línea de defensa tradicional, a menudo son inadecuadas por sí solas.

Con el aumento de los informes sobre violaciones de datos y la creciente preocupación por la privacidad, la seguridad se ha convertido en un factor diferenciador para muchas empresas. Centrarte en la seguridad indica a tus usuarios que te tomas en serio la protección de sus datos. Por eso, ir más allá de las contraseñas con la autenticación de dos factores (2FA) puede ser una parte importante de tu estrategia de seguridad.

Vamos a ver con más detalle qué es la 2FA y por qué deberías adoptarla.

Entender lo básico: ¿Qué son la AMF y la 2FA?

La autenticación multifactor (MFA, por sus siglas en inglés Multi-factor authentication) requiere dos o más factores de verificación por parte de los usuarios que intentan acceder a un recurso como tu sitio web, aplicación o cuenta online. En lugar de pedirte sólo algo que sabes (como una contraseña), la AMF también requiere una respuesta por tu parte a través de un canal de comunicación alternativo, o datos biométricos, o incluso algún dispositivo físico como una llave de seguridad.

La 2FA es la forma más común de MFA, ya que requiere exactamente dos factores de verificación diferentes. Los enfoques más comunes comienzan con una contraseña y luego una confirmación secundaria, a menudo utilizando:

- Un código enviado por SMS

- Un código enviado por correo electrónico

- Un código mostrado en una aplicación de autenticación

- Datos biométricos mediante huella dactilar o reconocimiento facial

- Un dispositivo físico, como una llave de seguridad USB

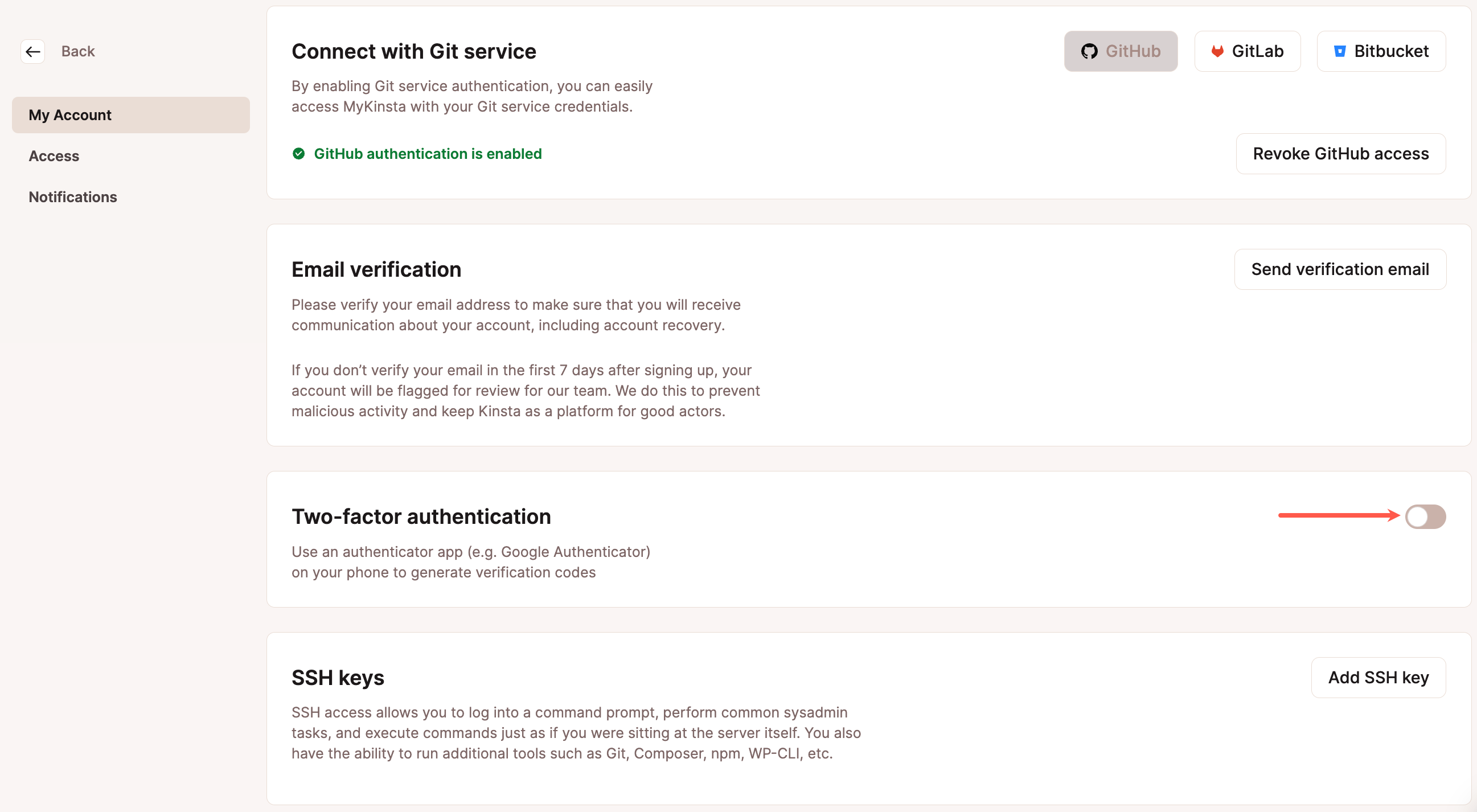

Los clientes de Kinsta pueden elegir utilizar el correo electrónico o una aplicación de autenticación como Google Authenticator o Authy como segundo método de autenticación después de activar 2FA para acceder a sus paneles de MyKinsta.

Al implementar esta capa adicional de seguridad, se reduce el riesgo de acceso no autorizado, incluso si se compromete una contraseña.

El problema de la autenticación sólo con contraseña

Desde los inicios de la informática, las contraseñas han sido el principal método de autenticación. Sin embargo, se han vuelto cada vez más vulnerables por varias razones:

Reutilización de contraseñas y prácticas deficientes

A pesar de las repetidas advertencias, los usuarios siguen practicando una mala higiene de contraseñas:

- Utilizando contraseñas sencillas y fáciles de adivinar

- Reutilización de la misma contraseña en varios sitios

- Rara vez cambian las contraseñas

- Anotar las contraseñas en lugares accesibles

Los investigadores del Instituto Ponemon han descubierto que incluso los profesionales de la seguridad informática suelen utilizar las mismas contraseñas en cuentas personales y de trabajo, lo que crea un peligroso efecto dominó cuando una cuenta se ve comprometida.

Filtraciones de datos y relleno de credenciales

Las filtraciones de datos de alto perfil han dejado al expuesto miles de millones de credenciales. Los hackers utilizan estas combinaciones filtradas de nombre de usuario y contraseña en ataques de «relleno de credenciales», probándolas automáticamente en múltiples sitios web.

En 2024, Wordfence bloqueó más de 55.000 millones de intentos de hackeo de contraseñas, según el último Informe sobre Vulnerabilidades y Amenazas (PDF) de ese fabricante de plugins de seguridad para WordPress. Estos ataques tienen como objetivo las páginas de inicio de sesión de WordPress para el relleno de credenciales, así como ataques de fuerza bruta y otros exploits relacionados con las contraseñas.

Ejemplos reales de vulnerabilidades de contraseñas

La brecha de Dropbox: En 2016, Dropbox confirmó una brecha que se había producido cuatro años antes y que expuso las credenciales de más de 68 millones de usuarios. El ataque se produjo a raíz del robo de la contraseña de un empleado, que dio a los hackers acceso al documento de un proyecto que contenía las credenciales de los usuarios.

Ataque a la plataforma WordPress VIP Go: En 2019, la plataforma WordPress VIP Go sufrió un importante ataque en el que los hackers intentaron utilizar credenciales robadas para acceder a cuentas administrativas. WordPress.com VIP se vio obligado a restablecer todas las contraseñas y a exigir la implementación de 2FA para todos los usuarios.

El papel fundamental de 2FA para los paneles de control de alojamiento web

Tu sitio WordPress es tan seguro como el entorno de alojamiento en el que se encuentra. Los paneles de control de alojamientos web como cPanel, Plesk — o nuestro propio panel MyKinsta — son objetivos principales para los atacantes porque ofrecen un acceso completo a todos tus sitios web y dominios.

Por qué asegurar el acceso al panel de control no debería ser negociable

Cuando un atacante consigue acceder al panel de control de tu alojamiento, puede:

- Acceder y modificar todos los archivos del sitio web

- Crear o eliminar cuentas de correo electrónico

- Instalar scripts maliciosos

- Añadir puertas traseras a tus sitios web

- Descargar bases de datos completas que contengan información sensible de los usuarios

- Redirigir tu dominio a sitios maliciosos

- Utilizar tu servidor para campañas de phishing o para distribuir malware

Muchos de los principales proveedores de alojamiento han informado de un aumento de los intentos de violar específicamente las cuentas de cPanel. En 2022, Hostinger documentó un aumento del 43% en los intentos de acceso no autorizado a los paneles de control de los clientes, en comparación con el año anterior.

Implementar 2FA en tu cuenta de alojamiento

La mayoría de los proveedores de alojamiento de confianza ya ofrecen opciones 2FA integradas en sus paneles de control:

- MyKinsta: Nuestro panel de control admite 2FA para todos los usuarios a través del correo electrónico o de aplicaciones de autenticación como Google Authenticator y Authy.

- cPanel: cPanel ofrece 2FA nativo con soporte para aplicaciones de autenticación y llaves de seguridad de hardware.

- Plesk: Plesk ofrece autenticación de doble factor a través de la extensión de Plesk.

Otros proveedores de alojamiento importantes que ofrecen autenticación multifactorial:

- Bluehost ofrece 2FA a través de Google Authenticator

- SiteGround ofrece 2FA propio a través de sus Herramientas del Sitio

- WP Engine incluye protección 2FA para todos los inicios de sesión del portal de usuario

Si tu proveedor de alojamiento no ofrece protección MFA para el acceso al panel de control, esto debería considerarse una importante señal de alarma de seguridad, que podría justificar un cambio de proveedor de alojamiento.

Ventajas de implementar 2FA para la gestión de sitios de WordPress

Aquí tienes cuatro buenas razones para adoptar 2FA como parte de tus protocolos de seguridad:

1. Reducción drástica del riesgo de acceso no autorizado

Con la 2FA activada, aunque un atacante tenga tu contraseña, seguirá necesitando el segundo factor (normalmente tu smartphone) para acceder. Según Microsoft, las cuentas protegidas por 2FA bloquean el 99,9% de los ataques automatizados.

2. Protección contra ataques de phishing

Los ataques de phishing pueden engañar a los usuarios para que revelen sus contraseñas, pero la mayoría de los métodos 2FA son resistentes a estos ataques, ya que el segundo factor cambia constantemente o está físicamente separado.

3. Cumplimiento de las normas del sector

Muchas industrias tienen normativas que exigen una autenticación más fuerte para los sistemas que manejan datos sensibles:

- PCI DSS para sitios de comercio electrónico que procesan tarjetas de crédito

- HIPAA para la información relacionada con la asistencia sanitaria

- GDPR y otras normativas sobre privacidad que exigen medidas de seguridad adecuadas

4. Mayor confianza del cliente

Mostrar que tu sitio utiliza medidas de seguridad avanzadas como 2FA ayuda a generar confianza en los clientes, especialmente en sitios de comercio electrónico o plataformas de membresía en las que los usuarios comparten información personal.

Añadir 2FA a tus sitios web de WordPress

Arriba hablábamos de 2FA para tu propio acceso a propiedades web desde paneles de control de otros proveedores, como el panel de MyKinsta. Pero el acceso a cada sitio de WordPress — en particular a los administradores —también merece una mayor seguridad.

Implementar la 2FA en un sitio de WordPress suele ser sencillo, gracias a los numerosos plugins creados expresamente para ello. Hemos profundizado en los consejos y plugins 2FA para WordPress, pero aquí tienes algunos de los add-ons más populares y eficaces

Los mejores plugins 2FA para WordPress

Puedes tomar realmente el control de la 2FA en WordPress con plugins como éstos:

1. Two-Factor

Two-Factor es un plugin gratuito desarrollado y mantenido por el equipo de WordPress.org, lo que lo convierte en una opción muy fiable.

Características Principales:

- Soporte para múltiples métodos 2FA (aplicaciones autenticadoras, correo electrónico, códigos de seguridad)

- Proceso de configuración sencillo

- Actualizaciones periódicas y pruebas de compatibilidad

- Mínimo impacto en el rendimiento

Ideal para: sitios que buscan una solución sencilla y fiable, respaldada por el equipo principal de WordPress.

2. Wordfence Security

Wordfence Security es un completo plugin de seguridad que incluye 2FA entre sus muchas funcionalidades.

Funciones principales:

- Inicio de sesión desde el móvil (2FA por SMS)

- Autenticación TOTP (contraseña única basada en tiempo)

- Integración con una suite de seguridad completa, que incluye cortafuegos y escaneado de malware

- Registros detallados de intentos de inicio de sesión

Ideal para: Sitios que desean 2FA como parte de una solución de seguridad más amplia.

3. miniOrange 2-Factor Authentication

MiniOrange 2-Factor Authentication es un plugin 2FA con muchas funcionalidades que ofrece numerosos métodos de autenticación.

Características principales:

- Múltiples métodos de autenticación (Google Authenticator, SMS, correo electrónico, tokens de hardware)

- 2FA basado en roles (sólo para administradores, editores, etc.)

- Redirección personalizada tras el inicio de sesión

- Gestión de dispositivos de confianza

Ideal para: Sitios que requieren opciones flexibles de despliegue de 2FA y múltiples métodos de autenticación.

4. WP 2FA

Otra solución 2FA fácil de usar es WP 2FA, que se centra exclusivamente en proporcionar una sólida autenticación de dos factores.

Características principales:

- 2FA obligatorio para roles de usuario específicos

- Periodos de gracia para la configuración de 2FA

- Métodos de copia de seguridad si el 2FA principal no está disponible

- Opciones de marca blanca para agencias y desarrolladores

Ideal para: Sitios de clientes e instalaciones de WordPress multiusuario en los que es esencial cumplir la normativa 2FA.

Implementar las mejores prácticas

Cuando añadas 2FA a tu sitio de WordPress, sigue estas prácticas recomendadas:

1. Empieza por las cuentas de administrador

Empieza por activar la 2FA para las cuentas de administrador, ya que son las que presentan un mayor riesgo si se ven comprometidas.

Crea un plan de despliegue por fases

Para sitios con varios usuarios:

- Anuncia la próxima mejora de seguridad

- Proporciona instrucciones claras para la instalación

- Considera la posibilidad de establecer un periodo de gracia para que los usuarios activen 2FA

- Hacer obligatorio progresivamente el 2FA para los distintos roles de usuario

Ten opciones de recuperación

Asegúrate de configurar códigos de copia de seguridad o métodos de recuperación alternativos si el factor secundario principal se pierde o no está disponible.

Pruébalo a fondo

Antes del despliegue completo, prueba la implantación de la 2FA en diferentes dispositivos y escenarios para garantizar una experiencia de usuario sin problemas.

Documenta tu proceso

Crea documentación explicativa tanto para los administradores como para los usuarios:

- Cómo configurar 2FA

- Qué hacer si pierden el acceso a su dispositivo de autenticación

- Información de contacto para problemas relacionados con la 2FA

Preocupaciones comunes y conceptos erróneos sobre la 2FA

«Es demasiado complicado para mis usuarios»

Las soluciones 2FA modernas son cada vez más fáciles de usar. La mayoría de los usuarios están familiarizados con la 2FA a través de aplicaciones bancarias y cuentas de redes sociales. Además, puedes empezar exigiendo la 2FA sólo para las funciones administrativas y mantenerla opcional para los suscriptores.

«Creará problemas de inicio de sesión»

Aunque cualquier medida de seguridad añade un poco de fricción al proceso de inicio de sesión, ésta se ve compensada por las importantes ventajas de seguridad. La mayoría de las aplicaciones de autenticación son rápidas y sencillas de usar.

«Mi sitio es demasiado pequeño para ser un objetivo»

Los sitios pequeños son el objetivo porque se espera que tengan una seguridad más débil. Los bots automáticos no distinguen en función del tamaño del sitio, sino que buscan vulnerabilidades.

El Informe de Impacto Empresarial 2023 del ITRC mostró que el 73% de las PYMES habían sufrido un ciberataque, una violación de datos o ambas cosas durante el año anterior.

Más allá de WordPress: Asegurar toda tu presencia digital

Aunque proteger tu sitio de WordPress con 2FA es crucial, recuerda que un enfoque de seguridad integral incluye:

Implementar 2FA en todos los lugares posibles

Extiende la protección 2FA a todos los servicios conectados a tu sitio web:

- Cuentas de correo electrónico (especialmente las utilizadas para la administración de WordPress)

- Acceso FTP/SFTP

- Herramientas de gestión de bases de datos

- CDN y servicios de optimización del rendimiento

- Cuentas de registrador de dominios

Auditorías de seguridad periódicas

Programa auditorías de seguridad periódicas para identificar y abordar posibles vulnerabilidades antes de que sean explotadas.

Formación de los empleados

Asegúrate de que todos los miembros de tu equipo comprenden las mejores prácticas de seguridad y la importancia de seguir los protocolos de autenticación adecuados.

Resumen

Implementar la autenticación multifactor para tu panel de control de alojamiento y tu sitio web de WordPress es una de las medidas de seguridad más eficaces. La mínima inversión en tiempo y recursos para configurar la 2FA proporciona beneficios exponenciales en protección contra los vectores de ataque más comunes.

Como WordPress impulsa casi el 40% de todos los sitios web de Internet, sigue siendo un objetivo principal para los atacantes. Al adoptar esta sencilla capa de seguridad para el acceso de administrador de WordPress y los paneles de control de tu alojamiento, reduces significativamente tu perfil de riesgo y demuestras tu compromiso con la protección de tus datos y los de tus usuarios.

En el panorama cambiante de las amenazas de ciberseguridad, el 2FA ha pasado de ser una funcionalidad “deseable” a convertirse en un componente esencial de cualquier estrategia de seguridad seria en WordPress.

Si piensas en la seguridad como nosotros, echa un vistazo a las opciones de Alojamiento Administrado para WordPress de Kinsta.