Git no tiene por qué ser complejo, pero hay ciertas facetas suyas que son intrincadas y requieren un conocimiento más profundo — los hooks de Git, por ejemplo. Son scripts que Git ejecutará automáticamente en función de determinados eventos.

Aunque pueden ser sencillos, tienes mucho más margen para utilizarlos de forma eficaz. Sin embargo, para hacerlo, tienes que comprender todos los engranajes que componen toda la rueda.

En este post, veremos técnicas avanzadas para los hooks de Git que incluyen algunos fundamentos, cómo crearlos e instalarlos y mucho más.

A lo largo del artículo, explicaremos los parámetros de los hooks y las variables de entorno, ofreceremos algunos consejos y trucos, repasaremos los métodos de resolución de problemas y muchos otros temas.

Fundamentos de los Hooks de Git: Una Introducción

Una de las características clave de Git son sus hooks: un potente mecanismo que te permite automatizar tareas, aplicar normas y garantizar flujos de trabajo coherentes a lo largo del ciclo de vida de un proyecto.

Los hooks de Git son scripts que se ejecutan automáticamente en puntos específicos del flujo de trabajo de Git. Puedes utilizarlos para personalizar y ampliar el comportamiento de Git para satisfacer las necesidades de tu proyecto. Los hooks garantizan que se mantenga la calidad del código, se ejecuten las pruebas y se orquesten los despliegues sin problemas.

Git ofrece varios tipos de hooks, y cada uno se activará en diferentes etapas del flujo de trabajo de Git:

- Pre-commit. Estos hooks se ejecutan antes de finalizar un commit, lo que te permite aplicar estilos de código, ejecutar pruebas o comprobar si hay errores de sintaxis.

- Post-commit. Se ejecutan después de crear un commit. Es útil para las notificaciones o el registro.

- Pre-push. Este hook se activará antes de que envíes el código y te permite realizar pruebas de integración, comprobar la compatibilidad o asegurar la calidad.

- Post-push. El último hook se ejecuta después de completar un push. Como tal, es valioso para desplegar código en producción o actualizar documentación.

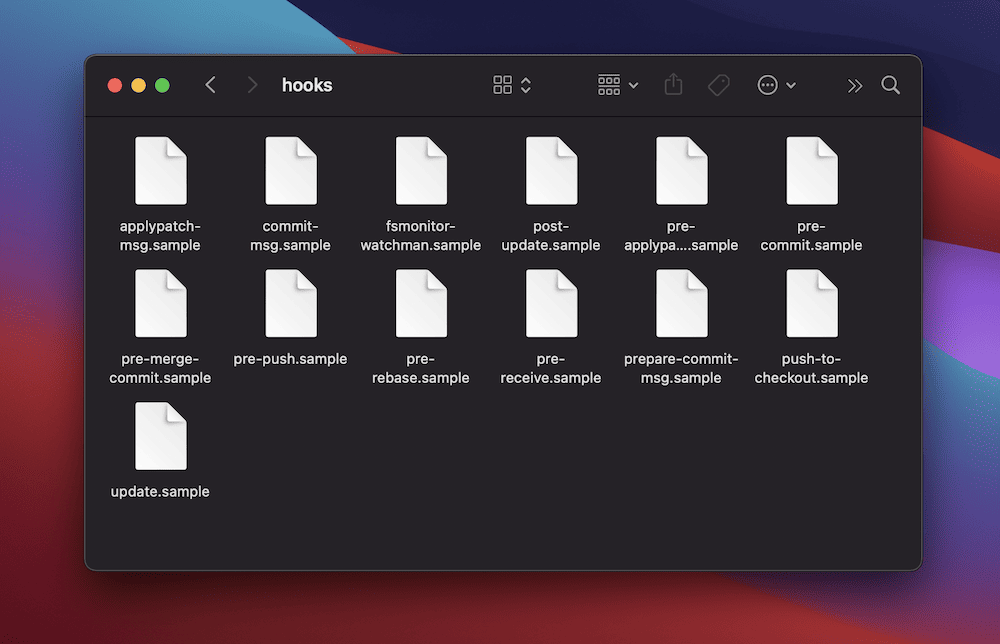

Encontrarás los hooks en el directorio .git/hooks de tu repositorio Git. Allí también hay hooks de ejemplo — puedes utilizarlos como plantillas para crear tus propios scripts personalizados. Los hooks cubren una serie de acciones y utilizan el prefijo sample- como referencia:

Los hooks se disparan durante varias acciones de Git. Por ejemplo, un hook pre-commit se ejecuta cuando haces un commit de cambios, y un hook pre-push se activa antes de hacer un push remoto. Una vez que conozcas mejor estos disparadores, podrás desplegar hooks de forma más estratégica para reforzar el control de calidad y agilizar tu flujo de trabajo.

Cómo Crear e Instalar Hooks de Git Personalizados

Crear e instalar hooks e Git personalizados básicos puede ser un proceso complejo. Sin embargo, los fundamentos que utilizarás aquí te prepararán para desarrollar hooks avanzados más adelante. Repasemos algunos conceptos que se aplican a cada hook que crees e instales.

Elegir un Tipo de Hook Adecuado

Emplear el tipo de hook adecuado para tu caso de uso específico será un primer paso importante. Puedes empezar por comprender tu propio flujo de trabajo de desarrollo y tus necesidades. Aquí tienes una lista rápida de consideraciones al respecto:

- En primer lugar, considera las distintas fases de tu proceso, como la programación, testing y el despliegue. Además, identifica dónde podría beneficiarse ese proceso de la automatización y las comprobaciones.

- A partir de ahí, localiza los puntos de tu flujo de trabajo en los que suelen producirse errores o incoherencias. Los hooks de Git personalizados podrían ayudar aquí. Por ejemplo, si olvidas ejecutar tests antes de una commit, un hook pre-commit puede resolver el problema.

- A continuación, considera cuándo te gustaría ejecutar el hook dentro de tu flujo de trabajo. Por ejemplo, si quieres asegurarte de que todos los commits cumplen los estándares de programación, es adecuado un hook pre-commit. Si quieres validar el código antes de enviarlo a remoto, será más adecuado un hook pre-push.

- Por último, asegúrate de que el tipo de hook elegido es compatible con tu entorno de desarrollo y las herramientas que utilizas. Ten en cuenta el lenguaje de programación que utilizarás para el hook y su entorno de ejecución.

Llegados a este punto, deberías ser capaz de definir objetivos claros para tu hook. Puede incluso que cada objetivo requiera un tipo diferente de hook. Sin embargo, aunque es tentador crear guiones para todos los escenarios posibles, es una buena idea centrarse primero en abordar los puntos críticos de dolor.

Nombrar y Colocar Hooks Personalizados de Git

Nombrar y colocar correctamente los hooks personalizados de Git es crucial para garantizar su funcionalidad y mantenibilidad. Al igual que con las funciones, archivos, nombres de clases y demás de tu código, tus hooks de Git también deben tener una convención de nomenclatura coherente y descriptiva.

Si los hooks van a soportar varios proyectos a lo largo del tiempo como una plantilla, es posible que quieras utilizar prefijos — tal vez con las iniciales del desarrollador, un departamento o el nombre de una empresa. En general, los hooks de Git utilizan minúsculas y guiones para facilitar la lectura — por ejemplo, mi-proyecto-pre-commit.

Además, aunque puedes almacenar los hooks de Git en el directorio .git/hooks de tu repositorio, los hooks personalizados deben ir en un directorio separado dentro de la carpeta root del proyecto. Esto evitará sobreescrituras accidentales durante una actualización de Git. Sin embargo, deberías implementar el control de versiones para esos hooks junto con el resto del código de tu proyecto.

Cómo Crear un Hook Personalizado Básico de Git

La forma típica de escribir un hook de Git básico es crear un nuevo archivo con el nombre del hook elegido (como pre-commit) en tu directorio de hooks. Enumeraremos los nombres de los hooks más adelante, cuando hablemos de los parámetros.

Antes de abrir un archivo para trabajar con él, debes asegurarte de que es ejecutable utilizando la siguiente línea de comandos:

chmod +x path/to/file/hook-nameRecuerda sustituir nuestros marcadores de posición por la información correcta. Haremos referencia a este fragmento a lo largo del post, ya que debería ser una acción típica siempre que crees un nuevo hook de Git.

Una vez que el archivo sea ejecutable y esté abierto, añade tu lógica personalizada utilizando tu lenguaje de scripting preferido. Puede ser Bash, Python, Ruby y otros. Por supuesto, crearlos está fuera del alcance de lo que trataremos aquí. Sin embargo, hay algunos ejemplos de pseudocódigo más adelante para mostrar casos de uso y escenarios específicos.

Por último, antes de hacer commit de cualquier cambio, prueba tu hook intentando ejecutar la acción relacionada (como un commit). Este es el enfoque básico para crear hooks de Git, pero hay muchos casos de uso avanzado. Veremos esto a continuación.

Cómo Crear e Instalar Hooks Personalizados Avanzados

Crear hooks de Git básicos será algo que harás muchas veces a lo largo de tu carrera como desarrollador. Sin embargo, muchas situaciones requerirán hooks más avanzados y complejos. A continuación, veremos algunos casos de uso y ejemplos de hooks para una variedad de escenarios comunes.

Crea un Hook que Imponga el Estilo del Código Utilizando Linters

Utilizar un linter para imponer el estilo del código es una aplicación fantástica para los hooks de Git. Puede ayudar a mantener una calidad de código consistente en todo tu repositorio y debería ser algo de lo que puedas obtener mucho valor.

Por supuesto, debes elegir un linter que se adapte al lenguaje de programación de tu proyecto. Por ejemplo, Black es fantástico para Python. Aquí vamos a utilizar ESLint para JavaScript para crear un hook pre-commit.

En primer lugar, instala el linter como paquete global o local dentro de tu proyecto. Para ello necesitarás Node.js y npm:

npm install eslint --save-devA continuación, navega hasta el directorio hooks de tu repositorio. Crea tu archivo de pre-commit, y luego escribe un script que ejecute el linter en tus archivos en staging. El hook debe impedir el commit si el linter encuentra algún problema. Aquí tienes un ejemplo aproximado:

#!/bin/sh

# Stash unstaged changes (optional but recommended)

git stash -q --keep-index

# Run the linter on staged files

npm run lint # Replace with the appropriate linting command

LINT_RESULT=$?

# Unstash the stashed changes (optional but recommended)

git stash pop -q

# Exit with the linter's exit code

exit $LINT_RESULTUna vez que te asegures de que el hook es ejecutable, pruébalo mediante un commit. El hook pre-commit debería ejecutar el linter. Si hay alguna violación del estilo del código, no podrás completar el commit hasta que arregles los problemas.

Por supuesto, debes escribir un hook que funcione con tu propio lenguaje de programación y linter, según tu proyecto. Por ejemplo, podrías ampliar este ejemplo con ajustes de configuración del linter, integrándolo con tu proceso de construcción, etc.

Implementar un Hook para Ejecutar Tests Antes de un Commit

Implementar un hook pre-commit para ejecutar tests antes de un commit es una forma excelente de detectar posibles problemas desde el principio. De este modo, puedes asegurarte de que sólo envías código fiable.

Para este ejemplo, utilizaremos el framework de testing Jest para JavaScript. Tendrás que instalar algo adecuado para tu proyecto (como siempre):

npm install jest --save-devComo con cualquier hook, navega hasta tu directorio de hooks, crea un nuevo archivo, ponle un nombre y hazlo ejecutable. A partir de aquí, escribe un script que ejecute pruebas en todos los archivos en staging antes del commit. Aquí tienes una plantilla aproximada:

#!/bin/sh

# Stash unstaged changes (optional but recommended)

git stash -q --keep-index

# Run tests on staged files

npm test # Replace with the appropriate test command

TEST_RESULT=$?

# Unstash the stashed changes (optional but recommended)

git stash pop -q

# Exit with the test's exit code

exit $TEST_RESULTCuando intentes hacer commit de los cambios, el hook ejecutará tus pruebas en los archivos staging. El commit se detendrá en caso de que fallen las pruebas, y deberás solucionar los problemas antes de volver a hacer el commit.

Desarrolla un Hook para Automatizar el Control de Versiones y el Etiquetado

Una forma excelente de agilizar el proceso de publicación es automatizar el versionado y etiquetado en Git. Esto garantizará un versionado coherente en todo tu código base.

Para empezar, elige un esquema de versionado adecuado para tu proyecto. Esto va más allá del alcance de este artículo, pero entre los esquemas habituales se incluyen el versionado semántico (SemVer) o un patrón de versionado personalizado.

A continuación, decide qué hará exactamente tu hook. Por ejemplo, podría leer la versión actual, incrementarla según un esquema elegido, y actualizar los archivos necesarios con la nueva versión. También querrás escribir un script para crear etiquetas basadas en la versión, que utilice comandos Git para crear etiquetas ligeras o anotadas.

Una vez que hayas creado y establecido los permisos para tu archivo, puedes empezar a escribir tu hook. Puede ser un hook complejo y muy específico, que incluso puede cambiar de un proyecto a otro. Sin embargo, la mayoría de los hooks de este tipo incluirán lo siguiente:

- Una función que incremente una parte especificada de una cadena de versión (por ejemplo,

1.2.3) y devuelva la nueva versión. - La capacidad de leer la versión actual desde un archivo de versión dedicado.

- Una función que calcule el número de la nueva versión, incluyendo la parte específica que debe incrementarse. Por ejemplo,

0para mayor,1para menor,2para parche.

A partir de aquí, el script debe actualizar el archivo de versión con el nuevo número, crear una etiqueta ligera con la nueva versión y, opcionalmente, enviar la nueva etiqueta a un repositorio remoto. Una vez que hagas commit de los cambios, el hook se asegurará de que cada commit esté asociado a una versión y etiqueta adecuadas.

Probablemente querrás hacer que este hook se ajuste aún más a los requisitos de tu proyecto. Por ejemplo, podrías manejar casos como la creación de etiquetas iniciales, la gestión de conflictos de versión y la actualización de referencias de versión en archivos.

Entender los Parámetros del Hook y las Variables de Entorno

Una de las razones por las que los hooks de Git son tan potentes se debe a cómo manejan las variables dinámicas. Sin embargo, éste puede ser un concepto complejo de entender. A continuación, veremos tanto las variables de entorno como los parámetros de los hooks, empezando por estos últimos.

Cómo Pasan los Parámetros a los Hooks

Los hooks pueden recibir parámetros específicos de Git para acceder a información contextual de tu base de código principal. Git establece parámetros de forma automática en tiempo de ejecución, y aunque no necesitarás definirlos específicamente la mayoría de las veces, puede que necesites declararlos. Es esencial comprenderlos para desarrollar hooks eficaces.

Aquí tienes un resumen de los puntos clave sobre los parámetros de los hooks:

- Los hooks de Git utilizan variables posicionales, donde

$1se refiere al primer parámetro,$2al segundo parámetro, y así sucesivamente. Estos parámetros no son arbitrarios; tienen significados y propósitos específicos. Como tales, aunque no son «oficiales», representan convenciones aceptadas a la hora de acceder a los valores de los parámetros. - El orden de los parámetros sigue un patrón específico. Git pasa estos parámetros a tu script hook en un orden predeterminado basado en el contexto del evento hook.

- Los nombres de las variables reflejan el propósito general de los parámetros. Por ejemplo,

$1suele contener la ruta a un archivo, mientras que$2podría ser el origen de una acción.

Si añadieras un parámetro que el hook no pudiera llamar, el script generalmente no podría utilizarlo. Los parámetros son específicos de un hook y un contexto de ejecución concretos. Para evitar problemas, sólo debes utilizar parámetros documentados. Sin embargo, puedes asignar el valor de un parámetro posicional a otra variable y utilizarlo después en tu script:

#!/bin/sh

# Assign $1 to the variable EXAMPLE

EXAMPLE=$1

# Use EXAMPLE variable

echo "The commit message file is: $EXAMPLE"En este caso, la variable EXAMPLE tendrá el mismo valor que $1, que es la ruta al archivo de mensajes de commit. Sin embargo, utilizar los nombres de variables documentados hace que tu código sea más comprensible.

Ten en cuenta que, en algunos casos, utilizarás la entrada estándar (stdin ) para definir parámetros, en cuyo caso deberás incorporar esos elementos a tus hooks.

Encontrar los Valores y Definiciones de los Parámetros de los Hooks de Git

Como cada hook de Git tendrá sus propios parámetros, es probable que necesites una referencia para averiguar cuáles son para tu aplicación concreta. La buena noticia es que hay varias formas de hacerlo.

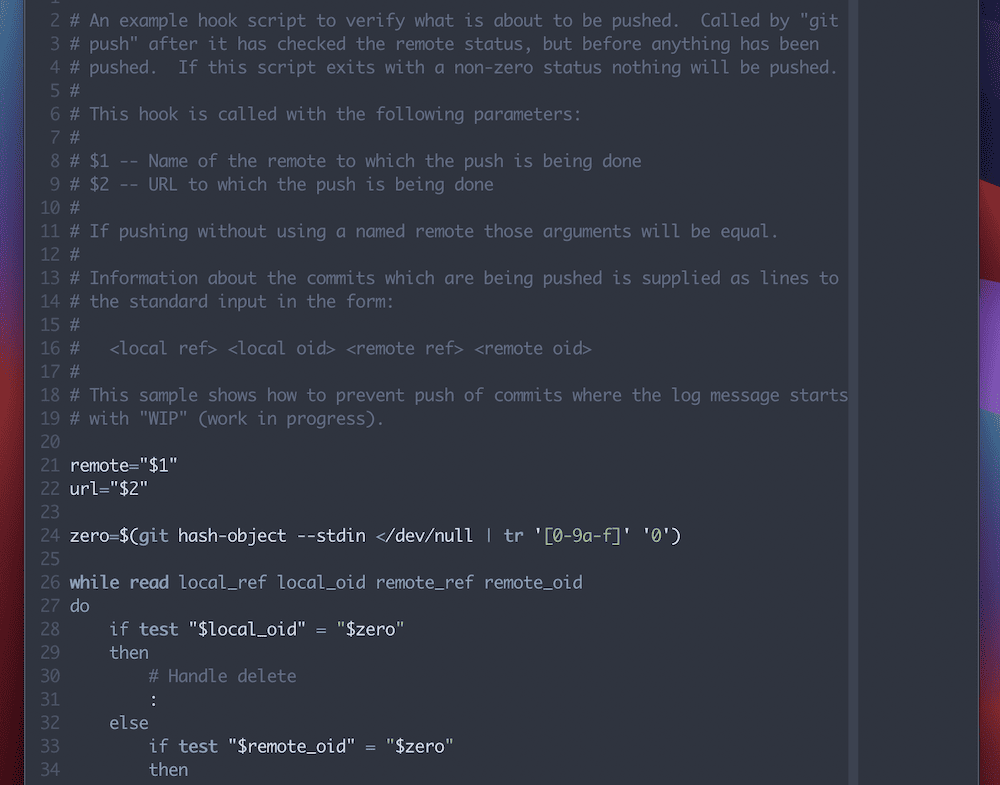

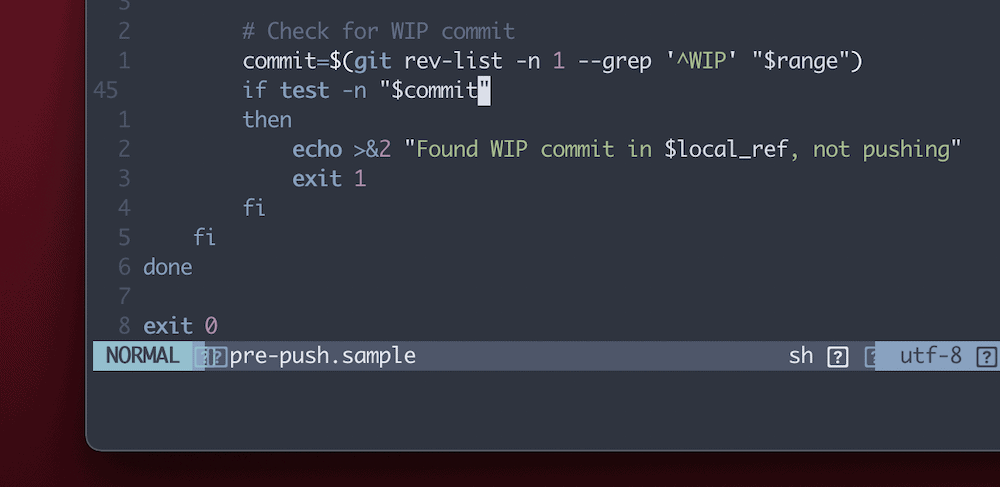

Por ejemplo, la documentación oficial de los hooks de Git incluye algunos de los parámetros más comunes. Sin embargo, lo mejor es abrir uno de los hooks de Git de ejemplo. Éstos consisten en una miniguía sobre cómo programar el hook e incluirán definiciones de parámetros para ti:

Son una forma excelente de familiarizarte con los hooks de Git e incluso pueden ayudarte a codificarlos.

Variables de Entorno

Los hooks de Git pueden obtener argumentos de los argumentos de la línea de comandos, y stdin, como ya hemos comentado. Sin embargo, también pueden obtener argumentos del propio entorno cuando se ejecuta dentro de un intérprete de comandos bash.

Estas variables de entorno te permiten personalizar el comportamiento de tus hooks de Git y tomar decisiones basadas en diversos aspectos del flujo de trabajo de Git. De este modo, puedes crear hooks de Git dinámicos y conscientes del contexto. Por ejemplo, puedes utilizarlos para validar mensajes de commit, controlar el acceso a ramas específicas o desencadenar acciones personalizadas basadas en la identidad del autor.

Enumerar todas las variables de entorno también está fuera del alcance de este post. Te recomendamos que consultes la documentación de Git y los hooks de ejemplo para obtener pistas sobre las variables que utilizará.

Comprobación de los Valores de las Variables de Entorno

Git suele establecer automáticamente distintas variables de entorno en función del hook al que llame. Esto puede causarte problemas si no eres consciente de lo que se establece. Por ejemplo, toma el siguiente resultado para la variable GIT_REFLOG_ACTION para los hooks pre-rebase y post-merge:

pre-rebase.GIT_REFLOG_ACTION=rebasepost-merge.GIT_REFLOG_ACTION=’pull other master’

Afortunadamente, hay una forma de probar lo que hará Git con las variables de entorno utilizando un pequeño fragmento dentro de tu hook:

#!/bin/bash

echo Running $BASH_SOURCE

set | egrep GIT

echo PWD is $PWDPara resumir el código, la línea dos imprime el script que se está ejecutando en ese momento; la línea tres establece todas las variables de entorno a mostrar, y luego las filtra por las que tengan «GIT» en el nombre; la línea cuatro imprime el directorio de trabajo actual.

Una vez que ejecutes esto, verás la salida que se corresponde con las variables de entorno asociadas a tu hook. A partir de aquí, tendrás los conocimientos necesarios para asegurarte de que tus propios hooks de Git pueden utilizar las variables de entorno de la forma que te gustaría.

Consejos y Trucos para Gestionar y Compartir tus Hooks de Git

Gestionar hooks de Git en un equipo u organización es crucial para garantizar prácticas de desarrollo coherentes y automatizar tus flujos de trabajo de forma eficiente. Por ejemplo, tomemos el simple hecho de asignar un directorio de hooks dedicado. Aquí podemos darte dos consejos:

- Crea un repositorio central o una ubicación compartida donde almacenes los hooks estandarizados. Puedes reutilizar esos hooks en varios proyectos y clonarlos o enlazarlos al repositorio para proporcionar un acceso global.

- Organiza tus hooks en una estructura de registro o directorio. Esto facilitará a tu equipo encontrar y utilizar los hooks que necesitan.

Cuanto más probable sea que los hooks aparezcan en varios proyectos, mayor será la importancia de la documentación. Debes mantener una documentación exhaustiva que describa la finalidad, el uso y las opciones de configuración de cada hook dentro del repositorio. También serán esenciales las revisiones del código y las estrategias de actualización de estos hooks globales.

También te recomendamos que almacenes los hooks personalizados en el Sistema de Control de Versiones (VCS, Version Control System) junto con la base de código de tu proyecto. Esto garantiza que todo el equipo tenga acceso a toda la biblioteca de hooks.

Utilizar Hooks de Git del Lado del Servidor

Los hooks del lado del servidor se ejecutarán en el servidor que aloja el repositorio central de Git. Como tales, puedes aplicar políticas, realizar comprobaciones o desencadenar acciones en el lado del servidor.

Tienes dos opciones de almacenamiento para tus hooks del lado del servidor: dentro del VCS junto a tu proyecto o en repositorios separados.

Almacenar Hooks del Lado del Servidor Utilizando un VCS

Utilizar tu VCS para almacenar los hooks del lado del servidor tiene dos ventajas. En primer lugar, puedes asegurarte de que los hooks tengan el mismo versionado y mantenimiento que el resto de tu código base. En segundo lugar, sólo tendrás que clonar un repositorio para acceder tanto al código del proyecto como a los hooks.

Sin embargo, dependiendo de la naturaleza de los hooks específicos, almacenarlos en el mismo repositorio podría plantear problemas de seguridad si esos hooks acceden a información sensible. Es más, si los hooks son complejos o requieren configuraciones específicas, podría aumentar la complejidad de tu repositorio principal.

Almacenar Hooks del Lado del Servidor en Repositorios Separados

Mantener los hooks del lado del servidor en repositorios separados te permite actualizarlos y versionarlos independientemente de tu base de código, lo que puede reducir posibles conflictos. Esta modularidad puede ofrecer una mayor flexibilidad.

Además, puedes almacenar esos hooks en repositorios de acceso restringido. Esto te ayudará a reducir el riesgo de exposición de datos sensibles.

En cambio, mantener varios repositorios puede requerir un esfuerzo adicional. Además, si los hooks dependen de versiones específicas de tu código base principal, puede ser un reto coordinar los cambios entre tus repositorios.

Automatizar la Instalación de Hooks

Automatizar las instalaciones de hooks en varios repositorios puede ahorrar tiempo y garantizar la coherencia en tu flujo de trabajo de desarrollo. Utilizando scripts y plantillas, puedes instalar fácilmente hooks en varios repositorios sin intervención manual.

El proceso comienza con un repositorio dedicado que contiene tus hooks globales. Tendrás que estandarizarlos: por ejemplo, evita codificar rutas o valores específicos de un único repositorio.

A partir de aquí, puedes empezar a escribir tu script de instalación. Por ejemplo, el siguiente pseudocódigo clonará el repositorio de plantilla de un hook y copiará (o hará un «enlace simbólico») los hooks en el directorio .git/hooks de cada repositorio:

# Example installation script

# Usage: ./install_hooks.sh /path/to/repository

TEMPLATE_REPO="https://github.com/yourusername/hooks-template.git"

REPO_PATH="$1"

REPO_NAME=$(basename "$REPO_PATH")

# Clone the template repository

git clone --depth 1 "$TEMPLATE_REPO" "$REPO_NAME-hooks"

# Copy or symlink hooks to the repository

cp -r "$REPO_NAME-hooks/hooks" "$REPO_PATH/.git/"

rm -rf "$REPO_NAME-hooks"

echo "Hooks installed in $REPO_NAME”Una vez guardados los cambios, puedes ejecutar el script de instalación para cada repositorio en el que quieras instalar los hooks:

./install_hooks.sh /path/to/repository1

./install_hooks.sh /path/to/repository2

# …Haz cambios en el repositorio de plantillas siempre que necesites actualizar o añadir hooks. La próxima vez que ejecutes el script de instalación en un repositorio, se instalarán los hooks actualizados.

Plantillas Git

Las plantillas Git te permiten definir hooks y configuraciones comunes para nuevos repositorios. Proporcionan un enfoque sistemático para ayudarte a automatizar instalaciones, configuraciones y otros elementos cuando creas o clonas nuevos repositorios. De este modo, puedes asegurarte de que cada repositorio se adhiere a tus prácticas típicas y establecidas.

Una vez que hayas creado un directorio de plantillas y añadido tus scripts de hooks, puedes configurar Git para que utilice el directorio como plantilla para los nuevos repositorios. Puedes configurar esto de forma global o local para cada usuario.

Para configuraciones globales, apunta a tu directorio de plantilla de hooks:

git config --global init.templateDir /path/to/hooks-templatePara configuraciones locales, puedes especificar el repositorio exacto:

git init --template=/path/to/hooks-templateSiempre que crees un nuevo repositorio utilizando git init o clones un repositorio existente, Git copiará automáticamente el contenido de tu directorio de plantillas hooks al directorio .git del nuevo repositorio.

Por último, aunque los hooks de plantilla pueden ser genéricos, también puedes permitir hooks de personalización basados en necesidades específicas. Por ejemplo, un script podría buscar un archivo de configuración de hook específico del repositorio y utilizarlo si está presente.

Prácticas Típicas para Ayudarte a Mantener Hooks de Git Seguros

El uso de hooks de Git puede ser potente para la automatización de procesos y la aplicación de prácticas típicas. Sin embargo, esto puede conllevar la posibilidad de introducir vulnerabilidades si no gestionas tus hooks lo suficientemente bien.

Aquí tienes una lista rápida de prácticas que podrías implementar para tus propios hooks:

- Asegúrate de revisar y restringir los permisos de los hooks, especialmente si son ejemplos de terceros.

- Valida y sanea siempre los parámetros de entrada para mitigar las inyecciones de código. Utiliza prácticas seguras, como evitar el uso directo de la entrada del usuario en tus scripts.

- Asegúrate de que los hooks no incluyan información confidencial. Aquí es donde las variables de entorno o el almacenamiento seguro ofrecen un valor inmenso.

- Revisa y prueba los hooks con regularidad para evitar el consumo involuntario de recursos. Esto podría dar lugar incluso a ataques de Denegación de Servicio Distribuido (DDoS).

También deberás implantar un proceso de test y revisión exhaustivo y completo. Esto ayudará a reducir las vulnerabilidades y otros errores en el futuro.

Validación

Deberíamos hablar más sobre la implementación de una validación y una gestión de errores adecuadas para tus hooks. Esto es crucial para garantizar la fiabilidad, la estabilidad y la seguridad.

Por ejemplo, siempre tienes que validar cualquier entrada o parámetro que reciban tus scripts de hooks. Sin embargo, puedes hacer mucho más para garantizar una buena validación. Puedes asegurarte de que el repositorio está en el estado esperado para que el hook se ejecute correctamente. Por ejemplo, en un hook pre-commit, comprueba que estás almacenando los archivos necesarios antes del commit.

La gestión de errores también será valiosa. Los códigos de salida son tan cruciales en los hooks como en tu código base, al igual que los registros de errores y los mensajes de error informativos. en este caso, tu objetivo debe ser el «fallo con gracia», como lo sería en bases de código más grandes.

Por supuesto, en un escenario real, tus hooks podrían necesitar una lógica de validación y gestión de errores más compleja. Esto significa que las pruebas periódicas son aún más importantes que antes.

Acciones Destructivas Accidentales

Los accidentes ocurren, así que configurar tus hooks de Git para evitar estas acciones destructivas no deseadas es crucial para salvaguardarte de la pérdida o daño de datos. Los hooks pueden actuar esencialmente como redes de seguridad mediante avisos al usuario de acciones potencialmente dañinas.

Los hooks pre-receive y pre-commit funcionan bien en este caso. Repasemos rápidamente cómo pueden ayudar ambos:

- Los hooks pre-receive ayudan en las comprobaciones del lado del servidor. Se activarán antes de aceptar nuevas ramas o etiquetas del cliente. Tu script debería examinar las referencias entrantes, comprobar acciones como forzar envíos o borrados de ramas, y pedir confirmación al usuario. También deberás analizar las referencias enviadas para determinar si implican acciones como forzar envío (

--force) o borrado de rama. - Los hooks pre-commit funcionan en el lado del cliente y se ejecutan antes de que finalices un commit. Aunque no evitarán directamente acciones destructivas en el servidor, pueden ayudar a prevenir errores locales antes de enviar. Tu script debe analizar los cambios escenificados y buscar elementos como comandos

force pushen los mensajes commit. A partir de ahí, muestra un mensaje de advertencia o error para el usuario.

Sin embargo, independientemente de las prácticas que implementes, tienen que ser seguras, eficientes y óptimas para tus necesidades. Esto requerirá una revisión exhaustiva y una estrategia de pruebas.

Revisar y Probar los Hooks de Git

Revisar y probar los hooks es esencial para garantizar que funcionan correctamente y se alinean con tu flujo de trabajo de desarrollo. Las revisiones por pares, una documentación clara, la abundancia de comentarios y otras medidas pueden ayudar a garantizar que los hooks estén listos para la producción.

A la hora de realizar pruebas, es importante hacerlo de forma aislada utilizando diversos datos de muestra. También puedes implementar pruebas automatizadas de regresión o integración.

Por último, te aconsejamos que pruebes los hooks en distintos entornos (como tus servidores de desarrollo, de staging y de producción) para asegurarte de que ofrecen un comportamiento coherente. Una configuración de registro en tiempo real te ayudará en este caso, ya que puede mostrar lo que ocurre cuando los datos se mueven de un servidor a otro.

Cómo Solucionar Problemas con tus Hooks

Como con cualquier base de código, es posible que también tengas que solucionar problemas con tus hooks, incluso a lo largo de varios intentos. De hecho, sea cual sea tu tipo de hook de Git, verás que los mismos errores aparecen una y otra vez. Muchos de ellos serán problemas sencillos que afectan a todo tipo de proyectos, como errores de sintaxis, problemas de permisos, uso de rutas relativas o codificadas, y mucho más.

Sin embargo, también es una buena idea comprobar si faltan dependencias, ya que algunos hooks dependen de herramientas, archivos o bibliotecas externas. Como tales, tienes que hacer que estén disponibles en el entorno donde ejecutes el hook.

Sin embargo, hay problemas específicos que pueden surgir con los hooks de Git. Por ejemplo, los hooks deben salir con un código de estado distinto de cero para indicar un fallo. Además, los hooks no deben contener bucles infinitos. Sin ambas cosas, puedes provocar un comportamiento inesperado e interrumpir tu flujo de trabajo.

También puede ocurrir que los conflictos entre dos hooks te provoquen interacciones y consecuencias no deseadas. Las llamadas «condiciones de carrera» también pueden entorpecer tus expectativas. Esto ocurre cuando dos o más hooks se activan a través de eventos similares, pero uno se completa antes que el otro, lo que repercutirá en el resultado final que esperas.

Aquí es donde las revisiones y las pruebas se vuelven vitales. Mantener la documentación también es importante para evitar problemas y garantizar que los hooks funcionan como esperas.

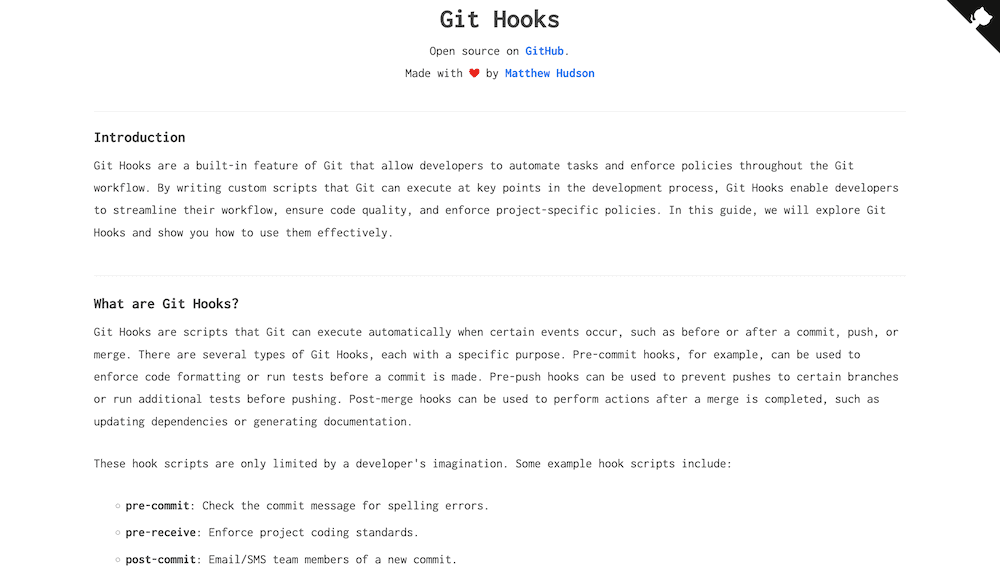

Hablando de documentación, el propio material de referencia de Git es una lectura esencial. De hecho, junto con este artículo y tal vez el sitio independiente de la guía Git Hooks (utilizando GitHub Pages), no deberías necesitar demasiado material de lectura.

Sin embargo, puede que también quieras echar un vistazo a las aplicaciones que te ayudarán a gestionar los hooks de Git. Lefthook tiene actualizaciones regulares y mucho soporte en GitHub, mientras que Husky es genial para hacer linting de tus mensajes de commit.

Ventajas de Integrar Hooks en los Procesos de Integración Continua (CI/CD)

Los pipelines CI/CD funcionan bien con los hooks de Git, ya que esos scripts pueden ayudarte a automatizar tareas, garantizar una calidad consistente y proporcionar comprobaciones de seguridad.

Por ejemplo, los hooks pre-commit te permiten ejecutar comprobaciones de calidad del código, como linting, análisis estático y formateo. En cuanto al testing, puedes activar pruebas unitarias, conjuntos de pruebas u otras comprobaciones automatizadas en la fase de pre-commit. Por otra parte, los hooks de pre-push te permiten ejecutar pruebas de integración, análisis de seguridad, etc.

Son muchas las ventajas que puedes obtener del uso de hooks en tus pipelines CI/CD:

- Coherencia. Los hooks te permiten aplicar prácticas coherentes en todos los commits y despliegues, lo que reducirá los errores en general.

- Comprobaciones automatizadas. Puedes automatizar las comprobaciones de calidad del código, las pruebas, los análisis de seguridad y otras tareas importantes. Esto reducirá el esfuerzo manual y te dejará más tiempo para dedicar a otras cosas.

- Detección temprana de problemas. Los hooks te permitirán detectar problemas en una fase temprana del proceso de desarrollo, lo que evitará que se propaguen por tu pipeline.

- Reducción de los riesgos de despliegue. Con comprobaciones y pruebas automatizadas activadas por hooks, el riesgo de desplegar código defectuoso puede reducirse significativamente.

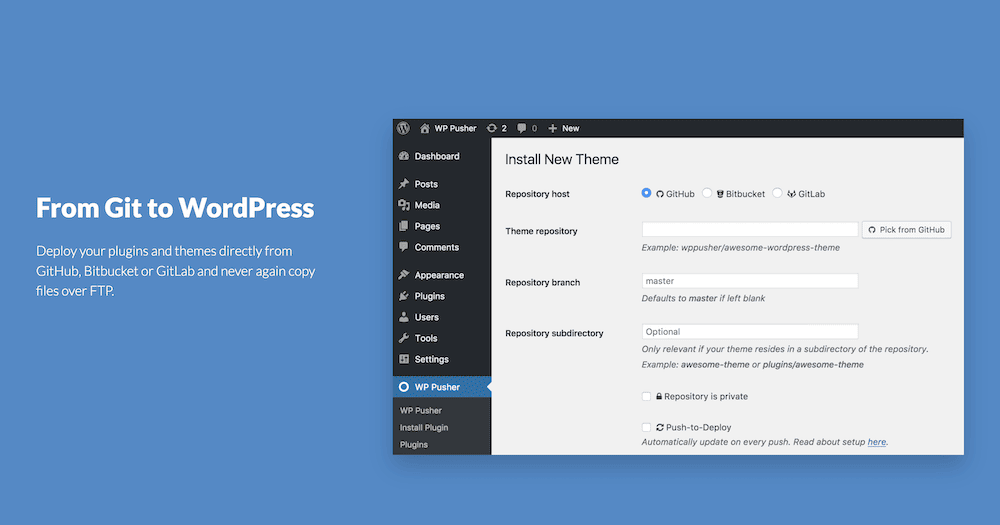

Dado que la API de Kinsta te permite configurar pipelines CI/CD, también puedes integrar aquí hooks de Git. Kinsta te permite descargar todo tu repositorio desde una ubicación remota y permite hacer push utilizando un plugin de terceros como WP Pusher.

Por supuesto, esto también significa que tienes la opción de utilizar hooks de Git. Como tal, tu instalación de Kinsta puede aprovechar estos potentes scripts dentro de tu repositorio.

Resumen

Git es una herramienta esencial para cualquier proyecto de desarrollo, pero un aspecto de ella, en particular, podría hipercargar tu flujo de trabajo de codificación y despliegue. Los hooks de Git te permiten crear scripts utilizando varios lenguajes para automatizar varios aspectos de tu proceso de control de versiones. Es un concepto sencillo con un trasfondo algo complejo.

Nuestro post te muestra cómo utilizar técnicas avanzadas para aprovechar al máximo los hooks de Git. Podrás utilizarlos tanto localmente como del lado del servidor, hacerlos dinámicos utilizando parámetros y variables, trabajar con múltiples repos remotos, y mucho más. De hecho, te sugerimos que llegados a este punto, los hooks de Git podrían convertirse en tu arma secreta para aumentar la productividad, la calidad del código y el tiempo de ejecución de los proyectos.

¿Tienes alguna pregunta sobre los hooks de Git y cómo utilizarlos? ¡Háznoslo saber en la sección de comentarios más abajo!