Han pasado ya ocho años desde la última actualización de protocolo de encriptación, pero la nueva TLS 1.3 por fin ha sido lanzada en Agosto de 2018. 👏 La parte emocionante para la comunidad de WordPress y los clientes de Kinsta es, que la TLS 1.3 incluye muchas mejoras de seguridad y desempeño. Con la actualización de protocolo HTTP/2 a finales de 2015, y ahora el TLS 1.3 en 2018, las conexiones encriptadas ahora son más seguras y rápidas que nunca. Siga leyendo para conocer los cambios que llegarán con la TLS 1.3 y vea cómo puede usted beneficiarse siendo dueño de un sitio en WordPress.

¿Qué Es TLS?

TLS se traduce a Transport Layer Security o en español Seguridad de la Capa de Transporte y su sucesor SSL (Secure Sockets Layer o en español Capa de Puertos Seguros). Sin embargo, ambos términos son comúnmente usados en línea y es probable que pueda verlos referidos simplemente como SSL. TLS provee una comunicación segura entre los navegadores de internet y los servidores. La conexión en sí, es segura gracias a que se usa una criptografía segura para encriptar los datos transmitidos. Las llaves son generadas de forma única por cada conexión y se basan en un secreto compartido negociado al comienzo de la sesión, también conocido como “saludo de mano TLS”.

Varios protocolos basados en IP, tal y como lo son HTTPS, SMTP, POP3, FTP soportan TLS para encriptar datos.

Los navegadores de internet utilizan un certificado SSL lo cual les permite reconocer que pertenecen a un certificado de autoridad firmado de forma digital. Técnicamente, estos también son conocidos como certificados TLS, pero la mayoría de los proveedores de SSL se mantienen con el término “certificados SSL” ya que son más reconocidos.

Los certificados SSL/TLS proveen la magia detrás de lo que mucha gente conoce simplemente como HTTPS, como se puede ver en la barra de búsqueda del navegador.

- TLS 1.3 vs TLS 1.2

- Beneficios de Velocidad de la TLS 1.3

- Seguridad Mejorada con TLS 1.3

- Soporte de Navegadores

- Soporte de Servidores

- Soporte Kinsta TLS 1.3

TLS 1.3 vs TLS 1.2

EL Internet Engineering Task Force (IETF) es el grupo dedicado a definir el protocolo TLS, el cual ha pasado por varias iteraciones. La versión previa de TLS, TLS 1.2 fue definida en RFC 5246 y ha sido usada durante estos últimos ocho años por la mayoría de los navegadores. El 21 de Marzo de 2018, TLS 1.3 fue terminado oficialmente, después de pasar por 28 versiones de prueba. La nueva TLS 1.3 por fin ha sido lanzada en Agosto de 2018 (RFC 8446).

Las compañías como Cloudflare ya se encuentran poniendo a disponibilidad el TLS 1.3 para sus clientes. Filippo Valsorda dio una charla excelente (vea la presentación abajo) sobre las diferencias entre TLS 1.2 y TLS 1.3. En pocas palabras, los mayores beneficios del TLS 1.3 contra el TLS 1.2, es su velocidad y seguridad mejorada.

Beneficios de Velocidad de la TLS 1.3

TLS y las conexiones encriptadas siempre han tenido sus dificultades cuando se trata de un buen desempeño en la red. HTTP/2 definitivamente ha ayudado con este problema, pero TLS 1.3 ayuda a acelerar las conexiones encriptadas incluso aún más con opciones tales como TLS false start y Zero Round Trip Time (0RTT).

En términos simples, con la TLS 1.2, se hubieran requerido dos rondas de viaje para completar un saludo de mano TLS. Con el 1.3, requiere tan solo una ronda de viaje, la cual termina cortando hasta por la mitad la latencia de la encriptación. Esto ayuda a que esas conexiones encriptadas se sientan un poco más rápidas que antes.

Otra ventaja de esto, es que recuerda todo. En sitios que uno haya visitado anteriormente, se puede ahora enviar datos desde el primer mensaje al servidor. Esto es llamado como “zero round trio”. (0-RTT). Y esto también da como resultado mejores tiempos de carga.

TLS 1.3 is much faster than 1.2…. RUM data (30days) showing median TLS handshake times #webperf #isTLSFastYet pic.twitter.com/Mc4RHwg8Vt

— Tim Vereecke (@TimVereecke) May 16, 2019

Seguridad Mejorada con TLS 1.3

Un gran problema con TLS 1.2 es que muy comúnmente no es configurada de forma apropiada, dejando a los sitios web vulnerables contra ataques. El TLS 1.3 ahora remueve características obsoletas e inseguras de la TLS 1.2, incluyendo:

- SHA-1

- RC4

- DES

- 3DES

- AES-CBC

- MD5

- Grupos Diffie-Hellman arbitrarios – CVE-2016-0701

- EXPORT- claves de fuerza – Responsable de FREAK y LogJam

Porque el protocolo, de una forma, ha sido simplificado, esto hace que sea mucho menos probable que los administradores y desarrolladores configuren de forma errónea el mimso. Jessie Victors, un consultor de seguridad, especializado en sistemas de mejora a la privacidad y criptografía aplicada, declaró lo siguiente:

Me encuentro emocionado por el nuevo estándar. Yo pienso que veremos mucho menos vulnerabilidades y podremos confiar un poco más en TLS.

Google también se encuentra levantando los estándares, ya que ha empezado a advertir a sus usuarios que se encuentren en la consola de búsqueda, de que se estarán pasando a la versión 1.2 de TLS, ya que la versión 1 ya no es segura. Dieron fecha limite hasta Marzo 2018.

Soporte a Navegadores de TLS 1.3

Chrome ha estado lanzando una versión preliminar de TLS 1.3 desde Chrome 65. En Chrome 70 (lanzado en Octubre de 2018), la versión final de TLS 1.3 era habilitada para conexiones salientes.

Una versión preliminar de TLS 1.3 se encuentra habilitada por defecto en Firefox 52 en adelante (incluyendo Quantum). Pero se encuentran reteniendo una versión insegura del TLS 1.2 hasta que sepan un poco más de la tolerancia de servidores y del saludo de mano 1.3. Firefox 63 (lanzado en Octubre de 2018) era entregado con la versión final de TLS 1.3.

Microsoft Edge comenzó a soportar TLS 1.3 con la versión 76, y está habilitado por defecto en Safari 12.1 en macOS 10.14.4.

Dicho esto, algunos servicios de prueba de SSL en Internet todavía no son compatibles con TLS 1.3 y tampoco lo son otros navegadores como IE u Opera mobile.

Puede que tarde un poco en ponerse al día con el resto de los navegadores. Muchos de los que no soportan TLS 1.3 se encuentran en desarrollo por el momento. Clouflare tiene un excelente articulo sobre ¿por qué la TLS 1.3 no se encuentra aún para los navegadores?

Sin embargo a partir del 11 de Septiembre de 2018 TLS 1.3 superó TLS 1.0 como la segunda versión más utilizada en Cloudflare.

Guess what happened today? TLS 1.3 surpassed TLS 1.0 as the second-most common version of TLS seen by Cloudflare. #tls13 pic.twitter.com/ASzgNaUIy0

— Nick Sullivan (@grittygrease) September 11, 2018

Soporte de Servidores

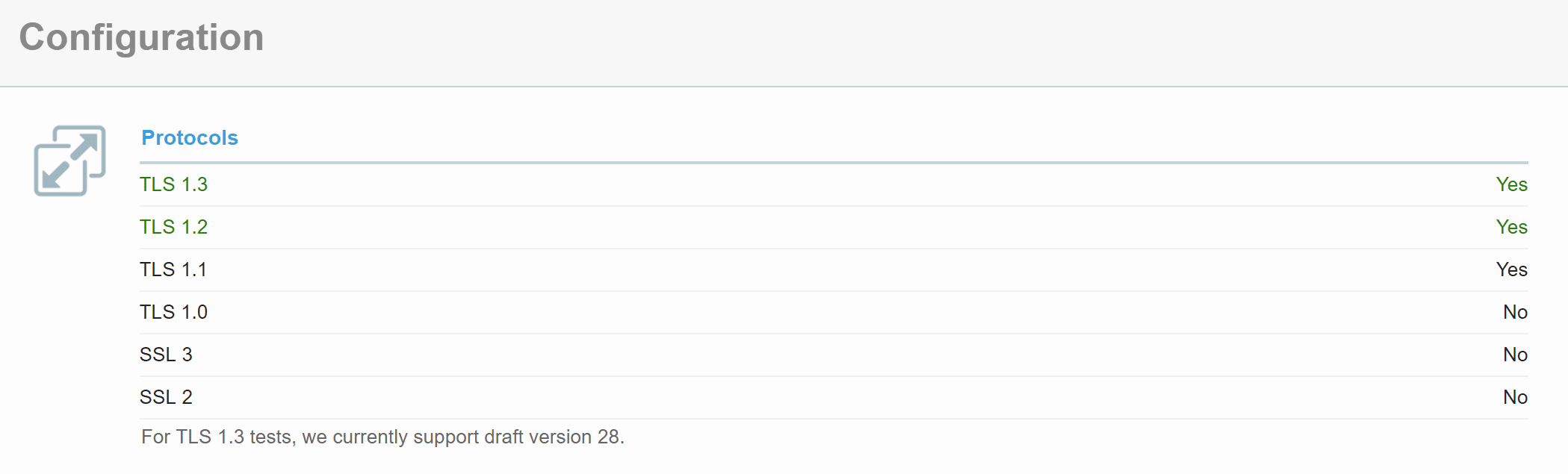

Si quiere saber si está o no en un servidor que soporta TLS 1.3 puede usar la herramienta SSL Server Test. Simplemente escanee su dominio y vaya a la sección «Características de Protocolo». Le dirá sí o no.

Kinsta TLS 1.3 Support

Nuestro socio de CDN, KeyCDN, lanzó TLS 1.3 con soporte 0-RTT el 27 de septiembre de 2018. Esto agregó soporte en lo que respecta a todos los medios y activos servidos a través de la CDN de Kinsta.

En agosto de 2019, añadimos soporte para TLS 1.3 a todos nuestros servidores. 🔒You puede ahora aprovechar al máximo el rendimiento web y las ventajas de seguridad de TLS 1.3.

Resumen

Tal y como con HTTP/2, TLS 1.3 es otra actualización de protocolo emocionante, de la que podremos beneficiarnos por varios años. No solo las conexiones encriptadas (HTTPS) serán mucho más rápidas, sino también más seguras. ¡Un brindis por mover al internet hacía el futuro! Si estás usando versiones TLS antiguas, tal vez quieras arreglar las notificaciones ERR_SSL_OBSOLETE_VERSION en Chrome.