Het kan frustrerend zijn als bezoekers van je site een “Could not establish trust relationship for the SSL/TLS secure channel with authority” foutmelding zien. Bovendien zorgt het voor een slechte gebruikerservaring (UX).

Hoewel er manieren zijn om deze melding te omzeilen, zoals het instellen van nieuwe systeembrede instellingen, kunnen deze methoden je website blootstellen aan beveiligingsrisico’s. Gelukkig kun je de foutmelding snel oplossen en je pagina’s toegankelijk maken voor alle bezoekers.

Meestal hangt de oplossing van het probleem af van de hoofdoorzaak. Je moet bijvoorbeeld het SSL certificaat van je website toevoegen aan de trusted store op je computer. Andere keren is het niet meer dan het het bijwerken van je browser.

In dit artikel laten we je kennismaken met de foutmelding: “Could not establish trust relationship for the SSL/TLS secure channel with authority”. Daarna bespreken we enkele veel voorkomende oorzaken van het probleem en laten we je zien hoe je die kunt verhelpen. Laten we beginnen!

Een inleiding tot de “Could Not Establish Trust Relationship” fout

Je kunt veel fouten op je website tegenkomen, sommige problematischer dan andere. Een “Connection is not private” fout is bijvoorbeeld vrij eenvoudig op te lossen. Maar fouten bij databaseverbindingen en bij beveiligde verbindingen vereisen meestal meer probleemoplossing.

De “Could not establish trust relationship for the SSL/TLS secure channel with authority” fout betekent dat je browser de website niet vertrouwt. De meest voorkomende reden is dat de browser het SSL certificaat van de site niet kan verifiëren, wat betekent dat hij de identiteit ervan niet kan bevestigen.

Met deze fout kan geen veilige, gecodeerde verbinding met de server tot stand worden gebracht. Daarom kan je browser je waarschuwen om de site niet te bezoeken.

Als bezoeker kan het frustrerend zijn als je deze foutmelding ziet, omdat je geen toegang krijgt tot de content die je nodig hebt. Aan de andere kant kan de foutmelding op je eigen site de reputatie van je bedrijf schaden door het onbetrouwbaar en onbetrouwbaar te laten lijken. Bezoekers zouden zelfs kunnen denken dat je geen waarde hecht aan hun veiligheid.

Een overzicht van SSL en TLS

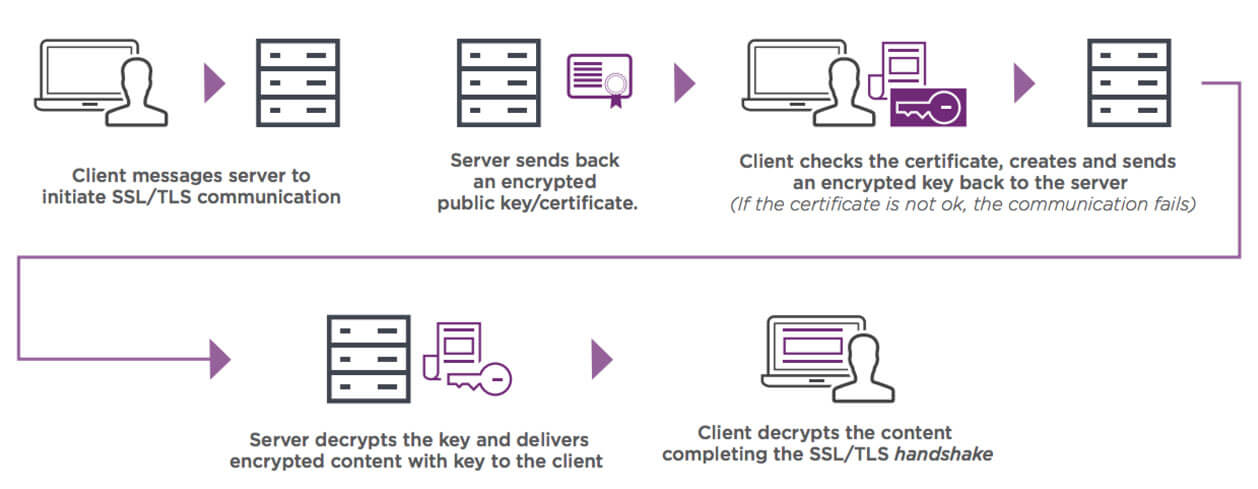

SSL (Secure Sockets Layers) en TLS (Transport Layer Security) zijn cryptografische protocollen die gegevens versleutelen en beveiligde verbindingen authentiseren.

Er zijn echter verschillen tussen SSL en TLS. Het belangrijkste is dat TLS een recentere versie van SSL is. Dit betekent alleen dat TLS enkele kwetsbaarheden in de eerdere SSL protocollen verhelpt.

Zoals we al eerder zeiden, is SSL nodig om gegevens op je website te beveiligen. Wanneer een bezoeker je site probeert te bezoeken, zal zijn browser controleren of je SSL certificaat geldig is. Zo ja, dan ontstaat er een versleutelde verbinding tussen de website en jouw server, waardoor gegevens zoals persoonlijke of betalingsgegevens veilig kunnen worden doorgegeven:

Verder zijn er verschillende soorten SSL certificaten die je kunt installeren. Een single-domain certificaat dekt bijvoorbeeld één website.

Ondertussen beveiligt een wildcard certificaat een enkel domein en eventuele gerelateerde subdomeinen. Een multi-domain wildcard certificaat is echter de betere keuze als je verschillende websites hebt met talrijke subdomeinen.

De meeste kwaliteitshostingproviders bieden gratis SSL certificaten aan bij hun abonnementen. Misschien moet je gewoon contact opnemen met je provider en vragen of ze SSL voor je willen activeren.

Bij Kinsta kun je bijvoorbeeld een gratis SSL certificaat krijgen dankzij onze Cloudflare integratie, die zelfs wildcard-domeinen ondersteunt. Je hoeft alleen maar een hostingpakket aan te schaffen, zoals managed WordPress hosting.

Je site kan dan profiteren van onze op snelheid gerichte infrastructuur, firewallbescherming en onze gratis APM tool, die rechtstreeks in het MyKinsta dashboard is ingebouwd.

Anders kun je een aangepast SSL certificaat kopen van een vertrouwde certificaatautoriteit zoals Comodo of DigiCert:

Vervolgens moet je je SSL certificaat installeren en controleren of het goed werkt. Als je je certificaat ergens anders hebt verkregen dan bij je hostingprovider, kun je je certificaat ook overzetten van een andere server.

Veel voorkomende oorzaken van de “Could Not Establish Trust Relationship for the SSL/TLS Secure Channel with Authority” foutmelding

Dit zijn de belangrijkste oorzaken van de “Could not establish trust relationship for the SSL/TLS Secure Channel with Authority” melding:

- Zelfondertekende certificaten: Deze certificaten worden vaak gratis gegenereerd. Ze bieden echter niet zoveel vertrouwen als commerciële certificaten.

- Verlopen certificaten: De meeste SSL certificaten zijn maar een jaar geldig. Daarom moet je je certificaat vernieuwen als de vervaldatum nadert.

- Certificaten die niet ondertekend zijn door een vertrouwde Certificaat Autoriteit (CA): Net als bij zelfondertekende certificaten is het mogelijk dat een minder bekende certificaatleverancier niet door elke browser wordt vertrouwd.

- Gratis SSL certificaten: Er zijn een paar gratis CA’s, maar soms moeten hun rootcertificaten handmatig in je browser worden geïmporteerd om de fout op te heffen.

- Certificaten die een keten/tussencertificaat missen: De meeste vertrouwde certificaten vragen je om ten minste één ander keten/tussencertificaat te installeren om je SSL certificaat te koppelen aan een vertrouwde bron. Dit proces hangt echter af van de browser die je gebruikt. Internet Explorer kan bijvoorbeeld automatisch tussenliggende certificaten downloaden, maar Mozilla Firefox niet.

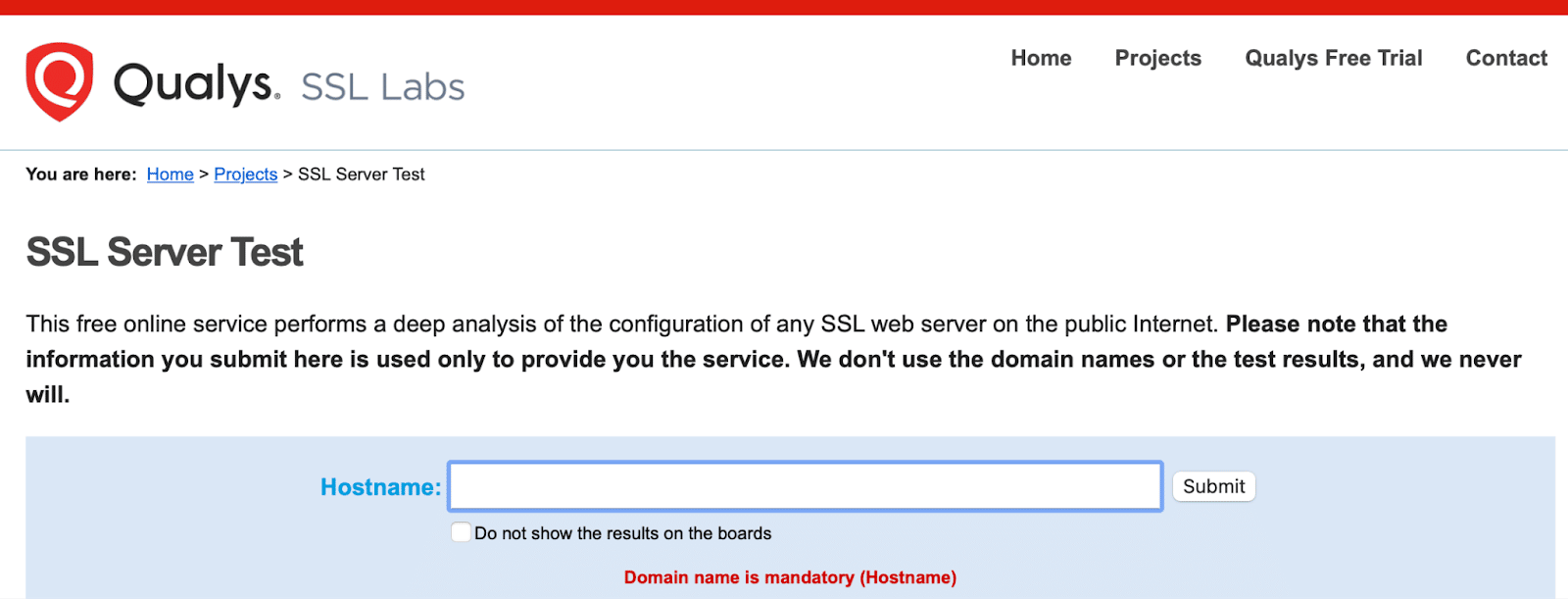

De “Could not establish trust relationship” foutmelding betekent vaak dat je SSL certificaat ongeldig is. Daarom kun je overwegen een snelle SSL controle uit te voeren.

Qualys SSL Labs is helemaal gratis en stelt je in staat om je certificaat eenvoudig te controleren. Voer gewoon je domeinnaam in het veld Hostname in en klik op Submit:

Qualys neemt even de tijd om de SSL/TLS configuratie van je site op je webserver te scannen. Vervolgens krijg je een serverbeoordeling tussen A en F. Bovendien kun je een uitleg van fouten en waarschuwingen bekijken en te weten komen hoe je ze kunt verhelpen.

Meestal kun je manieren vinden om de fout “Could not establish trust relationship for the SSL/TLS secure channel with authority” te omzeilen. Dit is echter niet altijd de veiligste optie voor je site, omdat het je kan blootstellen aan beveiligingsrisico’s. Daarom raden we aan te leren hoe je het probleem kunt oplossen door de hoofdoorzaak aan te pakken.

Zo los je de fout ” Could Not Establish Trust Relationship” op (in 3 stappen)

Nu je de algemene oorzaken kent van de “Could not establish trust relationship for the SSL/TLS Secure Channel with Authority” fout, laten we drie stappen bespreken om het op te lossen!

Stap 1: Controleer de certificaatfouten

Ten eerste moet je de oorzaak van de fout vinden. Dit proces zal verschillen afhankelijk van de browser die je gebruikt om de website te openen.

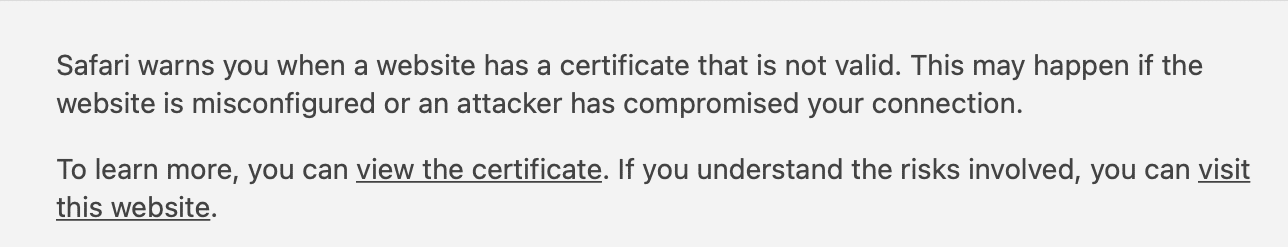

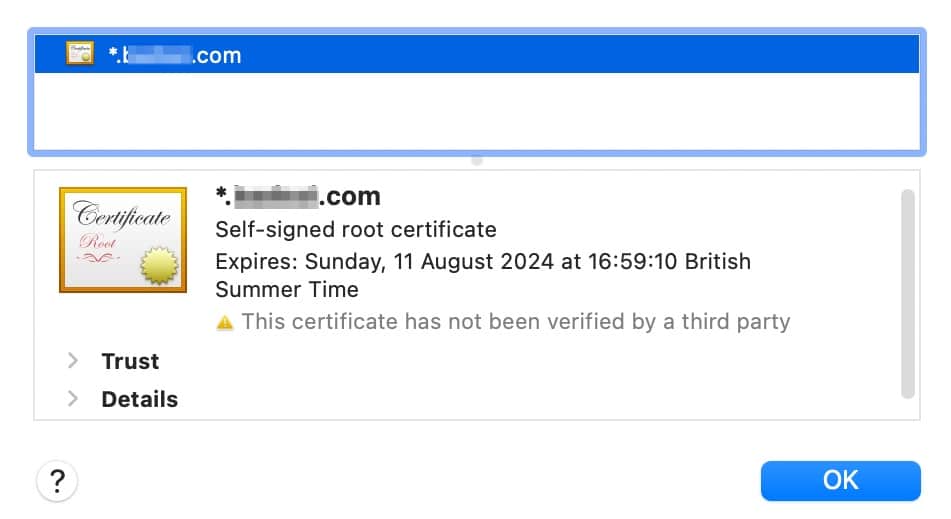

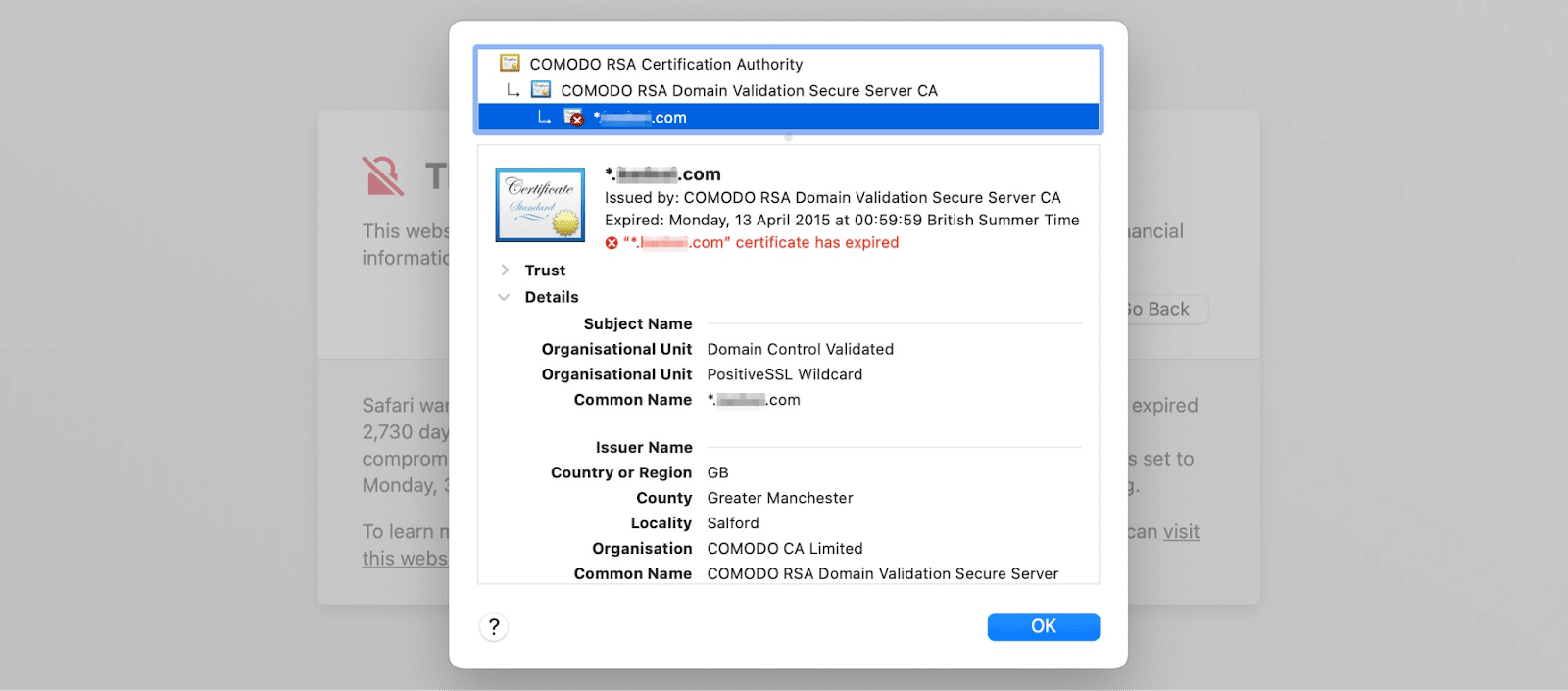

In Safari kun je bijvoorbeeld klikken op Show Details om te ontdekken wat er achter de waarschuwingsmelding zit. Daarna kun je verdergaan naar de website of het certificaat ervan bekijken:

Als je de laatste optie kiest, zie je soms de hoofdoorzaak van het probleem. In het onderstaande voorbeeld zie je dat de website een zelfondertekend certificaat gebruikt dat niet door een externe partij is geverifieerd:

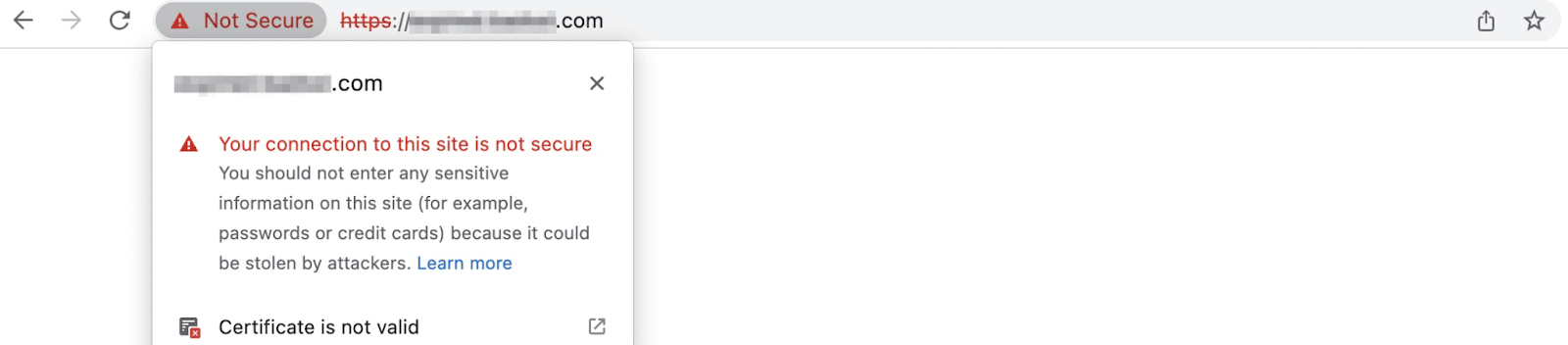

In Chrome verloopt dit proces echter iets anders. In plaats daarvan ga je naar de waarschuwing Not Secure in de zoekbalk:

Klik op het waarschuwingsbericht om het algemene probleem te identificeren (hoewel je in dit stadium waarschijnlijk niet de hoofdoorzaak zult vinden). Hier kun je eenvoudigweg zien dat het certificaat van de website niet geldig is:

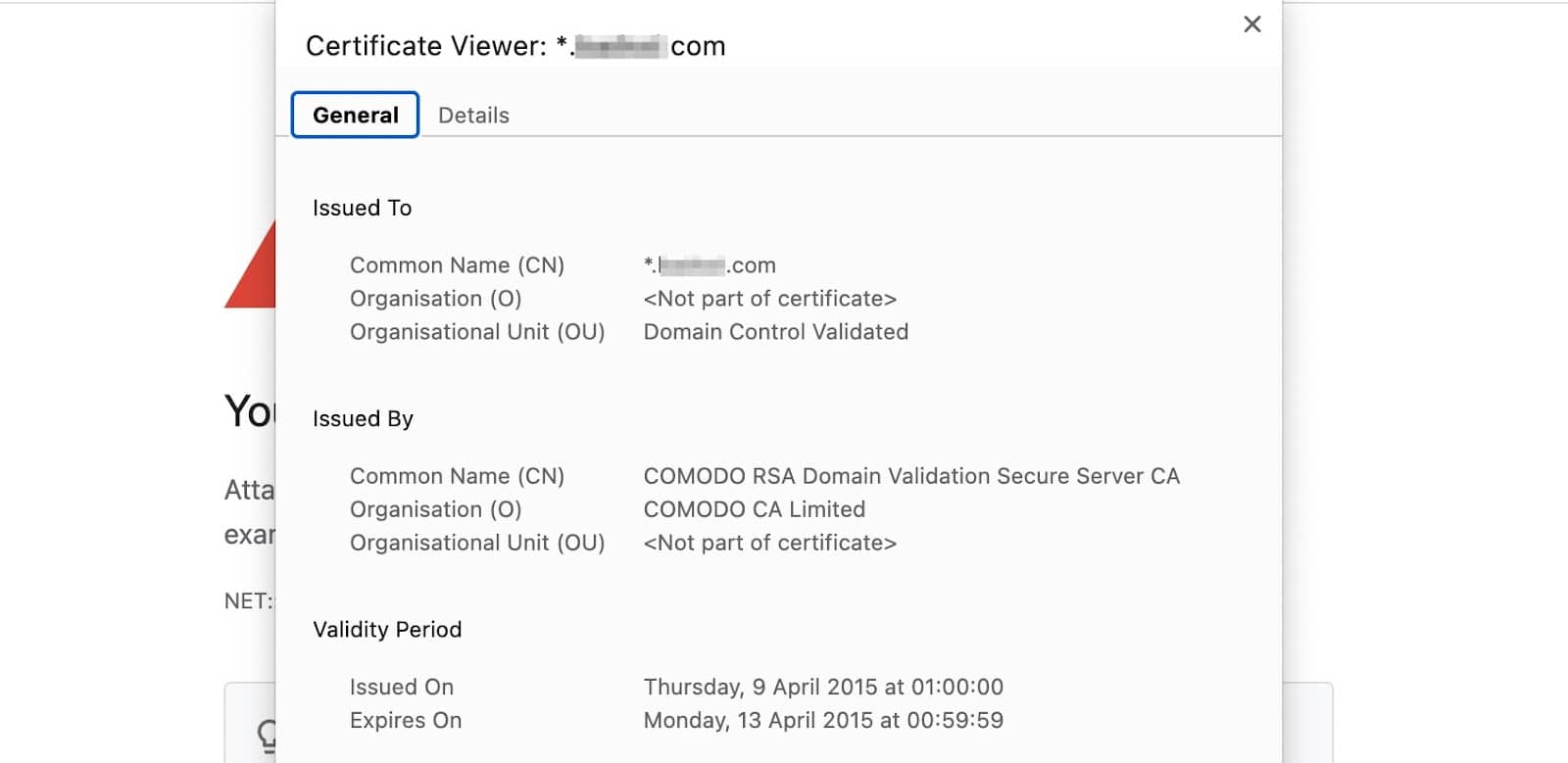

Als je klikt op Certificate is not valid, verschijnt er een popup waarin je meer details over de fout kunt vinden. Je kunt bijvoorbeeld de uitgifte- en vervaldatum zien, en ook de CA vinden die het certificaat heeft geverifieerd.

Hieronder zie je dat het SSL certificaat is verlopen:

Als je overschakelt naar het tabblad Details, kun je het serienummer van het certificaat, het handtekeningalgoritme en de informatie over de openbare sleutel bekijken.

Welke browser je ook gebruikt, het is essentieel om de hoofdoorzaak van de fout te achterhalen voordat je doorgaat naar de volgende stap. Anders verspil je misschien je tijd aan ineffectieve troubleshootingmethoden.

Stap 2: Probeer de algemene oplossingstips

Voordat je de fout aanpakt met meer specifieke maatregelen, raden we je aan om eerst wat algemene tips voor troubleshooting te proberen. Het is gemakkelijk om eenvoudige dingen over het hoofd te zien, waarvan je je misschien niet realiseert dat ze je browser of systeem beïnvloeden. In feite zijn er enkele eenvoudige manieren om foutmeldingen op verschillende browsers en platforms te verhelpen.

Je kunt bijvoorbeeld controleren of de datum en tijd op je systeem correct zijn. Als je instellingen niet kloppen, kunnen ze ervoor zorgen dat een volkomen geldig SSL certificaat ongeldig wordt op je apparaat.

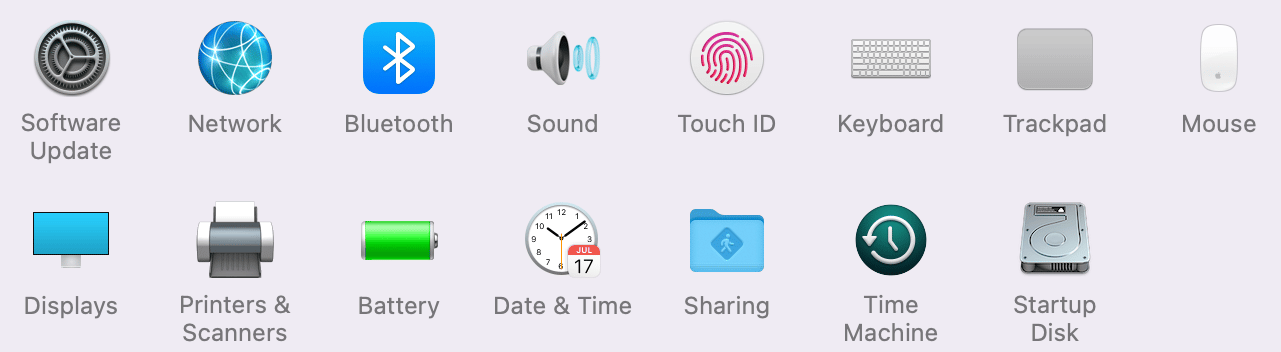

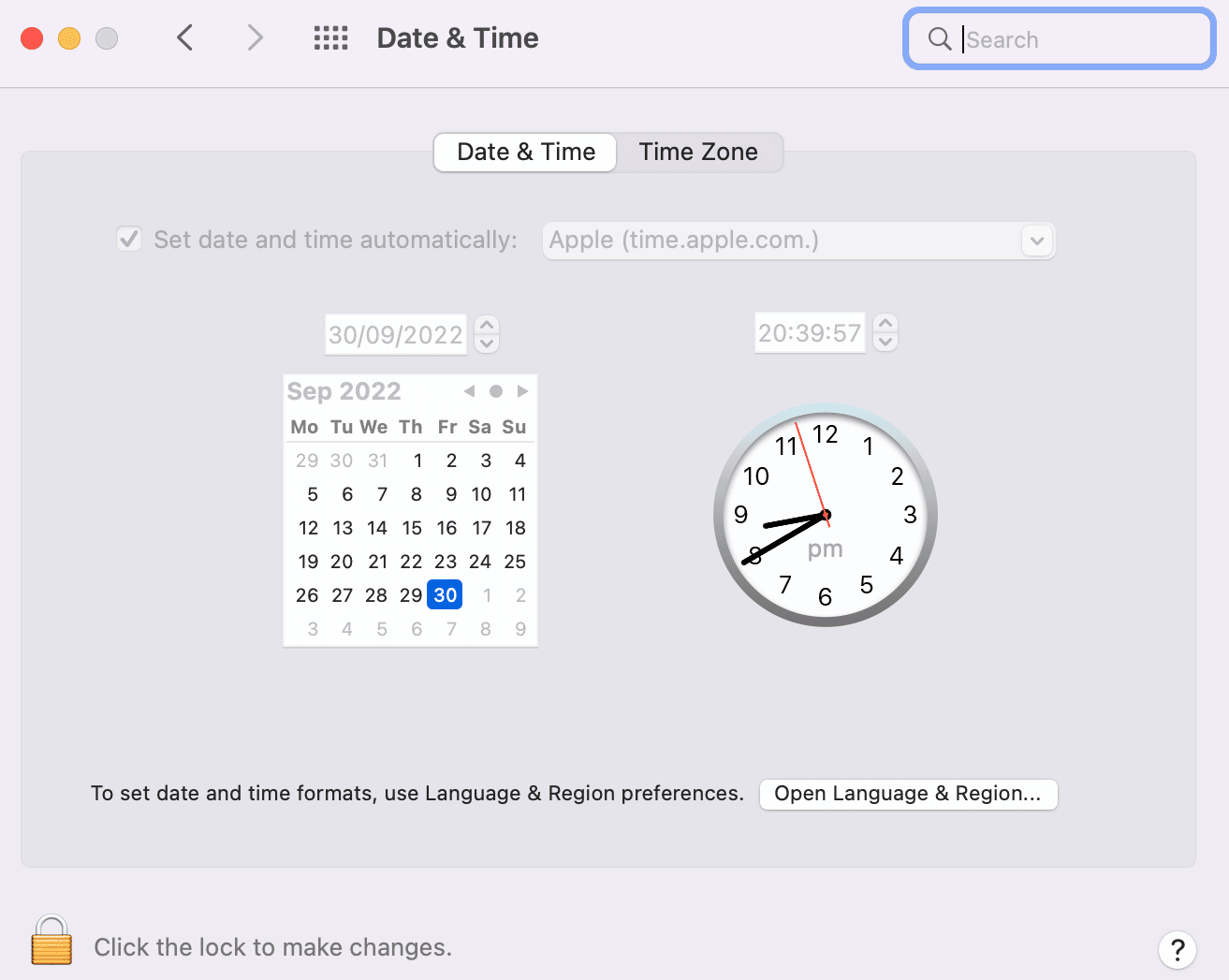

Op de Mac moet je naar je System Preferences gaan en dan Date & Time selecteren:

Om wijzigingen aan te brengen, kun je op het slotpictogram onderaan de popup drukken:

Je kunt je tijdzone selecteren met behulp van een kaart of handmatig de juiste informatie invoeren op deze pagina.

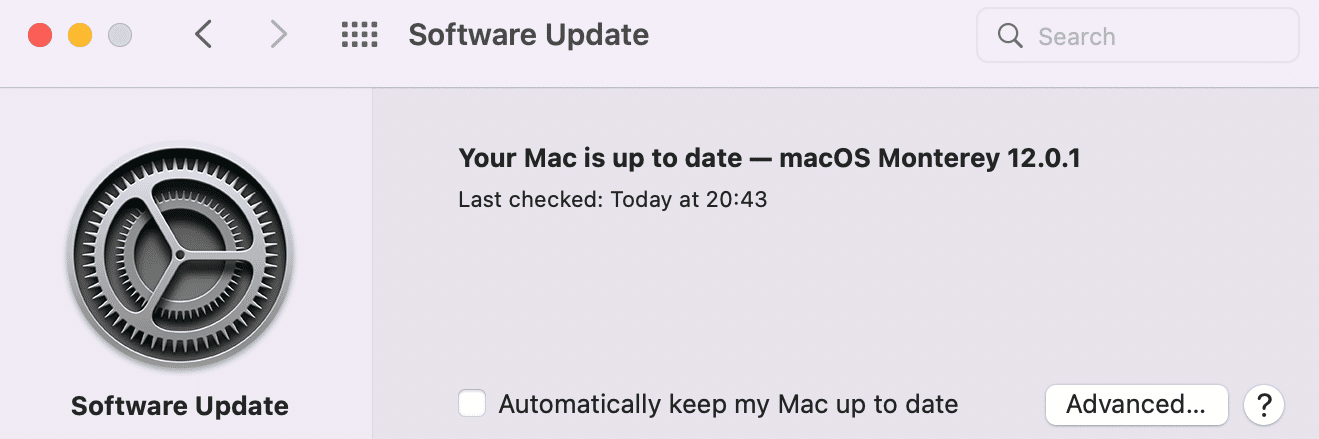

Een ander veel voorkomend probleem is dat je browser of systeem niet is bijgewerkt. Het draaien van oude software kan storingen veroorzaken. Bovendien kan het je site kwetsbaarder maken voor beveiligingsproblemen.

Om te controleren of je Mac up-to-date is, ga je naar System Preferences. Klik vervolgens op Software update:

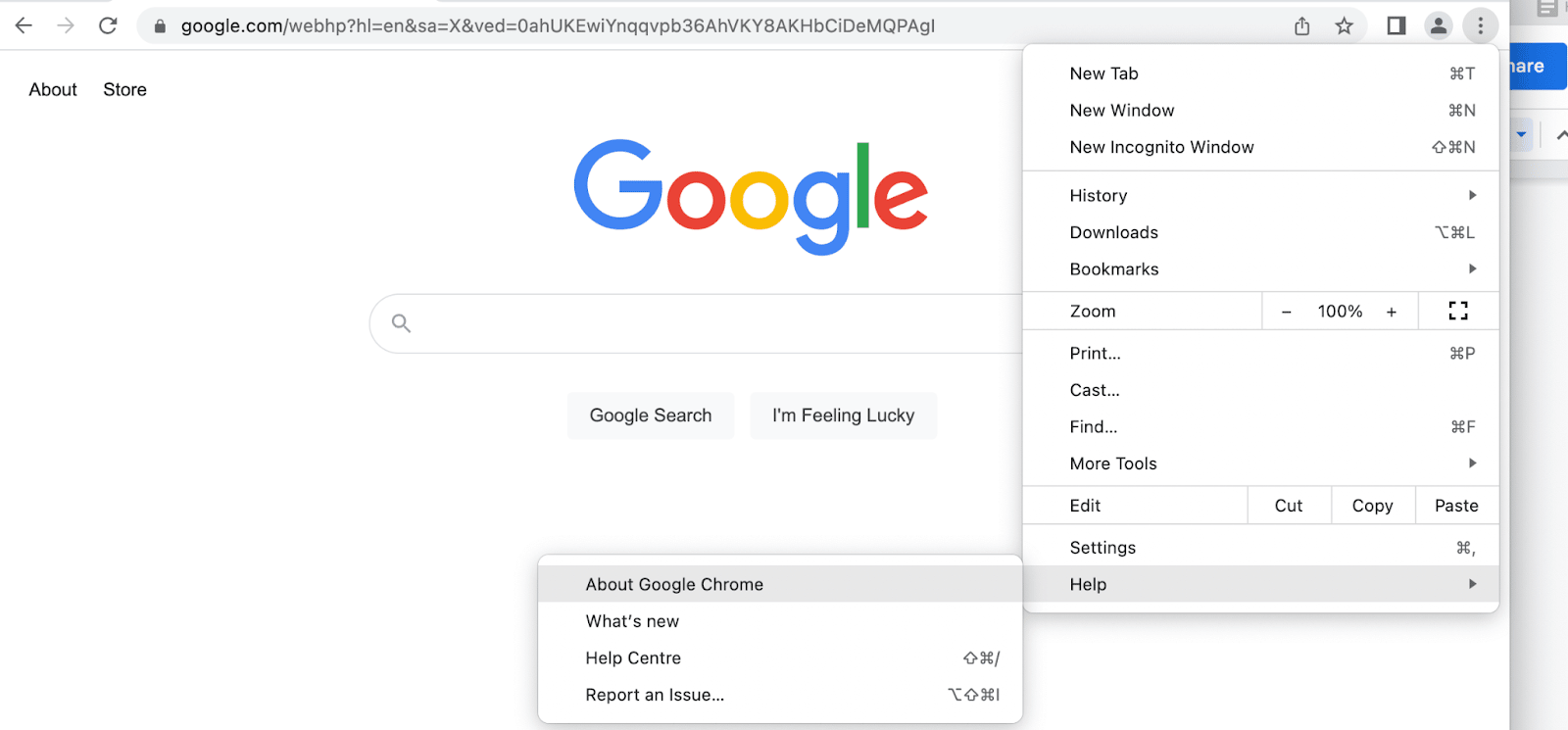

Je kunt ook controleren of je browser up-to-date is. Je vindt deze informatie in Google Chrome door op de drie puntjes binnen je browser te klikken. Ga vervolgens met de muis over Help om het dropdownmenu te openen en klik op About Google Chrome:

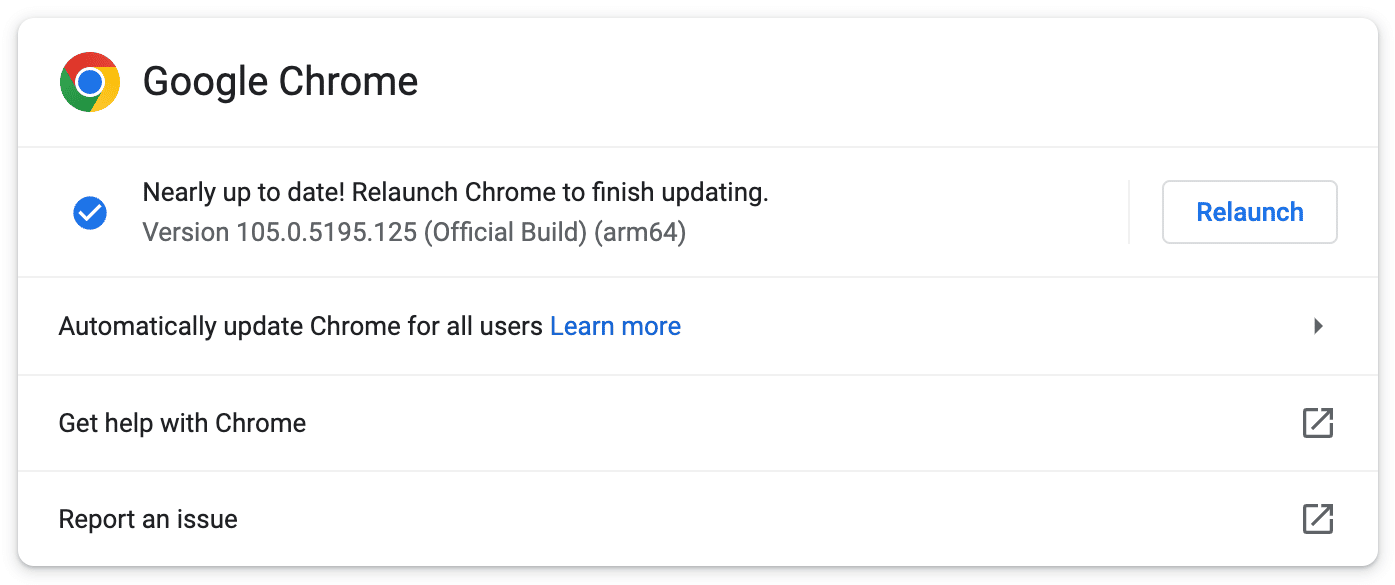

Chrome zal automatisch gaan controleren op updates:

Start vervolgens de browser opnieuw om de update af te ronden. Onthoud dat dit proces iets anders verloopt als je met een andere browser dan Chrome werkt.

Stap 3: Bepaal de beste oplossing voor je fout

De oplossing voor je fout hangt af van de oorzaak die je in de eerste stap van deze tutorial hebt vastgesteld. Hier zijn vier veel voorkomende scenario’s!

Je domeinnaam komt niet overeen met de naam op het certificaat

Dit gebeurt meestal als de gemeenschappelijke naam op het SSL certificaat niet overeenkomt met het domein/URL in de zoekbalk van je browser. Je kunt de gemeenschappelijke naam (hostname) van het certificaat vinden door het certificaat te bekijken en de sectie Details uit te vouwen:

Controleer onder Common Name of de naam overeenkomt met de URL die je gebruikt om de website te bezoeken. Soms kan het zo simpel zijn als het missen van de “www”.

Veel websites nemen hun domeinnaam zowel met als zonder “www” op, zodat browsers gebruikers die het adres anders intypen niet bestraffen. Je hebt dan wel een certificaat nodig dat geschikt is voor meerdere domeinen.

Als er een verschil is tussen de namen en je hebt momenteel een SSL certificaat voor één domein, dan moet je een nieuw certificaat laten maken. Als je echter een multi-domain certificaat hebt, kun je Subject Alternative Names (SAN’s) aan je certificaat toevoegen/verwijderen.

Je certificaat is verlopen

Als je een verlopen certificaat gebruikt, zijn je bezoekers en je website kwetsbaarder voor aanvallen. In feite kan een hacker misbruik maken van deze situatie door zich voor te doen als je site en te stelen van bezoekers die erop terechtkomen.

Daarom moet je, als je merkt dat je SSL certificaat is verlopen, een geldig certificaat installeren om de authenticiteit en het vertrouwen op je site te behouden. We raden ook aan om in de toekomst een herinnering in te stellen om het certificaat te vernieuwen voordat het verloopt.

De basisautoriteit van je certificaat kan niet worden vertrouwd

Als de certificaatautoriteit niet te vertrouwen is, moet je het certificaat toevoegen aan de vertrouwde store in je browser.

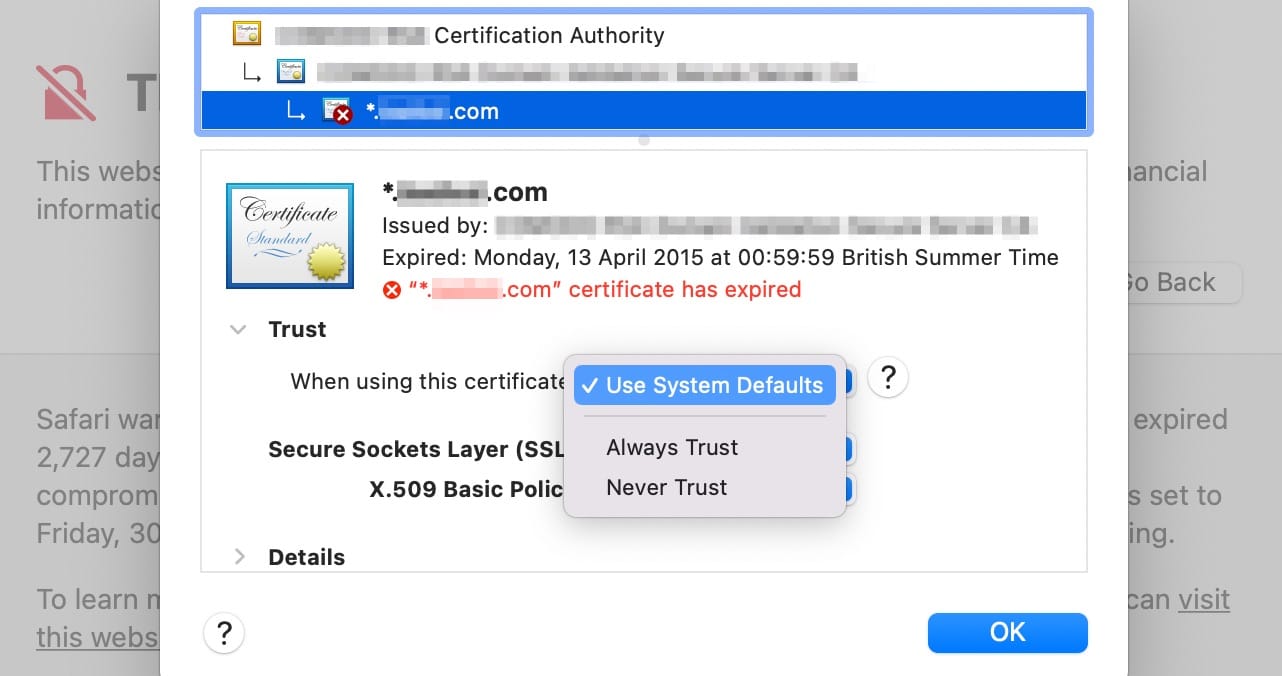

In Safari kun je dit voor elke website doen door te klikken op View the certificate. Vouw dan in de popup het onderdeel Trust uit en scroll naar beneden naar het gedeelte waarin staat When using this certificate:

Gebruik hier de dropdownbox om Always Trust te selecteren.

Je kunt ook alle certificaten op je Mac systeem aanpassen door op het vraagtekenicoontje in dit popupje te klikken. Druk vervolgens op Open Keychain Access for me:

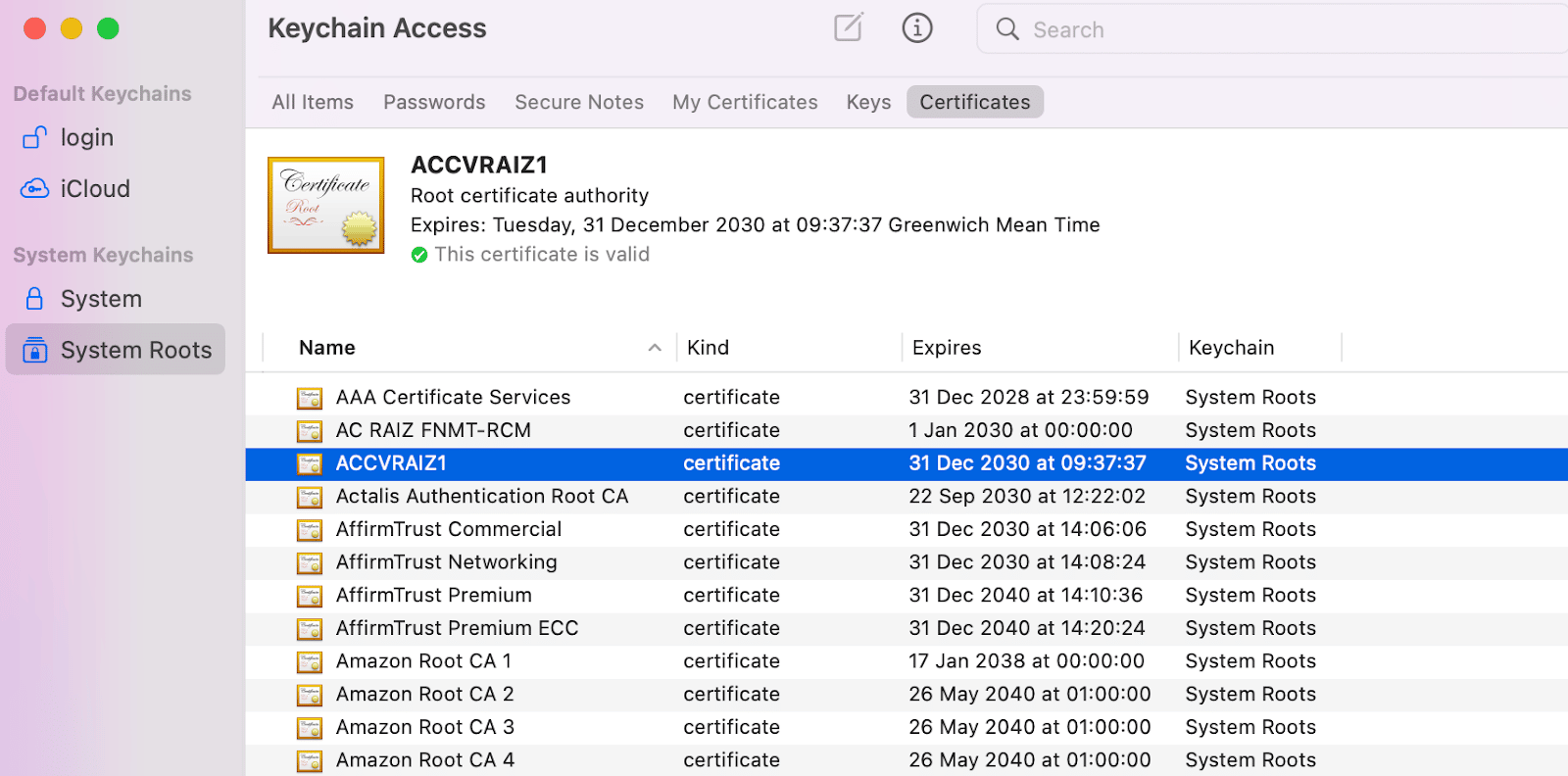

Navigeer onder System Roots naar Certificates:

Hier kun je je certificaten bekijken en de trust-instellingen beheren door met de rechtermuisknop op het betreffende certificaat te klikken en Get Info te selecteren

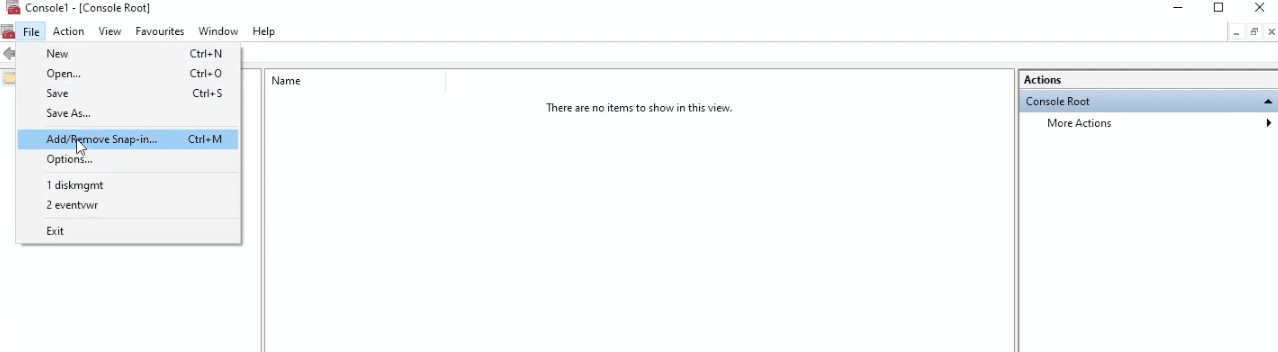

Als je Windows gebruikt, ga dan naar het zoekmenu en typ “mmc” in om Microsoft Management Control te openen. Ga vervolgens naar File > Add/Remove Snap-in:

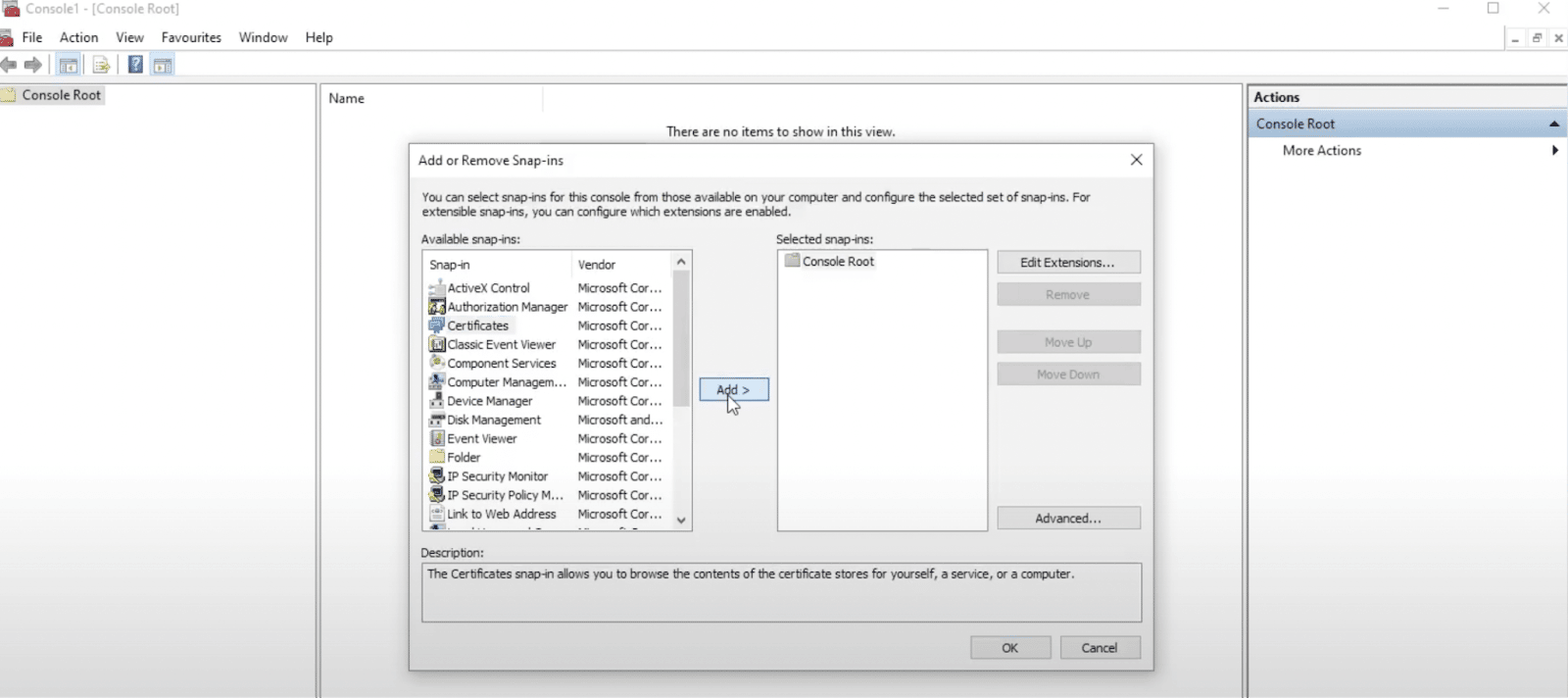

Selecteer Certificates en klik dan op Add:

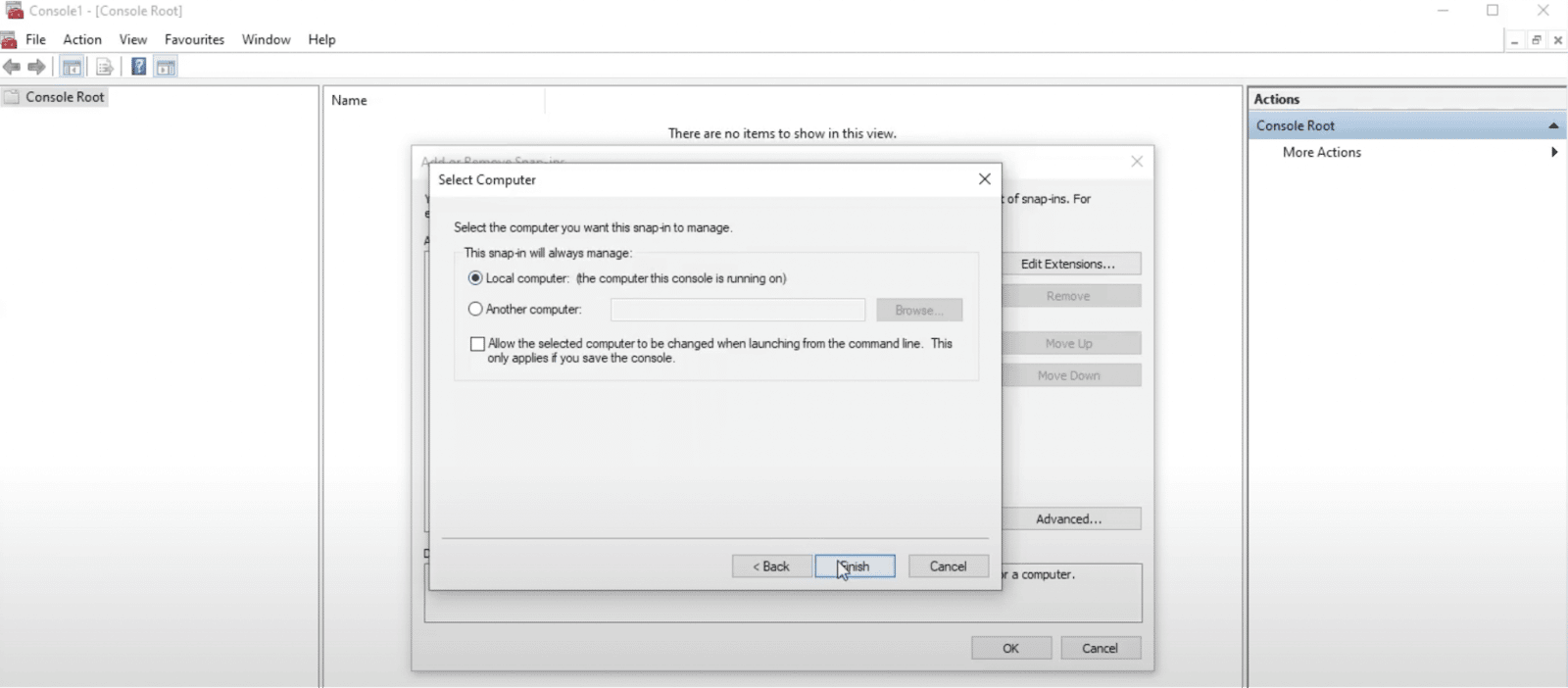

Vink het vakje voor Computer account aan en druk dan op Next. Kies in de volgende popup voor Local computer en klik dan op Finish:

Klik in het volgende scherm op OK om af te sluiten.

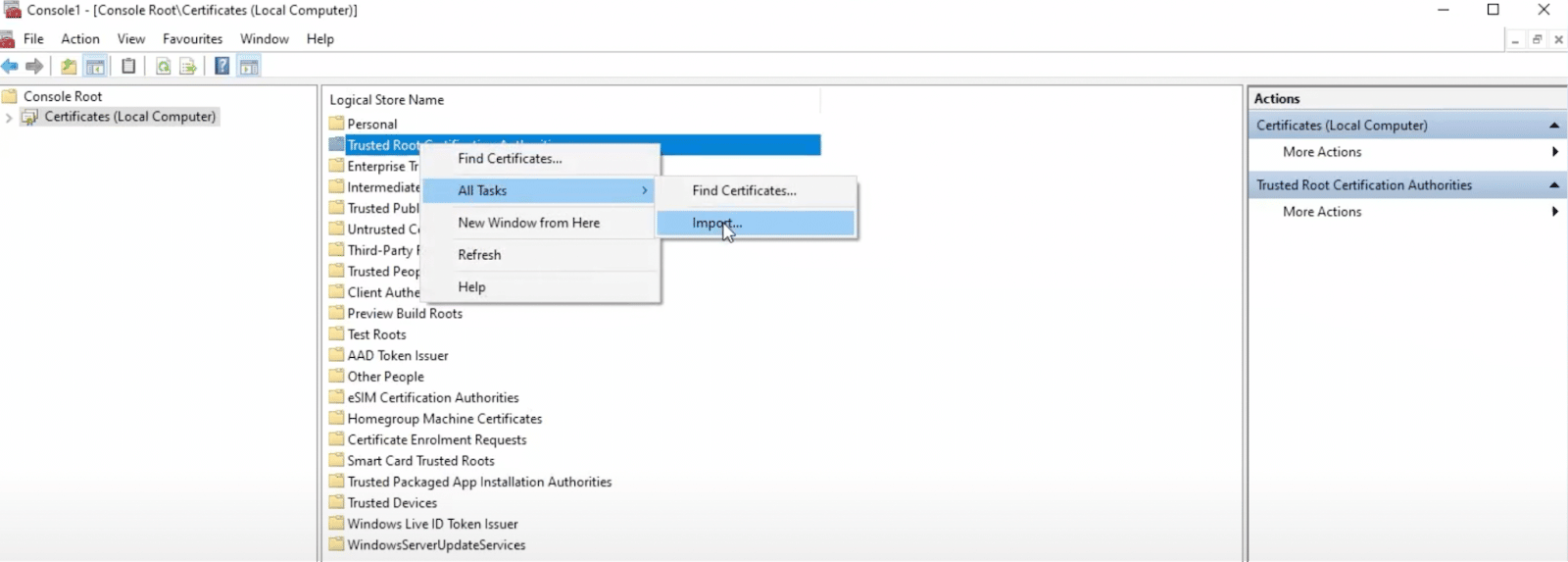

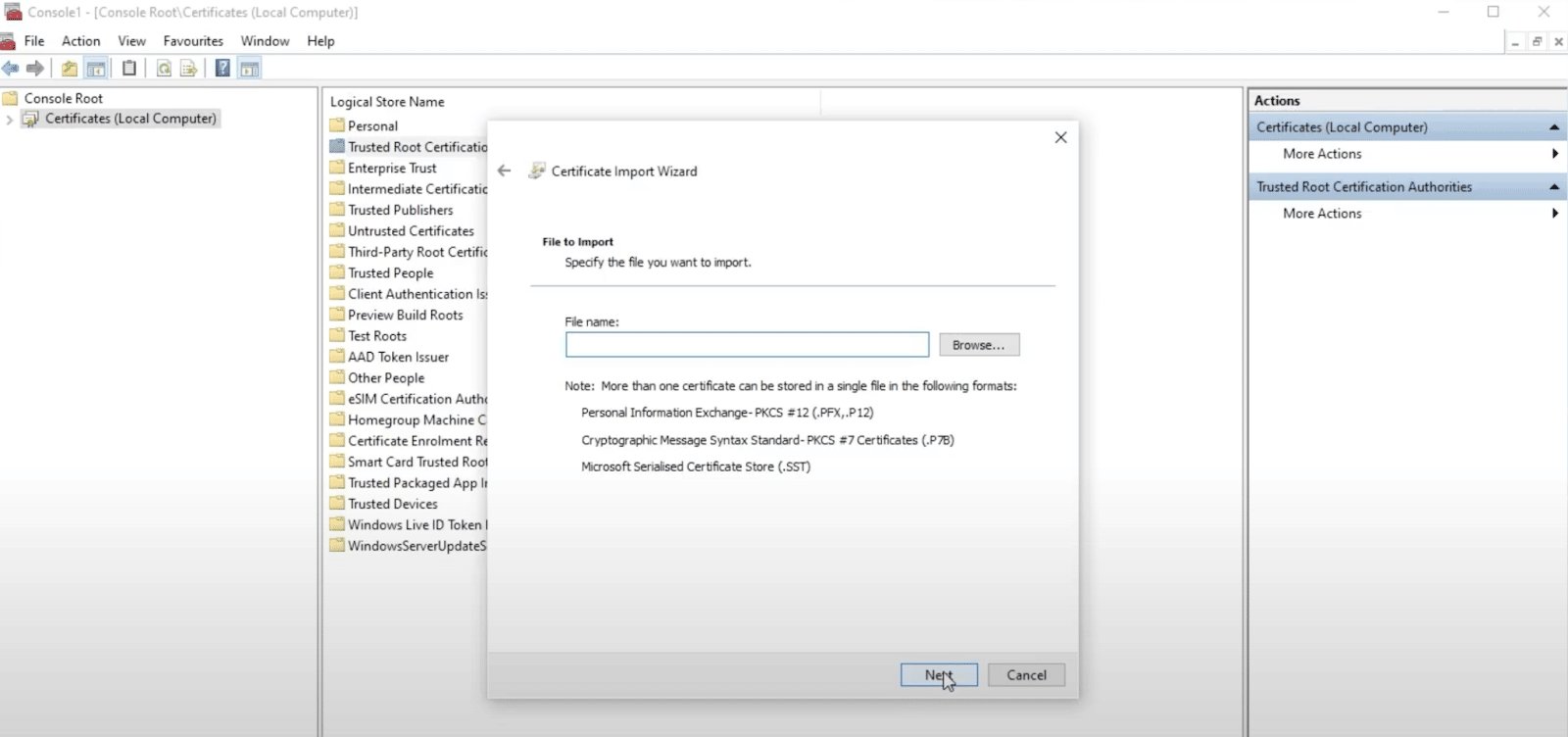

Dubbelklik nu op Certificates en zoek Trusted Root Certification Authorities. Klik hier met de rechtermuisknop, ga dan over All Tasks en selecteer Import:

Dit opent de Certificate Import Wizard. Klik op Next, en dan kun je de bestandsnaam intypen die je wilt importeren of het certificaat op je computer zoeken:

Om het toevoegen van een SSL certificaat aan de vertrouwde root-certificeringsinstanties op je computer te voltooien, druk je gewoon op Next.

Je gebruikt een zelfondertekend certificaat

Een zelfondertekend certificaat is niet ondertekend door een CA. Er zijn bepaalde scenario’s waarin het zinvol is om een zelfondertekend certificaat te gebruiken, zoals tijdens de ontwikkelingsfase van software.

Het kan echter ook veiligheids- en vertrouwensproblemen veroorzaken met browsers, omdat het niet geverifieerd is door een vertrouwde autoriteit. Bovendien kunnen zelfondertekende certificaten niet worden ingetrokken, waardoor je website en gebruikers een groter risico lopen. Wanneer een door een CA ondertekend certificaat in gevaar komt, kan het certificaat door de CA worden ingetrokken om verder gebruik te voorkomen.

Als je een zelfondertekend certificaat gebruikt (niet voor testen of interne doeleinden), dan blokkeer je waarschijnlijk ten minste een deel van het verkeer dat je website bezoekt. De enige manier om je site beschikbaar en veilig te maken voor alle internetgebruikers is een nieuw certificaat van een vertrouwde CA.

Samenvatting

Het kan frustrerend zijn om de fout “Could not establish trust relationship for the SSL/TLS secure channel with authority” te zien. Het blokkeert de toegang tot de gewenste content omdat er geen versleutelde verbinding tot stand kan worden gebracht. Bovendien kan dit bericht als website eigenaar je site onbetrouwbaar doen lijken voor bezoekers.

Het identificeren van de hoofdoorzaak van de fout is echter de eerste stap naar het oplossen ervan. Misschien is je SSL certificaat verlopen, of gebruik je er een die niet is ondertekend door een vertrouwde CA. Dan kun je het probleem oplossen door een nieuw certificaat te laten maken, of misschien kun je het SSL certificaat toevoegen aan de vertrouwde store op je computer.

Een van de gemakkelijkste manieren om problemen op je site op te sporen en op te lossen is met tools voor prestatiemonitoring zoals Kinsta APM. Onze speciaal ontworpen tool legt gegevens vast over je PHP processen, databasequeries, HTTP calls en meer. Sterker nog, onze APM wordt gratis geleverd bij al onze pakketten. Bekijk vandaag nog onze hostingpakketten om de juiste optie voor jouw website te vinden!