La conformité avérée au framework de cyber-sécurité SOC 2 est une marque d’honneur pour les entreprises technologiques.

Développé par l’Association of International Certified Professional Accountants pour mesurer l’adhésion à certains critères de services fiduciaires, System and Organization Controls 2 est une norme de référence pour les entreprises comme Kinsta, dont l’activité consiste à héberger les données d’autres entreprises dans le cloud.

Kinsta a entrepris de démontrer sa conformité à la norme SOC 2 à l’automne 2022 et a été audité avec succès en août 2023, conformément aux critères de base des services de sécurité de la norme. En cours de route, l’équipe de Kinsta en a appris un peu plus sur la préparation d’un audit SOC 2.

Nous avons également découvert que nous pouvions rendre nos systèmes encore plus sûrs qu’ils ne l’étaient déjà.

Si votre organisation envisage de tenter d’obtenir la désignation SOC 2, nous serons heureux de partager avec vous ce que nous savons.

Qu’est-ce que SOC 2 et qu’implique la conformité ?

SOC 2 est un ensemble de normes de sécurité de l’information auxquelles les entreprises peuvent volontairement choisir de se conformer. Pour cela, elles doivent aligner leur mode de fonctionnement sur les normes SOC 2.

« Nous avons eu quelques clients potentiels qui ont simplement refusé de considérer Kinsta lorsqu’ils ont appris que nous ne pouvions pas démontrer notre conformité avec les normes SOC 2. »

– Jon Penland, directeur de l’exploitation de Kinsta

Jon Penland, directeur de l’exploitation de Kinsta et fer de lance de l’initiative SOC 2, estime que les critères de l’AICPA sont suffisamment généraux pour s’appliquer à la plupart des organisations. Il appartient à chaque organisation – avec l’aide d’un cabinet d’experts-comptables indépendant accrédité par l’AICPA – de concevoir et de mettre en œuvre des contrôles spécifiques à ses activités.

Le framework SOC 2 comprend cinq critères de service : la sécurité, la disponibilité, l’intégrité du traitement, la confidentialité et la protection de la vie privée. Explique M. Penland : « *Comme nous mettions en place un programme SOC 2 pour la première fois, nous nous sommes concentrés sur les critères de sécurité de base pour notre premier audit SOC 2. »

Le résultat final est un rapport d’audit SOC 2. Les entreprises peuvent recevoir deux types de rapports différents :

- Type I : Ce rapport fournit la preuve qu’une entreprise a conçu et mis en œuvre des contrôles suffisants pour se conformer à la norme SOC 2. Il s’agit d’un rapport « instantané », qui confirme uniquement qu’une entreprise a conçu et mis en œuvre des contrôles appropriés, mais qui ne confirme pas que l’entreprise est restée conforme à ces contrôles pendant une période donnée.

- Type II : ce rapport va plus loin en vérifiant que l’entreprise a respecté les contrôles au cours d’une période d’observation définie. Alors qu’un rapport de type I est un « instantané » de la conformité à un moment donné, un rapport de type II vérifie la conformité sur une période définie.

Selon M. Penland, Kinsta a opté pour un rapport de type II, en commençant par les performances de l’entreprise pour les trois mois débutant le 1er avril 2023.

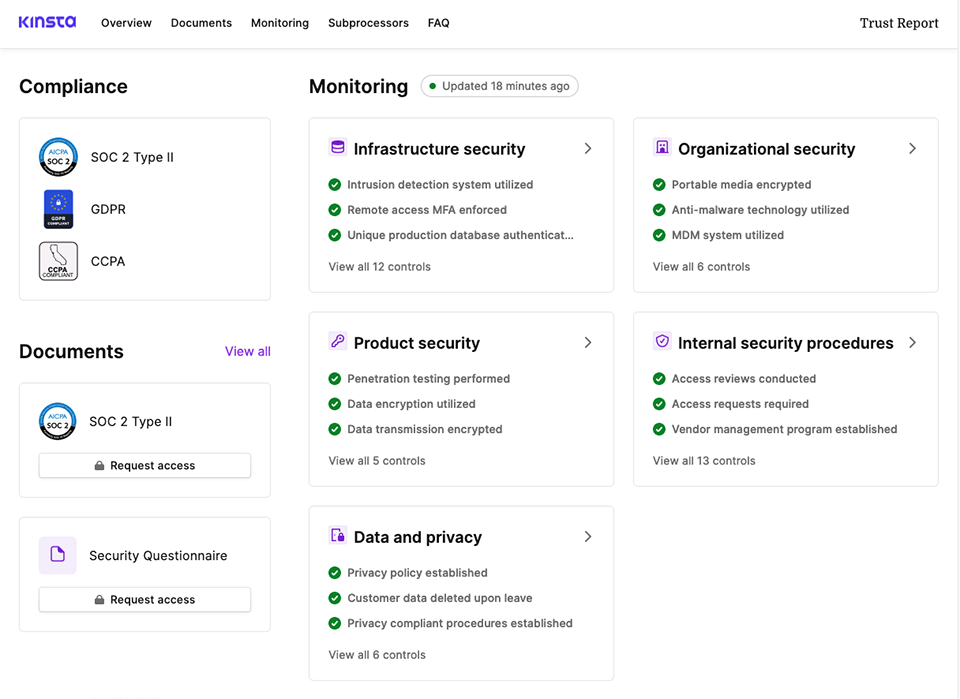

Les résultats sont disponibles pour les clients sur la page Trust Report de Kinsta.

Prendre la décision d’entamer le processus SOC 2

M. Penland explique que la conformité était dans le collimateur de Kinsta bien avant le lancement du projet SOC 2 en septembre 2022.

« Nous avons eu quelques clients potentiels qui ont simplement refusé de considérer Kinsta lorsqu’ils ont appris que nous ne pouvions pas démontrer la conformité avec les normes SOC 2 », dit-il. « Pour de nombreuses entreprises clientes – et un nombre croissant de PME – la conformité à SOC 2 est une exigence qu’elles imposent à leurs fournisseurs. »

« En outre, en l’absence de SOC 2, de nombreux clients potentiels nous ont demandé de remplir des questionnaires de sécurité détaillés, ce qui peut prendre beaucoup de temps et de ressources. Le rapport SOC 2 Type II réduira considérablement le nombre de questionnaires de sécurité auxquels notre équipe doit consacrer du temps »

De plus, ajoute M. Penland, « nous étions convaincus qu’un framework tel que SOC 2 pouvait nous aider à améliorer notre sécurité de manière tangible et significative. »

Choix d’une plateforme GRC et d’un auditeur pour les tests SOC 2

« Nous avons reconnu que nous devions identifier très tôt deux fournisseurs clés », explique M. Penland. « Il s’agit du logiciel GRC (gouvernance, risque et conformité) que nous allions utiliser pour automatiser au maximum le contrôle de la conformité et du cabinet d’experts-comptables auquel nous allions faire appel pour réaliser notre premier audit SOC 2. »

« Nous avons décidé de commencer par identifier le logiciel GRC qui, selon nous, répondait le mieux à nos besoins. Nous avons fini par rechercher plus d’une douzaine de solutions GRC concurrentes, par organiser des appels de découverte avec huit fournisseurs et par faire des démonstrations de quatre ou cinq plateformes différentes. Après des semaines de travail, vers la fin de l’année 2022, nous avons choisi Vanta comme plateforme de GRC

En janvier 2023, Kinsta était en train de faire fonctionner les systèmes internes avec les outils automatisés de Vanta pour le contrôle de la conformité. »

« Dans le même temps, nous avons commencé à rechercher des auditeurs potentiels », explique M. Penland. « Vanta a un certain nombre d’auditeurs partenaires et nous avons décidé de concentrer notre recherche sur ces partenaires, car nous voulions nous assurer que notre auditeur connaissait bien Vanta et qu’il accepterait les preuves qu’il recueille. Après avoir discuté avec plusieurs auditeurs, nous avons décidé que BARR Advisory était le bon choix pour Kinsta »

Comment Kinsta a lancé les tests SOC 2

Une fois tous les acteurs en place, le mois de mars a été très chargé pour l’équipe de Kinsta.

« Il y avait beaucoup à faire pour nos équipes de sécurité, d’informatique, d’ingénierie, de développement, de droit et de ressources humaines », dit Penland. « Nous avons tenu d’innombrables réunions, mis à jour de nombreuses politiques et flux de travail, travaillé sur SOC 2 de manière asynchrone dans Slack sur une base quotidienne, et vérifié régulièrement avec Vanta et BARR. »

« Lorsque notre période d’observation a commencé le 1er avril, il y avait peu de choses à noter et pas de fanfare. Ce qui est intéressant avec SOC 2, c’est que si vous avez opérationnalisé vos activités de conformité, la conformité ne demande pas beaucoup de travail. La préparation de la mise en conformité demande du travail, de même que la collecte de preuves à l’appui de l’audit, mais le fait de se conformer effectivement aux contrôles signifie que les affaires continuent comme d’habitude, à condition que vous ayez assimilé ces contrôles SOC 2 dans les opérations »

M. Penland explique : « Au cours de la deuxième moitié de juin, nous avons tenu une série de réunions avec notre vérificateur, au cours desquelles ils ont examiné les preuves recueillies pour s’assurer qu’ils comprenaient parfaitement comment les preuves étaient liées à nos contrôles convenus. L’utilisation de Vanta nous a certes fait gagner beaucoup de temps, mais nous avons tout de même consacré beaucoup d’efforts à la collecte, à l’organisation et à la clarification des éléments probants que nous avons fournis à BARR »

Le premier rapport SOC 2 Type II de Kinsta a été publié le 15 août.

Zoom sur les contrôles SOC 2 de Kinsta

Le premier rapport SOC 2 Type II de Kinsta comprend 38 contrôles différents, qui se répartissent en plusieurs catégories :

- Tests automatisés de la plateforme : Étant donné que Kinsta utilise Google Cloud Platform comme fournisseur d’infrastructure, une grande partie des tests relatifs à la sécurité de GCP ont été automatisés par Vanta. « Une fois que ces tests ont été mis en place, ils se contentent de ronronner en arrière-plan, mais leur mise en place n’a pas été une mince affaire », explique M. Penland. « Nous avons littéralement des milliers de machines virtuelles GCP, et notre équipe d’ingénieurs a fait des pieds et des mains pour classer et organiser toutes ces machines virtuelles de manière à ce que Vanta puisse les surveiller efficacement X

- Politiques : Avant SOC 2, Kinsta disposait déjà d’un framework de politique assez solide. « Le problème que nous avons rencontré est que nos politiques n’étaient pas définies de la manière dont Vanta s’attendait à ce qu’elles le soient », explique M. Penland. « Cela signifiait que nous devions comparer nos politiques actuelles à la configuration attendue par Vanta et décider de la manière d’aligner les deux. Cela a demandé une énorme quantité de coordination et de travail – bien plus que ce à quoi je m’attendais – et a probablement été l’étape la plus chronophage du processus. »

- Flux de travail et procédures : « C’est bien beau d’avoir une politique qui dit quelque chose comme tous les membres de l’équipe suivront une formation de sensibilisation à la sécurité pendant l’intégration », dit Penland, mais si vous n’intégrez pas cette politique dans un flux de travail, vous risquez de ne pas respecter votre politique. Nous avons dû passer beaucoup de temps à réfléchir à divers flux de travail et à les mettre à jour avec des points de contrôle ou des étapes supplémentaires pour nous assurer que nous respections les engagements que nous avions pris dans le cadre de SOC 2. »

- Tâches récurrentes : Kinsta doit effectuer plusieurs tâches récurrentes pour se conformer aux contrôles SOC 2. Il s’agit notamment de réunions de simulation de reprise après sinistre et d’incidents de sécurité, de tests de pénétration, d’examens annuels de la politique, etc.

« En fin de compte, SOC 2 décrit et contrôle la manière dont vous opérez dans les domaines de l’informatique, des ressources humaines, de l’ingénierie, du développement et de la sécurité », explique M. Penland. « Il est donc important de concevoir des contrôles qui s’alignent sur la façon dont vous opérez réellement ou d’ajuster vos opérations si nécessaire pour s’aligner sur vos contrôles SOC 2. SOC 2 ne peut pas être simplement quelque chose que vous faites une fois par an – cela doit être la façon dont vous fonctionnez tous les jours. »

Retour sur les principales leçons apprises

Selon M. Penland, l’une des clés de la réussite du projet SOC 2 a été l’adhésion de l’ensemble de l’équipe de direction et, par voie de conséquence, du reste de l’organisation.

« Pour mener à bien le projet SOC 2, nous avons dû faire appel à des ressources importantes, en particulier au sein de nos équipes techniques (développement, ingénierie, sécurité). Si notre directeur technique et les dirigeants de l’équipe technologique n’avaient pas été convaincus de la nécessité de passer par ce processus, nous aurions coulé. Par conséquent, le conseil que je donnerais à toute organisation qui envisage de se lancer dans le SOC 2 est de s’assurer qu’elle a fait le travail nécessaire pour vendre l’importance du SOC 2 en interne et obtenir l’adhésion de la direction générale de l’entreprise. »

« Je pense que trouver un système GRC qui dispose des bonnes intégrations et des fonctionnalités adaptées à votre entreprise est une excellente façon de commencer », ajoute M. Penland. « Je pense également qu’il est judicieux d’identifier rapidement votre auditeur et de commencer à travailler avec lui, avant de penser que vous êtes réellement prêt. Nous avons trouvé que le travail de préparation à l’évaluation effectué par notre auditeur était inestimable pour nous aider à identifier les étapes exactes que nous devions suivre pour être prêts à commencer notre période d’observation. »

Le choix d’un auditeur familiarisé avec des activités telles que celles de Kinsta est également important.

« Kinsta est une entreprise technologique moderne », explique M. Penland. « Toute notre activité fonctionne dans le nuage, nous n’avons pas de bureaux et notre équipe est répartie dans le monde entier. si nous avions opté pour un auditeur habitué à ne travailler qu’avec des entreprises traditionnelles de type « brique et mortier » et des infrastructures sur site, cela aurait pu être une très mauvaise expérience, tant pour nous que pour l’auditeur.

Résumé

Avec un nombre croissant de clients potentiels exigeant la conformité SOC 2 de leurs fournisseurs d’hébergement cloud, Kinsta s’est engagé à respecter les critères de sécurité du framework à l’automne 2022 et a réalisé son premier audit avec succès en août 2023. En cours de route, l’entreprise a peaufiné de nombreuses politiques et procédures et a adopté une plateforme tierce pour automatiser certains contrôles de la gouvernance, du risque et de la conformité.

Jon Penland, directeur de l’exploitation de Kinsta, explique que le processus d’élaboration du rapport SOC 2 a également donné à l’entreprise l’occasion d’améliorer sa posture de sécurité de « manière tangible et significative. »

L’entreprise a pour objectif d’élargir le nombre de critères SOC 2 à auditer et de faire du contrôle de la conformité un processus continu.

N’oubliez pas de vérifier le statut SOC 2 de Kinsta en utilisant la page Rapport de confiance.

Si vous n’êtes pas encore client, découvrez les services d’hébergement WordPress, d’hébergement d’applications et d’hébergement de bases de données protégés par la conformité SOC 2 de Kinsta.