Le trafic des robots est plus élevé qu’il ne l’a jamais été. Selon Distil Networks, en 2017, les mauvais bots représentaient 21,8% du trafic total des sites, soit une augmentation de 9,5% par rapport à l’année précédente. Non seulement cela, mais 74% du trafic des robots malveillants est constitué de robots modérés ou sophistiqués, qui échappent à la détection en distribuant leurs attaques sur plusieurs adresses IP, ou en simulant le comportement humain. Cela devient un défi pour les entreprises qui ne savent pas comment filtrer ou bloquer ce type de trafic.

Aujourd’hui, nous souhaitons vous présenter l’une des nombreuses solutions de protection contre les menaces grâce au pare-feu applicatif web (WAF) Sucuri. Que votre site WordPress fasse l’objet d’une attaque DDoS ou que vous souffriez d’un trafic excessif de robots et de proxy, un WAF peut vous aider à résoudre ce type de problèmes presque instantanément.

Ci-dessous, nous allons vous expliquer comment configurer le pare-feu de Sucuri sur votre site WordPress, ainsi que les paramètres optimaux et le plan que vous devriez choisir pour obtenir les meilleurs résultats.

A propos de Sucuri WAF

Sucuri une plateforme de sécurité de site Web tout-en-un qui aide à protéger votre entreprise contre les menaces de sécurité ainsi qu’à atténuer les attaques déjà en cours. Ils offrent une variété de produits et services différents, tels qu’un CDN, la recherche de logiciels malveillants, la réparation de piratage, la surveillance DNS, la détection de changement de fichier, la protection contre la force brute, et bien plus encore.

Aujourd’hui, nous ne nous intéressons qu’à un seul produit, à savoir le pare-feu Web Application Firewall (WAF) de Sucuri. Le Sucuri Firewall est un pare-feu basé sur le cloud et est conçu pour arrêter les piratages et les attaques de sites Web (y compris le mauvais trafic). Comment cela fonctionne-t-il ? Essentiellement, vous pointez vos DNS vers eux et ils acheminent votre trafic vers votre hébergeur WordPress. Le pare-feu d’application Web se trouve au milieu, bloquant le trafic avant même qu’il n’atteigne votre hébergeur.

L’équipe de Sucuri est constamment à la recherche de nouvelles façons d’améliorer la détection et l’atténuation des menaces en évolution. Ils vous permettent même d’ajouter vos propres règles personnalisées, ce qui rend leur service très puissant !

Avez-vous besoin de sucuri ?

Avez-vous vraiment besoin d’un service comme Sucuri ? Cela dépend. Avoir un pare-feu d’application Web entre votre site WordPress et votre hébergeur n’est jamais une mauvaise chose. 😉 En fait, cela vous permettra probablement de gagner du temps et d’éviter des problèmes plus tard.

Malheureusement, nous ne voyons généralement pas les clients utiliser un service comme Sucuri jusqu’à ce qu’ils commencent à avoir des problèmes. Les scénarios les plus courants sont les attaques DDoS et le trafic de mauvais bots et serveurs proxy. Quand nous disons « mauvais », nous ne voulons pas toujours dire que quelqu’un essaie de pirater votre site. La plupart du temps, c’est en fait le trafic en masse qui cause des problèmes de surconsommation chez votre hébergeur. Cela peut être en termes de visites, de bande passante, etc. En d’autres termes, c’est un « mauvais » trafic parce qu’il vous coûte de l’argent ! Si vous utilisez un fournisseur d’hébergement mutualisé, il se peut même que votre site WordPress soit suspendu.

Ci-dessous voici un exemple d’un site qui a soudainement été frappé par un mauvais trafic IP proxy du jour au lendemain. Nous pouvons voir en utilisant MyKinsta analytics exactement quand il a commencé. Le site est passé d’une moyenne de 125 visites par jour à 1 500 visites par jour (et malheureusement ce n’était pas seulement du trafic viral temporaire). Il est également passé de 25 Mo de bande passante par jour à 25 Go de bande passante par jour. Wow !

Un examen plus approfondi des analyses nous a permis de constater que la principale région visitant le site était la province d’Arezzo, avec plus de 4 millions de demandes au cours des 30 derniers jours. Ce site reçoit habituellement plus de 90 % de son trafic des États-Unis, de sorte que nous pouvons très facilement identifier l’origine de ce site.

La plupart des hébergeurs, y compris Kinsta, bloquent les mauvais robots collecteurs de mails courants, filtrent les adresses IP spam et disposent de paramètres de sécurité supplémentaires tels que la limitation IP. Cependant, ce n’est généralement pas aussi efficace qu’un WAF professionnel comme Sucuri ou Cloudflare, dont le modèle économique entier tourne autour de l’innovation en termes de meilleurs moyens de filtrer le mauvais trafic.

C’est aussi pourquoi nous ne recommandons pas d’utiliser votre hébergeur WordPress pour l’hébergement de courriels. Utiliser uniquement les meilleurs outils et services dans leurs domaines et industries respectifs aidera votre entreprise à réussir. Nous nous concentrons sur ce que nous faisons de mieux, c’est-à-dire fournir un hébergement de haute performance et un support de classe mondiale. 👍

Choses à essayer avant Sucuri

Si vous avez des problèmes avec un mauvais trafic sur votre site WordPress, il y a certaines choses que vous pouvez essayer avant d’ajouter Sucuri.

1. Blocage manuel d’adresses IP individuelles

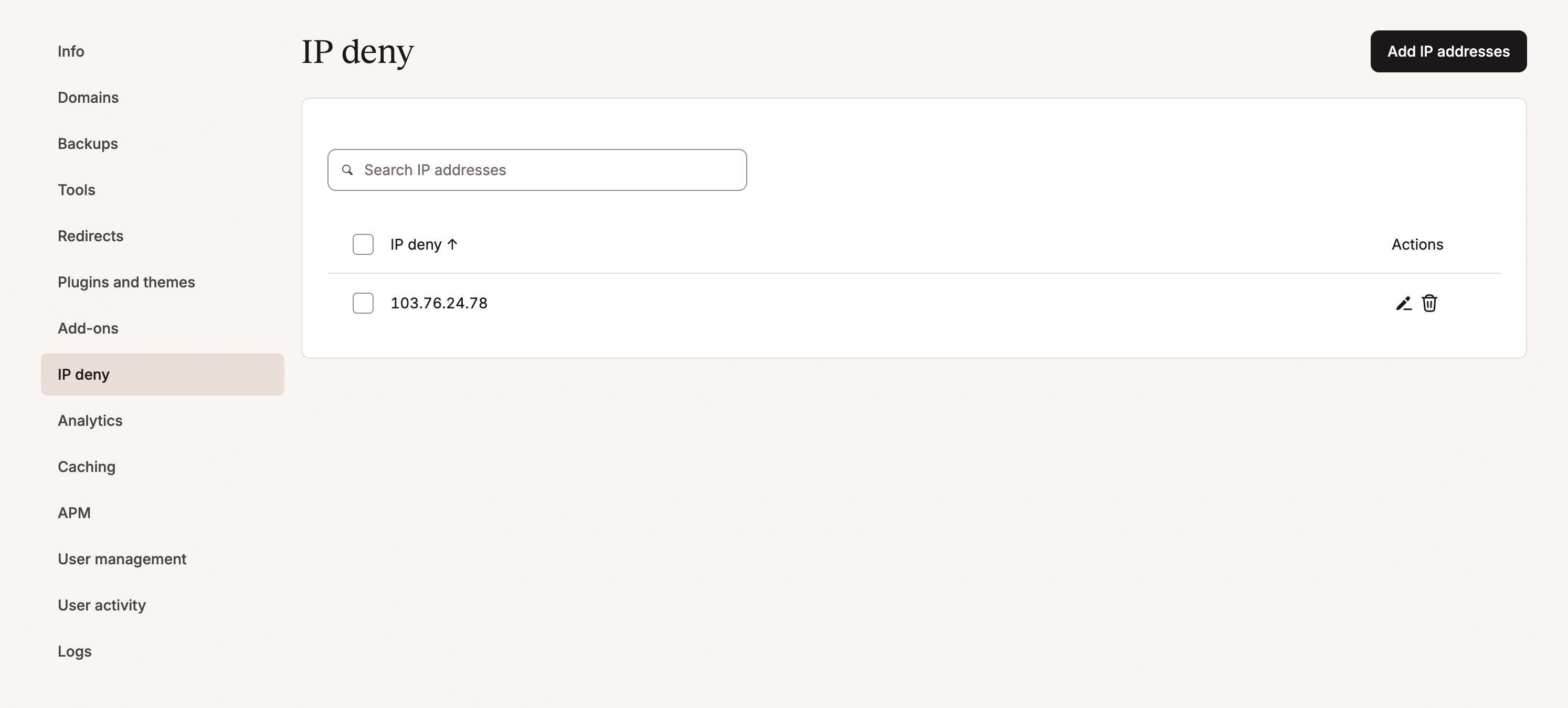

La première est d’essayer de bloquer manuellement les adresses IP incriminées. Si vous êtes un client Kinsta, vous pouvez utiliser le rapport Top Client IPs dans MyKinsta Analytics pour voir les plus gros agresseurs.

Quelques recherches dans Google des adresses IPs et nous pouvons voir que beaucoup d’entre elles sont probablement des adresses IP proxy en provenance d’Italie (qui est l’endroit où se trouve la province d’Arezzo). Ce sont donc très probablement des robots ou des spammeurs.

Vous pouvez ensuite utiliser l’outil IP Deny pour bloquer les adresses IP. Surveillez vos visites et votre bande passante par la suite pour voir si cela résout le problème. Dans certains cas, il peut s’agir simplement de quelques mauvaises adresses IP frappant votre site et une fois bloquées, tout va mieux. Cependant, cela pourrait aussi se transformer en un processus interminable de mise sur liste noire des IPs, ce qui ne résoudrait pas le problème assez rapidement.

Si vous n’êtes pas un client Kinsta, vous pouvez utiliser l’un des nombreux plugins de sécurité WordPress, dont beaucoup ont des capacités de blocage et de limitation des IPs.

Mais soyez prudent avec cette approche. De nombreux plugins de sécurité causent des problèmes de performance en raison de leurs fonctionnalités de surveillance et de scan permanents. C’est pourquoi Kinsta interdit certains plugins de sécurité (pas tous). Kinsta utilise également des équilibreurs de charge avec Google Cloud Platform, ce qui signifie que dans certains cas, les fonctions de blocage IP de certains plugins de sécurité ne fonctionnent pas comme prévu.

2. Géo-blocage

Une autre recommandation est de bloquer le trafic en provenance d’une région ou d’un pays entier. Kinsta, en fait, soutient le géo-blocage. Vous n’avez qu’à vous adresser à notre équipe de support pour cela et fournir les codes ISO pour les pays que vous souhaitez bloquer. Découvrez plus de détails sur le blocage de trafic basé sur la localisation.

Ou vous pouvez essayer d’utiliser un plugin de sécurité WordPress tel que IP Location Block ou WordFence qui supporte le blocage géographique. Encore une fois, ceux-ci ne sont pas supportés et ne fonctionneront pas chez Kinsta.

Si les solutions ci-dessus ne fonctionnent pas pour vous, nous vous recommandons d’implémenter un WAF premium tel que Sucuri. Il n’y a pas de plugins à installer ou à gérer et il se trouve simplement entre votre site et votre hébergeur. C’est la meilleure méthode en termes de performance et elle va alors, comme par magie, se débarrasser de tout ce mauvais trafic!

Plan de pare-feu Sucuri recommandé

Nous recommandons le plan pare-feu Sucuri Pro ou supérieur. Pourquoi ? Parce que leur plan Pro (~20 $/mois) inclut la prise en charge des certificats SSL personnalisés ainsi que la protection DDoS HTTPS avancée aux couches 3, 4 et 7. Si vous êtes curieux, Cloudflare n’inclut que la protection de la couche 7 dans son plan à 200 $/mois.

Cela permet de détecter automatiquement les changements soudains dans le trafic et protège contre les floods de POST et les attaques basées sur les DNS, de sorte qu’elles n’atteignent jamais votre serveur d’origine. À moins d’être un expert en sécurité, il peut parfois être difficile de faire la différence entre une petite attaque DDoS et un mauvais trafic qui submerge votre site.

Une attaque de flood HTTP est un type d’attaque d’application de couche 7 qui utilise les requêtes GET/POST valides standard utilisées pour récupérer des informations, comme dans les récupérations de données URL typiques (images, informations, etc.) pendant les sessions SSL. Un flood HTTP GET/POST est une attaque volumétrique qui n’utilise pas de paquets malformés, de techniques de spoofing ou de réflexion. – Sucuri

Le plan Pro inclut également la prise en charge HTTP/2, une fonctionnalité que vous recherchez en termes de performances. Les caractéristiques supplémentaires, incluses dans tous les plans incluent :

- Système de détection d’intrusion

- Système de prévention des intrusions

- Journaux d’audit / Sécurité gérés

- Protection contre le flood HTTP

- Protection contre le brut force

- Patch et durcissement virtuels

- Prévention contre l’injection de code, SQL et XSS (pour en savoir plus : injection SQL)

- Protection par mot de passe et Captcha en un seul clic sur n’importe quelle page

- Support CDN externe

- Équilibrage de charge

Ils ont un essai gratuit de 30 jours.

Comment configurer Sucuri Firewall

Aujourd’hui, nous allons vous expliquer comment configurer le pare-feu Sucuri sur votre site WordPress en utilisant le plan Pro recommandé. C’est en fait assez facile et cela ne prend que quelques minutes.

Étape 1

Tout d’abord, inscrivez-vous au plan Sucuri Pro si vous ne l’avez pas déjà fait.

Étape 2

Une fois dans le tableau de bord Sucuri, cliquez sur le bouton « Protéger mon site maintenant !

Étape 3

Entrez votre nom de domaine et configurez les options suivantes (nous les laissons toutes les trois décochées) :

- Under a DDoS attack : L’activation de cette option activera automatiquement certaines des options les plus agressives de Sucuri. Vous voudrez peut-être l’activer si vous êtes sûr d’être victime d’une attaque. Ces réglages peuvent toujours être modifiés ultérieurement.

- Whitelisted directory : Activez cette option si vous voulez restreindre l’accès aux répertoires admin aux seules adresses IP en liste blanche. (par exemple /wp-login ou /admin). Note : Sur les sites de eCommerce, vous devrez probablement laisser cette option désactivée. Rappelez-vous que les clients utilisent également ces zones.

- Sucuri DNS : Sucuri vous donne la possibilité d’utiliser son infrastructure DNS. Cela leur permet d’effectuer un routage géographique pour optimiser les performances globales, le basculement et la haute disponibilité. Cependant, aujourd’hui, nous allons désélectionner cette option car nous voulons continuer à utiliser notre propre fournisseur DNS tiers. Par exemple, si vous utilisez Kinsta DNS et que vous souhaitez continuer à gérer vos enregistrements DNS chez Kinsta, désélectionnez cette option.

Étape 4

Important : Si vous optez pour le plan Pro ou supérieur de Sucuri, ils peuvent fournir et installer un SSL GoDaddy sur le pare-feu avant que vous ne fassiez le changement de DNS. Le certificat GoDaddy se renouvellera automatiquement et est inclus dans le coût mensuel. Par conséquent, lorsque vous passez au plan Pro, vous devriez avoir une transition en douceur et n’aurez pas de temps d’indisponibilité.

Il suffit d’ouvrir un ticket avec leur équipe et de leur demander d’installer d’abord le certificat GoDaddy. Vous pouvez alors mettre à jour vos DNS.

Utiliser les certificats Let’s Encrypt avec Sucuri

Alternativement, l’autre option est qu’ils fournissent gratuitement des certificats Let’s Encrypt. Toutefois, ils ne peuvent être émis qu’une fois que vous avez pointé votre domaine vers eux. Si vous décidez d’opter pour l’option gratuite Let’s Encrypt, nous vous recommandons de pointer votre site pendant les heures creuses.

Utiliser les certificats Let’s Encrypt avec Kinsta

Kinsta fournit également des certificats gratuits Let’s Encrypt. Pour utiliser les nôtres, vous devez d’abord contacter leur support et leur demander d’activer le paramètre « forward certificate validation ». Ceci permet au provisionnement HTTPS de se terminer avec succès. Vous pouvez alors installer le certificat SSL gratuit depuis le tableau de bord MyKinsta.

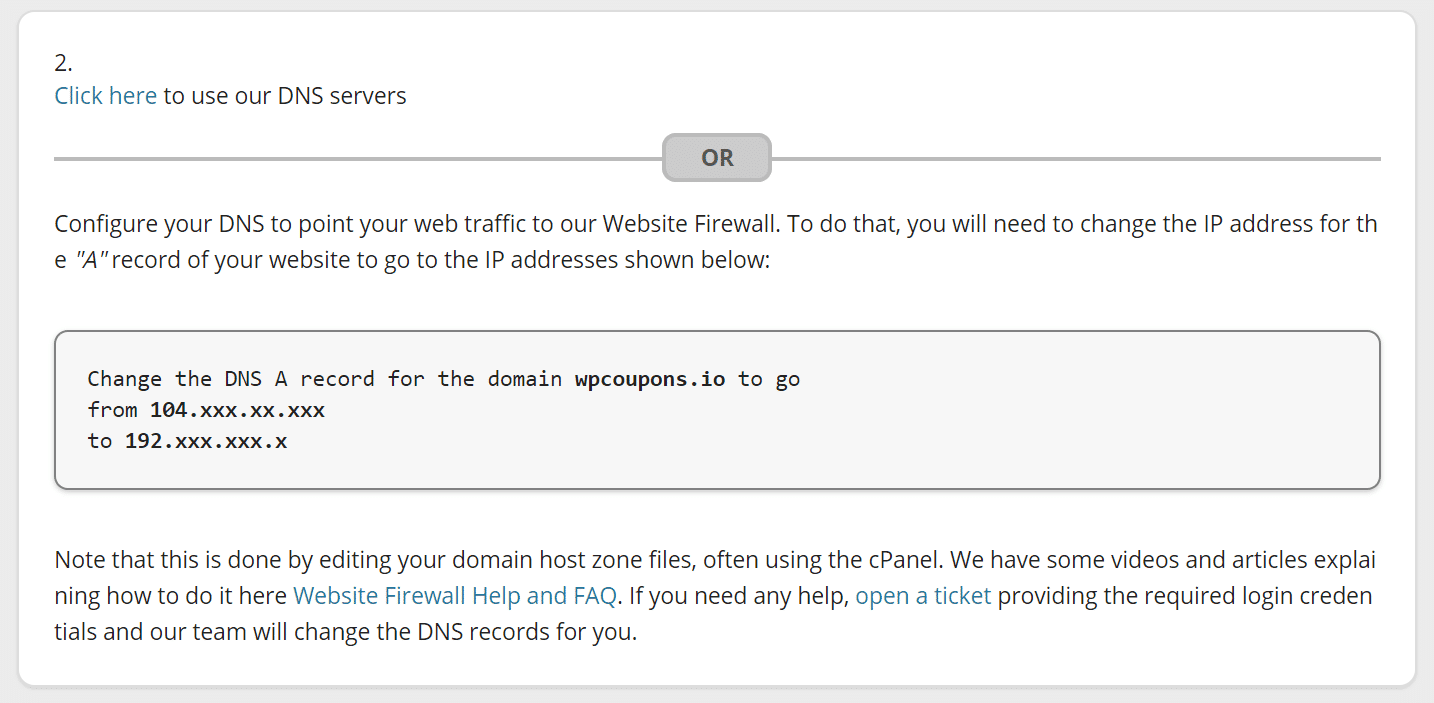

Étape 5

Maintenant, il est temps de pointer votre domaine. Faites défiler vers le bas sur la page du tableau de bord général jusqu’à l’endroit où ils fournissent les informations DNS. Vous devrez mettre à jour l’enregistrement A de votre domaine pour pointer vers le pare-feu de Sucuri. Cela se fait généralement chez votre registraire de domaine ou chez votre fournisseur de DNS.

Remarque : Sucuri devrait récupérer automatiquement votre adresse IP actuelle. Ainsi, une fois que vous pointez votre domaine vers Sucuri, ils redirigeront automatiquement le trafic vers votre hébergeur WordPress.

Si vous utilisez Kinsta DNS, vous pouvez le faire à partir du tableau de bord MyKinsta. Cliquez sur votre domaine et mettez à jour l’enregistrement A avec l’adresse IP Sucuri fournie.

Les changements DNS peuvent prendre jusqu’à 48 heures pour se propager, mais en général cela ne prend que quelques heures ou moins. Vous pouvez vérifier si votre DNS s’est propagé avec whatsmydns.net. Vous pouvez également cliquer sur la petite icône « rafraîchir » dans le tableau de bord Sucuri pour confirmer que votre domaine pointe vers eux.

Il deviendra vert une fois qu’ils auront détecté que tout est routé correctement.

Étape 6

Si vous avez un pare-feu chez votre hébergeur WordPress, il est recommandé de mettre en liste blanche les adresses IP Sucuri. Comme toutes les connexions à votre serveur d’hébergement passeront à travers leur pare-feu, en mettant leurs adresses IP en liste blanche, cela les empêchera d’être bloquées par erreur. Remarque : les adresses IP ci-dessous ne sont que des exemples, veuillez consulter votre tableau de bord pour connaître les adresses IP Sucuri correctes en fonction de votre compte.

192.88.134.0/23 185.93.228.0/22 2a02:fe80::/29 66.248.200.0/22

Réglages Sucuri optimaux

Nous ne recommandons généralement pas d’utiliser le plugin WordPress de Sucuri car cela ne fait que créer des problèmes supplémentaires de surcharge, de gestion et de performance. Laissez le pare-feu Sucuri, qui se trouve entre votre site WordPress et votre hébergeur, faire ce qu’il fait le mieux au niveau serveur.

Vous trouverez ci-dessous quelques paramètres recommandés que vous devriez appliquer dans le tableau de bord Sucuri.

Options de sécurité avancées

Sous l’onglet « Sécurité », nous vous recommandons d’activer les options suivantes :

- XMLRPC, Commentaires et Trackbacks bloqués : Si votre site n’autorise pas les commentaires, ou si vous utilisez un système de commentaires externe (comme Disqus), vous pouvez bloquer toute tentative de commentaire, car il s’agit probablement de spam. Si vous utilisez des commentaires WordPress natifs, ne l’activez pas.

- Bloquez les proxys anonymes et les trois principaux pays attaquants : L’activation de cette option empêchera toute personne de Chine, de Russie ou de Turquie d’interagir avec votre site. Ils sont toujours en mesure d’afficher tout le contenu, mais pas d’enregistrer un compte, de soumettre des commentaires ou de tenter de se connecter (essentiellement verrouillé en mode lecture seule). La même restriction s’applique aux utilisateurs qui utilisent des services de proxys anonymes pour masquer leurs adresses IP.

- Filtre de robot agressif : Ce paramètre bloquera les agents utilisateurs invalides qui ne correspondent pas aux navigateurs réels comme les agents utilisateurs vides, les agents utilisateurs qui commencent avec PHP et les agents utilisateurs inappropriés des navigateurs courants.

- Détection avancée de l’évasion : Cette option activera les signatures avancées de détection d’évasion de Sucuri. Nous vous recommandons de le conserver, mais si votre site supporte les URLs sur des caractères non-ASCII (comme le japonais, l’indien, le russe, etc), vous devrez peut-être le désactiver.

Si vous pensez que votre site est attaqué, l’option Activer la protection DDoS d’urgence est très efficace. La protection contre les inondations HTTP empêche toute personne utilisant un navigateur sans JavaScript activé de visiter le site (à l’exception des principaux moteurs de recherche). Cependant, d’après notre expérience, elle génère également une requête HTTP supplémentaire lors du chargement initial du document DOC. Il est donc recommandé de la désactiver une fois la situation normalisée.

Vous pouvez également activer des en-têtes de sécurité supplémentaires sur votre site, comme le HTST.

Mise en cache

Sous « Performance > Caching Level« , vous pouvez configurer comment vous voulez que Sucuri gère la mise en cache. Très probablement votre site WordPress est déjà correctement configuré pour la mise en cache. Par conséquent, nous vous recommandons de sélectionner « Site caching ». Ceci honorera le cache de votre serveur d’origine au lieu d’utiliser celui de Sucuri. Si vous êtes un client Kinsta, cela signifie que votre site continuera d’utiliser notre mise en cache rapide pleine page et qu’il n’interférera avec aucune règle personnalisée que nous avons mise en place.

Vous pouvez certainement tester l’option de cache recommandée par Sucuri, et vous pourriez même voir des performances légèrement meilleures avec elle. Mais un avertissement serait si vous utilisez un site très dynamique comme WooCommerce ou EDD. Chez Kinsta, nous avons des règles supplémentaires pour ne pas mettre en cache certaines choses comme les pages de panier, les pages de paiement et surtout les cookies. Sucuri vous recommande d’utiliser vos propres en-têtes de site pour les sites de ecommerce.

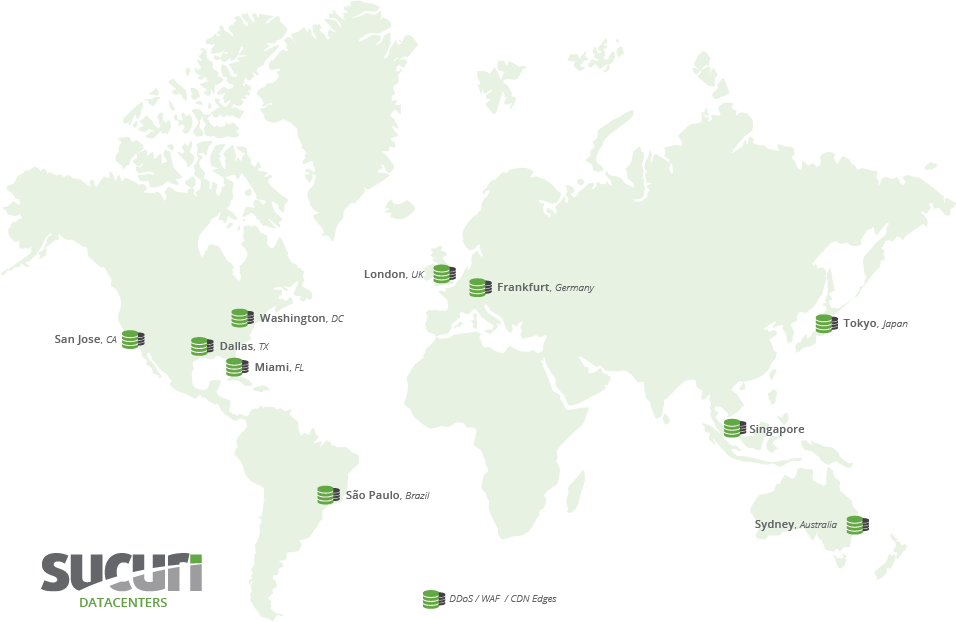

CDN

Sucuri vous permet d’utiliser votre propre CDN tiers (tel que KeyCDN, MaxCDN) ou leur propre CDN. Le CDN de Sucuri dispose d’un réseau rapide HTTP/2 Anycast avec 6 SuperPOPs aux Etats-Unis, en Europe et en Asie et 3 POPs CDN en Australie, au Brésil et aux Philippines. Cela n’entraîne aucun frais supplémentaire lorsque vous utilisez leur pare-feu.

Vous pouvez utiliser le CDN de Kinsta avec Sucuri mais leur CDN est rapide et fiable et nous recommandons généralement d’utiliser l’un ou l’autre. Si vous souhaitez utiliser Kinsta CDN, vous devez sélectionner « Autre » sous l’onglet « Support CDN ».

Si vous souhaitez configurer votre site avec un CDN tiers, vous pouvez également le faire. Vous n’avez qu’à consulter leur base de connaissances pour connaître la marche à suivre concernant les intégrations CDN de tierces parties :

Compression

Sous « Performance > Compression« , nous vous recommandons d’activer la compression. Cela réduira le nombre d’octets envoyés sur le réseau et améliorera les performances de votre site.

Et c’est tout ! Laissez Sucuri travailler sa magie au cours des deux prochains jours et vous serez probablement agréablement surpris des résultats. Sur le site, nous l’avons déployé et la bande passante a instantanément baissé et les visites sont revenues à la moyenne quotidienne normale précédente.

Fonctionnalités et rapports utiles supplémentaires

Maintenant que vous avez configuré Sucuri, il y a beaucoup d’autres fonctions et rapports utiles dont vous pouvez profiter pour améliorer encore la qualité du trafic sur votre site.

Contrôle d’accès

L’onglet « Contrôle d’accès » vous permet d’établir une liste blanche et une liste noire d’adresses IP et de chemins, de bloquer les agents utilisateurs, de bloquer les cookies, de bloquer les référents HTTP et de protéger une certaine page avec un captcha, deux facteurs ou un simple mot de passe. Vous pouvez aussi facilement bloquer un pays entier avec leur fonction de blocage géographique.

Vue en temps réel

La vue en temps réel est impressionnante ! Vous pouvez rapidement voir un journal complet des requêtes en cours, une liste noire en un clic ou une liste blanche de tout ce qui est suspect, et cela vous donnera même une raison si cela a déjà été bloqué.

Attaques bloquées

Le tableau des attaques bloquées vous permet de voir rapidement un pourcentage des types d’attaques bloquées, y compris les attaques DDoS. D’autres graphiques dans cette fenêtre incluent le trafic par type de navigateur, appareils et codes de réponse HTTP.

Trafic moyen par heure

Le graphique du trafic moyen par heure est pratique pour voir quelles sont les heures de pointe pour votre trafic et un ratio de requêtes bloquées.

Trafic par pays

Le tableau du trafic par pays peut vous aider à déterminer si quelque chose provient d’une géolocalisation spécifique. Sous leurs contrôles d’accès, vous pouvez alors facilement bloquer temporairement un pays entier en un seul clic.

Affichage de l’adresse IP réelle

De votre côté, il peut sembler que tous les utilisateurs utilisent la même adresse IP. C’est simplement dû au WAF. Si votre application ou votre hébergeur a besoin de l’adresse IP de l’utilisateur réel, consultez la documentation de Sucuri.

Résumé

Le pare-feu Sucuri est très facile à configurer, ce qui en fait un jeu d’enfant si vous rencontrez des problèmes de trafic de faible qualité, des attaques DDoS ou des robots. Pour beaucoup de sites, les 20 $/mois s’amortiront d’eux-mêmes, car ils assureront que le mauvais trafic est filtré et que seuls les clients payants sont autorisés à entrer. Sans parler du fait que vous verrez probablement une augmentation des performances à la fois sur le front-end de votre site et sur le tableau de bord WordPress sur le back-end.

Que pensez-vous de Sucuri ? L’avez-vous essayé sur votre site WordPress ? Faites-nous le savoir ci-dessous dans les commentaires.