WordPress beveiligingssleutels zijn versleutelingsprotocollen die je inloggegevens beschermen. Ze maken het moeilijker voor hackers om toegang te krijgen tot je site. Hoewel je je site veiliger kunt maken door deze beveiligingssleutels regelmatig te veranderen, lijkt het misschien lastig om te doen.

Gelukkig zijn er drie eenvoudige manieren waarop je je WordPress beveiligingssleutels kunt veranderen. Sterker nog, er is een methode voor elk gebruikersniveau: van WordPress beginner tot complete expert. Door deze handleiding te volgen, kun je je site weerbaarder maken tegen veiligheidsbedreigingen.

In dit artikel gaan we dieper in op WordPress beveiligingssleutels. We bespreken ook waarom je je beveiligingssleutels zou willen bijwerken en laten je drie eenvoudige manieren zien om dat te doen. Laten we beginnen!

Een inleiding tot WordPress beveiligingssleutels

WordPress beveiligingssleutels zijn versleutelingstools die je inloggegevens beschermen. Ze werken door je wachtwoorden en andere gegevens te vergrendelen én te ontgrendelen. Zo is je informatie voor hackers moeilijk te decoderen, wat je helpt om fraude en andere vormen van oplichting op je site te voorkomen.

Wanneer je inlogt op je WordPress site, slaan cookies je inloggegevens op je computer op. Daarom hoef je niet telkens in te loggen als je de pagina opnieuw laadt of je site opnieuw bezoekt.

Al deze informatie wordt opgeslagen in gecodeerde vorm (gegenereerd door WordPress) met behulp van willekeurige tekenreeksen. Daardoor zijn je gegevens onmogelijk te onderscheiden van normale tekens, waardoor ze moeilijk te stelen zijn.

De sleutels worden automatisch door WordPress gegenereerd en opgeslagen in je wp-config.php bestand. Er zijn in totaal vier beveiligingssleutels:

- AUTH_KEY

- SECURE_AUTH_KEY

- LOGGED_IN_KEY

- NO_KEY

Elke beveiligingssleutel heeft een bijbehorende WordPress salt. Salts zijn cryptografische tools die helpen om informatie in je cookies te beveiligen. Net als sleutels worden ook salts opgeslagen in het bestand wp-config.php:

- AUTH_SALT

- SECURE_AUTH_SALT

- LOGGED_IN_SALT

- NO_SALT

Samen slaan WordPress beveiligingssleutels en salts je informatie veilig op en verifiëren ze wachtwoorden op je site.

Het verschil tussen WordPress beveiligingssleutels en salts

WordPress beveiligingssleutels zijn bijna gelijk aan wachtwoorden. Ze kunnen een bericht versleutelen met alfanumerieke en speciale tekens. Vervolgens gebruik je dezelfde sleutel om de informatie weer te ontsleutelen tot platte tekst.

Aan de versleuteling wordt een salt toegevoegd om het wachtwoord moeilijker te ontcijferen te maken. Daarom bieden ze een extra beveiligingslaag.

In het algemeen zijn salts en WordPress beveiligingssleutels vergelijkbaar, omdat beide protocollen je website minder kwetsbaar maken voor veiligheidsbedreigingen. Het is niet ongebruikelijk dat WordPress sites gehackt worden, vooral die met gewone wachtwoorden met een gemiddelde moeilijkheidsgraad. Een willekeurige tekenreeks is echter bijna onmogelijk te kraken.

Wanneer je je WordPress beveiligingssleutels moet veranderen

Omdat WordPress beveiligingssleutels worden gegenereerd door WordPress, hoef je je er meestal geen zorgen over te maken. Er zijn echter enkele scenario’s waarin het zinvol is om je beveiligingssleutels te veranderen:

- Een hacker heeft mogelijk het bestand wp-config.php van je site bekeken of geopend (inclusief een lokale backup).

- Je site is geïnfecteerd door malware.

- Je verandert liever regelmatig je wachtwoorden om het hackers moeilijker te maken in je site in te breken. Je kunt ervoor kiezen om dit ongeveer elke zes maanden te doen.

Als je malware op je website vindt, is de eerste stap om je site te scannen om de malware op te ruimen. Maar idealiter beschik je over een tool die problemen opspoort en oplost nog voordat ze te problematisch worden.

Kinsta APM is een tool voor prestatiemonitoring die expliciet voor WordPress is ontworpen. Hiermee kun je eventuele problemen op je site opsporen en snel (laten) oplossen:

Je krijgt bijvoorbeeld informatie met een tijdstempel over problemen zoals lange API calls, trage databasequery’s en niet-geoptimaliseerde code. En het beste nieuws is: Kinsta APM zit gratis inbegrepen bij al onze hostingpakketten.

Zo verander je WordPress beveiligingssleutels (3 methoden)

Nu je meer weet over WordPress beveiligingssleutels, is het tijd om eens te kijken naar drie eenvoudige manieren om ze te veranderen!

1. Een speciale plugin gebruiken

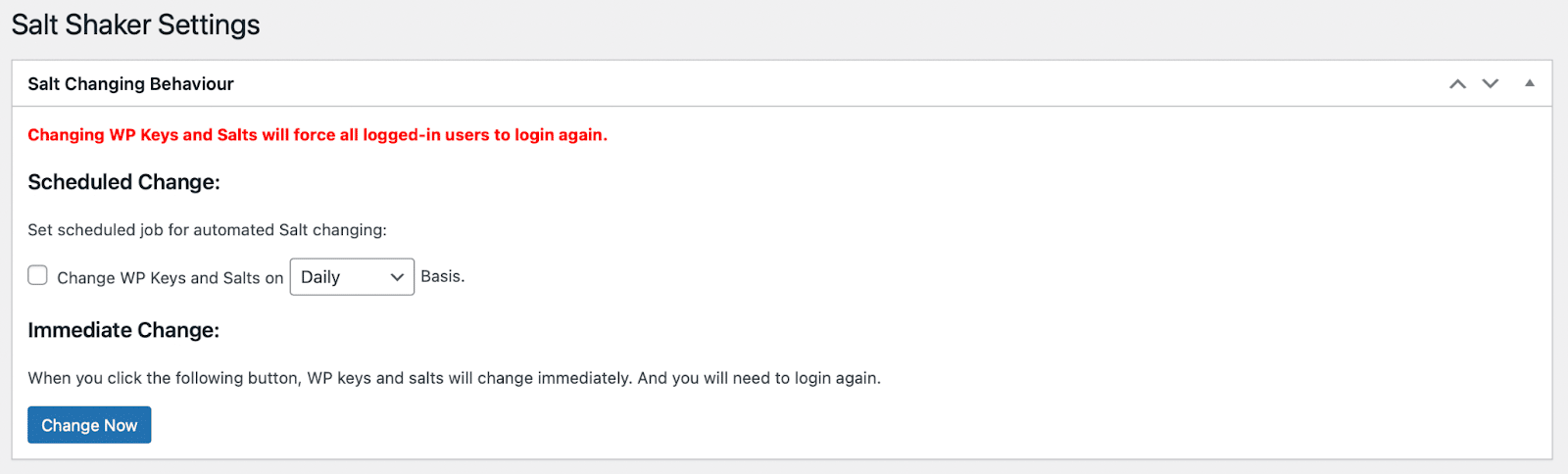

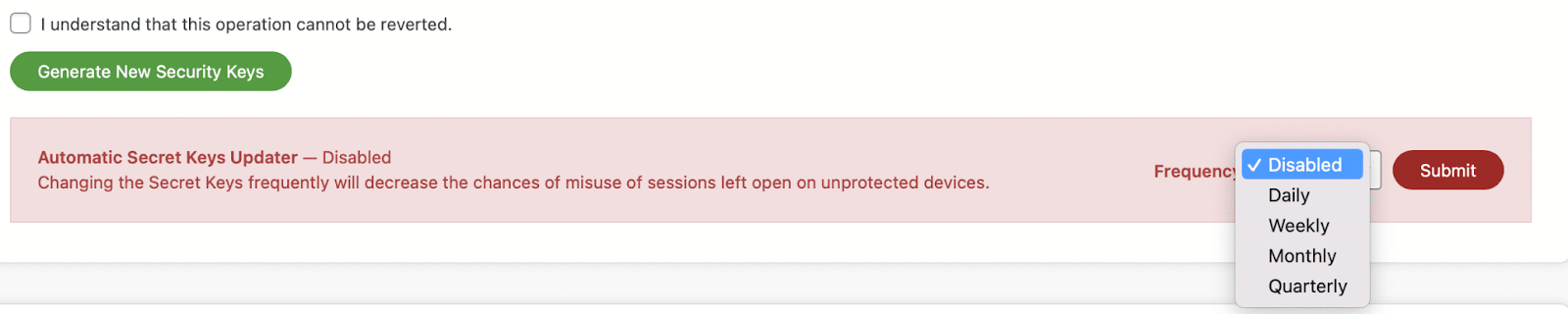

De eenvoudigste manier om je WordPress beveiligingssleutels te veranderen is door een goede plugin te gebruiken. De Salt Shaker plugin is precies voor dit doel ontworpen:

Bovendien kun je Salt Shaker gebruiken om automatische schema’s in te stellen voor sleutel- en saltwisselingen. Bovendien kun je gemakkelijk wachtwoorden instellen en vergeten, in de wetenschap dat de tool voor de rest zorgt.

Om te beginnen hoef je alleen maar de plugin in WordPress te installeren en te activeren. Navigeer dan naar Tools > Salt Shaker:

Hier kun je een schema instellen om je beveiligingssleutels en salts regelmatig te veranderen. Je kunt ook op Change Now klikken om de waarden direct bij te werken.

2. Een algemene beveiligingsplugin gebruiken

Beveiligingsplugins zijn handig omdat ze doorgaans veel beveiligingstaken automatiseren, zoals backups en updates. Ondertussen kun je, afhankelijk van je provider, meestal profiteren van extra beveiligingsmaatregelen zoals firewalls en malwarescans.

Sucuri Security is een uitstekende keuze, gespecialiseerd in WordPress beveiliging. Het is gratis te gebruiken en biedt een reeks beveiligingsfuncties, waaronder remote malware scanning, security activity auditing, en post-hack beveiligingsacties:

Een andere goede optie is Wordfence Security die meer dan vier miljoen installaties heeft en gespecialiseerd is in firewall en malware scanning. Als je niet zeker weet welke WordPress beveiligingsplugin je moet gebruiken, kun je ons bericht bekijken: Sucuri vs. Wordfence.

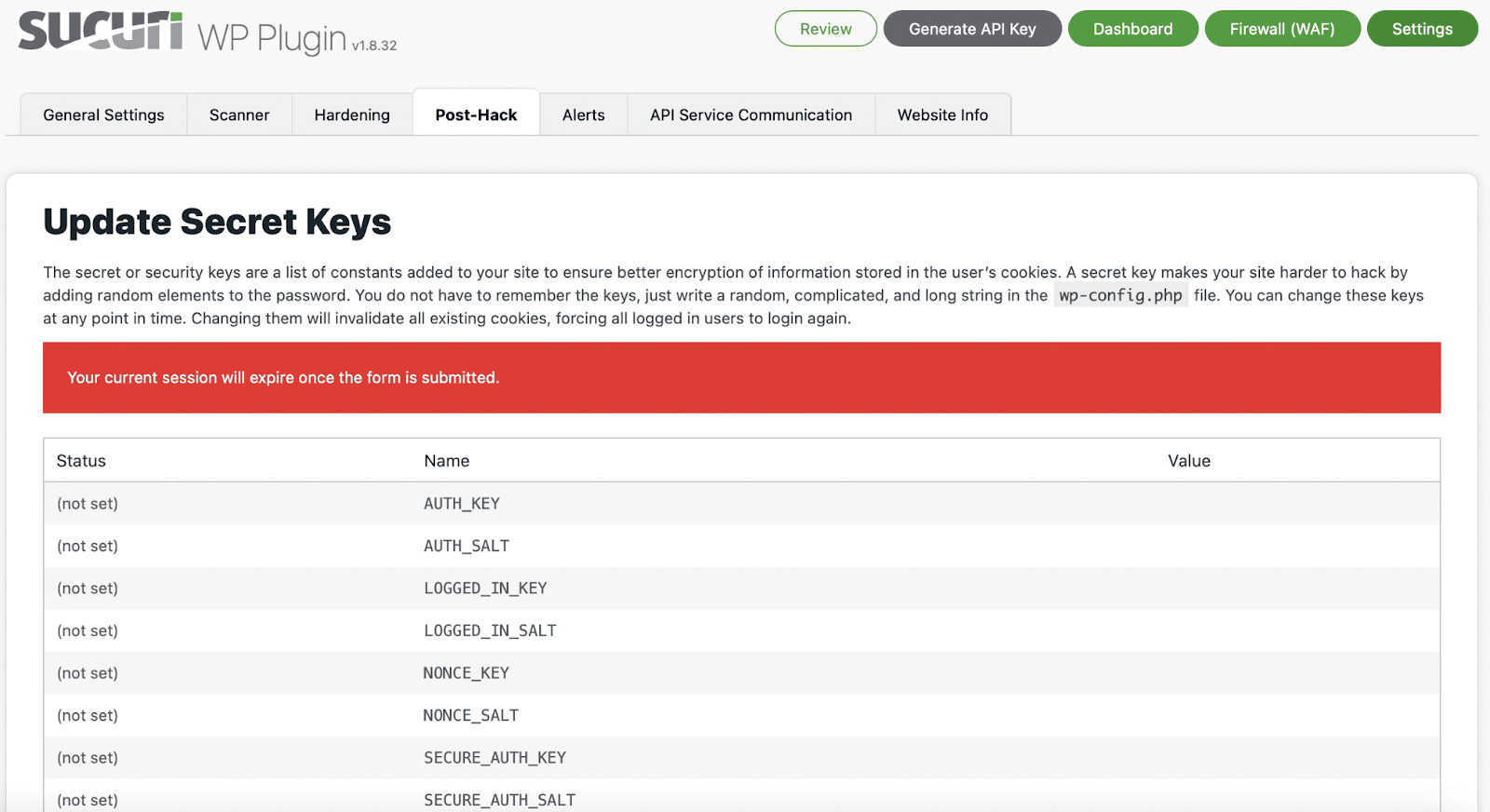

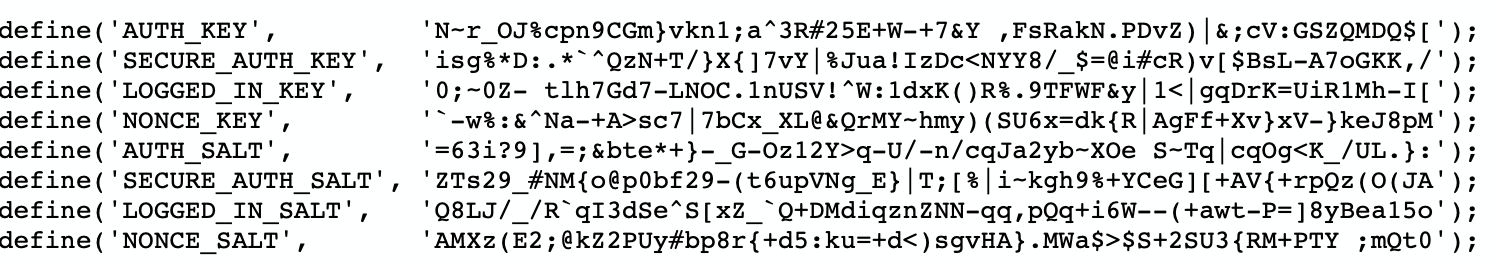

We gaan je laten zien hoe je met Sucuri je WordPress beveiligingssleutels kunt veranderen. Installeer en activeer eerst de plugin. Ga dan naar Sucuri Security > Settings en schakel naar het tabblad Post-Hack:

Scroll vervolgens naar beneden en klik op Generate New Security Keys:

Je kunt ook een schema instellen om je sleutels bij te werken. Gebruik hiervoor het dropdown menu om het meest geschikte tijdsbestek voor je website te selecteren. Druk dan op Submit

3. Je WordPress beveiligingssleutels handmatig wijzigen

Je beveiligingssleutels handmatig wijzigen is mogelijk. Het vereist echter toegang tot de bestanden van je site. Omdat je een belangrijk corebestand moet bewerken, is het belangrijk dat je er vertrouwen in hebt. De vorige twee methoden zijn misschien geschikter als je een beginner bent.

Om deze methode te gebruiken, moet je nieuwe beveiligingssleutel en saltwaarden krijgen van de WordPress secret key generator:

Maak vervolgens een backup van je website voor het geval er iets misgaat. Het kan ook handig zijn om een testomgeving in te richten. Je kunt dit doen met onze Premium testomgeving add-on. Dit creëert in feite een replica van je site waar je nieuwe software kunt uitproberen en veilig updates kunt uitvoeren zonder je zorgen te maken over het kapot maken van je site.

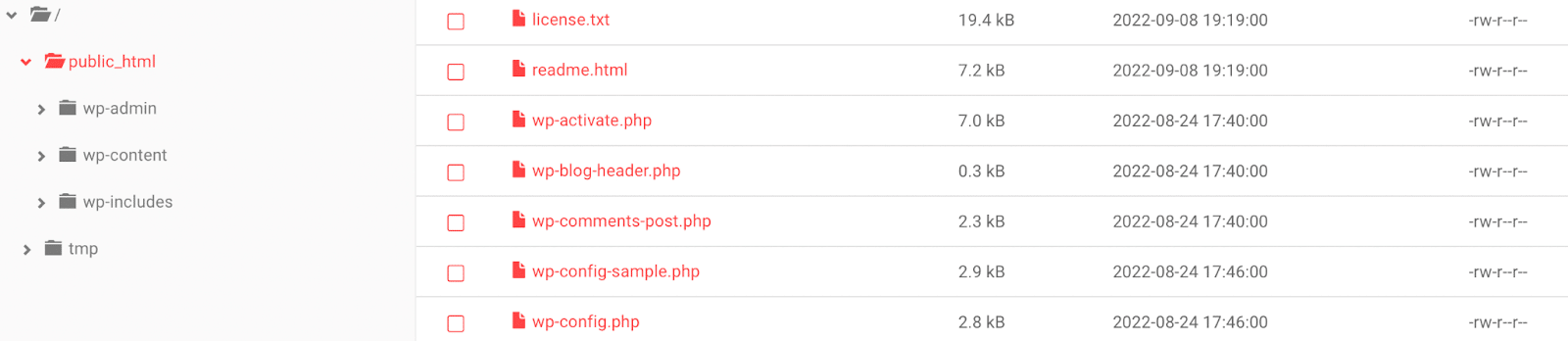

Vervolgens moet je het bestand wp-config.php vinden en bewerken. Je kunt het bestand downloaden via FTP om het te bewerken en opnieuw te uploaden naar WordPress. Je kunt ook File Manager gebruiken om het bestand rechtstreeks te bewerken.

Je kunt het bestand vinden in je public_html map. Onderaan de schermafbeelding zie je wp-config.php:

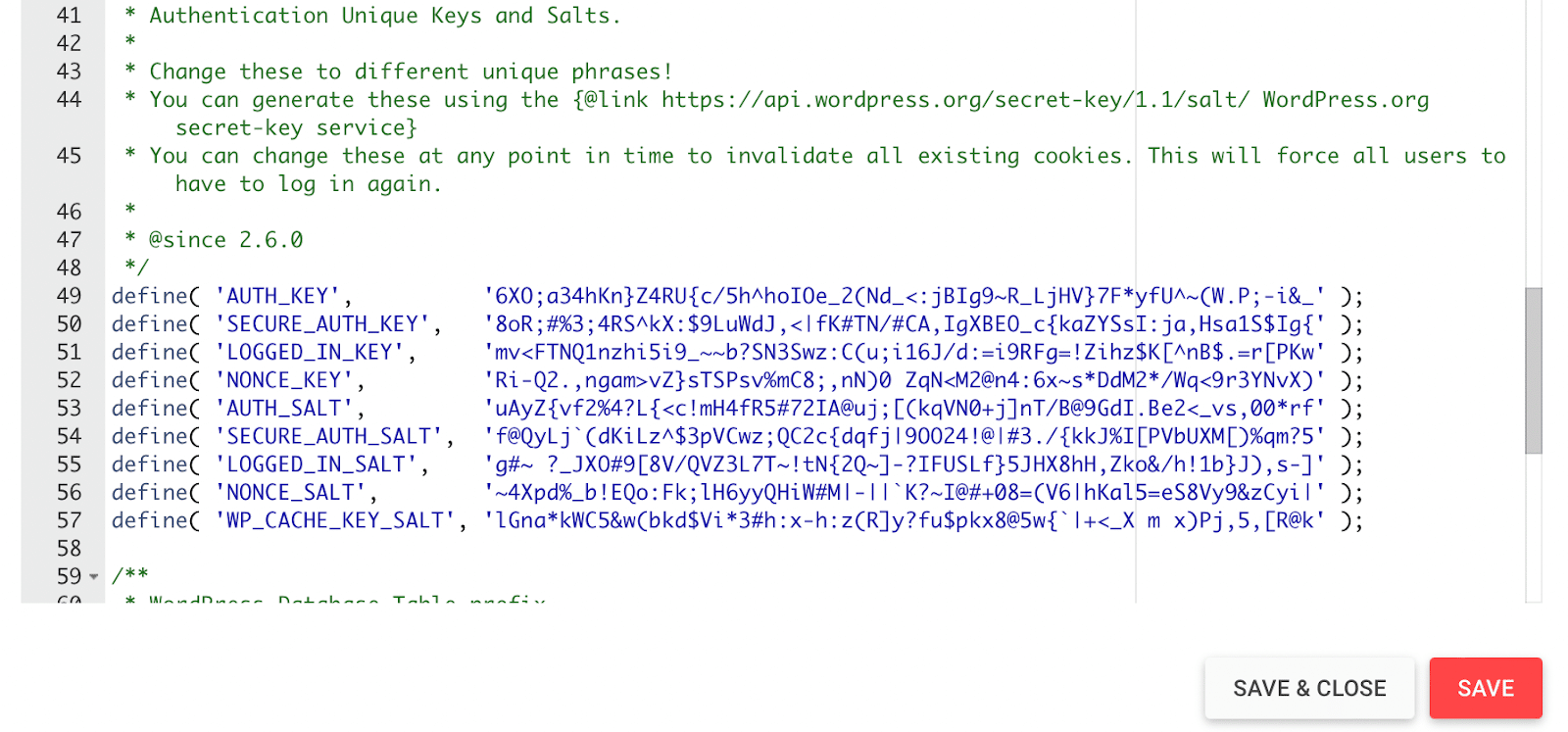

Open het bestand en scroll naar beneden tot je Authentication Unique Keys and Salts ziet staan:

Vervang nu de salts en sleutels door de nieuwe codes die WordPress genereert. Alle ingelogde gebruikers zullen opnieuw op je site moeten inloggen als dit is gebeurd. Hun gebruikersnamen en wachtwoorden blijven echter hetzelfde.

Als je klaar bent, druk je op Opslaan. Je hoeft deze nieuwe waarden niet op te schrijven, want je hoeft ze niet meer te weten.

6 andere manieren om je WordPress logins te beschermen

Hoewel het veranderen van je WordPress beveiligingssleutels een geweldige manier is om de veiligheid op je site te verhogen, zijn er ook andere manieren om je inloggegevens te beschermen. Hier zijn zes van onze essentiële tips!

1. Moedig sterke, unieke wachtwoorden aan

Het is allemaal goed en wel om je eigen veilige wachtwoord in te stellen. Maar het is ook essentieel om ervoor te zorgen dat de andere gebruikers van je site zich aan dezelfde normen houden.

In de praktijk gebruikt slechts 4 procent van de mensen een wachtwoordgenerator om zakelijke wachtwoorden te maken, terwijl 76% van de mensen zelf wachtwoorden kiest.

Dit kan leiden tot zwakke, hergebruikte wachtwoorden die gemakkelijk te raden zijn. Zelfs vandaag de dag zijn de meest voorkomende wachtwoorden die in lekken worden aangetroffen “password” en “123456.” Overweeg daarom om unieke, sterke wachtwoorden te maken om je website te beveiligen.

Als je geen wachtwoordmanager gebruikt, bedenk dan dat de veiligste wachtwoorden bestaan uit kleine letters en hoofdletters. Overweeg daarnaast het gebruik van speciale tekens en cijfers, en probeer wachtwoorden zo lang mogelijk te maken. We raden je aan geen woordenboeken te gebruiken of wachtwoorden die je al eerder hebt gebruikt.

2. Gebruik twee-factor authenticatie

Twee-factor authenticatie vereist twee authenticatiemethoden om toegang te krijgen tot je site. Meestal is de eerste sleutel een wachtwoord (zoals je normaal zou gebruiken), en de tweede kan een real-time code zijn die via een bericht of e-mail wordt verstuurd. Omdat bots de tweede sleutel niet kunnen maken, is het gebruik van twee-factor authenticatie een geweldige manier om de cloudbeveiliging te verbeteren.

Je kunt deze authenticatiemethode op je site instellen met een plugin zoals WP 2FA:

WP 2FA is een flexibele tool die meerdere authenticatiemethoden ondersteunt, zoals e-mail OTP, e-mailkoppelingen, pushmeldingen, stemverificatie, WhatsApp, en meer. Met een eenvoudig installatieproces kun je deze functionaliteit direct op je site inschakelen, of je nu een WooCommerce winkel of zelfs een ledenwebsite runt.

3. Beperk inlogpogingen

Zelfs als hackers je wachtwoorden niet kennen, kunnen ze populaire combinaties van wachtwoord en gebruikersnaam gebruiken om toegang te krijgen tot je website. Deze bedreigingen staan bekend als brute force aanvallen, en ze worden steeds populairder.

Daarom is het installeren van een plugin die inlogpogingen beperkt een goed idee. Limit Login Attempts Reloaded is een uitstekende optie:

Deze plugin kan brute force aanvallen voorkomen en de prestaties van je site optimaliseren door inlogpogingen te beperken voor WordPress, WooCommerce en aangepaste inlogpagina’s. Voor extra gemoedsrust kun je ook je WordPress inlogpagina veranderen om het hackers moeilijker te maken de controle over je site over te nemen.

4. Schakel automatisch uitloggen in

Afhankelijk van je instellingen logt WordPress gebruikers automatisch uit van je site na een bepaalde periode (meestal tussen 48 uur en 14 dagen). Als je echter je sessie open laat staan in een tabblad, kunnen hackers je site overnemen via de cookies in je browser.

Daarom kan het nuttig zijn om een plugin te installeren die gebruikers na een bepaalde tijd uitlogt van je site. Inactief uitloggen beëindigt automatisch inactieve gebruikerssessies:

Je kunt de inactieve timeouttijd bepalen en een countdown van tien seconden inschakelen om gebruikers te waarschuwen voor het uitloggen. Je kunt ook een aangepast popupbericht maken om gebruikers te waarschuwen of hen om te leiden naar een timeoutpagina. Beter nog, de plugin biedt een eenvoudige gebruikersinterface (UI) en is snel en eenvoudig in te stellen.

5. Herzie de gebruikersrollen

Het is belangrijk om ervoor te zorgen dat de gebruikers van je website de juiste rechten hebben. Er kunnen bijvoorbeeld momenten zijn dat je voor een specifiek doel een Editor opwaardeert naar een Administrator rol. Als je echter vergeet dit privilege terug te draaien, is je site kwetsbaarder voor aanvallen, omdat een hacker overal bij kan door in te breken in het Administrator account.

Daarom raden we aan de machtigingen in te trekken zodra taken zijn voltooid. Het kan ook een goed idee zijn om je gebruikersrollen regelmatig te herzien en te controleren of gebruikers de juiste toegangsniveaus hebben. Als je merkt dat sommige gebruikers onterechte privileges hebben, kun je die eenvoudig wijzigen door in je WordPress dashboard naar Users te gaan.

6. Schakel XML-RPC uit

XML-RPC is een functie van WordPress waarmee je content op afstand kunt publiceren. Hoewel het een veilige functie is, kan ze ook door hackers worden gebruikt om brute force toegang tot je site te krijgen.

Daarom kun je, als je de functie niet nodig hebt, het beste XML-RPC uitschakelen om je site veiliger te maken. Je kunt dit doen met een plugin of door je .htaccess bestand te bewerken.

Samenvatting

Het wijzigen van je WordPress beveiligingssleutels is een geweldige manier om je inloggegevens te beschermen. Gelukkig kun je dat eenvoudig doen door een plugin te gebruiken of je sitebestanden te tweaken. Dan kun je het hackers vrijwel onmogelijk maken om toegang te krijgen tot je website.

De eenvoudigste manier om je beveiligingssleutels te veranderen is met een speciale plugin zoals Salt Shaker. Je kunt echter ook een algemene beveiligingsplugin zoals Sucuri gebruiken. Deze tool bevat andere nuttige features, zoals malware scannen en firewalls. Ten slotte kun je je sleutels ook handmatig wijzigen door je wp-config.php bestand te bewerken.

Je kunt de beveiliging van je website ook verbeteren door veilige WordPress hosting te kiezen. Bij Kinsta gebruiken we twee krachtige firewalls om je site te beschermen. Bovendien bieden we gratis SSH toegang, installatie van SSL certificaten met één klik en een speciaal malwareteam. Bekijk vandaag nog onze pakketten om te beginnen!