Een DDoS-aanval is verrassend makkelijk uit te voeren en wereldwijd ondervinden er elk jaar miljoenen websites hinder van. En het slechtste nieuws? De aantallen nemen ieder jaar toe.

Het lijkt er bijna bij te horen tegenwoordig: hoe succesvoller je website, hoe waarschijnlijker het is dat je op een gegeven moment aangevallen wordt. Maar er is ook goed nieuws: je kan de kans op een succesvolle DDoS-aanval op je website flink verminderen.

Je vraagt je wellicht af: Wat is een DDoS-aanval nou precies? En hoe kan ik mijn website ertegen beschermen?

In dit artikel leggen we precies uit wat DDoS-aanvallen zijn, onderzoeken we wat je website kwetsbaar kan maken voor aanvallen en helpen we je om de kans op en impact van een DDoS-aanval te minimaliseren.

Wat is een DDoS-aanval precies?

Laten we eerst eens kijken wat een DDoS-aanval precies is, en net zo belangrijk, wat het níet is.

DDoS staat voor Distributed Denial of Service, vaak ook kortweg Denial of Service genoemd, of in mooi Nederlands het buitendienststellen van een website. Een DDoS-aanval bestaat uit het ‘bestormen’ van een website met heel veel verzoeken in heel korte tijd, met het doel de website te overweldigen waardoor het crasht. Het ‘distributed’ deel betekent dat de aanvallen vanaf verschillende plekken komen op hetzelfde moment, in tegenstelling tot een ‘normale’ DoS die vanaf slechts één locatie komt.

Als je website een DDoS-aanval krijgt, zul je duizenden verzoeken vanuit verschillende locaties krijgen binnen enkele minuten of soms uren. Deze verzoeken komen niet doordat je website opeens een piek in verkeer heeft: ze zijn geautomatiseerd en komen van een beperkt aantal bronnen, afhankelijk van de omvang van de aanval.

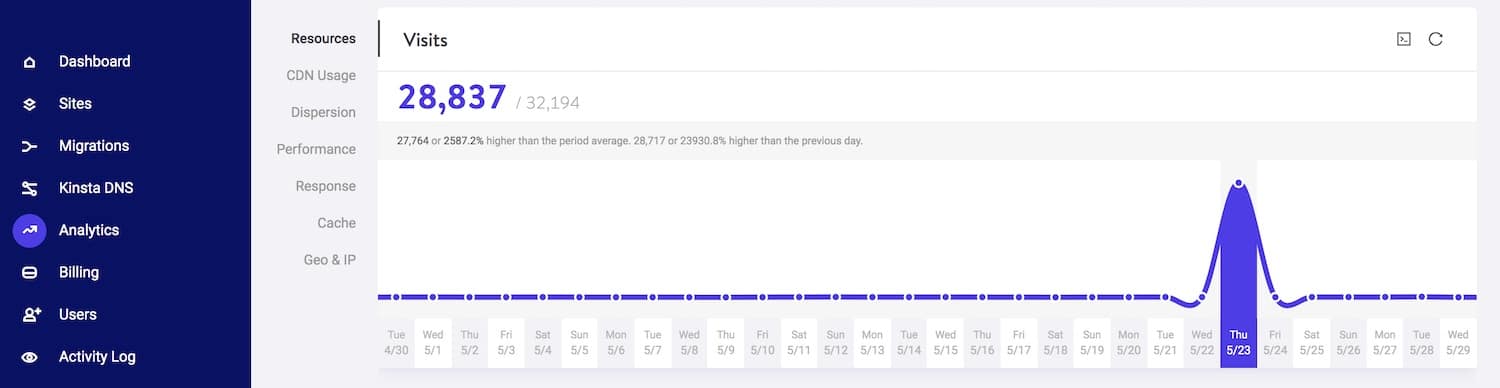

In het screenshot hieronder kun je de plotselinge piek in verzoeken zien bij een website die aangevallen wordt met een DDoS-aanval.

Een DDoS-aanval is zeker niet hetzelfde als gehackt worden, alhoewel de twee wel gerelateerd kunnen zijn: de aanvallers proberen niet bij je bestanden of admin-gegevens te komen, maar proberen je website te laten crashen of kwetsbaarder te maken door brute kracht. In sommige gevallen wordt dit gevolgd door pogingen om je website te hacken terwijl deze kwetsbaarder is, maar meestal is het doel alleen om de website buiten dienst te stellen.

Het klinkt misschien alsof er geen manier is om een DDoS-aanval te voorkomen: immers, als iemand besluit om een hoop verzoeken naar je website sturen kun je daar weinig tegen doen.

Maar alhoewel je inderdaad weinig kunt doen om iemand te verhinderen een DDoS-aanval te versturen, zijn er wel maatregelen die je kunt nemen om te voorkomen dat je website kwetsbaar wordt of crasht als je eenmaal wordt aangevallen.

We gaan deze maatregelen verderop bijlangs, maar laten we eerst eens kijken waarom iemand überhaupt een DDoS-aanval op je website los zou laten.

Waarom zou iemand je website aanvallen?

Waarom wil iemand nou een DDoS-aanval op je WordPress-website loslaten? Wat hebben ze daar precies aan?

Er zijn een hoop redenen waarom een aanvaller je website buiten dienst zou willen stellen door middel van een DDoS-aanval. Het kan bijvoorbeeld een concurrent zijn die achter de aanval zit of het is een aanval omdat iemand het niet eens is met je content.

DDoS-aanvallen door concurrenten

In een perfecte wereld proberen je concurrenten je te verslaan door een beter product te leveren, betere content te schrijven, je te verslaan in SEO en conversie-ratio’s. Oftewel, de (ethisch) juiste manier om de concurrentie te verslaan met je website.

Helaas leven we niet in de perfecte wereld en nemen sommige concurrenten meer extreme maatregelen. Een concurrent kan iemand inhuren om een DDoS-aanval op je website te doen met de wetenschap dat het niet alleen invloed heeft op je website, maar ook op je bedrijf.

In de tijd die jij kwijt bent aan het weer online krijgen van je website, kunnen zij klanten bij je weghalen, vooral als ze advertenties hebben met jouw bedrijfsnaam als keyword. Als je site niet snel weer online is, zul je lager gerankt worden in Google en kunnen je concurrenten opeens boven je staan.

Het is helaas erg lastig om te bewijzen wie er een DDoS-aanval heeft uitgevoerd. De aanval komt natuurlijk niet van het IP-adres van je concurrent! Tenzij je een enorme zak met geld hebt, heeft het weinig zin om juridische actie te ondernemen tegen een concurrent van wie je vermoedt dat ze een aanval hebben uitgevoerd.

Het is veel verstandiger om jezelf te beschermen, zodat je geen of minder schade oploopt wanneer je wordt aangevallen. En laat je alsjeblieft niet verleiden om een tegen-DDoS-aanval op je concurrent uit te voeren. Dit is uiteraard illegaal. Slimmer is het om jezelf ervan bewust te maken dat je concurrent blijkbaar zo wanhopig is dat ze alleen nog maar dit soort extreme dingen kunnen bedenken om je te verslaan. Dat betekent waarschijnlijk ook dat het bedrijf van je concurrent niet al te lang meer zal bestaan.

DDoS-aanvallen vanwege je content

Sommige websites hebben DDoS-aanvallen te verduren vanwege de aard van hun content.

Een klokkenluiderswebsite kan daarom bijvoorbeeld aangevallen worden. Of een website die veel publiceert over een controversieel onderwerp (bijvoorbeeld abortus of antiracisme) kan aanvallen krijgen van mensen die het oneens zijn met de boodschap en daarom de website willen neerhalen. Of je content is wél van commerciële aard, maar raakt bij mensen een gevoelige snaar, waardoor sommige mensen willen voorkomen dat jij je producten kan verkopen.

Als je website succesvol wordt aangevallen, is daarmee je content onbereikbaar. Hierdoor hebben gebruikers dus geen toegang meer tot de informatie op je site.

Ook ben je tijd kwijt aan het oplossen van het probleem, je verliest omzet (qua sales of qua donaties als je een non-profit bent) en je rankings verslechteren als je website gedurende een aantal uren of dagen een 502-fout laat zien.

Politiek gemotiveerde DDoS-aanvallen

Politieke gemotiveerde DDoS-aanvallen worden gebruikelijker. Dit komt doordat cyberaanvallen steeds vaker worden ingezet om politieke processen te verstoren.

Als je een website hebt voor een politieke partij, kandidaat of organisatie, of over een politiek onderwerp schrijft, dan kan deze een doelwit worden voor mensen die het oneens zijn met je politieke mening.

De kans is klein dat er een aanval wordt opgezet door je directe politieke tegenstanders. Het is waarschijnlijker dat er externe partijen actief zijn die een politiek debat willen voorkomen, bepaalde content willen blokkeren en chaos willen creëren om mensen te verwarren en tegen elkaar op willen zetten.

De aanval kan een poging zijn om te voorkomen dat gebruikers bij je content komen (zoals hierboven beschreven) of het kan een meer persoonlijke aanval zijn op de kandidaat of organisatie achter de website.

Dit is dus anders dan dat een website overbelast wordt door een plotse piek in echt verkeer – bijvoorbeeld nadat het landelijke nieuws je site heeft genoemd. Ooit werkte ik aan de website van een politieke partij die volledig overbelast raakte toen we het partijprogramma lanceerden voor de aankomende verkiezingen. Het was de eerste verkiezing binnen het Verenigd Koninkrijk waarbij er succesvol online campagne werd gevoerd. We waren simpelweg niet voorbereid op de hoeveelheid verkeer.

Een DDoS-aanval daarentegen komt plotseling en vaak in een korter tijdsbestek. Je ziet in slechts enkele minuten een enorme piek in het verkeer. Dit ziet er heel anders uit dan een “natuurlijke” piek. Deze kan zeker plotseling optreden, maar ziet er meer uit als een klimmende lijn in plaats van een plotse, bijna loodrechte toename.

Als je een campagne aan het uitvoeren bent (wat je extra kwetsbaar maakt vanwege de extra aandacht), dan is het belangrijk dat je ervoor zorgt dat je website blijft werken. Daarnaast wil je natuurlijk al je tijd in de campagne steken en je niet bezighouden met het weer online brengen van je site. Daarom is het cruciaal om de onderstaande stappen te nemen zodat je website beschermd is tegen een (politiek gemotiveerde) DDoS-aanval.

De effecten van een DDoS-aanval

Een DDoS-aanval kan verschillende gevolgen hebben, afhankelijk van de soort aanval en hoe goed je voorbereid bent.

1. Website Downtime

Het meest directe en logische gevolg is dat je website overbelast raakt en buiten dienst gesteld wordt.

Dit betekent dat je geen omzet kan genereren met je website totdat deze weer werkt. Ook heeft het effect op je reputatie als website-eigenaar. Als je je website niet snel repareert, kan het bovendien effect hebben op je SEO. Wanneer Google je website bekijkt en merkt dat het buiten dienst is, verslechtert je ranking.

Als je website door overbelasting niet beschikbaar is, geeft deze de foutmelding ‘502 bad gateway’, wat een negatieve impact heeft op je rankings binnen de zoekmachines – als deze te lang blijft staan.

Ik heb aanvallen gezien waarbij een website dagenlang niet beschikbaar was, omdat de eigenaar geen back-up had en niet wist hoe hij de website moest repareren. Toen de website weer online kwamen, waren alle interne links in de Google-gegevens van die website verwijderd.

2. Server- en hostingproblemen

Als je website regelmatig wordt aangevallen en je je website niet beschermt, kan dat tot problemen leiden met je hostingprovider.

Een goede hostingprovider die managed WordPress hosting aanbiedt, zal je helpen om je website te beschermen tegen DDoS-aanvallen. Maar als je niet bij een goede provider zit – je gebruikt bijvoorbeeld shared hosting – dan kunnen de aanvallen op jouw website ook een impact hebben op de andere websites op de server.

3. Kwetsbaarheid van je website

Een DDoS-aanval kan je website kwetsbaarder maken voor hacks, doordat al je systemen gericht zijn op de website weer online krijgen en je beveiligingssystemen wellicht buiten dienst zijn gesteld door de aanval.

Hackers kunnen makkelijker via een backdoor toegang krijgen tot je website wanneer het de DDoS-aanvaller gelukt is om je website te laten crashen.

En vergis je niet: deze “opvolgaanvallen” komen niet altijd vanaf dezelfde bron als de originele DDoS-aanval. Een slimme hacker weet zijn sporen te verbergen en zal meerdere IP-adressen gebruiken om je website aan te vallen en zijn eigen locatie weten te verbergen.

Als je dus het slachtoffer bent van een DDoS-aanval, is één van je eerste prioriteiten ervoor te zorgen dat je WordPress-website veilig is. Dit is belangrijker dan je website weer online krijgen, aangezien een volgende aanval je nog meer schade toebrengt.

4. Verloren tijd en geld

Het repareren van een website na een DDoS-aanval kost tijd en kan bovendien ook geld kosten.

Als je niet weet wat er met je website is gebeurd en je niet voorbereid bent op een aanval, kan het zijn dat je je website weer helemaal opnieuw moet bouwen (ik heb dit meerdere keren gezien). Als je geen back-up van je website gemaakt hebt, hoe kun je het dan weer herstellen? Als je je website niet snel repareert, zal de aanval nog lang impact blijven hebben op de SEO van je website en op de prestaties van je bedrijf.

Terwijl de website offline is, verlies je omzet, zeker als je website een webshop is. Je moet wellicht betalen om een veiligheidsexpert of webdeveloper in te huren om je website te herbouwen en te beveiligen tegen volgende aanvallen.

Dit laat allemaal zien hoe belangrijk het is om je website te beschermen tegen DDoS-aanvallen. Ik had een klant die regelmatig aanvallen te verwerken kreeg vanwege de aard van zijn bedrijf. Omdat we goede veiligheidsmaatregelen genomen hadden, had hij geen last van de vele aanvallen op zijn site. Met een goede voorbereiding hoeft een DDoS-aanval ook geen impact op jouw website te hebben.

Wat kan je website kwetsbaar maken voor DDoS-aanvallen?

Sommige websites zijn kwetsbaarder voor DDoS-aanvallen dan anderen. Soms is jouw site kwetsbaarder voor de aanval zelf, in andere gevallen is jouw site kwetsbaarder voor de neveneffecten van zo’n aanval.

Goedkope hosting

De eerste grootste kwetsbaarheid voor DDoS-aanvallen of welke cyberaanval dan ook, is goedkope hosting.

Goedkope hosting heeft twee grote nadelen: slechte support en veel klanten.

Om hosting zo goedkoop aan te kunnen bieden, moet de hostingprovider veel klanten op dezelfde server zetten. Dit betekent dat als één van de andere websites op die server aangevallen wordt, jouw website er ook onder kan lijden.

Goedkope hostingproviders bieden meestal weinig veiligheidsmaatregelen tegen DDoS-aanvallen. Ze waarschuwen je niet als er een aanval plaatsvindt en ze helpen je niet om je website naderhand te repareren. Ze maken niet regelmatig back-ups van je website en zelfs als ze dat wel doen is het onwaarschijnlijk dat ze je helpen met het herstellen van je website. Met andere woorden: je zal het zelf moeten doen.

Dat is niet omdat goedkope hostingproviders je proberen op te lichten of omdat ze niet leveren wat ze beloven: het is eenvoudigweg omdat ze hosting zo goedkoop willen kunnen aanbieden. Ze moeten bezuinigen op ondersteuning, anders zouden ze nooit winst kunnen maken.

Als je een onderneming hebt waarbij je reputatie en de veiligheid van je website belangrijk is, dan loont het om te investeren in hosting van goede kwaliteit. De extra kosten zijn het waard. Je hoeft geen tijd te steken in het repareren van je website na een aanval. Het is het dubbel en dwars waard als het betekent dat je website online en veilig blijft tijdens een DDoS-aanval.

Niet goed voorbereid

Als je goed voorbereid bent op een DDoS-aanval kan je nog steeds aangevallen worden. Het grote verschil is dat de gevolgen minder erg zijn.

Allereerst is de kans dat je website online blijft tijdens de aanval groter als je de juiste veiligheidsmaatregelen neemt.

Maar begrijpen hoe je een DDoS-aanval kunt stoppen helpt ook. Als je website aangevallen wordt en je bent goed voorbereid, dan is je site veel sneller weer online.

Door veiligheidssoftware te installeren en gebruik te maken van veiligheids-alerts van je hostingprovider kun je worden gealarmeerd wanneer je website wordt aangevallen. Vervolgens kunnen jij of je hostingprovider actie ondernemen om je website te beschermen.

Door regelmatig een back-up te maken van je website kun je je website snel weer herstellen als er toch problemen optreden.

En door je website up-to-date te houden is deze direct minder kwetsbaar en makkelijker te herstellen – indien nodig.

Onveilige of achterhaalde code

Door je WordPress-versie, je thema en plugins up-to-date te houden kun je een DDoS-aanval helaas niet voorkomen.

Maar als je wordt aangevallen en hackers proberen vervolgens je website binnen te komen is het veel minder waarschijnlijk dat ze dat lukt.

Maatregelen zijn onder meer het updaten van je website en alleen plugins en thema’s van betrouwbare bronnen te gebruiken. De WordPress thema en plugin-verzamelingen zijn verreweg de beste plek om gratis thema’s en plugins te vinden, en betrouwbare ontwikkelaars zullen ze daar ook beschikbaar maken. Let erop dat je geen code installeer die incompatibel is met je hosting en installeer nooit thema’s en plugins die niet meer ondersteund worden.

Hoe kun je je website beschermen tegen DDoS-aanvallen?

En dan nu de vraag waar je op wachtte: hoe kun je je website beschermen tegen een DDoS-aanval?

Er zijn verschillende maatregelen die je kan nemen. Welke het beste werkt hangt af van jouw unieke case, je budget, en je voorkeuren.

Laten we de opties eens bekijken.

Bescherming door je hostingprovider

Kinsta hosting biedt verschillende features om de kans dat je een DDoS-aanval krijgt te verkleinen.

Alle sites die bij Kinsta worden gehost zijn opgeslagen achter de Google Cloud Platform (GCP) Firewall. Elke site-container (waar je WordPress-website zich bevindt) draait op een virtuele machine binnen één van de GCP-datacenters. Deze zit achter een loadbalancer en deze wordt weer beschermd door de GCP-firewall.

Dit samen maakt het een DDoS-aanval aanzienlijk moeilijker om überhaupt bij je website te komen.

Alle sites die bij Kinsta gehost worden, worden beschermd door onze Cloudflare integratie, die een veilige firewall met ingebouwde DDoS bescherming biedt. We maken ook gebruik van strikte softwarematige beperkingen om je site nog verder te beveiligen. Dit alles maakt het veel moeilijker voor een DDoS aanval om er door te komen.

Nog een andere Kinsta-feature die je kan helpen wanneer een DDoS-aanval toch begonnen is heet IP Geolocation. Kinsta detecteert DDoS-aanvallen en alarmeert je direct. Je kunt vervolgens de GeoIP blockingtool gebruiken om de regio waar de DDoS-aanval vandaan komt te blokkeren.

Dit betekent dat je de hele regio waar de aanval vandaan komt blokkeert, waardoor IP-adressen uit die regio niet langer verzoeken naar je website kunnen sturen.

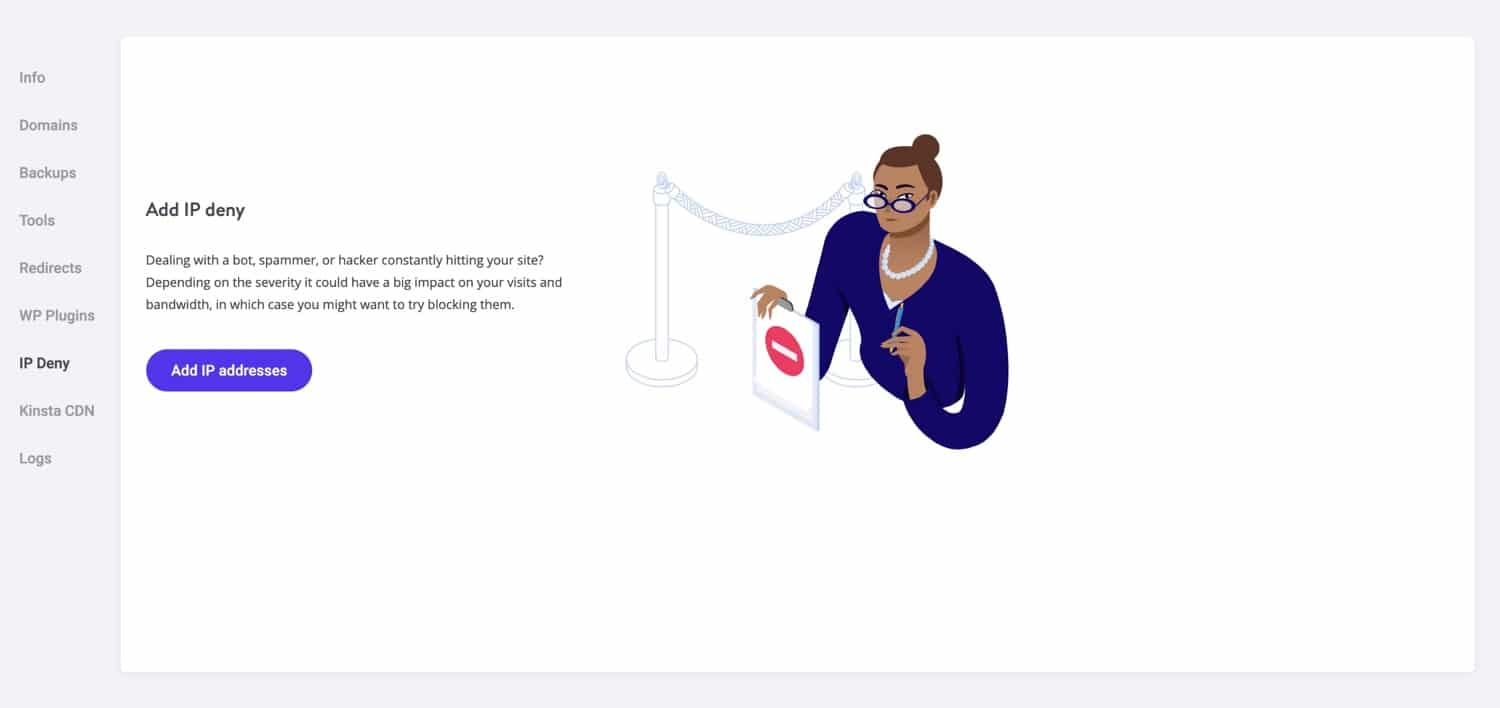

Je kunt ook individuele IP-adressen blokkeren via MyKinsta in de IP Deny pagina.

Maar hier komt misschien iets dat je liever niet wil horen: hoe goed je hostingprovider ook is, ze kunnen je nooit volledig beschermen tegen DDoS-aanvallen. Wat een goede hostingprovider wél doet is je een goede firewall bieden, waardoor de kans op een aanval fors afneemt. Ook bieden ze die de DDoS-aanval kan stoppen, zoals IP-blocking.

Dit is de reden waarom elke hostingprovider die je volledige bescherming tegen DDoS-aanvallen belooft, niet helemaal eerlijk is. Ze kunnen zeker de waarschijnlijkheid en impact van een aanval minimaliseren, maar ze kunnen een DDoS-aanvallen niet volledig voorkomen.

In plaats daarvan kun je jezelf beter tegen DDoS-aanvallen beschermen door gebruik te maken van bedrijven die zich hierin hebben gespecialiseerd. Ze maken gebruik van een groot netwerk aan informatie met aanvallen op andere sites. Hierdoor kunnen ze aanvallen voorspellen en IP-adressen blokkeren die vaak gebruikt worden voor aanvallen. Laten we naar enkele van dat soort diensten kijken.

Cloudflare

Cloudflare is één van de populairste providers van content delivery networks (CDN). Ook biedt het platform bescherming tegen aanvallen en hacks. Door de enorme grootte heeft het platform toegang tot veel informatie. Denk hierbij aan data over waar DDoS-aanvallen vandaan komen, waardoor het die IP-adressen kan blokkeren voor alle websites binnen het netwerk.

Het cloud-based netwerk van Cloudflare is altijd online en constant aan het verbeteren, waardoor het potentiële aanvallen kan detecteren en op elk moment van de dag ongewenst verkeer van je website kan weren. Het biedt je ook een dashboard waarmee je DDoS-aanvallen kunt monitoren en verminderen doordat je weet waar je zwakheden liggen.

Als je site is gehost op Kinsta, hoef je niet het hele proces te doorlopen van het opzetten van je eigen Cloudflare account. Alle sites op onze infrastructuur zijn beschermd door onze gratis Cloudflare integratie.

Sucuri

Sucuri is een bedrijf dat vooral bekend staat om hun diensten om websites weer te repareren na hacks en helpt bij het voorkomen van nieuwe hacks. Ze bieden ook bescherming tegen DDoS-aanvallen.

Sucuri werkt goed omdat het zo groot is, met een netwerk van meer dan 400.000 klanten, waardoor het net zo’n database kan onderhouden als Cloudflare. Gevaarlijke IP-adressen kunnen vervolgens geblokkeerd worden.

Sucuri’s netwerk is niet zo groot als Cloudflare, maar het bedrijf is het overwegen waard als je ook geavanceerde veiligheidsfeatures en monitoring zoekt, aangezien dit hun specialisatie is. Sucuri houdt ook je downtime in de gaten, let op hacks en aanvallen en repareert eventuele hacks.

Als je dus een DDoS-aanval krijgt en je WordPress-website wordt vervolgens gehackt, kan Sucuri je helpen om je website zo snel mogelijk weer online te hebben.

Samenvatting

DDoS-aanvallen komen steeds meer voor en ze hebben de potentie om miljarden aan schade aan te richten.

Het is onmogelijk om jezelf volledig te beschermen tegen DDoS-aanvallen, aangezien je niet al het verkeer dat naar je website komt, kan controleren. Maar als je de diensten die we hierboven hebben beschreven, gebruikt, geen goedkope hosting kiest en jezelf voorbereid op de gevolgen van een DDoS-aanval, is de kans aanzienlijk kleiner dat je schade ondervindt.