Así que, te mantienes seguro en casa. Pero, ¿estás seguro cuando trabaja desde casa? Hay algunos consejos importantes sobre la seguridad en el trabajo desde casa que debemos repasar para mantener efectivamente tus datos a salvo.

Trabajar desde casa es tranquilo y divertido. Existe desde hace décadas, pero ha cobrado impulso desde que comenzó la actual pandemia mundial.

El problema es que trabajar desde casa también conlleva riesgos de ciberseguridad, especialmente para las pequeñas empresas que no tienen una infraestructura informática adecuada. Los empleados que no tienen conciencia de la seguridad pueden causar un gran daño a sí mismos y a sus empleadores.

Aquí en Kinsta, hemos sido totalmente remotos desde el principio y siempre tenemos vacantes para aquellos que buscan trabajo a distancia.

Por eso, en esta completa guía, vamos a ayudarte a conocer los riesgos de ciberseguridad más comunes a los que podrías enfrentarte mientras trabajas desde casa. También compartiremos importantes consejos de seguridad para trabajar desde casa que te ayudarán a mantenerte seguro mientras realizas tu trabajo en línea.

Sigue leyendo.

6 Riesgos de Seguridad Comunes en el Trabajo Desde Casa

Antes de pasar a los consejos para mantenerse seguro en línea mientras se trabaja desde casa, echemos un vistazo a los tipos comunes de ciberataques a los trabajadores a distancia.

1. Estafas de Phishing

Una de las mayores amenazas cibernéticas para los empleados a distancia son los ataques de phishing. Aunque las estafas de phishing se originaron a mediados de la década de 1990, siguen estando muy propagadas a día de hoy y se han vuelto más sofisticadas con el avance de la tecnología.

El phishing es un tipo de ciberataque cuyo objetivo es robar datos confidenciales como números de tarjetas de crédito, detalles de cuentas bancarias y credenciales de acceso (por ejemplo, nombres de usuario, contraseñas y números de identificación personal). El phishing no solo te perjudica directamente a ti como individuo/empleado, sino que también representa un riesgo de seguridad para tu organización/empresa.

Entonces, ¿cómo funciona el phishing?

El atacante se hace pasar por una entidad de confianza para atraer a la víctima a hacer clic en un enlace malicioso que suele enviarse a través de un correo electrónico o un mensaje de texto. Cuando el destinatario abre el enlace infectado, instala involuntariamente malware o incluso ransomware en sus dispositivos.

Aunque el tipo más común de estafa de phishing se realiza a través del correo electrónico, muchos phishers utilizan otros medios de infección, como los SMS (smishing), las estafas basadas en la voz (vishing), las amenazas basadas en las redes sociales o incluso a través de memorias USB.

Con la propagación de COVID-19, los phishers están aprovechando la pandemia para realizar ciberataques a través de correos electrónicos que contienen enlaces que dicen tener información importante sobre el virus.

2. Contraseñas Débiles

Las contraseñas débiles son otro riesgo importante para la seguridad y una puerta para que los hackers causen estragos en los empleados y las empresas, especialmente en las pequeñas y medianas. ¿Crees que basta con una sola contraseña débil para que los atacantes puedan violar toda una red?

Aunque muchas empresas invierten en ciberseguridad para combatir las amenazas a la seguridad y las violaciones de datos, las contraseñas débiles utilizadas por los empleados facilitan a los hackers el acceso no solo a sus ordenadores personales, sino también a los datos de la empresa.

El informe de Verizon sobre investigaciones de violaciones de datos de 2020 reveló que el 81% del total de las violaciones de datos se debieron al uso de contraseñas débiles. Es un porcentaje enorme.

Los atacantes utilizan muchos métodos diferentes para piratear las contraseñas, como el relleno de credenciales, los ataques de diccionario, los ataques de fuerza bruta y los ataques de tabla arco iris. Veamos brevemente en qué consiste cada uno de ellos.

Relleno de Credenciales

Este es uno de los ataques más comunes utilizados por los hackers al ejecutar listas de bases de datos de credenciales de inicio de sesión violadas automáticamente contra el inicio de sesión del sitio web objetivo. En este tipo de ataque, los hackers se basan en que muchos usuarios emplean las mismas contraseñas y variaciones de contraseñas.

Ataque del Diccionario

Se trata de un tipo de ataque de adivinación de contraseñas en el que los hackers utilizan un diccionario de palabras de uso común que se ven a menudo en las contraseñas. Las personas que utilizan palabras o frases reales en sus contraseñas son muy vulnerables a este tipo de ataque.

Ataque de Fuerza Bruta

Se trata de otro tipo de ataque de adivinación de contraseñas en el que los piratas informáticos envían tantas combinaciones de contraseñas (letras, números y símbolos) como sea posible hasta que se acaba descifrando una contraseña.

Ataque de Tabla Arco Iris

Este ataque de hacking utiliza una tabla hash de arco iris que contiene los valores utilizados para cifrar las contraseñas y las frases de contraseña. Es similar a un ataque de diccionario, pero los hackers utilizan una tabla en lugar de una lista de palabras.

3. Redes Wifi no Seguras

Aunque trabajar desde casa tiene sus ventajas, si te conectas a una red Wifi no segura -como las redes Wifi públicas disponibles en cafeterías, restaurantes, hoteles, bibliotecas, espacios de co-working o aeropuertos- esto podría crear problemas de seguridad para ti y para tu empresa.

Una red Wifi pública es como una Disneyland para los hackers y ciberdelincuentes: Les permite hackear fácilmente los dispositivos para robar tus datos personales y tu identidad.

Los piratas informáticos utilizan algunas técnicas populares para atacar tu ordenador o smartphone mientras utilizas una red Wifi no segura. Vamos a hablar de un par de ellas.

Ataque de Máquina en el Medio (MITM)

Se trata de un ataque de escucha en el que un hacker puede interceptar los datos transmitidos entre un cliente (tu dispositivo) y el servidor al que estás conectado. El atacante tiene entonces la capacidad de comunicarse contigo a través de sitios web o mensajes falsos para robar tu información. Las redes Wifi públicas son objetivos comunes, ya que están mal encriptadas o no están encriptadas en absoluto.

Ataque de Gemelos Malvados

Se trata de un tipo de ciberataque MITM en el que los hackers se aprovechan de las redes Wifi mal encriptadas o no encriptadas (normalmente Wifi / hotspots públicos) para crear una red Wifi falsa con un punto de acceso falso (gemelo malvado). Una vez que te unes a esta red falsa, compartes involuntariamente toda tu información con el hacker.

4. Uso de Dispositivos Personales para el Trabajo

Aunque algunas organizaciones proporcionan a sus empleados dispositivos para el trabajo a distancia, la mayoría de las empresas siguen permitiendo que sus empleados utilicen sus dispositivos personales (por ejemplo, portátiles, ordenadores de sobremesa, tabletas y teléfonos inteligentes). ¿El resultado? Un número creciente de violaciones de seguridad y de datos.

Cuando los empleados trabajan desde casa utilizando sus dispositivos personales, a menudo no tienen en cuenta que estos dispositivos no están basados en la infraestructura de TI de su empresa, ni comparten las mismas medidas de seguridad. Por eso los dispositivos personales son más vulnerables a las ciberamenazas.

Además, los empleados que trabajan desde casa utilizando sus dispositivos personales pueden visitar cualquier sitio web que deseen e instalar cualquier aplicación o programa de software que, de otro modo, podría ser bloqueado por un empleador por razones de seguridad, lo que les convierte en un objetivo fácil para las actividades maliciosas y los hackers.

5. Malware y Virus

El malware y los virus se han vuelto muy sofisticados, creando graves problemas para las empresas y los particulares, especialmente en estos tiempos difíciles de la pandemia. Las malas medidas de seguridad y los comportamientos imprudentes de los empleados conducen a la propagación de malware y virus.

Espera, ¿no es lo mismo el malware y los virus?

La respuesta es no. Aunque los virus son un tipo de malware, no todo el malware es un virus.

Malware es un término colectivo para cualquier software malicioso creado para infectar y causar daños al sistema host o a su usuario. Hay diferentes tipos de malware, incluyendo virus, gusanos, troyanos, ransomware, spyware y adware, y scareware.

Un virus informático es un tipo de malware creado para replicarse y propagarse a múltiples dispositivos de la forma más amplia posible a través de sitios web infectados, aplicaciones, correos electrónicos, dispositivos de almacenamiento extraíbles y routers de red, al igual que un virus biológico. El objetivo de un virus informático es causar el mayor daño posible sin que el usuario lo sepa. Puede propagarse fácilmente a través de servidores y destruir sitios web.

6. Compartir Archivos sin Encriptar

Si crees que el malware, los virus y los hackers son peligrosos, el intercambio de archivos sin seguridad es igualmente peligroso e incluso más arriesgado para el trabajo a distancia.

Los empleados remotos pueden poner en riesgo inadvertidamente los datos críticos de la empresa a través de malas prácticas. Compartir archivos a través de correos electrónicos sin cifrar hace que sea tan fácil como disparar a un pez en un barril para que los hackers intercepten esos correos y roben información.

Otro factor de riesgo es el uso de dispositivos baratos y poco seguros para compartir archivos en la nube, como las unidades personales de almacenamiento en la nube. Además, los empleados que utilizan el intercambio de archivos entre pares (P2P) suponen una amenaza para su empresa, ya que cualquiera puede acceder a los archivos de datos de sus dispositivos, incluidos los hackers.

Las unidades flash también pueden ser peligrosas si están infectadas con malware, ya que pueden eludir fácilmente la seguridad de la red. La situación se agrava si un empleado configura su sistema para que ejecute de forma automática una unidad flash, lo que permite el acceso a contenidos maliciosos.

Consejos de Seguridad para Trabajar Desde Casa y Proteger Tus Datos

Aquí está nuestro resumen de los mejores consejos de ciberseguridad para trabajar desde casa de forma segura. Asegúrate de consultar primero con tu empleador para estar seguro de que ambos estáis de acuerdo.

1. Invierte en un Buen Software de Seguridad

Existen numerosas marcas de software de seguridad en el mercado que te ayudan a defenderte de las amenazas de ciberseguridad. La mayoría de estas aplicaciones de software protegen tus dispositivos contra una amplia gama de diferentes tipos de amenazas al mismo tiempo.

Hoy en día, hay una multitud de programas para diferentes tipos de ataques, incluyendo antivirus, antimalware, bloqueadores de intentos de piratería y defensa DDoS. Algunos programas son gratuitos mientras que otros son de pago, con precios que oscilan entre lo barato (2 dólares) y lo caro (120 dólares) dependiendo de las características de protección que ofrezcan.

Pero, como las ciberamenazas evolucionan continuamente y se hacen más fuertes para burlar este software, es mejor optar por las versiones de pago, ya que suelen ser más completas e incluyen funciones de seguridad más robustas para combatir las amenazas viciosas.

Debes tener en cuenta que lo que separa a un software de seguridad fiable de uno deficiente es la frecuencia de sus actualizaciones. En otras palabras, si el software se actualiza continuamente, eso significa que siempre estará al tanto cuando se introduzca una nueva amenaza en el mundo informático.

2. Separa los Dispositivos de Trabajo de los Personales

Si trabajas desde casa, es preferible utilizar dos dispositivos separados para el trabajo y el uso personal. En este caso, si un dispositivo se ve comprometido por una amenaza no deseada, el otro no se verá afectado.

Esto no es solo para tus ordenadores, sino para cualquier dispositivo conectado a Internet que esté expuesto a riesgos externos. Esto incluye tu ordenador, tu dispositivo móvil, tu tableta, etc. Incluso se aplica a otros dispositivos como las unidades de almacenamiento portátiles.

Si aún no tienes dispositivos separados, te recomendamos encarecidamente que hagas el cambio. Algunos empleadores proporcionan a sus empleados dispositivos de trabajo dedicados, especialmente durante la actual pandemia. Si este es tu caso, no tendrás ningún problema.

Otro paso importante que recomendamos es mantener siempre copias de seguridad separadas pero continuamente actualizadas de tus archivos de trabajo importantes. En este caso, puedes utilizar tus dispositivos personales solo para estas copias de seguridad – excepto, por supuesto, si esta información es altamente confidencial.

3. Mantén el Sistema Operativo Actualizado

La mayoría de los principales sistemas operativos tienen sus propias herramientas de defensa, como los cortafuegos, para evitar que ciertas amenazas afecten a tu dispositivo. Al igual que ocurre con el software de seguridad, estas herramientas deben actualizarse constantemente para mantenerse al día con las nuevas amenazas introducidas.

Estas herramientas se actualizan con la actualización del sistema operativo. Por eso es muy recomendable mantener siempre los sistemas operativos actualizados en todos tus dispositivos.

La mayoría de los sistemas operativos te dan la opción de que las actualizaciones se realicen de forma automática o manual. Te recomendamos que mantengas la opción automática para que las actualizaciones tengan lugar tan pronto como estén disponibles.

Otro punto importante es asegurarse de que el sistema operativo que estás utilizando es 100% auténtico. Esto es más común con Microsoft Windows que con otros sistemas operativos, ya que algunas personas instalan una copia de Windows sin tener la clave de activación adecuada requerida para que todas sus herramientas de seguridad incorporadas funcionen correctamente.

4. Mantén el Software Actualizado

Las actualizaciones de software no se limitan a tu sistema operativo: también es crucial mantener todo el software y los programas que utilizas en tus dispositivos actualizados constantemente, especialmente aquellos programas que dependen de la conexión a Internet para funcionar.

Esto incluye, pero no se limita a, tus navegadores y programas de comunicación (Zoom, Skype, WhatsApp Messenger, etc.). Todos estos programas suelen tener sus propias medidas de seguridad integradas, que, como cualquier software de seguridad, requieren actualizaciones periódicas para hacer frente a cualquier amenaza recién introducida.

En tus dispositivos de trabajo, también es importante que solo instales los programas que realmente necesitas para el trabajo y mantengas todos los demás programas, como juegos, aplicaciones de streaming, etc., en tus dispositivos personales. Esto coincide con el consejo de «separar los dispositivos de trabajo de los personales» que hemos comentado antes.

5. Protege tu red Wifi

Hoy en día, casi todos los hogares utilizan una red inalámbrica de Internet, o Wifi, en lugar de un cable Ethernet. Como sabes, para conectarte a la red necesitas una contraseña, que creaste al configurar tu router. Esta contraseña es un factor importante para determinar si tu red de Internet doméstica es segura o no.

El resultado menos perjudicial de la penetración de tu red es la disminución de la velocidad de Internet, ya que varios dispositivos no deseados se conectan a ella y la utilizan. Sin embargo, pueden producirse problemas más graves, como la comisión de ciberdelitos por parte de otras personas que utilizan tu red, que serán rastreados hasta ti.

Si tienes un vecino entrometido con conocimientos de tecnología, siempre existe el riesgo de que averigüe tu contraseña y penetre en tu red. Por eso es importante tener una contraseña compleja, pero no tanto como para acabar olvidándola tú mismo.

La cosa no acaba ahí. También deberías cambiar tu contraseña de vez en cuando para mantenerla aún más segura. Por último, no olvides instalar las actualizaciones del firmware con regularidad para proteger tu red de cualquier nueva vulnerabilidad.

Si trabajas en una red pública (cafetería, hotel, etc.), es recomendable que elijas mantener tu dispositivo invisible en la red (comprueba las opciones de uso compartido al conectarte a la red).

6. Utiliza una VPN

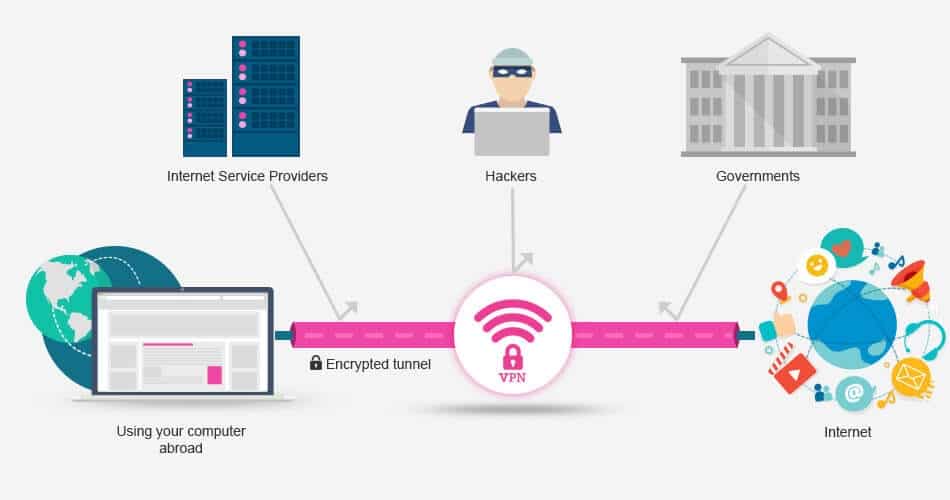

Las redes privadas virtuales (VPN) son más conocidas por eludir las geolocalizaciones en línea para acceder a sitios web de streaming que están bloqueados en ciertos lugares del mundo. Sin embargo, las VPN también se utilizan por razones de seguridad. Por ejemplo, encriptan tu conexión y protegen todos tus datos de navegación de intrusos no deseados.

Cuando te conectas a una VPN, en lugar de que tus datos pasen por los servidores del proveedor de servicios de Internet (ISP), pasan por los servidores de la empresa de la VPN. En este proceso, tu IP se cambia, ocultando así tu verdadera identidad en línea.

Existen numerosos nombres de VPN en el mercado hoy en día, y todos ellos sirven para el mismo propósito, más o menos. Sin embargo, hay algunos factores clave a tener en cuenta a la hora de elegir la VPN adecuada para ti.

En primer lugar, debes asegurarte de que la VPN que elijas funcione realmente en tu país, ya que varios países bloquean el uso de una VPN. Puedes averiguarlo preguntando al servicio de atención al cliente de la VPN antes de suscribirte.

Otros factores son los niveles de cifrado que admite la VPN (L2TP, OpenVPN, etc.) y el número y la ubicación de sus servidores. El nivel de cifrado puede determinar si una VPN es suficientemente segura o no. Hoy en día, muchas VPN admiten varios niveles de encriptación, que son adecuados para diferentes situaciones.

El número y la ubicación de los servidores VPN determinan si encontrarás un servidor lo suficientemente cerca de tu geolocalización como para beneficiarte de velocidades de conexión más rápidas. Cuanto más cerca esté el servidor, más rápida será la velocidad de conexión.

Las VPN vienen con varias características de seguridad. Una de las características más útiles que puedes encontrar es el «kill switch». El propósito de esto es bloquear tu conexión a Internet por completo en el caso de que, por cualquier razón, tu conexión VPN se caiga inesperadamente. Esto protege tus dispositivos de ser expuestos durante esta caída de la conexión.

Otras VPN ofrecen extensiones de navegador y aplicaciones para diferentes dispositivos y sistemas operativos (Windows, Mac, iOS, Android, Linux, etc.). En algunos casos, incluso puedes configurar el router de tu casa para que se conecte directamente a través de la VPN, asegurando así todos los dispositivos conectados a la red al mismo tiempo.

7. Seguridad física

Cuando trabajas desde la oficina de tu empresa, no es tu responsabilidad mantener tus dispositivos físicamente seguros contra robos. Suele haber personal de seguridad que se encarga de ello, aunque en algunos casos se te puede pedir que cierres la oficina o el ordenador antes de salir.

El mismo concepto se aplica en casa, pero las razones son diferentes. En la oficina, solo estás tú y tu personal experto en tecnología, pero en casa hay niños, mascotas, familiares o incluso amigos. No queremos decir que no puedas confiar en ellos o que vayan a afectar intencionadamente a tus dispositivos de trabajo, pero aun así tienes que mantener tus datos a salvo de toqueteos no deseados.

Para ello, mantén todos tus dispositivos y objetos relacionados con el trabajo (documentos, archivos, etc.) bajo llave en una habitación separada o, cuando no los utilices, guárdalos bajo llave en un armario seguro o en cualquier lugar al que solo tú puedas acceder.

8. Utiliza un Navegador y un Motor de Búsqueda Seguros

Ya sabemos que los navegadores y motores de búsqueda más populares, como Google y Bing, recogen tus datos para sus propios fines publicitarios. Esto es preocupante cuando se trata de tu trabajo, ya que probablemente estés tratando con información sensible.

No nos malinterpretes: no queremos decir que estos motores de búsqueda sean malos. Pero cuando se trata de tu trabajo, es mejor prevenir que curar. Por eso no hay problema en utilizarlos en tu vida personal, pero es preferible usar una alternativa más privada cuando trabajas.

Hay varias alternativas de motores de búsqueda que sirven para ese propósito. El más popular es DuckDuckGo. No solo tiene un motor de búsqueda que recoge datos mínimos, sino que también tiene su propio navegador para dispositivos móviles que lleva el mismo concepto de privacidad.

A diferencia de la mayoría de los motores de búsqueda, DuckDuckGo no recoge ninguna información que revele tu identidad en línea. En cambio, te permite navegar por Internet sin un perfil de usuario, lo que resulta útil para evitar anuncios o resultados de búsqueda personalizados.

9. Haz una Copia de Seguridad de Tus Datos

Hay varios factores que pueden hacer que pierdas tus datos, y por eso mantener copias de seguridad separadas, pero continuamente actualizadas es uno de los consejos más importantes de nuestra lista. Hay dos formas principales de mantener copias de seguridad: copias de seguridad físicas y copias de seguridad en la nube.

Las copias de seguridad físicas son el método más tradicional que consiste en mantener una copia de seguridad de tus datos en un disco duro independiente o, más preferiblemente, en un disco duro portátil. La frecuencia con la que se actualizan las copias de seguridad depende sobre todo de la carga de trabajo. En otras palabras, cuanto más trabajo hagas, más frecuentes serán las copias de seguridad (por ejemplo, copias de seguridad diarias, semanales, etc.).

A diferencia de las unidades de almacenamiento físico, el almacenamiento en la nube se basa en servidores remotos a los que puedes acceder desde cualquier dispositivo en cualquier parte del mundo. También puedes compartir este acceso con tus compañeros de trabajo, empleados o empleadores. Además, el riesgo de que la unidad de almacenamiento se dañe y provoque una pérdida de datos es mucho menor que con las unidades de almacenamiento físicas que llevas contigo.

Hoy en día, existen numerosos servicios de almacenamiento en la nube, que varían en cuanto a disponibilidad de capacidad, características y precio. Los más populares son Google Drive, Dropbox, Microsoft OneDrive, Apple iCloud Drive e IDrive.

¿Nuestro consejo? Invierte en una solución de almacenamiento en la nube altamente segura para salvaguardar tus datos, y recuerda asegurarte en la nube.

10. Utiliza el Intercambio de Archivos Encriptados

Todos los principales sistemas operativos de hoy en día vienen con una herramienta de cifrado integrada que permite cifrar todos los archivos del dispositivo. Sin embargo, tienes que habilitarla tú mismo, ya que esta herramienta no está activada por defecto. Es más importante cifrar los archivos compartidos entre tú y tus compañeros de trabajo/empleados/empleadores.

Estos archivos son accesibles por numerosas partes (las personas con las que los compartes), y por lo tanto corren el riesgo de ser expuestos a violaciones no deseadas.

No estamos diciendo que encriptar tus archivos vaya a impedir por completo que los actores malintencionados pongan sus manos en tus datos, pero seguramente disminuirá mucho sus posibilidades. E incluso si acceden a la información, estará encriptada, lo que dificultará su uso.

11. Configura la Autenticación de Dos Factores

La autenticación de dos factores (2FA) es una medida de seguridad relativamente nueva a la que muchos servicios están recurriendo para proteger aún más las cuentas de los usuarios. Requiere un paso de verificación adicional para acceder a una cuenta o realizar una transacción (como los servicios financieros).

Por ejemplo, cuando intentas comprar algo en línea con tu tarjeta de crédito, algunos servicios de tarjetas requieren que introduzcas una contraseña de un solo uso (OTP) que se envía a tu teléfono por mensaje de texto. Para completar tu transacción, debes introducir este código para completar tu compra como un tipo de verificación de seguridad. Esto ayuda a evitar transacciones no autorizadas.

Un método similar se utiliza en muchos casos, como cuando olvidas tu contraseña y necesitas restablecerla. Algunos servicios aplican este método por defecto, mientras que otros te dan la opción de utilizarlo o desactivarlo.

Siempre que se te pida, es muy recomendable aceptar el uso de 2FA para asegurar aún más todas tus cuentas.

12. Utiliza Contraseñas Fuertes

Tanto en el teléfono como en el ordenador, debes utilizar contraseñas muy imprevisibles que solo tú puedas recordar. No tienen que ser largas, pero sí lo más complejas posible. La gestión adecuada de las contraseñas es uno de los consejos de seguridad más importantes para trabajar desde casa.

Esto significa que, como mínimo, deben contener tanto números como letras. Tus contraseñas deben contener una combinación de letras mayúsculas, minúsculas, números y caracteres no alfanuméricos (signos de interrogación, ampersand, etc.).

Aunque recomendamos tener contraseñas muy complejas para todas tus cuentas, no debes usar contraseñas tan complejas que acabes olvidando las contraseñas que has establecido.

También es importante evitar el uso de una única contraseña para todas tus cuentas. Si varias contraseñas son demasiado difíciles de recordar, siempre puedes utilizar un gestor de contraseñas.

Un gestor de contraseñas fiable te ayuda a establecer contraseñas seguras en todas las cuentas y facilita el envío de tus credenciales de acceso a cualquier sitio, todo ello sin que tengas que recordar tus contraseñas. Estos gestores también facilitan el proceso de actualización periódica de tus contraseñas.

Los gestores de contraseñas pueden utilizarse a nivel personal o corporativo, ayudando a todos sus empleados a mantener sus cuentas seguras y evitando el riesgo de que uno o varios empleados provoquen una violación de datos al aplicar contraseñas débiles.

13. Cuidado con los Sitios de Phishing

Esto puede parecer rudimentario: No hagas clic en enlaces sospechosos.

Suena sencillo, ¿verdad?

Bueno, es un poco más complejo que eso. Estamos seguros de que a estas alturas no vas a caer en el correo electrónico de la estafa del príncipe nigeriano, pero los phishers de hoy en día son mucho más astutos.

Mientras trabajas, solo debes hacer clic en enlaces relacionados con el trabajo y procedentes de fuentes de confianza. Si un correo electrónico parece sospechoso de alguna manera, no lo abras. Y si tienes curiosidad por algo que has recibido, como un enlace que dice contener información importante sobre COVID-19, comprueba primero con fuentes de confianza (por ejemplo, la OMS, los CDC, etc.). También es importante aprender a identificar un sitio web seguro.

Si tu trabajo requiere investigar y navegar por sitios web desconocidos, no te dejes tentar por los diferentes anuncios que aparecen en esos sitios web. Limítate a la información que tienes como objetivo y abandona el sitio web.

14. Bloquea tus Dispositivos

Este consejo es válido tanto para tu smartphone como para tu ordenador. Siempre que no los uses, mantenlos bloqueados con una contraseña. Hoy en día, algunos teléfonos utilizan incluso el reconocimiento de huellas dactilares para el desbloqueo, además de las contraseñas. Otros utilizan patrones, reconocimiento facial y otros métodos.

Cuando trabajábamos en oficinas, siempre se nos exigía bloquear los ordenadores de la oficina cuando no estábamos presentes para evitar el acceso no autorizado y que nuestra información de trabajo se viera comprometida.

Esto también se aplica cuando se está en casa, pero por razones diferentes. Por ejemplo, cuando no estés trabajando, no querrás que tus hijos accedan a tu ordenador y estropeen tu trabajo. Asegúrate de utilizar contraseñas seguras al bloquear tus dispositivos.

15. Utiliza Varias Direcciones de Correo Electrónico

Al igual que el uso de dispositivos separados para el trabajo y el uso personal, lo mismo ocurre con las direcciones de correo electrónico. Tener una cuenta de correo electrónico separada para tu trabajo y otra para tu uso personal es importante para evitar que cualquiera de las cuentas se vea afectada si la otra se ve comprometida de alguna manera.

También te hace parecer más profesional, sobre todo si eres un autónomo que trata con diferentes clientes. Seamos sinceros. Todos hemos estado en ese lugar de tener una dirección de correo electrónico personal embarazosa en un momento de nuestra vida. Esto era divertido cuando se usaba para las redes sociales o la escuela, pero es una historia diferente en un entorno de trabajo.

No tiene por qué ser solo una cuenta para el trabajo y otra para uso personal. Puedes tener varias cuentas diferentes para distintos fines. Por ejemplo, puedes tener una cuenta para el trabajo, otra para las finanzas (bancos, transferencias de dinero, etc.), una para las redes sociales y otra para el resto de usos personales.

Cuantas más cuentas utilices, más seguro estarás. Sin embargo, asegúrate de no exagerar y acabar olvidando las contraseñas, las propias direcciones de correo electrónico o confundirte sobre qué dirección de correo electrónico está configurada para cada propósito.

16. Activa el Borrado Remoto

Esta función no solo es útil para tus dispositivos de trabajo, sino también para tus dispositivos personales. La mayoría de los sistemas operativos de hoy en día vienen con una función que te permite borrar todo su almacenamiento de forma remota. Esto es útil si pierdes o te roban el dispositivo para evitar que todos tus datos caigan en las manos equivocadas.

Antes de activar esta función o de utilizarla, asegúrate de que tienes copias de seguridad actualizadas en un dispositivo independiente o en la nube (como se ha mencionado anteriormente). Si pierdes o te roban el dispositivo y esta función está activada, una vez que el dispositivo esté encendido y conectado a Internet, podrás borrar todos los datos que contenga desde cualquier otro dispositivo, desde cualquier parte del mundo.

17. Cuidado con las Aplicaciones de Terceros

Seguramente no todas las aplicaciones que utilizas para trabajar son creadas por tu empresa, y es probable que dependas de algunas aplicaciones de terceros. No siempre puedes estar seguro de que estas aplicaciones, o los proveedores de servicios de terceros, tomen las mismas precauciones de seguridad que tú, por lo que es muy recomendable asegurarse de que las aplicaciones que utilizas son de confianza.

La mejor manera de saber si estas aplicaciones son seguras o no es ver sus calificaciones de seguridad en los sitios web de revisión. Es como hacer una comprobación de los antecedentes de un posible cliente o socio comercial. Hay numerosos sitios web muy conocidos que se especializan en este tipo de revisiones.

18. Activa el Control de Acceso

El control de acceso es un elemento fundamental de la seguridad de los datos, sobre todo en el trabajo a distancia. Es un método para garantizar que los empleados son realmente quienes dicen ser. Cuando se trata de trabajar desde casa, el control de acceso lógico debe ser una prioridad absoluta.

Por control de acceso lógico, nos referimos a la creación de un sistema automatizado que pueda controlar la capacidad de un usuario para acceder a los recursos del sistema de la empresa, como redes, aplicaciones y bases de datos. El sistema puede identificar, autenticar y autorizar automáticamente a los usuarios que intentan acceder a él.

Al restringir virtualmente el acceso a los datos de una empresa, puedes proteger tu negocio y minimizar las amenazas a la ciberseguridad, como las violaciones de datos y las fugas de información.

19. Desactiva la Transmisión de Nombres de Red

A la hora de configurar tu red Wifi en casa, puedes elegir que el nombre de la red sea visible para cualquiera que tenga el Wifi activado en su dispositivo o que sea invisible y que, para conectarse, el usuario tenga que teclear el nombre de la red (desactivando la difusión del nombre de la red).

Si alguien con malas intenciones no puede ver tu red, no intentará hackearla. El primer paso para hackear una red es poder verla. Si esa función está desactivada, el riesgo de que sea hackeada disminuye mucho.

20. Apoyo Informático y Formación en Ciberseguridad para los Empleados

Un consejo: No te saltes la formación en ciberseguridad de tu empresa. Es muy importante, sobre todo si tu empresa ha pasado a trabajar a distancia desde casa.

Las empresas no deben ignorar la impartición de sesiones de formación en ciberseguridad útiles para sus empleados si quieren mantener su negocio a flote durante estos tiempos difíciles. Como empleado, es importante asistir a esas sesiones de seguridad y seguir las políticas de ciberseguridad de tu empresa para protegerte a ti mismo y a tu empresa de cualquier amenaza cibernética perjudicial.

Resumen

Para terminar, las organizaciones y los empleados deben tomarse muy en serio los riesgos de seguridad en el trabajo desde casa.

Aunque el trabajo desde casa ha demostrado ser exitoso, más productivo y más conveniente, si no se toman las medidas de ciberseguridad adecuadas, puede convertirse en una verdadera pesadilla para los empleados y las empresas.

Sin embargo, si sigues los consejos de seguridad comentados anteriormente, disfrutarás de una experiencia de trabajo a distancia segura y eficiente.

¿Te queda alguna duda sobre cómo mantener tus datos a salvo mientras trabajas desde casa? Hablemos de ello en la sección de comentarios.

![20 consejos de seguridad para trabajar desde casa y proteger tus datos en [año]](https://kinsta.com/es/wp-content/uploads/sites/8/2021/09/work-from-home-security-1024x512.jpeg)