Chaque jour, d’innombrables entreprises mettent en ligne leurs activités afin d’attirer de nouveaux clients et de se développer à l’échelle mondiale. L’un des moyens les plus rapides de mettre en place un site web est WordPress, qui alimente plus de 43 % de tous les sites sur l’internet.

Mais cette popularité s’accompagne d’un inconvénient. Les robots et les pirates informatiques sont toujours à l’affût et tentent d’exploiter les vulnérabilités des sites WordPress. Ces vulnérabilités résultent souvent de l’installation d’extensions ou de thèmes compromis ou de l’utilisation d’un hébergement de mauvaise qualité qui ne peut pas détecter ou empêcher les attaques les plus courantes, comme les dénis de service distribués (DDoS) ou les tentatives de force brute.

De nombreux chefs d’entreprise tombent dans le piège d’un hébergement bon marché et doivent ensuite dépenser une fortune pour lutter contre les attaques, qui sont souvent dues à la sécurité insuffisante de leur fournisseur d’hébergement.

C’est pourquoi, en tant qu’entreprise, vous ne devez pas vous laisser influencer par les faibles couts lorsque vous choisissez un hébergeur. L’accent doit être mis sur la qualité, notamment en termes de sécurité. Vous devez creuser davantage et poser les bonnes questions ou rechercher des informations détaillées sur les mesures de sécurité de votre hébergeur avant de faire votre choix. Il ne suffit pas qu’un hébergeur promette la sécurité. Vous devez comprendre comment cette sécurité est mise en œuvre.

C’est là que ce guide entre en jeu. Nous avons établi une liste de contrôle complète des questions essentielles que vous devez poser à votre hébergeur en matière de sécurité avant de prendre votre décision.

1. Cryptage des données

Le cryptage des données est essentiel pour protéger les informations échangées entre votre site web et ses utilisateurs. Qu’il s’agisse de coordonnées de clients, d’informations de paiement ou de données commerciales confidentielles, il n’est pas négociable de s’assurer que ces informations sont cryptées.

Ce qu’il faut demander :

- L’hébergeur propose-t-il des certificats SSL/TLS et ceux-ci sont-ils inclus dans le pack d’hébergement ?

- Quel est le niveau de cryptage utilisé pour les données en transit et au repos ?

- Comment l’hébergeur assure-t-il la sécurité des informations sensibles (données clients, transactions financières, etc.) ?

Pourquoi c’est important :

Les certificats SSL/TLS sont essentiels pour crypter les données transmises entre votre site web et ses utilisateurs. Ils garantissent que les informations sensibles – comme les numéros de carte bancaire ou les données personnelles – ne peuvent pas être interceptées par des acteurs malveillants. Sans le cryptage SSL/TLS, votre site est vulnérable aux attaques de type « man-in-the-middle », qui permettent aux pirates d’intercepter et de manipuler les données circulant vers et depuis votre site.

Mais le cryptage ne doit pas s’arrêter aux données en transit. Il est tout aussi important de veiller à ce que vos données soient cryptées au repos, c’est-à-dire qu’elles sont stockées en toute sécurité sur le serveur, ce qui les rend inaccessibles aux utilisateurs non autorisés, même s’ils ont accès au serveur physique ou au centre de données.

Lorsque vous choisissez un hébergeur, il est essentiel de vérifier qu’il propose des certificats SSL/TLS et qu’il utilise des normes de cryptage strictes, telles que l’Advanced Encryption Standard (AES) 256 bits, pour protéger vos données en transit et au repos.

Renseignez-vous sur leurs politiques et pratiques en matière de cryptage des informations sensibles et assurez-vous que vos données restent sécurisées, même dans les pires scénarios. En comprenant ces mesures de cryptage, vous aurez l’esprit tranquille, sachant que les données de votre entreprise et de vos clients sont protégées.

Comment Kinsta gère le cryptage des données

Chez Kinsta, nous protégeons vos données grâce à de solides pratiques de cryptage, à la fois en transit et au repos.

Par exemple, tous les domaines vérifiés sur Kinsta (domaines locaux, domaines temporaires et domaines personnalisés) bénéficient de notre intégration avec Cloudflare, qui inclut des certificats SSL gratuits avec TLS 1.2 et TLS 1.3 activés – des normes qui fournissent un cryptage fort et sont largement supportées par tous les principaux navigateurs. Cette configuration SSL automatique signifie que vous n’avez pas à vous soucier de configurer manuellement la sécurité de votre site, à moins que vous ne souhaitiez utiliser un certificat SSL personnalisé.

En plus de sécuriser les données en transit, Kinsta exploite les mesures de sécurité de pointe de Google Cloud Platform (GCP) pour protéger vos données au repos. Cela signifie que toutes les données stockées sur les serveurs de Kinsta sont cryptées à l’aide d’un cryptage AES 256 bits, qui protège les données si quelqu’un accède physiquement aux disques dans le centre de données. Les clés de cryptage font l’objet d’une rotation régulière et sont protégées par des couches de cryptage supplémentaires, ce qui renforce encore la sécurité.

Cependant, il est important de noter que même si les disques sont cryptés, un pirate qui accède à votre site web par le biais d’informations d’identification compromises (comme l’accès SSH) ou d’une vulnérabilité de votre site peut lire des copies non cryptées des fichiers. Il est donc essentiel de maintenir des pratiques de sécurité strictes au niveau du site, comme l’utilisation de mots de passe forts, l’activation de l’authentification à deux facteurs et la mise à jour régulière des logiciels.

Notre engagement en faveur du cryptage des données va au-delà des mesures techniques. Au fil des ans, nous avons travaillé dur pour devenir conformes à la norme SOC 2 et avons récemment obtenu les certifications ISO 27001, 27017 et 27018. Pour en savoir plus, consultez la section « Audits de sécurité et conformité » de cet article.

2. Pare-feu et protection DDoS

La sécurité de votre site web repose en grande partie sur la solidité de son pare-feu, qui constitue la première ligne de défense contre de nombreuses cyber-menaces, y compris les attaques DDoS.

Un pare-feu robuste filtre le trafic malveillant, empêche les accès non autorisés et garantit que votre site reste disponible en cas de tentative d’interruption. Il est essentiel de comprendre comment votre hébergeur met en œuvre ces protections pour maintenir la sécurité et les performances de votre site.

Ce qu’il faut demander :

- Votre service d’hébergement inclut-il un pare-feu d’application web (WAF) ?

- Comment votre pare-feu protège-t-il contre les attaques DDoS et d’autres menaces courantes ?

Pourquoi c’est important :

Un pare-feu d’application web (WAF) protège votre site contre diverses menaces, notamment les injections SQL, les scripts intersites (XSS) et les attaques DDoS. Il s’agit des attaques les plus courantes et les plus potentiellement dommageables qui menacent votre site web.

Un WAF bien géré peut bloquer ces menaces avant qu’elles n’atteignent votre site, minimisant ainsi le risque d’une faille de sécurité et garantissant que votre site reste accessible.

Les attaques DDoS, en particulier, visent à submerger votre site par un afflux massif de trafic, le rendant lent ou complètement indisponible pour les utilisateurs légitimes. L’impact peut être dévastateur, entrainant une perte de revenus, une réputation ternie et des clients frustrés.

Un pare-feu solide ne se contente pas de filtrer ce trafic malveillant, il joue également un rôle essentiel dans la défense de votre site contre les attaques DDoS, en veillant à ce que votre site reste opérationnel même en cas d’attaque.

Un pare-feu et une protection contre les attaques DDoS efficaces ne se limitent pas à la mise en place de défenses de base. Elle nécessite une surveillance continue, une détection automatisée des menaces et la capacité d’absorber et d’atténuer les attaques à grande échelle.

Comment Kinsta gère le pare-feu et la protection DDoS

Chez Kinsta, nous adoptons une approche multicouche pour assurer la sécurité de votre site web, en particulier contre les menaces telles que les attaques DDoS. Notre intégration avec Cloudflare est au cœur de notre stratégie de protection.

Tout le trafic des sites hébergés sur Kinsta passe par Cloudflare, où un puissant WAF le filtre. Le WAF bloque automatiquement les requêtes nuisibles, y compris les attaques DDoS, avant qu’elles n’atteignent votre site.

Par exemple, nous avons rapporté comment nous avons réussi à servir 75,51 milliards de requêtes via Cloudflare en seulement un mois, dont 3,3 milliards ont été atténuées par le Web Application Firewall (WAF) de Cloudflare. Cela montre l’efficacité de la protection DDoS de Cloudflare dans le filtrage du trafic malveillant.

Notre défense ne s’arrête pas à Cloudflare. Nous utilisons également le pare-feu de GCP comme deuxième couche de protection, et nous avons des systèmes internes qui examinent les tendances abusives dans notre infrastructure et qui peuvent bloquer les schémas jugés nuisibles. Cela permet d’assurer la stabilité globale de la plateforme.

En outre, notre équipe SysOps met constamment à jour les règles du pare-feu en fonction de problèmes ou de menaces spécifiques. Nous gérons ces mises à jour en interne afin de garantir une sécurité optimale et n’offrons pas de contrôle manuel sur ces règles via les tableaux de bord MyKinsta des clients.

Pour les clients ayant des besoins uniques, nous recommandons d’avoir leur solution WAF en face de notre infrastructure en utilisant des fournisseurs WAF comme Sucuri et Wordfence.

3. Plans de sauvegarde et de récupération

Les sauvegardes sont votre filet de sécurité. En cas de cyber-attaque, de panne de serveur ou de perte accidentelle de données, le fait de disposer d’une sauvegarde fiable vous permet de restaurer rapidement votre site web et d’éviter un temps d’arrêt prolongé ou la perte définitive de données importantes.

Mais la qualité des sauvegardes dépend de la fréquence à laquelle elles sont effectuées et de la facilité avec laquelle elles peuvent être restaurées. Lorsque vous choisissez un hébergeur, il est important de connaitre les options de sauvegarde et de restauration disponibles et la manière dont elles protègent vos données.

Ce qu’il faut demander :

- Quelle est la fréquence des sauvegardes et où sont-elles stockées ?

- Quelle est la procédure de restauration des données en cas de violation ou de perte ?

- Les sauvegardes sont-elles cryptées et stockées hors site pour éviter toute perte en cas de catastrophe locale ?

Pourquoi c’est important ?

Des sauvegardes fréquentes et automatisées vous permettent de vous assurer que vous ne perdez pas les données critiques de votre site web en cas d’incidents inattendus tels qu’une violation, une panne de serveur ou une erreur de l’utilisateur. Le fait de savoir que les sauvegardes sont effectuées quotidiennement ou plus fréquemment vous donne la tranquillité d’esprit de pouvoir restaurer votre site à une version récente sans perte de données importante.

L’emplacement du stockage des sauvegardes est également important. Le fait de stocker les sauvegardes dans un endroit sûr, hors site, signifie que vos données restent protégées même en cas de problème avec le serveur principal ou le centre de données. Le cryptage des sauvegardes garantit que vos données sensibles restent en sécurité même si elles sont interceptées.

Enfin, la facilité de restauration est essentielle. En cas de problème, la possibilité de restaurer rapidement et facilement une sauvegarde sans complications ou retards techniques est essentielle pour minimiser les temps d’arrêt et assurer le bon fonctionnement de votre site.

Une bonne compréhension des plans de sauvegarde et de restauration de votre hébergeur vous permet de vous assurer que, quoi qu’il arrive, vous pouvez restaurer votre site avec un minimum d’interruption.

Comment nous gérons la sauvegarde et la récupération chez Kinsta

Chez Kinsta, nous comprenons l’importance cruciale d’avoir des sauvegardes fiables. C’est pourquoi nous proposons une solution de sauvegarde complète qui vous permet de restaurer rapidement votre site en cas d’urgence.

Nous proposons les types de sauvegardes suivants :

- Sauvegardes automatiques quotidiennes : Nous fournissons des sauvegardes automatiques quotidiennes pour tous les sites WordPress hébergés sur notre plateforme. Ces sauvegardes capturent un instantané complet de votre site, y compris les fichiers, les bases de données, les redirections et les réglages MyKinsta. Cela signifie qu’en cas de problème, vous pouvez facilement restaurer votre site à son état précédent en quelques clics dans MyKinsta.

- Sauvegardes manuelles et horaires : Lorsque vous apportez des modifications importantes à votre site, vous pouvez créer jusqu’à cinq sauvegardes manuelles, ce qui vous permet d’avoir des points de restauration exactement quand vous en avez besoin. De plus, nous offrons un module de sauvegarde horaire pour les utilisateurs qui ont besoin de points de restauration encore plus fréquents – idéal pour les sites de commerce électronique ou d’autres environnements dynamiques où les données changent souvent.

- Sauvegardes externes : Nous proposons un module de sauvegarde externe qui vous permet de sauvegarder votre site sur Google Cloud Storage ou Amazon S3. Cette option de sauvegarde hors site ajoute une couche supplémentaire de sécurité, ce qui facilite l’intégration de ces sauvegardes dans votre stratégie globale de reprise après sinistre.

- Sauvegardes téléchargeables : Nous vous permettons également de créer et de télécharger une sauvegarde de votre site dans un fichier ZIP une fois par semaine. Cette sauvegarde comprend les fichiers et la base de données de votre site, ce qui vous permet de conserver une copie hors ligne pour plus de sécurité.

Chez Kinsta, nous connaissons également l’importance d’une restauration facile des sauvegardes. Dans MyKinsta, le processus est rapide et simple, que vous ayez besoin de restaurer votre environnement réel ou un site de staging. Si vous avez besoin d’annuler une restauration, une nouvelle sauvegarde est automatiquement créée avant la restauration, vous donnant flexibilité et contrôle sur l’état de votre site.

En outre, selon votre plan, les sauvegardes sont conservées jusqu’à 30 jours, ce qui vous permet de disposer d’un grand nombre de points de restauration en cas de problème. Nous proposons des périodes de conservation étendues pour les utilisateurs de nos plans de niveau supérieur, afin de vous offrir une tranquillité d’esprit encore plus grande.

4. Contrôle d’accès et authentification

Contrôler qui peut accéder au backend de votre site web et à l’environnement du serveur est crucial pour maintenir la sécurité.

Les accès non autorisés peuvent entrainer des violations de données, des dégradations de sites ou des compromissions. La mise en œuvre de mesures de contrôle d’accès strictes et de méthodes d’authentification sécurisées est essentielle pour protéger votre site.

Lorsque vous évaluez un fournisseur d’hébergement, le fait de comprendre comment il gère le contrôle d’accès et l’authentification peut vous donner l’assurance que votre site est bien protégé contre les utilisateurs non autorisés.

Ce qu’il faut demander :

- Quelles sont les mesures de contrôle d’accès mises en place pour empêcher tout accès non autorisé à mon compte et à mon serveur ?

- L’hébergeur prend-il en charge l’authentification multi facteurs (MFA) pour l’accès au panneau de contrôle, au FTP/SFTP et au SSH ?

- Comment les autorisations sont-elles gérées pour plusieurs utilisateurs ou membres d’une équipe ?

Pourquoi c’est important :

Un contrôle d’accès rigoureux est la base de la sécurité de votre site web. Sans un contrôle d’accès approprié, des utilisateurs non autorisés pourraient pénétrer dans le backend de votre site, ce qui pourrait conduire à un vol de données, à des modifications non autorisées, voire à une prise de contrôle complète du site.

Un contrôle d’accès efficace consiste à limiter le nombre de personnes autorisées à accéder à votre site et à veiller à ce que celles qui y ont accès utilisent des méthodes d’authentification sures et actualisées.

Le MFA est un élément clé du contrôle d’accès sécurisé. En exigeant une deuxième forme de vérification – comme un code de message texte ou une application d’authentification – en plus d’un mot de passe, le MFA ajoute une couche supplémentaire de protection contre les accès non autorisés. C’est particulièrement important pour les zones critiques comme le panneau de contrôle de votre hébergement et l’accès FTP/SFTP et SSH, où une faille pourrait avoir de graves conséquences.

Une gestion efficace des autorisations est également essentielle, en particulier pour les sites qui comptent plusieurs utilisateurs ou membres d’une équipe. Un système de permissions bien structuré garantit que les utilisateurs n’ont accès qu’aux zones du site dont ils ont besoin, ce qui réduit le risque de modifications accidentelles ou malveillantes.

Il est important de savoir comment votre hébergeur gère les autorisations des utilisateurs et s’il propose des outils pour vous aider à gérer les accès au sein de votre équipe.

Comment nous gérons le contrôle d’accès et l’authentification chez Kinsta

Kinsta est une solution d’hébergement WordPress infogérée qui fournit une alternative cPanel personnalisée pour gérer vos sites. Ce tableau de bord offre de nombreuses fonctionnalités qui ne sont pas disponibles dans le cPanel tout en étant plus facile à utiliser.

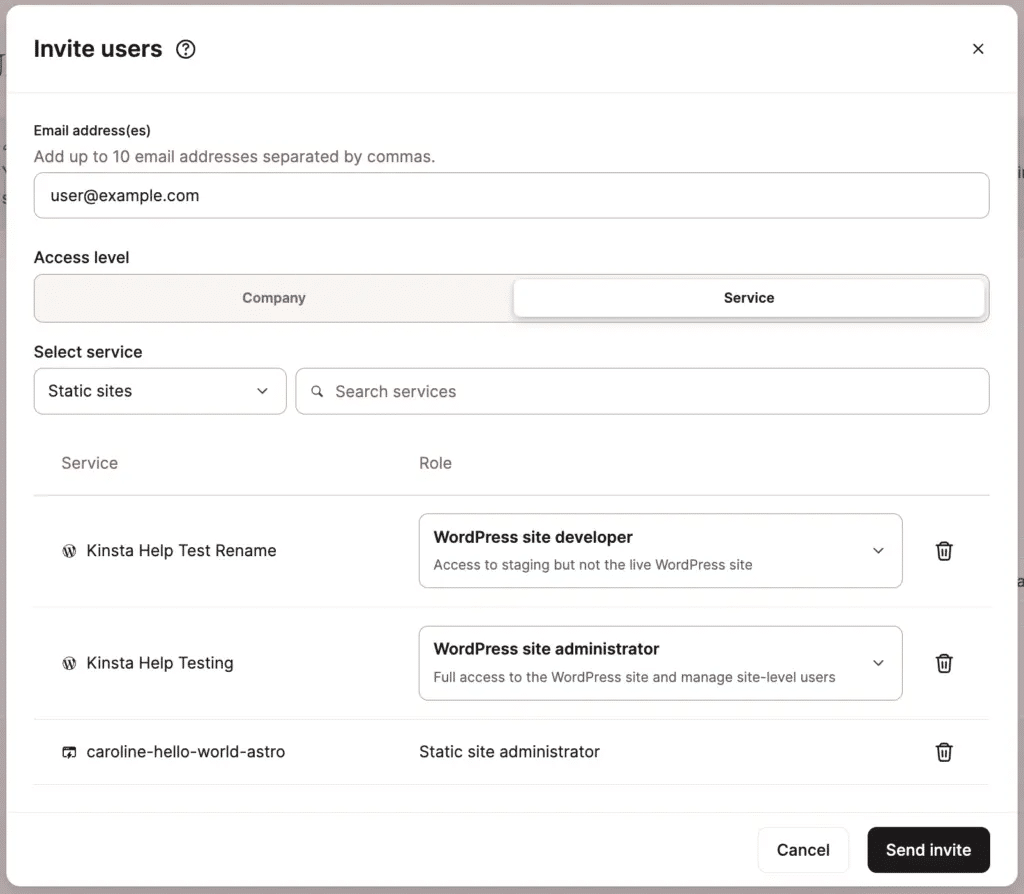

Nous utilisons le contrôle d’accès basé sur les rôles (RBAC) dans MyKinsta. Cela signifie que vous pouvez assigner différents niveaux d’accès aux membres de l’équipe en fonction de leurs rôles, en s’assurant que chaque personne n’a accès qu’à ce dont elle a besoin. Par exemple, un développeur de site WordPress peut n’avoir accès qu’aux environnements de staging, tandis qu’un administrateur d’entreprise peut gérer l’ensemble du compte de l’entreprise. Ce niveau de contrôle minimise les risques de modifications non autorisées et permet de limiter l’accès aux zones sensibles aux personnes concernées.

La sécurité du tableau de bord est renforcée par le 2FA, qui est disponible pour tous les utilisateurs de MyKinsta. Cette étape supplémentaire, qui demande aux utilisateurs de vérifier leur identité à l’aide d’un code provenant d’une application d’authentification, garantit que l’accès au compte est protégé même si le mot de passe d’un utilisateur est compromis. Il s’agit d’une couche de défense simple mais puissante qui contribue à sécuriser votre site web et votre compte.

En outre, nous prenons en charge l’authentification unique (SSO) à l’aide d’OAuth 2.0 via GitHub. Cela vous permet de vous connecter à MyKinsta en toute sécurité avec vos identifiants GitHub, ce qui rend le processus de connexion plus fluide tout en maintenant des normes de sécurité élevées.

Du côté de l’infrastructure, nous utilisons le système de gestion des identités et des accès (IAM) de GCP pour gérer l’accès interne à nos serveurs. Ce système garantit que les membres de notre équipe interne n’ont que l’accès minimum dont ils ont besoin pour accomplir leurs tâches. En respectant le principe du moindre privilège, nous minimisons le risque d’accès non autorisé à notre infrastructure, ce qui garantit que votre site reste protégé par plusieurs couches de sécurité.

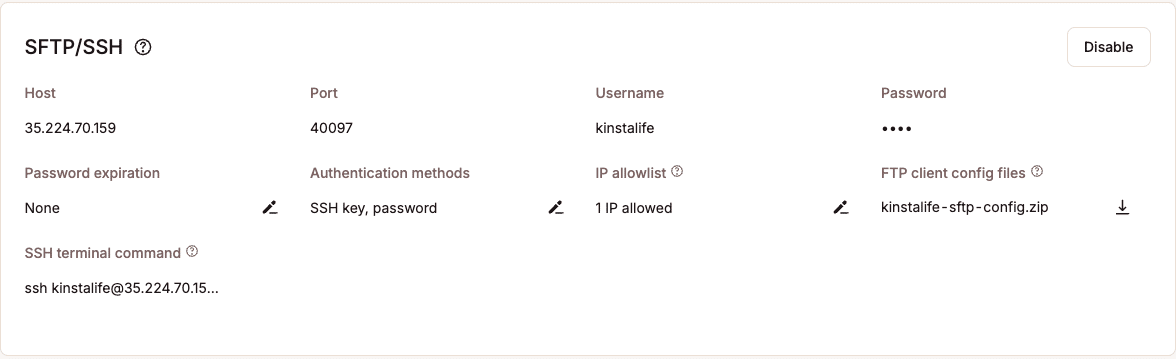

Pour un accès sécurisé au backend, nous fournissons des connexions SSH et SFTP, avec des identifiants gérés dans MyKinsta. Vous pouvez renforcer la sécurité en définissant des intervalles d’expiration des mots de passe, en limitant l’accès par adresse IP ou en activant l’accès par clé SSH uniquement.

En outre, vous pouvez désactiver l’accès SFTP/SSH lorsqu’il n’est pas nécessaire et ajuster les contrôles de mot de passe, vous donnant un contrôle total sur comment et quand l’accès est autorisé, assurant que l’environnement de votre site reste sécurisé.

5. Détection et suppression des logiciels malveillants

Avec autant d’extensions, de thèmes et de composants logiciels, des vulnérabilités peuvent facilement apparaitre dans un site WordPress, en particulier lorsque ces éléments deviennent obsolètes. Cela augmente le risque d’infection par des malwares (logiciels malveillants), ce qui peut avoir des conséquences graves comme le vol de données, la défiguration du site ou même la perte de contrôle de votre site web.

Il est essentiel de détecter et de supprimer rapidement les logiciels malveillants pour préserver la sécurité et la réputation de votre site web. C’est pourquoi il est essentiel de comprendre comment votre hébergeur gère la détection et la suppression des logiciels malveillants.

Ce qu’il faut demander :

- L’hébergeur propose-t-il des analyses automatiques des logiciels malveillants et à quelle fréquence sont-elles effectuées ?

- Que se passe-t-il si un logiciel malveillant est détecté et comment est-il supprimé ?

- Puis-je ajouter des outils ou des plugins supplémentaires pour améliorer la protection contre les logiciels malveillants ?

Pourquoi c’est important ?

Les infections par des logiciels malveillants peuvent compromettre la sécurité et la réputation de votre site, entrainant une perte de confiance de la part des clients, voire des pénalités pour les moteurs de recherche. C’est pourquoi il est essentiel de procéder à des analyses régulières et automatisées des logiciels malveillants. Ils vous aident à détecter les menaces à un stade précoce, ce qui vous permet d’agir rapidement avant qu’elles ne causent des dommages importants. Si un logiciel malveillant est détecté, il est essentiel de disposer d’un processus de suppression clair et efficace pour rétablir rapidement votre site dans un état propre.

En outre, la possibilité d’ajouter vos outils de sécurité ou vos extensions peut renforcer votre défense.

En sachant comment votre hébergeur gère la détection et la suppression des logiciels malveillants, vous aurez l’esprit tranquille, sachant que votre site est surveillé en permanence pour détecter les menaces et qu’il peut être nettoyé rapidement en cas d’infection.

Comment Kinsta gère la détection et la suppression des logiciels malveillants

Chez Kinsta, nous surveillons vos sites 24 heures sur 24, 7 jours sur 7, à la recherche de codes malveillants et de menaces potentielles. Notre approche proactive nous permet de détecter les logiciels malveillants à un stade précoce, avant qu’ils ne causent de graves dommages. En cas de détection d’un logiciel malveillant ou de compromission d’un site, nous prenons des mesures rapides pour nettoyer l’infection.

Notre engagement de sécurité garantit que si votre site WordPress est piraté alors qu’il est hébergé chez nous, nous travaillerons avec vous gratuitement pour supprimer les logiciels malveillants et restaurer votre site. Cela comprend une analyse approfondie des fichiers de votre site, l’identification de la source de l’infection et la suppression de toutes les extensions ou thèmes affectés.

Notre infrastructure d’hébergement basée sur des conteneurs empêche également la contamination croisée entre les sites au niveau du serveur, ce qui vous garantit que vos autres sites ne seront pas affectés. Vous pouvez également utiliser des extensions de sécurité WordPress populaires telles que Sucuri et Wordfence.

6. Surveillance de la disponibilité et réponse

Lorsque votre site web tombe en panne, cela peut avoir de graves conséquences pour votre entreprise : perte de revenus, réputation ternie et utilisateurs frustrés. La surveillance du temps de disponibilité est essentielle pour garantir que votre site reste en ligne et accessible aux visiteurs.

Un fournisseur d’hébergement doit offrir de bonnes performances en matière de temps de disponibilité, des systèmes de surveillance robustes et un plan d’intervention rapide en cas d’indisponibilité.

Ce qu’il faut demander :

- Le fournisseur d’hébergement propose-t-il une surveillance du temps de fonctionnement 24/7 ?

- Quelle est sa rapidité d’intervention en cas de panne et quelle est sa procédure de remise en ligne du site ?

- L’accord de niveau de service (SLA) prévoit-il un pourcentage de temps de fonctionnement garanti ?

Pourquoi c’est important ?

Les temps d’arrêt d’un site web peuvent être couteux. Lorsque votre site est hors ligne, vous perdez des ventes potentielles ou de l’engagement, votre classement SEO peut également en souffrir, et la réputation de votre marque peut en pâtir. C’est pourquoi la surveillance du temps de fonctionnement est essentielle.

La surveillance continue garantit que les temps d’arrêt sont immédiatement détectés, ce qui permet à l’hébergeur d’agir rapidement et de minimiser l’impact.

Un bon hébergeur disposera de systèmes permettant de surveiller le temps de fonctionnement 24/7, ainsi que d’une équipe spécialisée prête à intervenir en cas de problème. En outre, un pourcentage de temps de fonctionnement garanti – tel que 99,9 % – dans un accord de niveau de service (SLA) garantit que l’hébergeur s’engage à assurer le bon fonctionnement de votre site.

Pour garantir la fiabilité et la disponibilité de votre site, il est essentiel de savoir comment votre fournisseur gère la surveillance du temps de fonctionnement et comment il réagit en cas de panne.

Comment nous gérons la surveillance du temps de fonctionnement chez Kinsta

Kinsta donne la priorité au temps de fonctionnement en surveillant l’état de chaque site WordPress sur notre plateforme toutes les trois minutes. Cette surveillance fréquente nous permet de détecter les problèmes dès qu’ils surviennent. Si un site ne se charge pas, nos ingénieurs sont immédiatement alertés et interviennent rapidement pour rétablir le service.

En plus de notre réponse interne, nous vous informons directement si des problèmes critiques persistent pendant plusieurs vérifications consécutives. Cela inclut les erreurs de site, les mauvaises configurations DNS, les problèmes de certificat SSL et l’expiration du domaine. Ces notifications proactives vous permettent de rester informé et d’agir rapidement en cas de besoin.

Grâce à la solidité de notre infrastructure, notre plateforme bénéficie d’une garantie de disponibilité de 99,9 % dans le cadre de notre accord de niveau de service (SLA).

7. Journalisation et suivi des activités

En plus de la surveillance du temps de fonctionnement, une journalisation détaillée vous permet de suivre toutes les actions et tous les évènements qui se produisent sur votre site web. Cela facilite le dépannage, l’audit et le maintien de la sécurité de votre site en conservant un enregistrement des activités des utilisateurs, de l’accès aux données et des performances du serveur.

Ce qu’il faut demander :

- L’hébergeur propose-t-il des journaux d’activité pour suivre les actions des utilisateurs et l’accès aux données ?

- Puis-je accéder aux journaux du serveur à des fins de dépannage et de contrôle des performances ?

- Combien de temps les journaux sont-ils conservés et sont-ils facilement accessibles ?

Pourquoi c’est important ?

La journalisation est essentielle pour maintenir la sécurité et les performances de votre site. Les journaux d’activité vous permettent de savoir qui a fait quoi et quand, ce qui est essentiel pour détecter les actions non autorisées ou déterminer la cause d’un problème. L’accès aux journaux du serveur est également important pour résoudre les problèmes au niveau du serveur, diagnostiquer les erreurs et surveiller l’utilisation des ressources.

Un bon fournisseur d’hébergement offrira un accès facile à l’activité des utilisateurs et aux journaux du serveur, ce qui vous permettra de disposer des outils nécessaires pour contrôler la santé et la sécurité de votre site.

Comment Kinsta gère la journalisation et le suivi de l’activité

Kinsta fournit des journaux d’activité et des journaux de serveur détaillés pour vous donner une visibilité totale sur votre site et votre compte. Avec le journal d’activité, vous pouvez suivre toutes les actions clés effectuées dans MyKinsta, comme les changements ou les mises à jour du site, et voir qui les a initiées et quand. Ceci est particulièrement utile pour contrôler les activités de l’équipe et identifier rapidement tout problème.

Pour le dépannage, notre plateforme vous donne accès à d’importants journaux de serveur, y compris les journaux d’erreurs et d’accès, directement à partir du tableau de bord MyKinsta.

Ces journaux vous aident à diagnostiquer des problèmes tels que les erreurs PHP, les performances du cache ou les requêtes du serveur, ce qui facilite la résolution rapide des problèmes. Des journaux supplémentaires, comme les journaux de purge de cache, sont disponibles via SFTP pour des diagnostics plus avancés.

Notre plateforme envoie également des notifications en temps réel pour vous informer de l’état du système, de sorte que vous saurez toujours si des problèmes surviennent au niveau de la plateforme.

8. Audits de sécurité et conformité

Les audits de sécurité et les contrôles de conformité garantissent que votre site web respecte les normes du secteur et les meilleures pratiques en matière de protection des données sensibles.

Des audits de sécurité réguliers permettent d’identifier les vulnérabilités et les faiblesses de votre système, tandis que la conformité aux cadres de sécurité garantit que votre site respecte les règlementations nécessaires, en particulier pour les entreprises qui traitent des données personnelles ou des informations financières.

Il est essentiel de savoir comment votre hébergeur gère les audits de sécurité et la conformité pour maintenir un site web sûr et conforme.

Ce qu’il faut demander :

- L’hébergeur procède-t-il régulièrement à des audits de sécurité de son infrastructure ?

- L’hébergeur est-il conforme aux normes et règlementations de sécurité du secteur (telles que SOC 2, RGPD, PCI DSS) ?

- Quelles sont les certifications de sécurité du fournisseur d’hébergement et à quelle fréquence sont-elles renouvelées ?

Pourquoi c’est important :

Pour les entreprises qui traitent des données sensibles, la conformité à des règlementations telles que RGPD, PCI DSS ou SOC 2 est essentielle pour éviter les amendes et maintenir la confiance des clients.

Les fournisseurs d’hébergement qui effectuent des audits réguliers et maintiennent la conformité avec les normes du secteur montrent leur engagement à maintenir un environnement sécurisé. Les certifications telles que ISO 27001 et SOC 2 démontrent que l’hébergeur suit des protocoles de sécurité stricts et subit des contrôles réguliers pour garantir une sécurité continue.

En comprenant l’approche de votre hébergeur en matière d’audits de sécurité et de conformité, vous pouvez être certain que votre site web respecte à la fois les meilleures pratiques en matière de sécurité et les exigences règlementaires, ce qui réduit le risque de violation et garantit la protection des données.

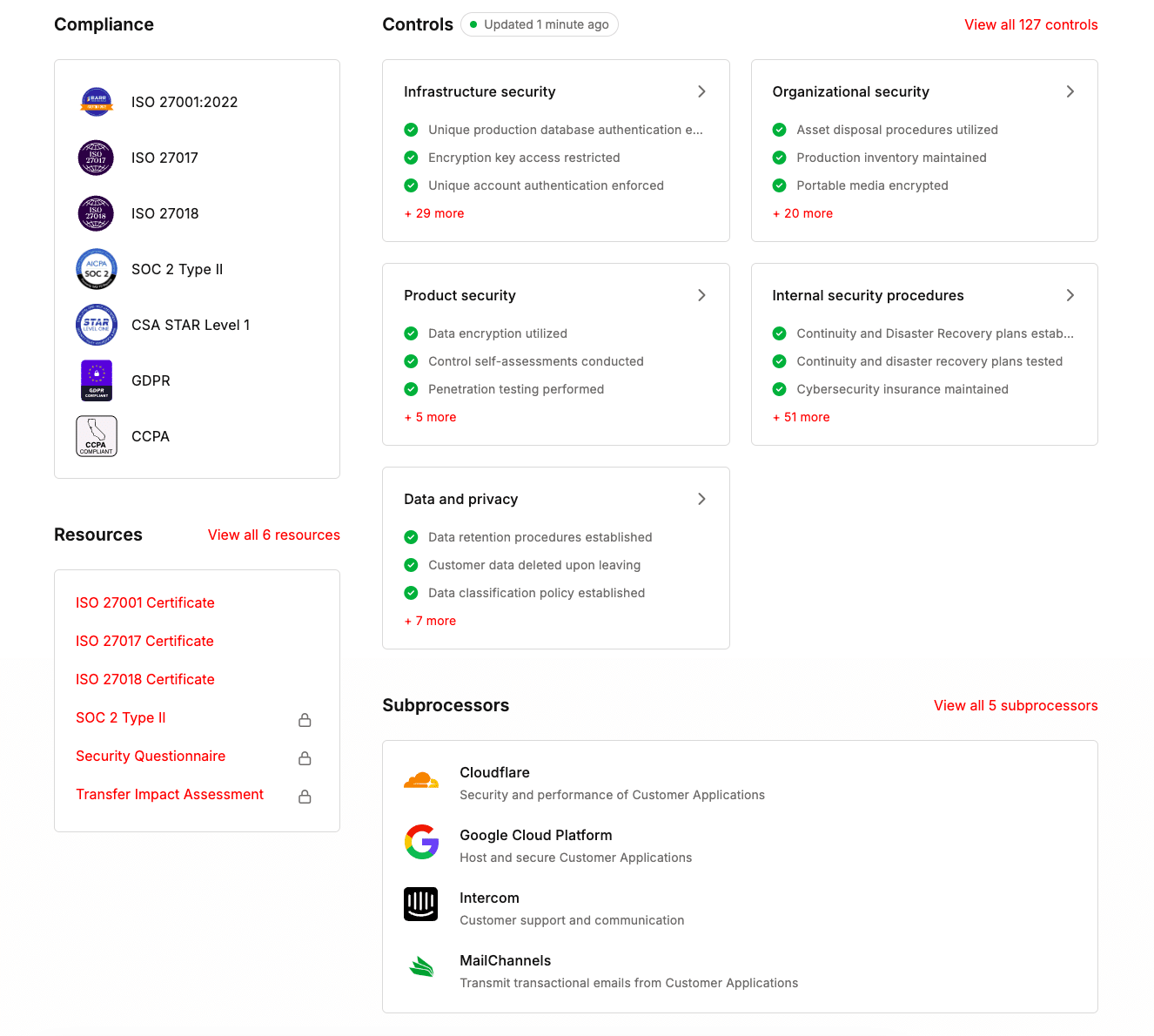

Comment nous gérons les audits de sécurité et la conformité chez Kinsta

Chez Kinsta, nous prenons la sécurité et la conformité au sérieux, en veillant à ce que notre plateforme réponde aux normes les plus strictes du secteur. Pour maintenir notre conformité aux normes SOC 2 Type II et ISO 27001, nous nous soumettons à des audits de sécurité annuels menés par des agences indépendantes, dont BARR. Ces rapports, mis à jour chaque année, démontrent notre engagement à protéger vos données et votre infrastructure.

Notre conformité ne s’arrête pas là. Nous sommes également certifiés ISO 27017 et ISO 27018, ce qui renforce notre adhésion aux meilleures pratiques en matière de sécurité du cloud et de protection des données personnelles dans les environnements de cloud computing.

En outre, nous mettons l’accent sur la prévention des fuites de données (DLP) et la gestion des droits sur les données. Notre système est conçu pour s’aligner sur la politique de sécurité de l’information de votre organisation, garantissant que les données sensibles sont protégées contre l’accès ou l’exposition non autorisés.

Notre addendum sur le traitement des données (DPA), qui fait partie de nos conditions de service, décrit la manière dont nous traitons vos données, en garantissant la conformité avec des règlementations telles que le RGPD et le CCPA. Cela inclut la façon dont les données sont traitées, stockées et protégées, vous donnant la tranquillité d’esprit que vos données sont sures et sécurisées.

En nous appuyant sur (GCP) et Cloudflare, nous nous assurons que notre infrastructure répond aux normes de sécurité les plus élevées. L’infrastructure de GCP est évaluée de manière indépendante pour la conformité aux exigences PCI DSS 3.2, ce qui ajoute une autre couche de confiance et de sécurité à notre plateforme d’hébergement.

Grâce à ces certifications et à des audits réguliers, nous vous assurons que votre site est hébergé sur une plateforme sécurisée et conforme aux normes les plus strictes de l’industrie.

Pour en savoir plus, consultez notre page sur la confiance.

Résumé

Cette liste de contrôle n’est pas exhaustive, mais elle couvre de nombreux aspects essentiels de la sécurité de l’hébergement. Vous pouvez comprendre comment votre hébergeur gère la sécurité en vous concentrant sur des domaines clés tels que la protection des données, la prévention des attaques DDoS, la surveillance du temps de fonctionnement et la conformité.

En posant ces questions, vous vous assurez que votre entreprise est protégée contre les menaces les plus courantes et qu’elle respecte les meilleures pratiques en matière de sécurité des données et de protection de la vie privée.

En étant proactif en matière de sécurité, vous aurez l’assurance que votre site web est sûr, ce qui vous permettra de vous concentrer sur le développement de votre entreprise.

Si vous pensez que Kinsta répond à vos besoins en matière de sécurité et que vous souhaitez en savoir plus sur nos tarifs afin de trouver le meilleur plan pour votre entreprise, contactez notre équipe commerciale.