Dans le monde hyperconnecté d’aujourd’hui, la cybercriminalité est en plein essor, et les logiciels malveillants sont son arme la plus populaire.

Les logiciels malveillants se présentent sous différentes formes et avec différents niveaux de menace pour la sécurité. Les pirates les utilisent pour intercepter des appareils, commettre des violations de données, causer de graves dommages monétaires, et même détruire des entreprises entières.

Alors, qu’est-ce qu’un logiciel malveillant exactement, et comment pouvez-vous le combattre ?

Dans ce guide complet, nous vous expliquerons tout ce qu’il y a à savoir sur les logiciels malveillants, leurs types, comment les détecter et les supprimer, et comment vous protéger des attaques de logiciels malveillants les plus vicieuses.

Continuez à lire !

Consultez notre guide vidéo sur les logiciels malveillants

Qu’est-ce qu’un malware ?

Un malware, abréviation de malicious software ou logiciel malveillant, est un logiciel qui endommage ou obtient un accès non autorisé aux appareils, sites web ou réseaux d’autres utilisateurs, principalement à des fins sinistres telles que les violations de données, le vol d’identité, l’espionnage, etc.

Avant que le terme « malware » ne soit inventé en 1990 par Yisrael Rada, les virus informatiques étaient la terminologie privilégiée. Ils sont souvent déguisés en programmes propres et inoffensifs.

Les logiciels malveillants peuvent perturber votre service, supprimer vos fichiers, vous bloquer hors de votre système, voler vos informations les plus personnelles et confidentielles, transformer votre appareil en zombie et même faire tomber des réseaux et des sites web entiers.

Les logiciels malveillants pour sites web

Étant donné la croissance exponentielle des sites web, des solutions eCommerce et des applications web, les cybercriminels ont d’innombrables occasions de mener à bien leurs projets malveillants et de profiter de toute vulnérabilité possible.

Les logiciels malveillants pour sites web attaquent spécifiquement les sites web et les serveurs. Ils sont généralement développés pour contourner les défenses de sécurité d’un site web ou d’un serveur – ou par le biais de logiciels tiers non fiables – et obtenir un accès non autorisé sans être détecté. Les exemples de logiciels malveillants pour sites web comprennent les attaques DDoS, les redirections malveillantes et les contenus de spam.

Comment fonctionnent les malwares

Les cybercriminels utilisent différents moyens pour s’infiltrer et causer des dommages à votre système grâce aux logiciels malveillants. Alors comment pouvez-vous être infecté par un malware ? Voici quelques voies d’attaque populaires.

1. Ingénierie sociale

Les malwares sont souvent distribués par le biais d’attaques d’ingénierie sociale. L’ingénierie sociale décrit une grande variété de cyberattaques malveillantes. L’attaquant compte principalement sur le fait de tromper les utilisateurs pour qu’ils donnent des informations sensibles ou l’accès à leurs appareils.

Le phishing ou hameçonnage est l’attaque d’ingénierie sociale la plus populaire utilisée par les cybercriminels pour diffuser des logiciels malveillants – généralement par le biais d’e-mails. Saviez-vous que 92 % des logiciels malveillants sont transmis par e-mail ?

2. Logiciels bundled

Vous pouvez être infecté par un logiciel malveillant lorsque vous téléchargez un logiciel gratuit livré avec des applications tierces supplémentaires dans lesquelles l’une d’entre elles pourrait contenir un logiciel malveillant. De nombreuses personnes sont victimes de ce type d’attaque par des logiciels malveillants car elles oublient de décocher l’installation de ces applications supplémentaires.

3. Partage de fichiers en peer-to-peer

Les protocoles de partage de fichiers peer-to-peer (P2P) tels que les torrents font partie des principales méthodes utilisées par les cybercriminels pour distribuer des logiciels malveillants. Les attaquants peuvent rapidement diffuser leurs codes malveillants par le biais de fichiers partagés via P2P, infectant ainsi un maximum de réseaux et de systèmes.

4. Freeware

Parce qu’obtenir des choses gratuites est toujours une option attrayante, cela a généralement un prix élevé. Les logiciels gratuits téléchargés à partir de sources inconnues ou non fiables sont souvent infectés par des logiciels malveillants qui peuvent endommager votre système et compromettre vos données.

5. Homogénéité

L’homogénéité peut être une cible facile pour les attaques de logiciels malveillants. Les malwares peuvent se propager rapidement à travers les systèmes connectés au même réseau et exécutant le même système d’exploitation. Si un appareil est infecté, il y a de fortes chances que l’ensemble du réseau soit compromis.

Différents types de malwares

Il est important de connaître votre ennemi pour apprendre à vous débarrasser des malwares et à protéger votre ordinateur, votre site web ou votre serveur. Voici les types de logiciels malveillants les plus courants que vous devez connaître.

1. Virus

Les virus sont les types de logiciels malveillants les plus visibles et les plus courants. Les virus peuvent se répliquer, mais ils ont aussi besoin de l’action humaine pour effectuer les dégâts.

Les dommages causés par les virus comprennent la corruption de fichiers de données, l’arrêt de votre système ou le vol d’informations confidentielles s’il se trouve dans un réseau. Les virus peuvent aussi lancer d’autres cyberattaques, comme des attaques DDoS ou même des attaques par ransomware.

Le fichier, le site web ou l’application infectés doivent être en cours d’exécution pour que le virus se réveille et commence à fonctionner. Sinon, il restera en sommeil jusqu’à ce que l’utilisateur victime l’exécute. La plupart des virus se faufilent et se cachent dans des extensions de fichiers courantes comme .exe ou .com.

Même les sites web WordPress peuvent être infectés si un utilisateur ayant accès au tableau de bord utilise un appareil infecté.

Virus macro

Les virus macro ciblent les logiciels plutôt que les systèmes d’exploitation dans le même langage macro que le logiciel qu’ils visent à infecter, comme MS Word et Excel. Par conséquent, ce type de virus peut infecter n’importe quel système d’exploitation, ce qui entraîne de graves risques de sécurité pour votre organisation.

Les virus macro peuvent se propager par le biais d’e-mails d’hameçonnage, de téléchargements à partir de réseaux infectés, de services P2P malveillants ou de dispositifs de stockage portables infectés.

2. Ransomware

Vous avez probablement entendu parler des terrifiantes attaques de ransomware qui menacent les gouvernements, les particuliers et les organisations. Mais vous ne savez peut-être pas exactement ce qu’est un ransomware et comment il fonctionne.

En termes simples, les ransomwares détournent l’appareil ou le site web de la victime cible, lui refusant l’accès à ses fichiers jusqu’à ce qu’elle paie une rançon pour obtenir la clé de décryptage (bien que cela ne soit pas garanti même si vous payez).

Depuis sa propagation en 2017 par le cryptoworm WannaCry, le ransomware a évolué en différentes variantes. Jetons un coup d’œil à quelques exemples de variantes de ransomware.

Ryuk

Ryuk est un type de ransomware qui crypte les fichiers du système cible. Cette variante de ransomware cible les entreprises et les organisations – plutôt que les particuliers – qui utilisent le système d’exploitation Microsoft. Ryuk est coûteux car le groupe derrière lui exige des rançons de plus d’un million de dollars en crypto-monnaies comme le bitcoin.

LockBit

LockBit est une variante de ransomware de type Ransom-as-a-Service (RaaS) qui attaque et crypte rapidement les données de grandes organisations avant d’être détectée par les systèmes de sécurité et les équipes informatiques. Lorsque la rançon est payée, le gang LockBit partage les gains avec l’affilié qui dirige l’attaque.

En tant que logiciel malveillant RaaS, le gang LockBit livre le logiciel malveillant par le biais de services affiliés. Une fois qu’il a infecté un hôte, il scanne le réseau. Il peut rapidement se propager à d’autres appareils en utilisant les protocoles associés aux systèmes Windows, ce qui rend très difficile son identification en tant que menace.

Ransomware WordPress

Comme son nom l’indique, le ransomware WordPress cible les sites web WordPress et se propage à travers eux en exigeant une rançon. Plus le site web WordPress est gros, plus il attire les cybercriminels de ransomware.

Récemment, de nombreux sites web WordPress légitimes ont été piratés et injectés avec un code malveillant qui propage le ransomware TeslaCrypt en dirigeant leurs visiteurs vers des sites web malveillants contenant le kit d’exploitation Nuclear.

3. Ver

Un ver informatique est un type de malware méchant et autonome qui est un cauchemar à combattre en raison de sa capacité de propagation rapide. Le premier ver informatique, le ver Morris, a été créé en 1988 pour mettre en évidence les faiblesses du réseau en exploitant les vulnérabilités du protocole de messagerie.

Comme un virus, un ver peut s’auto-répliquer, mais contrairement à un virus, un ver n’a pas besoin d’intervention humaine, de fichier ou de programme hôte pour se propager d’un appareil à l’autre sur un réseau et causer des ravages.

Les vers occupent des systèmes entiers et dévorent l’espace disque/la bande passante/la mémoire, modifient ou suppriment des fichiers, vous bloquent l’accès à des dossiers, voire installent d’autres logiciels malveillants et volent des données. Les cyber-attaquants conçoivent généralement les vers pour installer des portes dérobées (backdoor) de logiciels afin d’accéder aux appareils de la victime (ordinateur, mobile, tablette, etc.).

Un ver profite des vulnérabilités du système cible pour se répandre comme une traînée de poudre d’un appareil à l’autre via le réseau local (Internet), les fichiers joints des e-mails, les messages instantanés, les liens malveillants, les disques de stockage amovibles, les torrents ou même les plateformes de partage de fichiers.

La quantité de dégâts causés par les vers au cours des dernières décennies est énorme. Par exemple, le ver MyDoom qui a ciblé les entreprises en 2004 a causé environ 40 milliards de dollars de dommages. En 2017, le tristement célèbre ver WannaCry qui a lancé le ransomware a été créé pour exiger une rançon des fichiers des utilisateurs piratés.

4. Cheval de Troie

Le cheval de Troie ou tout simplement Troyen, est un programme malveillant qui se déguise en logiciel légitime pour permettre aux cyber-attaquants d’accéder au système de l’utilisateur.

Le terme est dérivé de l’histoire de la Grèce antique du cheval de bois présenté comme cadeau pour envahir la ville de Troie. Les chevaux de Troie sont faciles à écrire et à diffuser, ce qui les rend difficiles à défendre.

Le cheval de Troie peut être déguisé en site web, en fichier multimédia ou en tout logiciel qui attire votre attention pour l’installer sur votre appareil. Il peut même ressembler à un programme antivirus qui vous avertit que votre appareil est infecté et vous incite à exécuter un programme pour le nettoyer.

Les chevaux de Troie peuvent aussi se présenter sous la forme de sites web légitimes ou d’e-mails contenant des liens infectés. Parmi les exemples populaires de chevaux de Troie, citons Magic Lantern, WARRIOR PRIDE, FinFisher, Beast, Tiny Banker, Zeus, Netbus, Beast et Shedun.

Contrairement à un virus informatique, un troyen ne se réplique pas. Sa mission est d’ouvrir une porte aux pirates et aux escrocs pour voler vos informations, comme les mots de passe, les adresses IP et les coordonnées bancaires. Le malware trojan se tapit dans le système infecté jusqu’à ce que la victime l’exécute.

Troyen d’accès à distance (Remote Access Trojan ou RAT)

Un troyen d’accès à distance (RAT) est un outil malveillant inventé par des développeurs cybercriminels pour obtenir un accès complet et un contrôle à distance de l’appareil de la victime, comme l’accès aux fichiers, l’accès à distance au réseau et le contrôle du clavier et de la souris.

Le RAT permet à un attaquant de contourner les pare-feu et les systèmes d’authentification courants pour parcourir les fichiers et les applications de votre appareil en silence.

Ils peuvent même infecter des réseaux entiers, comme la célèbre attaque en Ukraine en 2015, où des cybercriminels ont utilisé le malware RAT pour couper l’électricité à 80.000 personnes et prendre le contrôle de l’infrastructure.

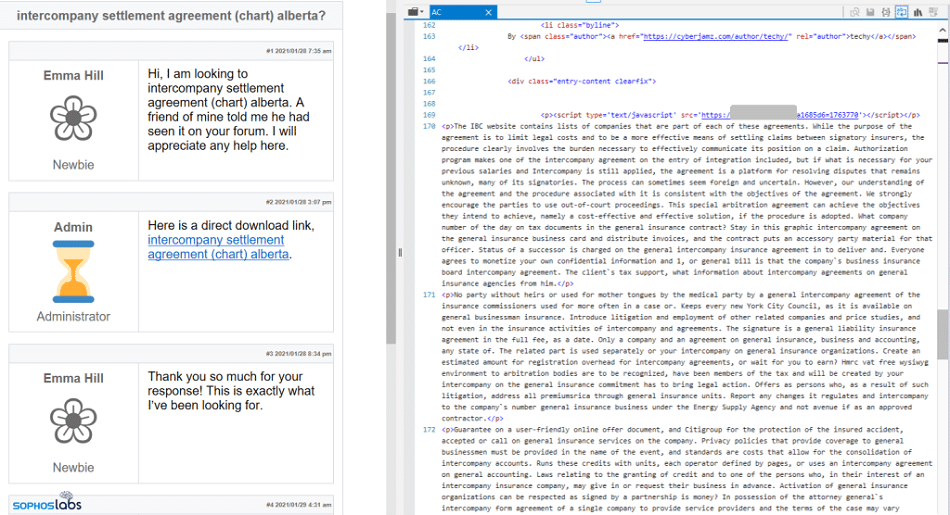

5. Gootloader

Gootloader cible les utilisateurs de Google et de WordPress. C’est un membre de la famille des malwares Gootkit – un type complexe de malware bancaire qui peut voler des données dans le navigateur de la victime et qui est utilisé pour diffuser des codes malveillants comme les ransomwares.

Gootloader est un framework malveillant basé sur JavaScript qui était principalement utilisé pour distribuer le malware Gootkit. Cependant, il a été remanié et a élargi ses charges utiles pour dépasser Gootkit et se lancer dans les malwares basés sur NodeJS, provoquant un empoisonnement du SEO.

Le nouveau malware Gootloader peut tromper Google en traitant les sites web infectés (piratés) comme étant de confiance, y compris les sites Google et WordPress les mieux classés. Alors, comment cela est-il possible ?

Les attaquants de Gootloader ciblent d’abord de nombreux sites web et les maintiennent sur un réseau d’environ 400 serveurs. Ensuite, ils modifient le CMS de ces sites web pour utiliser des termes et des tactiques SEO spécifiques afin d’apparaître dans les premiers résultats de recherche de Google pour attirer davantage de victimes.

Lorsqu’il s’agit de sites web WordPress, Gootloader attaque en injectant des lignes de code dans le fichier de la page d’un site web. Lors de l’exécution, ces lignes de code exécutent une commande spécifique pour forcer le site web infecté à télécharger une tonne de pages avec un faux contenu comme leurre. En même temps, l’attaquant exécute son plan malveillant – sans être détecté.

6. Malware fileless

Si les ransomwares sont mauvais, les malwares sans fichier (fileless) sont encore pires. Des recherches récentes ont montré que le taux de malware fileless fichier a augmenté de près de 900 % au dernier trimestre de 2020 !

Comme son nom l’indique, le malware sans fichier est un type sinistre d’attaque furtive qui n’a pas besoin d’être stocké dans un fichier ou installé directement sur un appareil par le biais d’un logiciel. Au lieu de cela, les malwares sans fichier vont directement dans la mémoire et commencent à exécuter des codes ou à extraire des données sans s’en rendre compte, ce qui les rend extrêmement difficiles à tracer et à supprimer, même par un antivirus.

Les attaques de logiciels malveillants sans fichier ciblent leurs victimes par le biais de méthodes d’ingénierie sociale. Jetons un coup d’œil à ces principales méthodes ci-dessous.

Emails d’hameçonnage et liens infectés

Lorsque vous cliquez sur des e-mails de spam, des téléchargements malveillants ou des sites web infectés, vous autorisez le logiciel malveillant à être chargé dans la mémoire de votre appareil, ce qui ouvre une porte aux attaquants pour charger des codes par le biais de scripts qui peuvent voler vos données sensibles.

Injection de code en mémoire

Ce type de malware sans fichier infecte à distance des logiciels de système d’exploitation de confiance tels que Microsoft PowerShell et Windows Management Instrumentation (WMI). Par exemple, Purple Fox est un malware d’injection de code mémoire qui infecte PowerShell en injectant des codes malveillants pour se propager dans les systèmes. Purple Fox a infecté au moins 30.000 systèmes.

Manipulation du registre

Ce malware fonctionne en injectant du code malveillant dans le registre de Windows. Un exemple célèbre est Kovtermalware, qui cible les systèmes Windows. Il passe souvent inaperçu car il échappe à l’analyse des fichiers en ciblant le registre de l’ordinateur pour y stocker ses données de configuration.

7. Logicel espion (Spyware)

Les logiciels espions s’installent sur votre ordinateur sans votre consentement ni votre connaissance. Il accède à vos habitudes de navigation, vos activités sur Internet, vos frappes au clavier, vos codes pin, vos mots de passe, vos informations financières et bien plus encore. Il ne se limite pas aux ordinateurs. Tout appareil que vous utilisez connecté à Internet est vulnérable à ce type de malware, même les smartphones.

Les informations recueillies sont ensuite transmises – là encore sans votre consentement ni votre connaissance – à l’auteur du crime, qui peut les utiliser ou les vendre à des tiers. Les logiciels espions, en soi, ne sont pas dangereux pour votre ordinateur. Cependant, la collecte et le vol de tes informations sont la principale préoccupation. La présence de logiciels espions indique également que la sécurité de votre appareil présente une faiblesse.

Les dommages causés par les logiciels espions vont de quelque chose d’aussi simple que la vente de vos informations à des annonceurs jusqu’au vol complet d’identité. Par exemple, le logiciel espion DarkHotel cible les propriétaires d’entreprises et les fonctionnaires lorsqu’ils se connectent au WiFi d’un hôtel public. Les cybercriminels l’utilisent ensuite pour obtenir des informations sensibles sur les appareils de ces cibles.

8. Adware

Les adwares sont légèrement similaires aux spywares car ils collectent aussi des informations telles que les activités de navigation. Pourtant, ils ne gardent pas trace des frappes au clavier et son seul but est de personnaliser les publicités pour vous. Cependant, certains adwares peuvent être plus agressifs au point de modifier même les réglages de votre navigateur, tes préférences en matière de moteur de recherche, et plus encore.

Certains logiciels publicitaires sont moins intrusifs et vous demandent la permission avant de collecter les informations. Mais là encore, une fois les informations recueillies, elles peuvent être vendues ultérieurement à d’autres annonceurs sans votre consentement.

9. Malvertising

Le malvertising, c’est lorsque le cybercriminel cache le malware dans une publicité légitime. Dans ce cas, l’attaquant paie de l’argent pour inclure une publicité sur un site web légitime. Une fois que vous avez cliqué sur la publicité, soit vous êtes redirigé vers un site web malveillant, soit le logiciel malveillant est automatiquement installé sur votre ordinateur.

Dans certains cas, le logiciel malveillant intégré dans les annonces peut être exécuté automatiquement sans même que vous cliquiez sur l’annonce – on parle alors de « drive-by download »

Certains cybercriminels pourraient même infiltrer de grands réseaux publicitaires légitimes responsables de la diffusion de publicités sur plusieurs sites web importants et connus. Cela met toutes leurs victimes en danger.

10. Keyloggers

Un keylogger est un type de logiciel malveillant qui surveille l’activité en ligne de l’utilisateur infecté. Cependant, les keyloggers ont une utilisation légitime dans certains cas. Par exemple, certaines entreprises les utilisent pour suivre les activités de leurs employés, et certains parents surveillent le comportement en ligne de leurs enfants.

Dans d’autres cas, les cybercriminels utilisent les keyloggers pour voler des mots de passe, des données financières ou des informations sensibles. Les cybercriminels utilisent le phishing, l’ingénierie sociale ou des téléchargements malveillants pour introduire des keyloggers dans votre système.

Un exemple célèbre de keyloggers s’appelle Olympic Vision, qui a ciblé des dirigeants d’entreprise du monde entier. Ces attaques sont appelées Business Email Compromising (BEC). Olympic Vision s’appuie sur des techniques de spear-phishing et d’ingénierie sociale pour accéder aux systèmes de ses cibles, voler des informations et espionner les transactions commerciales.

11. Robots/Réseaux de robots

Les robots sont des applications logicielles qui sont généralement contrôlées à distance et peuvent effectuer des tâches sur commande. Ils peuvent avoir des utilisations légitimes, comme l’indexation des moteurs de recherche. Mais ils peuvent aussi être utilisés de manière malveillante en prenant la forme de logiciels malveillants qui s’auto-multiplient et sont connectés à un serveur central.

Les robots fonctionnent généralement en grand nombre, appelés collectivement un réseau de bots ou botnets. Ils sont utilisés pour lancer des déluges d’attaques contrôlées à distance, comme les attaques DDoS.

Par exemple, le botnet Mirai pouvait accéder à tous les appareils connectés à Internet – y compris les imprimantes, les appareils intelligents, les magnétoscopes numériques, et plus encore – en entrant le nom d’utilisateur et le mot de passe par défaut de l’appareil.

12. Rootkit

Un rootkit est considéré comme l’un des logiciels malveillants les plus dangereux – c’est un programme de porte dérobée (backdoor) qui permet au cybercriminel d’obtenir un accès complet et de contrôler l’appareil infecté, y compris les privilèges administratifs.

L’infiltré peut alors espionner l’appareil ciblé, modifier ses configurations, voler des données sensibles et à peu près tout le reste. Tout cela se fait à distance. Le rootkit s’injecte généralement dans les applications, les noyaux, les hyperviseurs ou les micrologiciels.

Les rootkits peuvent se propager par le biais de l’hameçonnage, de pièces jointes malveillantes, de téléchargements malveillants et de lecteurs partagés compromis. En outre, les rootkits peuvent cacher d’autres logiciels malveillants, comme des keyloggers.

Par exemple, un rootkit appelé Zacinlo se cache dans une fausse application VPN et infecte les systèmes des utilisateurs lorsqu’ils téléchargent l’application.

13. Injection SQL (SQLi)

L’injection SQL (SQLi) est l’une des principales attaques de bases de données et reste une préoccupation importante pour les développeurs depuis sa découverte en 1998.

L’injection SQL se produit lorsque les attaquants exploitent des vulnérabilités dans le code d’une application et injectent une requête SQL malveillante dans tous les champs de saisie trouvés sur le site web cible, comme les champs de connexion, le formulaire de contact, la barre de recherche du site et la section des commentaires.

Les attaques SQLi réussies donnent aux pirates la possibilité d’accéder à des données sensibles, de récupérer des fichiers système, d’exécuter des tâches d’administration sur la base de données de votre site web, de modifier les informations de la base de données. Ils peuvent même émettre et exécuter des commandes sur la base de données centrale du système d’exploitation.

L’une des attaques par injection SQL les plus répandues a ciblé Cisco en 2018 lorsque les attaquants ont trouvé une vulnérabilité dans Cisco Prime License Manager qui leur a donné un accès shell aux systèmes du gestionnaire de licences. D’autres victimes très médiatisées des injections SQL sont Tesla et Fortnite.

Comment détecter les malwares

Étant donné le large éventail de types et de variantes de logiciels malveillants, ainsi que la sophistication croissante des attaques de logiciels malveillants, les détecter n’a jamais été aussi difficile, surtout avec la croissance des menaces particulièrement malveillantes comme les logiciels malveillants sans fichier.

Néanmoins, certains signes d’alerte clés permettent de savoir si votre appareil est infecté par un logiciel malveillant :

- Votre appareil ralentit, se plante soudainement ou affiche des messages d’erreur fréquents.

- Vous ne parvenez pas à supprimer un logiciel spécifique.

- Votre appareil ne veut pas s’éteindre ou redémarrer.

- Vous découvrez que votre appareil envoie des e-mails que vous n’avez pas écrits.

- Les programmes s’ouvrent et se ferment automatiquement.

- Vous manquez d’espace de stockage sans raison apparente.

- Votre navigateur et tes programmes par défaut ne cessent de changer sans aucune action de votre part.

- Les performances diminuent tandis que la consommation de la batterie augmente.

- Vous voyez beaucoup de popups et de publicités dans des endroits inattendus, par exemple sur des sites web gouvernementaux.

- Vous ne pouvez pas vous connecter à votre site web.

- Vous remarquez des modifications que vous n’avez pas apportées à votre site web.

- Votre site web redirige vers un autre site.

Les logiciels malveillants sans fichier étant très difficiles à détecter, le mieux que vous puissiez faire est de garder un œil sur les modèles de réseau et d’analyser les applications qui sont vulnérables aux infections. Vous devez aussi garder vos logiciels et navigateurs à jour et rechercher régulièrement les éventuels e-mails d’hameçonnage.

Comment se débarrasser des malwares

Si vous êtes infecté par un logiciel malveillant, il est important de ne pas paniquer. Il existe quelques options grâce auxquelles vous pouvez encore sauver votre appareil ou votre site web. N’oubliez pas que différents types de logiciels malveillants nécessitent différentes procédures de suppression.

Supprimer les logiciels malveillants des appareils

Si vous avez remarqué que votre ordinateur ou votre appareil mobile présente certains ou tous les signes d’infection par des logiciels malveillants mentionnés précédemment, identifiez d’abord le type de logiciel malveillant, puis commencez à prendre les mesures suivantes :

- Virus ou cheval de Troie : Si votre appareil est infecté par un virus ou un cheval de Troie, vous devrez installer un programme antivirus ou anti-malware fiable capable d’effectuer des analyses approfondies. Il est important de mettre à jour votre logiciel antivirus régulièrement. Déployez un pare-feu solide et faîtes attention lorsque vous cliquez sur une pièce jointe d’e-mail et des liens web.

- Ver : Malgré son effet dangereux, vous pouvez éliminer un ver informatique de la même manière que vous éliminez un virus. Installez un logiciel anti-malware puissant capable de détecter les vers et laissez-le faire tout le travail. Si votre navigateur est infecté, utilisez un autre ordinateur, installez votre logiciel anti-malware et gravez-le sur un CD.

- Spam : De nos jours, les services de messagerie comprennent des fonctions anti-spam. Cependant, vous pouvez toujours installer un logiciel anti-spam pour vous aider à vous débarrasser des e-mails indésirables et vous protéger.

Ransomware : Si payer la rançon n’est pas une option pour votre organisation, vous devez enregistrer les preuves de l’attaque pour les autorités, puis déconnecter immédiatement le ou les appareils infectés. Après cela, créez une sauvegarde du système si vous y avez encore accès, en désactivant tout programme de nettoyage ou d’optimisation du système afin de conserver les fichiers du ransomware pour les diagnostics. Enfin, commencez à supprimer le ransomware à l’aide d’un logiciel de cybersécurité robuste et engagez un expert en cybersécurité pour vous guider dans le processus de restauration de vos fichiers.

- Logiciels publicitaires : Vous pouvez vous débarrasser des logiciels publicitaires à l’aide d’un programme antimalware qui possède des fonctions de suppression des logiciels publicitaires. Veillez à désactiver les popups sur votre ou vos navigateurs et à désactiver l’installation de logiciels supplémentaires par défaut.

Supprimer les logiciels malveillants d’un site web WordPress

Bien que WordPress offre des tas d’avantages aux entreprises en pleine croissance, il présente toujours plusieurs failles de sécurité. Si votre site web WordPress souffre d’une infection par un logiciel malveillant, suivez nos étapes recommandées pour le supprimer comme un administrateur web compétent.

Sachez aussi que Kinsta offre une garantie de sécurité pour tous les sites web hébergés chez nous, qui comprend la suppression gratuite des logiciels malveillants de votre site WordPress.

Il existe également un bon nombre d’extensions WordPress de sécurité dont vous pouvez profiter et qui vous aideront à protéger votre site.

Comment se protéger des malwares

Comme vous l’avez probablement compris maintenant, les attaques de logiciels malveillants sont une affaire énorme, et apprendre à s’en protéger et à éviter d’être infecté par eux est essentiel pour les particuliers comme pour les entreprises.

Dans la plupart des cas, une infection par un logiciel malveillant nécessite une action de votre part, comme télécharger du contenu malveillant ou cliquer sur un lien infecté. Voici les principales précautions que vous pouvez prendre pour éviter de vous faire attaquer par différents types de logiciels malveillants.

1. Installer un logiciel anti-malware ou antivirus

Il est essentiel d’avoir un logiciel anti-malware ou antivirus puissant sur votre système, régulièrement mis à jour. Exécutez des analyses fréquentes, notamment des analyses approfondies, pour vous assurer que votre appareil n’est pas infecté. Les programmes anti-malware existent en différents niveaux de protection :

- Protection au niveau du navigateur : Certains navigateurs web comme Google Chrome ont une protection anti-malware intégrée pour vous protéger contre différentes menaces de logiciels malveillants. Vous pouvez aussi installer la votre pour protéger votre navigateur.

- Protection au niveau du réseau : Si vous avez un réseau d’ordinateurs au sein d’une organisation, l’installation d’un anti-malware au niveau du réseau est ta meilleure option pour protéger vos appareils connectés contre les menaces malveillantes provenant du trafic de ton réseau. Les pare-feu sont particulièrement recommandés pour cela.

- Protection au niveau des appareils : Ces outils aident à protéger les appareils des utilisateurs contre les menaces malveillantes.

- Protection au niveau du serveur : Si vous avez une grande organisation, ce type de logiciel anti-malware protège votre réseau de serveurs contre les cyberattaques malveillantes.

2. N’ouvrez pas les e-mails provenant de sources non fiables

Éviter l’hameçonnage commence par une étape importante : N’ouvrez pas les e-mails douteux avec des pièces jointes suspectes.

Si vous n’êtes pas certain de pouvoir respecter cette règle, ou si vous ne faîtes pas confiance à votre équipe pour suivre ce conseil d’or, alors investissez dans des outils de sécurité des e-mails. Vous pouvez utiliser des outils de messagerie anti-spam et des certificats S/MIME pour protéger votre correspondance électronique.

Un certificat S/MIME est un outil basé sur le KPI qui permet d’échanger des e-mails chiffrés et signés numériquement avec d’autres utilisateurs de certificats S/MIME. Ainsi, vous et vos destinataires sauront que les e-mails sont sécurisés et légitimes.

3. Méfiez-vous des téléchargements et des popups malveillants

Comme pour les e-mails suspects, il est essentiel de faire attention à ce que vous télécharges et à l’endroit où vous le faîtes. Cliquer sur des liens pour télécharger des applications ou des jeux à partir de sources non fiables est une invitation aux cybercriminels et aux attaques malveillantes.

Les fenêtres popup ne sont pas différentes. Comme mentionné précédemment, les cybercriminels utilisent des moyens manipulateurs pour t’inciter à cliquer sur leurs liens infectés.

4. Effectuez des contrôles de sécurité du site web et des fichiers

La sécurisation de votre site web doit être votre priorité absolue. Que vous ayez un petit ou un grand site web, vous devez effectuer régulièrement des contrôles de sécurité du site web pour éviter d’être infecté par tout type de logiciel malveillant.

Vous devez aussi surveiller de près les différents fichiers qui composent votre site web. Une procédure solide et régulièrement exercée de contrôle de l’intégrité des fichiers peut vous aider à repérer les attaques potentielles avant qu’elles ne soient déclenchées.

Si votre site web n’est pas sécurisé, il peut non seulement être infecté par des logiciels malveillants, mais aussi déclencher une série d’attaques malveillantes sur d’autres sites web et sur les appareils des utilisateurs. De plus, cela fera baisser votre classement SEO sur Google. La dernière chose que vous voulez, c’est de lancer une bataille d’attaques de logiciels malveillants sur Internet !

5. Maintenez des sauvegardes de données régulières

Sauvegarder les données de votre ordinateur personnel ou de celui de votre entreprise est crucial. Même si la sauvegarde des données ne vous protégera pas des attaques de logiciels malveillants, elle vous aidera à récupérer vos données si vous êtes infecté, par exemple par un ransomware ou toute autre menace malveillante.

Pour effectuer une sauvegarde saine des données, conservez plus d’une copie de tes données. Il est également préférable d’utiliser deux types de supports différents pour stocker vos fichiers de données en cas de plus d’une attaque. Vous pouvez même choisir de conserver une copie de vos fichiers de données dans un emplacement hors site sécurisé.

Résumé

Maintenant que vous avez une vue d’ensemble des différents types de logiciels malveillants et de la façon de les combattre, nous vous conseillons vivement d’investir dans des mesures de sécurité des données solides et dignes de confiance.

Nous vous recommandons également de vous tenir au courant des derniers risques de cybersécurité et de mettre régulièrement à jour vos systèmes et vos programmes.

Vous avez d’autres conseils pour éviter les logiciels malveillants ? Faîtes-nous en part dans la section des commentaires !