Organisaties die veel websites beheren kiezen vaak voor WordPress Multisite vanwege de flexibiliteit en controle. Universiteiten, mediabedrijven, non-profitorganisaties en bureaus daarentegen gebruiken het om meerdere sites te beheren vanuit één enkele WordPress installatie. Elke site kan zijn eigen gebruikers, content en domein hebben, terwijl het netwerk de plugins, thema’s en kernbestanden deelt. Deze opzet vereenvoudigt het onderhoud, vermindert duplicatie en helpt teams sneller te schalen.

Maar dit gemak brengt unieke beveiligingsproblemen met zich mee. Omdat alle sites dezelfde kernbestanden delen, kan één kwetsbaarheid, zoals een zwak wachtwoord of een verouderde plugin, het hele netwerk in gevaar brengen.

In plaats van het probleem geïsoleerd te hebben op een enkele site, kunnen aanvallers mogelijk toegang krijgen tot elke site in het systeem. In WordPress Multisite vermenigvuldigen de beveiligingsrisico’s zich dus snel.

Deze gids leidt je door de best practices om je hele netwerk te beveiligen. Je leert hoe je een veilige installatie opzet, updates bijhoudt, je systeem “hardened”tegen aanvallen en controleert op verdachte activiteiten.

We behandelen ook tools en plugins waarmee je de beveiliging op meerdere sites kunt afdwingen en we laten zien hoe managed hosting voor WordPress netwerkbrede bescherming vereenvoudigt en versterkt.

Hoog tijd om meer te leren!

Begin met een veilige installatie

Het opzetten van een veilig WordPress Multisite netwerk begint op het moment dat je het installeert. Elke keuze die je in dit stadium maakt – zoals wachtwoorden, gebruikersrollen en authenticatie – heeft invloed op het hele systeem.

Hier lees je hoe je alles vanaf het begin kunt vergrendelen.

Gebruik sterke, unieke wachtwoorden

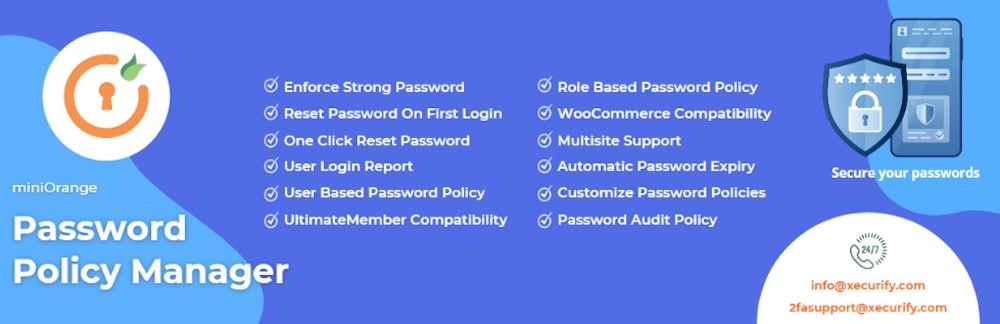

Sterke wachtwoorden zijn niet optioneel in een gedeelde netwerkomgeving. Je verlaagt de risico’s drastisch als elke gebruiker, vooral Super Admins, complexe, unieke wachtwoorden gebruikt. Dwing wachtwoordsterkte af op alle sites met een plugin zoals Password Policy Manager.

Deze plugin helpt je om eisen te stellen aan de lengte, complexiteit en vervaldatum van wachtwoorden, zodat gebruikers niet kunnen terugvallen op zwakke of hergebruikte referenties.

Beperk Super Admin toegang

Super Admins hebben volledige controle over je hele Multisite netwerk, inclusief het installeren van thema’s en plugins, het beheren van gebruikers en het maken van sitebrede wijzigingen. Beperk deze rol tot alleen degenen die hem absoluut nodig hebben. Wijs de meeste gebruikers toe aan adminrollen op siteniveau om de schade te beperken als iemands account wordt gehackt.

Verplicht twee-factor authenticatie

Het toevoegen van twee-factor authenticatie (2FA) beschermt je meest gevoelige accounts, zelfs als een wachtwoord gelekt of geraden wordt. Plugins zoals WP 2FA maken het eenvoudig om 2FA verplicht te stellen voor Super Admins en andere gebruikers met hoge rechten. Deze tools ondersteunen app-gebaseerde authenticatie, e-mailcodes en backupmethoden om veilige en flexibele aanmeldingen te garanderen.

De waarde van multi-factor authenticatie is niet beperkt tot WordPress netwerken – grote ondernemingen vertrouwen er ook op. Na verschillende datalekken heeft T-Mobile miljoenen geïnvesteerd in het verbeteren van zijn cyberbeveiligingsmaatregelen.

Het bedrijf heeft regelmatige cyberbeveiligingsrapporten van de Chief Information Security Officer aan de raad van bestuur geïntroduceerd, een moderne zero-trust architectuur aangenomen en multi-factor authenticatiemethoden geïmplementeerd.

Als je managed WordPress hosting gebruikt, kun je 2FA en andere beleidsregels op gebruikersniveau eenvoudiger afdwingen in je hele netwerk. Hosts zoals Kinsta ondersteunen gecentraliseerde tools en integraties die je helpen om consistente beveiligingsstandaarden toe te passen zonder extra handmatig werk.

Blijf waakzaam met updates

Een veilig WordPress Multisite netwerk is afhankelijk van regelmatig onderhoud, en dat begint met updates. Verouderde corebestanden, thema’s en plugins creëren gemakkelijke toegangspunten voor aanvallers. Actueel blijven is niet optioneel. Het is een van de meest effectieve manieren om inbraken in je netwerk te voorkomen.

Automatische updates inschakelen of handmatig beheren met WP-CLI

Schakel automatische updates in voor WordPress corebestanden om het risico op het missen van kritieke wijzigingen te verkleinen. Onze klanten kunnen profiteren van de geavanceerdere Kinsta Automatische Updates add-on voor plugins en thema’s.

Dit zorgt ervoor dat je netwerk de nieuwste beveiligingspatches ontvangt zodra ze beschikbaar zijn. Als je de voorkeur geeft aan een meer hands-on aanpak – vooral in een groot netwerk – gebruik dan WP-CLI om updates handmatig in batches uit te voeren. WP-CLI geeft je de mogelijkheid om updates op schaal te scripten en in te plannen zonder op elke site afzonderlijk in te loggen.

Gebruik alleen betrouwbare thema’s en plugins

Gebruik alleen plugins en thema’s van betrouwbare bronnen zoals de WordPress plugin directory, theme directory of vertrouwde ontwikkelaars. Achtergelaten of niet meer gebruikte plugins bevatten vaak verborgen malware, terwijl verouderde of niet meer gebruikte plugins enorme beveiligingslekken achterlaten. Controleer altijd de updategeschiedenis, gebruikersbeoordelingen en compatibiliteit van een plugin voordat je deze op je netwerk installeert.

Verwijder alles wat je niet gebruikt

Ongebruikte plugins en thema’s lijken misschien onschuldig, maar ze vormen nog steeds een risico, zelfs als ze gedeactiveerd zijn. Aanvallers kunnen zich richten op bekende kwetsbaarheden in deze bestanden als ze op de server blijven staan. Verwijder alles wat je niet meer gebruikt en houd je installatie zo beperkt mogelijk. Minder bloat betekent minder dingen om te patchen, te controleren of je zorgen over te maken.

Toen Spectora, een softwareplatform voor woninginspectie, migreerde naar Kinsta, merkte het bedrijf een daling van 15% in de laadtijden van pagina’s en minder hoofdpijn over het beheer van de site.

Het onderhouden van een schone en bijgewerkte omgeving, vrij van onnodige plugins en thema’s, speelt hierbij een grote rol.

WordPress beschermen tegen aanvallen

Zelfs met sterke wachtwoorden en up-to-date software blijft je Multisite netwerk een doelwit. Brute force aanvallen, XML-RPC exploits en verkeerd geconfigureerde bestandsrechten kunnen aanvallers een ingang bieden. Het harden van je installatie verkleint je aanvalsoppervlak en versterkt je verdediging op elke site in het netwerk.

Beperk inlogpogingen

Brute force aanvallen vertrouwen op herhaalde inlogpogingen om gebruikersnamen en wachtwoorden te raden. WordPress beperkt standaard de aanmeldpogingen niet, waardoor je netwerk blootgesteld kan worden. Installeer een plugin zoals Limit Login Attempts Reloaded om het aantal toegestane pogingen vanaf één IP te beperken.

Deze eenvoudige stap blokkeert geautomatiseerde inlogpogingen en vertraagt kwaadwillende bots die proberen toegang te krijgen tot individuele sites op je netwerk of het netwerk zelf.

Schakel XML-RPC uit tenzij je het nodig hebt

XML-RPC maakt externe toegang tot WordPress mogelijk, maar het introduceert ook kwetsbaarheden, vooral in een Multisite opstelling. Tenzij je het specifiek gebruikt om verbinding te maken met bijvoorbeeld een mobiele app of externe service, schakel het dan uit.

Je kunt dit doen met een plugin zoals Disable XML-RPC API. Als je gedeeltelijke toegang nodig hebt, kun je met sommige plugins bepaalde XML-RPC functies beperken terwijl andere actief blijven.

Stel de juiste bestandsrechten in

Onjuiste bestandsrechten maken het makkelijker voor aanvallers om kernbestanden aan te passen, kwaadaardige code te injecteren of verhoogde toegang te krijgen. Voor een WordPress installatie moeten bestanden meestal 644 rechten hebben en mappen 755.

Vermijd het gebruik van 777 ten koste van alles, omdat dit iedereen volledige lees/schrijf/uitvoer-toegang geeft. Controleer en corrigeer de bestands- en mapmachtigingen regelmatig, vooral na het toevoegen van nieuwe thema’s, plugins of aangepaste scripts.

Pas netwerkbrede beveiligingsmaatregelen toe

Het beveiligen van elke afzonderlijke site is belangrijk, maar als je een WordPress Multisite netwerk beheert, moet je ook beveiligingen afdwingen voor het hele systeem. Deze bredere beveiligingen helpen om alle sites te beschermen tegen veelvoorkomende bedreigingen en verkleinen de kans op massale uitbuiting.

Gebruik een web application firewall (WAF)

Een WAF inspecteert en filtert inkomend verkeer voordat het je sites bereikt en blokkeert kwaadaardige verzoeken zoals SQL-injecties, cross-site scripting en brute force aanvallen. Diensten zoals Cloudflare bieden aanpasbare WAF-bescherming en managed hosts zoals Kinsta hebben WAF-filtering op zakelijk niveau als onderdeel van hun hostingpakket. Door deze extra laag toe te voegen voorkom je dat aanvallers je WordPress installatie bereiken.

Dwing overal HTTPS af

SSL encryptie beschermt gegevens tijdens het transport en geeft gebruikers en zoekmachines een signaal van vertrouwen. Op een Multisite netwerk moet je HTTPS verplicht stellen voor elke site, of die nu publiek toegankelijk is of intern.

Je kunt een plugin zoals Really Simple Security gebruiken om HTTPS over het netwerk af te dwingen, of het server-side afhandelen als je host dat ondersteunt.

Bij Kinsta krijg je gratis SSL certificaten voor alle domeinen dankzij een Cloudflare integratie, waardoor het eenvoudig is om elke site te beveiligen zonder extra kosten.

Verander het standaard voorvoegsel van de databasetabellen

WordPress gebruikt standaard het voorvoegsel wp_ voor alle databasetabellen. Aanvallers scannen vaak op dit voorspelbare patroon bij het lanceren van geautomatiseerde SQL injectie aanvallen. Vervang tijdens het instellen de standaard prefix door iets unieks, zoals network1_ of een willekeurige tekenreeks. Hoewel dit een ervaren aanvaller niet zal tegenhouden, vermindert het je blootstelling aan veelvoorkomende, geautomatiseerde exploits.

Beperk de toegang tot admindashboards

Het admingebied van WordPress blijft een waardevol doelwit. Beperk de toegang tot /wp-admin met behulp van IP allowlisting, VPN’s of beperkingen op serverniveau.

Je kunt bijvoorbeeld alle IP’s blokkeren behalve je kantoornetwerk of team VPN door je .htaccess of NGINX configuratie aan te passen. Dit vermindert de kans dat iemand zich met brute kracht een weg probeert te banen naar je beheerpanelen, vooral op ongebruikte of weinig bezochte sites in het netwerk.

Monitor je Multisite netwerk proactief

Je netwerk vergrendelen is nog maar het begin. Beveiliging hangt ook af van het opmerken van problemen voordat ze escaleren. Met monitoringtools kun je verdacht gedrag opsporen, wijzigingen bijhouden en ervoor zorgen dat je netwerk gezond blijft.

Met WordPress Multisite wordt real-time zichtbaarheid op alle sites nog belangrijker. Hier zijn enkele manieren om effectieve monitoringpraktijken op te zetten:

Maak gebruik van activiteitenregistratie

Elke actie op je netwerk, zoals plugin-installaties, wijzigingen in gebruikersrollen en aanmeldpogingen, laat als het ware een spoor achter. Een activiteitenlogboek helpt je te achterhalen wat er is gebeurd, wanneer en wie het heeft gedaan.

Plugins zoals WP Activity Log bieden gedetailleerde logs van gebruikersacties op alle sites, zodat je snel verdacht gedrag kunt onderzoeken of problemen met de site kunt oplossen. Voor grote netwerken met meerdere medewerkers is dit een onmisbare laag om verantwoording af te leggen.

Scans op kwetsbaarheden uitvoeren

Zelfs met een sterk beveiligingsbeleid duiken er voortdurend nieuwe kwetsbaarheden op. Gebruik tools als Wordfence of Sucuri om automatische scans van je netwerk in te plannen. Deze plugins signaleren verouderde software, bekende exploits, bestandswijzigingen en malware-injecties. Met tijdige waarschuwingen kun je problemen oplossen voordat ze uitgroeien tot regelrechte inbreuken.

Grotere instellingen, zoals de University of Texas at Austin, modelleren dit soort proactieve aanpak door middel van gecentraliseerde beveiligingsbureaus. Het Information Security Office (ISO) van de universiteit houdt toezicht op de reactie op incidenten, inclusief netwerkintrusiedetectie en forensisch onderzoek.

Het behandelt beveiligingsklachten en coördineert herstelwerk in overleg met de leiding. Dit laat zien hoe waardevol het is om een toegewijd proces te hebben voor het snel identificeren van en reageren op bedreigingen.

Monitor prestaties en uptime

Beveiligingsproblemen kondigen zich niet altijd aan met een waarschuwing. Soms laadt een gehackte site gewoon langzaam of gaat hij offline zonder uitleg. Bewakingstools die de uptime, serverreactietijden en het gebruik van bronnen bijhouden, helpen je om deze vroege rode vlaggen te detecteren. Als een site plotseling ongebruikelijk veel bandbreedte begint te verbruiken of herhaaldelijk crasht, kan het meer zijn dan een technische storing. Het kan duiden op een aanval.

Zorg altijd voor een backup- en noodherstelplan

Hoe goed je je WordPress Multisite netwerk ook beveiligt, er kan altijd iets misgaan. Of het een menselijke fout, een mislukte update of een gerichte aanval is, valt nog te bezien. Daarom is een betrouwbaar backup- en herstelplan onmisbaar. Je moet je hele netwerk snel en vol vertrouwen kunnen herstellen als het onverwachte gebeurt, mocht dat nodig zijn.

Automatiseer dagelijkse backups

Handmatige backups zijn niet schaalbaar in een Multisite netwerk. Stel geautomatiseerde, dagelijkse backups in die zonder mankeren worden uitgevoerd. Kinsta vereenvoudigt dit door volledige netwerkbackups op te nemen als onderdeel van haar beheerde hostingplatform. Met één-klik herstel kun je je hele omgeving weer online brengen zonder door individuele sitebestanden of databases te hoeven graven. Deze automatische backups bevatten alle sites, media, plugins, thema’s en database-inhoud, zodat je gerust kunt zijn.

Sla backups off-site op

Als je backups alleen op je hostingserver opslaat, heeft het geen zin als de server zelf in gevaar komt. Gebruik off-site opslag zoals Google Drive, Dropbox of Amazon S3 om redundantie te creëren. Veel WordPress backupplugins zoals UpdraftPlus bieden integraties met cloudopslagdiensten, zodat je dit eenmalig kunt instellen en op de achtergrond kunt laten draaien. Hetzelfde geldt voor Kinsta managed hosting: off-site opslag is beschikbaar en eenvoudig te configureren.

Test je restores regelmatig

Een backup die je nooit hebt getest is geen backup, het is een gok. Plan elk kwartaal een testherstel om er zeker van te zijn dat je backups echt werken. Dit helpt je om de integriteit van bestanden te verifiëren, plugincompatibiliteit te controleren en te bevestigen dat je team het herstelproces kent. Het geeft je ook een realistisch beeld van hoe lang een volledige siteherstel zal duren als je het onder druk moet doen.

Tips voor Multisite-specifieke toegang en plugins

Een netwerk beheren betekent flexibiliteit en controle met elkaar in evenwicht brengen. Je wilt dat individuele sitebeheerders hun inhoud kunnen beheren, maar niet ten koste van de beveiliging van het hele netwerk. Met de juiste toegangscontroles en pluginbeheerpraktijken houd je het systeem veilig zonder teams te vertragen.

Beperk de toegang tot individuele dashboards

Beheerders op siteniveau moeten alleen toegang hebben tot het dashboard van hun eigen site. Vermijd het toekennen van algemene privileges tenzij dat absoluut noodzakelijk is. Dit voorkomt onbedoelde wijzigingen in het netwerk en beperkt de schade als een enkel site-admin account gecompromitteerd raakt. Gebruik plugins voor rolbeheer als dat nodig is om de machtigingen voor alle gebruikers nauwkeurig af te stemmen.

Controleer plugin-toegang per site

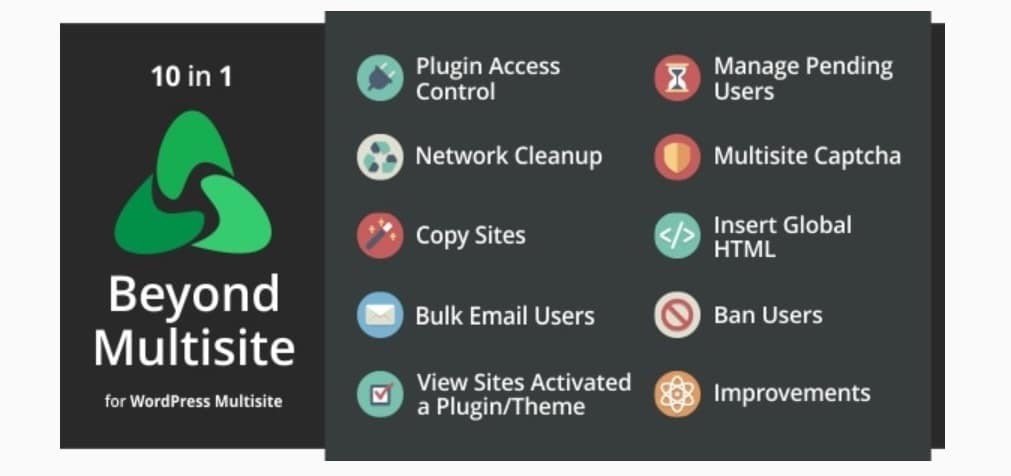

Niet elke site op je netwerk heeft dezelfde tools nodig. Elke site toegang geven tot elke plugin creëert onnodige risico’s. Gebruik in plaats daarvan een plugin zoals Beyond Multisite om plugins per site in te schakelen of te beperken.

Dit houdt onnodige functionaliteit uit de handen van sitebeheerders en vermindert het aantal bewegende delen dat je moet controleren en bijwerken.

Test nieuwe sites en functies in testomgevingen

Push nieuwe sites, thema’s of plugins nooit direct naar je live netwerk. Zet een testomgeving op om compatibiliteit, prestaties en beveiliging te testen voordat je live gaat. Dit helpt je om bugs op te sporen, resourceproblemen te vinden en code te vermijden die het netwerk zou kunnen destabiliseren. Als je op een host zoals Kinsta werkt, zijn er testomgevingen ingebouwd, waardoor je snel en veilig kunt testen.

Versterk je netwerk met geavanceerde beheertools

Als je netwerk groeit, wordt handmatig onderhoud inefficiënt en riskant. Geavanceerde tools helpen je om wijzigingen op schaal te beheren, menselijke fouten te verminderen en een veiligere, betrouwbaardere ontwikkelworkflow te creëren. Twee tools die de moeite waard zijn om vroeg te gebruiken zijn WP-CLI en Docker.

Gebruik WP-CLI voor gecentraliseerde controle

WP-CLI is, zoals eerder genoemd, een opdrachtregelinterface voor WordPress die je krachtige controle geeft over je hele Multisite netwerk. Het kwam al eerder ter sprake bij het bespreken van plugin- en core-updates, maar het is de moeite waard om het nogmaals te benadrukken als een speciaal hulpmiddel.

Met WP-CLI kun je plugins en thema’s in batch updaten, gebruikerswachtwoorden resetten, plugins activeren of deactiveren voor meerdere sites en core updates uitvoeren, allemaal vanaf de terminal. Dit bespaart tijd en verkleint de kans dat je een update mist of een plugin verkeerd configureert.

Gebruik Docker voor ontwikkeling en testen

Met Docker kun je geïsoleerde, containergebaseerde omgevingen opzetten die je productieopstelling weerspiegelen. Dat betekent dat je nieuwe plugins, thema’s of aangepaste code kunt testen zonder je live netwerk aan te raken. Door staging-omgevingen lokaal of in de cloud te draaien, voorkom je verrassende compatibiliteitsproblemen en verminder je het risico op het introduceren van kwetsbaarheden tijdens de ontwikkeling.

Docker maakt het ook eenvoudiger om samen te werken met ontwikkelaars en te zorgen voor consistente omgevingen in verschillende teams. Kinsta’s DevKinsta tool voor WordPress ontwikkelaars is gebouwd op Docker.

Veilige WordPress Multisite hosting met Kinsta

Het kiezen van de juiste hostingprovider maakt een aanzienlijk verschil in hoe veilig en efficiënt je je Multisite netwerk kunt beheren. Kinsta Managed Hosting voor WordPress is ontworpen voor Multisite gebruikers en ondersteunt dit met een solide functie die eenvoudige installatie, prestaties, schaalbaarheid en een sterke beveiligingshouding bevat zonder de noodzaak van voortdurende handmatige tussenkomst.

Kinsta ondersteunt Multisite setups met subdomeinen, subdirectory’s en domeinen, zodat je je netwerk kunt structureren op de manier die jouw organisatie nodig heeft. Of je nu vijf sites beheert of 500, je krijgt over de hele linie hetzelfde hoge niveau van beveiliging.

Gratis Cloudflare integratie met enterprise-grade WAF

Kinsta bevat Cloudflare-integratie bij alle pakketten, waardoor je toegang krijgt tot een WAF op zakelijk niveau. Deze filtert kwaadaardig verkeer voordat het je netwerk bereikt en blokkeert veelvoorkomende exploits zoals SQL-injectie, cross-site scripting en botaanvallen.

Scannen op malware

Kinsta scant je sites dagelijks op malware. Als je netwerk ooit wordt aangetast, komt hun beveiligingsteam zonder extra kosten in actie om het op te ruimen. Dit geeft je een vangnet dat de meeste hosts niet bieden – en dat vooral waardevol is als je verantwoordelijk bent voor tientallen sites.

Geïsoleerde container-gebaseerde architectuur

Elke WordPress site op Kinsta draait in zijn eigen geïsoleerde container. Dat betekent dat zelfs in een Multisite-opstelling de resources op serverniveau worden beschermd. Je vermijdt het risico dat problemen met één site, zoals CPU pieken of malafide scripts, doorwerken op andere sites. Het is een niveau van isolatie dat prestatievoordelen toevoegt bovenop de beveiligingsvoordelen.

Nadat SkyrocketWP bijvoorbeeld naar Kinsta was gemigreerd, zag het bedrijf aanzienlijke prestatieverbeteringen, waarbij de laadsnelheden van pagina’s met wel 81% afnamen.

Dit succes laat zien hoe effectief deze geïsoleerde containertechnologie is in het verbeteren van de beveiliging en prestaties.

Gratis dagelijkse en handmatige backups met één-klik herstel

Kinsta maakt dagelijks automatisch een backup van je hele Multisite netwerk, met de optie om op elk gewenst moment handmatige backups te maken. Het herstellen van een site of het hele netwerk kost slechts één klik. Deze backups bevatten alles: databases, bestanden, thema’s en plugins, waardoor je volledige dekking hebt zonder extra configuratie.

Gratis SSL en CDN inbegrepen

Elke site in je netwerk krijgt een gratis SSL certificaat, zodat je verzekerd bent van veilige HTTPS verbindingen op alle domeinen. Je krijgt ook toegang tot het wereldwijde Kinsta CDN, ondersteund door Cloudflare, dat laadtijden versnelt en een extra laag DDoS bescherming en inhoudsintegriteit toevoegt.

Kinsta zorgt voor de beveiliging aan de hostingkant, zodat jij je kunt richten op het beheren van je netwerk en niet op het afweren van bedreigingen.

Samenvatting

Het beveiligen van een WordPress Multisite netwerk betekent een gelaagde verdediging: sterke gebruikersrollen, doorgelichte plugins, regelmatige updates, betrouwbare backups en voortdurende controle. Elke stap helpt het risico voor elke site in het netwerk te verminderen.

Omdat alle subsites dezelfde kern delen, kan één kwetsbaarheid het hele systeem blootstellen. Daarom is proactieve, netwerkbrede beveiliging belangrijk.

Managed hosting van Kinsta vereenvoudigt veel van dit werk. Met automatische backups, malware scanning, een Cloudflare aangedreven WAF en geïsoleerde containers biedt Kinsta de hands-off beveiliging die Multisite beheerders nodig hebben om op schaal beschermd te blijven.