A segurança na nuvem engloba as tecnologias, controles, processos e políticas que se combinam para proteger seus sistemas, dados e infra-estrutura baseados na nuvem. É um sub-domínio da segurança informática e, mais amplamente, da segurança da informação.

É uma responsabilidade partilhada entre si e o seu fornecedor de serviços na nuvem. Você implementa uma estratégia de segurança na nuvem para proteger seus dados, aderir à conformidade regulamentar e proteger a privacidade de seus clientes. O que, por sua vez, o protege contra as ramificações reputacionais, financeiras e legais de violações e perda de dados.

A segurança na nuvem é um requisito crítico para todas as organizações. Especialmente com as últimas pesquisas do (ISC)2 relatando que 93% das organizações estão moderadamente ou extremamente preocupadas com a segurança na nuvem, e uma em cada quatro organizações confirmando um incidente de segurança na nuvem nos últimos 12 meses.

Neste artigo, vamos criar um guia abrangente para a segurança na nuvem. Você vai explorar os riscos de segurança da mudança para a nuvem, entender por que a segurança na nuvem é necessária e descobrir as melhores práticas de segurança na nuvem. Também abordaremos tópicos como como avaliar a segurança de um provedor de serviços na nuvem e identificar as certificações e o treinamento para melhorar a segurança da sua nuvem.

Vamos começar.

Como funciona a Cloud Security?

A segurança na nuvem é uma complexa interação de tecnologias, controles, processos e políticas. Uma prática altamente personalizada de acordo com os requisitos únicos de sua organização.

Como tal, não há uma explicação única que englobe a forma como a segurança na nuvem “funciona”.

Felizmente, há um conjunto amplamente estabelecido de estratégias e ferramentas que você pode usar para obter uma configuração robusta de segurança na nuvem, estas incluem:

Gestão de Identidade e Acesso

Todas as empresas devem ter um sistema de Gestão de Identidade e Acesso (IAM) para controlar o acesso à informação. O seu fornecedor da nuvem irá integrar-se directamente com o seu IAM ou oferecer o seu próprio sistema integrado. Um IAM combina autenticação multi-factor e políticas de acesso de utilizador, ajudando-o a controlar quem tem acesso às suas aplicações e dados, o que podem aceder e o que podem fazer aos seus dados.

Segurança Física

A segurança física é outro pilar da segurança nas nuvens. É uma combinação de medidas para evitar o acesso direto e a interrupção do hardware alojado no datacenter do seu provedor de cloud computing. A segurança física inclui o controle do acesso direto com portas de segurança, fontes de alimentação ininterruptas, CCTV, alarmes, filtragem de ar e partículas, proteção contra incêndios, e muito mais.

Inteligência, Monitoramento e Prevenção de Ameaças

Inteligência de Ameaças, Sistemas de Deteção de Intrusão (IDS) e Sistemas de Prevenção de Intrusão (IPS) formam a espinha dorsal da segurança na nuvem. As ferramentas de Inteligência de Ameaças e IDS oferecem funcionalidade para identificar atacantes que estão atualmente alvejando seus sistemas ou que serão uma ameaça futura. As ferramentas IPS implementam funcionalidades para mitigar um ataque e alertá-lo sobre sua ocorrência para que você também possa responder.

Criptografia

Usando a tecnologia da nuvem, você está enviando dados para e da plataforma do provedor da nuvem, muitas vezes armazenando-os dentro de sua infra-estrutura. A criptografia é outra camada de segurança na nuvem para proteger seus ativos de dados, codificando-os quando em repouso e em trânsito. Isso garante que os dados sejam quase impossíveis de serem decifrados sem uma chave de decodificação que só você tem acesso.

Teste de Vulnerabilidade e Penetração de Nuvens

Outra prática para manter e melhorar a segurança na nuvem é o teste de vulnerabilidade e penetração. Essas práticas envolvem você – ou seu provedor – atacando sua própria infraestrutura de nuvem para identificar quaisquer possíveis pontos fracos ou exploits. Você pode então implementar soluções para corrigir essas vulnerabilidades e melhorar sua postura de segurança.

Micro-Segmentação

A micro-segmentação é cada vez mais comum na implementação da segurança na nuvem. É a prática de dividir a implementação da sua nuvem em segmentos de segurança distintos, até ao nível da carga de trabalho individual.

Ao isolar cargas de trabalho individuais, você pode aplicar políticas de segurança flexíveis para minimizar qualquer dano que um atacante possa causar, caso ele obtenha acesso.

Firewalls da Próxima Geração

As firewalls da próxima geração são outra peça do puzzle de segurança das nuvens. Eles protegem suas cargas de trabalho usando a funcionalidade tradicional de firewall e recursos mais recentes e avançados. A proteção do firewall tradicional inclui filtragem de pacotes, inspeção de estado, proxy, bloqueio de IP, bloqueio de nome de domínio e bloqueio de portas.

As firewalls de última geração adicionam um sistema de prevenção de intrusão, inspeção profunda de pacotes, controle de aplicações e análise de tráfego criptografado para fornecer deteção e prevenção abrangente de ameaças.

Aqui na Kinsta, nós protegemos todos os sites por trás do Firewall da Plataforma Google Cloud (GCP). Oferecendo proteção de última geração e a capacidade de integração mais próxima com outras soluções de segurança GCP.

7 Riscos de segurança do Cloud Computing

Quer esteja ou não a operar na nuvem, a segurança é uma preocupação para todas as empresas. Você enfrentará riscos como negação de serviço, malware, injeção de SQL, violações de dados e perda de dados. Tudo isso pode ter um impacto significativo na reputação e nos resultados do seu negócio.

Quando você se muda para a nuvem, você introduz um novo conjunto de riscos e muda a natureza dos outros. Isso não significa que a computação em nuvem não seja segura. Na verdade, muitos provedores de nuvens introduzem acesso a ferramentas e recursos de segurança altamente sofisticados que você não poderia acessar de outra forma.

Isso significa simplesmente que você precisa estar ciente da mudança nos riscos, a fim de mitigá-los. Então, vamos dar uma olhada nos riscos de segurança únicos da computação em nuvem.

1. Perda de Visibilidade

A maioria das empresas terá acesso a uma gama de serviços em nuvem através de vários dispositivos, departamentos e geografias. Esse tipo de complexidade em uma configuração de computação em nuvem – sem as ferramentas apropriadas no local – pode fazer com que você perca a visibilidade do acesso à sua infraestrutura.

Sem os processos corretos no lugar, você pode perder de vista quem está usando seus serviços de nuvem. Incluindo quais dados eles estão acessando, carregando e baixando.

Se não o consegues ver, não o consegues proteger. Aumentando o risco de quebra de dados e perda de dados.

2. Violações de conformidade

Com o aumento do controle regulatório, você provavelmente precisará aderir a uma série de rigorosos requisitos de conformidade. Ao mudar para a nuvem, você introduz o risco de violações de conformidade se não tiver cuidado.

Muitos destes regulamentos exigem que sua empresa saiba onde estão seus dados, quem tem acesso a eles, como eles são processados e como são protegidos. Outros regulamentos exigem que o seu fornecedor da nuvem possua certas credenciais de conformidade.

Uma transferência descuidada de dados para a nuvem, ou a mudança para o fornecedor errado, pode colocar sua organização em um estado de não conformidade. Introduzindo repercussões legais e financeiras potencialmente graves.

3. Falta de Estratégia e Arquitetura de Segurança na Nuvem

Este é um risco de segurança na nuvem que você pode facilmente evitar, mas muitos não o fazem. Em sua pressa para migrar sistemas e dados para a nuvem, muitas organizações se tornam operacionais muito antes de os sistemas e estratégias de segurança estarem em vigor para proteger sua infraestrutura.

Aqui na Kinsta, nós entendemos a importância de uma mentalidade de segurança quando nos mudamos para a nuvem. É por isso que Kinsta fornece migrações WordPress gratuitas para garantir que a sua transição para a nuvem seja segura e evite paradas prolongadas.

Certifique-se de implementar uma estratégia de segurança e uma infraestrutura projetada para que a nuvem entre em linha com seus sistemas e dados.

4. Ameaças Internas

Seus funcionários, empreiteiros e parceiros de negócios de confiança podem ser alguns dos seus maiores riscos de segurança. Essas ameaças internas não precisam ter a intenção maliciosa de causar danos ao seu negócio. Na verdade, a maioria dos incidentes com informações privilegiadas é resultado da falta de treinamento ou negligência.

Enquanto você enfrenta este problema, mudar para a nuvem muda o risco. Você entrega o controle de seus dados ao seu provedor de serviços na nuvem e introduz uma nova camada de ameaça interna por parte dos funcionários do provedor.

5. Quebras Contratuais

Qualquer parceria contratual que você tenha incluirá restrições sobre como qualquer dado compartilhado é usado, como ele é armazenado e quem está autorizado a acessá-lo. Seus funcionários que involuntariamente transferem dados restritos para um serviço em nuvem sem autorização podem criar uma quebra de contrato que pode levar a uma ação legal.

Certifique-se de ler os termos e condições dos seus fornecedores de nuvens. Mesmo que você tenha autorização para mover dados para a nuvem, alguns provedores de serviços incluem o direito de compartilhar quaisquer dados carregados em sua infraestrutura. Por ignorância, você pode inadvertidamente violar um contrato de não divulgação.

6. Interface Insegura do Usuário da Aplicação (API)

Ao operar sistemas em uma infraestrutura em nuvem, você pode usar uma API para implementar o controle. Qualquer API incorporada em seus aplicativos da Web ou móveis pode oferecer acesso interno pela equipe ou externo pelos consumidores.

São as APIs de face externa que podem introduzir um risco de segurança na nuvem. Qualquer API externo inseguro é um gateway que oferece acesso não autorizado por criminosos cibernéticos que buscam roubar dados e manipular serviços.

O exemplo mais proeminente de um API externo inseguro é o Facebook – Cambridge Analytica Scandal. O API externo inseguro do Facebook proporcionou à Cambridge Analytica um acesso profundo aos dados dos usuários do Facebook.

7. Má configuração dos serviços em nuvem

A má configuração dos serviços na nuvem é outro potencial risco de segurança na nuvem. Com o aumento da gama e complexidade dos serviços, esta é uma questão crescente. A má configuração dos serviços em nuvem pode fazer com que os dados sejam expostos publicamente, manipulados ou mesmo excluídos.

As causas comuns incluem manter as configurações padrão de segurança e gerenciamento de acesso para dados altamente sensíveis. Outras incluem o gerenciamento de acesso inadequado que dá acesso a indivíduos não autorizados e o acesso a dados manipulados onde dados confidenciais são deixados em aberto sem a necessidade de autorização.

Porque é necessária a segurança em nuvem

A adoção em massa da tecnologia de nuvem combinada com um volume cada vez maior e sofisticação das ameaças cibernéticas é o que impulsiona a necessidade de segurança na nuvem. Refletir sobre os riscos de segurança da adoção da tecnologia de nuvem – descritos acima – não mitigá-los pode vir com implicações significativas.

Mas nem tudo é negativo, a segurança na nuvem também pode oferecer benefícios significativos. Vamos explorar por que a segurança na nuvem é um requisito crítico.

As Ameaças de Segurança Cibernética Continuam a Aumentar

Uma força motriz para práticas de nuvem segura é a ameaça cada vez maior dos cibercriminosos – tanto em volume quanto em sofisticação. Para quantificar a ameaça, um Relatório de Segurança na Nuvem (ISC)2 descobriu que 28% das empresas sofreram um incidente de segurança na nuvem em 2019. Com o governo britânico também reportando 32% das empresas britânicas que sofreram um ataque aos sistemas nos últimos 12 meses.

Prevenção de quebras de dados e perda de dados

Uma consequência destas crescentes ameaças cibernéticas é a aceleração na frequência e volume das violações e perda de dados. Somente nos primeiros 6 meses de 2019, o Relatório de Ameaças Emergentes do Norton destacou que mais de 4 bilhões de registros foram quebrados.

Uma perda ou violação de dados pode ter implicações legais, financeiras e reputacionais significativas. A IBM estima agora o custo médio de uma violação de dados em US$ 3,92 milhões em seu último relatório.

Evitar Violações de Conformidade

Já mencionámos como a segurança na nuvem acarreta o risco de violações de conformidade. Para demonstrar as implicações da não conformidade, basta observar o cão de guarda de privacidade federal da Alemanha que recentemente aplicou uma multa de 9,55 milhões de euros às telecomunicações 1&1 por violação do Regulamento Geral de Proteção de Dados da UE (GDPR).

Mantendo a Continuidade do Negócio

Uma boa segurança na nuvem ajuda a manter a continuidade do seu negócio. Proteger contra ameaças como um ataque de negação de serviço (ataque DDoS). As interrupções não planejadas e o tempo de inatividade do sistema interrompem a continuidade do seu negócio e afetam os seus resultados. Um estudo de pesquisa do Gartner estima esse tempo de inatividade em uma média de US$5600 por minuto.

Benefícios da Segurança na Nuvem

Para além da proteção contra ameaças e evitando as consequências de más práticas, a segurança na nuvem oferece benefícios que a tornam um requisito para as empresas. Estes incluem:

1. Segurança Centralizada

Da mesma forma que a computação em nuvem centraliza aplicativos e dados, a segurança em nuvem centraliza a proteção. Ajudando você a melhorar a visibilidade, implementar controles e proteger melhor contra ataques. Também melhora a continuidade do seu negócio e a recuperação de desastres, tendo tudo isso em um só lugar.

2. Custo Reduzido

Um fornecedor de serviços em nuvem de renome oferecerá hardware e software dedicado a proteger os seus aplicativos e dados 24 horas por dia. Isso elimina a necessidade de investimentos financeiros significativos em sua própria configuração.

3. Administração Reduzida

A mudança para a nuvem introduz um modelo de responsabilidade partilhada para a segurança. Isso pode proporcionar uma redução significativa na quantidade de tempo e recursos investidos na administração da segurança. O provedor de serviços de nuvem assumirá a responsabilidade de proteger sua infraestrutura – e você – em todo o armazenamento, computação, rede e infraestrutura física.

4. Aumento da Fiabilidade

Um provedor líder de serviços em nuvem oferecerá hardware e software de segurança em nuvem de última geração com os quais você pode contar. Você terá acesso a um serviço contínuo onde seus usuários podem acessar com segurança dados e aplicativos de qualquer lugar, em qualquer dispositivo.

Melhores Práticas para Segurança na Nuvem

Ao mover seus sistemas para a nuvem, muitos processos de segurança e melhores práticas permanecem os mesmos. No entanto, você encontrará um novo conjunto de desafios que será necessário superar para manter a segurança dos seus sistemas e dados baseados na nuvem.

Para ajudá-lo com este desafio, compilamos uma série de melhores práticas de segurança para implantações baseadas em nuvem.

Escolha um Fornecedor de Confiança

A base das melhores práticas de segurança em nuvem é construída com base na seleção de um provedor de serviços confiável. Você quer fazer parceria com um provedor de nuvem que fornece os melhores protocolos de segurança incorporados e está em conformidade com os mais altos níveis de melhores práticas do setor.

Um prestador de serviços que estende um mercado de parceiros e soluções para você a fim de aumentar ainda mais a segurança de sua implantação.

A marca de um fornecedor de confiança reflecte-se na gama de conformidade e certificações de segurança que possuem. Algo que qualquer bom fornecedor irá disponibilizar publicamente. Por exemplo, todos os provedores líderes como Amazon Web Services, Alibaba Cloud, Google Cloud (que alimenta Kinsta) e Azure oferecem acesso transparente onde você pode confirmar a conformidade e as certificações de segurança deles.

Além disso, há muitos fatores que vão além da seleção de um fornecedor de confiança. Cobrimos isso mais adiante no artigo com uma lista dos 10 principais para avaliar a segurança de qualquer provedor de nuvem.

Entenda o seu modelo de responsabilidade compartilhada

Ao fazer uma parceria com um provedor de serviços em nuvem, e você move seus sistemas e dados para a nuvem, você entra em uma parceria de responsabilidade compartilhada para a implementação da segurança.

Uma parte crítica das melhores práticas envolve rever e compreender a sua responsabilidade partilhada. Descobrir quais tarefas de segurança permanecerão com você e quais tarefas serão agora tratadas pelo provedor.

Esta é uma escala deslizante dependendo se você está optando por Software como Serviço (SaaS), Plataforma como Serviço (PaaS), Infraestrutura como Serviço (IaaS), ou em um datacenter no local.

Os principais fornecedores de serviços em nuvem como AWS, Azure, Google Cloud Platform e Alibaba Cloud publicam o que é conhecido como um modelo de responsabilidade partilhada para a segurança. Garantindo transparência e clareza. Verifique se você revisa o modelo de responsabilidade compartilhada dos seus provedores de serviços em nuvem.

Reveja os seus contratos e SLAs de fornecedores de nuvens

Você pode não pensar em rever seus contratos de cloud computing e SLAs como parte das melhores práticas de segurança, você deve. SLA e contratos de serviços em nuvem são apenas uma garantia de serviço e recurso no caso de um incidente.

Há muito mais nos termos e condições, anexos e apêndices que podem impactar a sua segurança. Um contrato pode significar a diferença entre o seu fornecedor de serviços na nuvem ser responsável pelos seus dados e possuí-los.

De acordo com o Relatório de Adoção e Risco do McAfee 2019 Cloud, 62,7% dos provedores da nuvem não especificam que os dados dos clientes são de propriedade do cliente. Isso cria uma área cinza legal onde um provedor poderia reivindicar a propriedade de todos os seus dados carregados.

Verifique a quem pertencem os dados e o que acontece com eles se você encerrar os seus serviços. Além disso, procure esclarecer se o provedor é obrigado a oferecer visibilidade sobre quaisquer eventos e respostas de segurança.

Se você está descontente com elementos do contrato, tente negociar. Se algum não for negociável, você precisa determinar se o acordo é um risco aceitável para o negócio. Caso contrário, você precisará procurar opções alternativas para mitigar o risco através de criptografia, monitoramento ou mesmo um provedor alternativo.

Treine seus usuários

Seus usuários são a primeira linha de defesa na computação segura em nuvem. Seu conhecimento e aplicação de práticas de segurança podem ser a diferença entre proteger seu sistema ou abrir uma porta para ataques cibernéticos.

Como melhor prática, certifique-se de treinar todos os seus usuários – funcionários e partes interessadas – que acessam seus sistemas em práticas seguras de nuvem. Faça com que eles saibam como detectar malware, identificar e-mails de phishing e os riscos de práticas inseguras.

Para usuários mais avançados – como administradores – diretamente envolvidos na implementação da segurança na nuvem, considere o treinamento e a certificação específicos do setor. Você encontrará uma série de certificações e treinamentos recomendados de segurança na nuvem, mais adiante no guia.

Controle o acesso do usuário

Implementar um controle rigoroso do acesso dos usuários através de políticas é outra das melhores práticas de segurança na nuvem. Ajudando-o a gerenciar os usuários que estão tentando acessar seus serviços na nuvem.

Você deve começar de um lugar de confiança zero, dando aos usuários acesso apenas aos sistemas e dados que eles precisam, nada mais. Para evitar complexidade na implementação de políticas, crie grupos bem definidos com funções atribuídas para conceder acesso apenas aos recursos escolhidos. Você pode então adicionar usuários diretamente aos grupos, em vez de personalizar o acesso para cada usuário individual.

Proteja seus Pontos Finais de Usuário

Outro elemento das melhores práticas de segurança na nuvem é a segurança dos seus terminais de usuário. A maioria dos usuários acessará seus serviços na nuvem através de navegadores web. Portanto, é fundamental que você introduza segurança avançada do lado do cliente para manter os navegadores dos seus usuários atualizados e protegidos contra exploits.

Você também deve considerar a implementação de uma solução de segurança de endpoint para proteger seus dispositivos de usuário final. Vital com a explosão de dispositivos móveis e trabalho remoto, onde os usuários estão cada vez mais acessando serviços na nuvem através de dispositivos que não são de propriedade da empresa.

Procure uma solução que inclua firewalls, antivírus e ferramentas de segurança da Internet, segurança de dispositivos móveis e ferramentas de deteção de intrusão.

Mantenha a Visibilidade dos Seus Serviços em Nuvem

O uso de serviços na nuvem pode ser diversificado e fugaz. Muitas organizações utilizam vários serviços em nuvem em uma variedade de provedores e geografias. Com a pesquisa sugerindo que os recursos da nuvem têm uma vida média de 2 horas.

Este tipo de comportamento cria pontos cegos no seu ambiente de nuvens. Se você não consegue vê-lo, não consegue segurá-lo.

Certifique-se de implementar uma solução de segurança em nuvem que ofereça visibilidade de todo o seu ecossistema. Você pode então monitorar e proteger o uso da nuvem em todos os seus diferentes recursos, projetos e regiões através de um único portal. Essa visibilidade o ajudará a implementar políticas de segurança granulares e a mitigar uma ampla gama de riscos.

Implementar Encriptação

A criptografia dos seus dados é a melhor prática de segurança, independentemente do local, essencial quando você se muda para a nuvem. Usando os serviços da nuvem, você expõe seus dados a um risco maior, armazenando-os em uma plataforma de terceiros e enviando-os para frente e para trás entre a sua rede e o serviço da nuvem.

Assegure-se de implementar os níveis mais altos de criptografia para dados em trânsito e em repouso. Você também deve considerar o uso de suas próprias soluções de criptografia antes de carregar os dados na nuvem, usando suas próprias chaves de criptografia para manter o controle total.

Um provedor de nuvem pode oferecer serviços de criptografia embutidos para proteger seus dados de terceiros, mas isso lhes dá acesso às suas chaves de criptografia.

A Kinsta opera uma abordagem totalmente encriptada para proteger ainda mais as suas soluções seguras de hospedagem. Isto significa que não suportamos conexões FTP, apenas conexões criptografadas SFTP e SSH (aqui está a diferença entre FTP e SFTP).

Implementar uma Política de Segurança com Senha Forte

Uma política de segurança com senha forte é a melhor prática, independentemente do serviço que você está acessando. A implementação da política mais forte possível é um elemento importante na prevenção de acesso não autorizado.

Como requisito mínimo, todas as senhas devem exigir uma letra maiúscula, uma letra minúscula, um número, um símbolo, e um mínimo de 14 caracteres. Faça com que os usuários atualizem suas senhas a cada 90 dias e configure-as para que o sistema se lembre das últimas 24 senhas.

Uma política de senha como esta impedirá que os usuários criem senhas simples, através de vários dispositivos, e se defendam contra a maioria dos ataques por força bruta.

Como uma camada adicional de melhores práticas de segurança e proteção, você também deve implementar a autenticação multi-factor. Exigindo que o usuário acrescente duas – ou mais – provas para autenticar a sua identidade.

Use um Corretor de Segurança de Acesso à Nuvem (CASB)

O uso de um CASB está se tornando rapidamente uma ferramenta central para implementar as melhores práticas de segurança na nuvem. É um software entre você e seu(s) provedor(es) de serviços na nuvem para estender seus controles de segurança para a nuvem.

Um CASB oferece um conjunto sofisticado de ferramentas de segurança na nuvem para fornecer visibilidade do seu ecossistema de nuvem, aplicar políticas de segurança de dados, implementar identificação e proteção contra ameaças e manter a conformidade.

Você pode descobrir mais sobre como um CASB funciona mais tarde no guia, incluindo uma lista dos 5 principais fornecedores CASB.

Top 10 Recomendações de Lista de Verificação de Segurança para os Clientes da Nuvem

Ao migrar para a nuvem e selecionar um provedor de serviços, um dos fatores mais importantes que você deve considerar é a segurança. Você estará compartilhando e/ou armazenando os dados da empresa com o provedor de serviços escolhido.

Você precisa ter certeza de que seus dados estão seguros. Há inúmeros fatores de segurança a considerar, desde a responsabilidade compartilhada até se os padrões de segurança do provedor estão de acordo com as normas. Este pode ser um processo assustador, especialmente se você não for um especialista em segurança.

Para ajudar, compilamos uma lista de verificação dos 10 principais fornecedores de serviços de segurança ao avaliar um fornecedor de serviços em nuvem.

1. Proteção de Dados em Trânsito e Dados em Repouso

Ao mudar para um serviço em nuvem, um elemento chave de segurança é a proteção dos dados em trânsito entre você (o usuário final) e o provedor. Esta é uma dupla responsabilidade tanto para você quanto para o provedor. Você precisará de proteção de rede para evitar a interceptação de dados e criptografia para impedir que um atacante leia quaisquer dados caso eles sejam interceptados.

Procure um prestador de serviços que lhe ofereça um conjunto de ferramentas para o ajudar a encriptar facilmente os seus dados em trânsito e em repouso. Isso garantirá o mesmo nível de proteção para qualquer trânsito interno de dados dentro do provedor de serviços de nuvem, ou trânsito entre o provedor de serviços de nuvem e outros serviços onde as APIs podem estar expostas.

2. Proteção de ativos

Ao selecionar um provedor de serviços na nuvem, você precisa entender a localização física do local onde seus dados são armazenados, processados e gerenciados. Isso é especialmente importante após a implementação de regulamentações governamentais e do setor, como a GDPR.

Para garantir que seus ativos estejam protegidos, um bom provedor terá proteção física avançada em seu centro de dados para defender seus dados contra acesso não autorizado. Eles também garantirão que seus ativos de dados sejam apagados antes que quaisquer recursos sejam reprovisionados ou descartados para evitar que caiam em mãos erradas.

3. Visibilidade e Controle

Um fator chave na segurança é a capacidade de ver e controlar os seus próprios dados. Um bom provedor de serviços lhe oferecerá uma solução que lhe dará total visibilidade dos seus dados e de quem está acessando, independentemente de onde eles estão e onde você está.

Seu provedor deve oferecer monitoramento de atividades para que você possa descobrir mudanças na configuração e segurança em todo o seu ecossistema. Além de apoiar a conformidade com a integração de soluções novas e existentes.

4. Mercado de Segurança de Confiança e Rede de Parceiros

Para garantir a sua implementação na nuvem será necessária mais do que uma solução ou parceiro. Um bom provedor de serviços na nuvem facilitará a sua busca e conexão com diferentes parceiros e soluções através de um mercado.

Procure um fornecedor com um mercado que ofereça uma rede de parceiros de confiança com um histórico de segurança comprovado. O mercado também deve oferecer soluções de segurança que ofereçam implantação com um clique e sejam complementares na segurança de seus dados, seja operando em uma implantação de nuvem pública, privada ou híbrida.

5. Gestão segura de utilizadores

Um bom fornecedor de serviços na nuvem irá oferecer ferramentas que permitem a gestão segura dos utilizadores. Isso ajudará a evitar o acesso não autorizado a interfaces e procedimentos de gerenciamento para garantir que aplicativos, dados e recursos não sejam comprometidos.

O provedor da nuvem também deve oferecer funcionalidade para implementar protocolos de segurança que separem usuários e evitem que qualquer usuário malicioso (ou comprometido) afete os serviços e dados de outro.

6. Conformidade e Integração de Segurança

Ao considerar um fornecedor de serviços em nuvem, segurança e conformidade andam de mãos dadas. Eles devem atender aos requisitos de conformidade global que são validados por uma organização terceirizada. Você quer um provedor de serviços de nuvem que siga as melhores práticas do setor para a segurança da nuvem e, idealmente, possua uma certificação reconhecida.

O programa Security, Trust, and Assurance Registry (STAR) da Cloud Security Alliance é um bom indicador. Além disso, se você está operando em uma indústria altamente regulamentada – onde HIPPA, PCI-DSS e GDPR podem se aplicar – você também precisará identificar um provedor com certificação específica da indústria.

Para garantir que seus esforços de conformidade sejam econômicos e eficientes, o provedor de serviços de nuvem deve oferecer a você a capacidade de herdar seus controles de segurança em seus próprios programas de conformidade e certificação.

7. Identidade e Autenticação

Seu provedor da nuvem deve garantir que o acesso a qualquer interface de serviço seja limitado apenas a indivíduos autorizados e autenticados.

Ao olhar para os provedores, você quer um serviço que ofereça recursos de identidade e autenticação, incluindo nome de usuário e senha, autenticação de dois fatores, certificados de cliente TLS e federação de identidade com seu provedor de identidade existente.

Você também quer a capacidade de restringir o acesso a uma linha dedicada, a uma empresa ou a uma rede comunitária. Um bom provedor só fornece autenticação através de canais seguros – como HTTPS – para evitar a interceptação.

Certifique-se de evitar serviços com práticas de autenticação fracas. Isto irá expor os seus sistemas a acesso não autorizado, levando ao roubo de dados, alterações ao seu serviço ou a uma negação de serviço. Evite também a autenticação por e-mail, HTTP ou telefone.

Estes são extremamente vulneráveis à engenharia social e à interceptação de credenciais de identidade e autenticação.

8. Segurança Operacional

Ao selecionar um serviço na nuvem, procure um provedor que implemente uma forte segurança operacional para detectar e prevenir ataques. Isto deve cobrir quatro elementos centrais:

Configuração e Gerenciamento de Mudanças

Você quer um provedor que ofereça transparência nos ativos que compõem o serviço, incluindo quaisquer configurações ou dependências. Eles devem informá-lo de quaisquer alterações no serviço que possam afetar a segurança para garantir que não ocorram vulnerabilidades.

Gestão da Vulnerabilidade

Seu provedor deve ter um processo de gerenciamento de vulnerabilidades para detectar e mitigar qualquer nova ameaça ao seu serviço. Você deve ser mantido informado sobre essas ameaças, sua gravidade e o cronograma de mitigação de ameaças planejado, que inclui a resolução.

Monitoramento Protetor

Qualquer fornecedor que mereça o seu sal terá ferramentas de monitorização avançadas para identificar qualquer ataque, mau uso ou mau funcionamento do serviço. Eles tomarão medidas rápidas e decisivas para resolver quaisquer incidentes – mantendo-o informado sobre o resultado.

Na Kinsta, nós nos orgulhamos de oferecer os mais altos padrões operacionais de segurança para soluções de hospedagem. Isto inclui a implementação das últimas atualizações de segurança, monitoramento contínuo do tempo de atividade, backups automáticos e medidas ativas e passivas para parar qualquer ataque em seus rastros.

Resumindo: o seu site é monitorizado e seguro 24 horas por dia, 7 dias por semana.

Gestão de Incidentes

Seu provedor ideal terá um processo de gerenciamento de incidentes pré-planejado para tipos comuns de ataques. Eles estarão prontos para implantar esse processo em resposta a qualquer ataque.

Haverá uma rota de contato clara para você relatar quaisquer incidentes, com uma escala de tempo e formato aceitáveis.

9. Segurança do Pessoal

Você precisa de um provedor de serviços em nuvem em cujo pessoal você pode confiar, pois eles terão acesso aos seus sistemas e dados. Seu provedor de serviços de nuvem escolhido terá um processo de triagem de segurança rigoroso e transparente no local.

Eles devem ser capazes de verificar a identidade do seu pessoal, o direito ao trabalho e verificar a existência de condenações penais não executadas. Idealmente, você quer que eles estejam de acordo com o padrão de triagem estabelecido localmente, como BS 7858:2019 para o Reino Unido ou o preenchimento do formulário I-9 nos EUA.

Além da triagem, você quer um prestador de serviços que garanta que seu pessoal compreenda suas responsabilidades inerentes à segurança e se submeta a um treinamento regular. Eles também devem ter uma política para minimizar o número de pessoas que têm acesso aos seus serviços e podem afetá-los.

10. Uso Seguro do Serviço

Você pode escolher um provedor de nuvem com segurança de última geração e ainda experimentar uma quebra através do mau uso do serviço. É importante entender onde estão as responsabilidades de segurança ao usar o serviço.

O seu nível de responsabilidade será influenciado pelo seu modelo de implementação na nuvem, pela forma como utiliza quaisquer serviços e pelos recursos incorporados de qualquer serviço individual.

Por exemplo, você tem responsabilidades de segurança significativas com o IaaS. Implementando uma instância de computação, a responsabilidade recairia sobre você para instalar um sistema operacional moderno, configurar a segurança e garantir patches e manutenção contínua. O mesmo se aplica a qualquer aplicativo que você implanta nessa instância.

Portanto, certifique-se de compreender os requisitos de segurança do serviço escolhido e quaisquer opções de configuração de segurança à sua disposição. Certifique-se também de educar o seu pessoal na utilização segura dos serviços que escolheu.

O que é a Cloud Security Alliance?

Quando olhamos para a indústria de computação em nuvem, é um mercado díspar sem um órgão de gestão central onde as empresas podem ir em busca de orientação. Isso pode ser frustrante, especialmente ao abordar desafios como a segurança na nuvem.

Felizmente, no lugar dos órgãos diretivos, existem várias organizações que se dedicam a apoiar a indústria. A Cloud Security Alliance é uma dessas organizações.

A Cloud Security Alliance (CSA) é uma organização sem fins lucrativos dedicada ao desenvolvimento e conscientização das melhores práticas para manter um ambiente seguro de computação em nuvem.

É uma organização de membros que oferece orientação de segurança específica do setor na forma de educação, pesquisa, eventos e produtos. Essa orientação é aproveitada diretamente da experiência combinada de profissionais do setor, associações, governos e membros individuais e corporativos da CSA.

Para lhe dar uma melhor compreensão da Cloud Security Alliance, vamos ver de perto como eles apoiam a indústria.

Filiação

A CSA é construída sobre os alicerces dos seus membros. Aderir à CSA como membro abre uma gama de diferentes benefícios, dependendo se você é um indivíduo, uma empresa ou um fornecedor de soluções.

Estes se enquadram em categorias similares, incluindo o acesso à sua rede de especialistas de outros membros, um assento no Conselho Internacional de Normalização, descontos em treinamento e acesso a eventos exclusivos e webinars.

Garantia

O CSA desenvolveu um dos mais reconhecidos programas de certificação de segurança em nuvem: o Security, Trust & Assurance Registry (STAR).

STAR é um programa de garantia do fornecedor que oferece transparência através de auto-avaliação, auditoria de terceiros e monitoramento contínuo em relação aos padrões. O programa compreende três níveis, demonstrando que o titular adere às melhores práticas enquanto valida a segurança de suas ofertas na nuvem.

Educação

Para apoiar a melhoria contínua da segurança na nuvem na indústria, a CSA oferece uma gama de serviços de educação. Você pode buscar uma série de certificações de segurança em nuvem desenvolvidas pela CSA, acessar seu centro de conhecimento e participar de seus webinars e eventos educacionais regularmente agendados.

Pesquisa

A CSA continua a apoiar a indústria a desenvolver e inovar as melhores práticas de segurança na nuvem através das suas pesquisas contínuas. Isto é impulsionado pelos seus grupos de trabalho que agora abrangem 30 domínios da segurança na nuvem.

Os mais recentes e vanguardistas incluem o surgimento de grupos de trabalho para DevSecOps, a Internet das Coisas, Inteligência Artificial, e Blockchain. O CSA publica continuamente suas pesquisas – gratuitamente – garantindo que a indústria possa se manter atualizada e informada sobre a natureza em constante mudança da segurança na nuvem.

Comunidade

O CSA também apoia a indústria, continuando a manter e desenvolver a comunidade de segurança na nuvem. Eles criaram e mantêm uma ampla gama de comunidades que permitem que mentes de toda a indústria de segurança em nuvem se conectem, compartilhem conhecimento e inovem.

Estas comunidades em crescimento vêm em muitas formas. Lá você pode se juntar aos capítulos da CSA para se conectar com profissionais locais e cúpulas CSA onde as melhores mentes compartilham seus conhecimentos com as massas. Há até mesmo o blog CSA que hospeda uma comunidade de seguidores que querem acompanhar as práticas de CSAs.

O que é a Kaspersky Security Cloud?

Quando se fala em segurança na nuvem, é fácil focar nas empresas e esquecer a necessidade dos consumidores individuais.

Se você está acessando serviços na nuvem para seu uso pessoal – fotos, arquivos, administração da vida – você precisa pensar sobre a segurança de seus dados: Kaspersky Security Cloud, a nova solução de segurança adaptativa baseada na nuvem da Kaspersky.

Combinando as melhores funcionalidades e aplicações do software antivírus da Kaspersky Lab, ele cria uma proteção responsiva para os dispositivos dos usuários contra ameaças digitais.

A plataforma foi projetada para usuários individuais, não para empresas.

O Kaspersky Security Cloud protege seus dispositivos contra malware e vírus, adicionando funcionalidade para adaptar a forma como você usa cada dispositivo para oferecer a máxima proteção o tempo todo. Ele oferece recursos como antivírus, anti-ransomware, segurança móvel, gerenciamento de senhas, VPN, controle dos pais e uma gama de ferramentas de privacidade.

A plataforma está disponível em Windows, macOS, Android e iOS. O plano Kaspersky Security Cloud Family oferece proteção para até 20 dispositivos.

Funcionalidade Central na Nuvem de Segurança Kaspersky

Para ajudá-lo a compreender melhor a oferta Kaspersky Security Cloud, examinamos mais de perto a funcionalidade central dentro da plataforma, que está dividida em quatro seções:

Scan

A funcionalidade crítica que você deseja de qualquer solução de segurança, o Kaspersky Security Cloud pode verificar seus dispositivos e remover qualquer malware ou vírus encontrado. Você pode escolher entre várias opções de verificação, incluindo arquivos individuais, verificação rápida, sistema inteiro e programada.

Privacidade

Você pode proteger sua privacidade usando a funcionalidade embutida para verificar suas contas online para garantir que elas não sejam comprometidas, bloquear o acesso à sua webcam e bloquear o tráfego do website para evitar que suas atividades de navegação sejam monitoradas.

Você pode ampliar sua privacidade com downloads adicionais de Kaspersky Secure Connection e Kaspersky Password Manager. O Secure Connection criptografa todos os dados que você envia e recebe enquanto também esconde sua localização, enquanto o Password Manager armazena e protege suas senhas.

Home Network

A Home Network dá a visibilidade de todos os dispositivos que estão ligados à sua rede doméstica. Identificando aqueles que são protegidos pelo Kaspersky Security Cloud. A funcionalidade permite que você seja notificado quando um novo dispositivo se conecta e também bloqueia qualquer dispositivo desconhecido.

Saúde HD

Útil, mas simples, a funcionalidade HD Health dá uma classificação do seu estado do disco rígido e da temperatura do disco. Fornecendo informações sobre taxas de erro, ciclos de energia, horas de ligação, total de dados lidos e total de dados gravados.

Kaspersky Security Cloud é um grande exemplo de como a adoção dos serviços em nuvem criou a necessidade de novas soluções de segurança.

Na seção seguinte, vemos um exemplo semelhante no mundo empresarial com a chegada dos Corretores de Segurança de Acesso à Nuvem.

O que é um Corretor de Segurança de Acesso à Nuvem (CASB)?

Um Corretor de Segurança de Acesso à Nuvem (CASB) é um software que fica entre você, o consumidor de serviços em nuvem, e seu(s) fornecedor(es) de serviços em nuvem. Um CASB estende seus controles de segurança da sua infraestrutura local para a nuvem. Ajudando a aplicar políticas de segurança, conformidade e governança para seus aplicativos em nuvem. Normalmente, ele fica no local ou hospedado na nuvem.

Um CASB irá ajudá-lo a defender-se contra riscos de segurança de alto nível e apoiar a monitorização e mitigação contínua de eventos de alto risco. Ele faz isso protegendo os dados que se movimentam entre o seu ambiente local e o ambiente de nuvem usando as políticas de segurança de sua organização.

Um CASB irá protegê-lo de ciberataques com prevenção de malware e proteger seus dados usando criptografia de ponta a ponta, evitando que usuários externos decifrem o conteúdo.

Como funciona um CASB?

Um CASB pode ser implantado de três maneiras distintas: como proxy reverso, forward proxy, ou em um ‘modo API’. Cada um tem suas próprias vantagens e desvantagens, com muitos especialistas do setor recomendando uma implantação multimodo.

Vamos ver mais de perto os diferentes modos de implantação de um CASB:

Proxy Reversa

Um proxy reverso fica em frente ao serviço na nuvem, fornecendo recursos de segurança em linha, sentado no caminho do tráfego da rede. A conexão do proxy reverso corre da Internet para o seu servidor de aplicações, escondendo informações por trás dele que vêm da fonte original.

Proxy Frente

Um proxy forward fica na frente do usuário, com o tráfego CASB proxying para múltiplas plataformas de nuvem. A conexão do proxy forward vai de você, sentado atrás do seu firewall, até a internet. Como o proxy reverso, ele também fornece recursos de segurança em linha.

Modo API

Ao contrário das implementações proxy, a utilização da Interface do Programa Aplicativo (API) permite a integração direta do CASB e de um serviço em nuvem. Isso permite que você proteja tanto o tráfego gerenciado quanto o não gerenciado.

Dependendo da funcionalidade da API dos provedores de serviços em nuvem, você pode visualizar a atividade, o conteúdo e tomar medidas de fiscalização.

Os Pilares de Funcionalidade nos CASBs

Um CASB fornece funcionalidades que se enquadram em quatro “pilares”, estes incluem:

1. Visibilidade

Quando um aplicativo em nuvem fica fora da visão do seu departamento de TI, você cria informações que não são controladas pelos processos de governança, risco e conformidade da sua empresa.

Um CASB dá visibilidade de todas as aplicações em nuvem e da sua utilização. Incluindo informações vitais sobre quem está usando a plataforma, seu departamento, localização e os dispositivos utilizados.

2. Segurança de Dados

O uso de uma plataforma em nuvem cria um risco maior de compartilhar dados inadvertidamente com as pessoas erradas. Se você estiver usando armazenamento em nuvem, uma ferramenta típica de prevenção contra perda de dados (DLP) não será capaz de rastrear ou controlar quem está acessando seus dados.

Um CASB ajuda você a reforçar a segurança centrada em dados dentro de uma plataforma em nuvem, combinando criptografia, tokenization, controle de acesso e gerenciamento de direitos de informação.

3. Proteção contra Ameaças

Uma das ameaças de segurança mais difíceis de proteger é o seu próprio pessoal. Mesmo ex-funcionários que foram desativados dos sistemas principais da sua organização ainda podem ser capazes de acessar aplicativos em nuvem contendo informações críticas para os negócios.

Os CASBs permitem detectar e responder a ameaças internas maliciosas ou negligentes, utilizadores privilegiados e contas comprometidas dentro da sua infra-estrutura de cloud computing.

4. Conformidade

Quando seus dados se moverem para a nuvem, você precisará garantir a manutenção da segurança e privacidade dos dados para cumprir os regulamentos da indústria e do governo. Um CASB fará isso por você, identificando e aplicando políticas de DLP sobre dados confidenciais na sua implantação na nuvem. Ajudando-o a manter a conformidade com os regulamentos, incluindo SOX e HIPAA.

Um CASB também ajudará a comparar a sua configuração de segurança na nuvem com os principais requisitos regulatórios como PCI DSS, NIST, CJIS, MAS e ISO 27001.

Os 5 melhores corretores de segurança de acesso à nuvem em 2020

A migração em massa de serviços para a nuvem juntamente com a necessidade de implementar segurança na nuvem devido aos riscos significativos de violação e perda de dados criou uma explosão no mercado CASB.

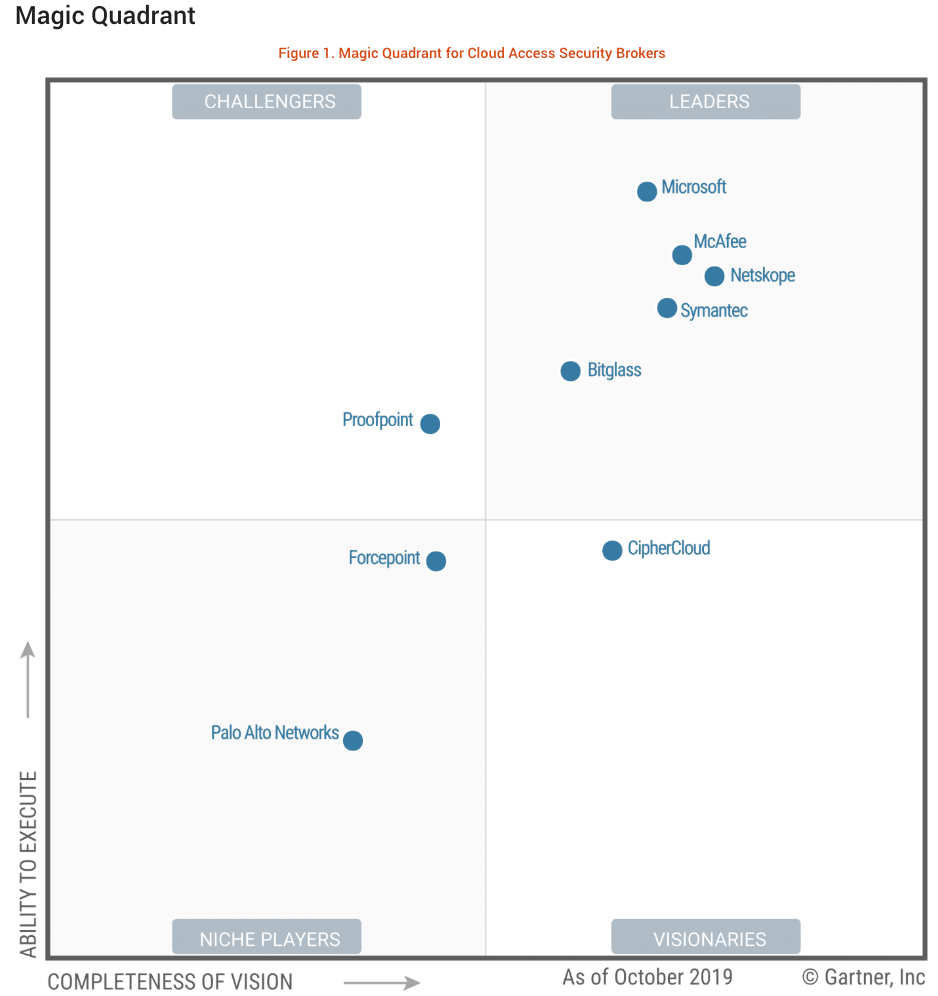

Como tecnologia de última geração, os CASBs tornaram-se um elemento essencial da estratégia de segurança na nuvem. Com uma em cada cinco grandes empresas usa um CASB para proteger ou gerenciar seus serviços na nuvem, de acordo com o relatório “Quadrante Mágico para Corretores de Acesso à Nuvem” do Gartner:

Gartner identificou cinco líderes no mercado CASB usando o seu ‘Quadrante Mágico’, entre eles:

McAfee

A McAfee entrou no mercado CASB em janeiro de 2018, com sua aquisição da Skyhigh Networks, de alto perfil. Agora conhecida como MVISION Cloud, a plataforma oferece cobertura em todos os quatro pilares CASB para uma ampla gama de serviços na nuvem.

A plataforma fornece um mecanismo de DLP abrangente e oferece controles avançados, incluindo criptografia e tokenização de dados estruturados e não estruturados. O CASB pode ser implantado para inspeção API com recursos de modo de proxy reverso, e proxy de avanço.

A McAfee também disponibilizou um aplicativo virtual no local para aqueles que precisam dele.

Microsoft

A oferta CASB da Microsoft é chamada de Microsoft Cloud Application Security. A plataforma suporta vários modos de implementação, incluindo proxy reverso e conectores API. A Microsoft continua a desenvolver a solução CASB com melhor visibilidade, análise, controle de dados e funcionalidade inovadora de automação.

O Microsoft Cloud Application Security também se integra nativamente ao crescente portfólio de soluções de segurança e identidade da Microsoft, incluindo Azure Active Directory e Microsoft Defender Advanced Threat Protection.

Isto permite à Microsoft oferecer aos clientes uma solução totalmente integrada através das suas plataformas Microsoft com um único clique.

Netskope

Ao contrário de muitos jogadores do espaço que estão simplesmente adquirindo fornecedores de soluções CASB, a Netskope continua sendo uma empresa independente. O provedor é reconhecido pela excelência na descoberta de aplicações e avaliações de segurança SaaS.

Netskope suporta milhares de serviços em nuvem através de APIs publicadas e decodificação inline de APIs não publicadas. O CASB oferece DLP e identifica ameaças em tempo real usando inteligência combinada de ameaças, análise estática e dinâmica e deteção de anomalias baseadas na aprendizagem da máquina.

Symantec

A oferta CASB da Symantec chama-se CloudSOC, melhorada em 2016 com a aquisição e integração dos produtos Perspecsys e Elastica da Blue Coat Systems.

O CloudSOC oferece DLP usando classificação de dados automatizada e supervisão multimodo usando APIs de nuvem nativas, processamento de tráfego em tempo real e entrada a partir de vários feeds de dados. Você pode identificar e anular automaticamente as ameaças de dentro e fora da sua organização com a análise avançada do comportamento do usuário (UBA).

Bitglass

Bitglass Cloud Security é referido como um CASB de próxima geração, projetado para se integrar com qualquer aplicativo, dispositivo ou rede.

A plataforma funciona nativamente a partir da nuvem e é reconhecida como o único fornecedor que protege os dados corporativos em dispositivos móveis sem o uso de agentes ou perfis. Bitglass ganhou destaque com a introdução de uma abordagem de dia zero focada em classificações de confiança, níveis de confiança e criptografia em repouso.

Um olhar sobre as 10 Principais Certificações de Segurança nas Nuvens

Para proteger com sucesso sua plataforma na nuvem, você vai precisar de habilidades e conhecimentos avançados de segurança na nuvem. Você também precisará aprender habilidades específicas da plataforma para que possa configurar o acesso, a segurança da rede e garantir a proteção dos dados, tudo dentro do provedor da nuvem escolhido.

Felizmente, o mercado de formação e certificação na nuvem continua a evoluir e a oferecer uma série de soluções. Agora você pode escolher entre uma ampla gama de certificações específicas de plataforma e neutras para o fornecedor para ajudá-lo a desenvolver e provar as habilidades que você precisa. Se você está procurando desenvolver conhecimentos básicos ou adaptar o seu conjunto de habilidades a uma função específica, existe uma certificação para você.

Para ajudar na sua busca, compilamos uma lista das 10 principais certificações de segurança em nuvem a serem obtidas.

Ganhar apenas uma destas certificações não só o ajudará a assegurar melhor a sua implementação da nuvem, como também o tornará mais empregável, e adiantará o seu salário.

(ISC)2 – Certified Cloud Security Professional (CCSP)

O CCSP é uma certificação de segurança em nuvem reconhecida mundialmente, destinada aos líderes de TI e Segurança da Informação.

Ganhar o CCSP demonstra que você tem as habilidades e conhecimentos técnicos avançados para projetar, gerenciar e proteger dados, aplicativos e infra-estrutura na nuvem. Você fará isso usando as melhores práticas, procedimentos e políticas desenvolvidas por especialistas em segurança cibernética no (ISC)2. O CCSP é ideal se você for um arquiteto corporativo, engenheiro de sistemas, administrador de segurança, arquiteto, engenheiro ou gerente.

Antes de treinar e tentar o exame CCSP, você precisará atender a alguns requisitos rigorosos de experiência. Você precisará de cinco anos de experiência em tempo integral trabalhando em TI, incluindo três anos em cibersegurança e um ano em um ou mais dos seis domínios do CCSP CBK. Você pode substituir os requisitos de experiência que você possui a credencial CISSP (ISC)² igualmente avançada – intitulada ‘The World’s Premier Cyber Security Certification’.

Cloud Security Alliance – Certificado de Conhecimento de Segurança na Nuvem (CCSK)

O certificado CCSK é uma certificação de nível básico amplamente reconhecida em segurança na nuvem. Ele foi desenvolvido pela Cloud Security Alliance, uma organização membro que ajuda a garantir ambientes seguros de computação em nuvem, definindo e aumentando a conscientização sobre as melhores práticas do setor.

Ao obter a certificação CCSK, você provará que possui as habilidades e conhecimentos básicos necessários para garantir a segurança dos dados na nuvem. Você aprenderá como construir uma linha de base das melhores práticas de segurança mapeadas para uma gama de responsabilidades, desde a configuração dos controles técnicos de segurança até a governança da nuvem.

Ao obter a certificação CCSK, você também terá alguma experiência prévia necessária caso pretenda obter a certificação CCSP mais avançada do (ISC)².

AWS Certified Security – Especialidade

A credencial AWS Certified Security – Speciality credential é ideal se procura desenvolver a sua carreira a trabalhar com a plataforma em nuvem AWS.

Ao obter a Segurança Certificada AWS, validará as suas competências através de classificações de dados, métodos de encriptação, protocolos de Internet seguros e os mecanismos AWS necessários para os implementar.

Ao trabalhar para a certificação, pode escolher entre um caminho de aprendizagem diversificado para moldar os seus conhecimentos e competências nos fundamentos de segurança, arquitetura e engenharia de segurança na AWS. No final do percurso, terá desenvolvido o controle e a confiança para executar aplicações em segurança no AWS Cloud.

Para começar a trabalhar para a credencial, deve ter uma função de segurança e pelo menos dois anos de experiência prática na segurança de cargas de trabalho AWS.

Certificado Microsoft: Engenheiro de Segurança Azure Associado

Recentemente, a Microsoft transformou seus caminhos de certificação para serem baseados em papéis. Ao obter uma de suas certificações, você está agora provando que possui as habilidades e conhecimentos necessários para desempenhar uma função específica.

Portanto, ganhar a certificação Azure Security Engineer Associate mostra que você tem as habilidades para ser um Engenheiro de Segurança na plataforma Azure Cloud. Isso inclui a capacidade de proteger dados, aplicativos e redes em um ambiente de nuvem. Implementando controles de segurança e proteção contra ameaças, além de gerenciar identidade e acesso.

Não há pré-requisitos de habilidades antes de você tentar o AZ-500: Exame Microsoft Azure Security Technologies.

Google Cloud – Engenheiro profissional de segurança em nuvem

Ao ganhar a credencial do Professional Cloud Security Engineer do Google, você pode projetar, desenvolver, implementar e gerenciar uma infraestrutura segura na plataforma Google Cloud. Você fará isso usando as tecnologias de segurança do Google alinhadas às melhores práticas de segurança e aos requisitos do setor.

Ao buscar a certificação Professional Cloud Security Engineer, você precisará aprender como configurar o acesso, a segurança da rede e garantir a proteção dos dados dentro da plataforma Google Cloud. Você também precisará desenvolver conhecimento para garantir a conformidade e as operações gerenciadas.

Tal como as certificações Azure e AWS, esta credencial é ideal se pretende desenvolver competências de segurança na nuvem específicas para a Plataforma Google Cloud. Avance na sua carreira com este fornecedor líder de cloud computing.

Certificação Alibaba ACA Cloud Security

Esta certificação da ACA Cloud Security é a primeira de um caminho de certificação de Alibaba. A obtenção desta certificação provará que você tem o conhecimento básico para aplicar os princípios de segurança em nuvem em uma implantação de nuvem de Alibaba.

Você vai desenvolver habilidades fundamentais com o Linux e operações de rede. Enquanto também aprende sobre hospedagem, aplicações, redes e soluções de segurança de dados, tudo dentro da plataforma Alibaba Cloud. Você irá cobrir vários produtos chave de segurança do Alibaba incluindo Server Guard, WAF, Anit-DDoS basic, e Pro.

Depois de obter a certificação de nível de associado, você pode então buscar a certificação Alibaba ACP Cloud Security.

Certificação de Segurança Alibaba ACP Cloud

A certificação ACP Cloud Security é a segunda certificação no caminho de segurança em nuvem de Alibaba. É uma certificação mais avançada destinada a arquitetos, desenvolvedores e profissionais de O&M que trabalham com produtos de segurança em nuvem do Alibaba.

Com base nas competências e conhecimentos alcançados na certificação ACA Cloud Security, você aprenderá sobre os principais produtos da Alibaba Cloud em segurança, monitoramento e gerenciamento.

Uma vez alcançada a certificação de nível Profissional, você pode então buscar a certificação Alibaba ACE Cloud Security. Embora a certificação de nível de especialista ainda esteja em desenvolvimento e espera-se que seja lançada em breve.

Cloud Credential Council – Certificação PCS (Professional Cloud Security Manager)

A credencial do CCC Professional Cloud Security Manager é uma certificação avançada do Cloud Credential Council. É ideal se você for um profissional de governança e risco, especialista em conformidade com auditores ou um especialista em computação em nuvem.

Trabalhando para a certificação, você aprenderá as habilidades e conhecimentos para aplicar as melhores práticas em um ambiente de nuvem para segurança e governança. Abrangendo tópicos-chave como gerenciamento de serviços em nuvem, governança e estratégia. Você também aprenderá como projetar, implantar e migrar um serviço de nuvem em um ambiente seguro.

Devido à natureza avançada da certificação, é recomendado que você já possua o CCC Cloud Technology Associate e o CCC Cloud Virtualization Essentials entregues pelo EXIN.

Oracle Cloud Platform Identity and Security Management 2019 Certified Associate

O título da certificação de segurança em nuvem da Oracle é auto-explicativo, você aprenderá sobre gerenciamento de identidade e segurança na Oracle Cloud Platform. Ideal se você é um profissional de segurança que procura demonstrar sua experiência na implementação de soluções em nuvem.

Preparando-se para a certificação, você cobrirá as principais funcionalidades de segurança na plataforma em nuvem Oracle. Construindo conhecimento e habilidades para implementar Oracle Identity Cloud Service, Oracle CASB Cloud Service, Arquitetura e implantação de serviços, e Estrutura do Identity Security Operations Center

Ao passar no exame 1Z0-1070 irá certificá-lo como Oracle Certified Associate (OCA), uma credencial reconhecida mundialmente. Você validará seus recursos com o portfólio Oracle Cloud Security, incluindo a configuração dos serviços. Antes de começar, você precisará de experiência prática e atualizada com implementações de Cloud Security em uma função de administrador.

SANS SEC524: Segurança na Nuvem e Fundamentos de Risco

O SEC524: Cloud Security and Risk Fundamentals é um curso, não uma certificação. Incluí-o independentemente, pois ensina habilidades e conhecimentos vitais não cobertos pelas outras certificações listadas.

Mais importante ainda, você aprenderá como avaliar a segurança de diferentes provedores de nuvens. Cobrindo os modelos de entrega de cloud computing – SaaS, PaaS e IaaS – e seus requisitos de segurança exclusivos. Além de considerações adicionais de segurança ao operar em um cenário de nuvem pública, privada ou híbrida.

Terminando o curso, você vai sair com uma gama de habilidades chave. Como avaliar contratos na nuvem, adaptar a arquitetura, ferramentas e processos de segurança para uso em ambientes de nuvem e realizar avaliações de vulnerabilidade da configuração da sua nuvem.

Resumo

Ao avançar para a nuvem, você precisa estar pronto para implementar uma estratégia abrangente de segurança na nuvem desde o primeiro dia. Isso começa com a identificação do(s) fornecedor(es) de serviços na nuvem certo(s) e, em seguida, a implementação de uma estratégia que combine as ferramentas, processos, políticas e melhores práticas corretas.

É fundamental que compreenda a sua responsabilidade partilhada e que se concentre no cumprimento.

Na segurança em nuvem, sua equipe – ou a de seu provedor de nuvem – está entre os aspectos mais críticos e frequentemente negligenciados da defesa contra cibercriminosos.

É importante lembrar que a computação em nuvem não é menos segura do que a implantação de seus serviços no local. Na verdade, muitos provedores de cloud computing oferecem hardware e software de segurança avançada aos quais você não teria acesso de outra forma.

A escolha do fornecedor certo irá melhorar a sua posição de segurança e reduzir os seus riscos, independentemente dos introduzidos pela computação em nuvem.

![Um Guia Abrangente de Segurança na Nuvem em [year] (Riscos, Melhores Práticas, Certificações)](https://kinsta.com/pt/wp-content/uploads/sites/3/2020/03/cloud-security-pt-1024x512.jpg)