Se você gerencia um site, especialmente um site de eCommerce, é sua responsabilidade garantir que as transações ocorram de forma segura e que os dados dos seus usuários e clientes não sejam comprometidos. O banco de dados do seu site WordPress armazena dados pessoais, endereços físicos e eletrônicos, detalhes de cartões de crédito, registros de transações e muito mais, e você é o responsável pela segurança e integridade de todas essas informações.

Não existe segurança absoluta na Internet, especialmente quando se trata de software de código aberto. No entanto, há várias medidas de segurança que podem ser adotadas para minimizar os riscos de violações, roubo de dados e outros danos mais ou menos graves ao seu site ou infraestrutura. Lembre-se de que, de acordo com o GDPR, o Controlador de Dados é responsável por garantir que o processamento de dados esteja em conformidade com o GDPR e as regulamentações de proteção de dados.

O controlador de dados determina as finalidades e os meios pelos quais os dados pessoais são processados. Portanto, se sua empresa/organização decide o ‘porquê’ e o ‘como’ os dados pessoais devem ser processados, ela é o controlador de dados. Os funcionários que processam dados pessoais dentro da sua organização o fazem para cumprir as tarefas do controlador de dados.

Uma falha de segurança em um site pode colocar a empresa em risco. Quem confiaria seus dados de cartão de crédito a um site inseguro? E como isso afetaria a reputação da sua marca se as informações dos seus clientes fossem roubadas e usadas para fins ilegais?

Em resumo, no mesmo nível do desempenho, a segurança é um fator essencial para o sucesso de um site e de uma empresa de eCommerce. Com isso em mente, reunimos neste artigo uma lista de medidas de segurança e práticas recomendadas que todos os proprietários de eCommerce devem adotar para permanecerem competitivos nos mercados locais e internacionais e evitarem sérias responsabilidades legais e danos aos seus negócios on-line.

13 principais riscos de segurança para sites de eCommerce

De acordo com o Relatório de Segurança Global da Trustwave de 2020, os varejistas tradicionais com lojas físicas e e-commerce são as indústrias mais expostas a riscos de segurança cibernética, representando cerca de 24% dos incidentes de segurança em 2019.

Isso nos leva a considerar a importância da segurança para sites de eCommerce, bem como a necessidade de identificar as ameaças que afetam negócios on-line e as medidas que os proprietários devem tomar para proteger as transações e dados de seus clientes.

Para entender melhor as ações e as práticas recomendadas que um proprietário de empresa on-line deve adotar para proteger seus sites e lojas virtuais, primeiro precisamos entender as ameaças mais perigosas aos sites de eCommerce.

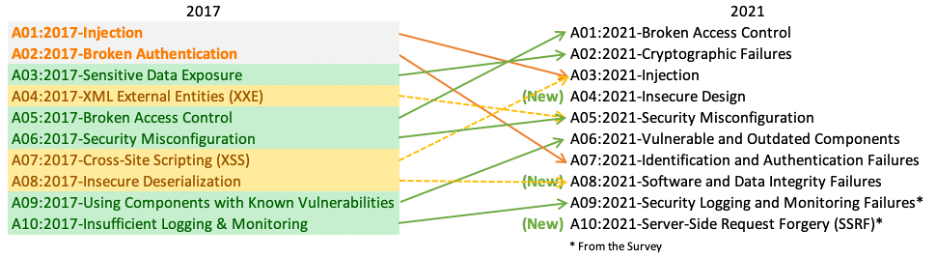

Com base no OWASP Top 10 Web Application Security Risks, compilamos a seguinte lista, que abrange as ameaças mais comuns enfrentadas pelos sites de eCommerce atualmente.

1. Malware e Ransomware

Existem muitos tipos de malware e diferentes níveis de ameaças à segurança. Os hackers os utilizam para invadir dispositivos e roubar dados. O malware pode causar danos financeiros severos e até mesmo destruir uma empresa inteira.

Embora as consequências nem sempre sejam tão graves, seus clientes podem receber a mensagem de erro “O Site a Seguir Contém Malware” ou “Site Enganoso à Frente” e isso pode afetar seriamente a visibilidade do seu site nos resultados de pesquisa (SERPs) e danificar a imagem da sua marca.

O ransomware é uma subespécie de malware. Em resumo, o ransomware sequestra um dispositivo ou site, negando o acesso a seus arquivos até que a vítima pague um resgate pela chave de descriptografia.

Devido ao alto risco que um ataque de malware pode ter em um site de eCommerce, é essencial para a sua empresa fazer uma varredura regular do seu site de eCommerce em busca de infecções por malware.

Confira nosso guia em vídeo sobre malware

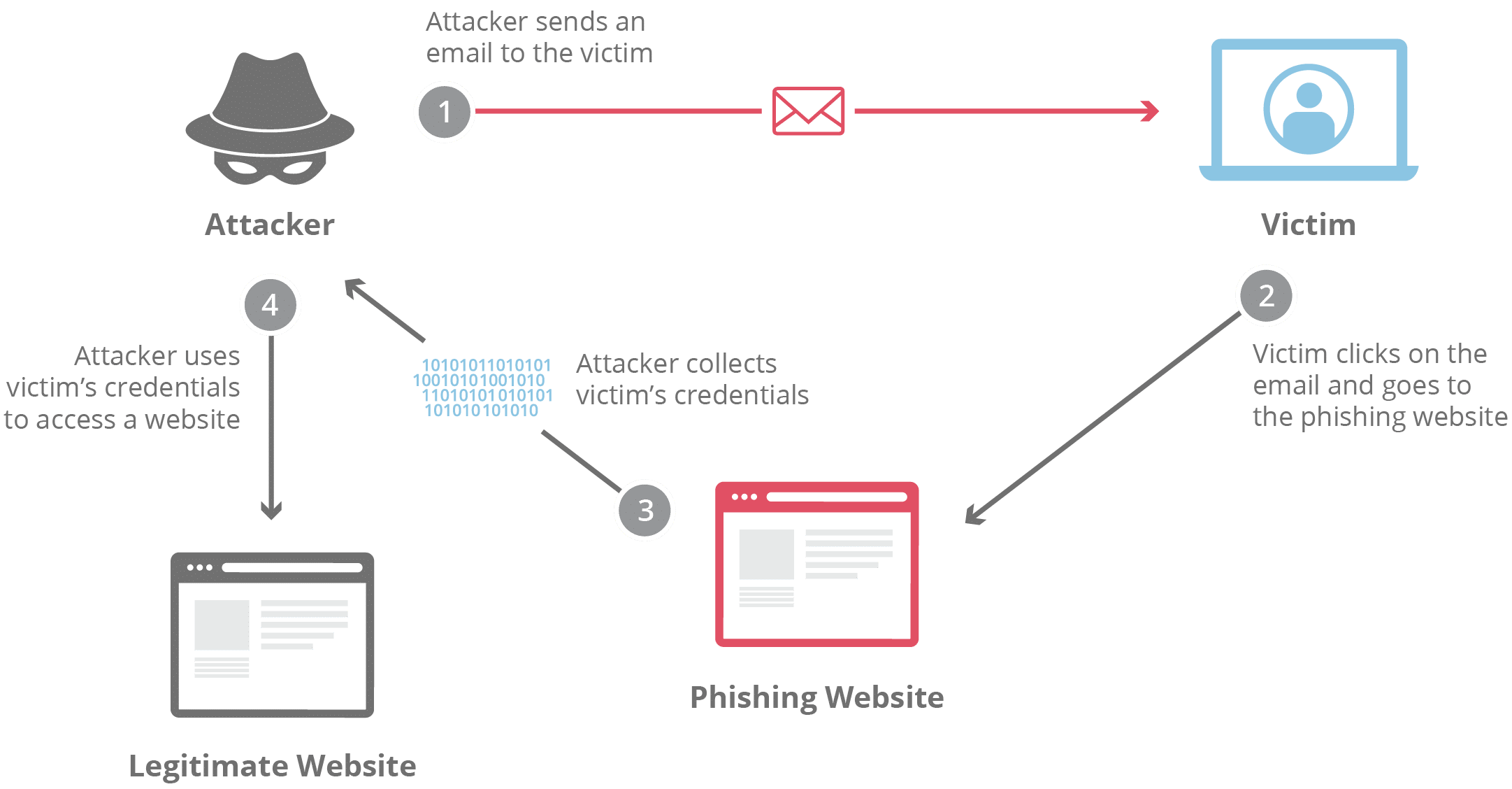

2. Phishing

Phishing é um tipo de ataque de engenharia social usado por criminosos cibernéticos para espalhar malware, geralmente por meio de e-mails.

Refere-se a uma tentativa de roubar informações confidenciais, como nomes de usuário, senhas, detalhes de cartões de crédito ou contas bancárias, ou outros dados importantes para usar ou vender com intenção maliciosa. Normalmente, esse tipo de ataque é realizado por meio de spam e outras formas de e-mails fraudulentos ou mensagens instantâneas.

3. Ataques DDoS

DDoS é o termo curto para negação de serviço distribuído. Esse é um tipo de ataque que inunda um site com um grande número de solicitações para sobrecarregar o servidor com tráfego excessivo de Internet e derrubar o site. A consequência é que seu site fica off-line e os custos de largura de banda aumentam drasticamente. Isso também pode causar a suspensão da sua conta de hospedagem.

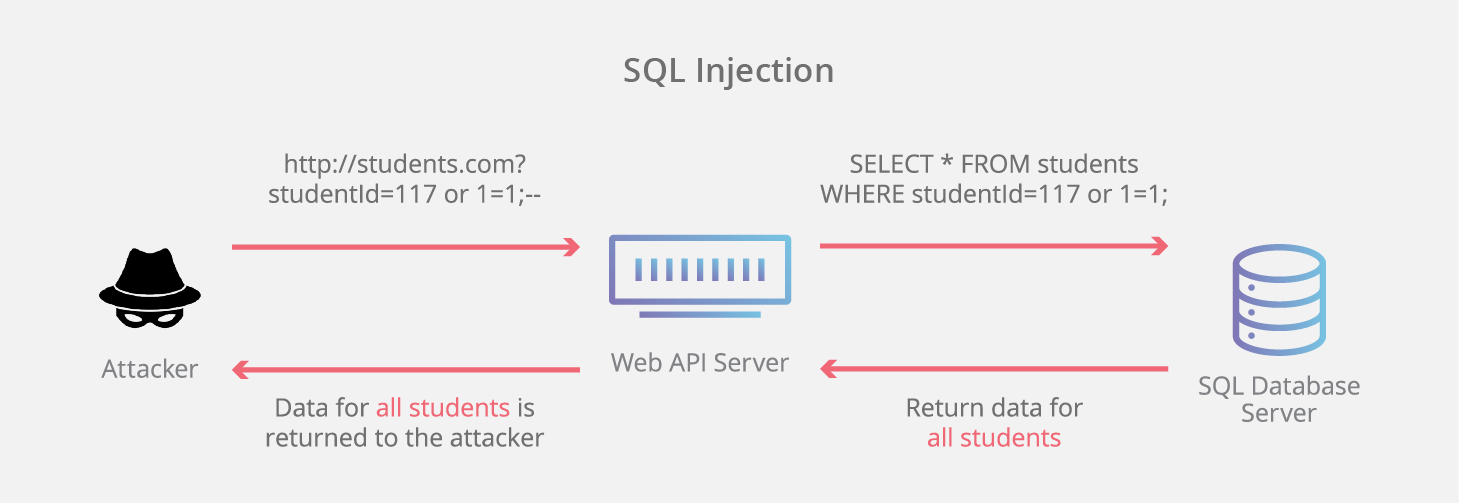

4. Injeção de SQL

Injeção de SQL é um tipo de ataque realizado por um agente mal-intencionado que tenta injetar instruções SQL em um aplicativo web. Se o ataque for bem-sucedido, ele poderá acessar o banco de dados do seu site e ler, modificar ou remover dados.

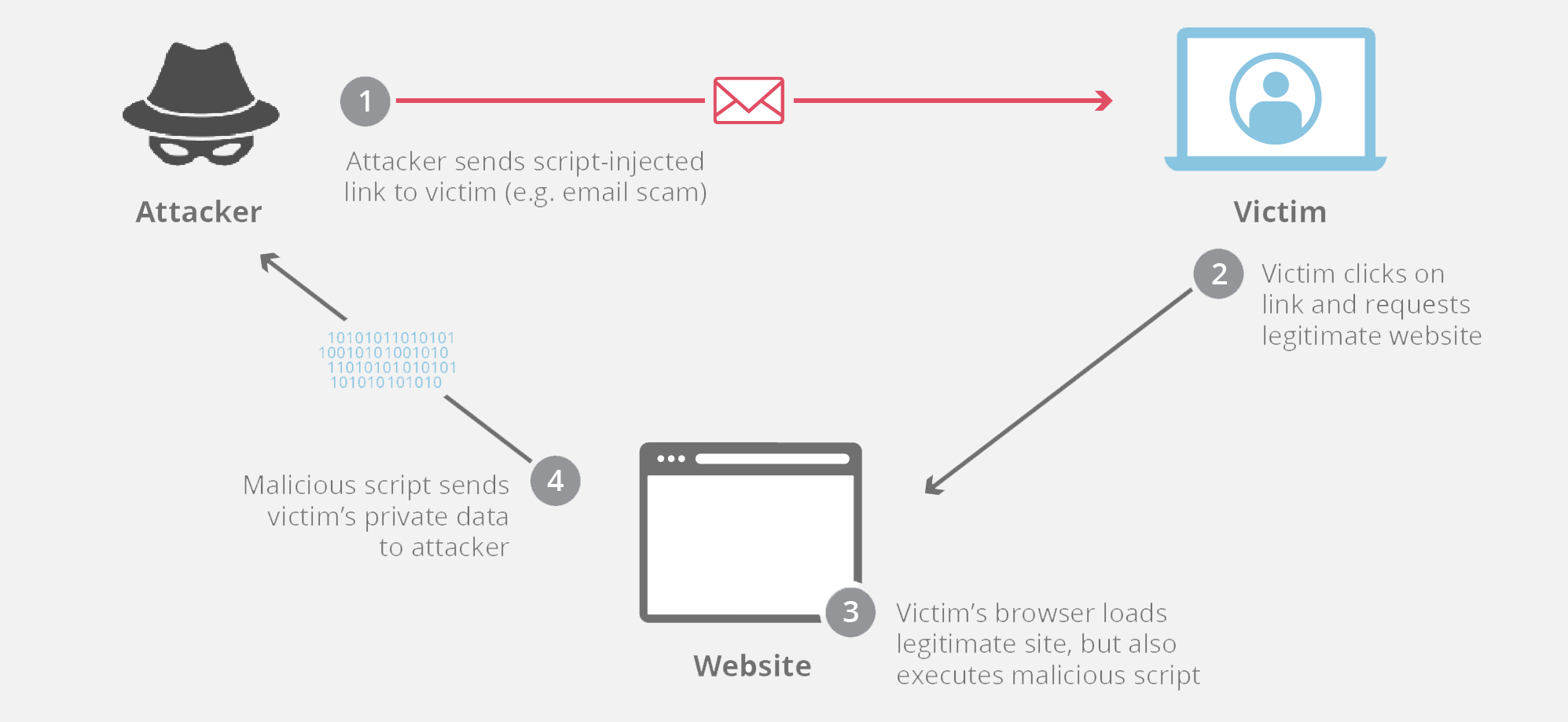

5. Script entre sites

O XSS (Cross-Site Scripting) é um tipo de ataque em que alguém anexa um código mal-intencionado a um site para ser executado no carregamento da página. A injeção acontece no navegador do usuário e, normalmente, tem como objetivo roubar informações confidenciais.

6. Ataques do tipo man-in-the-middle

Um ataque man-in-the-middle (MitM) ou on-path é um ataque cibernético em que alguém se coloca no meio da comunicação entre dois dispositivos (como um navegador web e um servidor web) com o objetivo de obter informações e/ou se passar por um dos dois agentes com intenção maliciosa.

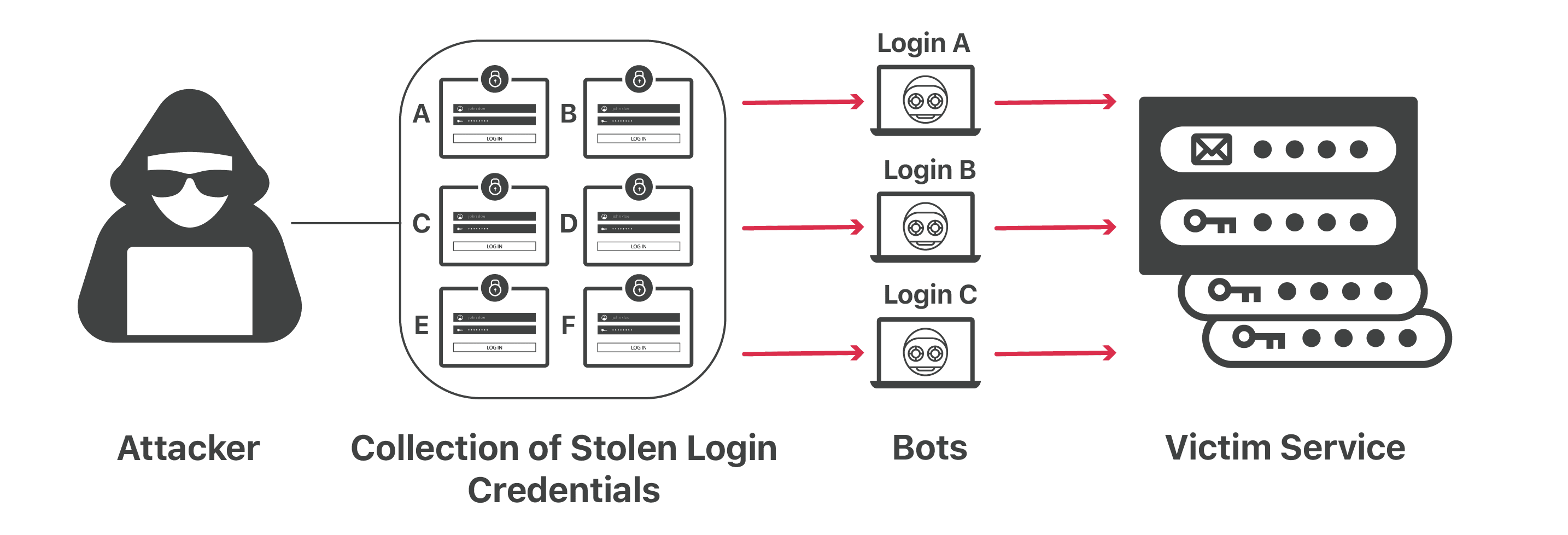

7. Credential stuffing

O Credential Stuffing é um ataque cibernético em que o invasor usa credenciais obtidas de uma violação de dados em um serviço ou site para fazer login em um serviço ou site diferente. Esse tipo de ataque é um risco comum para profissionais que trabalham em casa e em empresas remotas.

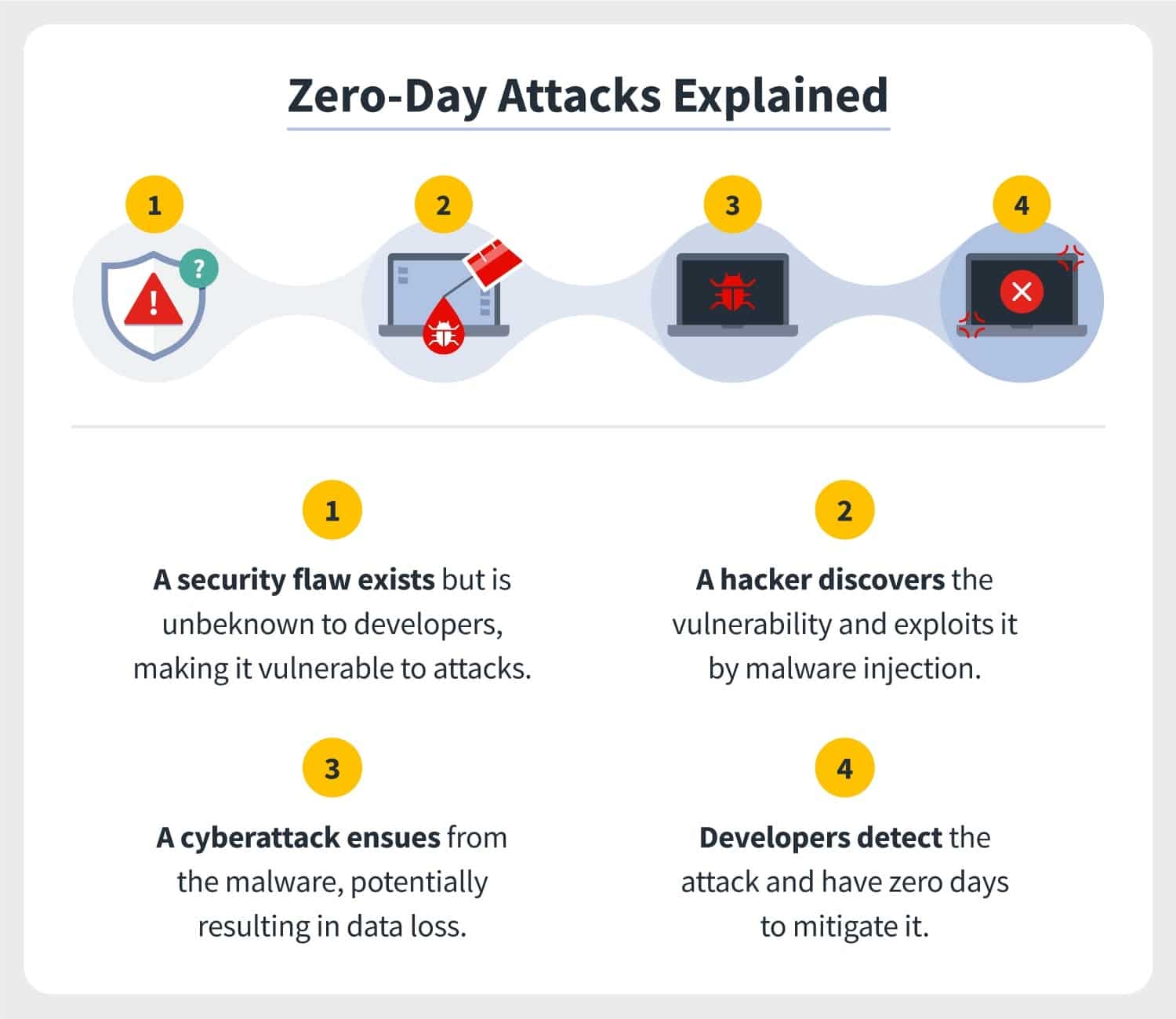

8. Exploração de dia zero

Uma exploração de dia zero é uma vulnerabilidade de segurança não resolvida ou previamente desconhecida que não tem nenhuma correção em vigor. Dia zero significa que você tem zero dias para corrigir o problema antes que ele cause sérios danos à sua empresa.

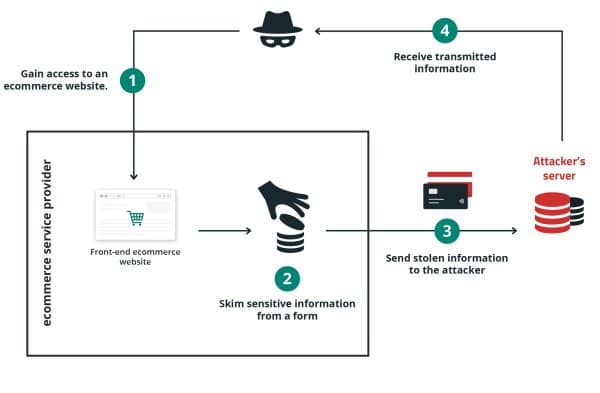

9. E-skimming

E-skimming ou skimming digital é a inserção de software mal-intencionado no site de um varejista com o objetivo de roubar dados de pagamento durante o checkout. Isso também é conhecido como ataque Magecart.

10. Ataques de força bruta

Um ataque de força bruta é um método de tentativa e erro usado para decodificar dados confidenciais, como credenciais de login, chaves API e credenciais SSH. Depois que uma senha é comprometida, ela pode ser usada para acessar outros serviços se você usar as mesmas credenciais em vários sites. (Consulte credential stuffing.)

O uso de senhas fortes, a ativação de sistemas de autenticação multifator e o uso de um gerenciador de senhas robusto são práticas recomendadas para evitar esse tipo de ataque cibernético.

11. Backdoors

O Backdoor fornece uma maneira de contornar um sistema de autenticação ou criptografia para fazer login automaticamente em um site, dispositivo ou serviço. Uma vez que um site ou serviço tenha sido violado, um agente mal-intencionado pode criar seus próprios backdoors para acessar seu site, roubar dados e, possivelmente, destruir todo o seu site.

12. Ataques de engenharia social

Os ataques de engenharia social são particularmente perigosos porque exploram características da natureza humana, como a confiança nos outros, a falta de conhecimento, o desconforto em desobedecer a uma ordem e o utilitarismo. A base da engenharia social é a manipulação psicológica das pessoas com o objetivo de obter informações confidenciais, como senhas, dados de contas bancárias e informações financeiras.

Os canais mais comuns usados para realizar esse tipo de ataque são e-mails, chat, chamadas telefônicas, redes sociais, sites e outros. O invasor pode então usar essas informações para realizar outros tipos de explorações, como Cross-Site Request Forgery.

Confira nosso guia em vídeo para você entender tudo sobre ataques CSRF

13. Ataques de cadeia de suprimento

Normalmente, em um ataque de cadeia de suprimentos, um invasor cibernético infiltra um código mal-intencionado no software de um fornecedor para ser distribuído com uma atualização.

Embora não sejam tão difundidos quanto outros ataques de backdoor, os ataques de cadeia de suprimentos foram detectados recentemente em vários plugins do WordPress.

9 práticas recomendadas para proteger seu site de eCommerce

Proteger um site pode ser uma tarefa difícil se você não tiver as ferramentas e as habilidades certas, mas não precisa ser um trabalho para engenheiros dedicados. O principal é estar ciente das áreas de vulnerabilidade e instruir você e sua equipe sobre as práticas recomendadas para proteger seu site de eCommerce contra as ameaças mais populares.

Sua tarefa é dupla: por um lado, você é responsável por proteger o WordPress e o WooCommerce, determinar quem pode acessar a plataforma, os plugins a serem instalados, o gateway de pagamento, o sistema de autenticação e tudo o que estiver relacionado à manutenção do WordPress, dos plugins e dos temas. Por outro lado, você precisa de uma infraestrutura segura e de ponta. É aí que entra a qualidade do seu serviço de hospedagem na web.

É claro que o provedor de hospedagem web não pode salvar você de nenhum tipo de ameaça. Existem ações de segurança que você e apenas você, como proprietário do site, podem tomar. Mas um serviço de hospedagem seguro que leve a sério a segurança do seu site pode ajudar muito. Aqui estão os principais recursos relacionados à segurança que você deve procurar em um serviço moderno de hospedagem web.

1. Escolha uma infraestrutura de hospedagem de ponta

A escolha da infraestrutura de hospedagem é vital para a segurança do seu site, a reputação da sua marca e, eventualmente, o sucesso do seu negócio. Você tem várias opções de serviço, que diferem consideravelmente em termos de infraestrutura e serviços oferecidos:

- Hospedagem compartilhada

- Hospedagem dedicada

- Hospedagem VPS

- Hospedagem na nuvem

- Hospedagem gerenciada de WordPress

Para um site de eCommerce, é fundamental contar com uma infraestrutura segura. Se você se preocupa com seus negócios, uma hospedagem compartilhada não é uma opção para você, pois pode não garantir os padrões mínimos de segurança para um site de eCommerce bem-sucedido.

A hospedagem dedicada pode ser altamente personalizada e otimizada para segurança, mas pode exigir habilidades de administrador de sistema que podem ser difíceis de encontrar para uma empresa de pequeno ou médio porte.

Caso precise de controle sobre sua hospedagem, mas não tenha muito conhecimento técnico e/ou recursos, você pode optar por uma hospedagem VPS (Virtual Private Server), que fica em algum ponto intermediário entre a hospedagem compartilhada e a hospedagem dedicada. Mas um VPS pode ter alguns contras: Ele pode não ser capaz de lidar com altos níveis ou picos de tráfego e o desempenho ainda é afetado por outros sites no servidor.

Um serviço de hospedagem na nuvem pode ser uma boa opção para você, pois normalmente possui várias medidas de segurança para proteger seus sites. No entanto, pode ser difícil de configurar e gerenciar se você não tiver as habilidades necessárias.

Uma hospedagem gerenciada de WordPress e WooCommerce lhe dá tranquilidade porque você não é responsável pela configuração e otimização do servidor, além de contar com serviço de suporte especializado, instalação e manutenção simplificadas do site.

Um serviço de hospedagem gerenciada de WordPress baseado em nuvem combina as vantagens de ambos os mundos, unindo a infraestrutura rápida e segura dos serviços de nuvem com a facilidade de uso dos serviços de hospedagem gerenciada de WordPress.

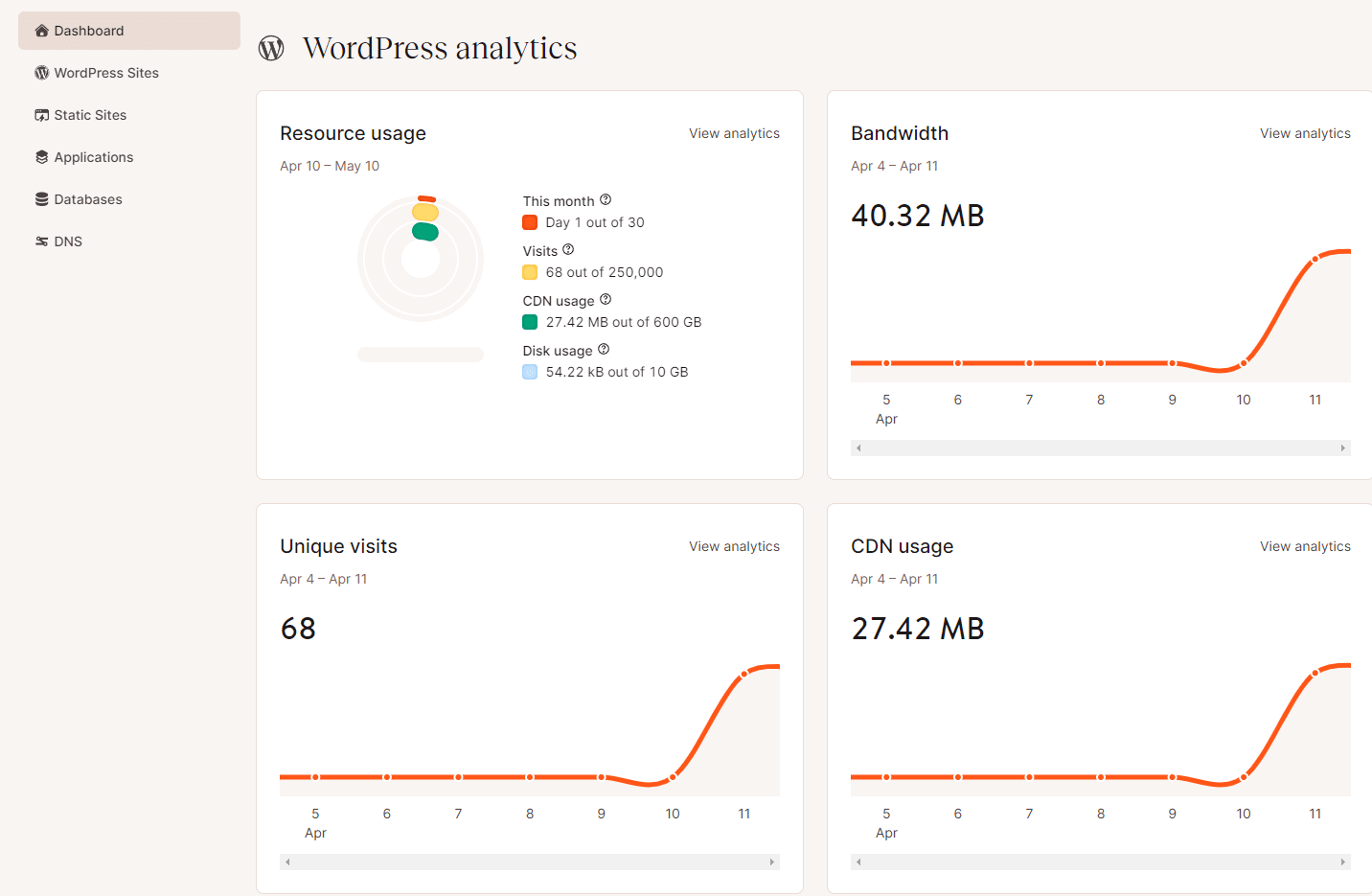

Infraestrutura de hospedagem e stack técnica da Kinsta

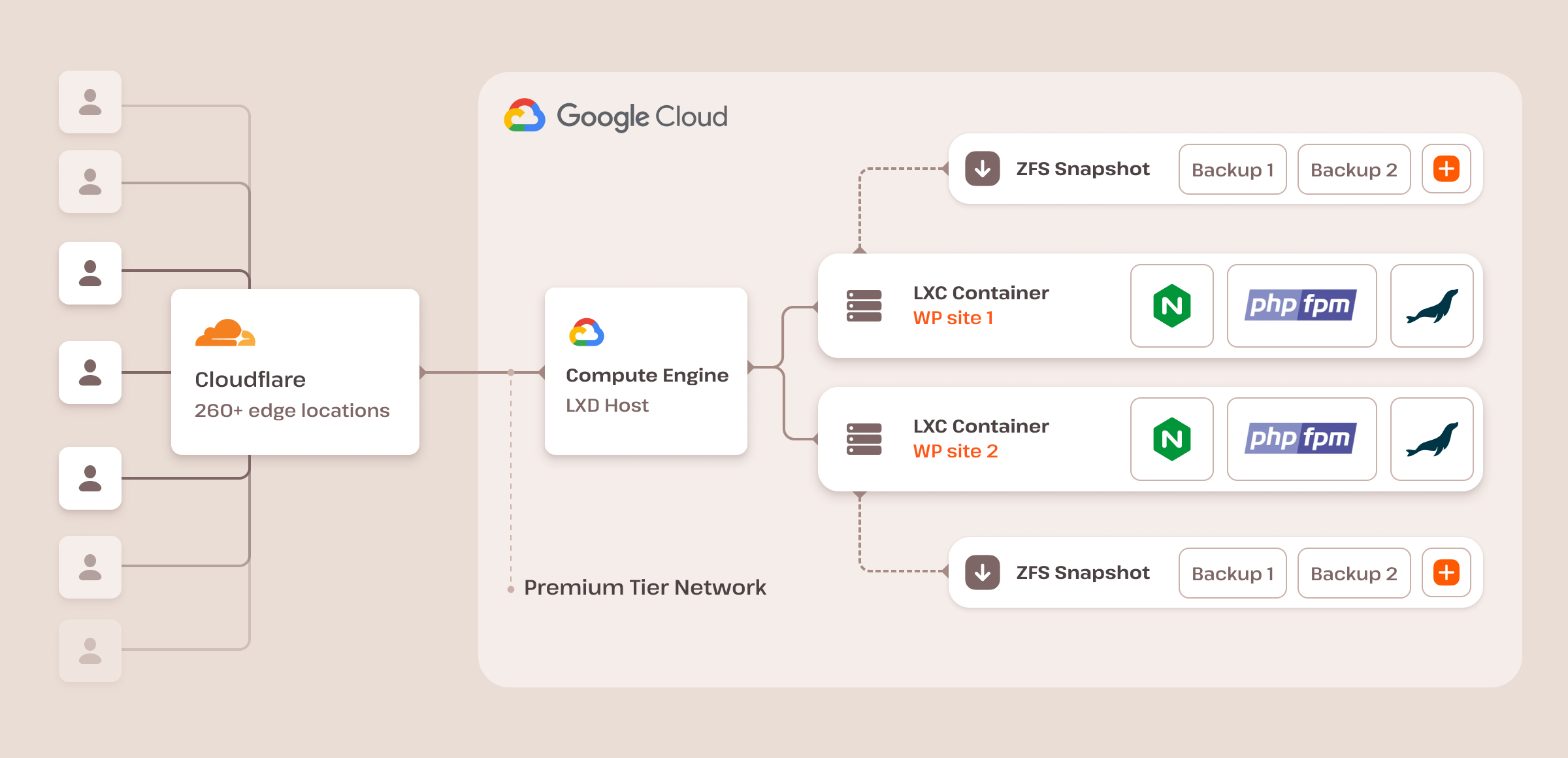

Na Kinsta, acreditamos que criamos a solução de hospedagem gerenciada de WordPress mais rápida e segura disponível atualmente, utilizando o Google Cloud Platform.

Oferecemos Máquinas Virtuais otimizadas para computação C3D e C2 em todos os planos, do Starter ao Enterprise e além, nas regiões em que estão disponíveis. Também aproveitamos a infraestrutura segura do Google, que inclui um firewall de nível empresarial para filtrar o tráfego mal-intencionado antes que ele chegue ao seu site.

Além disso, criamos uma stack técnica rápida e segura com base em Nginx, MariaDB, PHP 8.4, contêineres LXD e nossa integração com o Cloudflare Enterprise, que oferece segurança adicional, incluindo um firewall, proteção contra DDoS e muito mais. Essa stack está disponível para todos os nossos clientes, independentemente de seus planos.

Usamos contêineres Linux (LXC) e LXD para orquestrá-los com base no Google Cloud Platform (GCP), garantindo isolamento completo para cada site individual do WordPress. Na Kinsta, seu site não compartilha recursos com nenhum outro site, incluindo outros sites em sua conta.

Confira este artigo para saber mais sobre nossa tecnologia de contêiner isolado de ponta.

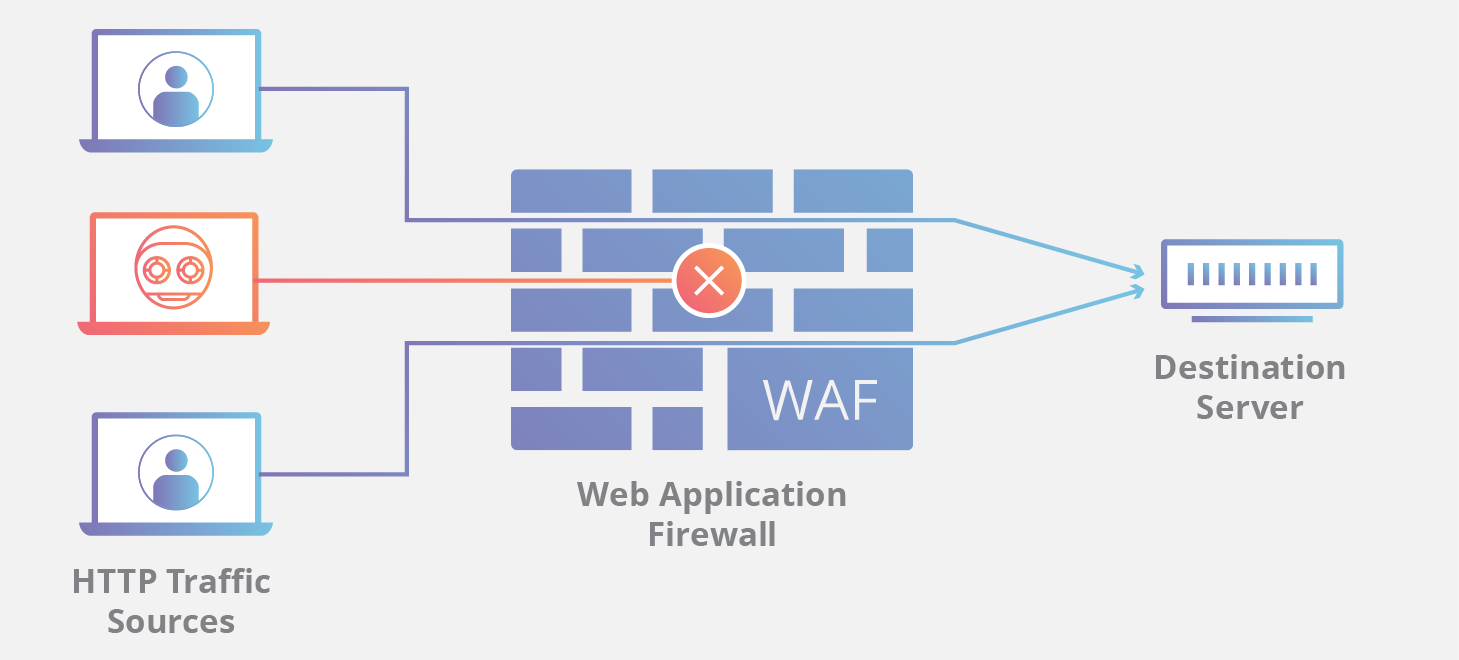

2. Use um firewall de aplicativo web

Um firewall de aplicativo web (WAF) é um escudo que filtra conexões maliciosas que chegam ao seu site e mantém seu site WordPress seguro.

A conexão direta entre dois computadores na Internet, como o seu computador e um servidor web, não é segura se você não colocar um firewall no meio. Um agente mal-intencionado pode infectar seu site com algum tipo de malware ou lançar um ataque DDoS.

É aí que entra o firewall de aplicativo web. Ele verifica cada solicitação de conexão ao seu site e bloqueia tentativas de acesso potencialmente maliciosas.

Um WAF é essencial para o seu site, quer você seja um blogueiro iniciante ou um empresário bem-sucedido. No caso de sites de eCommerce, o uso de um firewall de aplicativo web é fundamental, pois um site desprotegido é um alvo fácil para hackers e agentes mal-intencionados.

Sem um firewall de aplicativo web, um hacker pode facilmente assumir o controle do seu site, alterar as credenciais de login, roubar ou destruir dados e realizar qualquer tipo de atividade ilícita. Potencialmente, isso poderia eliminar completamente seu site. Além disso, seu site estaria mais vulnerável a ataques DDoS e de força bruta.

Para proteger seu site com um WAF, você não precisa instalar e configurar software adicional no seu servidor. Várias opções baseadas na nuvem, como Cloudflare, Sucuri e WordFence, podem ser configuradas em seu servidor em poucos minutos.

Todos os sites hospedados pela Kinsta são protegidos pelo Cloudflare

Além da proteção baseada em IP que fornecemos com o firewall do Google Cloud Platform, todos os sites hospedados pela Kinsta se beneficiam de nossa integração com o Cloudflare, que inclui um firewall de aplicativo web de nível empresarial com conjuntos de regras personalizados e proteção DDoS gratuita.

Graças à nossa integração com o Cloudflare, você não precisa configurar um WAF manualmente, pois seu site é automaticamente protegido pelo firewall do Cloudflare, independentemente do plano que você assina.

3. Instalar um certificado SSL

O SSL é um protocolo usado para criptografar e autenticar os dados enviados entre um aplicativo cliente e um servidor web. Se você administra um site de eCommerce, um certificado SSL é vital para o seu site e sua empresa, pois garante a criptografia de dados, a autenticação do site, a integridade dos dados e a confiança do usuário.

Além disso, um certificado SSL melhora a classificação do mecanismo de pesquisa porque os mecanismos de pesquisa preferem sites criptografados por SSL. Se você quiser ter a chance de ser listado na primeira página do Google, precisará de um certificado SSL válido com criptografia HTTPS.

Certificados SSL na Kinsta

Se o seu site for hospedado pela Kinsta, você não precisará lidar com todas as complexidades técnicas que um SSL normalmente exige. Nossos clientes podem aproveitar nossa integração com o Cloudflare, que inclui certificados SLL automáticos para todos os sites WordPress. Isso inclui certificados SSL wildcard, o que significa que seu SSL também abrange todos os subdomínios relacionados ao seu domínio principal. E se você já tiver um, também poderá instalar seu certificado SSL personalizado.

Os certificados SSL do Cloudflare são gratuitos para todos os nossos clientes, independentemente do seu plano.

Para que você tenha uma visão mais detalhada dos certificados SSL da Kinsta WordPress, consulte nossos documentos on-line.

Confira nosso guia em vídeo para escolher o certificado SSL certo para o seu site

4. Use conexões SFTP e SSH seguras

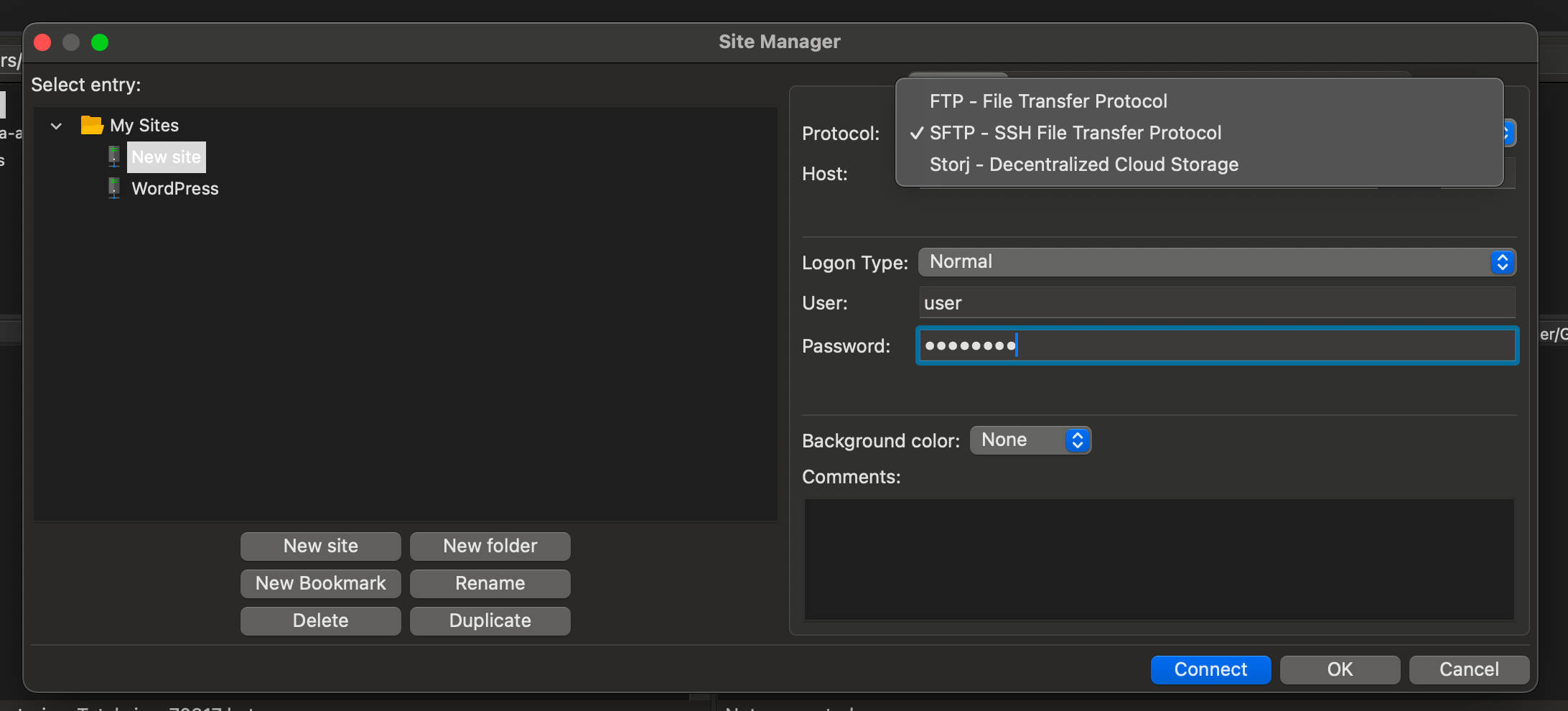

Para fazer um backup manual do seu site WordPress ou carregar manualmente um plugin, ou tema, você precisa acessar o sistema de arquivos do site por meio de um cliente FTP. Normalmente, um cliente FTP é compatível com conexões FTP e SFTP, mas você deve confiar apenas no SFTP, que usa um canal seguro para transferir arquivos por SSH. Isso faz uma grande diferença em relação às conexões FTP padrão.

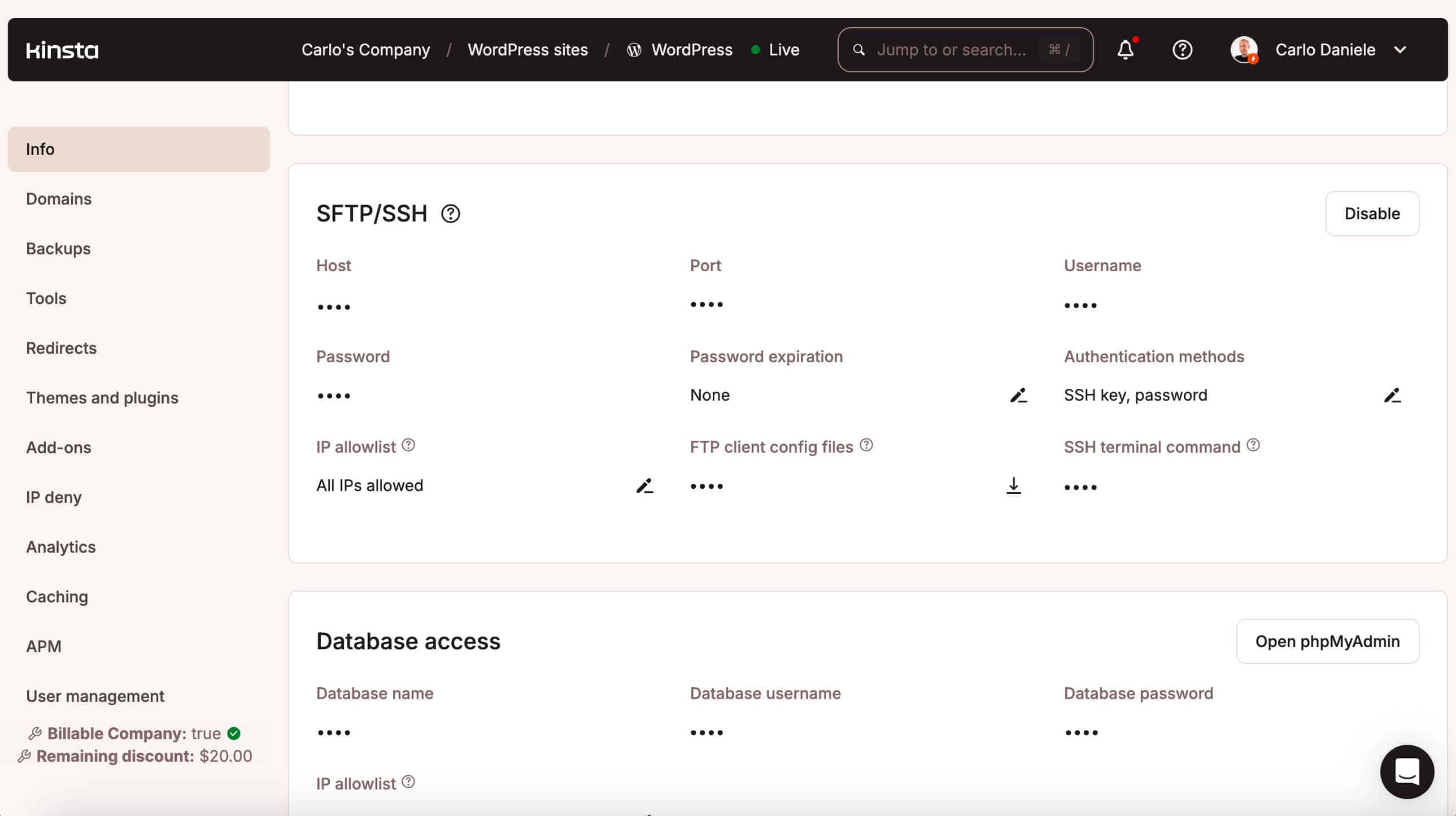

A Kinsta suporta apenas conexões SFTP/SSH

Como o SFTP é um método mais seguro, a Kinsta suporta apenas conexões SFTP.

Os detalhes do SFTP/SSH estão disponíveis em seu painel MyKinsta em Sites WordPress > Nome do site > Ambiente > Informações.

Você nunca deve usar credenciais de login idênticas em vários serviços e ambientes de site. Por esse motivo, na Kinsta, cada ambiente de site – de teste ou de produção – tem um banco de dados exclusivo e credenciais de acesso SFTP/SSH.

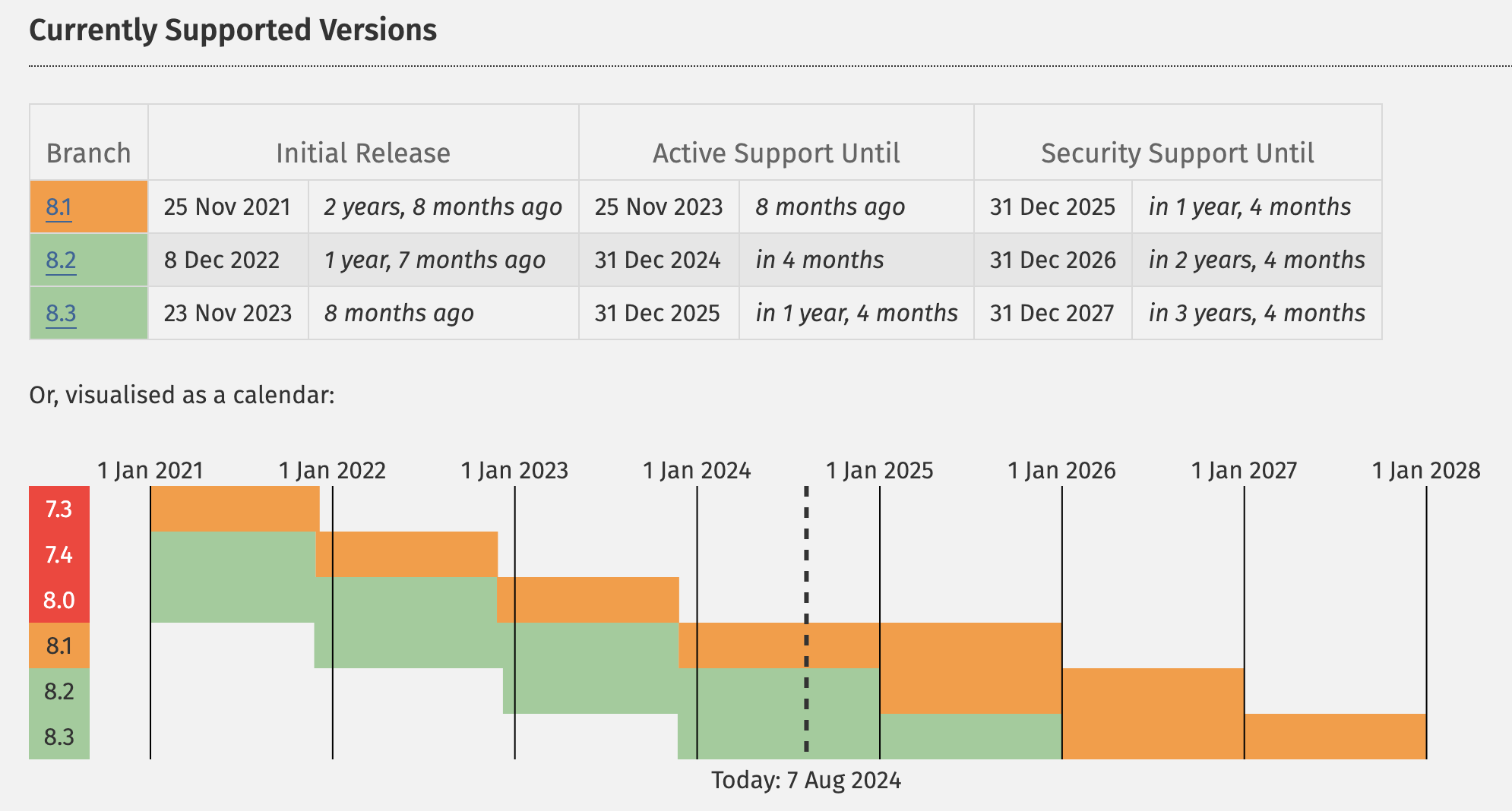

5. Use versões suportadas do PHP

Em geral, cada versão do PHP tem suporte por dois anos. Somente as versões suportadas recebem atualizações de desempenho e segurança, portanto, o uso de versões não suportadas do PHP reduz o desempenho e aumenta o risco de vulnerabilidades de segurança.

A partir de agosto de 2024, as versões oficialmente suportadas do PHP são PHP 8.1, 8.2 e 8.3.

No momento em que este artigo foi escrito, todas as versões do PHP 8.1 anteriores não recebiam atualizações de segurança. Isso significa que, se você estiver usando o PHP 8.0 ou anterior, seu site estará exposto a falhas de segurança que não serão corrigidas.

O núcleo do WordPress é construído com PHP. Os plugins também são baseados em PHP, e o WooCommerce não é uma exceção. Se o seu eCommerce for baseado no WordPress, usar uma versão PHP atualizada é vital para o sucesso da sua loja on-line.

Além da segurança aprimorada, as versões mais recentes do PHP oferecem melhor desempenho. Você pode obter um aumento na velocidade do site simplesmente atualizando para a versão mais recente do PHP.

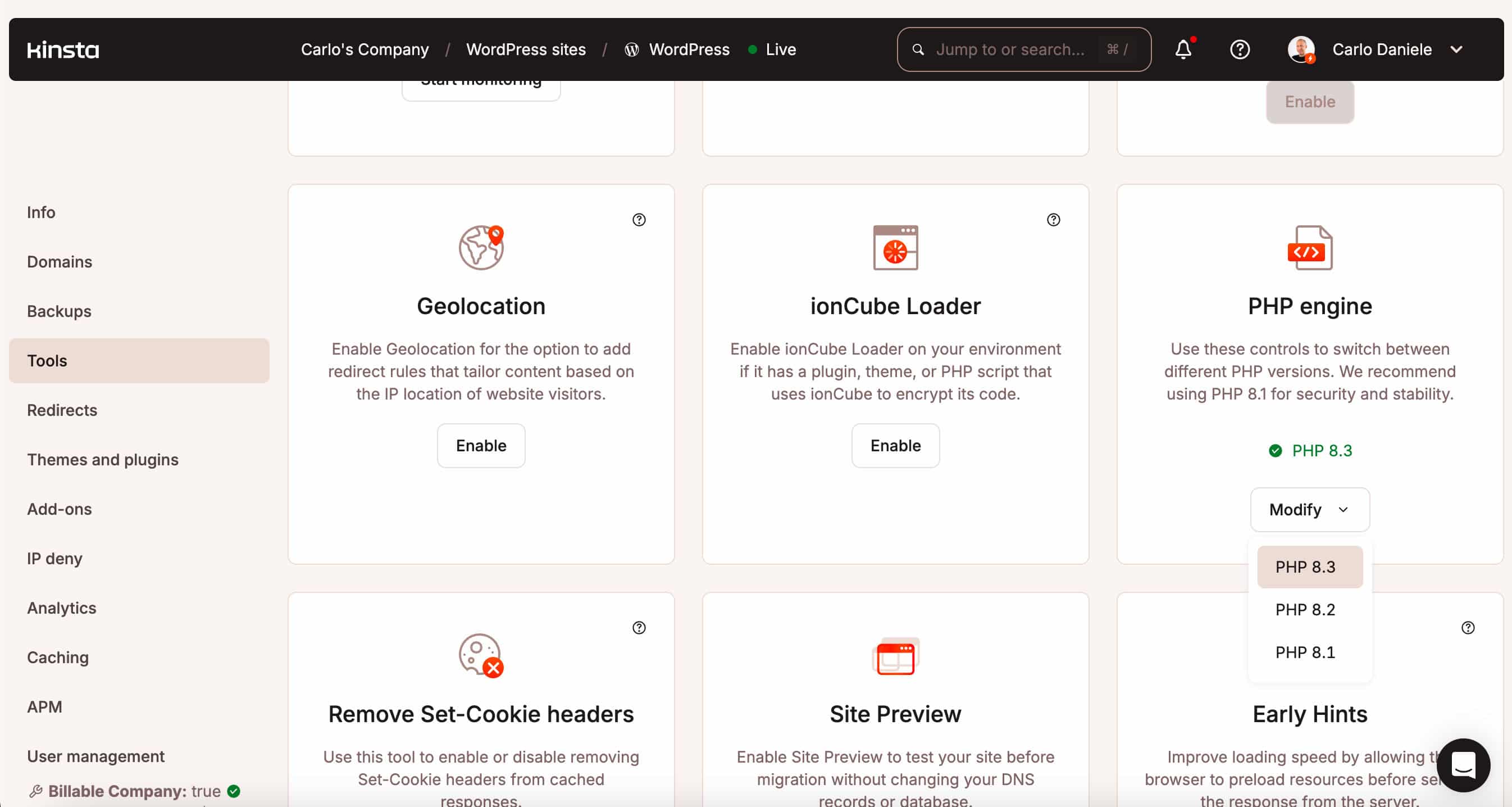

A Kinsta só permite versões suportadas do PHP

Isso pode exigir um esforço adicional de desenvolvimento se você usar plugins personalizados que não sejam compatíveis com as versões suportadas do PHP. No entanto, nossa principal responsabilidade é garantir a máxima segurança para seus sites e toda a nossa infraestrutura. Por esse motivo, a Kinsta não permite que você use versões PHP não suportadas ou desatualizadas.

Os clientes Kinsta podem alterar a versão PHP do seu site WordPress no MyKinsta. Navegue até a seção de configuração do seu site e selecione Ferramentas no menu à esquerda. Role a página para baixo e encontre o mecanismo PHP. Clique no botão Modificar e selecione a versão do PHP para o seu site.

6. Ative a autenticação de dois fatores

Usar senhas fortes para proteger seu site e sua conta de hospedagem pode não ser suficiente para proteger seu site de eCommerce. É altamente recomendável que você use um sistema de autenticação multifator.

A autenticação multifator é um sistema de autenticação em que o usuário que acessa o serviço precisa fornecer duas ou mais provas de sua identidade. Isso pode ser feito de diferentes maneiras: Biometria, como impressões digitais, um aplicativo autenticador, um e-mail, um SMS, um token de hardware e muito mais.

Quando se trata do seu site de eCommerce, você deve reforçar a segurança da autenticação ativando a autenticação de dois fatores (2FA) no seu serviço de hospedagem e no seu site WordPress.

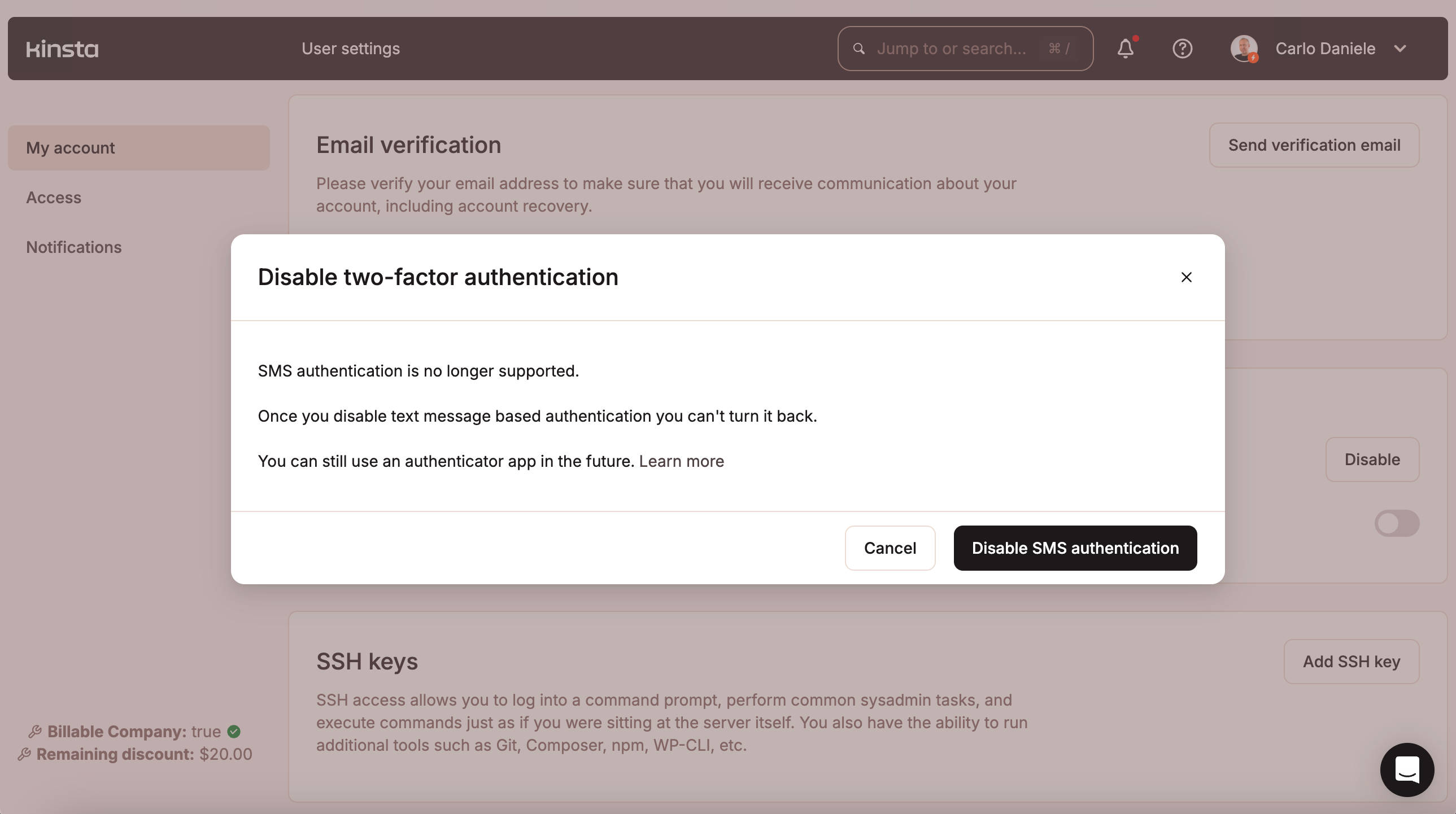

Ativar o 2FA com a Kinsta

Além de usar uma senha forte para o MyKinsta, recomendamos que você habilite a autenticação de dois fatores e peça a todos os usuários da sua empresa que façam o mesmo. Com o 2FA ativado, todas as tentativas de login no MyKinsta exigirão um código de verificação adicional de um aplicativo autenticador (por exemplo, Google Authenticator) em seu telefone ou aplicativo de gerenciamento de senhas.

Para ativar o 2FA no MyKinsta, clique no seu nome no canto superior direito e selecione Configurações do usuário. Em Minha conta, role a página para baixo até a seção Autenticação de dois fatores. Clique no botão de alternância e escaneie o código QR em seu aplicativo autenticador, digite o código de 6 dígitos que você vê no aplicativo e pronto.

Observe que a Kinsta não suporta mais a autenticação de dois fatores (2FA) baseada em SMS, porque ela é vulnerável a ataques por telefone e é menos segura do que um token baseado em tempo. Uma recente violação de dados da Authy expôs 33 milhões de números de telefone de clientes, aumentando a ameaça de ataques de phishing por SMS e troca de SIM.

Você pode ler mais sobre a 2FA na Kinsta em nossa documentação.

Ativar a 2FA com o WordPress

Você também pode querer habilitar a autenticação de dois fatores em seu site de eCommerce. O WordPress não oferece suporte à 2FA, mas você pode adicionar esse recurso ao seu site de forma rápida e fácil com um dos seguintes plugins:

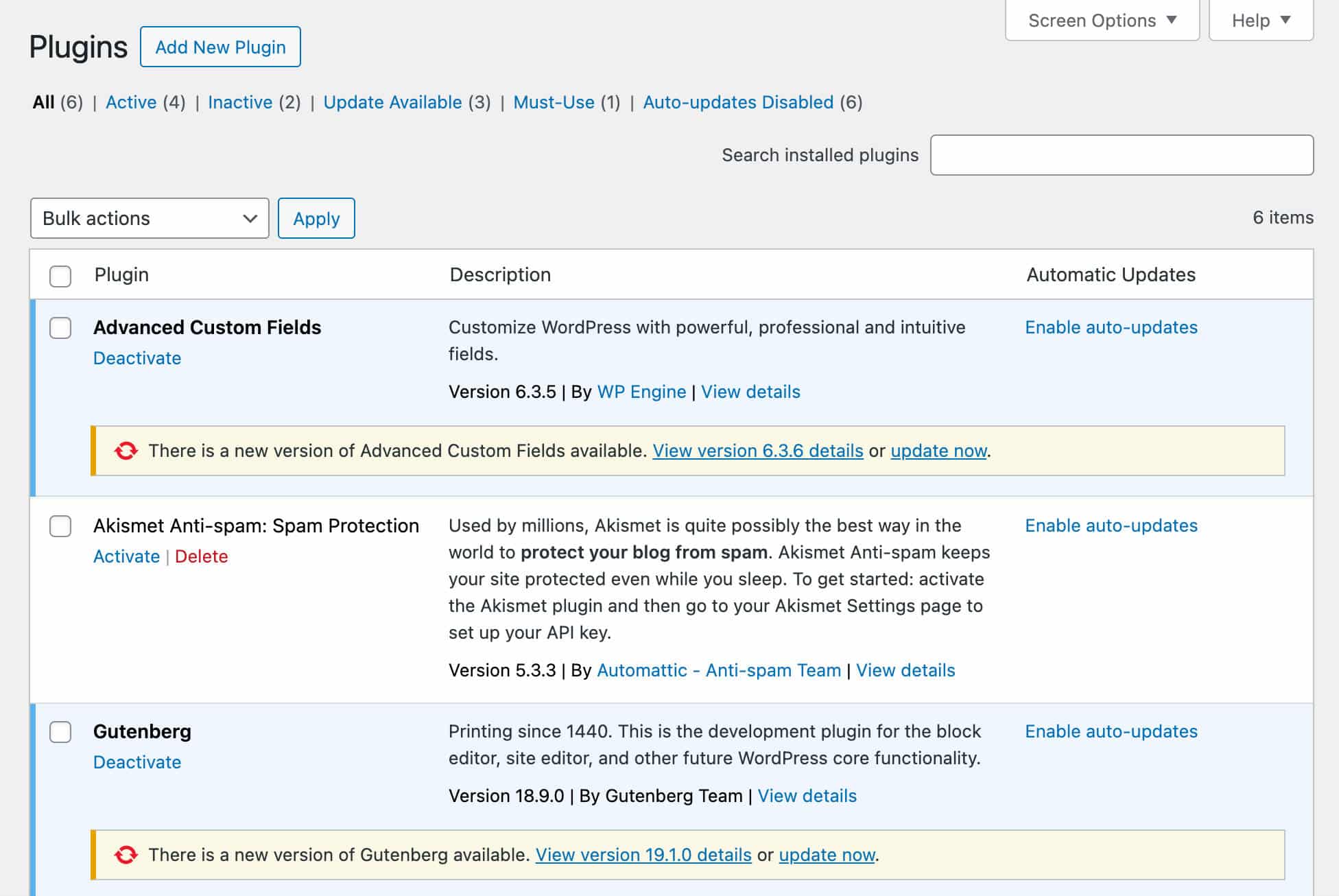

7. Atualizações de núcleo, plugins e temas

Além das versões principais do WordPress, novas atualizações de segurança são emitidas regularmente sempre que uma nova vulnerabilidade é detectada. O mesmo acontece com temas e plugins.

Para manter seu site do WordPress protegido, você precisa manter todo o site do WordPress atualizado para evitar vulnerabilidades de segurança.

No painel do WordPress, em Painel de Controle > Atualizações, você pode ativar as atualizações automáticas do núcleo para todas as versões do WordPress ou somente para as versões de manutenção e segurança.

Você também pode gerenciar as atualizações automáticas de temas e plugins.

Observe que, a partir do WordPress 6.6, você pode reverter as atualizações automáticas dos seus plugins em caso de falha.

Se preferir, você pode desativar esse recurso e realizar as atualizações por conta própria, mas atualizar um grande número de sites pode ser uma tarefa demorada e entediante. É por isso que muitas agências recorrem a ferramentas de terceiros que permitem que você gerencie as atualizações de todos os seus sites do WordPress em um único ambiente externo.

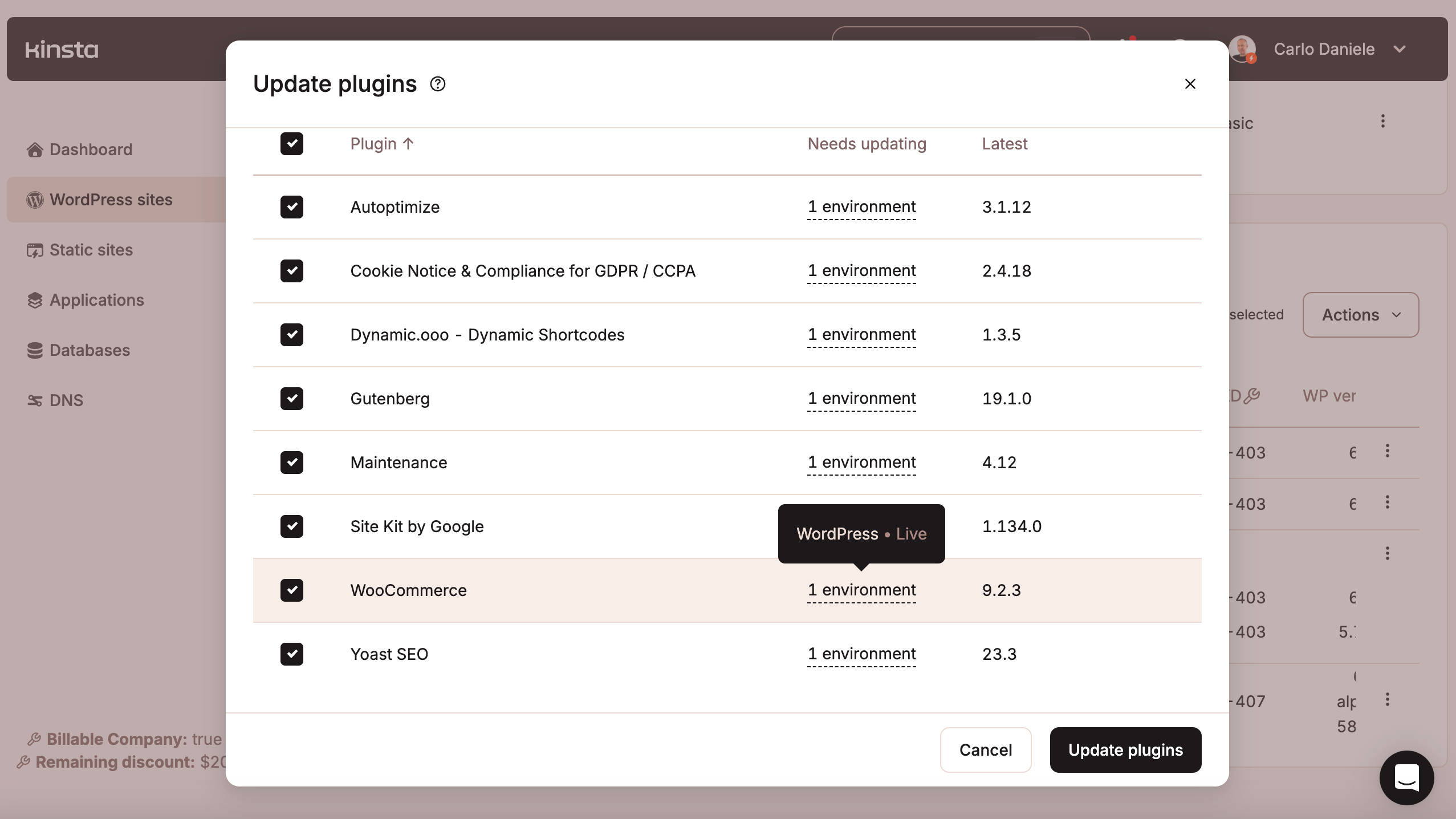

Os clientes da Kinsta não precisam pagar por serviços de terceiros para gerenciar suas atualizações em massa, pois podem aproveitar o recurso de atualizações em massa disponível no painel MyKinsta.

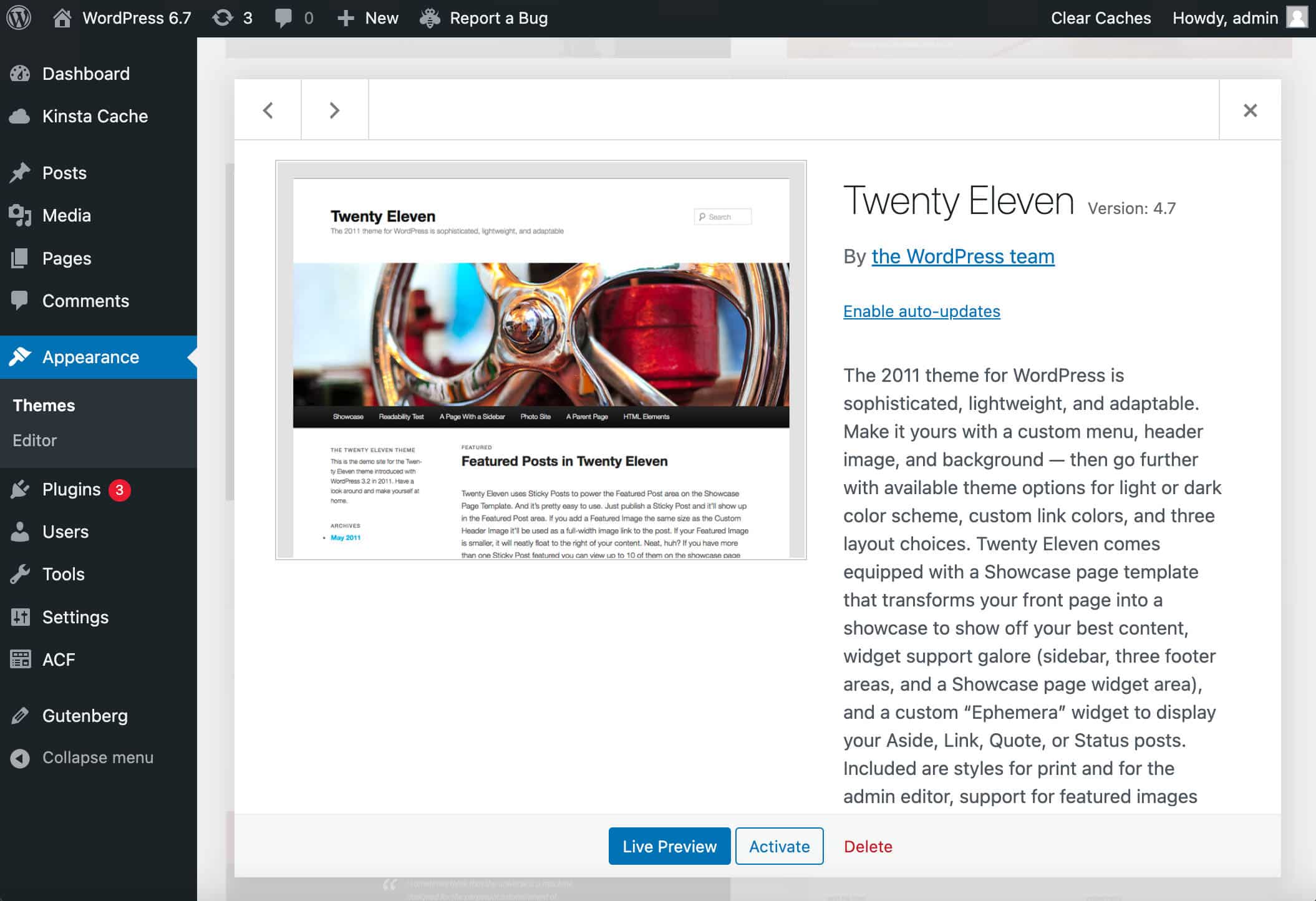

Atualizações do WordPress com a Kinsta

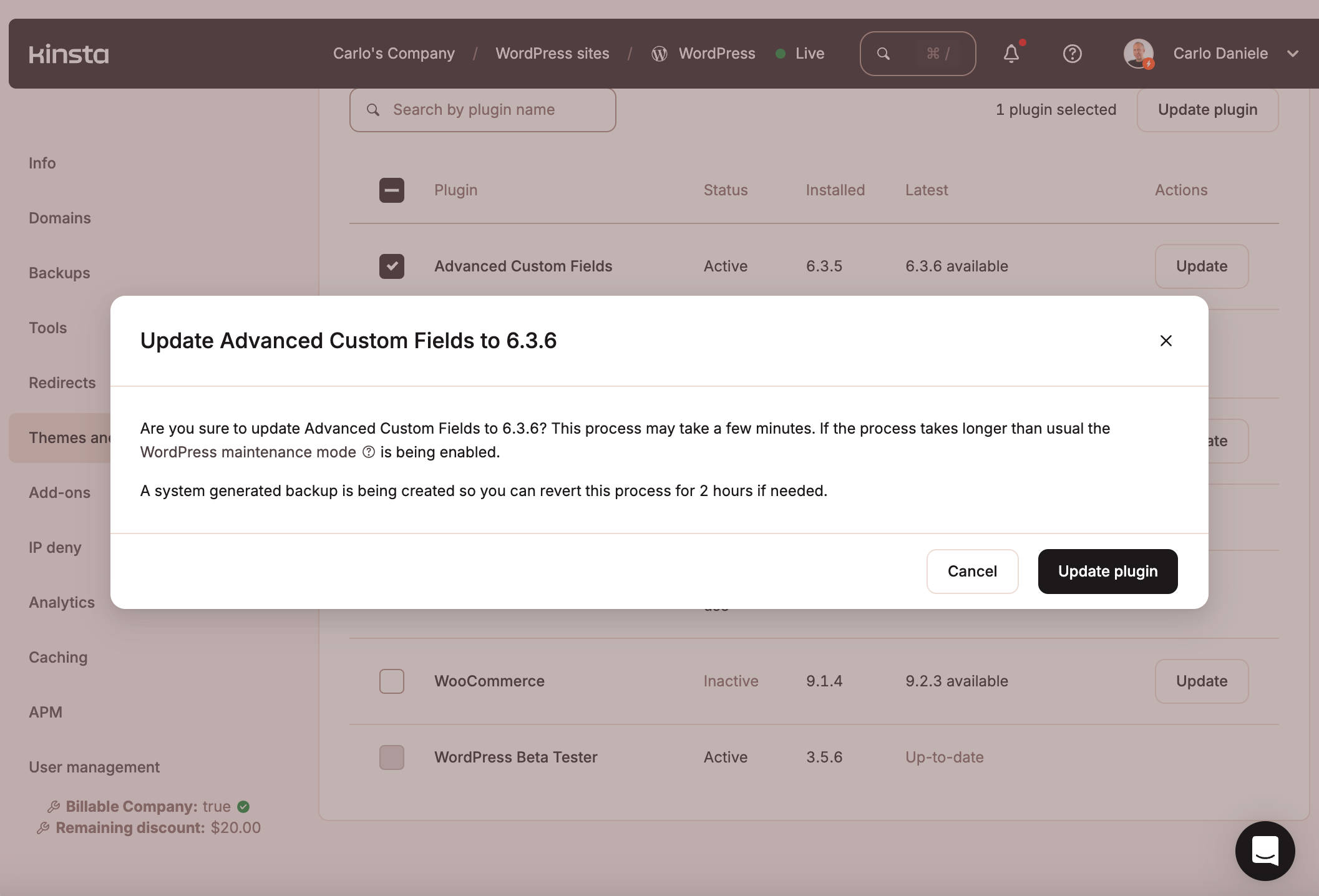

Você pode gerenciar os temas e plugins do seu site WordPress diretamente no MyKinsta. Em seu painel, navegue até sites WordPress > Nome do site > Temas e plugins. Aqui, você pode selecionar um ou mais plugins ou temas e atualizá-los individualmente ou em massa.

Observe que quando você executa uma atualização no MyKinsta, um backup gerado pelo sistema é criado para que você possa reverter o processo por 2 horas se a atualização falhar. Isso adiciona uma camada de segurança e lhe dá tranquilidade quando você precisa atualizar seus plugins ou temas.

Você também pode executar atualizações em massa para vários sites WordPress de uma só vez. No painel MyKinsta, selecione sites WordPress. Uma vez lá, selecione um ou mais sites e clique no botão Ações à direita e, em seguida, selecione a ação em massa que você deseja executar. Se você estiver atualizando plugins, clique no item de menu correspondente. Uma janela pop-up exibirá uma lista de plugins para os quais há uma atualização disponível.

Escolha os plugins a serem atualizados e aguarde alguns segundos. Uma janela pop-up informará a você se o processo foi concluído com êxito.

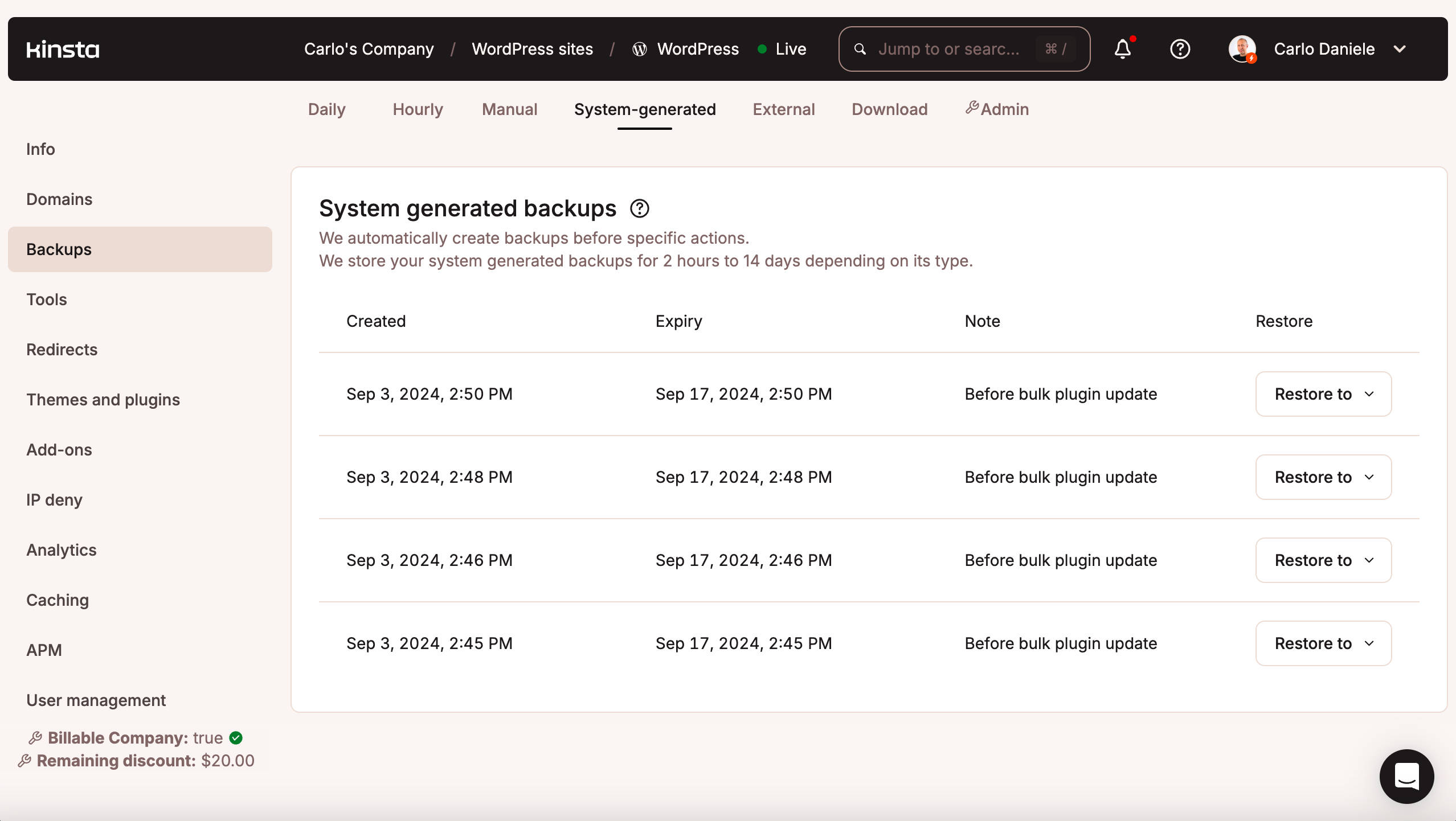

Se a atualização falhar, navegue até Sitename > Backups > Gerado pelo sistema no MyKinsta e restaure o backup mais recente.

E, o que é ainda mais poderoso, você pode executar todas essas operações em um ambiente de teste primeiro e, em seguida, enviar o teste para o ambiente de produção sem nenhum risco.

Na Kinsta, você pode atualizar em massa temas e plugins para todos os seus sites WordPress de forma conveniente a partir de uma única página, sem nenhum risco. Perfeito para agências que lidam com muitos sites em um só lugar.

8. Backups

Se uma atualização der errado, ou se um site for comprometido ou completamente apagado devido a uma vulnerabilidade de segurança, um backup pode salvar sua vida. Se o seu provedor de hospedagem de sites não fornecer um sistema de backup automático, você sempre poderá recorrer a um plugin de WordPress. Recomendamos que você use um plugin de WordPress que ofereça backups incrementais: Isso permite que você tenha um backup do seu site sem perder espaço em disco ou reduzir o desempenho do site.

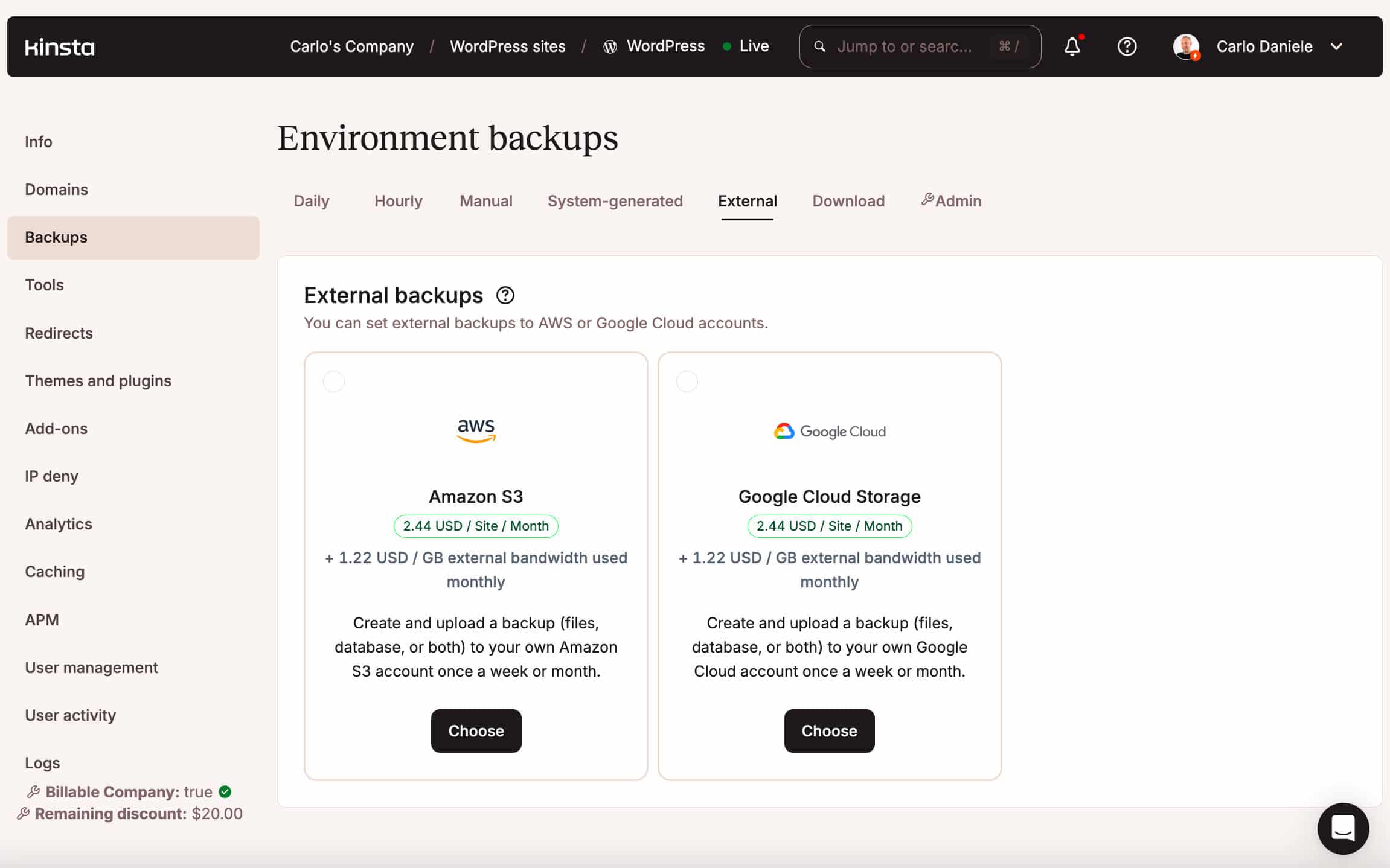

No entanto, um serviço de hospedagem web que realmente se preocupa com seu site de eCommerce deve fornecer backups regulares do WordPress. A Kinsta oferece seis tipos diferentes de backup.

Os seis tipos de backups fornecidos pela Kinsta

Fornecemos backups automáticos diários do WordPress, bem como backups gerados pelo sistema para todos os sites WordPress. Esses backups, juntamente com os backups manuais, estão disponíveis como pontos de restauração no MyKinsta. Você também pode criar manualmente um backup para download uma vez por semana.

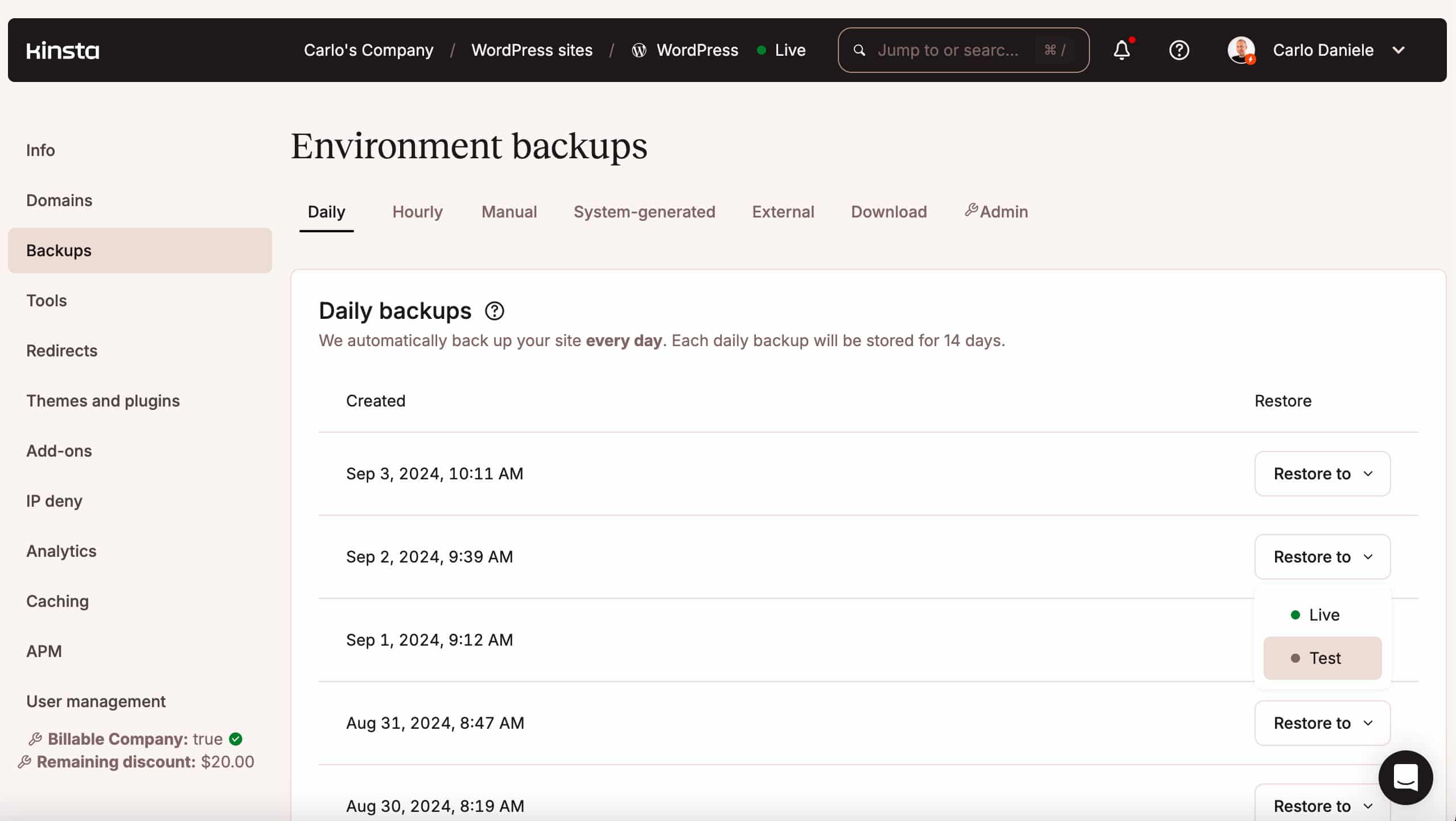

Você pode navegar pelos seus backups no painel MyKinsta em Sites WordPress > Nome do site > Backups. Aqui você pode restaurar seu backup para um ambiente de sua escolha com um único clique.

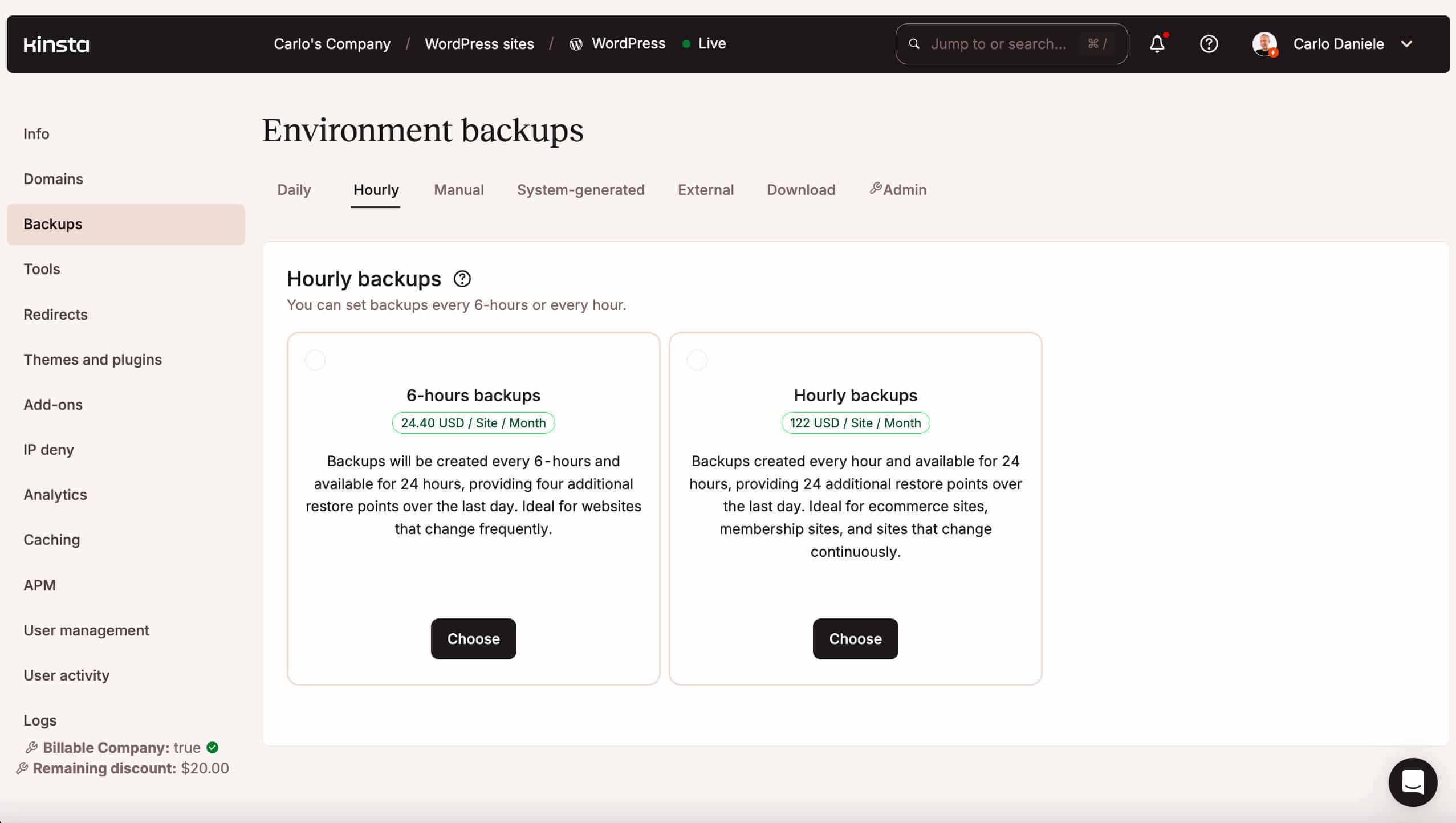

Se você atualizar seu site de eCommerce várias vezes ao dia e precisar de mais backups, poderá adquirir um complemento para backups por hora.

Um complemento para backups externos também está disponível, permitindo que você armazene seus backups em um serviço de armazenamento externo, como o Amazon S3 ou o Google Cloud Storage.

O período de retenção dos backups é de 14 a 30 dias, dependendo do plano de hospedagem que você assinou.

Você pode ler mais sobre backups do WordPress em nossa documentação.

9. Tenha cuidado com os plugins

Você geralmente precisa de muitos plugins em seu site WordPress. Isso é especialmente verdadeiro para o eCommerce, que muitas vezes requer recursos que não estão disponíveis no WordPress ou no WooCommerce imediatamente. Temos uma longa lista de plugins ecomendados que você pode explorar para conferir:

- 28 melhores plugins de WooCommerce

- 10 plugins para adicionar produtos no WooCommerce

- Plugins de vários fornecedores do WooCommerce

- Plugins de lista de desejos do WooCommerce

- Plugins de filtro de produtos do WooCommerce

- Plugins de envio baseado em peso do WooCommerce

Mas você nunca deve instalar o primeiro plugin que aparecer. Há algumas práticas recomendadas que você deve seguir ao escolher plugins para o seu site de WooCommerce:

Você não deve instalar plugins nulos. Isso é fundamental para um negócio de eCommerce. Os plugins nulos são plugins ou temas premium de WordPress que foram hackeados e podem conter código modificado projetado para causar danos ou coletar informações.

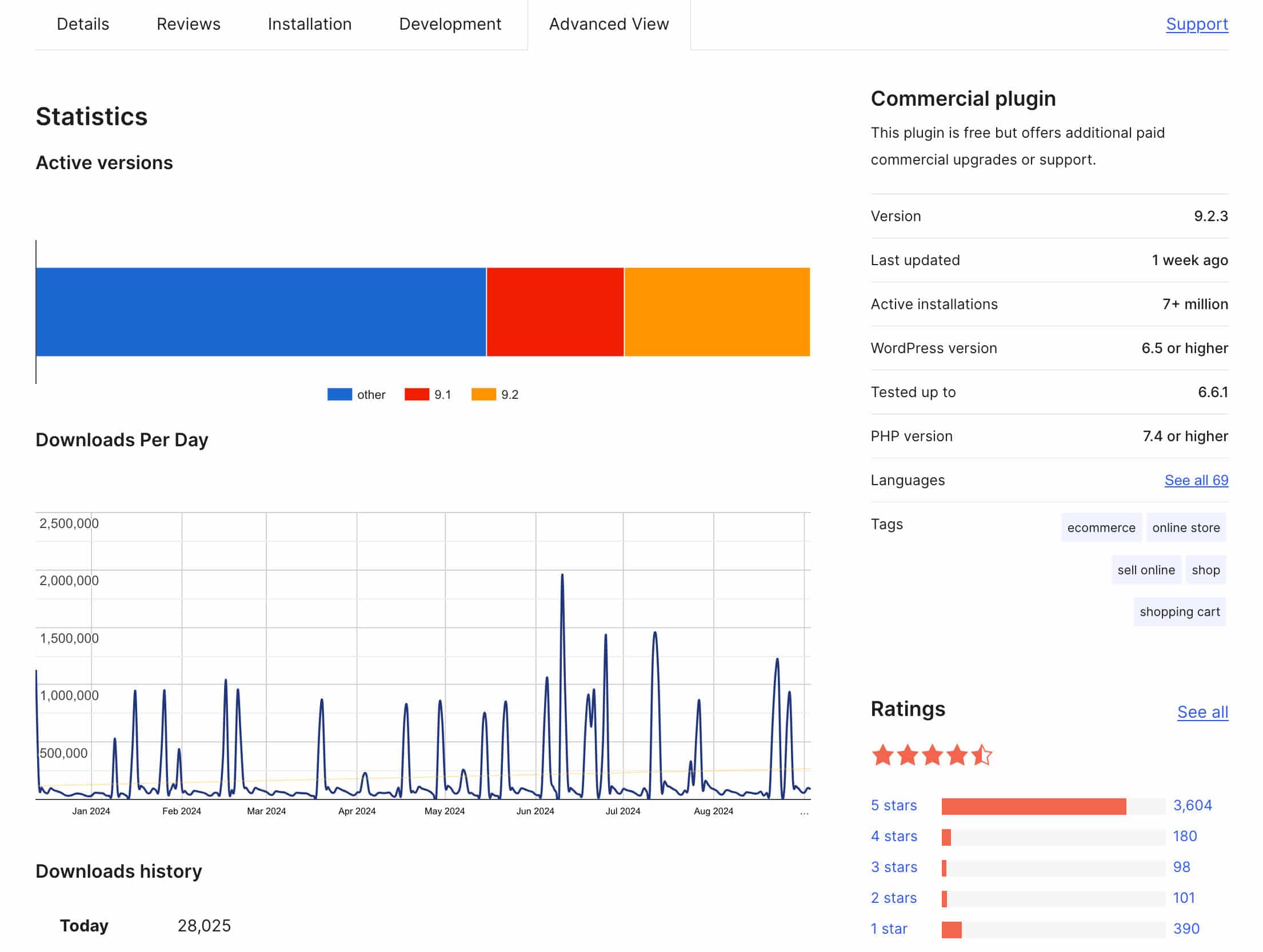

Prefira plugins que recebam atualizações regulares de fornecedores com boa reputação. Confie na comunidade e verifique as avaliações e classificações de outros usuários. Evite, se possível, plugins com classificações baixas e mantidos por fornecedores desconhecidos.

Sempre teste um plugin em um ambiente de teste antes de usá-lo na produção. Isso evita problemas de compatibilidade com outros plugins ou com o próprio núcleo do WordPress.

Sempre faça backup do seu site antes de instalar o plugin na produção.

Não instale plugins desnecessários nem plugins que ofereçam recursos redundantes. Os plugins desnecessários podem criar falhas de segurança desnecessárias, entrar em conflito com outros plugins ou reduzir o desempenho do site.

Verifique se há alguma vulnerabilidade conhecida associada ao plugin. Use serviços de segurança, como o WordPress Vulnerability Database ou o WPScan.

No entanto, as vulnerabilidades de segurança também podem ser detectadas em plugins populares que recebem atualizações regulares. plugins como WooCommerce e Easy Digital Downloads não é exceção.

Então, como um provedor de hospedagem web pode ajudar com as vulnerabilidades de plugins e temas?

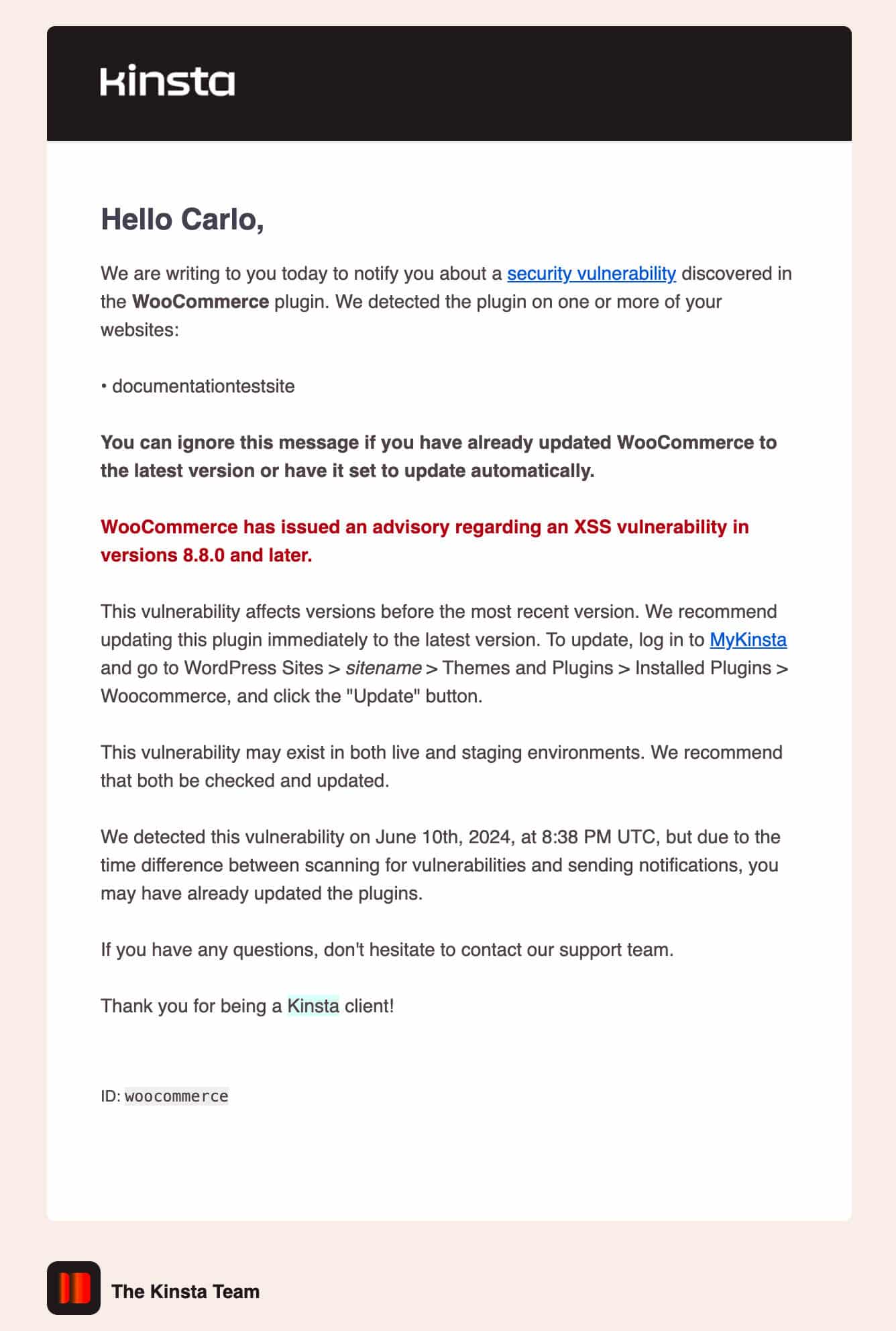

Alertas de segurança da Kinsta

Sempre que uma vulnerabilidade de segurança é detectada em um de seus sites, seja uma falha no núcleo, no plugin ou no tema, você recebe imediatamente uma notificação no MyKinsta e um e-mail notificando-o sobre o problema e sugerindo etapas para corrigi-lo.

Esse recurso é altamente valorizado por nossos clientes, pois permite que eles tomem medidas rápidas em relação às vulnerabilidades detectadas em seus sites. Se você é um cliente Kinsta, mais cedo ou mais tarde, provavelmente receberá um e-mail como esse:

Ameaças específicas do WordPress e como evitá-las

Na primeira seção deste artigo, listamos algumas das principais ameaças à segurança que afetam a generalidade dos sites de eCommerce. Algumas dessas ameaças são particularmente graves para sites WordPress/WooCommerce.

Embora o WordPress seja um software de código aberto, vale a pena ressaltar que os hackers não violam os sites do WordPress por causa de vulnerabilidades inerentes ao CMS, mas sim por causa de vulnerabilidades que poderiam ter sido previstas e corrigidas antes de qualquer incidente.

A falta de atualização do núcleo, dos plugins e do tema pode tornar seu site de eCommerce vulnerável, da mesma forma que o uso de senhas fracas e a falta de uma política rígida de acesso ao site.

Aqui está uma lista de ameaças e práticas recomendadas para preveni-las, que podem ajudar a manter seu site seguro:

- Escolha nomes de usuário e senhas com cuidado

- Mantenha seu site atualizado

- Não use plugins e temas do WordPress sem validade

- Bloqueie o painel de controle do WordPress

- Habilite a autenticação de dois fatores no WordPress

- Proteja o wp-config.php

- Desative o XML-RPC

- Oculte a versão do WordPress

- Adicione cabeçalhos de segurança HTTP

- Usar plugins de segurança do WordPress

- Defina as permissões corretas nos arquivos e pastas do WordPress

- Desative a edição de arquivos no painel do WordPress

- Previna hotlinking

- Faça backups regulares do WordPress

- Use ambientes de teste

- Teste a segurança do seu site WordPress

- Use um registro de atividades do WordPress

Para obter uma lista mais abrangente de ações que você pode tomar para proteger os sites do WordPress, consulte nosso Guia de Segurança do WordPress e Dicas de Segurança do Site.

Mais recursos da Kinsta para a segurança do seu site de eCommerce

Na Kinsta, nossa missão é fornecer o ambiente de hospedagem de WordPress mais rápido e seguro do mundo. Estamos sempre procurando novas maneiras de garantir que seus sites de eCommerce possam oferecer a melhor experiência de compra para seus usuários e clientes. Aqui estão alguns dos serviços e recursos da Kinsta voltados para a segurança do seu site WordPress/WooCommerce.

Verificações de tempo de atividade

Se o seu site não carregar ou se o tempo de resposta for lento, como você pode ter certeza de que ele está fora do ar para todos ou apenas para você?

A resposta curta é que você precisa verificar se o site está fora do ar. Você pode fazer isso sozinho seguindo estas etapas ou, se o seu site estiver hospedado na Kinsta, você pode confiar nas verificações de tempo de atividade da Kinsta.

A Kinsta verifica seu site a cada 3 minutos. São 480 verificações por dia.

Se o seu site estiver fora do ar, nossos engenheiros começarão a trabalhar imediatamente para resolver o problema. Há uma grande chance de que o problema seja resolvido antes mesmo que você o perceba.

Confira nosso guia em vídeo sobre como verificar se um site está fora do ar:

O compromisso de segurança da Kinsta

Manter um site de eCommerce atualizado é vital para sua empresa, mas pode não ser suficiente. Por esse motivo, é sempre recomendável fazer a varredura do seu site regularmente com ferramentas de detecção de malware, como Sucuri ou WordFence, mesmo que você não suspeite que tenha sido infectado. Nossa recomendação é fazer a varredura do seu site de eCommerce pelo menos uma vez por mês, mas sugerimos que você faça a varredura várias vezes por mês sempre que fizer alterações na estrutura do site e instalar novos plugins. Se você não sabe por onde começar, aqui está uma lista de verificação de segurança para o seu site.

Mas, às vezes, apesar de todos os seus esforços, pode acontecer do seu site ser infectado. O que você deve fazer então?

Nosso compromisso de segurança inclui:

- Inspeção do site e uma varredura detalhada dos arquivos para identificar malware.

- Reparação do núcleo do WordPress instalando uma cópia limpa dos arquivos principais.

- Identificação e remoção de plugins e temas infectados.

Confira nossa documentação para uma visão mais detalhada sobre o compromisso de segurança da Kinsta.

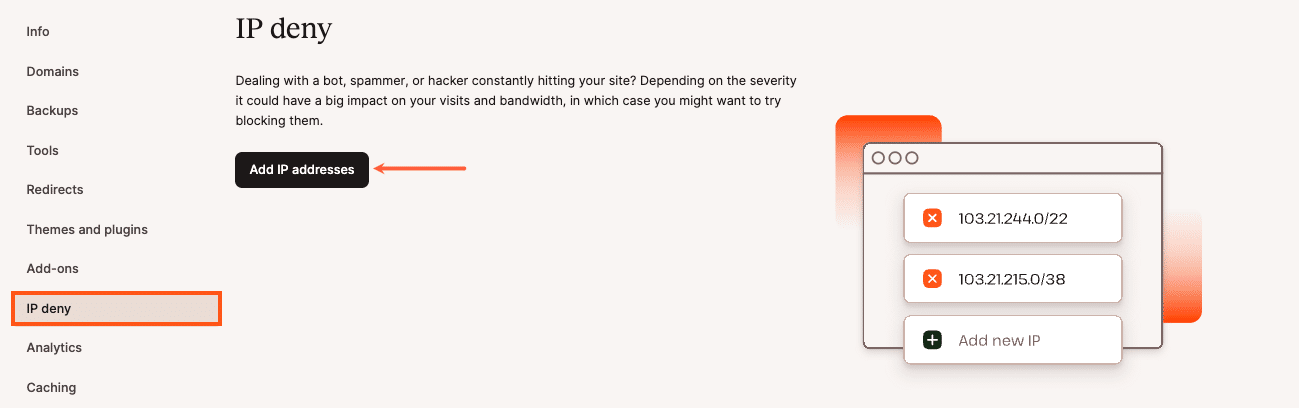

Bloqueio de IP

Às vezes, pode ser necessário bloquear um endereço IP ou um intervalo de IPs para evitar comportamentos maliciosos de bots, spammers ou outros agentes. Geralmente, você pode bloquear endereços IP no arquivo de configuração do servidor.

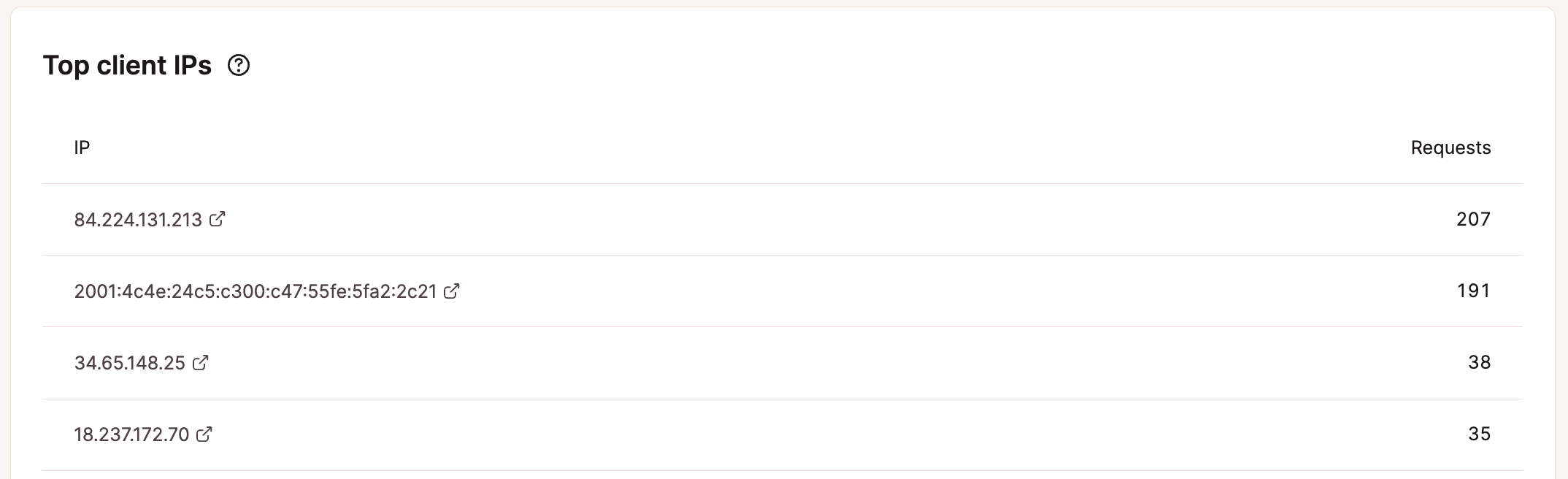

Os usuários da Kinsta não precisam configurar manualmente seu servidor porque a Kinsta fornece a todos os nossos clientes uma ferramenta gratuita de negação de IP disponível no MyKinsta.

Para verificar os IPs e o número de solicitações, faça login no MyKinsta e navegue até Sites WordPress > nome do site > Análises > Geo & IP.

A seção Principais IPs do cliente mostra a lista de endereços IP e o número de solicitações provenientes de cada IP. Se você notar um número anormal de solicitações de IPs específicos, talvez queira investigar mais a fundo por meio de um verificador de reputação como o CleanTalk ou o Spamhaus para ver se o endereço IP foi identificado como um bot, spammer ou outro endereço IP malicioso.

Se um endereço IP for identificado como mal-intencionado, você poderá bloqueá-lo usando a ferramenta Bloqueio de IP, disponível em Sites WordPress > nomedosite > Bloqueio de IP.

Depois de bloquear um endereço IP, você o verá listado abaixo na mesma página.

Certificações de segurança da Kinsta

O compromisso da Kinsta com a segurança dos sites de seus clientes é verificado e certificado em vários níveis.

A Kinsta está em conformidade com o critério de segurança da estrutura de conformidade de Controles de Sistema e Organização (SOC 2) desenvolvida pelo Instituto Americano de Contadores Públicos Certificados (AICPA). Esse padrão é usado para avaliar a adesão de uma organização de serviços a um ou mais critérios de serviços confiáveis.

Os cinco critérios de serviços de confiança são:

- Segurança

- Disponibilidade

- Integridade do processamento

- Confidencialidade

- Privacidade

Mas isso não é tudo. A Kinsta obteve as certificações ISO 27001, 27017 e 27018. Essa conquista reflete a adesão às práticas recomendadas de segurança da informação, com ênfase adicional nos controles de proteção de dados em ambientes de computação em nuvem.

Essas certificações oferecem uma garantia de segurança e estabilidade para todos os proprietários de sites de eCommerce que podem contar com um serviço de hospedagem que lhes permite dedicar-se aos seus negócios com tranquilidade.

A ISO/IEC 27001 é a norma mais conhecida do mundo para sistemas de gerenciamento de segurança da informação. Um ISMS implementado de acordo com essa norma “é uma ferramenta para o gerenciamento de riscos, a resiliência cibernética e a excelência operacional”

A conformidade com a ISO/IEC 27001 significa que uma organização ou empresa implementou um sistema para gerenciar riscos relacionados à segurança dos dados de propriedade da empresa ou por ela manipulados e que esse sistema respeita todas as práticas recomendadas e os princípios consagrados nessa norma internacional.

A ISO/IEC 27017:2015 estabelece diretrizes para controles de segurança da informação aplicáveis ao fornecimento e ao uso de serviços de nuvem. Ela fornece:

- Orientações adicionais de implementação para controles relevantes específicos na ISO/IEC 27002;

- Controles adicionais com orientações de implementação que se relacionam especificamente a serviços de nuvem.

Por fim, a ISO 27018:2019

Estabelece objetivos de controle, controles e diretrizes comumente aceitos para a implementação de medidas de proteção de Informações Pessoais Identificáveis (PII) de acordo com os princípios de privacidade da ISO/IEC 29100 para o ambiente de computação em nuvem pública.

Resumo

Proteger um site de eCommerce exige bastante esforço e habilidades técnicas, algo que pode não estar ao alcance de pequenas empresas e start-ups.

No entanto, o proprietário de uma empresa que deseja lançar uma loja on-line, aceitando o desafio dos mercados internacionais, não deve desistir das oportunidades de crescimento que o eCommerce tem a oferecer. É nesse ponto que a hospedagem gerenciada de nível empresarial de WordPress e WooCommerce pode ajudar.

Como um serviço premium de hospedagem gerenciada de WordPress e WooCommerce, a Kinsta oferece uma hospedagem na nuvem rápida e segura para qualquer site de eCommerce. Com a Kinsta, você pode lançar uma loja on-line sem se preocupar com todas as complexidades técnicas, deixando para trás um site de eCommerce.

Nossos recursos incluem backups diários automáticos, um firewall dedicado alimentado pelo Cloudflare, monitoramento em tempo real de ameaças e vulnerabilidades, certificados SSL gratuitos para transações criptografadas, proteção DDoS para proteger contra tráfego malicioso e muitos outros recursos para proteger seu site de eCommerce.

Com todas essas medidas de segurança proativas, a Kinsta bloqueia seu site de eCommerce, minimizando o risco de violações de dados e tempo de inatividade.

Agora é a sua vez. Quais são os riscos e vulnerabilidades com os quais você lida todos os dias? O seu serviço de hospedagem fornece ao seu site de eCommerce a proteção adequada contra agentes mal-intencionados? Compartilhe sua experiência nos comentários abaixo.