Agendo come proxy inverso davanti al vostro sito, Cloudflare è un prodotto all-in-one per la sicurezza e le prestazioni che viene utilizzato da oltre il 12% dei siti web in tutto il mondo. Come utenti di WordPress, aggiungere Cloudflare al vostro sito può contribuire ad aumentare le prestazioni del sito e a ridurre l’impatto di bot e hacker dannosi.

Come?

Una volta configurate correttamente, tutte le richieste al vostro sito colpiranno prima un server Cloudflare, che determinerà se la richiesta deve essere inoltrata al server di origine, servita dalla cache, bloccata o elaborata con regole personalizzate.

In questa guida, analizzeremo le impostazioni ottimali di Cloudflare per WordPress, evidenzieremo la differenza tra Kinsta DNS e Cloudflare DNS, parleremo della memorizzazione nella cache e delle impostazioni di sicurezza, e vi mostreremo come configurare Cloudflare per le installazioni di WordPress Multisite.

Nota: se siete clienti di Kinsta, come parte della nostra integrazione con Cloudflare, Edge Caching salva la cache del vostro sito/pagina Kinsta in uno qualsiasi dei data center della rete globale di Cloudflare 300.

Edge Caching è incluso gratuitamente in tutti i piani Kinsta, non richiede un plugin separato e riduce il tempo necessario per servire l’HTML di WordPress nella cache di una media di oltre il 50%!

Kinsta DNS vs Cloudflare DNS

Prima di immergerci in profondità nelle impostazioni di Cloudflare e vedere come modificarle correttamente per il vostro sito WordPress, esaminiamo le differenze tra il DNS di Kinsta e il DNS di Cloudflare. Il DNS di Kinsta, il servizio premium DNS incluso in tutti i nostri piani, è alimentato da Route53 di Amazon. Route53 è un servizio DNS di livello enterprise che offre una risoluzione veloce e affidabile.

In termini di prestazioni e tempi di attività, il DNS di Kinsta e il DNS di Cloudflare sono paragonabili – entrambi sono servizi eccellenti. La differenza principale tra i due servizi è rappresentata dalle caratteristiche aggiuntive relative alla sicurezza e alle prestazioni di Cloudflare. Il DNS di Kinsta è una soluzione puramente DNS, mentre Cloudflare offre anche un livello proxy opzionale che funge da firewall, CDN e altro ancora.

Se siete clienti di Kinsta che cercano un servizio solo di DNS, Il DNS di Kinsta è l’opzione perfetta. D’altra parte, se siete alla ricerca di un prodotto all-in-one basato su proxy, Cloudflare è un’ottima scelta.

Come Configurare le Impostazioni di Cloudflare per WordPress

Cloudflare offre una varietà di vantaggi in termini di sicurezza e prestazioni, ma non tutti sono pienamente compatibili con WordPress. Diamo un’occhiata approfondita alle impostazioni di Cloudflare per identificare le migliori caratteristiche per il vostro sito WordPress.

SSL

Cloudflare supporta quattro modalità di crittografia SSL/TLS: Off, Flexible, Full, e Full (Strict).

- Off – Nessuna crittografia.

- Flexible – Crittografa solo la connessione tra il browser e Cloudflare.

- Full – Crittografia end-to-end, ma consente un certificato self-signed sul server di origine.

- Full (Strict) – Crittografia end-to-end, e richiede un certificato di origine gratuito emesso da Cloudflare o un certificato emesso da una CA (autorità di certificazione) affidabile. Consigliamo di utilizzare la modalità SSL Full (Strict) per la massima sicurezza.

Per i clienti di Kinsta che desiderano utilizzare Cloudflare sui loro siti WordPress, consigliamo di generare un certificato SSL gratuito Let’s Encrypt in MyKinsta e di utilizzare l’opzione Full o Full (Strict) su Cloudflare.

In alternativa, potete anche generare un certificato di origine Cloudflare da installare sul vostro server di origine. Se il vostro host non offre certificati SSL gratuiti, l’installazione di un certificato di origine Cloudflare sul vostro server vi permetterà di utilizzare la modalità SSL Full (Strict).

Se utilizzate Kinsta per ospitare un sito su un sottodominio, mentre il dominio principale utilizza l’SSL flessibile di Cloudflare, è possibile utilizzare una regola di pagina di Cloudflare per forzare il sottodominio ospitato da Kinsta ad utilizzare l’SSL Full o Full (Strict).

Questa opzione consente di utilizzare l’SSL flessibile di Cloudflare, garantendo al contempo l’SSL Full (Strict) di Cloudflare per un sottodominio ospitato su Kinsta.

Always Use HTTPS

Consigliamo di abilitare questa opzione per inoltrare automaticamente tutte le richieste HTTP a HTTPS.

HSTS

HSTS è l’acronimo di “HTTP Strict Transport Security” ed è utilizzato per forzare un browser web a utilizzare connessioni HTTPS sicure. L’abilitazione di HSTS su Cloudflare assicura che le richieste HTTP non colpiscano mai il vostro server di origine. Se il vostro sito è già impostato per utilizzare HTTPS, vi consigliamo di configurare HSTS anche sul vostro server di origine.

Minimum TLS Version

TLS (Transport Layer Security) è un protocollo crittografico che permette la trasmissione sicura dei dati su una rete. Di default, Cloudflare imposta TLS 1.0 come versione del protocollo. Ai fini della conformità, alcuni standard di sicurezza come PCI DSS 3.2 richiedono versioni più recenti del protocollo TLS. Se il vostro sito richiede una certa versione del TLS, potete cambiare l’impostazione andando su SSL/TLS > Edge Certificates > Minimum TLS Version.

Automatic HTTPS Rewrites

Questa funzione controlla gli URL delle risorse HTTP nel vostro codice HTML per vedere se sono accessibili tramite HTTPS. In caso affermativo, saranno automaticamente riscritti con una variazione HTTPS. Le riscritture automatiche HTTPS sono utili per garantire un’esperienza di navigazione sicura senza errori di contenuto misto.

Speed

La maggior parte delle impostazioni di Cloudflare relative alle prestazioni, come la minificazione degli asset e l’ottimizzazione delle immagini, si trovano nella scheda “Speed”.

Image Resizing (Solo Business)

La funzione di ridimensionamento delle immagini di Cloudflare è disponibile solo per gli utenti del piano Business. Se implementata correttamente nel vostro tema WordPress, questa funzione può essere utilizzata per scaricare la generazione di miniature delle immagini su Cloudflare. Questo ha diversi vantaggi rispetto alla funzione integrata di generazione di miniature di WordPress.

Per i siti che generano dinamicamente le dimensioni delle immagini, l’utilizzo della funzione di ridimensionamento delle immagini di Cloudflare può ridurre l’utilizzo della CPU – questo permette al vostro sito di servire più utenti in contemporanea, senza aumentare il consumo di risorse della CPU. Il ridimensionamento delle immagini di Cloudflare aiuta anche a ridurre l’uso dello spazio su disco perché le miniature non dovranno essere memorizzate sul server.

Il ridimensionamento delle immagini di Cloudflare funziona premettendo un endpoint alle vostre immagini. Date un’occhiata all’esempio qui sotto.

URL dell’Immagine Originale

https://yourdomain.com/wp-content/uploads/2020/01/picture.jpg

URL Immagine Ridimensionata

https://yourdomain.com/cdn-cgi/image/fit=contain,format=auto,metadata=none,onerror=redirect,quality=70,width=720/https://yourdomain.com/wp-content/uploads/2020/01/picture.jpg

Il parametro “width” può essere regolato per generare diverse dimensioni di miniature in modo dinamico senza alcun carico di risorse aggiuntive sul server di origine. Se siete alla ricerca di un servizio standalone che sia simile alla funzione di ridimensionamento delle immagini di Cloudflare, Imgix e Cloudinary sono ottime opzioni.

Non dimenticate di consultare la nostra guida approfondita sull’ottimizzazione delle immagini per il web.

Polish (Solo Pro)

Cloudflare Polish è un servizio di ottimizzazione delle immagini che comprime automaticamente JPG, PNG, GIF e altri file immagine. Le immagini vengono elaborate al margine di Cloudflare, il che significa che non vi è alcun onere sulle prestazioni del server che ospita il vostro sito WordPress. Polish supporta anche il formato WEBP di Google – questo significa che le immagini WEBP ottimizzate saranno automaticamente servite a Chrome, Brave, e altri browser che supportano il formato.

Polish è una funzionalità utile per i siti WordPress per diversi motivi. Se si utilizza un plugin per l’ottimizzazione delle immagini come TinyPNG o Imagify, Polish può ridurre drasticamente l’utilizzo della CPU del server – questo può risultare in un’esperienza di navigazione più stabile per i visitatori. Dal momento che le immagini ottimizzate in Polish vengono memorizzate e messe nella cache off-server, non dovrete preoccuparvi di utilizzare spazio su disco per memorizzare le versioni WEBP delle vostre immagini.

Auto Minify

La funzione auto minify di Cloudflare minimizza automaticamente le risorse CSS, JSS e HTML memorizzate nella cache. Se non si minimizzano gli asset con un plugin WordPress come Autoptimize o WP-Rocket, si consiglia di abilitare la funzione di auto minify di Cloudflare.

Gli utenti Kinsta possono minificare il loro codice direttamente dal cruscotto di MyKinsta usando la funzione di minificazione del codice integrata. In questo modo i clienti possono attivare la minificazione automatica di CSS e JavaScript con un semplice clic, velocizzando i loro siti senza alcuno sforzo manuale.

Brotli

Brotli è un’alternativa a GZIP, un algoritmo di compressione che riduce le dimensioni delle richieste web prima che vengano servite ai visitatori. Rispetto a GZIP, Brotli offre un rapporto di compressione più elevato, che si traduce in un caricamento delle pagine più veloce per gli utenti. Il problema è che non tutti i browser web supportano la compressione Brotli. In ogni caso, consigliamo di abilitare Brotli su Cloudflare, in quanto le richieste provenienti da browser non supportati ricadranno semplicemente sulla compressione GZIP.

Enhanced HTTP/2 Prioritization (Solo Pro)

L’introduzione di HTTP/2 ha portato ad un significativo aumento delle prestazioni dei siti web grazie alla parallelizzazione e al multiplexing. La funzione di prioritizzazione HTTP/2 potenziata di Cloudflare fa un passo avanti, analizzando in modo intelligente l’HTML del vostro sito web per determinare l’ordine di caricamento delle risorse giusto per ottenere le migliori prestazioni. Secondo Cloudflare, la prioritizzazione HTTP/2 potenziata può ridurre il tempo di caricamento delle pagine fino al 50%.

Mirage (Solo Pro)

Mirage è una funzionalità di ottimizzazione delle immagini che si rivolge alle connessioni mobili e a bassa larghezza di banda. Quando Mirage è abilitato, le immagini vengono sostituite con segnaposto a bassa risoluzione durante il caricamento iniziale della pagina. Dopo il caricamento della pagina, le immagini a piena risoluzione vengono caricate in lazy loading.

Mirage è anche in grado di combinare più richieste di immagini in un’unica richiesta, il che riduce il numero dei roundtrip necessari per caricare completamente una pagina. Se il vostro sito utilizza molte immagini e si rivolge a un target demografico molto mobile, Cloudflare Mirage può avere un impatto positivo sulle prestazioni.

Rocket Loader

Rocket Loader è una funzione che velocizza i tempi di caricamento delle risorse JavaScript caricandole in modalità asincrona. Questo riduce efficacemente il contenuto che blocca il rendering di una pagina, consentendo un caricamento delle pagine più rapido. Consigliamo di testare il vostro sito abilitando Rocket Loader per vedere se questo migliora la velocità della pagina. Se il vostro sito WordPress si dipende dal caricamento in un ordine specifico delle risorse JavaScript, potete bypassare Rocket Loader aggiungendo un attributo data-cfasync="false" al tag script.

Caching

Di default, Cloudflare mette in cache le risorse statiche come CSS, JS, e i file immagine. Si noti che Cloudflare non mette in cache di default il codice HTML generato del vostro sito.

Caching Level

Consigliamo di lasciare il livello di caching a “Standard”, cosa che consente di accedere alle versioni aggiornate delle risorse con una query string unica.

Browser Cache Expiration

Per i siti ospitati su Kinsta, consigliamo di impostare la scadenza della cache del browser su “Respect Existing Headers”. Questo manterrà le risorse statiche nella cache del browser per un anno. Se volete sovrascrivere questa impostazione con un tempo di scadenza più breve, non esitate a modificare questa impostazione.

Firewall

Su Kinsta, utilizziamo il firewall di Google Cloud Platform a livello enterprise per proteggere i vostri siti WordPress dal traffico malevolo. Per bloccare indirizzi IP specifici, i clienti di Kinsta hanno accesso allo strumento IP Deny nel cruscotto di MyKinsta, mentre regole firewall più complesse (come i blocchi a livello di paese) possono essere aggiunte dal nostro team di supporto.

Se il vostro host non offre un firewall personalizzabile, il piano gratuito di Cloudflare include un firewall di base che permette di inserire cinque regole personalizzate. Le regole del firewall possono essere utilizzate per bloccare specifici indirizzi IP, user agent, metodi di richiesta, referrer HTTP e persino paesi.

Ad esempio, se notate che il vostro negozio WooCommerce riceve molti ordini falsi da un paese al di fuori del vostro mercato di destinazione, potete utilizzare il firewall gratuito di Cloudflare per bloccare il traffico dall’intero paese.

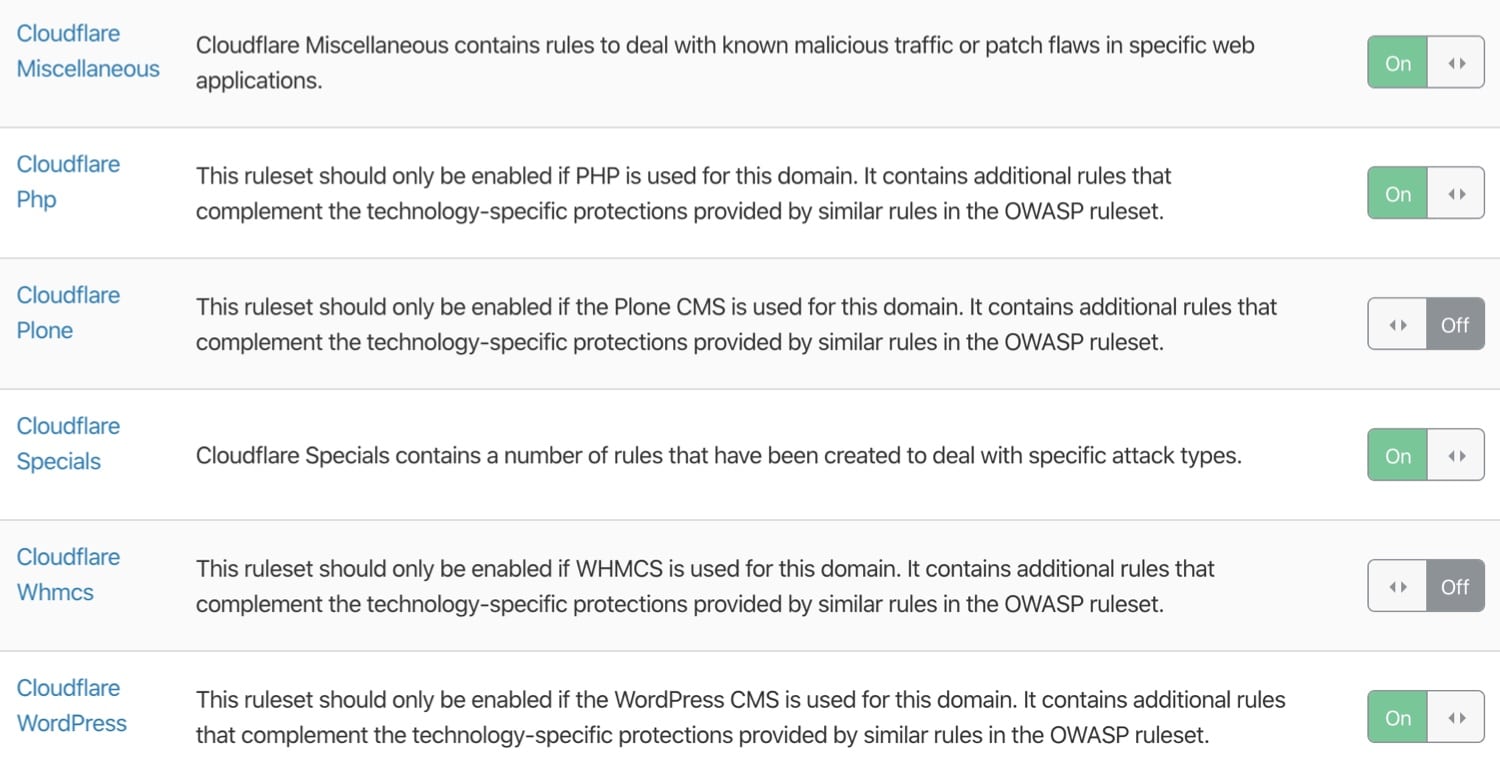

Il piano Pro di Cloudflare è dotato di un firewall per applicazioni web più robusto (WAF). Il WAF offre set di regole gestite specializzate che possono aiutarvi a proteggere ancora di più il vostro sito. Ad esempio, ci sono dei set di regole che si rivolgono a siti WordPress e PHP.

Per la maggior parte dei siti WordPress, il livello di sicurezza offerto dal piano gratuito di Cloudflare è sufficiente. Tuttavia, se gestite un sito aziendale strategico, che richiede una maggiore protezione, il Pro-level WAF di Cloudflare e i set di regole gestite possono contribuire a proteggere maggiormente il sito.

(Lettura consigliata: Sucuri vs Wordfence)

Network

Nelle impostazioni “Network” di Cloudflare, consigliamo di abilitare HTTP/2, HTTP/3 (con QUIC), e 0-RTT Connection Resumption.

Come abbiamo detto in precedenza, HTTP/2 apporta diversi miglioramenti rispetto a HTTP/1.1 grazie alla parallelizzazione e al multiplexing. Allo stesso modo, HTTP/3 estende ulteriormente le prestazioni di HTTP/2, utilizzando un nuovo protocollo basato su UDP chiamato QUIC invece del tradizionale TCP.

Anche le connessioni sicure HTTP/3 beneficiano di una routine di handshake ottimizzata, che si traduce in tempi di connessione più rapidi. Quando è abilitato HTTP/3 nella vostra dashboard Cloudflare, i client supportati saranno in grado di utilizzarlo per connettersi ai server Cloudflare.

Infine, la funzione 0-RTT Connection Resumption di Cloudflare migliora i tempi di caricamento per i visitatori che si sono connessi in precedenza al vostro sito web.

Page Rules

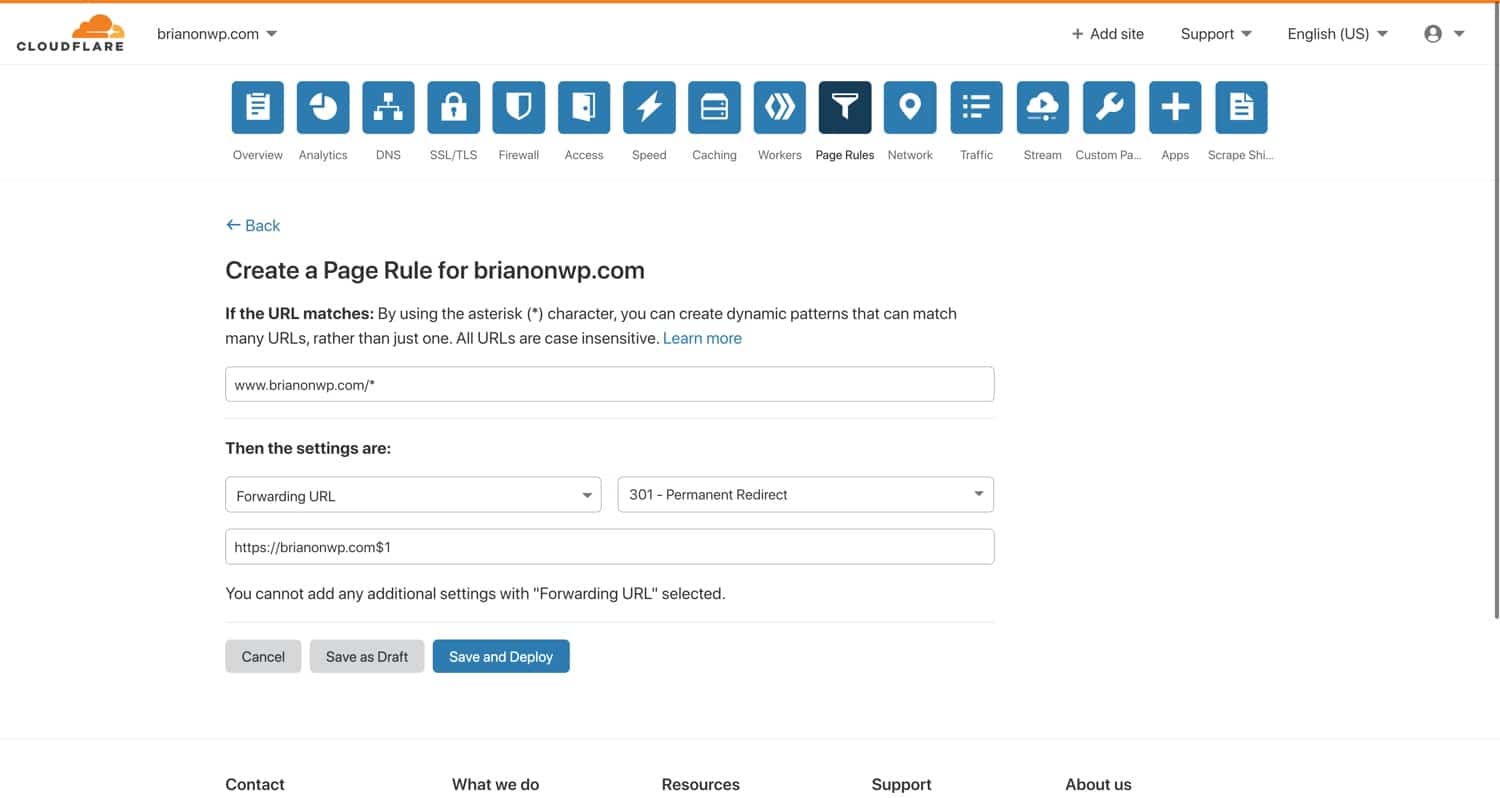

La funzionalità delle regole di pagina di Cloudflare consente di personalizzare le impostazioni per specifici URL. Le regole di pagina sono utili per disabilitare la cache per determinate risorse, cambiare il livello di sicurezza per una pagina selezionata, ecc. Le regole di pagina di Cloudflare hanno due componenti chiave: un pattern di corrispondenza degli URL e un’azione da eseguire sugli URL abbinati. Nella schermata sottostante, potete vedere una regola di pagina di Cloudflare che reindirizza gli URL www alla versione non www.

Questa regola corrisponde agli URL che iniziano con www.brianonwp.com. Notate l’inclusione del carattere asterisco, che consente di creare modelli di corrispondenza jolly. Pensate all’asterisco con un significato simile a “qualsiasi cosa qui”. Sotto il modello di URL, potete vedere che questa regola di pagina è configurata in modo che da applicare un reindirizzamento 301 di tutte le richieste corrispondenti a https://brianonwp.com/$1, dove “$1” si riferisce al “primo carattere jolly” nel modello di corrispondenza.

Con una regola di pagina simile, le richieste a www.brianli.com/specific-page/ verranno reindirizzate a brianli.com/specific-page/.

Con le regole di pagina di Cloudflare, potete applicare impostazioni specifiche a ogni URL con corrispondenza. Date un’occhiata alla lista delle opzioni che possono essere applicate alle regole di pagina. Alcune impostazioni possono anche combinarsi in una regola di pagina unica!

- Always Online – abilita o disabilita la funzione “Always Online” di Cloudflare che serve copie HTML statiche delle pagine se il server di origine è offline.

- Always Use HTTPS – forza l’HTTPS negli URL corrispondenti.

- Auto Minify – abilita o disabilita la minificazione HTML, CSS, e JS.

- Automatic HTTPS Rewrites – abilita la riscrittura degli URL HTTP in HTML nelle versioni HTTPS.

- Browser Cache TTL – specifica la cache del browser TTL sugli URL corrispondenti. Ad esempio, potete impostare diversi TTL della cache del browser per diversi tipi di file.

- Browser Integrity Check – Abilita o disabilita la funzione “Browser Integrity Check” di Cloudflare, che ispeziona le intestazioni HTTP per eliminare i bot e il traffico dannoso.

- Cache Deception Armor – Abilita o disabilita la funzione “Cache Deception Armor” di Cloudflare, che protegge dagli attacchi di inganno della cache web, assicurando che l’estensione del file di un asset corrisponda al suo “Content-Type”.

- Cache Level – configurare il livello di cache per gli URL corrispondenti.

- Disable Apps – disattiva le integrazioni delle applicazioni Cloudflare per gli URL corrispondenti.

- Disable Performance – disattiva le funzioni relative alle prestazioni per gli URL corrispondenti.

- Disable Railgun – disattiva Railgun per gli URL corrispondenti.

- Disable Security – disattiva le funzioni di sicurezza per gli URL corrispondenti.

- Edge Cache TTL – specifica l’edge cache TTL (la quantità di tempo in cui un asset viene memorizzato nella cache della rete edge di Cloudflare).

- Email Obfuscation – abilita o disabilita lo script di offuscamento delle email di Cloudflare che riduce il successo dello scraping dei bot tramite lo scrambling degli indirizzi email.

- Forwarding URL – crea reindirizzamenti 301 o 302 verso un altro URL.

- IP Geolocation Header – abilita o disabilita la geolocalizzazione IP dell’header HTTP di Cloudflare.

- Opportunistic Encryption – consente ai clienti di accedere agli URL HTTP attraverso un canale TLS sicuro.

- Origin Cache Control – serve a specificare in che modo Cloudflare rispond alla direttiva “Cache-Control” del server di origine.

- Rocket Loader – abilita o disabilita Rocket Loader negli URL corrispondenti.

- Security Level – specifica il livello di sicurezza per gli URL corrispondenti.

- Server Side Excludes – abilita o disabilita la funzione “Server Side Excludes” di Cloudflare che consente di nascondere le informazioni sensibili dal traffico sospetto avvolgendo l’HTML nel tag

<!--sse-->. - SSL – specifica il livello di SSL (disabled, flexible, full, o full strict) per gli URL corrispondenti.

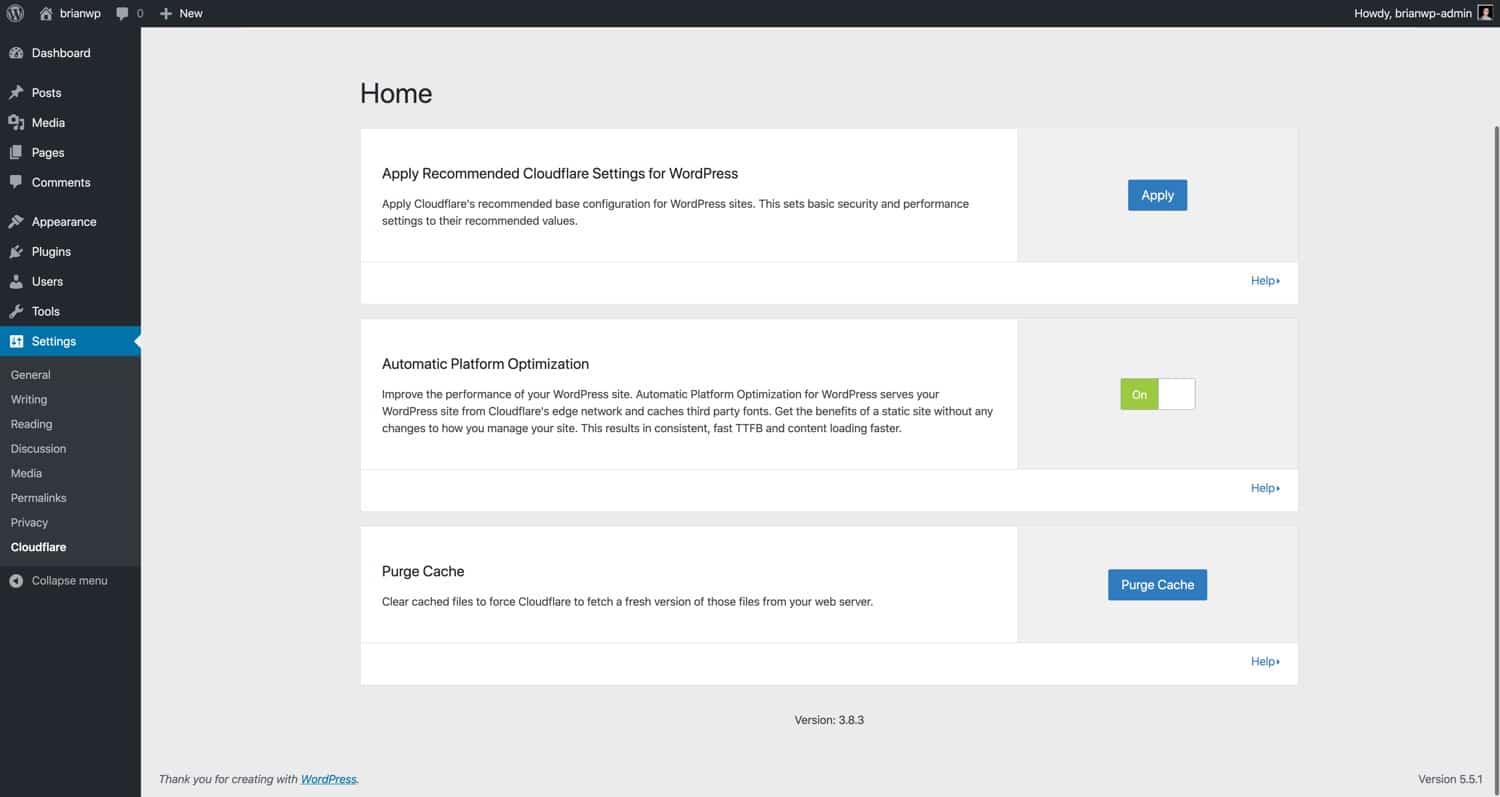

Cloudflare WordPress Plugin

Il team di Cloudflare mantiene un plugin ufficiale per WordPress. Anche se questo plugin non è un requisito assoluto, fornisce alcune belle funzionalità tra cui le impostazioni di Cloudflare ottimizzate per WordPress, set di regole di sicurezza specifiche per WordPress, pulizia automatica della cache, HTTP/2 server push e altro ancora.

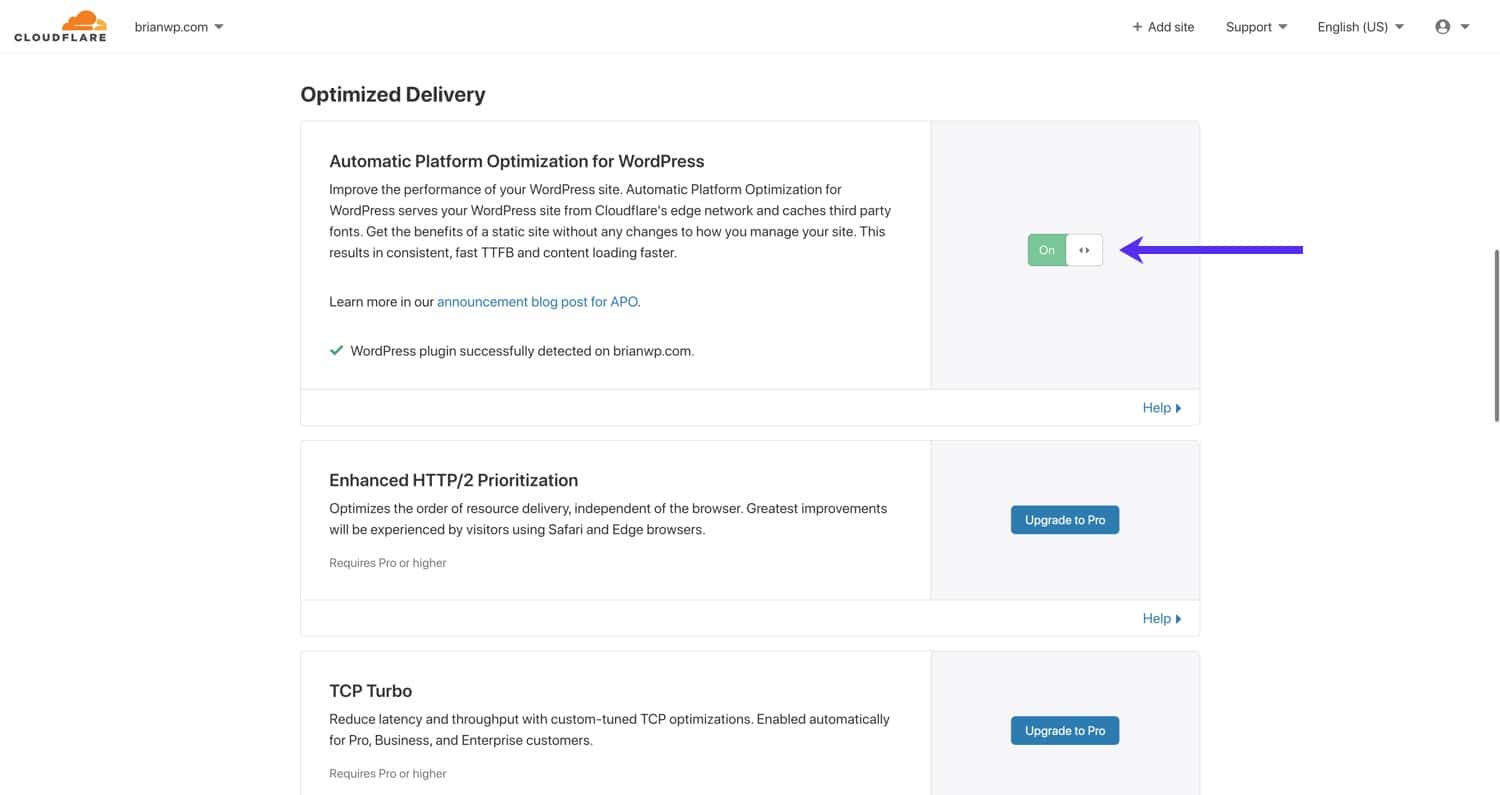

Ottimizzazione automatica della piattaforma Cloudflare per WordPress: Automatic Platform Optimization for WordPress

L’Automatic Platform Optimization (APO) per WordPress di Cloudflare è un servizio di ottimizzazione delle prestazioni dedicato ai siti WordPress. Cloudflare APO funziona mettendo in cache le pagine HTML del vostro sito WordPress direttamente sulla rete edge di Cloudflare. Questo è un grande salto oltre il tipico caching degli asset statici (CSS, JS, immagini, ecc.) su CDN. Nei nostri test di benchmark, abbiamo scoperto che l’abilitazione di Cloudflare APO ha portato a un aumento delle prestazioni del 70-300% a seconda dell’ubicazione del test.

Cloudflare APO per WordPress funziona memorizzando le copie HTML delle vostre pagine in Workers KV, un servizio di archiviazione di coppie chiave-valore distribuito a livello globale. Quando APO è abilitato, le richieste al vostro sito saranno servite dalla Workers KV o dalla cache edge di Cloudflare al posto del vostro server di origine. Questo è un enorme passo avanti nel mondo delle prestazioni di WordPress perché, con APO, la posizione del server di origine non è più un ostacolo per i siti WordPress.

In precedenza, con le tradizionali configurazioni CDN, le pagine HTML dovevano essere servite dal server di origine. Ad esempio, se il server di origine del vostro sito si trova negli USA, un visitatore di Londra deve attendere che il documento HTML venga consegnato dagli USA. Con APO, l’HTML, insieme ad altre risorse statiche, viene servito da un centro dati Cloudflare più vicino a Londra.

Cloudflare APO è più compatibile con i blog tradizionali, i siti di notizie, le landing page e altri siti che non si affidano a funzionalità dinamiche (come negozi WooCommerce, forum di discussione, ecc.). APO bypassa automaticamente la cache HTML di Cloudflare per gli utenti registrati e sulle pagine che contengono determinati cookie (ad esempio WooCommerce). APO è disponibile come servizio gratuito per i piani Cloudflare Pro, Business e Enterprise. Per gli utenti di Cloudflare gratuiti, l’add-on APO costa 5 dollari al mese.

Se siete interessati a saperne di più su Cloudflare APO, consultate la nostra guida approfondita qui insieme al nostro webinar con Garrett Galow, direttore del prodotto Cloudflare.

Cloudflare Argo e Railgun

Cloudflare offre prodotti con prestazioni aggiuntive che possono contribuire a migliorare ulteriormente le prestazioni del vostro sito WordPress. Queste caratteristiche sono soggette a costi aggiuntivi, ma potrebbe valere la pena darci un’occhiata se volete fare un passo in più con l’ottimizzazione del vostro sito web.

Argo

Argo è un servizio aggiuntivo di Cloudflare che fornisce un “routing intelligente” per il vostro sito web. Attivando Argo, il traffico viene instradato in modo da aggirare le aree congestionate della rete di Cloudflare. Nei nostri test, Argo ha ridotto i tempi di caricamento delle pagine del 20-30%. Se siete tra gli utenti di Cloudflare che cercano di fare un passo avanti nell’ottimizzazione delle prestazioni, sperimentare con Argo potrebbe dare risultati positivi.

Railgun

Railgun di Cloudflare è un prodotto WAN che stabilisce un tunnel sicuro tra il vostro server e i server di Cloudflare. Railgun è stato progettato per velocizzare la consegna di contenuti non trasmessi consegnando solo la differenza complessiva tra le richieste. Ad esempio, se la pagina A e la pagina B hanno strutture di header e footer identiche, e solo diversi contenuti del body, Railgun ne sarebbe consapevole e servirebbe solo i contenuti diversi attraverso un flusso di dati binari altamente compressi.

Railgun è disponibile solo sui piani aziendali e di business di Cloudflare, e richiede al vostro web host di installare software aggiuntivo sul server del vostro sito. Per la maggior parte degli utenti, l’accelerazione di Railgun non è necessaria per mantenere tempi di caricamento veloci con Cloudflare. Tuttavia, se gestite un negozio WooCommerce o un forum ad alto traffico che non possono essere memorizzati nella cache, Railgun potrebbe potenzialmente aiutarvi a migliorare la velocità del tuo sito.

Plugin WordPress Cloudflare

Il team di Cloudflare mantiene un plugin ufficiale per WordPress. Anche se questo plugin non è un requisito assoluto, fornisce alcune belle funzionalità tra cui impostazioni Cloudflare ottimizzate per WordPress, set di regole di sicurezza specifiche per WordPress, pulizia automatica della cache, HTTP/2 server push e altro ancora.

Agli utenti avanzati consigliamo di non installare il plugin e di configurare le impostazioni nella dashboard di Cloudflare per evitare conflitti con le regole di pagina personalizzate.

Come Configurare le Impostazioni di Cloudflare per WordPress Multisite

Se utilizzate Cloudflare con un multisite WordPress, ci sono alcune cose particolari da tenere in considerazione per quel che riguarda le impostazioni.

Configurazione SSL

Per dare una dimostrazione della corretta configurazione di SSL per Cloudflare in un’installazione multisite di WordPress, abbiamo creato un sottodominio di prova multisite, in quanto non si dovrebbero incontrare problemi di SSL se si utilizza una multisite a sottodirectory.

Ecco la struttura del nostro sottodominio di test di WordPress multisite:

- Sito principale – brianwp.com e www.brianwp.com

- Sottosito 1 – site1.brianwp.com

- Sottosito 2 – site2.brianwp.com

In MyKinsta abbiamo aggiunto i domini per il multisite.

In modo simile, i domini sono stati configurati con i giusti record A in Cloudflare. Anche il proxy di Cloudflare è stato abilitato, come indicato dall’icona arancione della nuvola.

Per utilizzare Cloudflare in modalità SSL Full (Strict), tutti i domini associati devono essere presenti sul certificato SSL del server di origine. Ci sono due modi per farlo.

Let’s Encrypt o SSL a Pagamento

Se il vostro host supporta gratuitamente Let’s Encrypt SSL, procedete a generare un certificato SSL che copra tutti i vostri domini multisite.

Su Kinsta, è facile generare un certificato SSL che copra tutti i vostri domini, grazie al nostro strumento Let’s Encrypt nel cruscotto di MyKinsta.

Certificato Cloudflare Origin SSL

In alternativa, potete generare un certificato Cloudflare Origin SSL che copra i vostri domini multisite. Per generare un certificato di origine, andate su SSL/TLS > Origin Server e cliccate su “Create Certificate”.

Il menu di generazione del certificato di origine è suddiviso in tre sezioni. Nella prima sezione, scegliete “Let Cloudflare generate a private key and a CSR” a meno che non abbiate un motivo specifico per fornire le vostre credenziali.

Nella seconda sezione, digitate i domini e i sottodomini che devono essere coperti dal certificato SSL. Potete generare certificati solo per i domini che si trovano nel vostro account Cloudflare.

Infine, nella terza sezione, scegliete un periodo di validità del certificato.

Dopo aver impostato un certificato SSL appropriato che includa tutti i vostri domini multisite, sarete in grado di utilizzare Cloudflare nella consigliata modalità SSL Full (Strict). Se in futuro avrete bisogno di aggiungere altri domini o sottodomini al vostro multisite, assicuratevi di generare un nuovo certificato SSL che copra i domini aggiuntivi.

Regole di Pagina per i Multisite di WordPress

Le altre funzionalità relative a sicurezza e prestazioni di Cloudflare si applicano a livello globale a tutti i sottodomini che ricadono nel vostro dominio principale. In altre parole, se è abilitata la minificazione di CSS per il nostro sito principale brianwp.com, sarà abilitata anche per sito1.brianwp.com e sito2.wpbrianli.com.

Questo comportamento predefinito può causare problemi in determinate situazioni. Ad esempio, potreste non voler disabilitare l’ottimizzazione HTML, CSS e JS a livello globale solo perché è incompatibile con un singolo sottosito. Per aggirare questo problema, potete utilizzare regole di pagina personalizzate per disabilitare selettivamente le funzionalità per specifici sottodomini.

Nell’esempio che segue, abbiamo impostato una regola di pagina che si rivolge a *sito2.brianwp.com/*. Il carattere * è usato per specificare il comportamento dei caratteri jolly. Si può pensare a * come a “qui va qualsiasi cosa”.

Per questa regola di pagina, abbiamo disabilitato la minificazione automatica di HTML, CSS e JS, disabilitato Rocket Loader, bypassato la cache di Cloudflare e disattivato le riscritture automatiche HTTPS.

Se utilizzate il piano gratuito di Cloudflare, sappiate che questo viene fornito solo con tre Regole di Pagina. Se avete bisogno di effettuare modifiche selettive su più sottositi, dovrete passare al piano Pro o acquistare ulteriori regole di pagina.

Riepilogo

Sapere come configurare le impostazioni di Cloudflare per il vostro sito WordPress e come integrarlo correttamente con il vostro stack di hosting può avere un impatto positivo sulla velocità e la sicurezza del vostro sito.

Che siate un negozio individuale o un’agenzia full-service con centinaia di clienti, Cloudflare è un servizio di sicurezza e prestazioni che offre un enorme valore. Se abbinato a WordPress nel modo corretto e con un host veloce e brillante, ecco che inizia il divertimento!