Indem Cloudflare als Reverse Proxy vor deiner Seite agiert, ist es ein allumfassendes Sicherheits- und Leistungsprodukt, das von über 12% der Webseiten auf der ganzen Welt genutzt wird. Als WordPress-Nutzer kann das Hinzufügen von Cloudflare zu deiner Seite helfen, die Leistung deiner Seite zu steigern und die Auswirkungen von bösartigen Bots und Hackern zu reduzieren.

Wie?

Einmal richtig konfiguriert, werden alle Anfragen an deine Seite zuerst einen Cloudflare Server treffen, der dann bestimmt, ob die Anfrage an den Ursprungsserver weitergeleitet, aus dem Cache bedient, geblockt oder mit eigenen Regeln bearbeitet werden soll.

In dieser Anleitung werden wir tiefer in die optimalen Cloudflare-Einstellungen für WordPress eintauchen, den Unterschied zwischen Kinsta DNS und Cloudflare DNS hervorheben, über Caching und Sicherheitseinstellungen sprechen und dir zeigen, wie du Cloudflare für WordPress Multisite-Installationen konfigurierst.

Hinweis: Wenn du ein Kinsta-Kunde bist, speichert Edge Caching als Teil unserer Cloudflare-Integration den Cache deiner Kinsta-Seite in einem der 300+ Rechenzentren von Cloudflare weltweit.

Edge Caching ist in allen Kinsta-Plänen kostenlos enthalten, erfordert kein separates Plugin und verkürzt die Zeit, die für die Bereitstellung von gecachetem WordPress-HTML benötigt wird, um durchschnittlich mehr als 50 %!

Kinsta-DNS vs. Cloudflare-DNS

Bevor wir in die Cloudflare Einstellungen eintauchen und wie man sie für deine WordPress Seite richtig einstellt, lass uns die Unterschiede zwischen Kinsta DNS und Cloudflare DNS durchgehen. Kinsta DNS, der Premium-DNS-Service, der in all unseren Plänen enthalten ist, wird von Amazon’s Route53 betrieben. Route53 ist ein DNS-Service für Unternehmen, der eine schnelle und zuverlässige Lösung bietet.

In Bezug auf Leistung und Betriebszeit sind Cloudflare DNS und Kinsta DNS vergleichbar – beides sind ausgezeichnete Services. Der Hauptunterschied zwischen den beiden Diensten sind die zusätzlichen Sicherheits- und Leistungsmerkmale von Cloudflare. Kinsta DNS ist eine reine DNS-Lösung, während Cloudflare DNS auch eine optionale Proxy-Schicht bietet, die als Firewall, CDN und mehr fungiert.

Wenn du ein Kinsta-Kunde bist und einen reinen DNS-Service suchst, ist Kinsta DNS die perfekte Option. Auf der anderen Seite ist Cloudflare eine gute Wahl, wenn du auf der Suche nach einem all-in-one Proxy-basierten Produkt bist.

Wie man die Cloudflare-Einstellungen für WordPress konfiguriert

Cloudflare bietet eine Vielzahl von Sicherheits- und Leistungsvorteilen, aber nicht alle davon sind vollständig kompatibel mit WordPress. Schauen wir uns die Einstellungen von Cloudflare im Detail an, um die besten Features für deine WordPress Seite zu identifizieren.

SSL

Cloudflare unterstützt vier Modi der SSL/TLS-Verschlüsselung – Aus, Flexibel, Voll und Voll ( Strikt).

- Aus – Keine Verschlüsselung.

- Flexibel – Verschlüsselt nur die Verbindung zwischen dem Browser und Cloudflare.

- Voll – Ende-zu-Ende-Verschlüsselung, erlaubt aber ein selbstsigniertes Zertifikat auf dem Ursprungsserver.

- Full (Strikt) – Ende-zu-Ende-Verschlüsselung, und erfordert ein kostenloses Ursprungszertifikat von Cloudflare oder ein Zertifikat von einer vertrauenswürdigen CA (Zertifizierungsstelle). Wir empfehlen die Verwendung des Full (Strikt) SSL Modus für maximale Sicherheit.

Für Kinsta-Kunden, die Cloudflare auf ihren WordPress-Seiten verwenden möchten, empfehlen wir, ein kostenloses Let’s Encrypt SSL-Zertifikat in MyKinsta zu generieren und die Option „Full“ oder „Full (Strikt)“ bei Cloudflare zu verwenden.

Alternativ kannst du auch ein Cloudflare Herkunftszertifikat generieren und auf deinem Herkunftsserver installieren. Wenn dein Host keine kostenlosen SSL-Zertifikate anbietet, kannst du ein Cloudflare-Ursprungszertifikat auf deinem Server installieren und den SSL-Modus „Full (Strikt)“ verwenden.

Wenn du Kinsta benutzt, um eine Seite auf einer Subdomain zu hosten, während die Rootdomain Cloudflare’s Flexible SSL benutzt, kannst du eine Cloudflare Seitenregel benutzen, um die von Kinsta gehostete Subdomain zu zwingen, Full oder Full (Strikt) SSL zu benutzen.

Mit dieser Option kannst du Cloudflare’s Flexible SSL verwenden und gleichzeitig Cloudflare Full (Strikt) SSL für eine auf Kinsta gehostete Subdomain sicherstellen.

Immer HTTPS verwenden

Wir empfehlen, diese Option zu aktivieren, damit alle HTTP-Anfragen automatisch an HTTPS weitergeleitet werden.

HSTS

HSTS steht für „HTTP Strict Transport Security“ und wird verwendet, um einen Webbrowser zu zwingen, sichere HTTPS-Verbindungen zu benutzen. Das Aktivieren von HSTS auf Cloudflare stellt sicher, dass HTTP-Anfragen niemals deinen Ursprungsserver erreichen. Wenn deine Seite bereits für die Verwendung von HTTPS eingerichtet ist, empfehlen wir dir, HSTS auch auf deinem Ursprungsserver zu konfigurieren.

Minimale TLS-Version

TLS (Transport Layer Security) ist ein kryptographisches Protokoll, das die sichere Übertragung von Daten über ein Netzwerk ermöglicht. Standardmäßig setzt Cloudflare TLS 1.0 für die Protokollversion. Einige Sicherheitsstandards wie z.B. PCI DSS 3.2 erfordern neuere Versionen des TLS-Protokolls aus Gründen der Konformität. Wenn deine Seite eine bestimmte TLS-Version benötigt, kannst du die Einstellung ändern, indem du zu SSL/TLS > Edge-Zertifikate > Minimale TLS-Version gehst.

Automatische HTTPS-Umschreibungen

Diese Funktion überprüft HTTP-Ressourcen-URLs in deinem HTML-Code, um zu sehen, ob sie über HTTPS erreichbar sind. Falls ja, werden sie automatisch mit einer HTTPS-Variante umgeschrieben. Automatische Umschreibungen über HTTPS sind nützlich, um ein sicheres Surfen ohne gemischte Inhaltsfehler zu gewährleisten.

Geschwindigkeit

Die meisten Einstellungen von Cloudflare, die sich auf die Leistung beziehen, wie z.B. Asset-Minifikation und Bildoptimierung, sind im Reiter „Geschwindigkeit“ zu finden.

Bildgrößenänderung (nur Business)

Cloudflare’s Bildgrößenänderungsfunktion ist nur für Businessplan-Benutzer verfügbar. Wenn sie korrekt in deinem WordPress-Theme implementiert ist, kann diese Funktion genutzt werden, um die Generierung von Thumbnails auf Cloudflare auszulagern. Dies hat mehrere Vorteile gegenüber der eingebauten Funktion zur Erzeugung von Miniaturbildern in WordPress.

Für Seiten, die dynamisch Bildgrößen „on the fly“ generieren, kann die Verwendung von Cloudflare’s Bildgrößenänderungsfunktion die CPU-Nutzung reduzieren – dadurch kann deine Seite mehr gleichzeitige Benutzer bedienen, ohne die CPU-Ressourcen zu erhöhen. Cloudflare’s Bildgrößenanpassung hilft auch, den Speicherplatzverbrauch zu reduzieren, da die Thumbnails nicht auf dem Server gespeichert werden müssen.

Die Größenänderung von Cloudflare-Bildern funktioniert, indem ein Endpunkt für deine Bilder vorangestellt wird. Schaut euch das folgende Beispiel an, das zeigt, wie die Funktion funktioniert.

Original Bild-URL

https://yourdomain.com/wp-content/uploads/2020/01/picture.jpg

Resized Image URL

https://yourdomain.com/cdn-cgi/image/fit=contain,format=auto,metadata=none,onerror=redirect,quality=70,width=720/https://yourdomain.com/wp-content/uploads/2020/01/picture.jpg

Der „width“-Parameter kann so eingestellt werden, dass verschiedene Thumbnail-Größen dynamisch generiert werden, ohne dass zusätzliche Ressourcen auf deinem Ursprungsserver verbraucht werden. Wenn du nach einem eigenständigen Dienst suchst, der Cloudflare’s Bildgrößenänderungsfunktion ähnlich ist, sind Imgix und Cloudinary großartige Optionen.

Vergiss nicht, dir unsere ausführliche Anleitung zur Optimierung von Bildern für das Web anzusehen.

Polish (nur Pro)

Cloudflare Polish ist ein Bildoptimierungsdienst, der automatisch JPG, PNG, GIF und andere Bilddateien komprimiert. Die Bilder werden am Rand von Cloudflare verarbeitet, was bedeutet, dass der Server, auf dem deine WordPress-Seite gehostet wird, nicht belastet wird. Polish unterstützt auch Googles WEBP-Format – das bedeutet, dass optimierte WEBP-Bilder automatisch Chrome, Brave und anderen Browsern, die dieses Format unterstützen, zur Verfügung gestellt werden.

Polish ist aus einigen Gründen ein nützliches Feature für WordPress-Seiten. Wenn du ein Bildoptimierungs-Plugin wie TinyPNG oder Imagify verwendest, kann Polish die CPU-Auslastung deines Servers drastisch reduzieren – dies kann zu einem stabileren Browsererlebnis für die Besucher führen. Da polish-optimierte Bilder außerhalb des Servers gespeichert und zwischengespeichert werden, musst du dir keine Sorgen machen, dass du Speicherplatz für die WEBP-Versionen deiner Bilder verbrauchst.

Automatisch verkleinern

Cloudflare’s Auto-Minify Funktion verkleinert automatisch gecachte CSS, JSS und HTML Assets. Wenn du die Assets nicht mit einem WordPress-Plugin wie Autoptimize oder WP-Rocket minifizierst, empfehlen wir dir, die Auto-Minify-Funktion in Cloudflare zu aktivieren.

Kinsta-Benutzer können ihren Code direkt im MyKinsta-Dashboard mit der eingebauten Code-Minifizierungsfunktion minifizieren. So können Kunden mit einem einfachen Klick die automatische CSS- und JavaScript-Minifizierung aktivieren und ihre Seiten ohne manuellen Aufwand beschleunigen.

Brotli

Brotli ist eine Alternative zu GZIP, einem Kompressionsalgorithmus, der die Größe von Webanfragen reduziert, bevor sie den Besuchern zugestellt werden. Im Vergleich zu GZIP bietet Brotli eine höhere Komprimierungsrate, was zu schnelleren Seitenaufrufen für die Nutzer führt. Der Haken daran ist, dass nicht alle Webbrowser die Brotli-Komprimierung unterstützen. Trotzdem empfehlen wir, die Brotli-Funktion von Cloudflare zu aktivieren, da Anfragen von nicht unterstützten Browsern einfach auf die GZIP-Komprimierung zurückgreifen.

Verbesserte HTTP/2-Priorisierung (nur Pro)

Die Einführung von HTTP/2 brachte durch Parallelisierung und Multiplexing erhebliche Leistungssteigerungen für Webseiten. Cloudflare’s verbesserte HTTP/2-Priorisierungs-Funktion geht noch einen Schritt weiter, indem sie die HTML deiner Webseite intelligent parst, um zu bestimmen, in welcher Reihenfolge die Assets für die bestmögliche Leistung geladen werden sollen. Laut Cloudflare kann die verbesserte HTTP/2-Priorisierung die Ladezeit einer Seite um bis zu 50% reduzieren.

Mirage (nur Pro)

Mirage ist eine Bildoptimierungsfunktion, die auf mobile Verbindungen und Verbindungen mit niedriger Bandbreite abzielt. Wenn Mirage aktiviert ist, werden Bilder während des ersten Seitenaufrufs durch Platzhalter mit niedriger Auflösung ersetzt. Nachdem die Seite geladen wurde, werden Bilder in voller Auflösung verzögert geladen.

Mirage ist auch in der Lage, mehrere Bildanfragen in einer einzigen Anfrage zu kombinieren, was die Anzahl der Roundtrips reduziert, die zum vollständigen Laden einer Seite erforderlich sind. Wenn deine Seite viele Bilder verwendet und auf eine mobil-lastige Zielgruppe abzielt, kann sich Cloudflare Mirage positiv auf die Leistung auswirken.

Rocket Loader

Rocket Loader ist ein Feature, das die Ladezeiten für JavaScript-Assets beschleunigt, indem es sie asynchron lädt. Dadurch wird der Render-Blocking-Inhalt einer Seite effektiv reduziert, was zu einer schnelleren Ladezeit der Seite führt. Wir empfehlen dir, deine Seite mit aktiviertem Rocket Loader zu testen, um zu sehen, ob sie deine Seitengeschwindigkeit verbessert. Wenn deine WordPress-Seite davon abhängt, dass JavaScript-Assets in einer bestimmten Reihenfolge geladen werden, kannst du den Rocket Loader umgehen, indem du das data-cfasync="false"-Attribut zum Script-Tag hinzufügst.

Caching

Standardmäßig speichert Cloudflare statische Assets wie CSS, JS und Bilddateien im Cache. Bitte beachte, dass Cloudflare standardmäßig nicht das generierte HTML deiner Seite zwischenspeichert.

Caching-Level

Wir empfehlen, den Caching-Level auf „Standard“ zu belassen, was den Zugriff auf aktualisierte Versionen von Assets mit einem eindeutigen Abfrage-String ermöglicht.

Browser-Cache-Ablauf

Für Seiten, die bei Kinsta gehostet werden, empfehlen wir, die Browser-Cache-Ablaufeinstellung auf „Bestehende Header respektieren“ zu setzen. Dadurch bleiben statische Inhalte ein Jahr lang im Browser-Cache gespeichert. Wenn du dies mit einer kürzeren Verfallszeit überschreiben möchtest, kannst du diese Einstellung gerne ändern.

Firewall

Auf Kinsta verwenden wir die Firewall der Google Cloud Platform auf Unternehmensebene, um deine WordPress-Seiten vor bösartigem Datenverkehr zu schützen. Kinsta-Kunden haben Zugriff auf das IP-Verweigerungs-Tool im MyKinsta-Dashboard, um bestimmte IP-Adressen zu blockieren, während komplexere Firewall-Regeln (wie länderspezifische Blöcke) von unserem Support-Team hinzugefügt werden können.

Wenn dein Host keine anpassbare Firewall anbietet, beinhaltet Cloudflare’s kostenloser Plan eine Basis-Firewall, die fünf benutzerdefinierte Regeln zulässt. Firewall-Regeln können so konfiguriert werden, dass bestimmte IP-Adressen, User Agents, Anfragemethoden, HTTP-Referrer und sogar Länder blockiert werden.

Wenn du zum Beispiel bemerkst, dass dein WooCommerce Shop viele gefälschte Bestellungen aus einem Land außerhalb deines Zielmarktes erhält, kannst du Cloudflare’s kostenlose Firewall benutzen, um den Traffic aus dem ganzen Land zu blockieren.

Cloudflare’s Pro Plan beinhaltet eine robustere Web Application Firewall (WAF). Die WAF bietet spezielle verwaltete Regelsätze, die deine Seite noch besser schützen. Zum Beispiel gibt es Regelsätze, die auf WordPress- und PHP-Seiten abzielen.

Für die Mehrheit der WordPress Seiten ist das Sicherheitsniveau, das Cloudflare’s kostenloser Plan bietet, ausreichend. Wenn du jedoch eine geschäftskritische Seite betreibst, die mehr Schutz benötigt, können Cloudflare’s Pro-Level WAF und verwaltete Regelsätze helfen, deine Seite weiter zu sichern.

(Empfohlene Lektüre: Sucuri vs. Wordfence)

Network

In den „Netzwerk“-Einstellungen von Cloudflare empfehlen wir HTTP/2, HTTP/3 (mit QUIC) und 0-RTT Verbindungswiederaufnahme zu aktivieren.

Wie wir bereits erwähnt haben, bringt HTTP/2 einige Verbesserungen zu HTTP/1.1 durch Parallelisierung und Multiplexing. In ähnlicher Weise erweitert HTTP/3 die Leistung von HTTP/2 noch weiter, indem es ein neues UDP-basiertes Protokoll namens QUIC anstelle des traditionellen TCP verwendet.

Sichere HTTP/3-Verbindungen profitieren außerdem von einer optimierten Handshake-Routine, die zu schnelleren Verbindungszeiten führt. Wenn HTTP/3 in deinem Cloudflare-Dashboard aktiviert ist, können unterstützte Clients HTTP/3 verwenden, um sich mit Cloudflare-Servern zu verbinden.

Schließlich verbessert die 0-RTT Verbindungswiederaufnahme von Cloudflare die Ladezeiten für Besucher, die sich zuvor mit deiner Webseite verbunden haben.

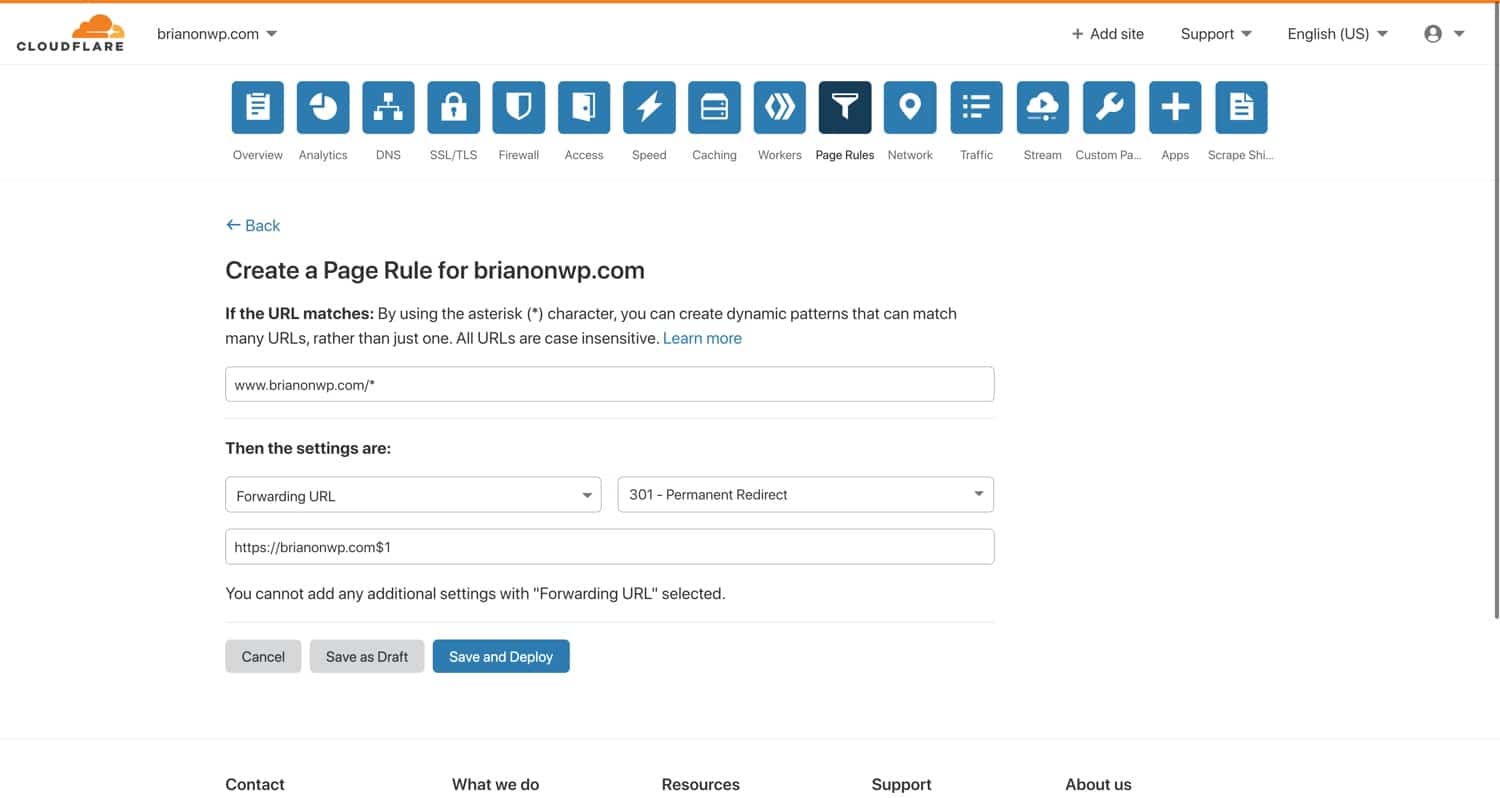

Seitenregeln

Mit der Seitenregeln-Funktion von Cloudflare kannst du die Einstellungen für bestimmte URLs anpassen. Seitenregeln sind nützlich, um das Caching für bestimmte Assets zu deaktivieren, die Sicherheitsstufe für eine ausgewählte Seite zu ändern usw. Cloudflare-Seitenregeln haben zwei Schlüsselkomponenten – ein URL-Abgleichsmuster und eine Aktion, die bei übereinstimmenden URLs ausgeführt wird. In der Abbildung unten siehst du eine Cloudflare-Seitenregel, die www-URLs auf die Nicht-www-Version umleitet.

Diese Regel passt auf URLs, die mit www.brianonwp.com beginnen. Beachte die Aufnahme des Sternchens, mit dem du Platzhalterübereinstimmungsmuster erstellen kannst. Stelle dir das Sternchen als „alles hier“ vor. Unter dem URL-Muster kannst du sehen, dass diese Seitenregel so konfiguriert ist, dass sie alle übereinstimmenden Anfragen an https://brianonwp.com/$1 umleitet, wobei „$1“ sich auf den „ersten Platzhalter“ im übereinstimmenden Muster bezieht.

Mit einer Seitenregel wie dieser werden Anfragen an www.brianli.com/specific-page/ auf brianli.com/specific-page/ umgeleitet.

Mit den Cloudflare-Seitenregeln kannst du spezifische Einstellungen auf jede übereinstimmende URL anwenden. Schau dir unten die Liste der Einstellungen an, die auf Seitenregeln angewendet werden können. Bestimmte Einstellungen können sogar in einer einzigen Seitenregel kombiniert werden!

- Always Online – aktiviere oder deaktiviere die „Always Online“-Funktion von Cloudflare, die statische HTML-Kopien von Seiten liefert, wenn der Ursprungsserver als offline erkannt wird.

- Immer HTTPS verwenden – Erzwinge HTTPS bei übereinstimmenden URLs.

- Auto Minify – Aktivieren oder Deaktivieren der HTML-, CSS- und JS-Minifizierung.

- Automatisches HTTPS-Rewrites – ermöglicht das Umschreiben von HTTP-URLs in HTML in HTTPS-Versionen.

- Browser-Cache-TTL – Gib die Browser-Cache-TTL für übereinstimmende URLs an. Beispielsweise kannst du unterschiedliche Browser-Cache-TTLs für verschiedene Arten von Dateien festlegen.

- Browser Integrity Check – aktiviere oder deaktiviere die „Browser Integrity Check“-Funktion von Cloudflare, die HTTP-Header überprüft, um Bots und böswilligen Datenverkehr auszusortieren.

- Cache Deception Armor – aktiviere oder deaktiviere die „Cache Deception Armor“-Funktion von Cloudflare, die vor Web-Cache-Täuschungsangriffen schützt, indem sie sicherstellt, dass die Dateierweiterung eines Assets mit seinem „Content-Type“ übereinstimmt.

- Cache-Level – Konfiguriere den Cache-Level für übereinstimmende URLs.

- Anwendungen deaktivieren – Deaktiviere die Integration von Cloudflare-Anwendungen für übereinstimmende URLs.

- Leistung deaktivieren – deaktiviere leistungsbezogene Funktionen für übereinstimmende URLs.

- Railgun deaktivieren – Railgun für übereinstimmende URLs deaktivieren.

- Sicherheit deaktivieren – Deaktiviere Sicherheitsfunktionen für übereinstimmende URLs.

- Edge Cache TTL – spezifiziere die Edge Cache TTL (die Zeitspanne, die ein Asset im Edge-Netzwerk von Cloudflare zwischengespeichert wird).

- E-Mail-Verschleierung – aktiviere oder deaktiviere das E-Mail-Verschleierungsskript von Cloudflare, das erfolgreiches Bot-Scraping durch Verschlüsseln von E-Mail-Adressen reduziert.

- Weiterleitungs-URL – Erstelle eine 301- oder 302-Umleitung zu einer anderen URL.

- IP Geolocation Header – aktiviere oder deaktiviere den IP Geolocation HTTP-Header von Cloudflare.

- Opportunistische Verschlüsselung – ermöglicht Clients den Zugriff auf HTTP-URLs über einen sicheren TLS-Kanal.

- Origin Cache Control – gib an, wie Cloudflare auf die „Cache-Control“-Direktive des Ursprungsservers reagieren soll.

- Rocket Loader – aktiviere oder deaktiviere Rocket Loader bei übereinstimmenden URLs.

- Sicherheitsstufe – Gib die Sicherheitsstufe für übereinstimmende URLs an.

- Server Side Excludes – aktiviere oder deaktiviere die „Server Side Excludes“-Funktion von Cloudflare, mit der du sensible Informationen vor verdächtigem Datenverkehr verbergen kannst, indem du HTML in

<!--sse-->Tags einschließt. - SSL – Gib die SSL-Stufe (deaktiviert, flexibel, vollständig oder vollständig streng) für übereinstimmende URLs an.

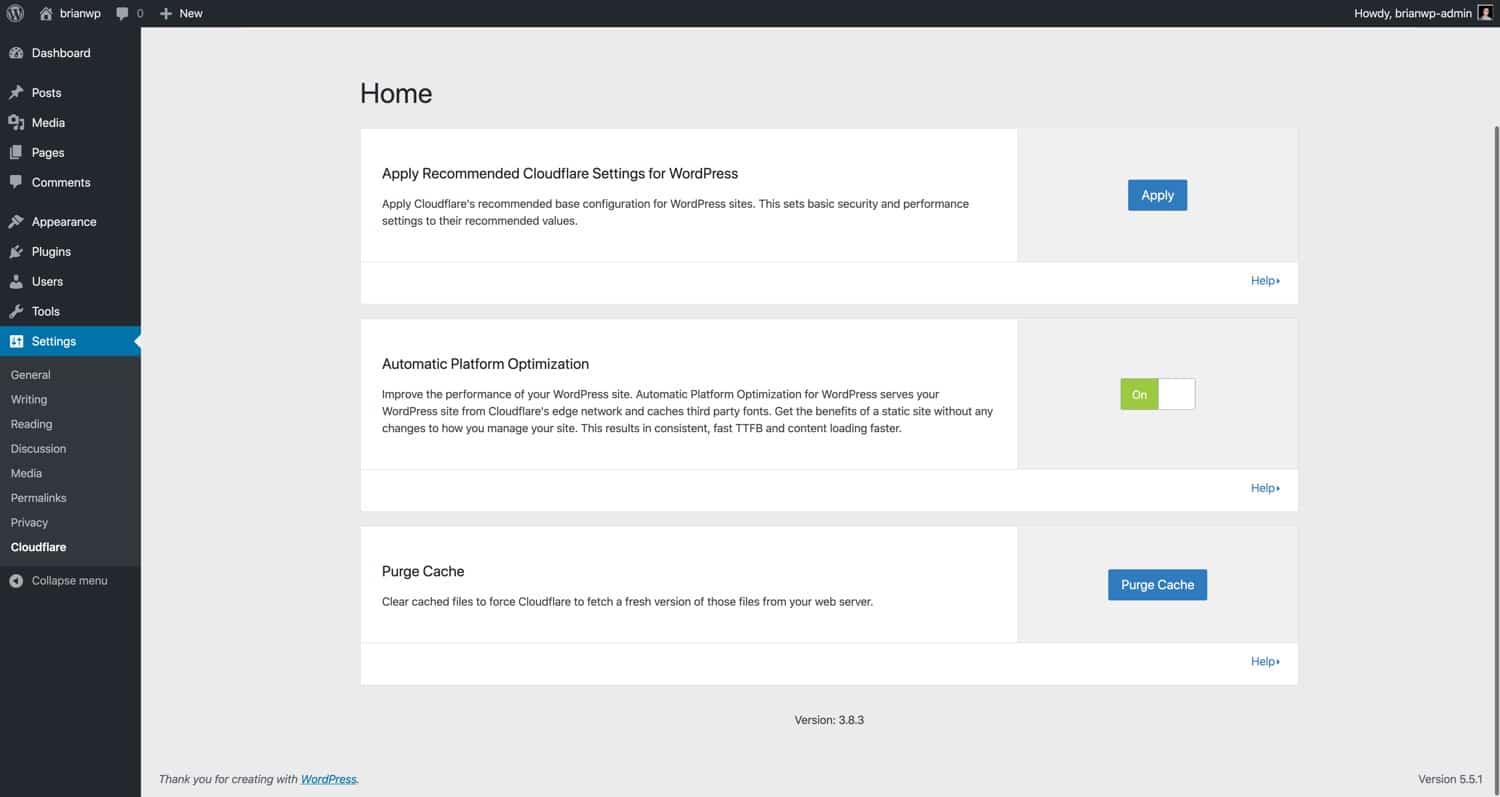

Cloudflare WordPress-Plugin

Das Cloudflare-Team unterhält ein offizielles WordPress-Plugin. Dieses Plugin ist zwar keine absolute Voraussetzung, bietet aber einige nette Funktionen, darunter WordPress-optimierte Cloudflare-Einstellungen, WordPress-spezifische Sicherheitsregelsätze, automatische Cache-Bereinigung, HTTP/2-Server-Push und mehr.

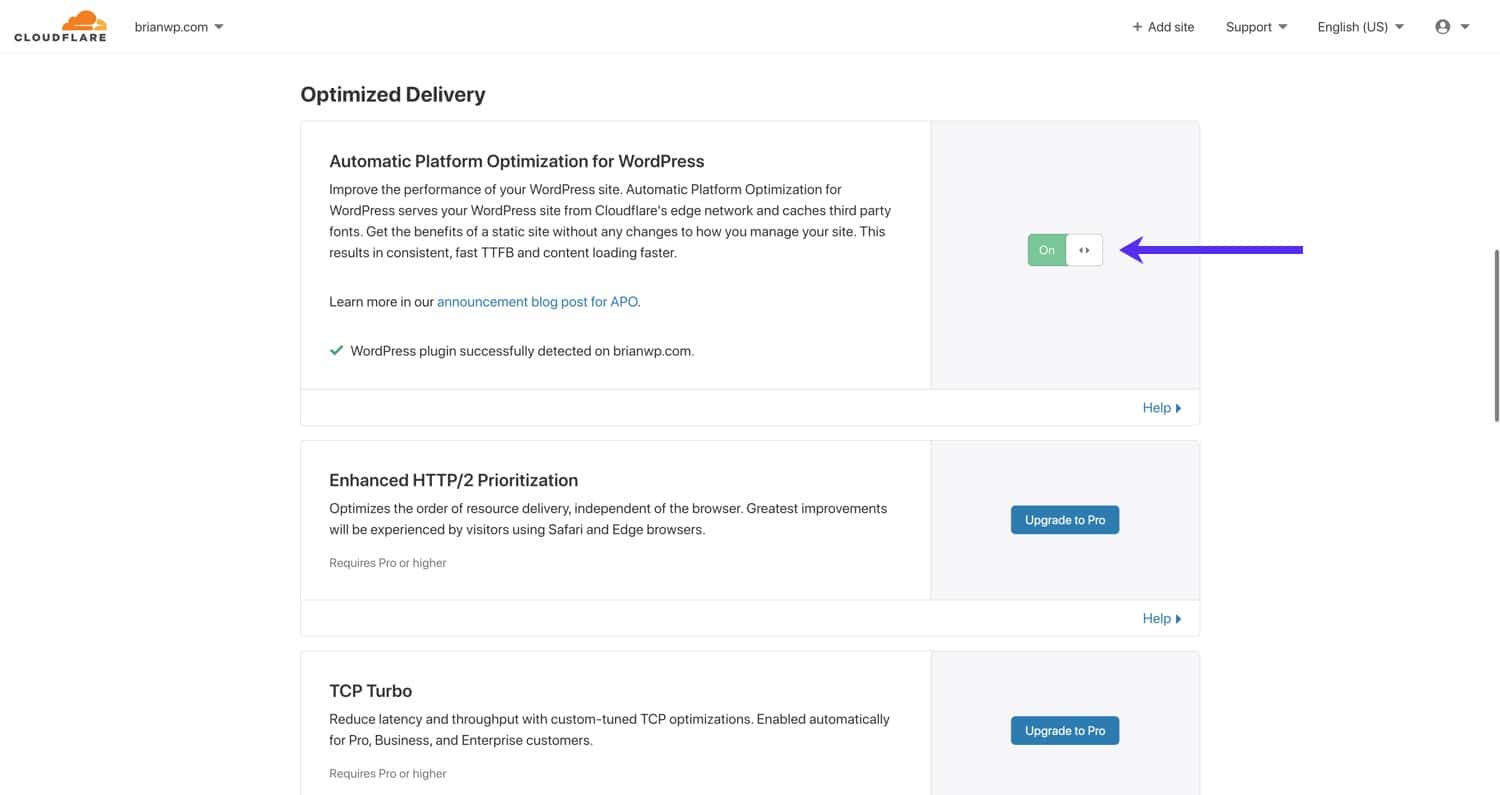

Automatische Cloudflare-Plattform-Optimierung für WordPress

Cloudflare’s Automatic Platform Optimization (APO) für WordPress ist ein spezieller Leistungsoptimierungsdienst für WordPress-Seiten. Cloudflare APO funktioniert durch Zwischenspeichern der HTML-Seiten deiner WordPress-Seite direkt im Cloudflare-Edge-Netzwerk. Dies ist ein großer Sprung über das typische Caching von statischen Assets (CSS, JS, Bilder usw.) auf CDNs hinaus. In unseren Benchmark-Tests haben wir festgestellt, dass die Aktivierung von Cloudflare APO je nach Teststandort zu einer Leistungssteigerung von 70-300% führt.

Cloudflare APO für WordPress funktioniert durch die Speicherung von HTML-Kopien deiner Seiten in Workers KV, einem global verteilten Key-Value-Speicherdienst. Wenn APO aktiviert ist, werden Anfragen an deine Webseite von Workers KV oder dem Edge-Cache von Cloudflare anstelle deines Ursprungsservers bedient. Dies ist ein großer Fortschritt in der Welt der WordPress-Performance, da WordPress-Seiten mit APO nicht mehr durch den Standort des Ursprungsservers behindert werden.

Zuvor mussten bei traditionellen CDN-Einrichtungen HTML-Seiten immer noch vom Ursprungsserver bereitgestellt werden. Wenn sich der Ursprungsserver deiner Webseite beispielsweise in den USA befindet, muss ein Besucher aus London auf die Zustellung des HTML-Dokuments aus den USA warten. Bei APO wird das HTML-Dokument zusammen mit anderen statischen Assets von einem Cloudflare-Rechenzentrum aus bedient, das sich näher bei London befindet.

Cloudflare APO ist am kompatibelsten mit traditionellen Blogs, Nachrichten-Webseiten, Landing Pages und anderen Webseiten, die nicht auf dynamische Funktionalität angewiesen sind (WooCommerce-Shops, Diskussionsforen usw.). APO umgeht automatisch den HTML-Cache von Cloudflare für eingeloggte Benutzer und auf Seiten, die bestimmte Cookies enthalten (z.B. WooCommerce). APO ist als kostenloser Dienst für Cloudflare Pro, Business und Enterprise Pläne verfügbar. Für kostenlose Cloudflare-Benutzer ist APO ein Add-on für 5 $/Monat.

Wenn du mehr über Cloudflare APO erfahren willst, findest du hier unseren ausführlichen Leitfaden sowie unser Webinar mit Garrett Galow, Cloudflare Director of Product.

Cloudflare Argo und Railgun

Cloudflare bietet zusätzliche Performance-Produkte, die die Leistung deiner WordPress-Seite noch weiter steigern können. Diese Features sind mit zusätzlichen Kosten verbunden, aber es kann sich lohnen, einen Blick darauf zu werfen, wenn du bei der Optimierung deiner Webseite noch einen Schritt weiter gehen möchtest.

Argo

Argo ist ein Cloudflare-Zusatzdienst, der „intelligentes Routing“ für deine Webseite bietet. Wenn Argo aktiviert ist, wird der Traffic im Netzwerk von Cloudflare um überlastete Bereiche herum geleitet. In unseren Tests hat Argo die Ladezeiten der Seiten um 20-30% reduziert. Wenn du ein Cloudflare-Benutzer bist, der mit seiner Leistungsoptimierung noch einen Schritt weiter gehen möchte, könnte das Experimentieren mit Argo positive Ergebnisse bringen.

Railgun

Cloudflare’s Railgun ist ein WAN-Produkt, das einen sicheren Tunnel zwischen deinem Server und den Servern von Cloudflare herstellt. Railgun wurde entwickelt, um die Auslieferung von ungecachten Inhalten zu beschleunigen, indem es nur die Gesamtdifferenz zwischen den Anfragen liefert. Wenn zum Beispiel Seite A und Seite B identische Kopf- und Fußzeilenstrukturen mit unterschiedlichem Body-Inhalt haben, würde Railgun sich dessen bewusst sein und nur die Unterschiede über einen hochkomprimierten binären Datenstrom ausliefern.

Railgun ist nur auf den Business- und Enterprise Plänen von Cloudflare verfügbar und erfordert, dass dein Webhoster zusätzliche Software auf dem Server deiner Seite installiert. Für die meisten Nutzer ist Railgun-Beschleunigung nicht notwendig, um schnelle Ladezeiten mit Cloudflare aufrecht zu erhalten. Wenn du jedoch einen stark frequentierten WooCommerce-Shop oder ein Forum betreibst, der bzw. das nicht gecached werden kann, könnte Railgun möglicherweise helfen, die Geschwindigkeit deiner Seite zu verbessern.

Wie man die Cloudflare-Einstellungen für WordPress Multisite konfiguriert

Wenn du Cloudflare mit einer WordPress Multisite verwendest, gibt es ein paar Besonderheiten, die du bei den Einstellungen beachten solltest.

SSL Einstellung

Um eine korrekte Cloudflare SSL Einrichtung für eine WordPress Multisite zu demonstrieren, haben wir eine Test-Subdomain Multisite erstellt, da du keine SSL Probleme haben solltest, wenn du ein Unterverzeichnis Multisite benutzt.

Hier ist die Struktur unserer Test-Subdomain WordPress Multisite:

- Hauptseite – brianwp.com und www.brianwp.com

- Unterseite 1 – site1.brianwp.com

- Unterseite 2 – site2.brianwp.com

In MyKinsta haben wir die Domains für die Multisite hinzugefügt.

In ähnlicher Weise wurden die Domains mit korrekten A-Einträgen in Cloudflare konfiguriert. Der Cloudflare-Proxy wurde ebenfalls aktiviert, was durch das orangefarbene Wolkensymbol angezeigt wird.

Um Cloudflare im Full (Strikt) SSL Modus zu nutzen, müssen alle zugehörigen Domains auf dem SSL Zertifikat des Ursprungsservers vorhanden sein. Es gibt zwei Möglichkeiten, dies zu tun.

Let’s Encrypt oder bezahltes SSL

Wenn dein Host das kostenlose Let’s Encrypt SSL unterstützt, kannst du ein SSL-Zertifikat generieren, das alle deine Multisite-Domains abdeckt.

Auf Kinsta ist es einfach, ein SSL-Zertifikat zu generieren, das alle deine Domains abdeckt, mit unserem Let’s Encrypt-Tool im MyKinsta-Dashboard.

Cloudflare Origin SSL-Zertifikat

Alternativ kannst du ein Cloudflare origin SSL-Zertifikat generieren, das deine Multisite-Domains abdeckt. Um ein Ursprungszertifikat zu generieren, gehe zu SSL/TLS > Origin Server und klicke auf „Zertifikat erstellen“.

Das Menü zur Erstellung von Herkunftszertifikaten ist in drei Abschnitte unterteilt. Im ersten Abschnitt wähle „Cloudflare einen privaten Schlüssel und eine CSR erzeugen lassen“, es sei denn, du hast einen besonderen Grund, deine eigenen Zugangsdaten anzugeben.

Im zweiten Abschnitt gib die Domains und Subdomains ein, die durch das SSL-Zertifikat abgedeckt werden müssen. Du kannst nur Zertifikate für Domains generieren, die sich in deinem Cloudflare-Account befinden.

Zuletzt, im dritten Abschnitt, wähle die Gültigkeitsdauer des Zertifikats aus.

Nachdem du ein richtiges SSL-Zertifikat eingerichtet hast, das alle deine Multisite-Domains umfasst, kannst du Cloudflare im empfohlenen Full (Strikt) SSL-Modus benutzen. Wenn du in der Zukunft zusätzliche Domains oder Subdomains zu deiner Multisite hinzufügen musst, stelle sicher, dass du ein neues SSL-Zertifikat generierst, das die zusätzlichen Domains abdeckt.

Seitenregeln für WordPress Multisites

Die anderen Sicherheits- und Leistungsmerkmale von Cloudflare gelten global für alle Subdomains unter deiner Root-Domain. Mit anderen Worten, wenn die CSS-Minifizierung für unsere Hauptseite brianwp.com aktiviert ist, wird sie auch für site1.brianwp.com und site2.wpbrianli.com aktiviert.

Dieses Standardverhalten kann in bestimmten Situationen Probleme verursachen. Zum Beispiel möchtest du vielleicht die HTML-, CSS- und JS-Optimierung nicht global deaktivieren, nur weil sie mit einer einzelnen Unterseite inkompatibel ist. Um dieses Problem zu umgehen, kannst du benutzerdefinierte Seitenregeln verwenden, um Funktionen für bestimmte Subdomains selektiv zu deaktivieren.

In dem Beispiel unten haben wir eine Seitenregel eingerichtet, die auf *site2.brianwp.com/* abzielt. Das *-Zeichen wird verwendet, um Wildcard-Verhalten festzulegen. Du kannst dir * als „alles hier“ vorstellen.

Für diese Seitenregel haben wir die automatische Verkleinerung von HTML, CSS und JS deaktiviert, den Rocket Loader abgeschaltet, den Cloudflare-Cache umgangen und das automatische Neuschreiben von HTTPS abgeschaltet.

Wenn du den kostenlosen Plan von Cloudflare benutzt, sei dir bewusst, dass er nur drei Seiten Regeln beinhaltet. Wenn du punktuelle Änderungen auf mehreren Unterseiten vornehmen möchtest, musst du auf den Pro Plan upgraden oder zusätzliche Seitenregeln kaufen.

Zusammenfassung

Wenn du weißt, wie du die Cloudflare-Einstellungen für deine WordPress-Seite konfigurierst und wie du dich richtig in deinen Hosting-Stack integrierst, kann sich das positiv auf die Geschwindigkeit und Sicherheit deiner Seite auswirken.

Egal, ob du ein Ein-Mann-Geschäft oder eine Full-Service-Agentur mit hunderten von Kunden bist, Cloudflare ist ein Sicherheits- und Leistungsdienst, der einen enormen Wert bietet. Wenn man es richtig mit WordPress und einem blitzschnellen Host gepaart hat, fängt der Spaß erst richtig an!