Una tecnologia per la sicurezza come Sender Policy Framework (SPF) può rivelarsi preziosa in un mondo afflitto da attacchi online e messaggi spam.

La sicurezza informatica è una delle principali preoccupazioni di tutti, dai privati alle aziende, oltre che per gli enti governativi. I rischi per la sicurezza, come lo spoofing delle e-mail, gli attacchi di phishing, lo spam e altri schemi maligni, sono diventati dilaganti e prendono di mira dati, applicazioni, reti e persone.

Di conseguenza, i proprietari dei siti possono subire danni in termini di perdita di dati, denaro, reputazione e fiducia dei clienti. E le email sono una delle vie di attacco più semplici.

L’SPF è una tecnica di convalida delle email che può aiutare a prevenire questi attacchi, rilevando lo spoofing delle email e prevenendo lo spam. L’utilizzo di un record SPF può anche aiutare a evitare che le email vengano segnalate come spam da altri server prima di raggiungere il pubblico di riferimento.

In questo articolo parleremo dei record SPF e del perché è essenziale utilizzarli per la sicurezza delle email.

Cosa Significa SPF?

Prima di dire cosa sia un record SPF, vediamo cosa significa SPF.

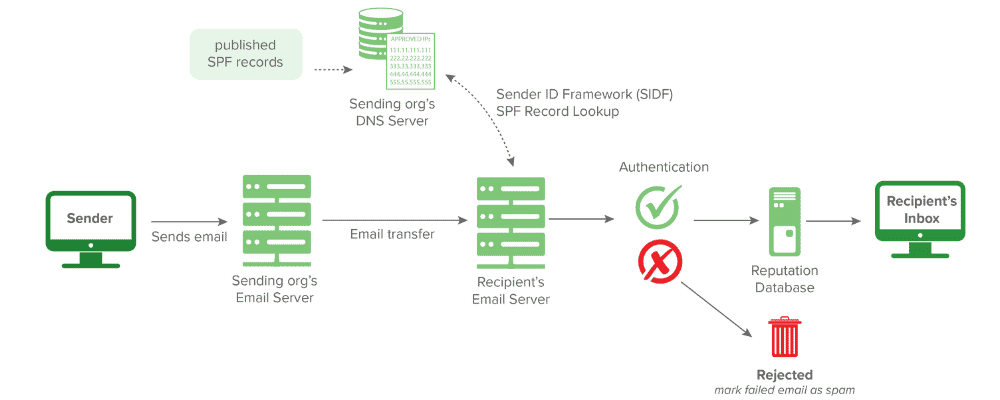

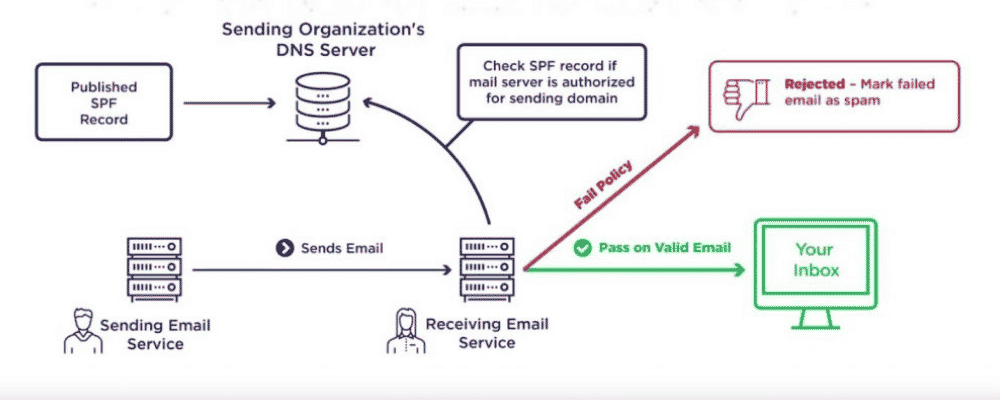

Il Sender Policy Framework (SPF) è un metodo di autenticazione delle email che ha lo scopo di individuare gli indirizzi del mittente contraffatti durante la consegna delle email.

Gli aggressori spesso falsificano gli indirizzi dei mittenti, facendoli sembrare autentici, come se fossero quelli di un utente normale. L’SPF può permettere di individuare questi messaggi e a metterli in quarantena, impedendo loro di sferrare i propri attacchi.

L’SPF permette al server di ricezione di verificare se un’email che sembra provenire da un determinato dominio proviene effettivamente da un indirizzo IP autorizzato di quel dominio. L’elenco contenente tutti gli indirizzi IP e gli host autorizzati per un dominio specifico si trova nei record DNS del dominio stesso.

Cos’è un Record SPF?

Un record SPF è un tipo di record TXT pubblicato in un file di zona DNS, contenente un elenco di tutti i server di posta autorizzati che possono inviare email a nome del dominio. Si tratta di un’implementazione di SPF che deve essere aggiunta al DNS per individuare e impedire agli spammer di inviare email dannose con indirizzi contraffatti a nome del dominio.

Gli spammer effettuano lo spoofing delle email creando un’email con indirizzi mittente contraffatti, dato che la maggior parte dei server email non esegue l’autenticazione. Modificano quindi l’indirizzo del mittente di un’email falsificando le intestazioni, facendo credere che le email siano state inviate dal vostro dominio.

Questa operazione si chiama spoofing e permette agli spammer di ingannare gli utenti, ottenere i loro dati privati e causare danni alla reputazione.

Oggi, quasi tutte le email dannose riportano indirizzi falsi. Di conseguenza, le persone a cui gli aggressori hanno rubato l’indirizzo email subiscono un danno alla reputazione, perdono tempo a correggere i messaggi rimbalzati, i loro indirizzo IP finiscono nella lista nera, ecc.

Per questo motivo, i record SPF sono necessari per migliorare la deliverability e la sicurezza delle email.

Sintassi del Record SPF

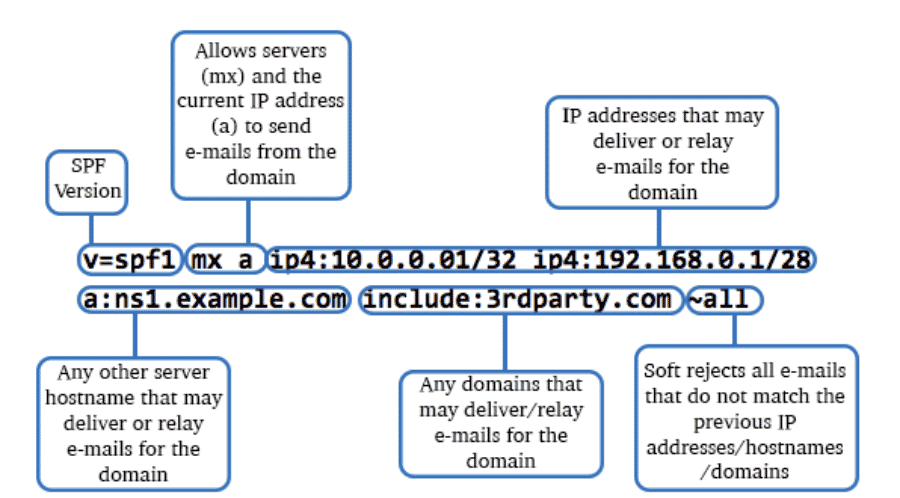

In generale, un record SPF viene definito utilizzando un tipo di record TXT (da non confondere con il record SPF di tipo file).

Un record SPF inizia con una “v”, che indica la versione SPF utilizzata. Al momento questa versione deve essere “spf1” perché è riconosciuta dalla maggior parte dei server di scambio di posta.

Seguono altri termini che definiscono le regole per gli host che inviano email dal dominio in questione. Questi termini possono anche fornire ulteriori informazioni per l’elaborazione del record SPF.

Esempio di Record SPF

Ecco come si presenta un record SPF e il significato di ogni sua parte:

<v="spf1 a include:_spf.google.com -all">

v=spf1è l’SPF versione 1, un componente che identifica un record TXT come un record SPF.aautorizza l’host individuato nel record A del dominio a inviare le email.include:è utilizzato per autorizzare le email che il mittente può inviare a nome di un dominio (in questo caso, google.com).-allindica al server del destinatario che gli indirizzi non elencati in questo record SPF non sono autorizzati a inviare email. Indica inoltre ai server di rifiutare tali indirizzi.

Come Funziona un Record SPF?

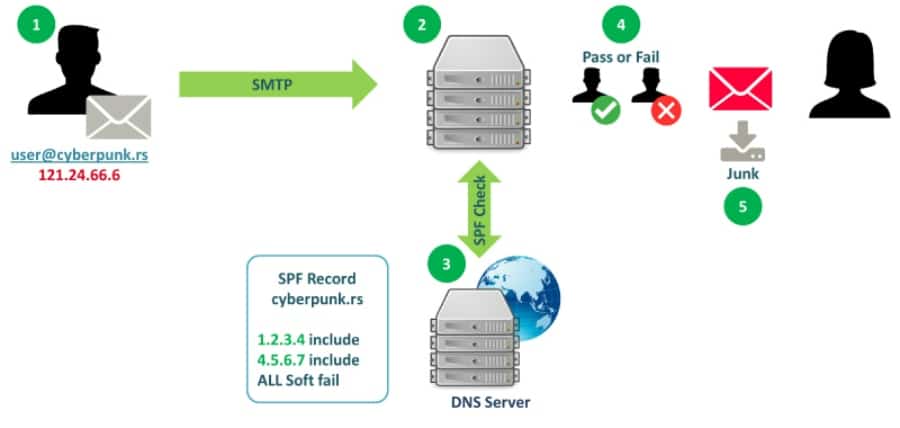

Qualsiasi computer può inviare email sostenendo di provenire da qualsiasi indirizzo consentito dall’SMTP. Gli aggressori e i truffatori sfruttano questa possibilità utilizzando indirizzi contraffatti, difficili da rintracciare.

Una tecnica simile viene utilizzata negli attacchi di phishing, in cui gli aggressori inducono gli utenti a rivelare le loro informazioni personali o aziendali imitando un sito o un servizio autentico che gli utenti frequentano.

Per contrastare questo fenomeno, l’SPF consente al proprietario di un dominio di stabilire quali computer sono autorizzati a inviare email da quel dominio, utilizzando i record DNS. Inoltre, i destinatari possono rifiutare un’email proveniente da una fonte non autorizzata dopo aver verificato il suo indirizzo dai record SPF, prima di ricevere il corpo dell’email.

Come abbiamo visto nell’esempio precedente, un record SPF ha la forma di una voce TXT che elenca tutti gli indirizzi IP dei server email autorizzati. È possibile impostare uno o più indirizzi IP autorizzati per l’invio di email in una voce SPF.

Quando un utente autorizzato invia un’email con un record SPF abilitato, il server di posta del destinatario esegue una ricerca DNS per individuare la voce TXT e stabilire se l’indirizzo IP del mittente è autorizzato.

Se non trova alcun record SPF, invia al mittente un messaggio di “hard fail” o “soft fail”.

Se il server del destinatario rifiuta il dominio, l’utente o il client non autorizzato riceve un messaggio di rifiuto (“hard fail”). Se invece il client è un agente di trasferimento di messaggi (MTA), verrà generato un messaggio di rimbalzo all’indirizzo di posta elettronica effettivo (“soft fail”).

Componenti di un Record SPF

I record SPF sono composti da diverse parti, a partire dal numero di versione.

Numero di Versione

Tutti i record SPF iniziano con un numero di versione, che deve essere autorizzato dai meccanismi che definiscono i mittenti validi. Il numero di versione SPF, ad esempio spf1, è seguito da una stringa che comprende meccanismi, quantificatori e modificatori.

Meccanismi

I meccanismi descrivono gli host designati come mittenti autorizzati in uscita per un determinato dominio. Un record SPF può avere zero o più meccanismi. Alcuni meccanismi comuni nei record SPF sono:

a: specifica tutti gli indirizzi IP in un record DNS A (esempio:v=spf1 a:google.com -all). Viene utilizzato per ultimo e definisce la regola per gestire un IP mittente che non corrisponde a nessun meccanismo precedente.mx: definisce tutti i record A verso il record MX appartenenti a ciascun host. Esempiov=spf1 mx mx:google.com -allinclude:: definisce altri domini autorizzati (ad esempio:v=spf1 include:outlook.microsoft.com -all). Se la policy di quel particolare dominio è valida, anche questo meccanismo sarà valido. È necessaria l’estensione di reindirizzamento se si vuole ottenere una delega completa con la policy di un altro dominio.ptr: definisce tutti i record A verso il record PTR di ogni host (esempio:v=spf1 ptr:domain.com -all). Tuttavia, se possibile, è meglio evitare questo meccanismo.all: corrisponde a tutti gli indirizzi IP locali e remoti e viene utilizzato alla fine del record SPF (esempio:v=spf1 +all).exists: specifica i domini contrassegnati come eccezione secondo la definizione SPF. Quando si esegue una query su un determinato dominio, questo corrisponde al risultato ottenuto. Viene utilizzato raramente e offre corrispondenze più complicate come le query DNSBL.ip4: utilizzato per definire un indirizzo IPv4, ad esempio v=spf1 ip4:192.0.0.1 -all.ip6: utilizzato per definire un indirizzo IPv6, ad esempio, v=spf1 ip6:2001:db8::8a2e:370:7334 -all

Definiscono tutti gli indirizzi IP autorizzati a inviare email dal dominio.

Quantificatori

I meccanismi hanno un quantificatore per definire come possono gestire una corrispondenza.

Un server di posta elettronica confronta l’indirizzo IP del mittente con l’elenco degli indirizzi IP autorizzati nei meccanismi. Quando trova una corrispondenza per l’indirizzo IP in uno dei meccanismi SPF, implementa la regola per la gestione del risultato. La regola predefinita è pass o +.

I quattro quantificatori sono i seguenti:

+rappresenta il risultato PASS. Se l’indirizzo supera il test, il messaggio deve essere accettato (esempio:v=spf1 +all). È possibile ometterlo perché, ad esempio,+mxemxsono uguali.-sta per HARDFAIL, indica che l’indirizzo non ha superato il test e che l’email deve essere rifiutata (esempio:v=spf1 -all).~rappresenta SOFTFAIL e si pronuncia tilde. Significa che l’indirizzo non ha superato il test; tuttavia, il risultato non è definitivo. È possibile accettare e contrassegnare un’email non conforme (esempio:v=spf1 ~all).?sta per NEUTRO, dove l’indirizzo non ha fallito o superato il test e si è liberi di accettarlo o rifiutarlo (esempio:v=spf1 ?all).

Quando in un record SPF non si vede alcun quantificatore, significa che è stato applicato il quantificatore +all.

Modificatori

I modificatori permettono di estendere il framework. Sono coppie di valori o nomi separati dal segno = e forniscono altre informazioni. I record SPF possono avere anche zero, uno o due modificatori, ma possono comparire una sola volta, verso la fine del record.

I due modificatori più utilizzati sono:

redirect: utilizzato per inviare una query ad altri domini. Questo modificatore è facile da capire rispetto ad altri meccanismi e modificatori e viene utilizzato quando si hanno diversi domini e si deve utilizzare lo stesso record SPF ovunque.exp: utilizzato per fornire una spiegazione quando un quantificatore FAIL è incluso in un meccanismo abbinato. Questa spiegazione verrà inserita nel registro SPF.

Perché Servono i Record SPF?

Se il dominio ha un record SPF, diminuisce le possibilità di ricevere email dannose e contraffatte, migliorando la sicurezza dell’email e proteggendola da cyberattaccanti e spammer.

Un record SPF aumenta anche la credibilità del dominio e riduce le possibilità di essere cancellati dai filtri antispam. In questo modo, le email legittime vi raggiungono più rapidamente.

Inoltre, aggiungere record SPF nel dominio è diventato sempre più cruciale per verificare quali mittenti possono inviare email a nome del dominio. Offre molti vantaggi, che analizzeremo di seguito.

Maggiore Sicurezza delle Email

I record SPF aiutano ad aumentare la sicurezza delle email sia per i privati che per le aziende. Nell’era della cybersicurezza, in cui gli utenti di tutto il mondo sono vittime di crimini informatici, è necessario prendere provvedimenti per proteggere la casella di posta elettronica.

Aggiungere un record SPF è un modo per farlo. Rendendo più difficile il passaggio dei malintenzionati, è meno probabile che i messaggi spam arrivino nella casella di posta; di conseguenza, la sicurezza delle email aumenta.

Miglioramento della Deliverability delle Email

Se un dominio non ha un record SPF, le sue email possono essere respinte o i server possono contrassegnarle come spam. Se questo accade ripetutamente, la capacità di inviare email al proprio pubblico (nota anche come deliverability) si riduce.

Questo diventa un ostacolo per i privati e le aziende che utilizzano questi domini per raggiungere i propri clienti, dipendenti, venditori e altre persone associate.

Miglioramento della Reputazione del Dominio

Se i vostri utenti ricevono costantemente email da aggressori che si spacciano per la vostra azienda, la credibilità del dominio è a rischio. I malintenzionati possono anche danneggiare i vostri clienti e i vostri dipendenti esponendo i loro dati personali, il che danneggia ulteriormente la vostra reputazione.

Ecco perché è fondamentale proteggere il dominio da questi incidenti con l’aiuto dei record SPF. Limitando l’invio di email solo agli indirizzi IP autorizzati elencati nei record, eviterete l’invio di messaggi spam e ridurrete la probabilità di attacchi di questo tipo.

Conformità DMARC

Il sistema di verifica delle email DMARC garantisce che solo gli utenti autorizzati inviino email a nome del dominio.

Le sue policy indicano anche ai server come gestire le email con verifiche DKIM e SPF non riuscite. Il DMARC stabilisce che tali email devono essere contrassegnate come rifiutate, spam o consegnate.

Inoltre, consente agli amministratori del dominio di ricevere rapporti che evidenziano le attività di posta elettronica e di modificare le proprie policy di conseguenza.

A Chi Serve un Record SPF?

È necessario impostare un record SPF per il dominio se si inviano email commerciali e transazionali a clienti, dipendenti o fornitori. L’utilizzo di diverse soluzioni per la sicurezza delle email consolida deliverability e sicurezza.

- Aziende e privati: con una tecnica di autenticazione delle email come i record SPF, le aziende e i privati possono verificare se un’email è stata inviata per conto del loro dominio o se qualcuno lo sta facendo per scopi personali e per truffare i soci. Ed è possibile rafforzare ulteriormente questo aspetto utilizzando i record SPF con DMARC o DKIM per specificare una policy di autenticazione completa per tutte le email.

- ISP: i record SPF sono vantaggiosi per gli ISP. Se non hanno impostato correttamente un record SPF, potrebbero dover eseguire nuovamente il filtro delle email. Inoltre, un’autenticazione fallita indica che è possibile che le loro email vengano bloccate o riconosciute come spam da molti server.

Pertanto, se volete che le vostre email raggiungano la destinazione prevista, un record SPF vi garantirà questo risultato e una maggiore sicurezza per i vostri domini e le vostre email. Filtra le email contraffatte di phisher e spammer e protegge la vostra reputazione.

Come Creare, Aggiungere e Modificare i Record SPF

Ecco come aggiungere, creare e modificare i vostri SPF.

Come creare un record SPF

Prima di creare un record SPF, è necessario capire se la vostra configurazione per l’invio di email lo richiede.

Quindi, per prima cosa, bisogna capire il percorso di ritorno. L’SPF si basa sul dominio utilizzato nel percorso di ritorno, anziché sul dominio FROM. Pertanto, all’inizio, cercate di capire quale sia il percorso di ritorno utilizzato per l’invio della vostra posta elettronica.

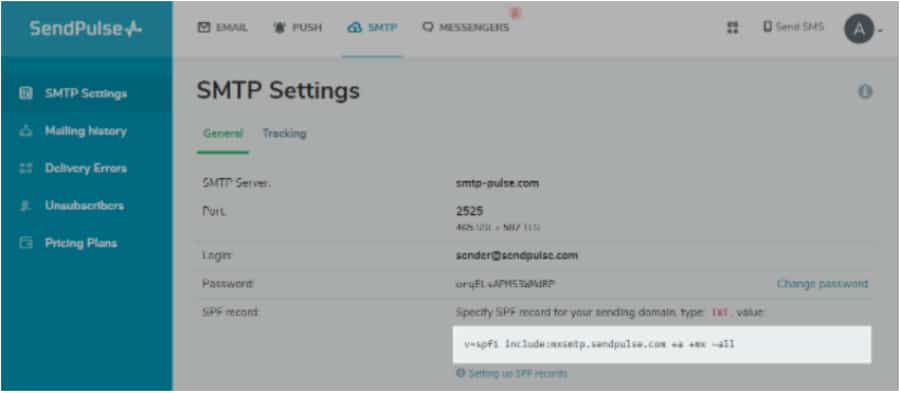

Inoltre, alcuni servizi di invio di email (ESP) come Google possono utilizzare il vostro nome di dominio nel percorso di ritorno. Questo richiede la creazione di un record SPF per il vostro dominio.

Tuttavia, altri ESP, come Postmark, possono utilizzare il loro dominio nel percorso di ritorno e in questo caso non è necessario creare un SPF da soli, ma deve farlo il vostro ESP.

Quindi, ora che sapete perché dovete impostare un record SPF, vediamo come fare.

Passo 1: Individuare gli Indirizzi IP che Inviano le Email

Le organizzazioni possono avere più indirizzi da cui inviare le email. Quindi, come primo passo per la creazione di un record SPF, è necessario individuare gli indirizzi IP utilizzati dal vostro dominio per inviare le email. Elencate tutti gli indirizzi IP e i server di posta corrispondenti in un documento di testo o in un foglio di calcolo.

Inoltre, scoprite quali sono le vie utilizzate per l’invio di email a nome del vostro brand. Potrebbe trattarsi di un server web, di un server di posta elettronica in ufficio come Microsoft Exchange, del server di posta del vostro ESP, di un server di posta appartenente al provider di caselle postali del vostro client o di un server di posta di terze parti.

Se non siete sicuri dei vostri indirizzi IP, potete contattare il vostro ESP e ottenere l’elenco completo di tutti gli indirizzi IP relativi al vostro account. Un’altra opzione potrebbe essere quella di parlarne con il vostro amministratore di sistema. Loro possono fornirvi un elenco di tutti gli indirizzi IP utilizzati dalla vostra azienda.

Passo 2: Elencare i Domini di Invio

Un’organizzazione può possedere molti domini. Alcuni di questi domini possono essere dedicati all’invio di email e altri a scopi diversi.

Nel secondo step, dovrete creare un record SPF per ogni dominio, indipendentemente dal fatto che i domini siano utilizzati per l’invio di email o per altri scopi.

Questo perché i criminali informatici potrebbero tentare di creare uno spoofing degli altri domini che potreste non utilizzare per l’invio di email, in quanto non saranno protetti da SPF, mentre gli altri domini utilizzati per l’invio di email lo sono.

Passo 3: Impostare il Record SPF

L’SPF confronta l’indirizzo IP del server di posta del mittente con un elenco di indirizzi IP di mittenti autorizzati pubblicato dal mittente nel suo record DNS per convalidare l’identità del mittente e garantire la sicurezza delle email.

Per creare un record SPF, dovrete scrivere un tag v=spf1, seguito dagli indirizzi IP autorizzati all’invio di email. Esempio: v=spf1 ip4:192.0.0.1 -all

Inoltre, se utilizzate una soluzione di terze parti per inviare email a nome del vostro dominio:

- Aggiungete

includenel record SPF per specificare che la terza parte è un mittente legittimo. Ad esempio, potete scrivere:include:google.com - Dopo aver aggiunto tutti gli indirizzi IP autorizzati associati al vostro dominio, concludete il record SPF con un tag –

-allo~all. Qui, il tag-allindica un HARD SPF FAIL mentre il tag~allindica un SOFT SPF FAIL. Tuttavia, per i principali provider di email, sia-allche~allcomportano un fallimento di SPF. In generale, però,-allviene utilizzato spesso perché è più sicuro. - Create i vostri record SPF in modo che non superino i 255 caratteri ed evitate di aggiungere più di 10 dichiarazioni di inclusione, note anche come “lookup”.

Ora il vostro SPF potrebbe assomigliare a questo:

v=spf1 ip4:192.0.0.1 include:google.com -all

Questo è per i domini che sono autorizzati a inviare email a vostro nome. Per gli altri domini, invece, dovete escludere i modificatori (tranne -all) nel record SPF.

Ecco come potrebbe apparire il vostro record SPF per i domini che non utilizzate per l’invio di email: v=spf1 –all

Ecco come creare il vostro record SPF. Dopodiché, è sufficiente pubblicarlo.

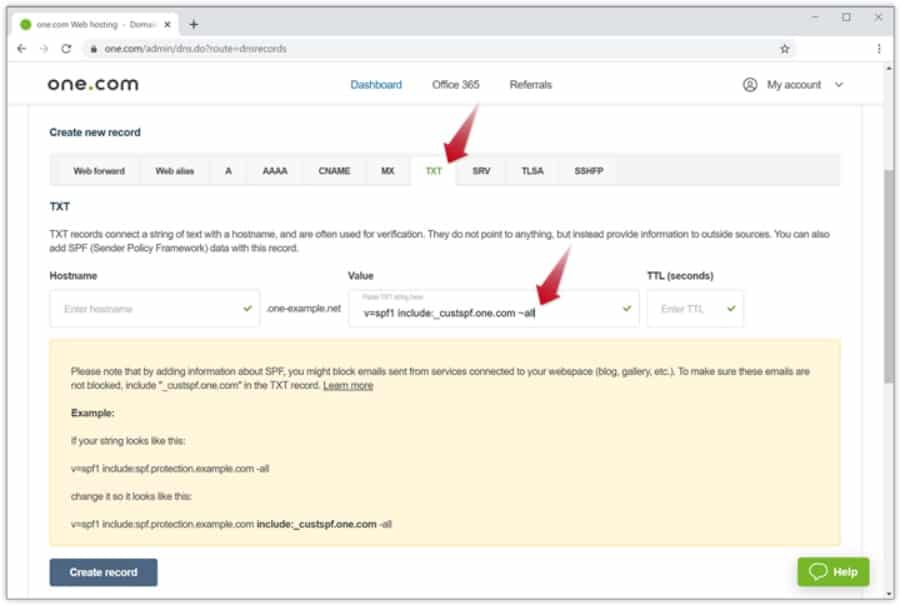

Passo 4: Pubblicare il Record SPF

Una volta definito il record SPF, il passo successivo è pubblicarlo nel vostro DNS. Esistono due metodi:

- Contattare l’amministratore del vostro DNS interno e dargli le indicazioni necessarie a pubblicare il record SPF nel vostro DNS. Il vostro provider DNS vi fornirà una dashboard da cui eseguire facilmente l’operazione di pubblicazione.

- Potete chiedere direttamente al provider di servizi DNS di pubblicare il vostro record SPF nel DNS.

In questo modo i destinatari delle email come Gmail, Hotmail, Mailbird, ecc. potranno richiedere il record SPF.

Inoltre, se volete aggiornare i record DNS:

- Accedete all’account del dominio che avete acquistato dal vostro provider di hosting di dominio

- Scegliete il dominio di cui volete aggiornare i record

- Andate alla pagina in cui sono archiviati i vostri record DNS, che può essere un gestore DNS

- Create un nuovo record TXT e inserite il nome del vostro dominio nel campo “Host”

- Riempite il campo “Valore TXT” con il record SPF e specificate il Time To Live (TTL)

- Cliccate su “Aggiungi record” o “Salva” per pubblicare il nuovo record SPF sul vostro DNS.

Passo 5: Testare il Record SPF

Dopo aver creato e pubblicato il vostro record SPF, potete utilizzare un programma di verifica del record SPF per testarlo. Sul mercato ci sono molte opzioni per il controllo dei record SPF, come Dmarcian, Agari, Mimecast, ecc.

Eseguire un test vi aiuterà a verificare la validità del vostro record SPF e a vedere l’elenco di tutti i server autorizzati che possono inviare email a nome del vostro dominio. Se non vedete un indirizzo IP legittimo nell’elenco, potete includere l’indirizzo IP di invio rimasto e aggiornare il record.

Come Aggiungere un Record SPF al Dominio

Per aggiungere un record SPF dovete accedere al pannello di controllo del DNS del vostro dominio. Se utilizzate un provider di servizi di web hosting come Kinsta, aggiungere un record SPF al vostro DNS sarà più semplice. Potete consultare la documentazione e seguire i passaggi indicati.

In generale, i provider di servizi di posta elettronica pubblicano i record SPF per consentire l’invio di email dai vostri domini. Ma se non ne avete idea o se il vostro ISP gestisce i vostri record DNS, potete rivolgervi al vostro reparto IT.

Limitazioni dei Record SPF

Sebbene aggiungere i record SPF vi fornisca vantaggi in termini di sicurezza delle email, recapitabilità e altro, ci sono alcune limitazioni. Scopriamole.

Record SPF DNS

Le versioni precedenti di SPF controllavano le impostazioni nei record DNS TXT del dominio mittente per facilitare la distribuzione e i test. I record DNS TXT sono stati concepiti come testo libero senza alcuna semantica.

Tuttavia, nel 2005 la IANA ha assegnato un Resource Record di tipo 99 a SPF. Ciò ha comportato una riduzione dell’utilizzo di SPF, poiché gli utenti erano sopraffatti dai due meccanismi, che li confondevano. Nel 2014 è stato dismesso.

Problemi di Intestazione

L’SPF è stato originariamente progettato per impedire agli aggressori di falsificare l’indirizzo di posta elettronica (envelope-from). Ma ora molti lo fanno solo nel campo “Da” dell’intestazione della posta, che è visibile ai destinatari invece di essere elaborato dal loro MTA. Questo aumenta i rischi di spoofing.

Anche se potete utilizzare SPF con DMARC per controllare il campo “Da” dell’intestazione della posta, potreste aver bisogno di una soluzione avanzata e più forte per rimanere protetti dallo spoofing del nome visualizzato invece di SPF.

Inoltre, è difficile aggiornare i record SPF se si aggiungono flussi di posta elettronica o si cambia ISP. I record SPF possono anche interrompere l’inoltro di un messaggio semplice e non garantiscono l’autenticazione delle email.

Best Practice per i Record SPF

Prima di scoprire le best practice per creare e mantenere i record SPF, parliamo di alcune prassi generali.

- L’indirizzo IP di invio deve contenere un record PTR. Funziona un po’ come un elenco telefonico invertito che vi permette di cercare un indirizzo IP insieme a un nome host. Tuttavia, i punti di accesso a Internet pubblici e gli indirizzi IP residenziali per le connessioni a Internet spesso non dispongono di record PTR. Viene utilizzato quando è necessario verificare le connessioni in entrata.

- Usate i sistemi di autenticazione delle email. Potete utilizzare uno o tutti e tre i sistemi di autenticazione delle email: SPF, DMARC e DKIM. I mittenti legittimi che utilizzano l’autenticazione delle email possono essere facilmente riconosciuti, rispetto a quelli che non la utilizzano e rimangono a rischio di sicurezza per lo spamming via email. Sebbene l’utilizzo di questi sistemi non garantisca necessariamente l’arrivo delle vostre email nelle caselle di posta destinatarie, fornisce una maggiore protezione. È sempre meglio che non avere alcun meccanismo di sicurezza per monitorare e preservare la reputazione del mittente.

- Non utilizzare o includere mai un record con

+all. L’unico modo per utilizzare in modo produttivoallè nei meccanismi~allo-all.

Dopo queste prassi generali, scopriamo alcune delle best practice relative all’utilizzo dei record SPF.

Usare Record SPF Limitati

L’SPF include meccanismi complessi, ma non è necessario utilizzarli tutti nei vostri record SPF. Mantenete i vostri record SPF semplici e definite solo il numero necessario di record SPF, non di più.

Questo vale anche per il meccanismo include:. Utilizzatelo in numero limitato ed evitate gli include annidati se possibile. Questo vi impedirà di superare il limite di 10 ricerche DNS. Potete anche aggiungere indirizzi IP di vario tipo in una sola volta, invece di farlo singolarmente. Questo semplifica il processo e fa risparmiare tempo.

Specificare gli Intervalli in Notazione CIDR

Aggiungete gli intervalli in notazione CIDR, perché un singolo errore può alterare drasticamente il valore. Quindi, se un aggressore riesce a compromettere alcuni dei vostri sistemi e uno di essi possiede un indirizzo IP appartenente a questo intervallo, potrebbe essere fatale. Può utilizzare in modo improprio l’indirizzo IP correttamente autenticato per inviare email di spam. Potrebbe danneggiare la vostra reputazione, causare una perdita di dati e far sì che il vostro dominio venga segnalato come spam dai provider di posta elettronica.

Dato che questo rischio è molto diffuso, i provider di posta elettronica sono diventati vigili e bloccano i domini che sembrano sospetti per evitare che ciò accada. Limitano gli intervalli di dimensioni del CIDR da considerare validi nei record SPF.

Evitare l’Istruzione +all

Evitate di utilizzare l’istruzione +all nei vostri record SPF. Potrebbe sembrare eccessivamente permissiva e individuare questo tipo di problema di sicurezza è difficile perché questi record SPF sono sintatticamente validi. Anche gli strumenti e le soluzioni di test per verificare i record potrebbero non individuare i record eccessivamente permissivi.

La dichiarazione +all permette al record SPF di consentire letteralmente a tutto il web di inviare email a nome del vostro dominio, compresi quelli dannosi. Infatti, i domini coinvolti nella distribuzione di spam hanno spesso record SPF che terminano con +all. Di conseguenza, possono inviare email di spam contenenti malware infetti da qualsiasi indirizzo IP.

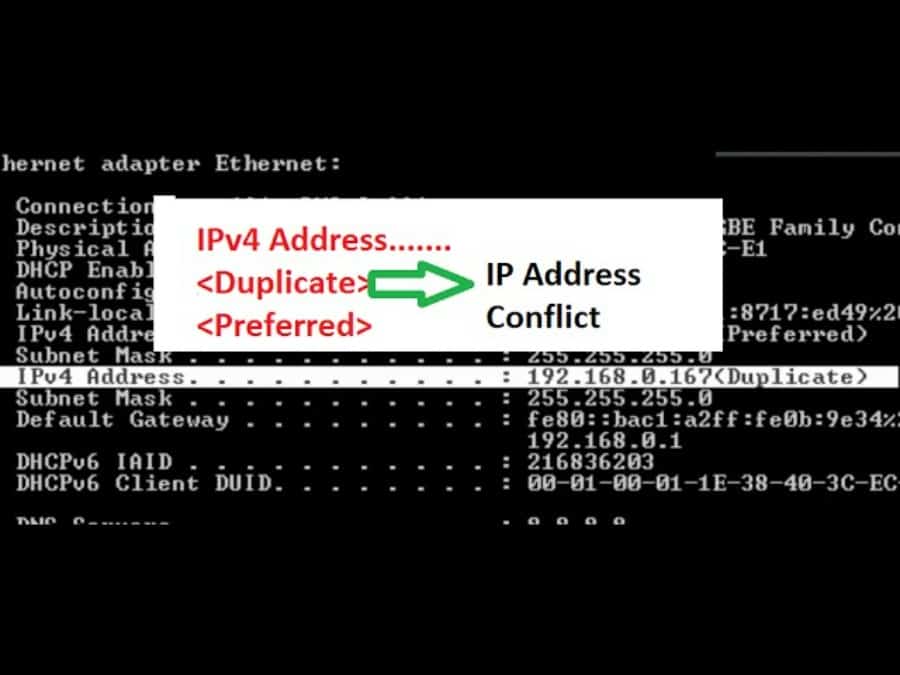

Attenzione ai Record Duplicati

In generale, i domini hanno un solo record SPF, il che significa che possono memorizzare un solo record TXT che inizia con la dicitura v=spf1. Se provate ad aggiungere più record in un dominio, potete incorrere in errori permanenti.

Questa limitazione SPF viene violata di frequente. Molti tentano di aggiungere più record perché potrebbero aver implementato diversi servizi nel loro dominio e ogni fornitore di servizi potrebbe richiedere la creazione e l’aggiunta di un record SPF al proprio dominio.

I record duplicati danneggiano la deliverability delle email, generano rischi per la sicurezza e possono infangare la vostra reputazione. I grandi provider di servizi di posta elettronica come Google e Microsoft dispongono di tecniche per limitare questi danni e correggere automaticamente i record duplicati. Ma i sistemi di posta elettronica minori potrebbero non adottare queste misure.

Quando individuate record SPF duplicati, dovete affrontare immediatamente il problema, che è abbastanza facile da risolvere. Le organizzazioni che hanno diversi record SPF possono unirli in un’unica dichiarazione. Unendo due record SPF, v=spf1 rimarrà all’inizio del record SPF e apparirà solo una volta, mentre all rimarrà alla fine.

Limite di Caratteri

Secondo la RFC, i record SPF possono contenere fino a 255 caratteri per una singola stringa. Questa è una limitazione per tutti i record TXT di un DNS.

Come spiegato in precedenza, i record SPF che non rispettano questa linea guida possono generare errori permanenti o temporanei nei sistemi di posta elettronica dei destinatari. Anche se il vostro gestore DNS potrebbe impedirvi di superare questo limite, ciò potrebbe comportare dei problemi durante l’archiviazione di record più lunghi.

Anche se i record possono contenere solo 255 caratteri in un’unica stringa, esiste l’opzione di creare più stringhe in un record DNS. In questo modo, quando il server di posta del destinatario inizia ad analizzare il record SPF e trova più stringhe in un record, le combina in un ordine specifico senza spazi.

Una volta fatto questo, il server di posta verificherà il contenuto. Anche in questo caso, tenete presente che c’è un limite al numero totale di caratteri del vostro record, anche se potete aggiungere più stringhe. Capire questo limite potrebbe essere difficile, ma assicura che i pacchetti DNS non superino i 512 byte, la lunghezza consigliata dei pacchetti UDP.

Ma se il vostro record SPF supera questo limite, create dei sotto-record e suddividete un singolo record in più record per evitare problemi di verifica SPF. Durante la suddivisione dei record SPF, includete ogni sottoregistro nella parte principale. Fate attenzione perché questo potrebbe creare un numero eccessivo di richieste DNS, il che rappresenta un problema di sicurezza da risolvere.

Limitare i Lookup del DNS

Oltre a mantenere 255 caratteri in una stringa, dovete anche limitare il numero di lookup del DNS. Le specifiche RFC indicano di non eseguire più di 10 ricerche DNS nel record. Questo aiuta a prevenire problemi come i loop DNS infiniti e gli attacchi DDoS (Distributed Denial of Service).

Ma cosa succede quando si effettuano più di 10 ricerche nel record?

Si verifica un errore permanente durante l’autenticazione SPF. I meccanismi SPF – include:, a, PTR, mx, exists e redirect – porteranno a una query DNS.

Tuttavia, i meccanismi all, ip4 e ip6 non vengono considerati come query DNS.

Fate anche attenzione alle dichiarazioni di inclusione annidate, come i sotto-record che vengono utilizzati per scomporre un record più grande. Questo può aumentare le query DNS generate dal vostro record SPF. Quindi, se usate un servizio di terze parti, assicuratevi che non utilizzi query DNS eccessive nei record SPF.

Evitare le Sottoreti e gli Indirizzi IP Duplicati

Tutte le voci SPF si risolvono in una sottorete o in un indirizzo IP.

Le sottoreti e gli indirizzi IP duplicati possono essere facilmente generati durante la creazione di un elenco di indirizzi IP e di sistemi autorizzati a inviare email. In genere, questo può accadere quando si aggiunge la dichiarazione include: nel record SPF e nei record MX del dominio per il provider di servizi di posta elettronica. Questi IP potrebbero essere gli stessi, appartenenti alle sottoreti incluse.

La best practice da seguire è quella di utilizzare la notazione ip4 o ipv6, se l’indirizzo IP del server cambia raramente. In questo modo i destinatari eviteranno le ricerche DNS. Inoltre, potete specificare un intervallo di indirizzi IP se avete un lungo elenco di server email in uscita, dato che le ricerche DNS per ogni record SPF sono limitate a dieci.

Oltre a questi, potete valutare anche altri aspetti:

- Usare un numero limitato di meccanismi

include:ed evitare gli include annidati se possibile. - Usare i meccanismi

~allo-allinvece del meccanismo+all. - Evitare di utilizzare il meccanismo SPF di

exists, perché se non utilizzato correttamente, gli errori trasmessi potrebbero generare rischi per la sicurezza. - Cercare di non utilizzare il meccanismo “ptr” perché è stato deprecato nell’ultima bozza dell’RFC SPF.

- Evitare di assegnare il tipo di record DNS. Questo non è più accettato nei record TXT.

- Quando specificate blocchi di indirizzi tramite la notazione CIDR nei record SPF, utilizzate blocchi compresi tra /30 e /16. I numeri più alti dopo la barra significano blocchi di indirizzi più piccoli, il che è meglio. Inoltre, non utilizzare blocchi compresi tra /1 e /15 perché alcuni destinatari potrebbero ignorarli.

- Assicurarsi di risolvere tutti i meccanismi che utilizzano un dominio nel record SPF. Spesso gli amministratori di sistema non rimuovono i sistemi legacy, come i server Exchange in sede, che i servizi cloud di Office365 hanno sostituito. Anche se è necessario aggiungere Office365 ai record SPF aggiornati, la rimozione del sistema legacy potrebbe non essere ancora stata aggiornata. In questo caso, il dominio nel record SPF è ancora presente ma in realtà non esiste più, causando un fallimento SPF temporaneo.

- Utilizzare sistemi di autenticazione delle email come DKIM e DMARC con SPF per rendere più efficace la protezione del vostro dominio. Quindi, se utilizzate DKIM e DMARC, è necessario conoscere le best practice anche per questi sistemi.

Usare DKIM con SPF

Il DKIM (DomainKeys Identified Mail) fornisce una chiave di crittografia e una firma digitale per verificare che un messaggio email non sia stato falsificato o alterato. Poiché DKIM utilizza firme digitali crittografiche, dovete seguire alcune best practice per proteggere il vostro dominio.

- È necessario cambiare regolarmente le chiavi crittografiche per evitare che gli aggressori le sfruttino. Molti mittenti di posta elettronica utilizzano chiavi vecchie create anni fa, che gli aggressori possono sfruttare più facilmente; per questi, dovete creare una nuova chiave DKIM. Potete anche ruotare le chiavi più volte in un anno, soprattutto se inviate migliaia o milioni di email in un mese per proteggere le email sensibili.

- Assicuratevi di mantenere la lunghezza delle chiavi ad almeno 1.024 bit perché le firme create con chiavi di lunghezza inferiore vengono spesso ignorate. Per questo motivo, sempre più mittenti stanno passando a chiavi di 2.048 bit o addirittura più lunghe.

- Se siete un ESP, non usate una sola chiave DKIM per tutti i vostri clienti. Assegnate loro una nuova chiave DKIM univoca per le loro email.

- Se notate email rimbalzate, firmatele usando il DKIM.

Usare DMARC con SPF

Il DMARC (Domain-based Message Authentication and Conformance) unifica i meccanismi di autenticazione SPF e DKIM in un quadro comune e consente ai proprietari dei domini di dichiarare il modo in cui desiderano che un’email proveniente da quel dominio venga gestita se non supera un test di autorizzazione.

Il DMARC offre numerosi vantaggi. Vi fornisce una funzione di reporting e vi permette di segnalare ai provider di servizi di posta elettronica di bloccare i messaggi che non hanno superato l’autenticazione e che sono stati inviati a nome del vostro dominio. Questo aiuta a identificare e bloccare i messaggi fraudolenti inviati dal vostro dominio, salvaguardando i vostri clienti e migliorando la reputazione del dominio.

Quindi, se non utilizzate ancora il DMARC, iniziate a farlo immediatamente. E se lo usate, assicuratevi che i vostri messaggi includano “l’allineamento degli identificatori”. Questo allineamento è essenziale affinché un’email superi la verifica del DMARC. Ma se non lo inserite durante l’utilizzo del DMARC, le vostre email verranno inviate direttamente alla lista dei sospetti.

Come Controllare i Record SPF

Potete utilizzare alcuni strumenti per verificare i record SPF. Questi strumenti sono noti come strumenti di controllo dei record SPF o controllori di record SPF.

Checker dei Record SPF

Un checker di record SPF aiuta a garantire la validità di un record SPF controllando vari parametri:

- Esistenza del record: serve a verificare se un determinato record SPF esiste effettivamente in un DNS o meno.

- Record multipli: in un DNS è consentito un solo record SPF. Quindi, un checker di record SPF controlla se esiste un solo record o più di uno.

- Numero massimo di ricerche: il numero massimo di ricerche SPF che devono essere effettuate è limitato a 10. Pertanto, il checker di record SPF scopre il numero totale di ricerche e se questo è superiore a 10.

- Meccanismo PTR: lo strumento verifica l’utilizzo di un meccanismo PTR poiché l’uso di questo meccanismo non è raccomandato.

Esempi di strumenti di verifica dei record SPF sono, tra gli altri, Dmarcian, Agari e Mimecast.

Riepilogo

Dato che i rischi della cybersicurezza si stanno evolvendo e colpiscono sia i privati che le aziende, è necessario implementare il maggior numero di livelli di sicurezza possibile per rimanere protetti. Esistono molte tecniche, strumenti, soluzioni e servizi di sicurezza per proteggere i dati, la rete, le applicazioni e i sistemi.

Un record SPF al vostro dominio è una di quelle soluzioni tecniche che possono aiutarvi a salvaguardare i beni e la reputazione della vostra azienda, impedendo agli spammer di inviare email a nome del vostro dominio.

L’utilizzo di un SPF da solo potrebbe non offrirvi una protezione completa; per questo motivo, utilizzate DKIM e DMARC con i vostri record SPF. Questa strategia è più efficace nel rilevare i rischi per la sicurezza come lo spoofing delle email, l’inserimento nella lista nera dei server e la segnalazione come spam.

Quindi, se utilizzate queste tecniche, assicuratevi di seguire le best practice elencate sopra per i record SPF, DKIM e DMARC e di utilizzare un programma di controllo dei record SPF per verificare la validità del vostro record.