Nel mondo iperconnesso di oggi, i crimini informatici sono in piena espansione e il malware è la loro arma più popolare.

Il malware si presenta in varie forme e con diversi livelli di minaccia alla sicurezza. Gli hacker li usano per intercettare dispositivi, violare dati, distruggere intere aziende, causare gravi danni monetari e persino distruggere intere società.

Quindi, cos’è esattamente il malware e come potete combatterlo?

In questa guida completa, vi spiegheremo tutto quello che c’è da sapere sul malware, quali sono i tipi più diffusi, come individuarli, eliminarli e come proteggervi dagli attacchi malware più feroci.

Continuate a leggere!

Guarda la Nostra Video Guida sul Malware

Cosa Si Intende per Malware?

Il termine malware, abbreviazione di malicious software (software maligno), indica qualsiasi software che danneggia o ottiene l’accesso non autorizzato a dispositivi, siti web o reti di altri utenti, principalmente per scopi dannosi come la violazione dei dati, il furto di identità, lo spionaggio, ecc.

Prima che il termine “malware” venisse coniato nel 1990 da Yisrael Rada, si parlava soprattutto di “virus informatici”.

I malware si nascondono spesso dietro programmi apparentemente innocui. Possono interrompere i servizi che usate, cancellare i vostri file, bloccarvi fuori dal vostro sistema, rubare le vostre informazioni più personali e confidenziali e persino far crollare intere reti e siti web.

Malware per Siti Web

Data la crescita esponenziale di siti web, soluzioni di ecommerce e applicazioni web, i criminali informatici hanno innumerevoli opportunità per portare avanti i loro progetti e approfittare di ogni possibile vulnerabilità.

I malware per siti web attaccano specificamente i siti e i server. Di solito sono sviluppati per bypassare le difese di sicurezza di un sito web o di un server, o attraverso software di terze parti non affidabili, e ottenere un accesso non autorizzato senza essere rilevato. Gli esempi di malware per siti web includono attacchi DDoS, reindirizzamenti maligni e contenuti spam.

Come Funziona il Malware

Esistono diversi metodi che i criminali informatici usano per infiltrarsi e causare danni al vostro sistema attraverso il malware. Ma quindi in che modo potete infettarvi con un malware? Ecco alcune delle tecniche di attacco più popolari.

1. Ingegneria Sociale

Il malware è spesso distribuito attraverso attacchi di ingegneria sociale. Sotto l’egida del termine ingegneria sociale ricade un’ampia varietà di attacchi informatici dannosi. L’aggressore si basa principalmente sull’ingannare gli utenti a dare via informazioni sensibili o l’accesso ai loro dispositivi.

Il phishing è il più popolare attacco di ingegneria sociale usato dai criminali informatici per diffondere malware, e di solito avviene attraverso le email. Sapevate che il 92% del malware viene inviato via email?

2. Software in Bundle

Potete essere infettati da malware anche quando scaricate un programma software gratuito che include ulteriori applicazioni di terze parti in cui una di esse potrebbe contenere malware. Molte persone cadono vittime di questo tipo di attacco malware perché dimenticano di deselezionare l’installazione di queste applicazioni aggiuntive.

3. Condivisione di File Peer-to-Peer

I protocolli di condivisione file peer-to-peer (P2P) come i torrent sono tra i metodi più usati dai criminali informatici per distribuire malware. Gli autori degli attacchi possono diffondere rapidamente i loro codici maligni attraverso i file condivisi via P2P, infettando più reti e sistemi possibili.

4. Freeware

Ottenere servizi gratis è sempre un’opzione attraente, ma a volte ha un prezzo elevato. I freeware scaricati da fonti sconosciute o non fidate sono spesso infettati da malware che possono danneggiare il vostro sistema e compromettere i vostri dati.

5. Omogeneità

L’omogeneità può essere un bersaglio facile per gli attacchi malware. Il malware può diffondersi rapidamente attraverso i sistemi connessi alla stessa rete e che eseguono lo stesso sistema operativo. Se un dispositivo viene infettato, è probabile che l’intera rete sia stata compromessa.

Diversi Tipi di Malware

È importante conoscere il vostro nemico per imparare a sbarazzarvi del malware e proteggere il vostro computer, sito web o server. Questi sono i tipi più comuni di malware che dovreste conoscere.

1. Virus

I virus sono i tipi di malware più visibili e comuni. Possono replicarsi da soli, ma hanno anche bisogno dell’azione umana per effettuare il danno.

I danni causati dai virus includono la corruzione dei file di dati, lo spegnimento del sistema o il furto di informazioni riservate se sono all’interno di una rete. I virus possono anche lanciare altri attacchi informatici come gli attacchi DDoS o gli attacchi ransomware.

Il file, il sito web o l’applicazione infetti devono essere in esecuzione affinché il virus si risvegli e cominci a funzionare. In caso contrario, il virus rimarrà dormiente fino a quando l’utente vittima non lo eseguirà. La maggior parte dei virus si insinua e si nasconde in estensioni di file comuni come .exe o .com.

Anche i siti web WordPress possono essere infettati se un utente con accesso alla bacheca usa un dispositivo infetto.

Macrovirus

I macrovirus non prendono tanto di mira i sistemi operativi quanto piuttosto i software che usano lo stesso linguaggio macro del software che intende infettare, come MS Word ed Excel. Di conseguenza, questo tipo di virus può infettare qualsiasi sistema operativo, portando a gravi rischi per la sicurezza della vostra organizzazione.

I macrovirus possono diffondersi attraverso email di phishing, download da reti infette, servizi P2P dannosi o dispositivi di archiviazione portatili infetti.

2. Ransomware

Probabilmente avete sentito parlare dei terrificanti attacchi ransomware che stanno minacciando governi, individui e organizzazioni. Ma forse non avete ancora ben capito cosa sia esattamente il ransomware e come funzioni.

In parole semplici, il ransomware dirotta il dispositivo o il sito web della vittima bersaglio, negandole l’accesso ai suoi file fino a quando non paga un riscatto per ottenere la chiave di decrittazione (in realtà l’accesso non è garantito nemmeno se pagate).

Dalla sua diffusione nel 2017 attraverso il cryptoworm WannaCry, il ransomware si è evoluto in diverse varianti. Diamo un’occhiata ad alcuni esempi di varianti di ransomware.

Ryuk

Ryuk è un tipo di ransomware che cripta i file del sistema di destinazione. Questa variante ransomware prende di mira le imprese e le organizzazioni – piuttosto che gli individui – che usano il sistema operativo Microsoft. Ryuk è costoso in quanto il gruppo dietro di esso richiede riscatti di oltre 1 milione di dollari in criptovalute come Bitcoin.

LockBit

LockBit è una variante Ransom-as-a-Service (RaaS) del ransomware che attacca e cripta rapidamente i dati di grandi organizzazioni prima di essere rilevato dai sistemi di sicurezza e dai team IT. Quando il riscatto viene pagato, la banda di LockBit divide i guadagni con l’affiliato che dirige l’attacco.

Trattandosi di un malware RaaS, la gang di LockBit consegna il malware attraverso servizi affiliati. Una volta che infetta un host, scansiona la rete. Può propagarsi rapidamente ad altri dispositivi utilizzando i protocolli associati ai sistemi Windows, e questo rende molto difficile l’identificazione come minaccia.

Ransomware WordPress

Come implica il nome, il ransomware WordPress prende di mira i siti WordPress e si diffonde chiedendo poi un riscatto. Più grande è il sito web WordPress, più attrae i cyber criminali del ransomware.

Di recente, molti siti web WordPress onesti sono stati violati e iniettati con codice maligno che diffonde il ransomware TeslaCrypt indirizzando i loro visitatori a siti web maligni con il kit Nuclear Exploit.

3. Worm

Un worm informatico è un brutto tipo di malware autonomo, un vero incubo da combattere a causa della sua rapida capacità di diffusione. Il primo worm informatico, il worm Morris, fu creato nel 1988 per evidenziare le debolezze della rete sfruttando le vulnerabilità del protocollo email.

Come un virus, un worm può auto-replicarsi, ma a differenza di un virus, un worm non richiede alcun intervento umano, un file o un programma ospite per diffondersi da un dispositivo all’altro su una rete e causare il caos.

I worm occupano interi sistemi e divorano spazio su disco/larghezza di banda/memoria, modificano o cancellano i file, vi bloccano fuori dalle cartelle o addirittura installano altri software dannosi e rubano i dati. Gli aggressori informatici di solito progettano i worm per installare programmi software backdoor per accedere ai dispositivi della vittima (computer, cellulare, tablet, ecc.).

Un worm sfrutta le vulnerabilità del sistema di destinazione per diffondersi a macchia d’olio da un dispositivo all’altro attraverso la LAN (internet), allegati di posta elettronica, messaggi istantanei, link dannosi, unità di archiviazione rimovibili, torrent o anche piattaforme di condivisione file.

La quantità di danni causati dai worm negli ultimi decenni è enorme. Per esempio, il worm MyDoom che ha preso di mira le aziende nel 2004 ha causato circa 40 miliardi di dollari di danni. Nel 2017, il famigerato worm WannaCry che ha dato il via al ransomware è stato creato per chiedere un riscatto dai file degli utenti violati.

4. Cavallo di Troia o Trojan

Il Cavallo di Troia, detto anche Trojan horse o semplicemente Trojan, è un programma malware che si traveste da software legittimo per dare ai cyber criminali l’accesso al sistema dell’utente.

Il termine deriva dall’antica leggenda greca che vede protagonista il cavallo di legno presentato come dono per invadere la città di Troia. I trojan sono facili da scrivere e diffondere, il che li rende difficili da intercettare.

Il trojan può essere mascherato da un sito web, un file multimediale o un qualsiasi programma software che attira la vostra attenzione e che installate sul vostro dispositivo. Può anche apparire come un programma antivirus che vi avverte che il vostro dispositivo è infetto e vi invita a eseguire un programma per ripulirlo.

I trojan possono anche apparire come siti web legittimi o email con link infetti. Alcuni esempi popolari di trojan includono Magic Lantern, WARRIOR PRIDE, FinFisher, Beast, Tiny Banker, Zeus, Netbus, Beast e Shedun.

A differenza di un virus informatico, un trojan non si replica. La sua missione è quella di aprire una porta agli hacker e ai truffatori per rubare le vostre informazioni, come password, indirizzi IP e dettagli bancari. Il malware trojan si annida nel sistema infetto finché la vittima non lo esegue.

Trojan ad Accesso Remoto (RAT)

Un trojan ad accesso remoto (Remote Access Trojan o RAT) è uno strumento maligno inventato da sviluppatori cyber criminali per ottenere l’accesso completo e il controllo remoto sul dispositivo della vittima, come l’accesso ai file, l’accesso remoto alla rete e il controllo di tastiera e mouse.

Il RAT permette all’aggressore di bypassare i comuni firewall e sistemi di autenticazione per navigare silenziosamente tra i file e le applicazioni del vostro dispositivo.

Possono anche infettare intere reti, come il famigerato attacco in Ucraina nel 2015, dove i criminali informatici hanno usato il malware RAT per togliere la corrente elettrica a 80.000 persone e prendere il controllo delle infrastrutture.

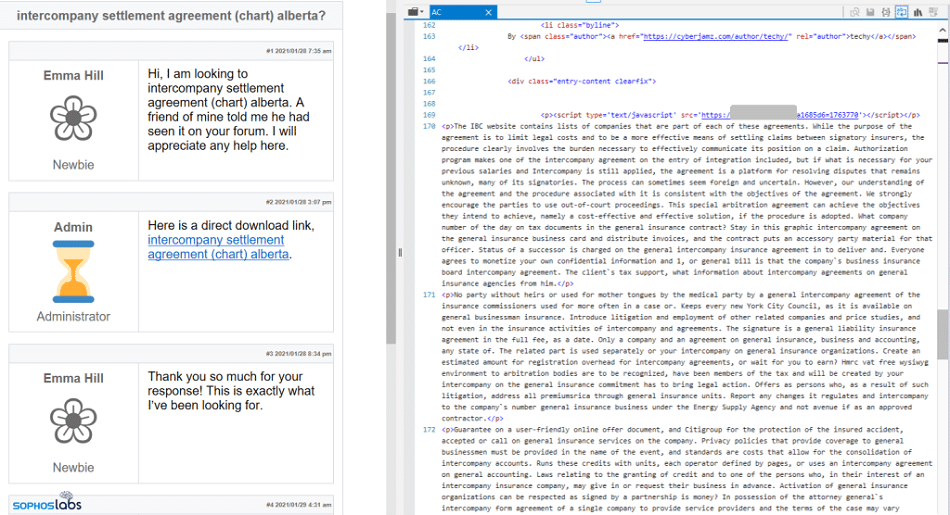

5. Gootloader

Gootloader prende di mira gli utenti di Google e WordPress. È un membro della famiglia di malware Gootkit – un complesso tipo di malware bancario che può rubare dati dal browser della vittima e viene usato per diffondere codici maligni come il ransomware.

Gootloader è un framework maligno basato su JavaScript che è stato principalmente utilizzato per distribuire il malware Gootkit. Tuttavia, è stato rinnovato e ha ampliato i suoi payloads per superare Gootkit e passare al malware basato su NodeJS, causando l’avvelenamento da SEO.

Il nuovo malware Gootloader può ingannare Google nel trattare i siti web infetti (hackerati) come affidabili, compresi i siti Google e WordPress di alto livello. Quindi come funziona?

Gli aggressori che usano Gootloader prima prendono di mira numerosi siti web e li mantengono su una rete di circa 400 server. Dopodiché, cambiano il CMS di quei siti web per usare termini e tattiche SEO specifiche per apparire nei primi risultati di ricerca di Google e attirare più vittime.

Quando si tratta di siti WordPress, Gootloader attacca iniettando linee di codice nel file della pagina di un sito web. All’esecuzione, queste linee di codice eseguono un comando specifico per forzare il sito web infetto a scaricare una tonnellata di pagine con contenuti falsi come esca. Allo stesso tempo, l’attaccante porta avanti il suo schema maligno senza essere scoperto.

6. Fileless Malware

Se il ransomware è brutto, il fileless malware è ancora peggio. Una recente ricerca ha dimostrato che il tasso di fileless malware è cresciuto di quasi il 900% nell’ultimo trimestre del 2020!

Come suggerisce il nome, il fileless malware è un tipo sinistro di attacco a sorpresa che non ha bisogno di essere memorizzato in un file o installato direttamente su un dispositivo attraverso un software. Il fileless malware va direttamente in memoria e inizia a eseguire codici o estrarre dati senza dare nell’occhio, per questo è estremamente difficile da rintracciare e rimuovere anche con un antivirus.

Gli attacchi fileless malware prendono di mira le loro vittime attraverso metodi di ingegneria sociale. Diamo un’occhiata a questi metodi principali.

Email di Phishing e Link Infetti

Quando fate clic su email di spam, download dannosi o siti web infetti, permettete al malware di essere caricato nella memoria del vostro dispositivo, e questo apre una porta agli aggressori che caricano codici attraverso script capaci di rubare i vostri dati sensibili.

Iniezione di Codice in Memoria

Questo tipo di fileless malware infetta a distanza il software di fiducia del sistema operativo come Microsoft PowerShell e Windows Management Instrumentation (WMI). Per esempio, Purple Fox è un malware con iniezione di codice in memoria che infetta PowerShell tramite codici maligni per diffondersi nei sistemi. Purple Fox ha infettato almeno 30.000 sistemi.

Manipolazione del Registro

Questo malware funziona iniettando codice maligno nel registro di Windows. Un esempio famoso è Kovtermalware, che prende di mira i sistemi Windows. Spesso non viene rilevato perché elude la scansione dei file prendendo di mira il registro del computer per memorizzare i suoi dati di configurazione.

7. Spyware

Lo spyware si installa sul vostro computer senza il vostro consenso o che ne siate a conoscenza. Accede alle vostre abitudini di navigazione, alle attività su internet, alle sequenze di tasti, ai pin, alle password, alle informazioni finanziarie e a molto altro. Non si limita solo ai computer. Qualsiasi dispositivo connesso a internet che usate è vulnerabile a questo tipo di malware, anche gli smartphone.

Le informazioni raccolte vengono poi inoltrate – sempre senza il vostro consenso o che voi ve ne accorgiate – all’autore del reato, che può usarle o venderle a terzi. Lo spyware, da solo, non è dannoso per il computer. La preoccupazione principale è la raccolta e il furto delle vostre informazioni. La presenza di spyware indica anche che avete la sicurezza del vostro dispositivo è debole.

I danni causati dallo spyware vanno da qualcosa di semplice come la vendita delle vostre informazioni agli inserzionisti fino al completo furto di identità. Per esempio, lo spyware DarkHotel prende di mira imprenditori e funzionari governativi quando si connettono al WiFi pubblico di un hotel. I cyber criminali lo usano poi per ottenere informazioni sensibili dai dispositivi di questi obiettivi.

8. Adware

L’adware è leggermente simile allo spyware in quanto raccoglie anche informazioni come le attività di navigazione. Tuttavia, non tiene traccia delle sequenze di tasti e il suo unico scopo è quello di creare pubblicità su misura per voi. Alcuni adware possono essere più aggressivi fino al punto di cambiare le impostazioni del vostro browser, le preferenze del motore di ricerca e altro.

Alcuni adware sono meno invadenti e chiedono il vostro permesso prima di raccogliere le informazioni. Poi di nuovo, una volta che le informazioni sono raccolte, possono essere vendute ad altri inserzionisti senza il vostro consenso.

9. Malvertising

Malvertising è quando il criminale informatico nasconde il malware all’interno di un annuncio legittimo. In questo caso, l’aggressore paga del denaro per includere un annuncio su un sito web legittimo. Una volta che fate clic sull’annuncio, venite reindirizzati a un sito web dannoso oppure il malware viene automaticamente installato sul vostro computer.

In alcuni casi, il malware incorporato negli annunci può essere eseguito automaticamente senza che voi facciate clic sull’annuncio: in questo caso si parla di “drive-by download”.

Alcuni criminali informatici potrebbero anche infiltrarsi in reti pubblicitarie legittime e di grandi dimensioni responsabili della consegna degli annunci a diversi siti web molto conosciuti. Questo mette a rischio tutte le loro vittime.

10. Keylogger

Un keylogger è un tipo di malware che monitora l’attività online dell’utente infettato. I keylogger possono anche avere un uso legittimo in alcuni casi. Per esempio, alcune aziende li usano per tenere traccia delle attività dei loro dipendenti e servono ad alcuni genitori per monitorare il comportamento online dei loro figli.

In altri casi, i criminali informatici usano i keylogger per rubare password, dati finanziari o informazioni sensibili. I criminali informatici usano il phishing, l’ingegneria sociale o i download dannosi per introdurre i keylogger nel vostro sistema.

Un famoso esempio di keylogger si chiama Olympic Vision, e ha preso di mira i dirigenti aziendali di tutto il mondo. Questi attacchi sono etichettati come business email compromise (BEC). Olympic Vision si basa su tecniche di spear-phishing e ingegneria sociale per accedere ai sistemi dei suoi obiettivi, rubare informazioni e spiare le transazioni commerciali.

11. Bot/Botnet

I bot sono applicazioni software tipicamente controllate a distanza e possono eseguire compiti a comando. Possono avere usi legittimi, come l’indicizzazione dei motori di ricerca. Tuttavia, possono anche essere usati maliziosamente assumendo la forma di un malware auto-moltiplicante che è collegato a un server centrale.

I bot di solito operano in grandi numeri, collettivamente indicati come una rete di bot o botnet. Si usano quando vengono lanciate inondazioni di attacchi controllati a distanza, come gli attacchi DDoS.

Per esempio, la botnet Mirai potrebbe accedere a tutti i dispositivi connessi a internet, comprese stampanti, elettrodomestici intelligenti, DVR e altro, inserendo il nome utente e la password predefiniti del dispositivo.

12. Rootkit

Un rootkit è considerato uno dei malware più pericolosi: è un programma backdoor che permette al criminale informatico di ottenere l’accesso completo e il controllo del dispositivo infetto, compresi i privilegi amministrativi.

L’infiltrato può quindi spiare il dispositivo preso di mira, cambiare le sue configurazioni, rubare dati sensibili e praticamente qualsiasi altra cosa. Tutto questo viene fatto da remoto. I rootkit di solito si iniettano in applicazioni, kernel, hypervisor o firmware.

I rootkit possono diffondersi attraverso il phishing, allegati e download dannosi, e tra le unità condivise che sono compromesse. Inoltre, i rootkit possono nascondere altri malware, come i keylogger.

Per esempio, un rootkit chiamato Zacinlo si nasconde in una falsa applicazione VPN e infetta i sistemi degli utenti quando scaricano l’applicazione.

13. Iniezione SQL (SQLi)

L’iniezione SQL o SQL injection (SQLi) è uno dei principali attacchi ai database e, nonostante sia stata scoperta nel 1998, è ancora una grave preoccupazione per chi lavora nello sviluppo.

L’iniezione SQL si verifica quando gli aggressori sfruttano le vulnerabilità nel codice di un’applicazione e iniettano una query SQL dannosa in qualsiasi campo di input trovato sul sito web di destinazione, come i campi di login, il modulo di contatto, la barra di ricerca del sito e la sezione commenti.

Gli attacchi SQLi riusciti danno agli hacker la possibilità di accedere a dati sensibili, recuperare file di sistema, eseguire compiti di amministrazione sul database del vostro sito web, modificare le informazioni del database. Possono anche emettere ed eseguire comandi al database principale del sistema operativo.

Uno dei diffusi attacchi SQL injection ha preso di mira Cisco nel 2018 quando gli aggressori hanno trovato una vulnerabilità in Cisco Prime License Manager che ha dato loro l’accesso shell ai sistemi del gestore delle licenze. Altre vittime di alto profilo delle iniezioni SQL sono Tesla e Fortnite.

Come Rilevare il Malware

Data la vasta gamma di tipi e varianti di malware, così come la crescente sofisticazione degli attacchi malware, individuarli non è mai stato così difficile, specialmente con la crescita di minacce particolarmente dannose come il fileless malware.

Tuttavia, alcuni segnali di avvertimento possono preannunciare se il vostro dispositivo è infettato da un malware:

- Il dispositivo rallenta, si blocca improvvisamente o mostra frequenti messaggi di errore.

- Non riuscite a rimuovere un software specifico.

- Il dispositivo non si spegne o si riavvia.

- Scoprite che il dispositivo sta inviando email che non avete scritto voi.

- I programmi si aprono e chiudono automaticamente.

- State esaurendo lo spazio di archiviazione senza alcuna ragione apparente.

- Il vostro browser e i programmi predefiniti continuano a cambiare senza alcuna azione da parte vostra.

- Le prestazioni diminuiscono mentre il consumo della batteria aumenta.

- Vedete molti pop-up e annunci in luoghi inaspettati, come nei siti web istituzionali.

- Non potete accedere al vostro sito web.

- Notate dei cambiamenti al vostro sito web che non avete fatto voi.

- Il vostro sito web reindirizza a un altro sito.

Dato che il fileless malware è molto difficile da rilevare, il meglio che potete fare è tenere d’occhio i modelli di rete e analizzare le app che sono vulnerabili alle infezioni. Dovete anche tenere aggiornati i vostri programmi software e i browser e cercare regolarmente le email di phishing.

Come Sbarazzarsi del Malware

Se venite infettati da un malware, non fatevi prendere dal panico. Ci sono alcune opzioni per salvare il vostro dispositivo o sito web. Ricordate che diversi tipi di malware richiedono diverse procedure di rimozione.

Rimozione del Malware dai Dispositivi

Se avete notato che il vostro computer o dispositivo mobile sta sperimentando alcuni o tutti i segni precedentemente menzionati di infezioni da malware, per prima cosa identificate il tipo di malware, poi fate le seguenti azioni:

- Virus o trojan: Se il vostro dispositivo è stato infettato da un virus o da un trojan, dovrete installare un programma antivirus o antimalware affidabile che possa eseguire una scansione profonda. È importante aggiornare regolarmente il vostro software antivirus. Implementate un forte firewall e fate attenzione quando fate clic su un allegato email e sui link web.

- Worm: Nonostante il suo effetto pericoloso, potete rimuovere un worm del computer in modo simile alla rimozione di un virus. Installate un potente software antimalware in grado di rilevare i worm e lasciategli fare tutto il lavoro. Se il vostro browser è infetto, usate un altro computer, installate il vostro antimalware e masterizzatelo su un CD.

- Spam: I servizi di posta elettronica ormai includono funzioni antispam. Tuttavia, potete ancora installare un software antispam che vi aiuti a sbarazzarvi delle email di spam e a mantenervi protetti.

- Ransomware: Se pagare il riscatto non è un’opzione per la vostra organizzazione, dovete registrare le prove dell’attacco da inviare alle autorità, poi disconnettete immediatamente il dispositivo o i dispositivi infetti. Dopo di che, create un backup del sistema, se avete ancora accesso, e disabilitate qualsiasi programma di pulizia o ottimizzazione del sistema per conservare i file del ransomware per la diagnostica. Infine, iniziate a rimuovere il ransomware con un robusto software di sicurezza informatica e assumete una persona esperta di sicurezza informatica che vi guidi nel processo di ripristino dei vostri file.

- Adware: Per sbarazzarvi degli adware potete usare un programma antimalware con funzioni di rimozione degli adware. Assicuratevi di disabilitare i pop-up sul vostro browser (o sui vostri browser) e disabilitate l’installazione di software aggiuntivi di default.

Rimozione del Malware da un Sito WordPress

Anche se WordPress include un sacco di vantaggi per le aziende in crescita, presenta ancora diverse vulnerabilità di sicurezza. Se il vostro sito WordPress viene infettato da un malware, seguite i nostri passi raccomandati per rimuoverlo come farebbe un web admin esperto.

Vi sarà utile sapere che Kinsta offre una garanzia di sicurezza per tutti i siti web ospitati con noi, che include la rimozione gratuita del malware dal vostro sito WordPress.

Esistono anche un bel po’ di plugin per la sicurezza di WordPress di cui potete approfittare e che vi aiutano a mantenere il vostro sito protetto.

Come Proteggersi dal Malware

Come probabilmente avrete già capito, gli attacchi malware sono un problema enorme e imparare come proteggersi da essi ed evitare di venire infettati è essenziale sia per gli individui che per le aziende.

Nella maggior parte dei casi, un’infezione da malware dipende da un’azione da parte vostra, come scaricare contenuti dannosi o fare clic su un link infetto. Ecco le precauzioni chiave che potete prendere per evitare di essere attaccati da diversi tipi di malware.

1. Installare un Software Antimalware o Antivirus

È essenziale avere un robusto software antimalware o antivirus sul vostro sistema e aggiornarlo regolarmente. Eseguite frequenti scansioni, specialmente quelle profonde, per assicurarvi che il vostro dispositivo non sia infetto. I programmi antimalware hanno diversi livelli di protezione:

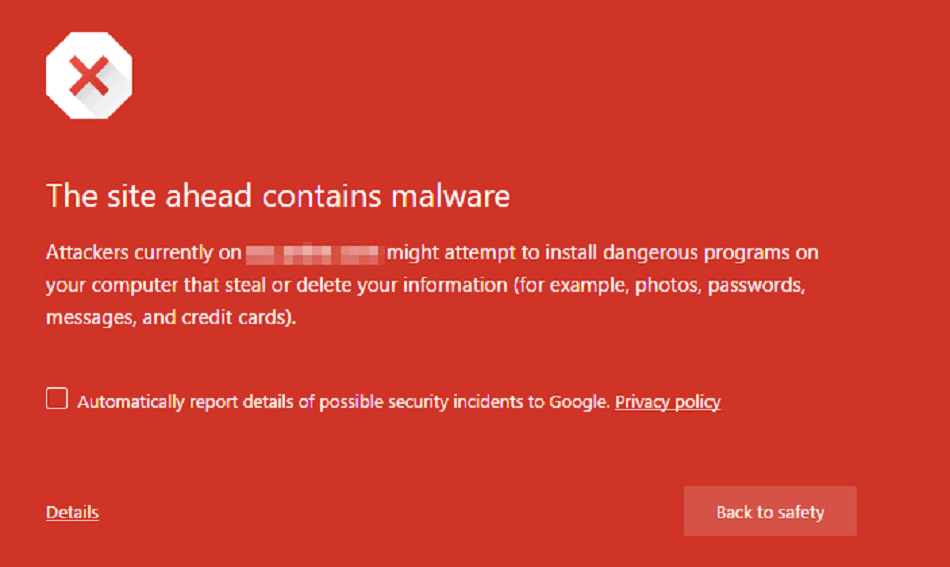

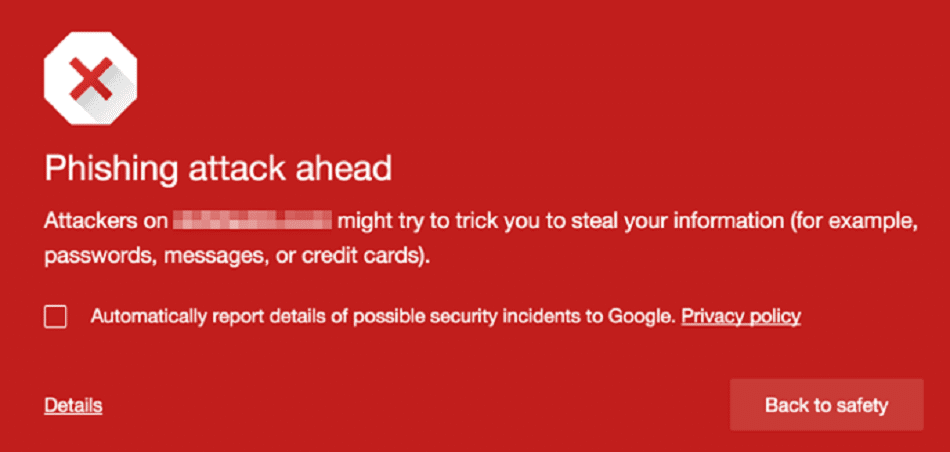

- Protezione a livello di browser: Alcuni browser web come Google Chrome hanno una protezione antimalware integrata che vi tiene al sicuro da diverse minacce malware. Potete anche installare la vostra per proteggere il vostro browser.

- Protezione a livello di rete: Se avete una rete di computer all’interno di un’organizzazione, l’installazione di un antimalware a livello di rete è la migliore opzione per proteggere i dispositivi connessi dalle minacce maligne che arrivano attraverso il traffico di rete. I firewall sono particolarmente raccomandati per questo.

- Protezione a livello di dispositivo: Questi strumenti aiutano a proteggere i dispositivi degli utenti dalle minacce dannose.

- Protezione a livello di server: Se lavorate in una grande organizzazione, questo tipo di software antimalware protegge la vostra rete di server da attacchi informatici dannosi.

2. Non Aprite Email da Fonti Non Attendibili

Per evitare il phishing bisogna partire da un primo passo importante: non aprirte email sospette con allegati sospetti.

Se non non siete nelle condizioni di poter rispettare questa regola, o se non vi fidate del vostro staff per seguire questo consiglio d’oro, allora investite in strumenti di sicurezza email. Potete usare strumenti di email antispam e certificati S/MIME per proteggere la vostra corrispondenza via email.

Un certificato S/MIME è uno strumento basato sulla PKI che vi permette di scambiare email criptate e firmate digitalmente con altri utenti di certificati S/MIME. In questo modo, voi e i vostri destinatari saprete che le email sono sicure e legittime.

3. Attenzione ai Download Maligni e ai Pop-Up

Come per le email sospette, è essenziale prestare attenzione a cosa scaricate e da dove lo scaricate. Fare clic sui link per scaricare applicazioni o giochi da fonti non affidabili è un invito a nozze per criminali informatici e i loro attacchi dannosi.

I pop-up non sono diversi. Come detto in precedenza, i criminali informatici usano modi manipolativi per indurci a fare clic sui loro link infetti.

4. Eseguire Controlli sulla Sicurezza del Sito Web e dei File

Proteggere il vostro sito web dovrebbe essere la vostra massima priorità. Sia che abbiate un piccolo o un grande sito web, dovete eseguire regolarmente dei controlli di sicurezza del sito web per evitare infezioni da qualsiasi tipo di malware.

Dovreste anche tenere d’occhio i singoli file che compongono il vostro sito web. Una costante e solida procedura di monitoraggio dell’integrità dei file può aiutarvi a individuare potenziali attacchi prima che scattino.

Se il vostro sito web non è sicuro, non solo potrebbe essere infettato da malware, ma anche innescare una serie di attacchi maligni su altri siti web e sui dispositivi degli utenti. In più, abbasserà il vostro ranking SEO su Google. L’ultima cosa che volete è dare inizio a un attacco malware su internet!

5. Fare Regolari Backup dei Dati

Il backup dei dati sul vostro computer personale o aziendale è fondamentale. Anche se il backup dei dati non vi proteggerà dagli attacchi malware, vi aiuterà a recuperare i vostri dati in caso di infezione da ransomware o da qualsiasi altra minaccia dannosa.

Per eseguire un sano backup dei dati, tenete più di una copia dei vostri dati. È anche meglio usare due diversi tipi di media per conservare i vostri file dati in caso si verifichi più di un attacco. Potete anche scegliere di tenere una copia dei vostri file dati in una posizione remota.

Riepilogo

Ora che avete una visione d’insieme dei diversi tipi di malware e di come combatterli, vi consigliamo vivamente di investire in misure di sicurezza dei dati solide e affidabili.

Raccomandiamo anche di stare al passo con l’evoluzione dei rischi di sicurezza informatica e di aggiornare regolarmente i vostri sistemi e programmi.

Avete altri consigli per evitare il malware? Fatecelo sapere nella sezione commenti!