Si diriges un sitio web, concretamente un sitio web de comercio electrónico, es tu responsabilidad garantizar que las transacciones se realicen de forma segura y que los datos de tus usuarios y clientes no se vean comprometidos. La base de datos de tu sitio web de WordPress almacena datos personales, direcciones físicas y electrónicas, detalles de tarjetas de crédito, registros de transacciones y mucho más, y tú eres responsable de la seguridad e integridad de todos estos datos.

Seguridad no es sinónimo de inviolabilidad. No existe la seguridad absoluta en Internet, especialmente cuando se trata de software de código abierto. Sin embargo, hay muchas medidas de seguridad que puedes tomar para minimizar los riesgos de violaciones, robo de datos y otros daños más o menos graves a tu sitio web o infraestructura. Recuerda que, según el GDPR, el Responsable del Tratamiento es responsable de garantizar que el tratamiento de los datos cumple el GDPR y la normativa de protección de datos.

El responsable del tratamiento determina los fines y los medios por los cuales se procesan los datos personales. Por tanto, si su empresa/organización decide el «por qué» y el «cómo» deben procesarse los datos personales, es el responsable del tratamiento. Los empleados que procesan datos personales dentro de su organización lo hacen para cumplir sus tareas como responsables del tratamiento.

Un fallo de seguridad en un sitio web puede poner en peligro la vida de una empresa. ¿Quién querría confiar los datos de su tarjeta de crédito a un sitio web inseguro? ¿Y qué daño causaría a la reputación de tu marca el robo de los datos de tus clientes y su utilización con fines ilícitos?

En resumen, al mismo nivel que el rendimiento, la seguridad es un factor crítico para el éxito de un sitio web de comercio electrónico y de un negocio. Teniendo esto en cuenta, en este artículo hemos reunido una lista de medidas de seguridad y mejores prácticas que todo propietario de un comercio electrónico debería adoptar para seguir siendo competitivo en los mercados locales e internacionales y evitar graves responsabilidades legales y daños a su negocio online

13 grandes riesgos de seguridad para los sitios web de comercio electrónico

Según el Informe Trustwave Global Security de 2020, los vendedores minoristas tradicionales y los entornos de comercio electrónico son los sectores más expuestos a los riesgos de ciberseguridad, con cerca del 24% del total de incidentes de seguridad en 2019.

Esto nos lleva a considerar la importancia de la seguridad para los sitios web de comercio electrónico, averiguar las amenazas que se ciernen sobre un negocio online y las medidas que deben tomar los propietarios de sitios de comercio electrónico para proteger las transacciones y los datos de sus clientes.

Para comprender mejor las acciones y las mejores prácticas que debe adoptar el propietario de un negocio online para proteger sus sitios web y tiendas electrónicas, primero tenemos que entender cuáles son las amenazas más peligrosas para los sitios web de comercio electrónico.

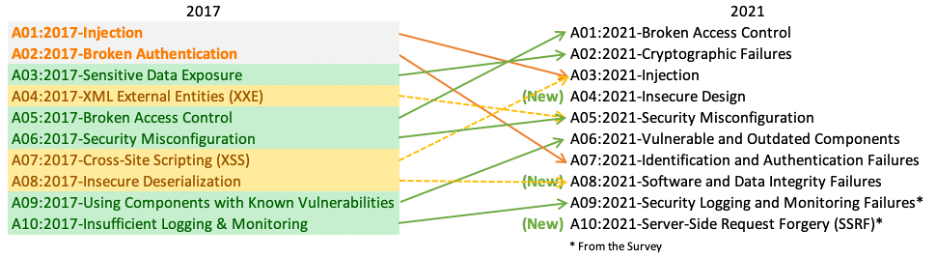

Basándonos en los 10 Principales Riesgos para la Seguridad de las Aplicaciones Web del OWASP, hemos elaborado la siguiente lista no exhaustiva de las amenazas más extendidas a las que deben enfrentarse hoy en día los sitios web de comercio electrónico.

1. Malware y Ransomware

Hay muchos tipos de malware y diferentes niveles de amenazas para la seguridad. Los hackers los utilizan para piratear dispositivos y robar datos. El malware puede causar graves daños económicos e incluso destruir toda una empresa.

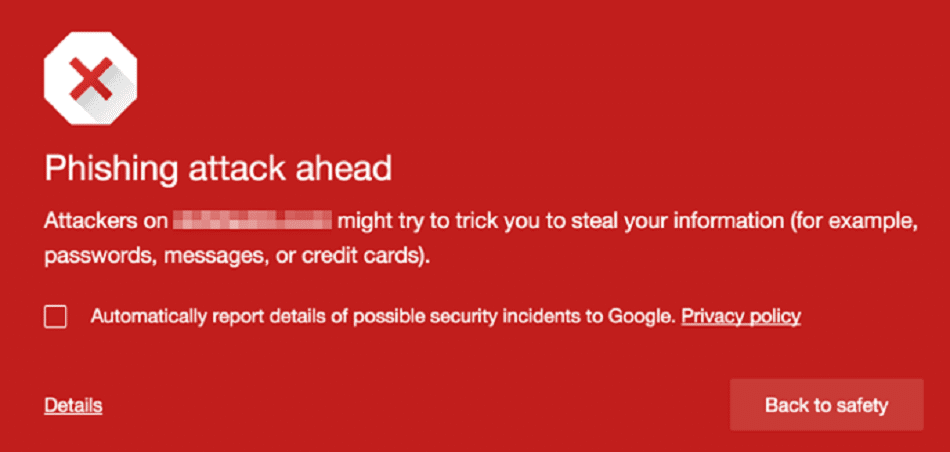

Aunque las consecuencias no siempre sean tan nefastas, tus clientes pueden recibir el mensaje de error «El sitio que aparece a continuación contiene malware» o «El sitio que aparece a continuación es engañoso» o similares, y esto puede afectar a la visibilidad de tu sitio en las SERPs y dañar gravemente tu imagen de marca.

El ransomware es un tipo de malware. En pocas palabras, el ransomware secuestra un dispositivo o un sitio web, denegando el acceso a sus archivos hasta que la víctima paga un rescate por la clave de descifrado.

Debido al alto riesgo que un ataque de malware puede tener en un sitio web de comercio electrónico, escanear regularmente tu sitio de comercio electrónico en busca de infecciones de malware es vital para tu negocio.

Echa un vistazo a nuestro videotutorial sobre el malware

2. Phishing

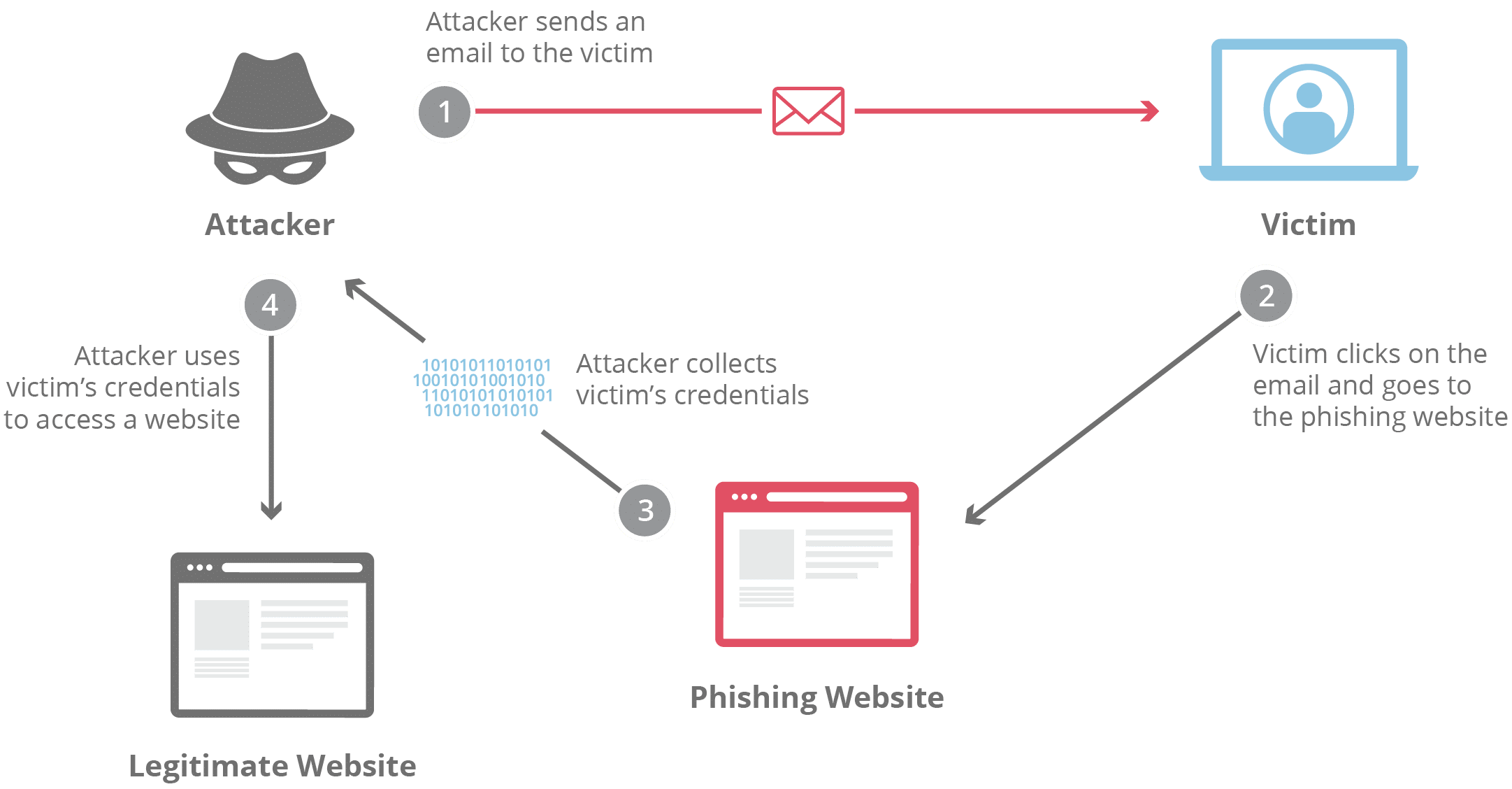

El phishing es un tipo de ataque de ingeniería social utilizado por los ciberdelincuentes para difundir programas maliciosos — normalmente a través de correos electrónicos.

Se refiere a un intento de robar información sensible, como nombres de usuario, contraseñas, datos de tarjetas de crédito o cuentas bancarias, u otros datos importantes para utilizarlos o venderlos con fines maliciosos. Normalmente, este tipo de ataque se realiza a través de spam y otras formas de correos electrónicos o mensajes instantáneos fraudulentos.

3. Ataques DDoS

DDoS es la abreviatura de denegación de servicio distribuida. Se trata de un tipo de ataque que inunda un sitio web con un gran número de peticiones para saturar el servidor con un tráfico de Internet excesivo y tumbar el sitio web. La consecuencia es que tu sitio se queda offline, y los costes de ancho de banda aumentan de forma drástica. También puede provocar la suspensión de tu cuenta de alojamiento.

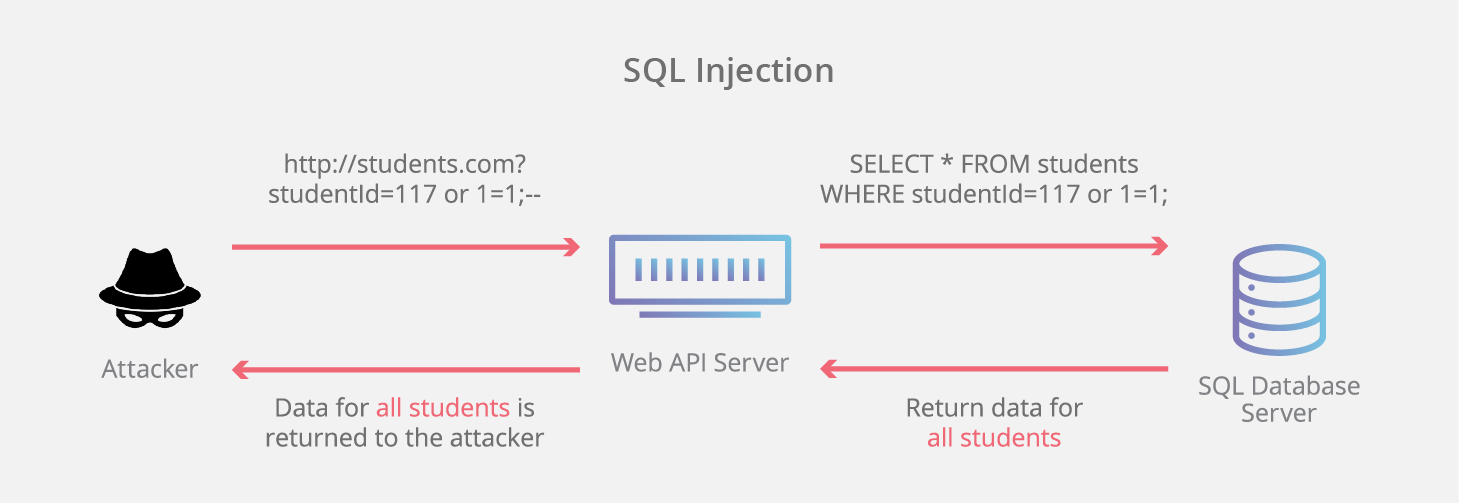

4. Inyección SQL

La inyección SQL es un tipo de ataque realizado por un actor malicioso que intenta inyectar sentencias SQL en una aplicación web. Si el ataque tiene éxito, podrán acceder a la base de datos de tu sitio y leer, modificar o eliminar datos.

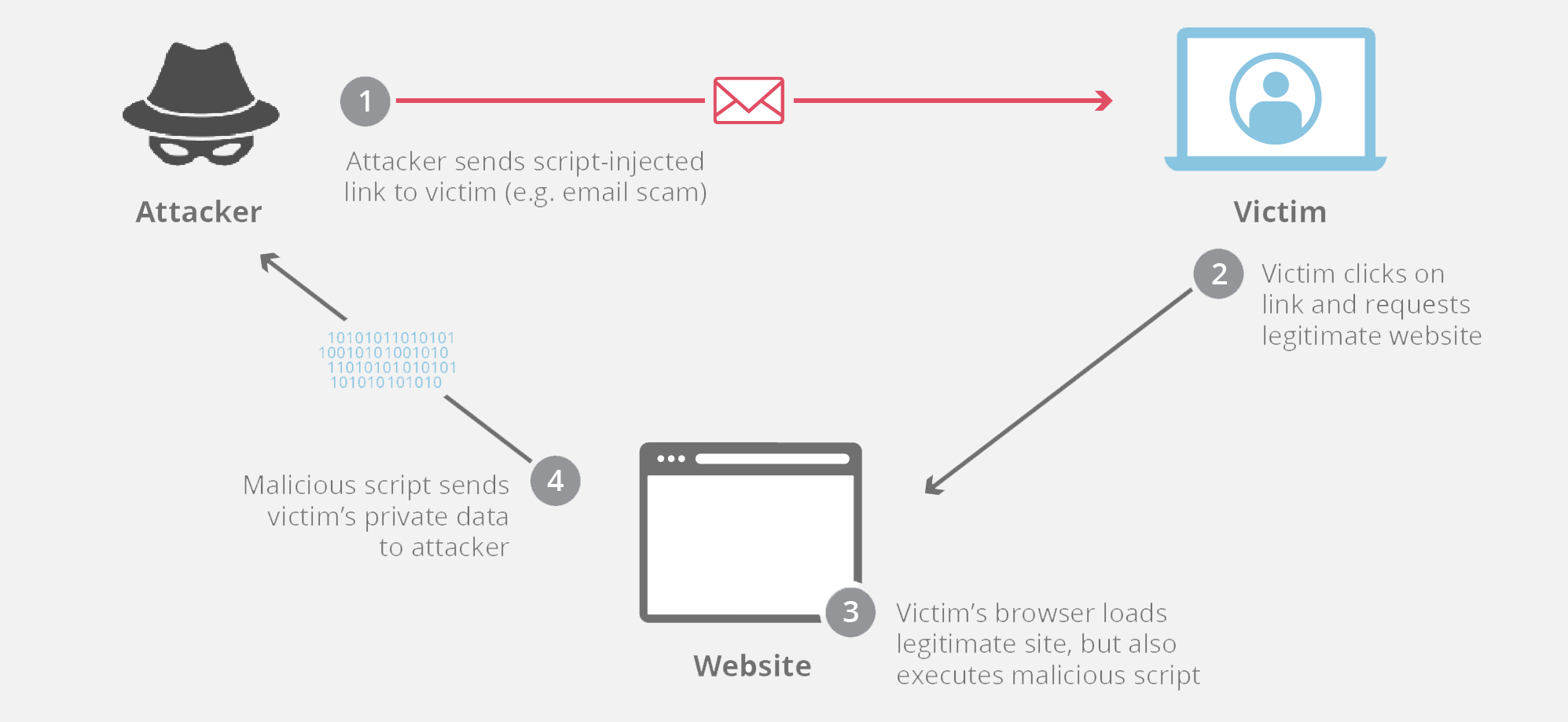

5. Secuencias de comandos en sitios cruzados

El Cross-Site Scripting (XSS) es un tipo de ataque en el que alguien adjunta código malicioso a un sitio web para que se ejecute al cargar la página. La inyección se produce en el navegador del usuario y normalmente tiene como objetivo robar información sensible.

6. Ataques Man-in-the-middle

Un ataque man-in-the-middle (MitM) o ataque en ruta es un ciberataque en el que alguien se coloca en medio de la comunicación entre dos dispositivos (como un navegador web y un servidor web) con el objetivo de hacerse con información y/o suplantar a uno de los dos agentes con intenciones maliciosas.

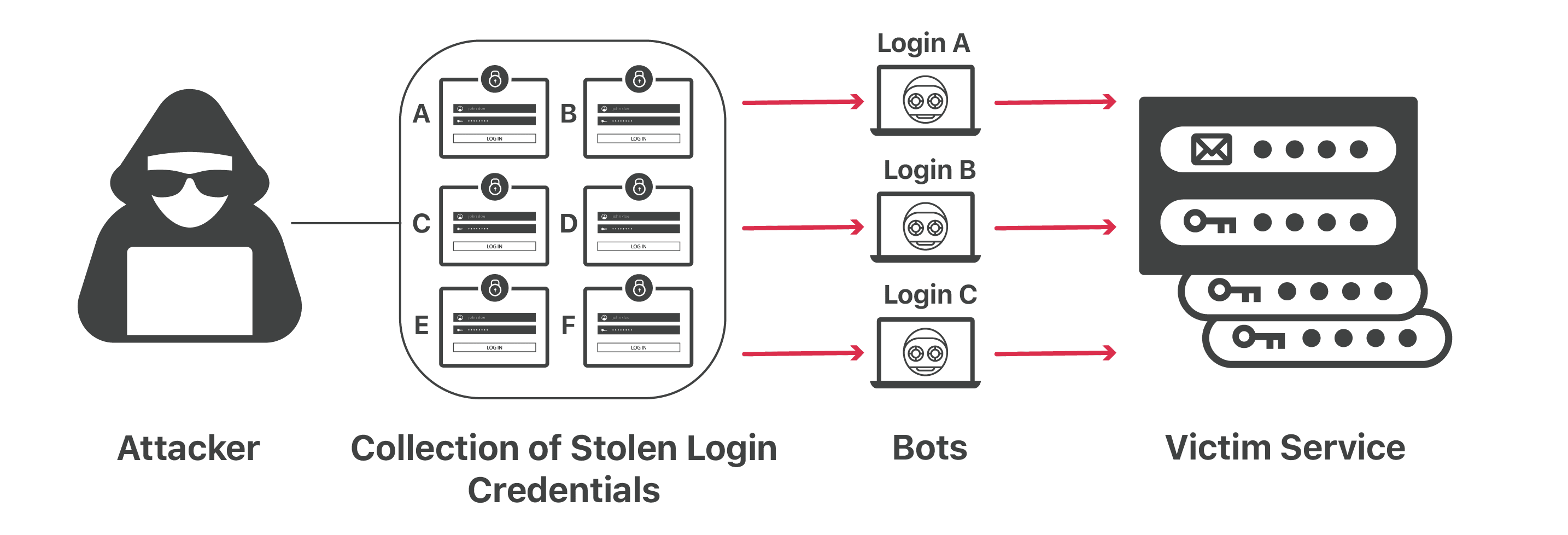

7. Relleno de credenciales

El Relleno de Credenciales es un ciberataque en el que el atacante utiliza credenciales obtenidas de una violación de datos en un servicio o sitio web para iniciar sesión en un servicio o sitio web diferente. Este tipo de ataque es un riesgo habitual para los profesionales que trabajan desde casa y las empresas remotas.

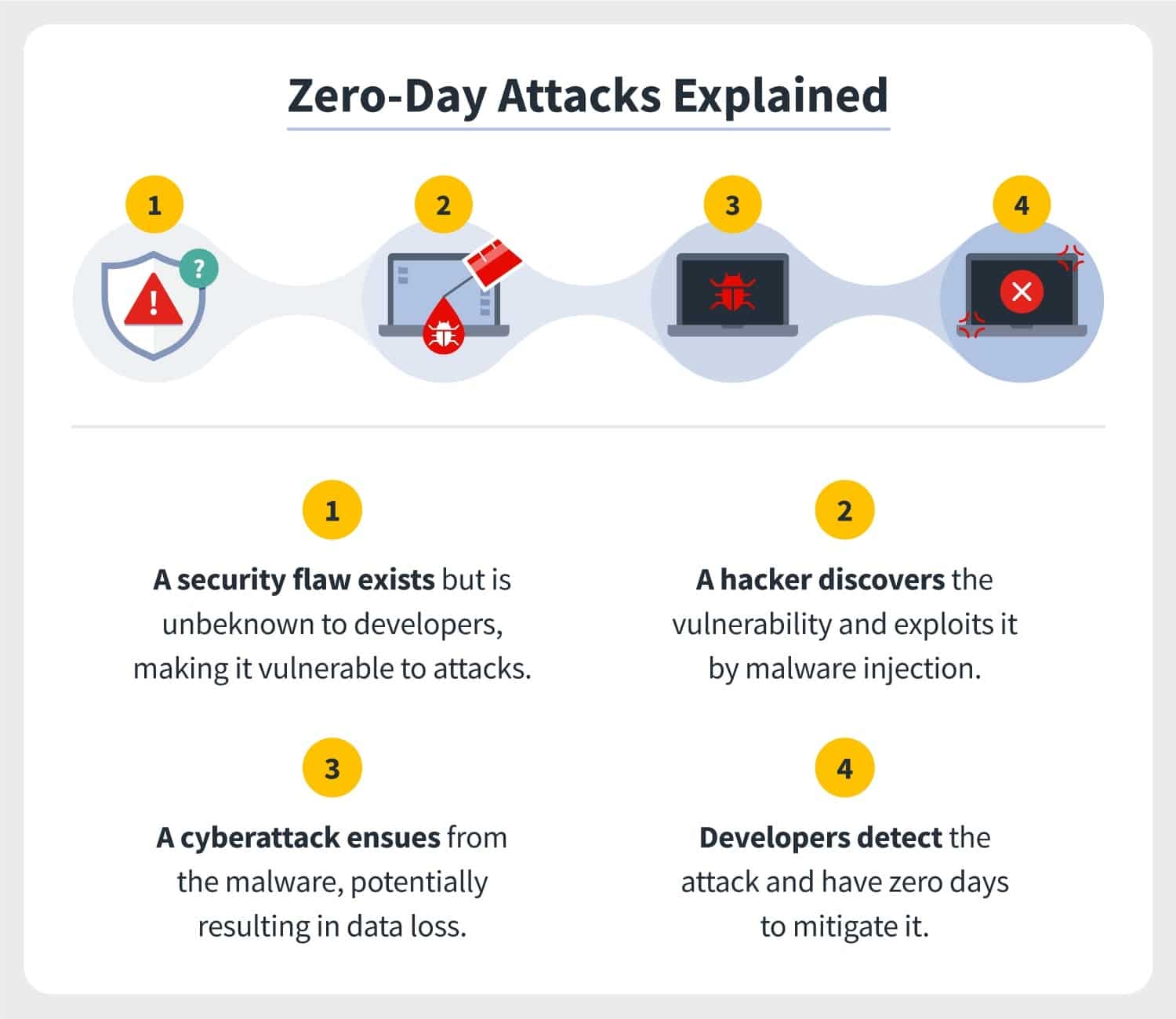

8. Exploits de día cero

Un exploit de día cero es una vulnerabilidad de seguridad no resuelta o desconocida hasta ahora que no tiene solución. Día cero significa que tienes cero días para solucionar el problema antes de que cause graves daños a tu empresa.

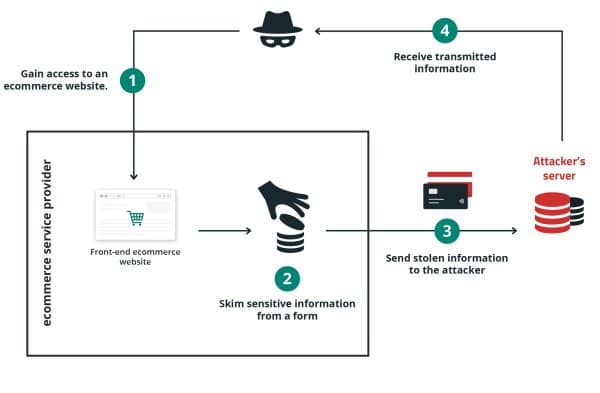

9. E-skimming

El e-skimming o skimming digital es la inserción de software malicioso en el sitio web de un minorista con el objetivo de robar los datos de pago durante la compra. También se conoce como ataque Magecart.

10. Ataques de fuerza bruta

Un ataque de fuerza bruta es un método de ensayo y error utilizado para descifrar datos sensibles como credenciales de inicio de sesión, claves API y credenciales SSH. Una vez comprometida una contraseña, puede utilizarse para acceder a otros servicios si utilizas las mismas credenciales en varios sitios web. (Ver relleno de credenciales)

Utilizar contraseñas seguras, habilitar sistemas de autenticación multifactor y utilizar un gestor de contraseñas robusto son buenas prácticas para prevenir este tipo de ciberataques.

11. Puertas traseras

Una puerta trasera permite eludir un sistema de autenticación o cifrado para acceder automáticamente a un sitio web, dispositivo o servicio. Una vez que un sitio web o servicio ha sido violado, un actor malicioso puede crear sus propias puertas traseras para acceder a tu sitio web, robar datos y, potencialmente, destruir todo tu sitio.

12. Ataques de Ingeniería Social

Los ataques de ingeniería social son especialmente peligrosos porque explotan características de la naturaleza humana: confianza en los demás, falta de conocimientos, incomodidad al contravenir una orden, utilitarismo, etc. La base de la ingeniería social es la manipulación psicológica de las personas con el fin de revelar información confidencial, como contraseñas, datos de cuentas bancarias e información financiera.

Los canales más utilizados para realizar este tipo de ataque son los correos electrónicos, el chat, las llamadas telefónicas, las redes sociales, los sitios web y otros. A continuación, el atacante puede utilizar esa información para llevar a cabo otro tipo de exploits, como la Falsificación de Peticiones en Sitios Cruzados (Cross-Site Request Forgery).

Echa un vistazo a nuestro videotutorial para entender todo sobre los ataques CSRF

13. Ataques en la cadena de suministro

Normalmente, con un ataque en la cadena de suministro, un ciberatacante infiltra código malicioso en el software de un proveedor para distribuirlo con una actualización.

Aunque no están tan extendidos como otros ataques de puerta trasera, recientemente se han detectado ataques en la cadena de suministro en varios plugins de WordPress.

Las 9 mejores prácticas para proteger tu sitio web de comercio electrónico

Proteger un sitio web puede ser una tarea difícil si no se dispone de las herramientas y habilidades adecuadas, pero no tiene por qué ser un trabajo para ingenieros especializados. Lo principal es ser consciente de las áreas de vulnerabilidad y formarte a ti mismo y a tu equipo sobre las mejores prácticas para proteger tu sitio web de comercio electrónico de las amenazas más comunes.

Tu tarea es doble: por un lado, eres responsable de la seguridad de WordPress y WooCommerce, de determinar quién puede acceder a la plataforma, los plugins que deben instalarse, la pasarela de pago, el sistema de autenticación y todo lo relacionado con el mantenimiento de WordPress, los plugins y los temas. Por otro lado, necesitas una infraestructura segura y de vanguardia. Aquí es donde entra en juego la calidad de tu servicio de alojamiento web.

Por supuesto, tu proveedor de alojamiento web no puede salvarte de ningún tipo de amenazas. Hay medidas de seguridad que tú y sólo tú, como propietario del sitio, puedes tomar. Pero un servicio de alojamiento seguro que se tome en serio la seguridad de tu sitio puede ayudar mucho. Estas son las principales características relacionadas con la seguridad que debes buscar en un servicio de alojamiento web moderno.

1. Elige una infraestructura de alojamiento puntera

La elección de la infraestructura de alojamiento es vital para la seguridad de tu sitio web, la reputación de tu marca y, finalmente, el éxito de tu negocio. Tienes varios tipos de servicio entre los que elegir, y difieren considerablemente en cuanto a infraestructura y servicios prestados:

- Alojamiento compartido

- Alojamiento dedicado

- Alojamiento VPS

- Alojamiento en la nube

- Alojamiento administrado de WordPress

Para un sitio web de comercio electrónico, contar con una infraestructura segura es crucial. Si te preocupa tu negocio, un alojamiento compartido no es una opción para ti, ya que puede no garantizar los estándares mínimos de seguridad para el éxito de un sitio web de comercio electrónico.

El alojamiento dedicado puede ser altamente personalizado y optimizado para la seguridad, pero puede requerir conocimientos de SysAdmin que pueden ser difíciles de encontrar para una pequeña o mediana empresa.

En caso de que necesites control sobre tu alojamiento pero no tengas grandes conocimientos técnicos y/o recursos, puedes optar por un alojamiento de Servidor Privado Virtual (VPS), que se sitúa en algún punto intermedio entre el alojamiento compartido y el alojamiento dedicado. Pero un VPS puede tener algunas desventajas: Podría ser incapaz de gestionar altos niveles o picos de tráfico y el rendimiento sigue viéndose afectado por otros sitios web del servidor.

Un servicio de alojamiento en la nube puede ser una buena opción para ti, ya que suele contar con varias medidas de seguridad para proteger tus sitios web. Sin embargo, puede ser difícil de configurar y gestionar si no tienes los conocimientos necesarios.

Un alojamiento administrado de WordPress y WooCommerce te da tranquilidad porque no eres responsable de la configuración y optimización del servidor, y tienes un servicio de soporte especializado y una instalación y mantenimiento del sitio simplificados.

Un servicio de alojamiento administrado de WordPress basado en la nube fusiona las ventajas de ambos mundos, combinando la infraestructura segura y de alta velocidad de los servicios en la nube con la facilidad de uso de los servicios del alojamiento administrdo de WordPress.

Infraestructura de alojamiento y stack técnico de Kinsta

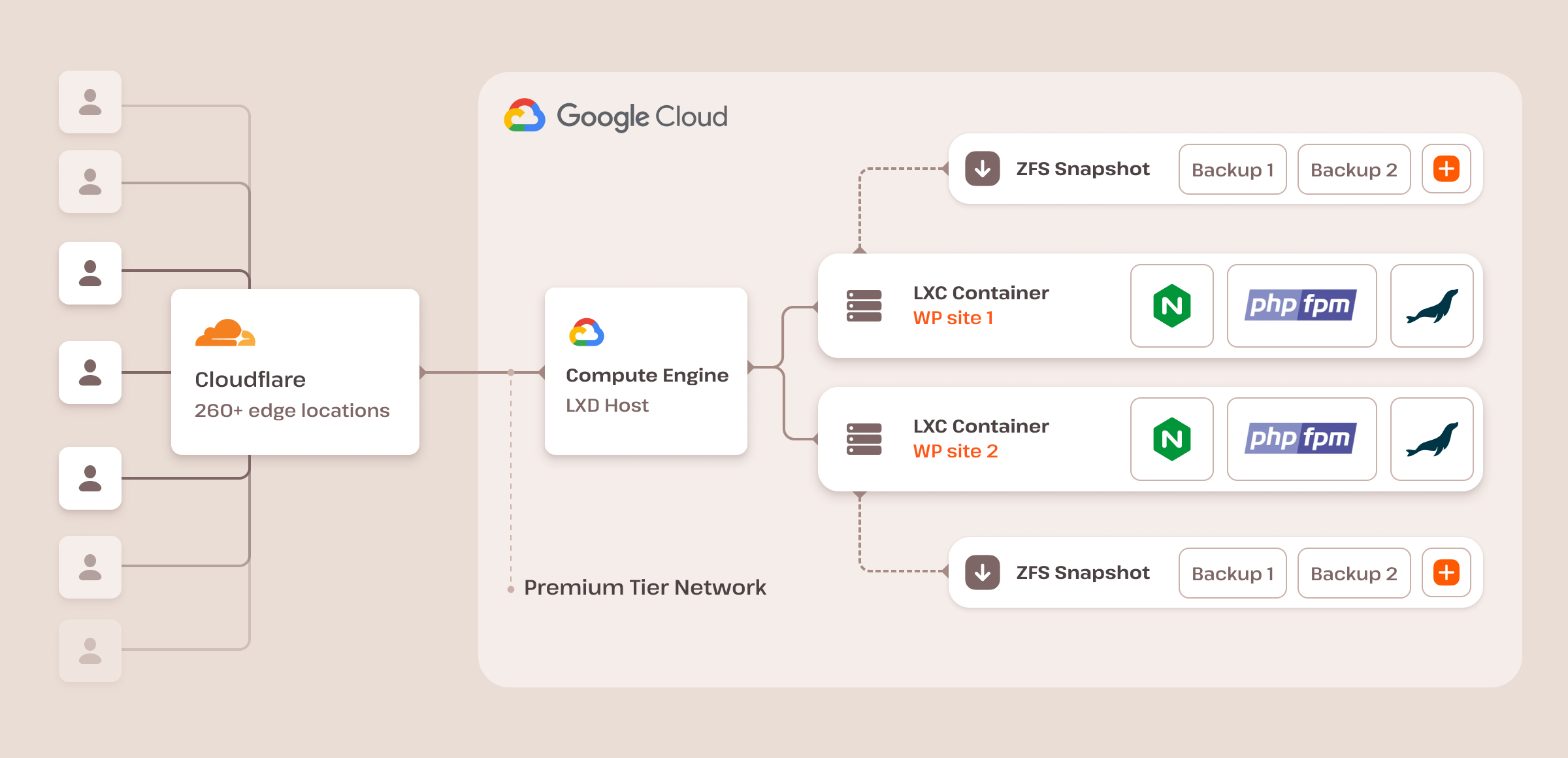

En Kinsta, estamos convencidos de haber creado la solución de alojamiento administrado de WordPress más rápida y segura disponible en la actualidad sobre Google Cloud Platform.

Proporcionamos máquinas virtuales optimizadas para computación C3D y C2 en todos los planes, desde Starter hasta Enterprise y superiores, en las regiones en las que están disponibles. También aprovechamos la infraestructura segura de Google, que incluye un cortafuegos de nivel empresarial para filtrar el tráfico malicioso antes de que llegue a tu sitio web.

Además, hemos construido un stack rápido y seguro basado en Nginx, MariaDB, PHP 8.5, contenedores LXD y nuestra integración de Cloudflare Enterprise, que proporciona seguridad adicional, incluido un cortafuegos, protección DDoS y mucho más. Este stack está disponible para todos nuestros clientes, independientemente de sus planes.

Utilizamos contenedores Linux (LXC) y LXD para orquestarlos sobre Google Cloud Platform (GCP), garantizando un aislamiento completo para cada sitio individual de WordPress. En Kinsta, tu sitio web no comparte recursos con ningún otro sitio web, incluidos otros sitios web de tu cuenta.

Consulta este post para saber más sobre nuestra tecnología de contenedores aislados de última generación.

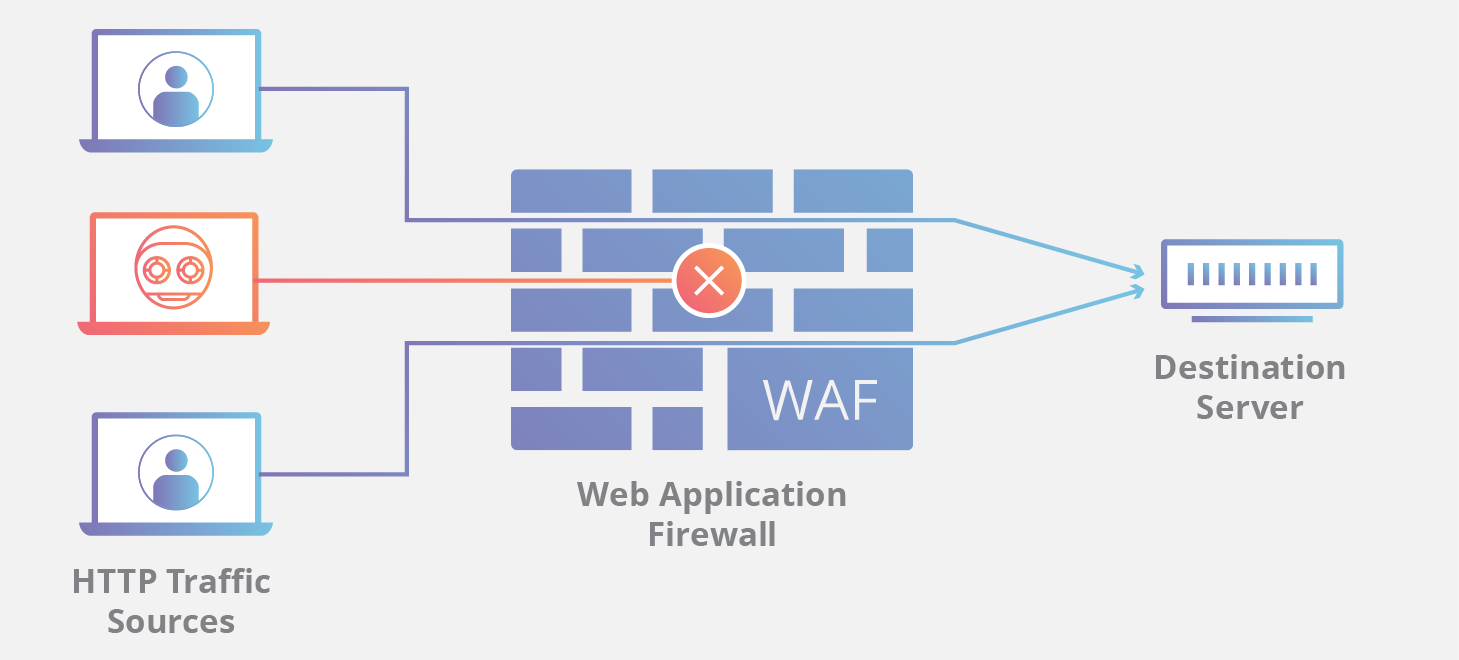

2. Utiliza un cortafuegos de aplicaciones web

Un cortafuegos de aplicaciones web (WAF) es un escudo que filtra las conexiones maliciosas para que no lleguen a tu sitio web y mantiene seguro tu sitio web de WordPress.

La conexión directa entre dos ordenadores en Internet, como tu ordenador y un servidor web, no es segura si no pones un cortafuegos en medio. Un actor malicioso puede infectar tu sitio web con algún tipo de malware o lanzar un ataque DDoS.

Aquí es donde entra en juego un cortafuegos de aplicaciones web. Analiza cada solicitud de conexión a tu sitio web y bloquea los intentos de acceso potencialmente maliciosos.

Un WAF es crucial para tu sitio web, tanto si eres un bloguero novato como un empresario de éxito. En el caso de los sitios web de comercio electrónico, utilizar un cortafuegos de aplicaciones web es vital, porque un sitio web desprotegido es una presa fácil para los hackers y otros actores maliciosos.

Sin un cortafuegos de aplicaciones web, un hacker puede tomar fácilmente el control de tu sitio, cambiar las credenciales de acceso, robar o destruir datos, destruirlo y realizar todo tipo de actividades ilícitas. Potencialmente, podría acabar con tu sitio por completo. Además, tu sitio web sería más vulnerable a ataques DDoS y de fuerza bruta.

Para proteger tu sitio web con un WAF, no necesitas instalar y configurar software adicional en tu servidor. Varias opciones basadas en la nube, como Cloudflare, Sucuri y WordFence, pueden configurarse en tu servidor en pocos minutos.

Todos los sitios web alojados en Kinsta están protegidos por Cloudflare

Además de la protección basada en IP que proporcionamos con el cortafuegos de Google Cloud Platform, todos los sitios web alojados en Kinsta se benefician de nuestra integración con Cloudflare, que incluye un cortafuegos de aplicaciones web de nivel empresarial con conjuntos de reglas personalizados y protección DDoS gratuita.

Gracias a nuestra integración con Cloudflare, no necesitas configurar un WAF manualmente porque tu sitio está protegido automáticamente tras el cortafuegos de Cloudflare, independientemente del plan al que te suscribas.

3. Instala un certificado SSL

SSL es un protocolo utilizado para cifrar y autenticar los datos enviados entre una aplicación cliente y un servidor web. Si gestionas un sitio web de comercio electrónico, un certificado SSL es vital para tu sitio web y tu negocio porque garantiza el cifrado de datos, la autenticación del sitio web, la integridad de los datos y la confianza del usuario.

Además, un certificado SSL mejora el posicionamiento en los motores de búsqueda porque éstos prefieren los sitios encriptados con SSL. Si quieres tener la oportunidad de aparecer en la primera página de Google, necesitas un certificado SSL válido con cifrado HTTPS.

Certificados SSL en Kinsta

Si tu sitio web está alojado en Kinsta, no necesitas ocuparte de todos los pormenores técnicos que suele conllevar un certificado SSL. Nuestros clientes pueden beneficiarse de nuestra integración con Cloudflare, que incluye certificados SLL automáticos para todos los sitios web de WordPress. Esto incluye certificados SSL wildcard, lo que significa que tu SSL también incluye cualquier subdominio relacionado con tu dominio principal. Y si ya tienes uno, también puedes instalar tu certificado SSL personalizado.

Los certificados SSL de Cloudflare son gratuitos para todos nuestros clientes, independientemente de su plan.

Para obtener una visión más detallada de los certificados SSL de Kinsta para WordPress, consulta nuestra documentación online.

Consulta nuestro Videotutorial para elegir el certificado SSL adecuado para tu sitio web

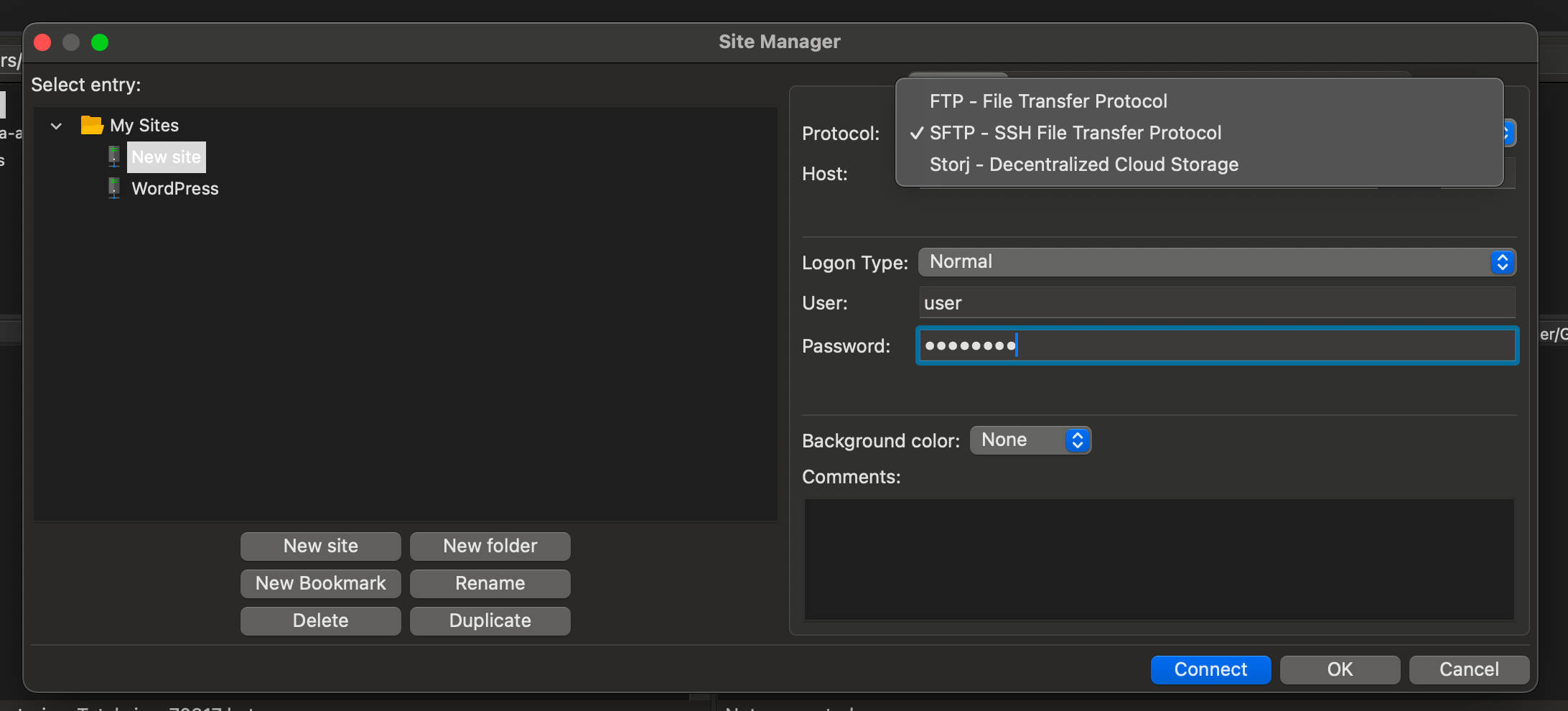

4. Utiliza conexiones SFTP y SSH seguras

Para realizar una copia de seguridad manual de tu sitio web de WordPress o subir manualmente un plugin o un tema, necesitas acceder al sistema de archivos del sitio a través de un cliente FTP. Un cliente FTP suele admitir conexiones FTP y SFTP, pero sólo debes confiar en SFTP, que utiliza un canal seguro para transferir archivos a través de SSH. Esto supone una gran diferencia con las conexiones FTP estándar.

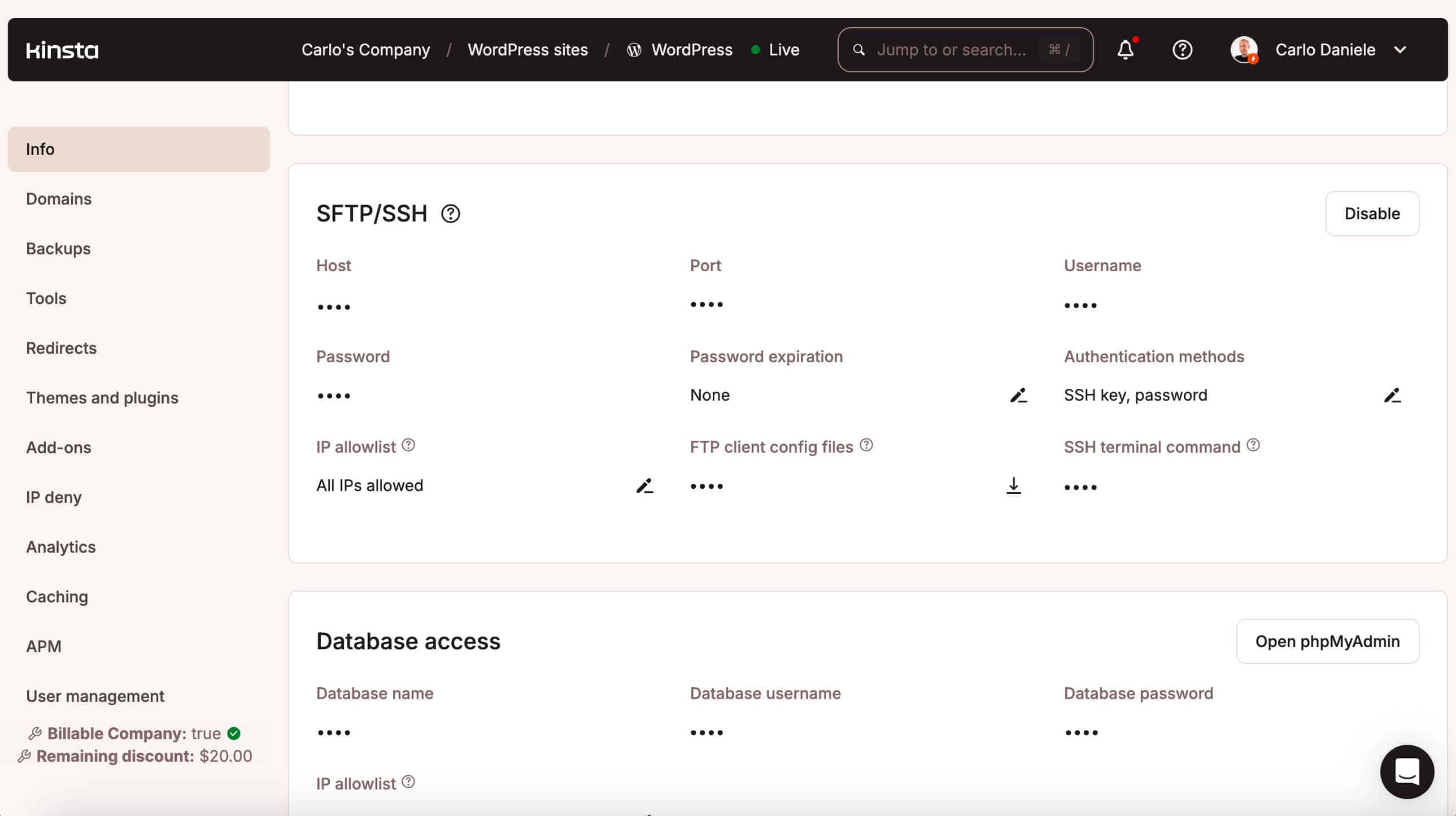

Kinsta sólo admite conexiones SFTP/SSH

Dado que SFTP es un método más seguro, Kinsta sólo admite conexiones SFTP.

Los detalles de SFTP/SSH están disponibles en tu panel de control MyKinsta en Sitios WordPress > Nombre del sitio > Entorno > Información.

Nunca debes utilizar credenciales de inicio de sesión idénticas en múltiples servicios y entornos de sitios web. Por esta razón, en Kinsta, cada entorno de sitio web — de staging o de producción — tiene credenciales únicas de acceso a la base de datos y SFTP/SSH.

5. Utiliza versiones compatibles de PHP

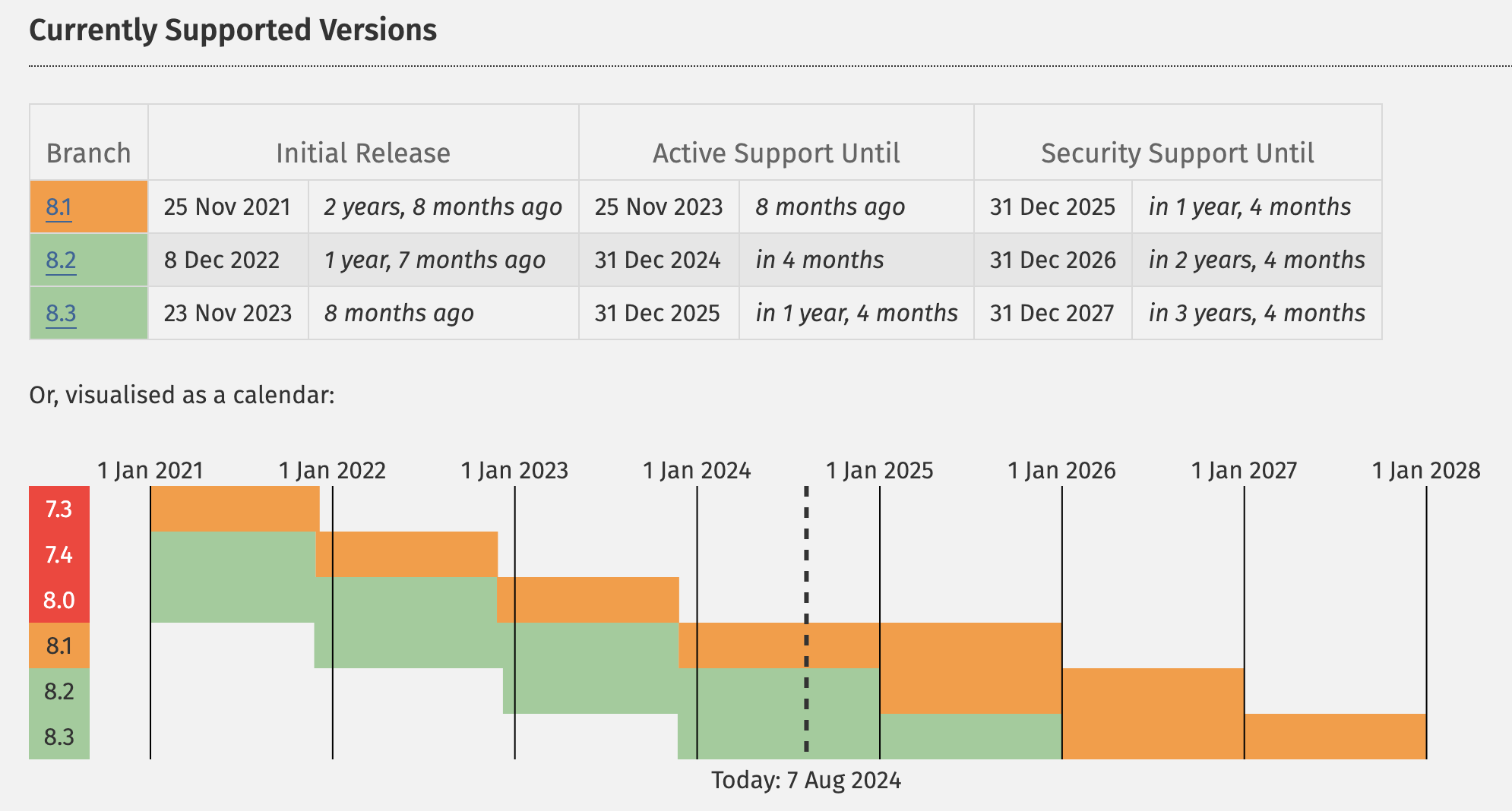

Cada versión de PHP suele recibir soporte durante dos años. Sólo las versiones soportadas reciben actualizaciones de rendimiento y seguridad, por lo que utilizar versiones de PHP no soportadas reduce el rendimiento y aumenta el riesgo de vulnerabilidades de seguridad.

Desde agosto de 2024, las versiones de PHP oficialmente soportadas son PHP 8.1, 8.2 y 8.3.

En el momento de escribir esto, todas las versiones de PHP anteriores a la 8.1 no reciben actualizaciones de seguridad. Esto significa que si estás utilizando PHP 8.0 o anterior, tu sitio está expuesto a fallos de seguridad que no serán corregidos.

El core de WordPress está construido con PHP. Los plugins también se basan en PHP, y WooCommerce no es una excepción. Si tu comercio electrónico se basa en WordPress, utilizar una versión de PHP compatible es vital para el éxito de tu tienda online.

Además de mejorar la seguridad, las versiones más recientes de PHP ofrecen un mejor rendimiento. Podrías aumentar la velocidad de tu sitio simplemente actualizándote a la última versión de PHP.

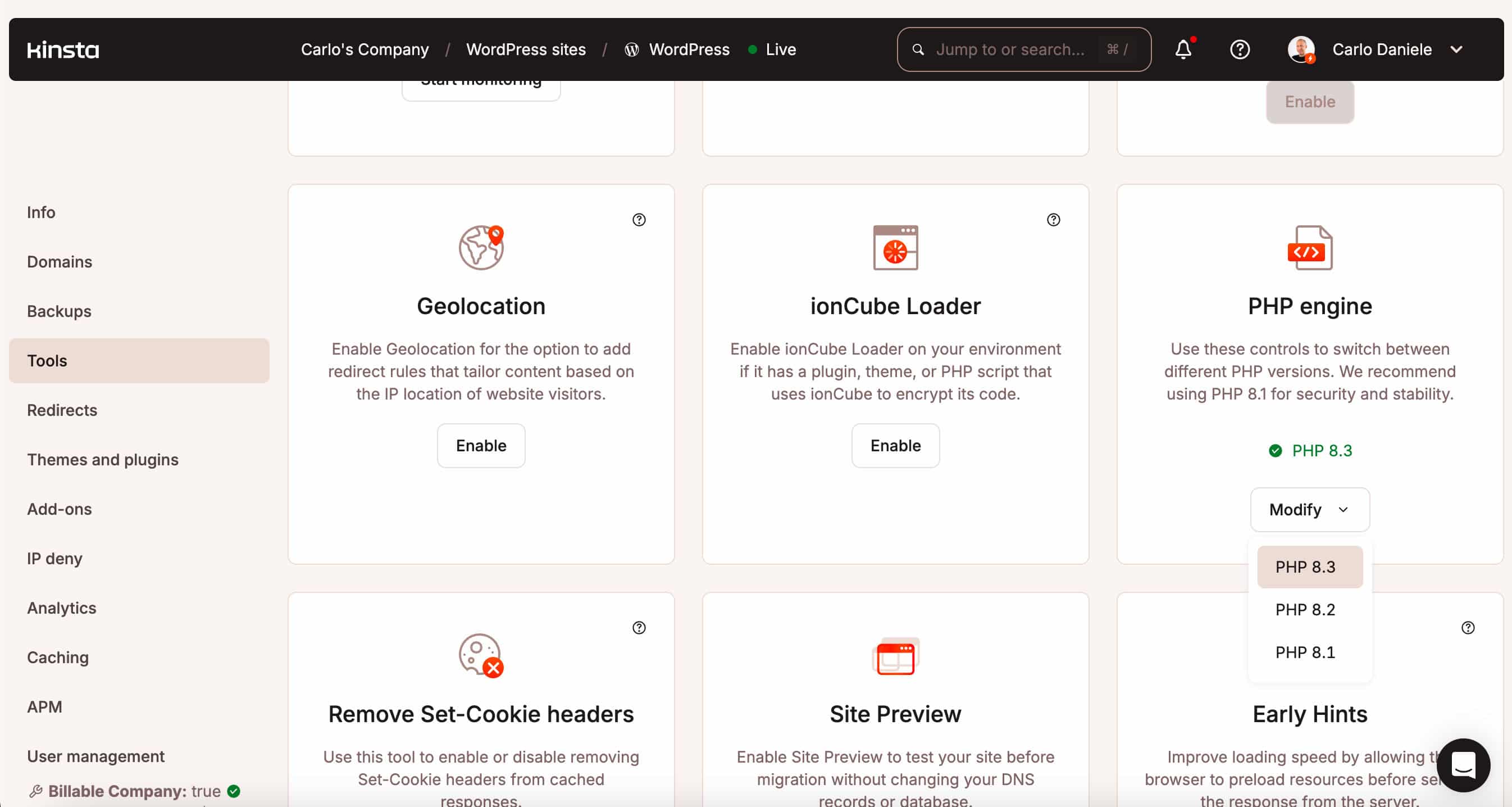

Kinsta sólo permite versiones de PHP compatibles

Si utilizas plugins personalizados que no son compatibles con las versiones de PHP soportadas, esto puede requerir un esfuerzo de desarrollo adicional. Sin embargo, nuestra principal responsabilidad es garantizar la máxima seguridad de tus sitios web y de toda nuestra infraestructura. Por este motivo, Kinsta no te permite utilizar versiones de PHP no compatibles.

Los clientes de Kinsta pueden cambiar la versión PHP de su sitio web de WordPress en MyKinsta. Navega a la sección de configuración de tu sitio y selecciona Herramientas en el menú de la izquierda. Desplázate hacia abajo en la página y busca Motor PHP. Haz clic en el botón Modificar y selecciona la versión PHP para tu sitio web.

6. Habilitar la autenticación de dos factores

Utilizar contraseñas seguras para proteger tu sitio web y tu cuenta de alojamiento puede que no sea suficiente para proteger tu sitio web de comercio electrónico. Se recomienda encarecidamente utilizar un sistema de autenticación multifactor.

La autenticación multifactor es un sistema de autenticación en el que el usuario que accede al servicio debe dar dos o más pruebas de su identidad. Esto puede hacerse de distintas formas: Biometría, como las huellas dactilares, una aplicación autenticadora, un correo electrónico, un SMS, un token de hardware, etc.

Cuando se trata de tu sitio web de comercio electrónico, debes reforzar la seguridad de la autenticación habilitando la autenticación de dos factores (2FA) tanto en tu servicio de alojamiento como en tu sitio web de WordPress.

Habilitar 2FA con Kinsta

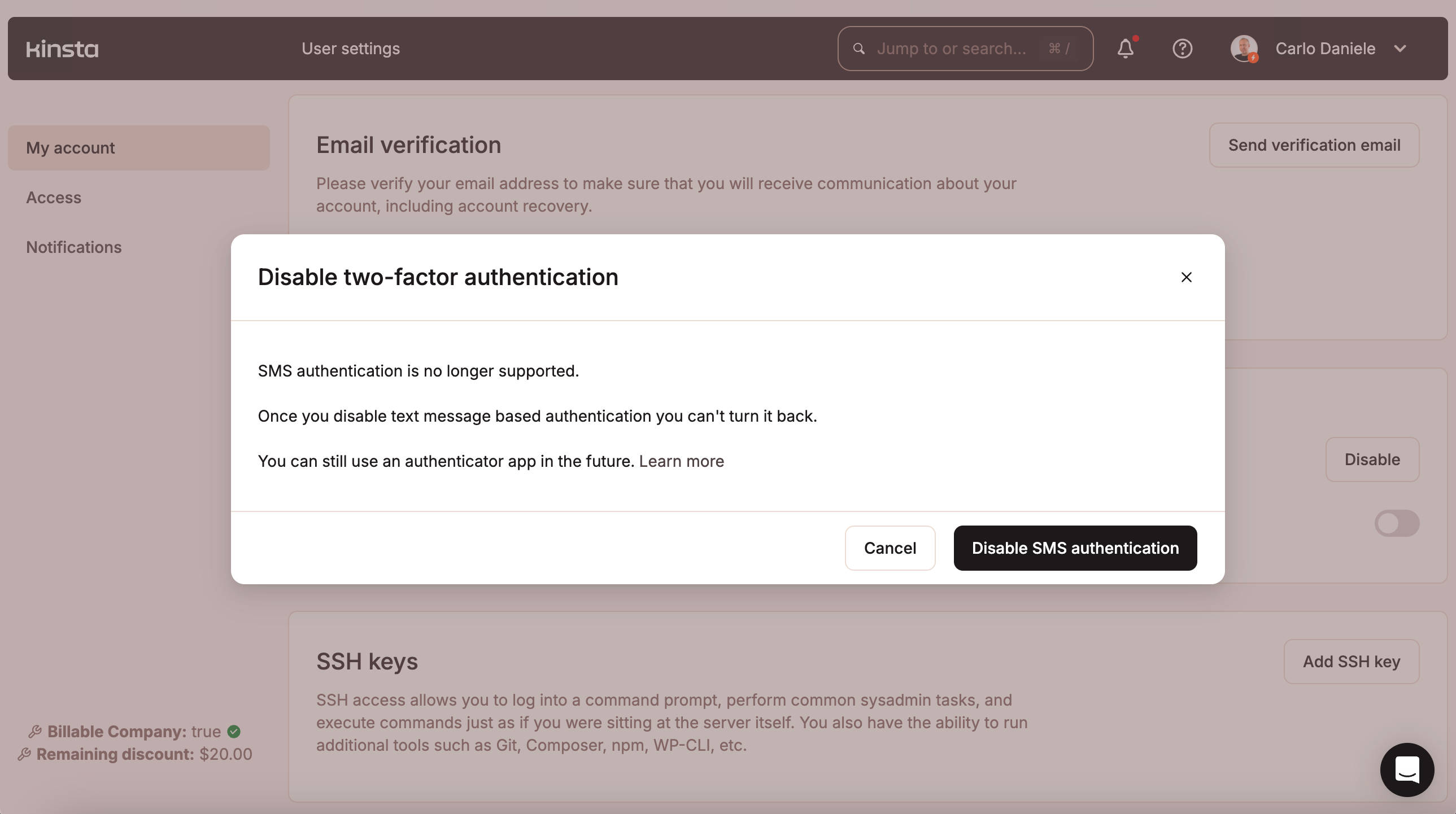

Además de utilizar una contraseña segura para MyKinsta, te recomendamos activar la autenticación de dos factores y pedir a todos los usuarios de tu empresa que hagan lo mismo. Con 2FA activado, todos los intentos de inicio de sesión en MyKinsta requerirán un código de verificación adicional de una aplicación de autenticación (por ejemplo, Google Authenticator) en tu teléfono o aplicación de gestión de contraseñas.

Para activar 2FA en MyKinsta, haz clic en tu nombre en la esquina superior derecha y selecciona Configuración de usuario. En Mi Cuenta, desplaza la página hacia abajo hasta la sección Autenticación de dos factores. Haz clic en el botón de activación y escanea el código QR en tu aplicación de autenticación, introduce el código de 6 dígitos que verás en la aplicación y ya está.

Ten en cuenta que Kinsta ya no admite la 2FA basada en SMS porque es vulnerable a ataques telefónicos y es menos segura que un token basado en tiempo. Una reciente filtración de datos de Authy expuso 33 millones de números de teléfono de clientes, aumentando la amenaza de ataques de phishing por SMS y de intercambio de SIM.

Puedes leer más sobre 2FA en Kinsta en nuestra documentación.

Habilitar 2FA con WordPress

Puede que también quieras habilitar la autenticación de dos factores en tu sitio web de comercio electrónico. WordPress no admite 2FA de forma predeterminada, pero puedes añadir esta función a tu sitio web de forma rápida y sencilla con uno de los siguientes plugins:

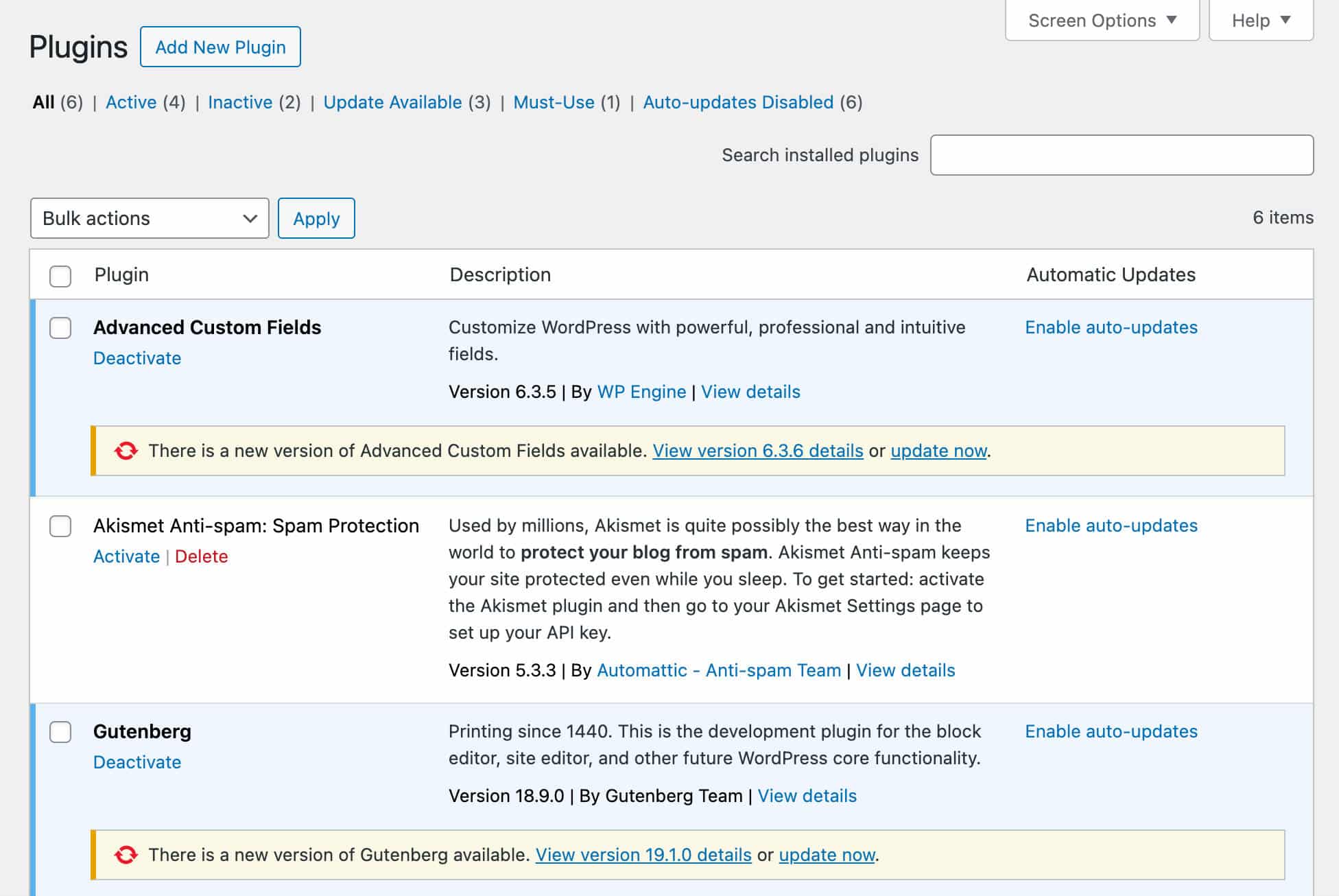

7. Actualizaciones del core, plugins y temas

Además de las versiones del core de WordPress, se publican regularmente nuevas actualizaciones de seguridad cada vez que se detecta una nueva vulnerabilidad. Lo mismo ocurre con los temas y plugins.

Para mantener protegido tu sitio web de WordPress, debes mantenerlo actualizado en su totalidad para evitar vulnerabilidades de seguridad.

En tu panel de WordPress, en Panel > Actualizaciones, puedes activar las actualizaciones automáticas del core para todas las versiones de WordPress, o sólo para las versiones de mantenimiento y seguridad.

También puedes gestionar las actualizaciones automáticas para temas y plugins.

Ten en cuenta que, a partir de WordPress 6.6, puedes revertir las actualizaciones automáticas de tus plugins en caso de fallo.

Si lo prefieres, puedes desactivar esta función y realizar las actualizaciones tú mismo, pero actualizar un gran número de sitios puede ser una tarea lenta y aburrida. Por eso muchas agencias recurren a herramientas de terceros que les permiten gestionar las actualizaciones de todos sus sitios de WordPress desde un único entorno externo.

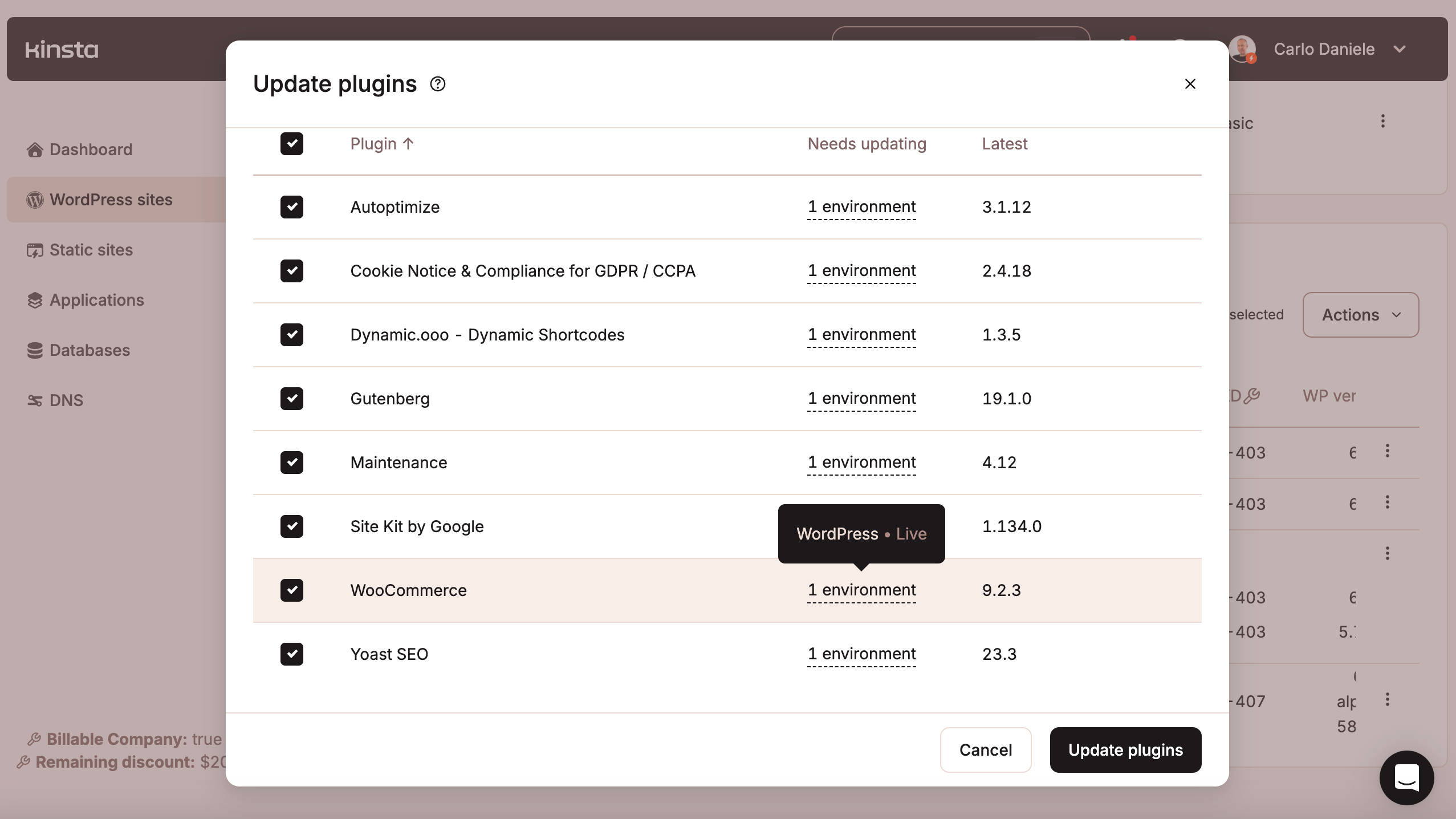

Los clientes de Kinsta no necesitan pagar por servicios de terceros para gestionar sus actualizaciones en lote, porque pueden aprovechar la función de actualizaciones en lote disponible en el panel de control de MyKinsta.

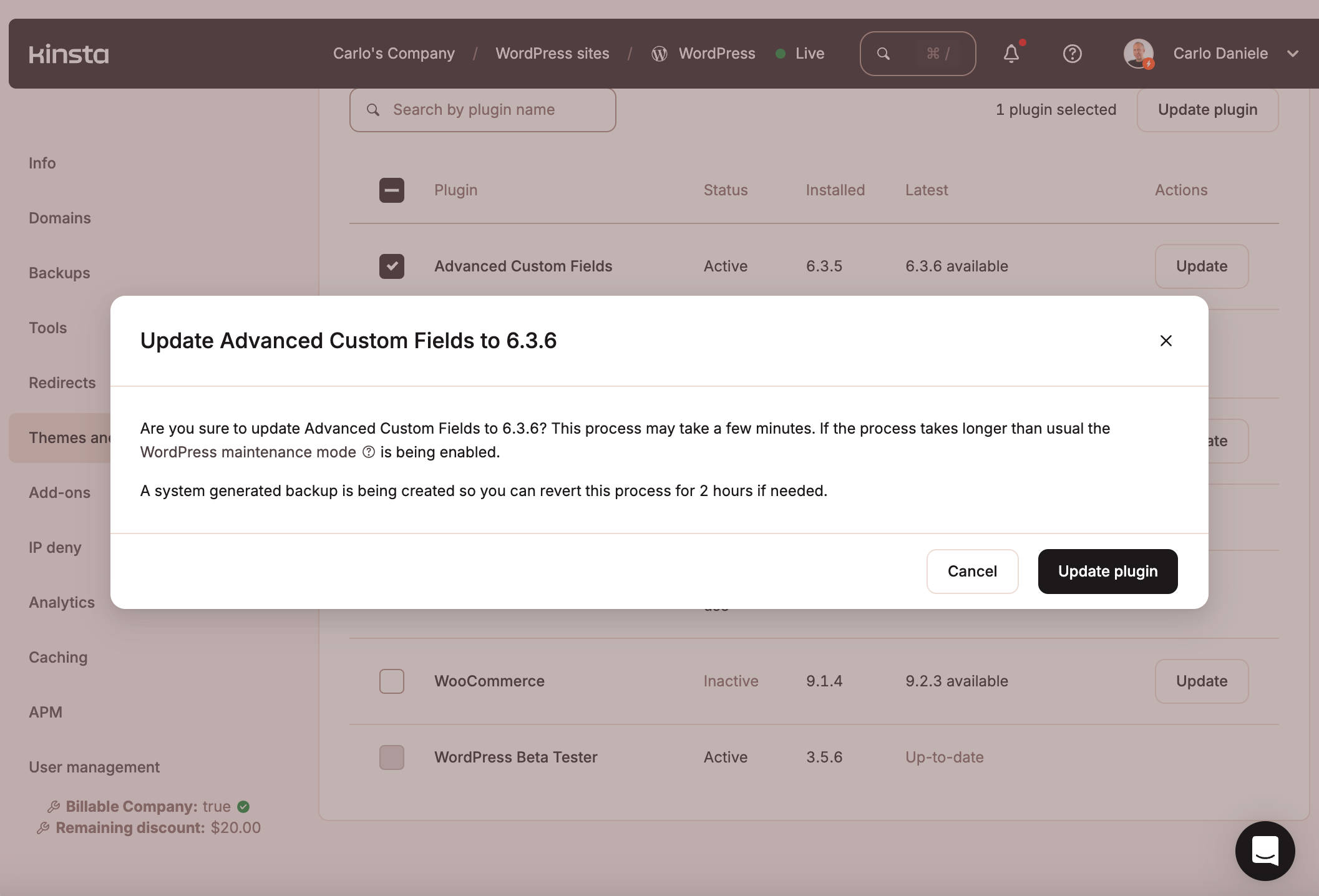

Actualizaciones de WordPress con Kinsta

Puedes gestionar los temas y plugins de tu sitio web de WordPress directamente desde MyKinsta. En tu panel de control, ve a Sitios WordPress > Nombre del sitio > Temas y plugins. Aquí, puedes seleccionar uno o más plugins o temas y actualizarlos individualmente o en lote.

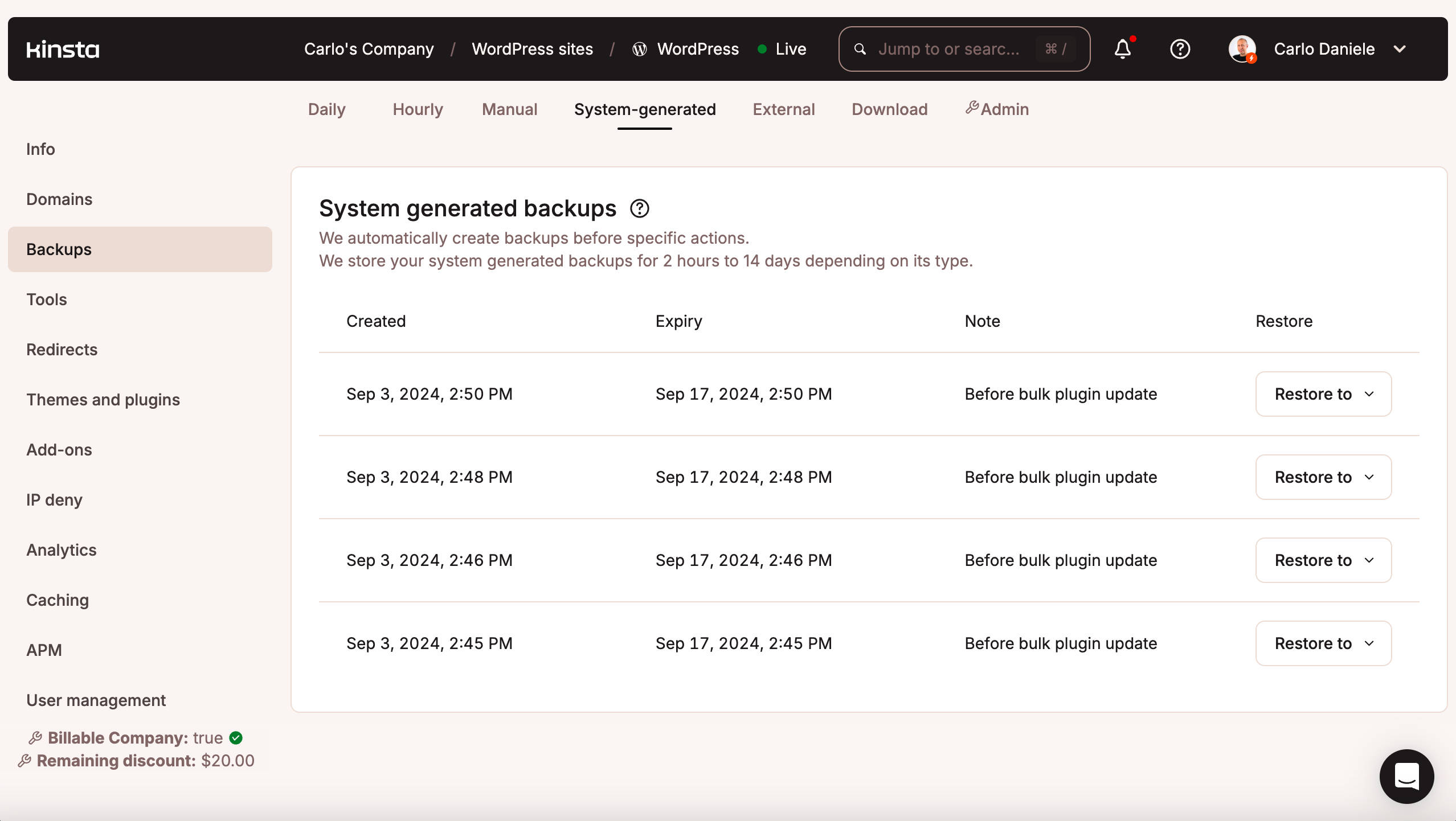

Ten en cuenta que cuando ejecutas una actualización desde MyKinsta, se crea una copia de seguridad generada por el sistema para que puedas revertir el proceso durante 2 horas si la actualización falla. Esto añade una capa de seguridad y te da tranquilidad cuando necesites actualizar tus plugins o temas.

También puedes ejecutar actualizaciones en lote para varios sitios web de WordPress a la vez. En tu panel de MyKinsta, selecciona Sitios WordPress. Una vez allí, selecciona uno o más sitios web y haz clic en el botón Acciones de la derecha, luego selecciona la acción en lote que deseas realizar. Si estás actualizando plugins, haz clic en el elemento de menú correspondiente. Aparecerá una ventana emergente con una lista de plugins cuya actualización está disponible.

Elige los plugins que deseas actualizar y espera unos segundos. Una ventana emergente te indicará si el proceso se ha completado con éxito.

Si la actualización falla, ve a Nombre del sitio > Copias de seguridad > Página generada por el sistema en MyKinsta y restaura la copia de seguridad más reciente.

Y, lo que es aún más potente, puedes realizar todas estas operaciones en un entorno staging primero, y luego enviar el staging a producción sin ningún riesgo.

En Kinsta, puedes actualizar temas y plugins en lote para todos tus sitios de WordPress cómodamente desde una sola página sin ningún riesgo. Perfecto para agencias que gestionan muchos sitios en un solo lugar.

8. Copias de seguridad

Si una actualización sale mal, o un sitio se ve comprometido o completamente aniquilado debido a una vulnerabilidad de seguridad, una copia de seguridad puede salvarte la vida. Si tu alojamiento no proporciona un sistema automático de copias de seguridad, siempre puedes recurrir a un plugin de WordPress. Te recomendamos que utilices un plugin de WordPress que proporcione copias de seguridad incrementales: Esto te permite tener una copia de seguridad de tu sitio sin perder espacio en disco ni reducir el rendimiento del sitio.

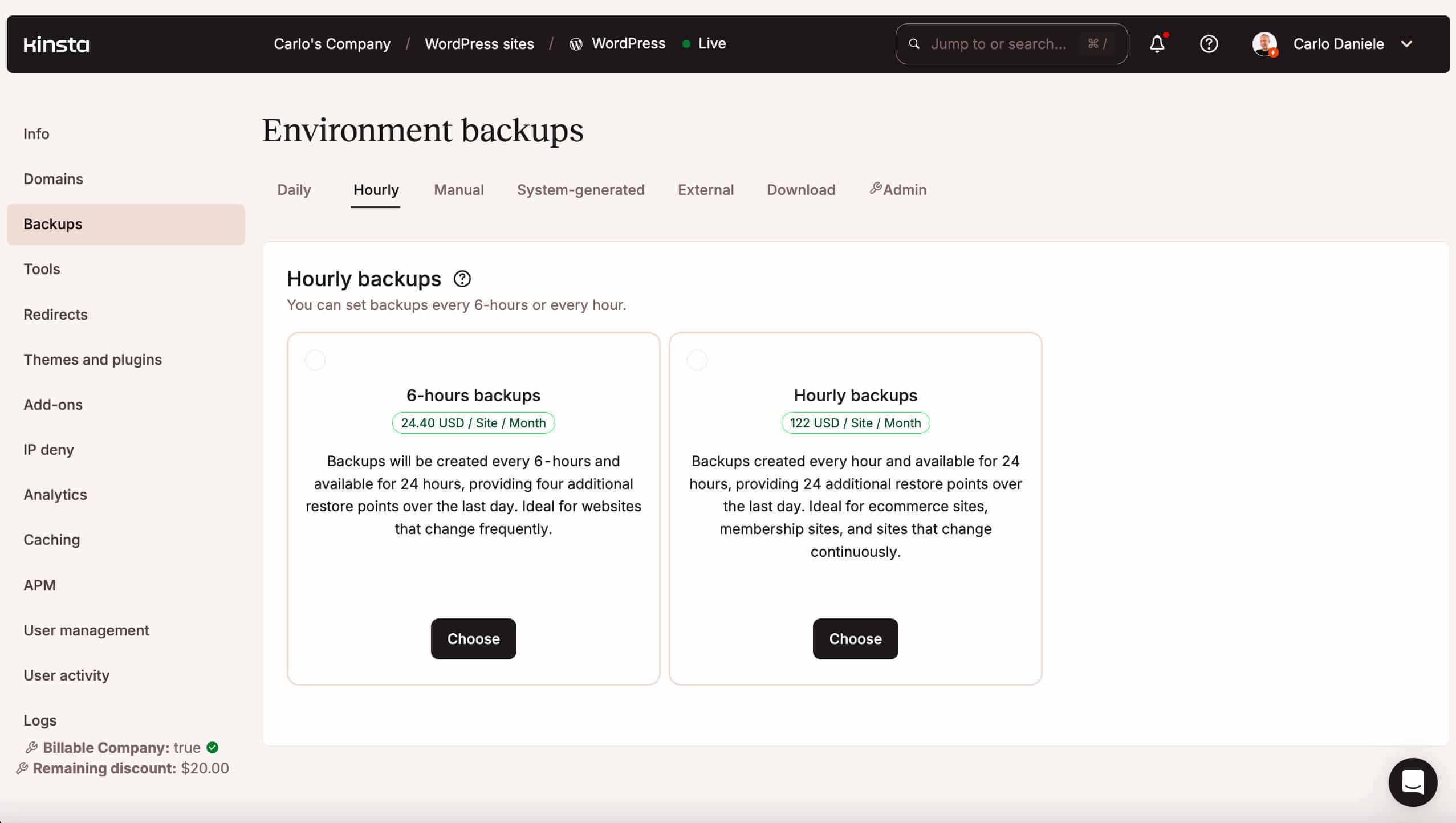

Sin embargo, un servicio de alojamiento web que realmente se preocupe por tu sitio web de comercio electrónico debería proporcionar copias de seguridad periódicas de WordPress. Kinsta proporciona seis tipos diferentes de copias de seguridad.

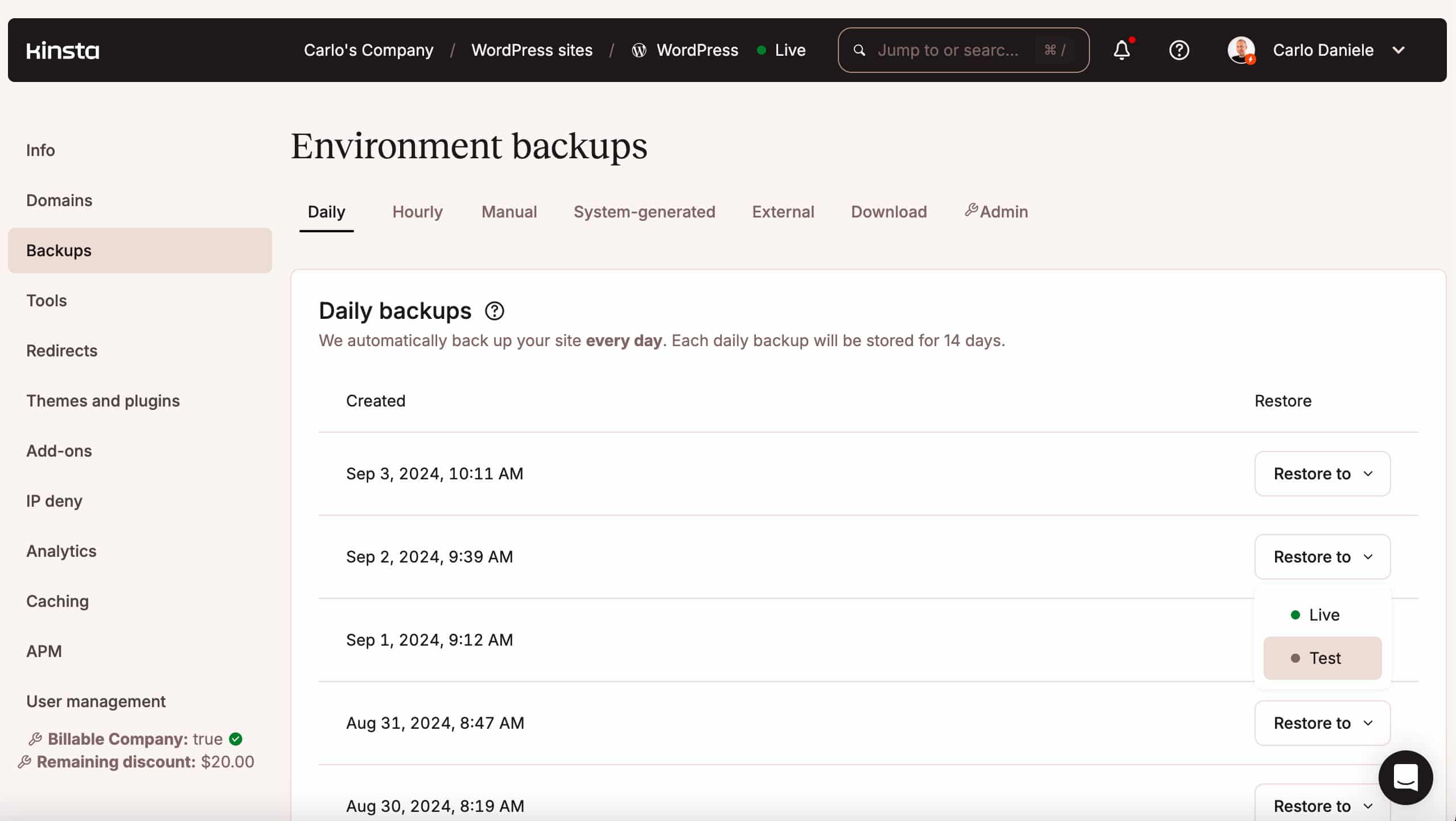

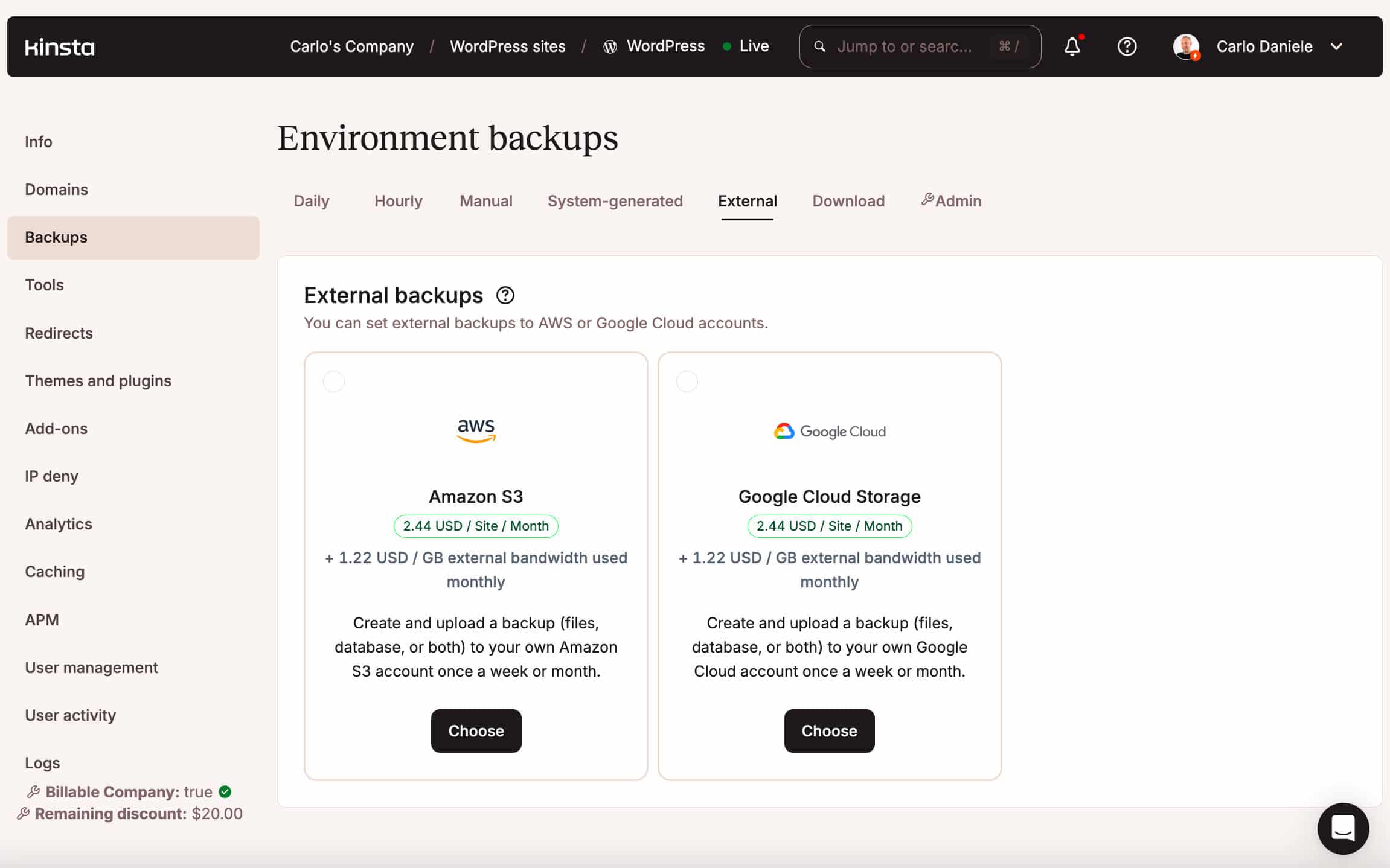

Los seis tipos de copias de seguridad que proporciona Kinsta

Proporcionamos copias de seguridad automáticas diarias de WordPress, así como copias de seguridad generadas por el sistema para todos los sitios web de WordPress. Estas copias de seguridad, junto con las copias de seguridad manuales, están disponibles como puntos de restauración en MyKinsta. También puedes crear manualmente una copia de seguridad descargable una vez a la semana.

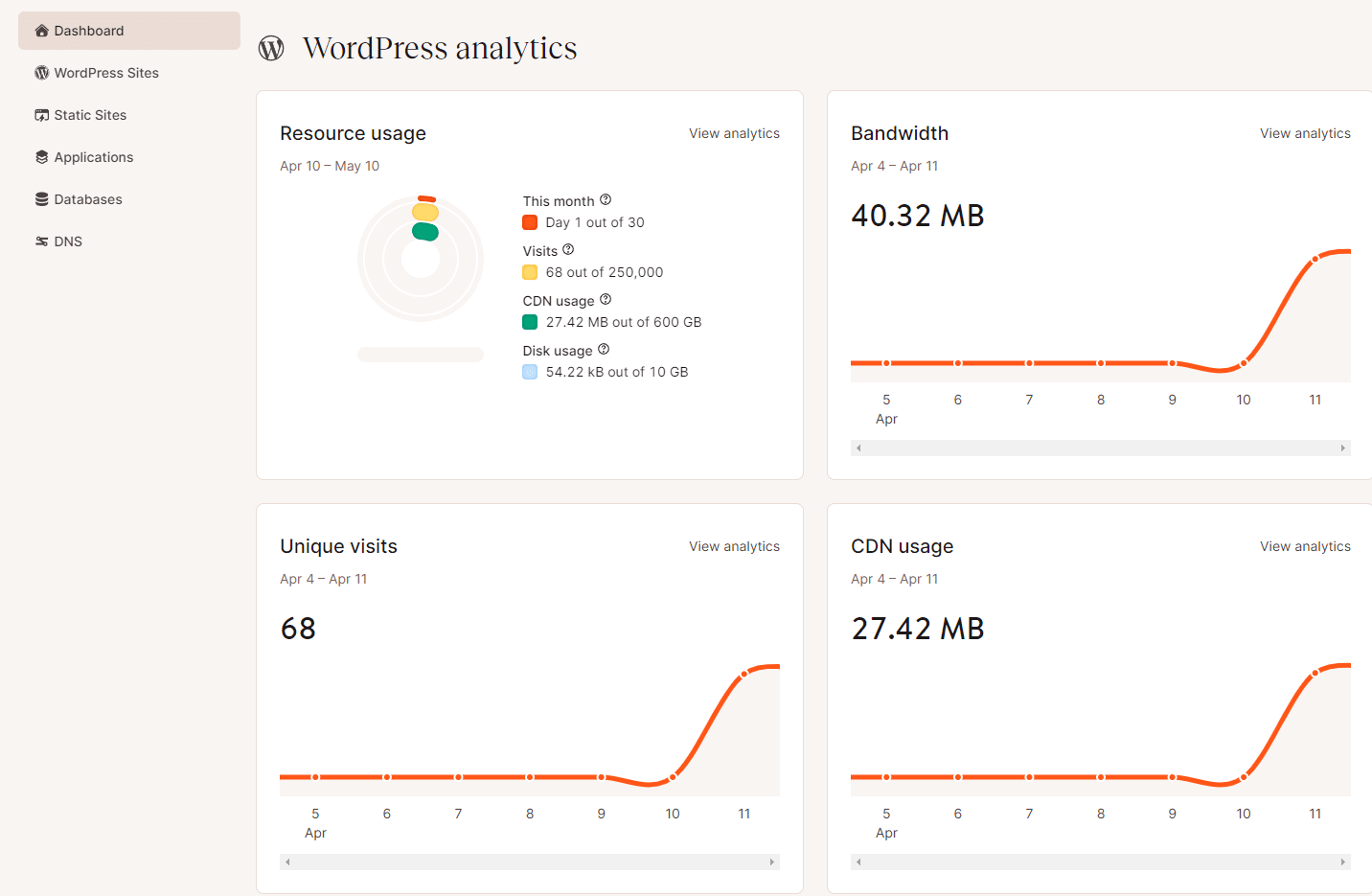

Puedes examinar tus copias de seguridad en tu panel de MyKinsta en Sitios WordPress > Nombre del sitio > Copias de seguridad. Aquí puedes restaurar tu copia de seguridad a un entorno de tu elección con un solo clic.

Si actualizas tu sitio web de comercio electrónico varias veces al día y necesitas más copias de seguridad, puedes adquirir un add-on para realizar copias de seguridad cada hora.

También hay disponible un add-on para copias de seguridad externas, que te permite almacenar tus copias de seguridad en un servicio de almacenamiento externo como Amazon S3 o Google Cloud Storage.

El periodo de retención de las copias de seguridad es de 14 a 30 días, dependiendo del plan de alojamiento al que te hayas suscrito.

Puedes leer más sobre las copias de seguridad de WordPress en nuestra documentación.

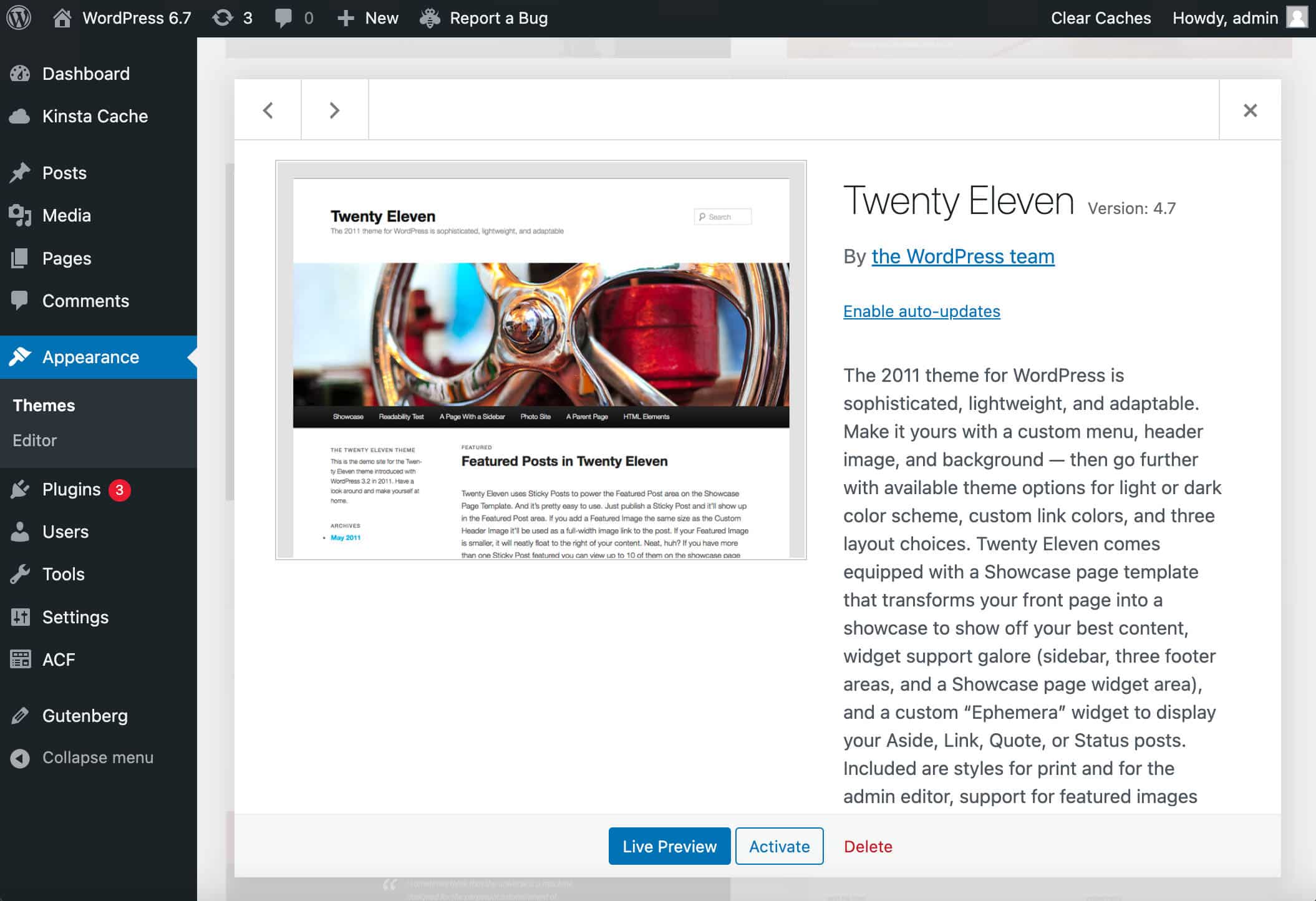

9. Cuidado con los plugins

A menudo necesitas muchos plugins en tu sitio web de WordPress. Esto es especialmente cierto para el comercio electrónico, que a menudo necesita funciones que no están disponibles en WordPress o WooCommerce de forma inmediata. Tenemos una larga lista de plugins recomendados que puedes consultar para comprobarlo por ti mismo:

- 28 Mejores Plugins para WooCommerce

- 10 Plugins para Añadir Productos en WooCommerce

- Plugins Multiproveedor para WooCommerce

- Plugins de Listas de Deseos de WooCommerce

- Plugins de WooCommerce para Filtrar Productos

- Plugins de WooCommerce para Envíos por Peso

Pero nunca debes instalar el primer plugin que aparezca. Hay algunas prácticas recomendadas que debes seguir a la hora de elegir plugins para tu sitio web de WooCommerce:

No instales plugins anulados. Esto es vital para un negocio de comercio electrónico. Los plugins anulados son plugins o temas premium de WordPress que han sido pirateados y pueden contener código modificado diseñado para causar daños o recopilar información.

Elige plugins que reciban actualizaciones periódicas de proveedores con buena reputación. Confía en la comunidad y comprueba los reviews y valoraciones de otros usuarios. Evita, si es posible, plugins con valoraciones bajas y mantenidos por proveedores desconocidos.

Prueba siempre un plugin en un entorno staging antes de utilizarlo en producción. Así evitarás problemas de compatibilidad con otros plugins o con el propio core de WordPress.

Haz siempre una copia de seguridad de tu sitio antes de instalar el plugin en producción.

No instales plugins innecesarios o que proporcionen funciones redundantes. Los plugins innecesarios podrían crear fallos de seguridad innecesarios, entrar en conflicto con otros plugins o reducir el rendimiento del sitio.

Comprueba si hay alguna vulnerabilidad conocida asociada al plugin. Utiliza servicios de seguridad como la Base de Datos de Vulnerabilidades de WordPress o WPScan.

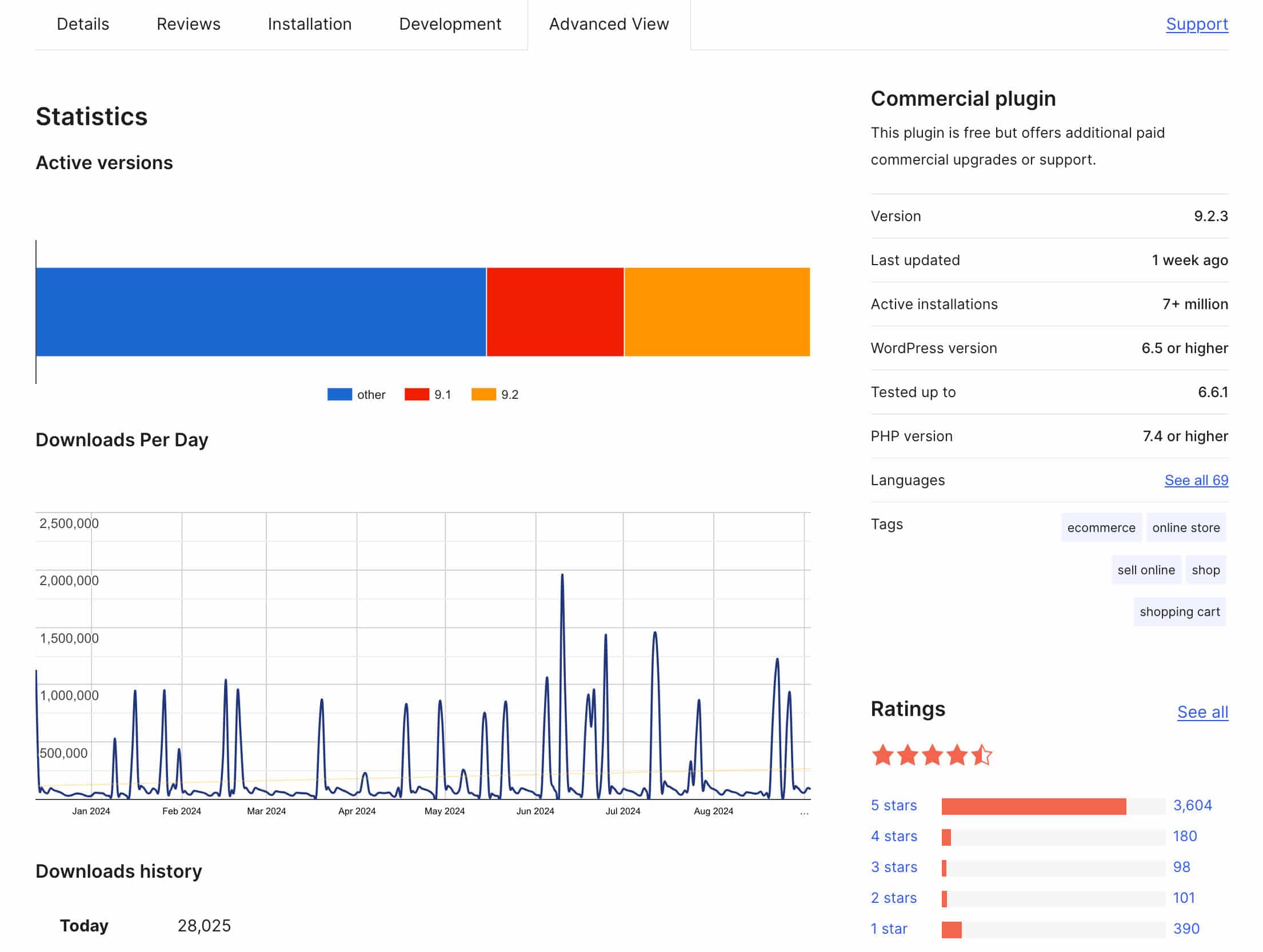

Sin embargo, también pueden detectarse vulnerabilidades de seguridad en plugins populares que reciben actualizaciones periódicas. Plugins como WooCommerce y Easy Digital Downloads no son una excepción.

Entonces, ¿cómo puede ayudar un alojamiento web con las vulnerabilidades de plugins y temas?

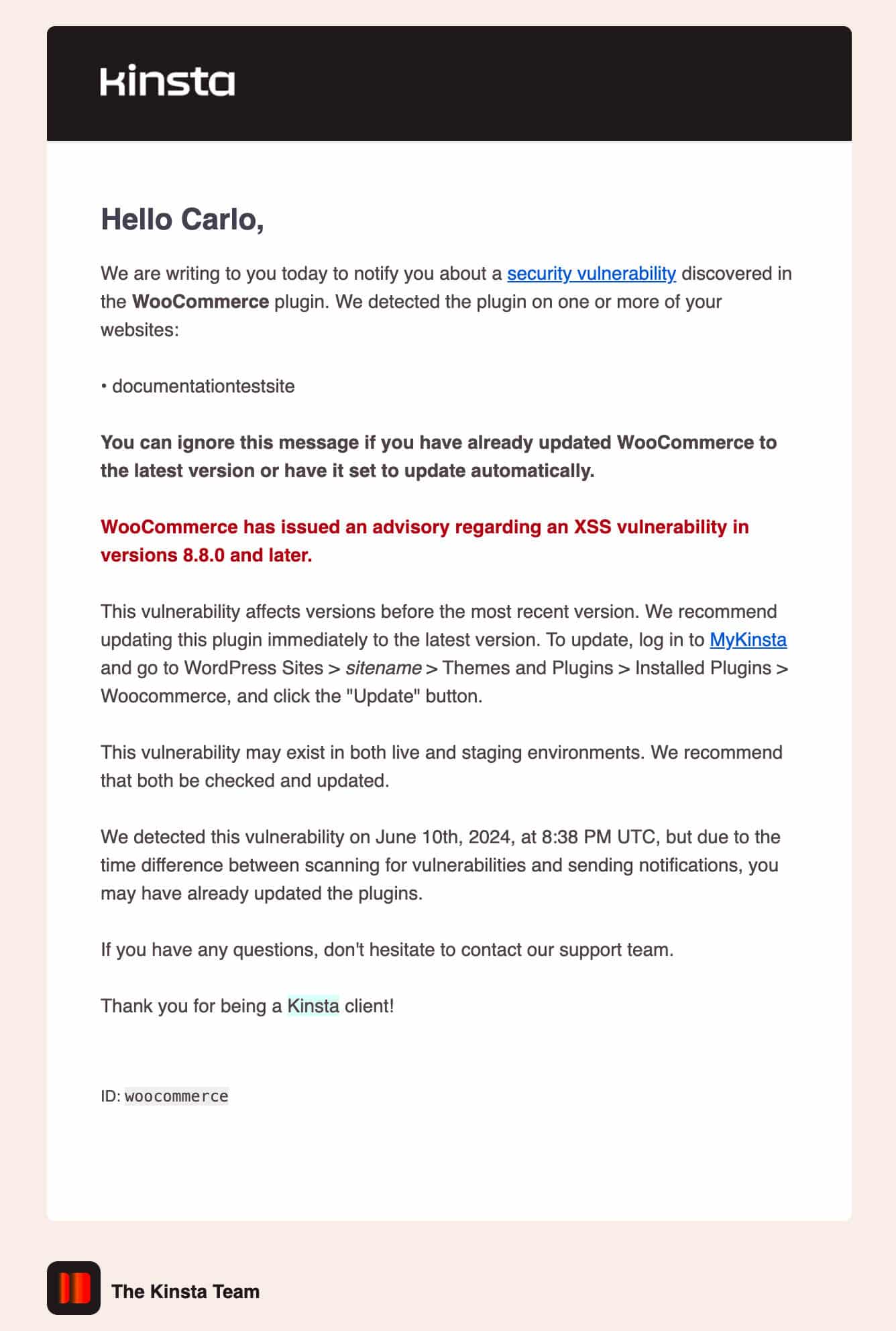

Alertas de seguridad de Kinsta

Cada vez que se detecta una vulnerabilidad de seguridad en uno de tus sitios, ya sea un fallo del core, de un plugin o de un tema, recibes inmediatamente una notificación en MyKinsta y un correo electrónico en el que se te informa del problema y se te sugieren pasos para solucionarlo.

Esta función es muy valorada por nuestros clientes porque les permite actuar rápidamente ante las vulnerabilidades detectadas en sus sitios. Si eres cliente de Kinsta, tarde o temprano, lo más probable es que recibas un correo electrónico como éste:

Amenazas específicas de WordPress y cómo prevenirlas

En la primera sección de este artículo, hemos enumerado algunas de las principales amenazas de seguridad que afectan a la generalidad de los sitios web de comercio electrónico. Algunas de estas amenazas son especialmente graves para los sitios de WordPress/WooCommerce.

Aunque WordPress es un software de código abierto, conviene destacar que los hackers no atacan los sitios web de WordPress debido a vulnerabilidades inherentes al CMS, sino más bien a vulnerabilidades que podrían haberse previsto y solucionado antes de cualquier incidente.

No actualizar el core, los plugins y el tema puede hacer que tu sitio web de comercio electrónico sea vulnerable, del mismo modo que utilizar contraseñas débiles y no tener una política estricta de acceso al sitio.

Aquí tienes una lista rápida de amenazas y buenas prácticas para prevenirlas que pueden ayudarte a mantener seguro tu sitio web:

- Elige cuidadosamente los nombres de usuario y las contraseñas

- Mantén tu sitio actualizado

- No utilices plugins y temas de WordPress anulados

- Bloquea el panel de control de WordPress

- Activa la autenticación de dos factores en WordPress

- Refuerza wp-config.php

- Desactiva XML-RPC

- Oculta la versión de WordPress

- Añade cabeceras de seguridad HTTP

- Utiliza plugins de seguridad de WordPress

- Establece los permisos adecuados en los archivos y carpetas de WordPress

- Desactiva la edición de archivos en el panel de WordPress

- Evita el hotlinking

- Haz copias de seguridad periódicas de WordPress

- Utiliza entornos staging

- Comprueba la seguridad de tu sitio web de WordPress

- Utiliza un registro de actividad de WordPress

Para obtener una lista más completa de acciones que puedes llevar a cabo para proteger los sitios web de WordPress, consulta nuestra Guía de seguridad de WordPress y la Hoja de trucos de seguridad del sitio.

Más funcionalidades de Kinsta para la seguridad de tu sitio web de comercio electrónico

En Kinsta, nuestra misión es proporcionar el entorno de alojamiento de WordPress más rápido y seguro del mundo. Siempre estamos buscando nuevas formas de garantizar que tus sitios web de comercio electrónico puedan ofrecer la mejor experiencia de compra a tus usuarios y clientes. Estos son algunos de los servicios y funcionalidades de Kinsta destinados específicamente a proteger tu sitio web de WordPress/WooCommerce.

Comprobaciones de tiempo de actividad

Si tu sitio web no se carga o su tiempo de respuesta es lento, ¿cómo puedes estar seguro de que está caído para todo el mundo o sólo para ti?

La respuesta corta es que tienes que comprobar si tu sitio web está caído. Puedes hacerlo tú mismo siguiendo estos pasos o, si tu sitio está alojado en Kinsta, puedes confiar en las comprobaciones de tiempo de actividad de Kinsta.

Kinsta escanea tu sitio web cada 3 minutos. Son 480 comprobaciones diarias.

Si tu sitio está caído, nuestros ingenieros empiezan a trabajar inmediatamente en el problema. Hay muchas posibilidades de que el problema se solucione antes de que te des cuenta.

Echa un vistazo a nuestro videotutorial sobre cómo comprobar si un sitio web está caído:

El compromiso de seguridad de Kinsta

Mantener actualizado un sitio de comercio electrónico es vital para tu negocio, pero puede no ser suficiente. Por esta razón, escanear tu sitio web regularmente con herramientas de detección de malware, como Sucuri o WordFence, es siempre recomendable, incluso si no sospechas que ha sido infectado. Nuestro consejo es que escanees tu sitio web de comercio electrónico al menos una vez al mes, pero te recomendamos que lo hagas varias veces al mes cuando realices cambios en la estructura del sitio e instales nuevos plugins. Si no sabes por dónde empezar, aquí tienes una lista de comprobación de seguridad para tu sitio web.

Pero a veces, a pesar de todos tus esfuerzos, es posible que tu sitio se infecte. ¿Qué hacer entonces?

Los clientes de Kinsta no tienen que preocuparse por esto porque Kinsta ofrece una garantía de reparación de hackeos gratuita para todos nuestros clientes, independientemente de su plan. Si tu sitio de WordPress es hackeado mientras está alojado en Kinsta, trabajaremos contigo de forma gratuita para intentar deshacer el daño.

Nuestro compromiso de seguridad incluye:

- Una inspección del sitio y un escaneo profundo de los archivos del sitio para identificar malware.

- Reparación del core de WordPress instalando una copia limpia de los archivos del core.

- Identificación y eliminación de plugins y temas infectados.

Consulta nuestra documentación para obtener una descripción más detallada del compromiso de seguridad de Kinsta.

Bloqueo de IP

A veces, puede ser necesario bloquear una dirección IP o un rango de IPs para evitar el comportamiento malicioso de bots, spammers u otros actores. Generalmente, puedes bloquear direcciones IP desde el archivo de configuración del servidor.

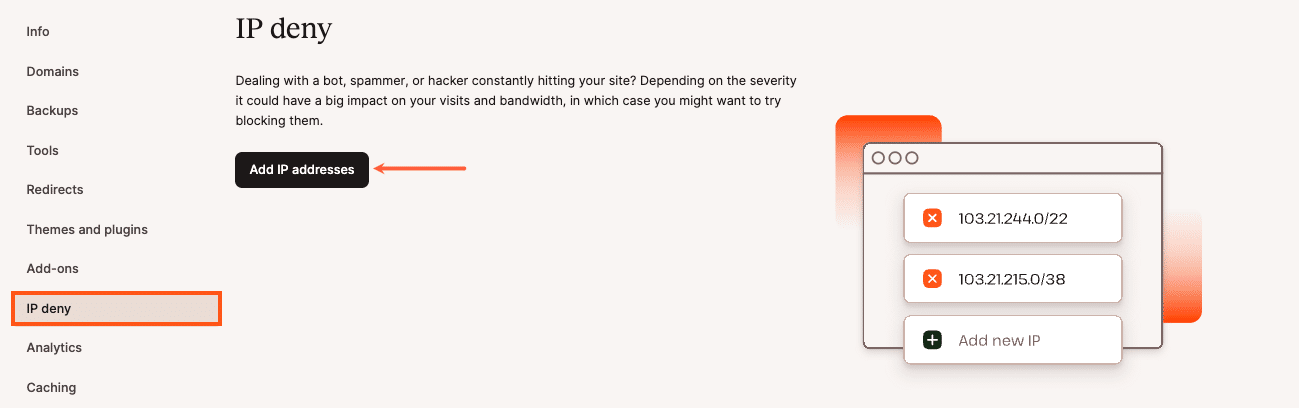

Los usuarios de Kinsta no tienen que configurar manualmente su servidor porque Kinsta proporciona a todos nuestros clientes una herramienta de denegación de IP gratuita disponible en MyKinsta.

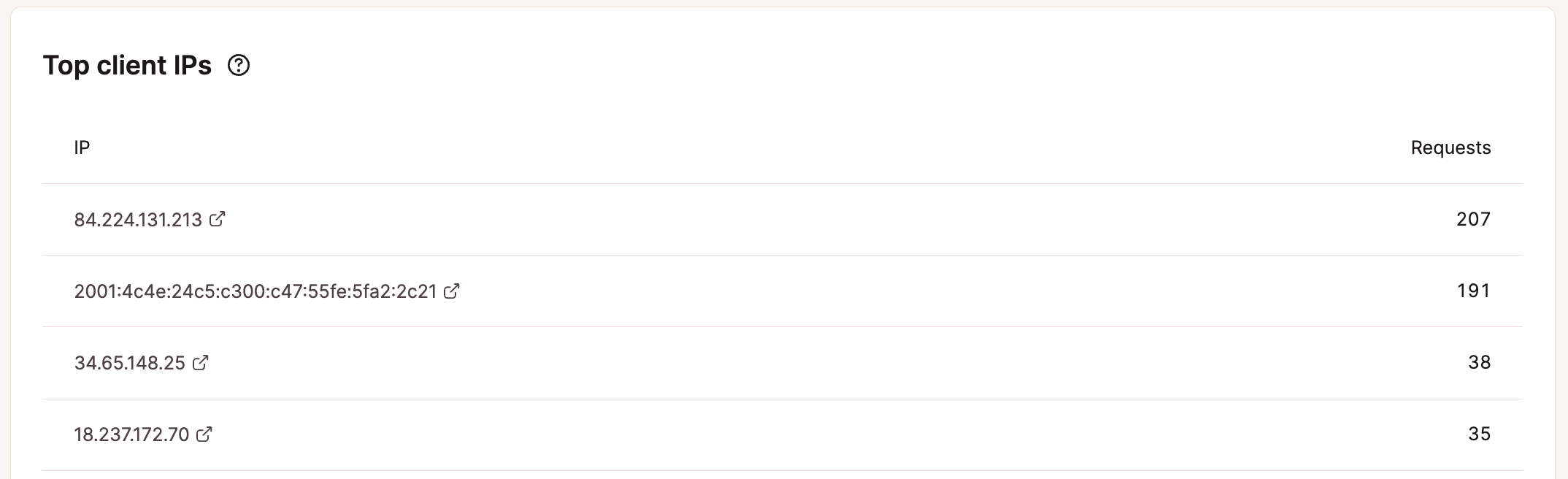

Para comprobar las IPs y el número de peticiones, entra en MyKinsta y navega hasta Sitios WordPress > nombre del sitio > Analíticas > Geo & IP.

La sección IPs de clientes principales muestra la lista de direcciones IP y el número de peticiones procedentes de cada IP. Si observas un número anormal de solicitudes procedentes de IPs específicas, tal vez quieras investigar más a fondo a través de un verificador de reputación como CleanTalk o Spamhaus para ver si la dirección IP ha sido identificada como bot, spammer u otra dirección IP maliciosa.

Si una dirección IP es identificada como maliciosa, puedes bloquearla utilizando la herramienta Denegar IP, disponible en Sitios WordPress > nombre del sitio > denegar IP.

Una vez que hayas bloqueado una dirección IP, la verás listada a continuación en la misma página.

Certificaciones de seguridad de Kinsta

El compromiso de Kinsta para garantizar la seguridad de los sitios de todos sus clientes está verificado y certificado a diferentes niveles.

Kinsta cumple el criterio de Seguridad del framework de cumplimiento de Controles de Sistemas y Organizaciones (SOC 2) desarrollado por el American Institute of Certified Public Accountants (AICPA). Esta norma se utiliza para evaluar el cumplimiento por parte de una organización de servicios de uno o varios criterios de servicios de confianza.

Los cinco criterios de servicios de confianza son:

- Seguridad

- Disponibilidad

- Integridad de procesamiento

- Confidencialidad

- Privacidad

Pero esto no es todo. Kinsta ha obtenido las certificaciones ISO 27001, 27017 y 27018. Este logro refleja la adhesión a las mejores prácticas en seguridad de la información, con un énfasis especial en los controles que protegen los datos en entornos de computación en nube.

Estas certificaciones son una garantía de seguridad y estabilidad para todos los propietarios de sitios web de comercio electrónico, que pueden confiar en un servicio de alojamiento que les permite dedicarse a su negocio con tranquilidad.

ISO/IEC 27001 es la norma más conocida del mundo para sistemas de gestión de la seguridad de la información. Un SGSI implantado según esta norma «es una herramienta para la gestión de riesgos, la ciberresiliencia y la excelencia operativa»

La conformidad con la norma ISO/IEC 27001 significa que una organización o empresa ha implantado un sistema para gestionar los riesgos relacionados con la seguridad de los datos que posee o maneja, y que este sistema respeta todas las buenas prácticas y principios consagrados en esta Norma Internacional.

ISO/IEC 27017:2015 establece directrices para los controles de seguridad de la información aplicables a la prestación y el uso de servicios en la nube. Establece:

- orientación adicional para la implementación de los controles pertinentes especificados en la norma ISO/IEC 27002;

- controles adicionales con orientaciones de implementación que se refieren específicamente a los servicios en la nube.

Por último, la norma ISO 27018:2019

establece objetivos de control, controles y directrices comúnmente aceptados para implantar medidas de protección de la Información de Identificación Personal (IIP, Personally Identifiable Information) en consonancia con los principios de privacidad de la norma ISO/IEC 29100 para el entorno de computación en nube pública.

Puedes visitar el Centro de Confianza de Kinsta para obtener más información sobre los continuos esfuerzos de cumplimiento de la empresa.

Resumen

Hay mucho que hacer para proteger un sitio web de comercio electrónico. Hacerlo tú mismo requiere considerables conocimientos técnicos que pueden no estar al alcance de las pequeñas empresas y las empresas de nueva creación.

Sin embargo, el propietario de una empresa que quiera lanzar una tienda online, aceptando el reto de los mercados internacionales, no debe renunciar a las oportunidades de crecimiento que ofrece el comercio electrónico. Aquí es donde el alojamiento administrado de WordPress y de WooCommerce a nivel empresarial puede ayudar.

Como servicio premium de alojamiento web administrado de WordPress y WooCommerce, Kinsta proporciona un alojamiento en la nube rápido y seguro para cualquier sitio web de comercio electrónico. Con Kinsta, puedes lanzar una tienda online sin preocuparte de todos los entresijos técnicos, dejando atrás un sitio web de comercio electrónico.

Nuestras funciones incluyen copias de seguridad automáticas diarias, un cortafuegos dedicado con tecnología Cloudflare, monitorización en tiempo real de amenazas y vulnerabilidades, certificados SSL gratuitos para transacciones cifradas, protección DDoS para evitar el tráfico malicioso y muchas más funcionalidades para proteger tu sitio web de comercio electrónico.

Con todas estas medidas de seguridad proactivas, Kinsta protege tu sitio web de comercio electrónico, minimizando el riesgo de violación de datos y el tiempo de inactividad.

Ahora te toca a ti. ¿Cuáles son los riesgos y vulnerabilidades a los que te enfrentas cada día? ¿Tu servicio de alojamiento proporciona a tu sitio de comercio electrónico la protección adecuada contra agentes maliciosos? Comparte tu experiencia en los comentarios.