ブラウザのCookieは、WordPressサイトの正常な動作に欠かせません。ログイン状態の維持やフォームの送信、主要なユーザー操作のサポートなどに使われています。こうした小さなデータが正しく機能しないと、管理画面にアクセスできなくなったり、お問い合わせフォームが動作しなくなったり、リダイレクトが繰り返されるなど、ストレスのたまる不具合が発生することがあります。

中でもよく見られるのが、「Cookieがブロックされています」というエラーです。これは予期せず発生することが多く、サイトに日常的な変更を加えた直後に現れることもあります。

この記事では、「Cookieがブロックされています」というWordPressのエラーを解消するための具体的な対処法をご紹介します。他のCookieに関する不具合への対応方法もあわせて取り上げています。

WordPressのCookieとその仕組み

WordPressは、認証やセッションの管理にCookieを利用しています。管理画面にログインすると認証用のCookieが設定され、以降のページ読み込み時に本人確認が行われます。Cookieが機能していないと、ログイン状態の維持やユーザー設定の記憶ができなくなります。

代表的なWordPressのCookieは以下のとおりです。

wordpress_[hash]:管理画面の認証情報を保存wordpress_logged_in_[hash]:ログイン状態とユーザーIDを保持wp-settings-{time}-[UID]:管理画面の個別設定を記録comment_author_[hash]:コメント投稿者の情報を記憶

Cookieに関連するエラーの多くは、WordPressがHTTPヘッダを送信する前に、PHPが何らかの出力をしてしまった場合に発生します。このような“早すぎる出力”は、適切なCookie送信を妨げ、次のようなトラブルを引き起こすことがあります。

- 「Cookieがブロックされています」というエラーメッセージが出る(ログインできない状態)

- フォーム送信中にセッションがタイムアウトする

wp-adminへのアクセス時にリダイレクトループが発生する- コメントフォームで入力内容が消えてしまう

こうした仕組みを理解しておくと、Cookie関連の問題を特定しやすくなります。多くの場合、原因はWordPressがCookieを設定する前に実行されてしまうコードや出力にあります。

「予期しない出力によりCookieがブロックされました」エラーの解決方法

「予期しない出力によりCookieがブロックされました」エラーは、WordPressがCookieを設定する前に、何かがブラウザにデータを送信していることを示しています。このエラーを解決するには、早すぎる出力の原因を特定するための系統的なチェックが必要です。

このエラーは、以下のような状況で発生する可能性があります。

- テーマファイルや

wp-config.phpを編集した後 - プラグインのインストールやアップデートの後

- サーバー間でサイトを移行したとき

- PHPの設定を変更した後

よくある原因とその対処法を説明します。

PHPファイルの空白をチェックする

特にwp-config.phpなどの主要なファイルで、<?phpタグの前や?>タグの後に空白や空行がないかを確認してください。

確認方法として、SFTP(Secure File Transfer Protocol)、WordPressのファイルエディター(利用可能な場合)などが便利です。

スペースが1つでもあると、このエラーが発生することがあります。

// 誤り(タグの前にスペースが入っている)

<?php

/** WordPress configuration file */

// OK(スペースがない)

<?php

/** WordPress configuration file */

閉じタグについては、純粋なPHPファイルでは省略するのが一般的です。

// GOOD(閉じタグ不要)

define('WP_DEBUG', true);

/* That's all, stop editing! */

require_once(ABSPATH . 'wp-settings.php');

// 問題あり(閉じタグの後に余分な空白あり)

define('WP_DEBUG', true);

/* That's all, stop editing! */

require_once(ABSPATH . 'wp-settings.php');

?> ごく基本的なチェックですが、Cookieの問題の多くはこれで解決します。

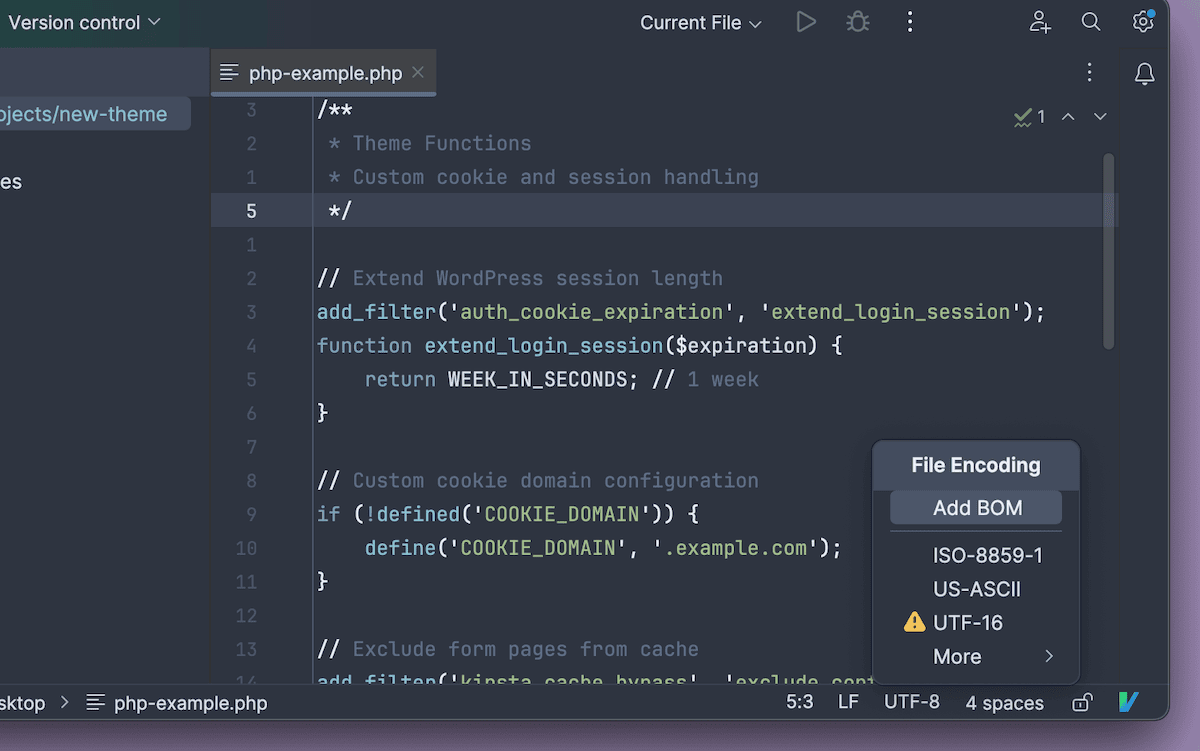

バイト・オーダー・マーク(BOM)文字の検出

BOM文字は、一部のテキストエディターがファイルに追加する不可視のマーカーで、WordPressでのCookie処理を妨げる可能性があります。これは、コードエディターまたはコマンドラインで解決できる、単純なエンコーディングの問題です。

ほとんどのエディターのステータスバーまたはメニューにファイルエンコーディングのオプションがあります。ファイルがUTF-8(BOMなし)で保存されていることを確認してください。

コマンドラインでBOM文字を検出することもできます。

# PHPファイルにBOMが含まれていないか確認

find . -type f -name '*.php' -exec file {} ; | grep "with BOM"これを修正するには、フラグが付いたファイルを開き、UTF-8(BOMなし)を選択して保存し直します。

プラグイン出力の問題を特定する

WordPressのエラー特定の基本は、WordPressの管理画面からすべてのプラグインを無効にするか、pluginsフォルダの名前を変更することです。

# “plugins”フォルダの名前を一時的に変更しプラグインをすべて無効化

mv wp-content/plugins wp-content/plugins_backupエラーが消えたら、プラグインを1つずつ有効にして原因を特定することができます。よくあるプラグインの問題には、ヘッダの前に出力を行うプラグイン、初期化中に表示されるデバッグメッセージ、最適でないプラグインの有効化処理などがあります。

テーマファイルの実装を調べる

WordPressエラーの解決でよく使われるもうひとつの方法として、WordPressのデフォルトテーマ(Twenty Twenty-Fourなど)に切り替えて、問題が解消するかどうか確認することができます。もしエラーが解決した場合は、現在使用しているテーマのfunctions.phpファイルに、早い段階で出力しているコードがないか調べてみてください。

// 間違い(ヘッダ送信前に出力している)

<?php

echo "Debug message"; // これによりCookieエラーが発生する

function my_theme_setup() {

// テーマのセットアップコード

}

// 正しい(ヘッダ送信前に出力がない)

<?php

function my_theme_setup() {

// テーマのセットアップコード

}

// 必要なときだけデバッグ出力を行う

if (defined('WP_DEBUG') && WP_DEBUG) {

error_log('Debug message');

}ここでの基本的な対処法は、すべてのコードを「ゆるく」ファイルに書き散らすのではなく、きちんと関数の中にまとめておくことです。

「Cookieがブロックされているか、お使いのブラウザーで未対応のようです」エラーの解決方法

このタイプのCookieエラーは、サーバー側の問題ではなく、ブラウザ側に原因があることを示しています。「予期しない出力」エラーとは異なり、この場合は技術的ではない別のトラブルシューティング手順が必要です。

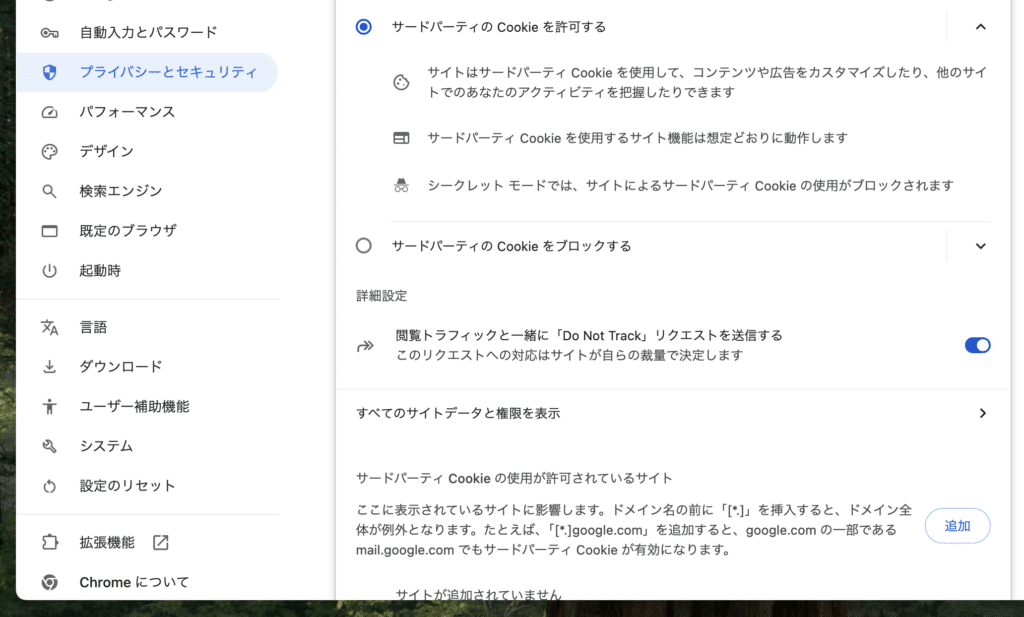

Google Chrome

Google Chromeの場合、「設定」>「プライバシーとセキュリティ」>「サードパーティCookie」と進みます。

- 「サードパーティ Cookie の使用が許可されているサイト」の横にある「追加」をクリック

- ドメイン(例:「[*.]yourdomain.com」)を入力

- 「追加」ボタンをクリック

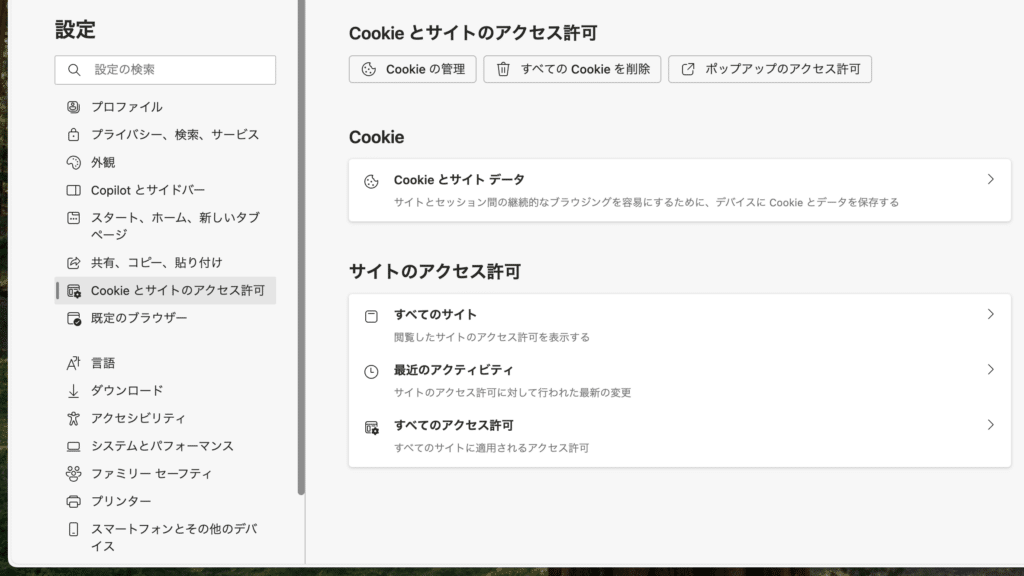

Microsoft Edge

Microsoft Edgeでは、関連するオプションは「Cookie とサイトのアクセス許可」設定ページ内にあります。

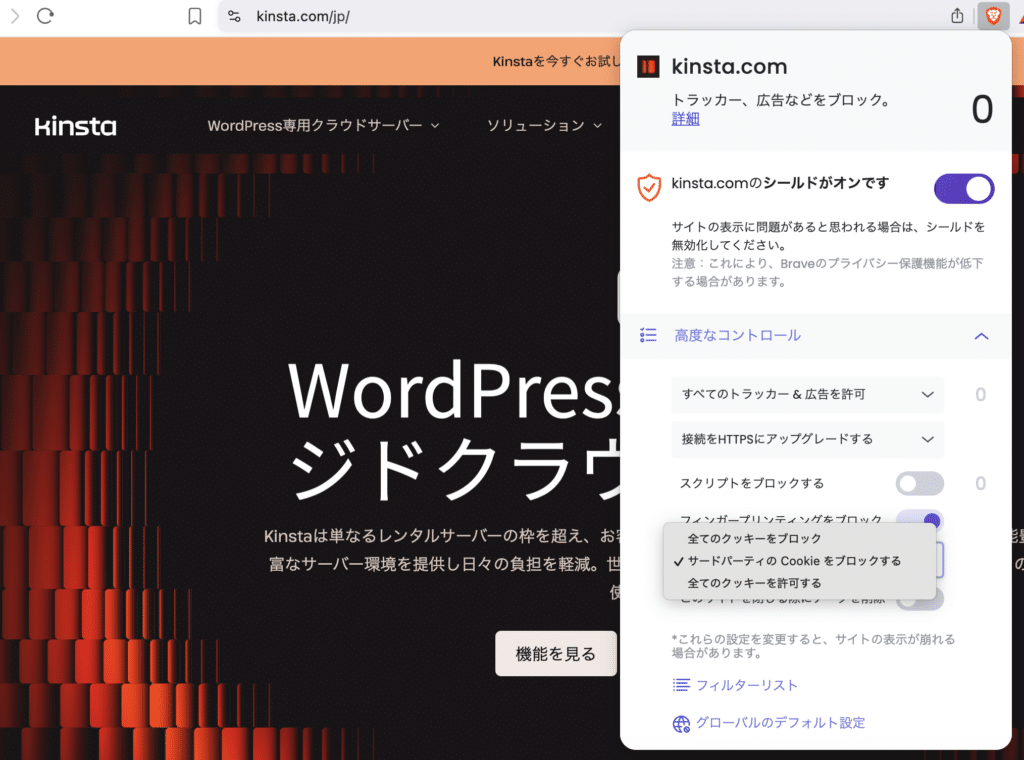

Brave

Braveの場合、アドレスバーのシールドアイコンをクリックし「サードパーティーCookieをブロックする」ドロップダウンメニューを開いて、希望のオプションを選択できます。

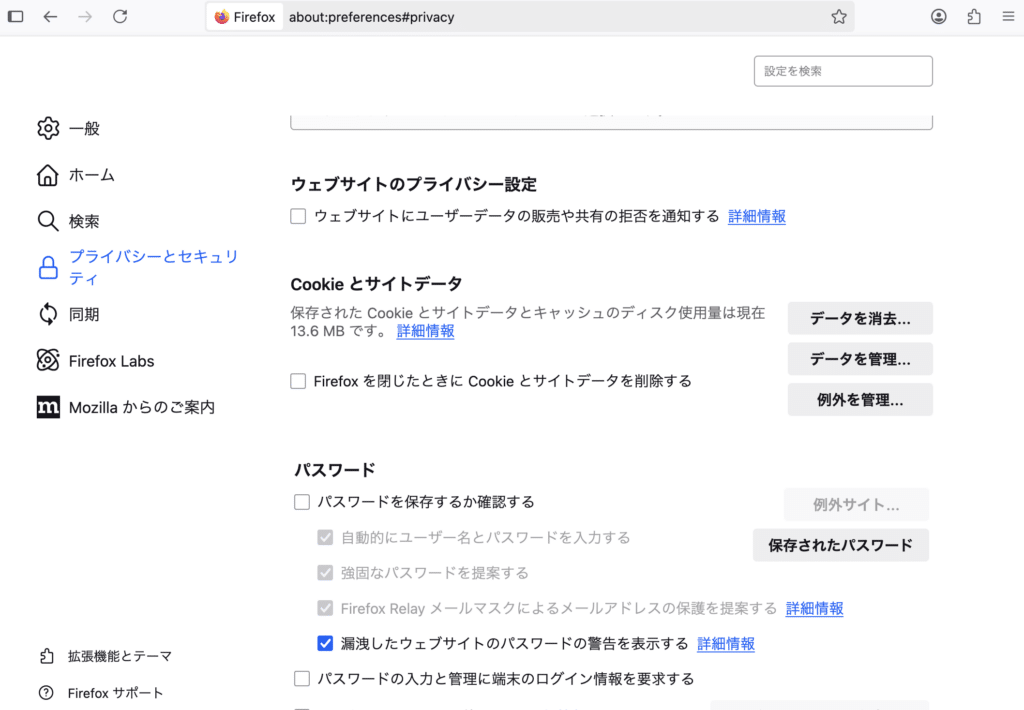

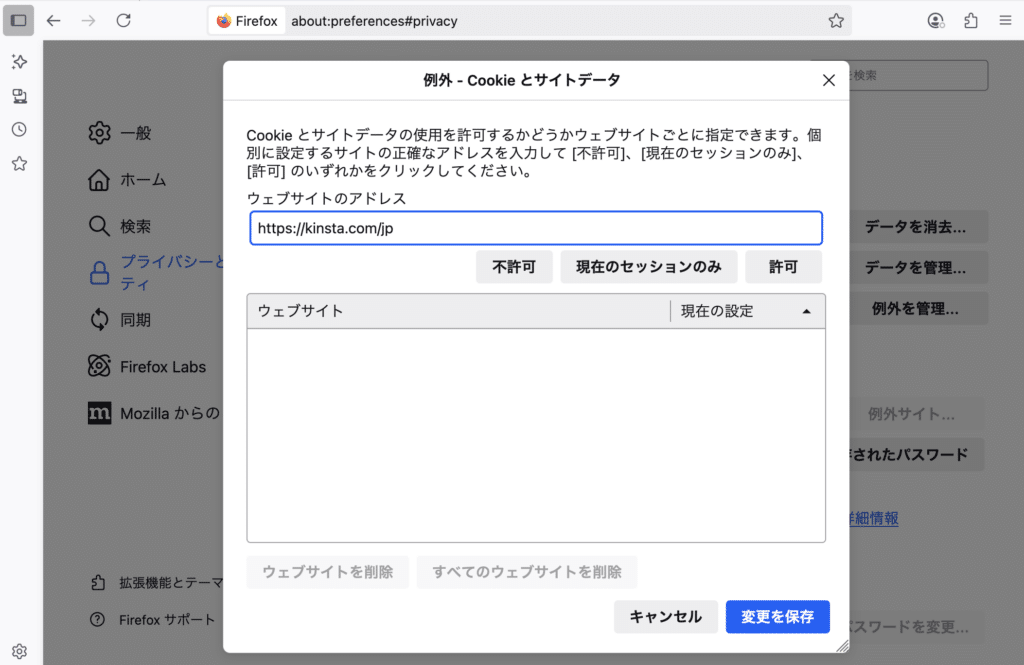

Firefox

Firefoxの場合、「設定」>「プライバシーとセキュリティ」>「Cookie とサイトデータ」からCookieの設定を変更できます。

「標準」モードは、プライバシーと機能性のバランスが取れた選択肢です。特定のサイトの例外を追加するには、「例外を管理」ボタンをクリックして、WordPressサイトのURLを入力してください。

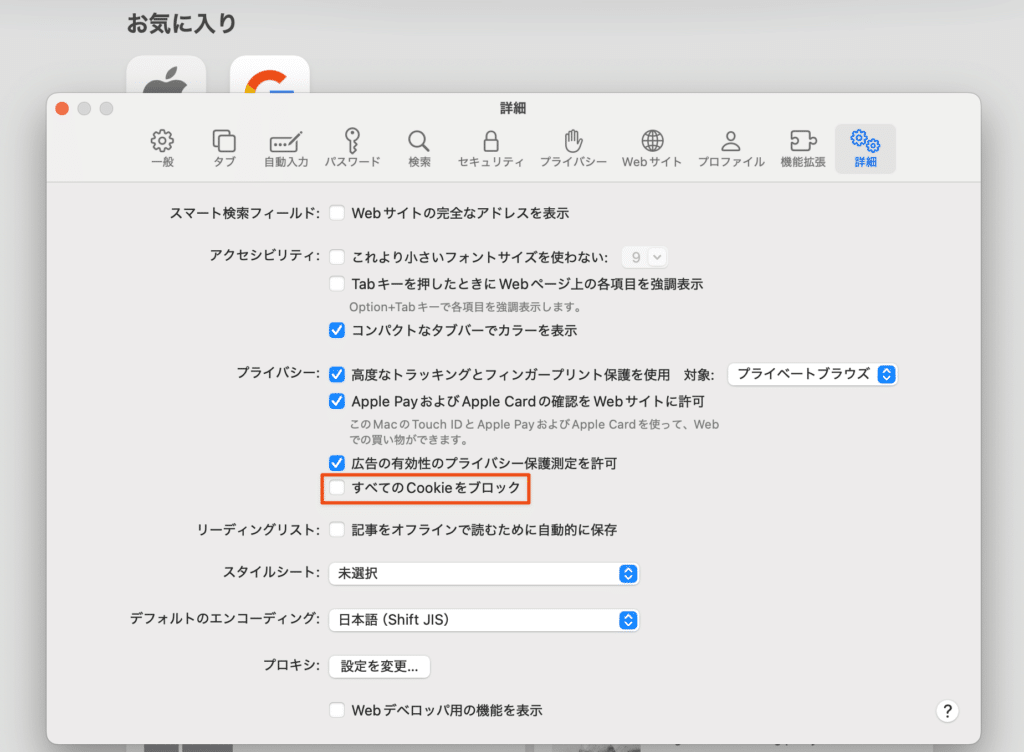

Safari

Safariには、「設定」>「詳細」画面内にCookie関連のオプションがあります。「すべてのCookieをブロック」にチェックが入っている場合はオフにしてください。

要するに、どのブラウザを使用していても、設定からCookieの扱い方を調整できるようになっています。

セキュリティプラグインの干渉

WordPressのセキュリティプラグインの中には、Cookieの挙動に影響を与える厳しいポリシーを実装しているものがあります。次のような競合がよく見られます。

- CookieをブロックするWAF(Webアプリケーションファイアウォール)のルール

- WordPressの標準動作を上書きするセッション管理

- IPによる地域制限によってCookieの配信が妨げられる

セキュリティプラグインを一時的に無効にすることで、原因がそれであるかどうかを確認できます。もし該当する場合でも、無効化するのではなく、プラグインの設定を調整することで対応可能です。たとえば次のようにフィルターを追加できます。

// 例:セキュリティプラグインでWordPressのCookieを許可する

add_filter('security_plugin_allowed_cookies', function($cookies) {

$cookies[] = 'wordpress_logged_in_*';

$cookies[] = 'wordpress_sec_*';

$cookies[] = 'wp-settings-*';

return $cookies;

});ただし、より確実なのは、プラグインの開発者に問い合わせて、公式な対応策があるかを確認することです。セキュリティプラグインを無効化することなく安全性を保つのが理想です。

サーバー設定への影響

場合によっては、サーバー側の設定がブラウザの不具合のように見えることもあります。たとえば、php.iniでのPHPセッション設定などを確認してみてください。

session.cookie_secure = On ; HTTPSサイトのみ使用

session.cookie_httponly = On ; JavaScriptによるアクセスを防止

session.cookie_samesite = Lax ; クロスサイトリクエスト対策

また、Cookieの動作に影響する可能性があるウェブサーバーヘッダの設定も確認しましょう。たとえばNginxを使用している場合、次のような構成が考えられます。

# Nginxの例

location ~ .php$ {

fastcgi_param HTTP_COOKIE $http_cookie;

fastcgi_pass_header Set-Cookie;

}Nginxの設定ファイルにアクセスできない場合や、KinstaのWordPressサーバーを使用している場合は、Kinstaのサポートにお問い合わせください。リダイレクトループのような症状が出ている場合も、サーバー設定が原因のことがあります。

WordPressのログインリダイレクトループを解決する方法

リダイレクトループとは、ログイン画面と管理画面の間を何度も行き来し、ログインが完了しない状態が続く問題です。多くの場合、認証用のCookieが正しく維持されていないことが原因です。

WordPressはログイン後に認証Cookieが有効であるかを確認し、失敗した場合は再度wp-login.phpにリダイレクトします。

この問題を解決するには、WordPressのデバッグを有効化し、debug.logファイルを確認して、リダイレクトの発生状況やCookieの状態を特定してください。

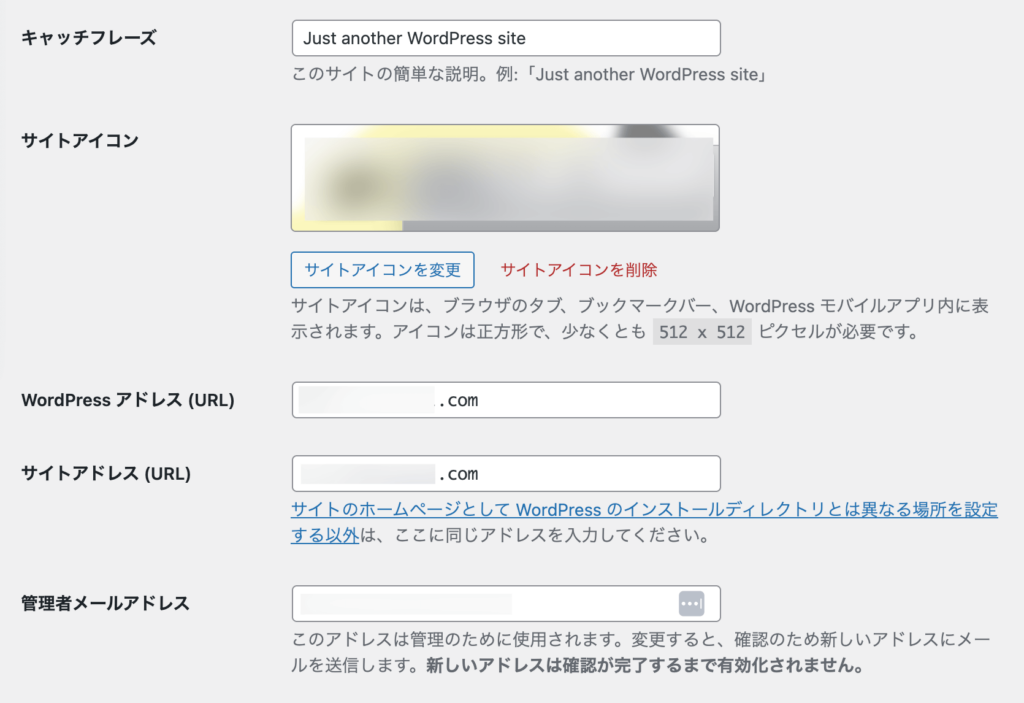

WordPressのURL設定を確認する

リダイレクトループの最も一般的な原因は、WordPressの設定内のホームURLとサイトURLの違いです。

端的に言えば、両方が完全に一致している必要があります。WordPressのバックエンドから設定するか、あるいはwp-config.phpに以下のように記述します。

define('WP_HOME', 'https://kinsta.com');

define('WP_SITEURL', 'https://kinsta.com');この際には、両方の値が同一のプロトコル(HTTPかHTTPS)とドメイン(www の有無)を使用していることを確認してください。混合コンテンツの警告は、SSL設定に関連するCookieエラーの原因になることがあります。混合コンテンツエラーの確認と解決は簡単に行えます。

Cookieのドメインを明示的に定義する

WordPressが認証Cookieを作成する際、そのCookieが正しく動作するためには、ブラウザが対象とする正確なドメインの範囲を「把握」している必要があります。

明示的に設定しない場合、WordPressは自動でCookieドメインを決定しようとしますが、これは複雑なサーバー構成やサブドメイン環境、非標準なドメイン設定を用いている場合に失敗する可能性があります。

この問題を防ぐには、wp-config.phpにCookieのドメイン設定を明示的に追加します。

// 通常のドメインに対する設定

define('COOKIE_DOMAIN', 'kinsta.com');

// サブドメインでも共通で使いたい場合

define('COOKIE_DOMAIN', '.kinsta.com');

// サブディレクトリで動作している場合の追加設定

define('ADMIN_COOKIE_PATH', '/');

define('COOKIEPATH', '/');

define('SITECOOKIEPATH', '/');WordPressがサブディレクトリに設置されている場合、マルチサイトを運用している場合、または複数のサブドメインで構成されている場合には、これらの設定が特に重要です。

Cookieドメインは、サイト内のどの範囲でCookieが読み書きできるかをブラウザに伝える役割を持ちます。これにより、ログイン状態の保持やセッションの一貫性が向上します。

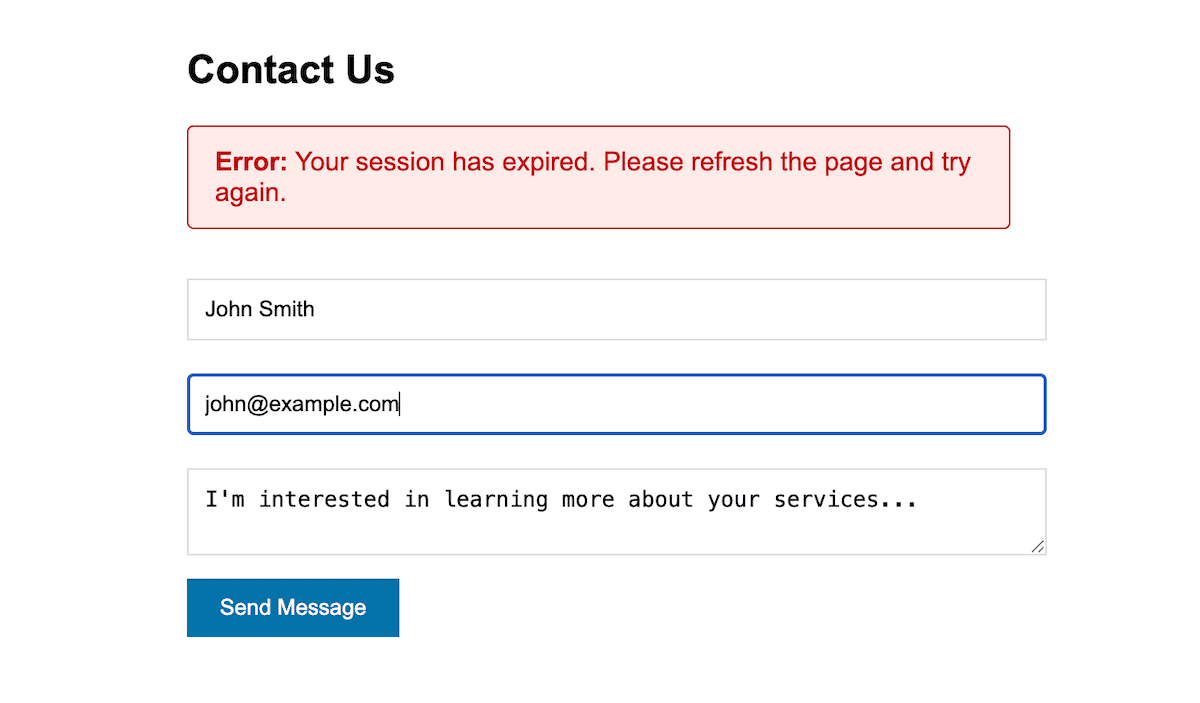

WordPressフォームの「セッション期限切れ」エラーを解決する方法

セッション期限切れエラーは、特にお問い合わせページやチェックアウト処理、マルチステップフォームなどでフォームを送信しようとした際に、煩わしいものです。これは、WordPressのnonceが期限切れになったり、セッションCookieがフォーム表示から送信までの間に状態を維持できなかったりする場合に発生します。

これらのトークンは、WordPressでは通常24〜48時間で失効しますが、実際の有効期限はセキュリティ上の理由からもっと短く設定されていることがあります。

PHPのセッション設定をフォーム処理に最適化するには、サーバーのphp.iniを次のように調整します。

; php.iniの調整例

session.gc_maxlifetime = 3600 ; 1時間

session.cookie_lifetime = 0 ; ブラウザを閉じるまで保持

session.cache_expire = 180 ; キャッシュ有効期限3時間また、フォーム関連のキャッシュ競合が原因である可能性もあります。ページキャッシュが古いnonceを提供してしまうと、セッションエラーを引き起こします。テーマのfunctions.phpに以下のコードを追加してください。

// テーマのfunctions.phpに追加

// フォームページをキャッシュ対象から除外

function exclude_form_pages_from_cache($bypass) {

// お問い合わせページ

if (is_page(array('contact', 'quote-request'))) {

return true;

}

// WooCommerceの決済処理

if (function_exists('is_checkout') && is_checkout()) {

return true;

}

return $bypass;

}

add_filter('kinsta_cache_bypass', 'exclude_form_pages_from_cache');Kinstaのサポートでは、Nginxキャッシュから特定ページを除外する設定を承っています。

特定のフォーム機能を使用する

セッション期限切れエラーを防ぐには、キャッシュ除外、セッション期間の延長、プラグイン固有の設定という3つの実証済み対策に取り組むのが効果的です。

WooCommerceの決済フォームでは、複数ページにわたってカートやユーザー情報を保持するため、セッションエラーが発生しやすくなります。WooCommerceは独自のセッション管理を採用しています。

// WooCommerceセッション期間の延長

add_filter('wc_session_expiration', function() {

return 7 * DAY_IN_SECONDS; // デフォルト2日→7日に延長

});

// WooCommerceページをキャッシュから除外

add_action('init', function() {

if (function_exists('is_cart') && (is_cart() || is_checkout() || is_account_page())) {

if (!defined('DONOTCACHEPAGE')) {

define('DONOTCACHEPAGE', true);

}

}

});複数ステップのフォームやAJAXベースのフォームでも、キャッシュの影響でセッションが失われることがあります。以下のような汎用的な対応は、多くのフォームプラグインで有効です。

// WordPress全体でnonceの有効期間を延長

add_filter('nonce_life', function() {

return 12 * HOUR_IN_SECONDS; // デフォルトより短く、信頼性重視で12時間に設定

});

// フォームを含むURLのキャッシュ除外

function exclude_form_urls_from_cache($bypass) {

$request_uri = $_SERVER['REQUEST_URI'];

// よくあるフォームURLパターン

if (strpos($request_uri, '/contact') !== false ||

strpos($request_uri, '/quote') !== false ||

strpos($request_uri, '/application') !== false ||

isset($_POST['action'])) { // AJAXフォームの送信

return true;

}

return $bypass;

}

add_filter('kinsta_cache_bypass', 'exclude_form_urls_from_cache');Gravity Formsは、お問い合わせプラグインの中でも特に堅牢なセッション管理を備えています。

// 未完了の送信データの保存期間を延長

add_filter('gform_incomplete_submissions_expiration_days', function($days) {

return 7; // デフォルト30日 → 7日に短縮

});

// Gravity FormsのAJAXをキャッシュから除外

add_action('init', function() {

if (isset($_POST['gform_ajax']) || (isset($_GET['page']) && $_GET['page'] === 'gf_entries')) {

if (!defined('DONOTCACHEPAGE')) {

define('DONOTCACHEPAGE', true);

}

}

});フォームのセッションやCookie関連の問題に関して、適切なフックやフィルターがない場合は、プラグインの開発者に直接問い合わせて確認するのが最善です。

WordPressのCookieエラーを防ぎ、トラブルシューティングする方法

WordPressサイトでCookie関連のエラーを防ぐには、信頼性のあるコーディング規約に従うことが重要です。特に、Cookieはブラウザに何らかの出力が送られる前に設定する必要があります。そのため、Cookieを設定する前に、ヘッダーがすでに送信されていないかどうかをチェックするのが有効です。

// Cookieを設定する前に、必ずheaders_sent()を確認

if (!headers_sent()) {

setcookie('custom_cookie', $value, time() + 3600, COOKIEPATH, COOKIE_DOMAIN);

}バッファリングを使えば、ヘッダが送信される前に偶発的な出力を捕捉できます。これは、サードパーティのコードが予期せずコンテンツを出力する場合に特に役立ちます。

// 安全性確保のために出力バッファリングを有効化

ob_start();

// 出力を行う可能性のあるテーマやプラグインのコード

ob_end_flush();

適切なフックのタイミングを使えば、WordPressのライフサイクルの中でCookieを設定する最適な段階を見極めることができます。たとえば、init アクションは WordPressの読み込み後、ヘッダが送信される前に実行されるため、非常に有効です。

// 適切なプラグインの初期化タイミング

add_action('init', function() {

// Cookieの操作はここで行う

if (!is_admin()) {

wp_set_auth_cookie($user_id);

}

});サーバーレベルのPHP設定はCookieの動作に影響を与えます。ここで、php.iniファイルをさらに設定しPHPがセッションをどのように扱うかを制御し、出力バッファリングを設定し、Cookieセキュリティを実装することができます。

; 解説付きの推奨php.ini設定

output_buffering = 4096 ; ヘッダ送信前の偶発的な出力を捕捉する

session.cookie_secure = On ; HTTPS専用のCookieに限定してセキュリティを強化

session.cookie_httponly = On ; JavaScriptによるCookieアクセスを防止

session.cookie_samesite = Lax ; CSRF攻撃から保護する

session.use_strict_mode = On ; セッション固定攻撃を防ぐNginxの設定は、WordPressと訪問者のブラウザ間のCookieの流れに直接影響します。KinstaのサーバーではNginxを使用しているため、Cookie関連の問題に対する最適化の対象になります。基本的には、Nginxがヘッダを処理する前にデータを処理できるように、十分なバッファサイズを設定する必要があります。

バッファサイズを大きくすることで、複数のプラグインを使用する複雑なWordPressサイトで発生する可能性のある、Upstream送信の大きすぎるヘッダエラーを防ぐことができます。バッファが小さすぎると、Nginxはヘッダを切り詰めたり、Cookieを適切に処理できないことがあります。

また、Nginxレベルで設定できるセキュリティ関連のヘッダは、WordPressサイトのCookieをより安全に扱うための仕組みとして機能します。

WordPressのデバッグロギング

デバッグログは、WordPressの内部処理の可視化に有用ですが、通常のエラーメッセージにはトラブルシューティングに十分な情報が含まれていないことがあります。一方で、デバッグログでは問題の完全な状況を記録できます。

// wp-config.phpでのデバッグと戦略的なログ出力

define('WP_DEBUG', true);

define('WP_DEBUG_LOG', true);

define('WP_DEBUG_DISPLAY', false);

define('SCRIPT_DEBUG', true); // デバッグを容易にするため非圧縮のスクリプトを使用

define('SAVEQUERIES', true); // セッションに影響を与える可能性のあるデータベースクエリを追跡

// 実行フローを追跡するためのカスタムCookieログ出力

add_action('init', function() {

if (defined('WP_DEBUG') && WP_DEBUG) {

error_log('=== Cookie Debug Start ===');

error_log('Cookie state: ' . print_r($_COOKIE, true));

error_log('Headers sent: ' . (headers_sent($file, $line) ? "Yes at $file:$line" : 'No'));

error_log('Request URI: ' . $_SERVER['REQUEST_URI']);

error_log('=== Cookie Debug End ===');

}

});これにより、Cookieエラーの全体像が明らかになります。SCRIPT_DEBUG 定数は、WordPressサイトでの非圧縮JavaScript・CSSファイルの使用を強制するもので、干渉するスクリプトの特定が容易になります。また、SAVEQUERIESを有効にすると、すべてのデータベースクエリが記録され、セッションに関連するデータベースの問題特定が容易になります。

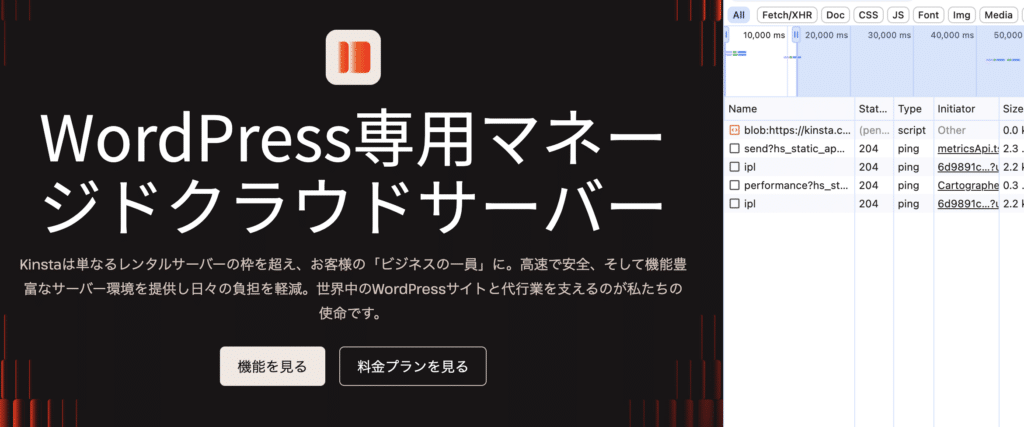

ブラウザ搭載の開発者ツール

最新のブラウザに搭載されている開発者ツールは、Cookieの問題をリアルタイムでデバッグするのに役立ちます。「Network」タブは送受信されるヘッダの確認、「Application」タブはCookieの状態の確認に便利です。

コンソールを使えば、トラブルシューティング中にCookieの確認や操作など、開発者向けの操作が可能です。

// 詳細なCookieレポートを作成

console.table(document.cookie.split(';').map(c => {

const [name, value] = c.trim().split('=');

const decoded = decodeURIComponent(value);

return {

name,

value: decoded,

length: value.length,

encoded: value !== decoded

};

}));

// Cookieの変更をリアルタイムで監視

const cookieObserver = new MutationObserver(() => {

console.log('Cookie change detected:', new Date().toISOString());

console.log('New state:', document.cookie);

});

// DOMの変更によってCookieが更新される可能性のある箇所を監視

cookieObserver.observe(document.documentElement, {

subtree: true,

attributes: true,

characterData: true

});これは、Cookieエラーの原因となるタイミングの問題を明らかにするのに有用です。たとえば、「Network」タブでは、レスポンス内でSet-Cookieヘッダーの到着が遅すぎるかどうかを確認でき、「Application」タブでは、現在のCookieの値、ドメイン、パス、有効期限などを確認できます。

MutationObserverアプローチでは、JavaScriptによって動的に変更されるCookieの状態を記録できます。これは、WordPressのCookieを妨げているクライアント側のコードを特定するのに便利です。

クエリモニタの統合

Query Monitorを使用することで、WordPressのデバッグとロギングがさらに効率的になります。Cookieのデバッグにおいては、ヘッダがいつ送信され、どのコードが早すぎる出力をトリガーしているかを特定する手がかりになります。

// Cookieの詳細なデバッグ用にカスタマイズしたQuery Monitorコレクター

class QM_Collector_Cookies extends QM_Collector {

public $id = 'cookies';

public function process() {

// 現在のCookieの状態を取得

$this->data['cookies'] = $_COOKIE;

// ヘッダが送信された場所を特定

$this->data['headers_sent'] = headers_sent($file, $line);

$this->data['output_location'] = $file . ':' . $line;

// 出力バッファの状態を追跡

$this->data['ob_level'] = ob_get_level();

$this->data['ob_status'] = ob_get_status(true);

// WordPressのアクションシーケンスを記録

$this->data['current_action'] = current_action();

$this->data['did_action'] = array(

'init' => did_action('init'),

'wp_loaded' => did_action('wp_loaded'),

'template_redirect' => did_action('template_redirect')

);

}

}

// Query Monitorにこのコレクターを登録

add_filter('qm/collectors', function($collectors) {

$collectors['cookies'] = new QM_Collector_Cookies();

return $collectors;

});

このカスタムコレクターは、Query Monitorに統合され、Cookieのデバッグ専用パネルを追加します。現在のCookieの状態を表示するだけでなく、問題の原因となりうる要素を含む詳細な文脈も確認できます。

さらに、出力バッファリングが有効かどうかや、そのバッファレベルの情報も取得できます。アクションシーケンスの記録によって、WordPressの実行フローの中で、どの段階で問題が発生しているのかを正確に特定する手がかりが得られます。

プラグインの競合を解決する

自動テストを活用すれば、本番環境に反映される前にCookieに関する不具合を検出できます。ユニットテストを使うことで、コードがCookieを正しく設定し、例外的なケースにも問題なく対応できるかどうかを確認できます。

プラグインを体系的にテストすれば、ひとつずつ手動で無効にしなくても、どれが原因になっているかを特定可能です。さらに、これを自動化することで、Cookieに関する問題を引き起こしているプラグインを素早く見つけ出し、調査にかかる時間を減らせます。

// 詳細なレポート付きのプラグイン競合テスト

function test_plugin_conflicts() {

$active_plugins = get_option('active_plugins');

$problematic_plugins = array();

// 問題に特化したテスト関数を作成

$test_cookie_function = function() {

// 既存の出力をクリア

ob_clean();

// テスト用のCookieを設定

if (!headers_sent()) {

setcookie('test_cookie', 'value', time() + 3600, '/');

return true;

}

return false;

};

foreach ($active_plugins as $plugin) {

// 単体プラグインを無効化

deactivate_plugins($plugin);

// キャッシュをクリア

wp_cache_flush();

// Cookieの動作をテスト

if ($test_cookie_function()) {

$problematic_plugins[] = $plugin;

error_log("Cookieの問題を引き起こしているプラグイン: " . $plugin);

}

// プラグインを再有効化

activate_plugins($plugin);

}

// 詳細なレポートを出力

if (!empty($problematic_plugins)) {

error_log("=== Cookie競合レポート ===");

error_log("問題のあるプラグイン: " . implode(', ', $problematic_plugins));

error_log("検出された競合の数: " . count($problematic_plugins));

}

return $problematic_plugins;

}このコードは、プラグインの相互作用による誤検出を避けるために、1つずつ分離してテストします。キャッシュをクリアすることで、各プラグインがクリーンな状態でテストされ、詳細なレポートによって優先的に対応すべきプラグインが明確になります。

KinstaがWordPressのCookieエラー解決を助ける

KinstaのキャッシュシステムはWordPressサイト、ひいてはそのCookieで正常に動作するよう設計されています。多くの基本的なレンタルサーバーとは異なり、KinstaはログインセッションやECカートに関連する問題を回避するため、複雑なキャッシュ除外設定を実装しています。たとえば以下の通りです。

- Kinstaのキャッシュシステムは、WordPressの認証Cookieを検出して、ログインユーザーに対してキャッシュを自動的にバイパスします。

- WooCommerceおよびEasy Digital DownloadsによるショッピングカートCookieは、正しい動作を保証するためにキャッシュから除外されます。

つまり、キャッシュによってCookieが正しく機能しないという一般的な問題に直面することはありません。Kinstaのシステムは、匿名の訪問者にはキャッシュされたコンテンツを提供し、ログイン中のユーザーや購入者には動的なコンテンツを確実に配信します。

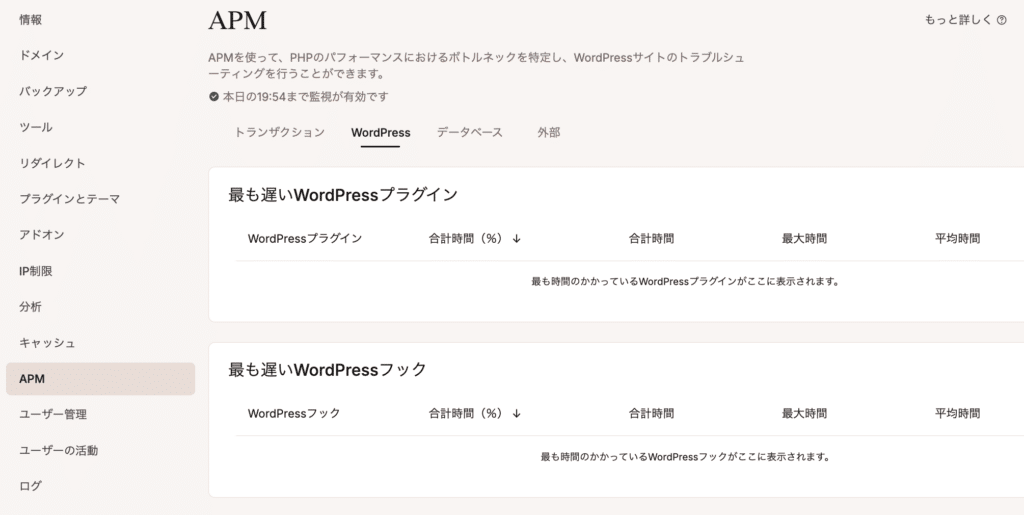

MyKinstaには、Cookie処理に関連する基本的な設定オプションがいくつか用意されていますが、APM(アプリケーションパフォーマンス監視)を活用し、Cookieに起因する不具合の原因特定や解決にあたることができます。

以下のような方法で、Cookie関連の問題を監視できます。

- 稼働状況監視:認証関連の問題を特定

- エラーログ:Cookie関連の警告を捕捉

- 各種分析データ:Cookieに依存するパフォーマンス低下を確認

これらをKinstaのパフォーマンス最適化機能と組み合わせることで、Cookieエラー発生を最小限に抑え、万一発生しても迅速に解決できる安定した運用環境が得られます。

さらにKinstaのサポートは高度なCookie設定にも対応可能です。たとえば以下の通りです。

- 特定のCookieパターンに対応するカスタムキャッシュ除外設定

- Cookie処理を最適化するためのサーバー構成の調整

- マルチサイト環境におけるCookieドメインの問題に関するトラブルシューティング

また、Kinsta環境と互換性のある推奨プラグインの提案も行っており、互換性のないソリューションを避けるお手伝いもしています。

まとめ

WordPressにおけるCookieの問題は、技術的な設定ミスからブラウザ設定の違い、セキュリティプラグインの干渉まで、さまざまな要因によって引き起こされます。Cookieエラーは厄介な問題に思えるかもしれませんが、正しい診断と段階的なアプローチによって解決できます。

本記事では、以下の点をご紹介しました。

- 「Cookieがブロックされています」「予期しない出力」などのエラーメッセージの意味

- テーマやプラグイン、PHPファイルによる不適切な出力の影響

- ブラウザの設定とCookieポリシーの調整方法

- セキュリティプラグインやサーバー設定による干渉

- Kinstaが提供するCookieエラー対策とサポート体制

WordPressサイトでのCookieエラーに直面した場合でも、落ち着いて原因を切り分けていけば、ほとんどの場合は解決可能です。Kinstaをご利用であれば、技術的なサポートチームがいつでも対応可能ですので、お気軽にご相談ください。