IPアドレスのブロック

ボットやスパムなどの悪質な行為を防ぐ手段として、IPアドレス(複数可)をブロックするという選択肢があります。弊社が提供するすべてのプランには、IP制限ツールが付帯し、特定のIPアドレスや範囲をブロックすることができます。IP制限ツールに特定のIPアドレスを追加すると、Cloudflare Edgeでブロックされ、サーバーに到達する前にアクセスが防止されます。この制限は、その環境に関連するすべてのドメイン全体に適用されます。

MyKinstaでブロックするIPアドレスを特定する

ブロックの必要なIPアドレスの一例として、短時間に大量の(キャッシュされていない)リクエストをサイトに送信するアドレスが挙げられます。キャッシュを経由しないリクエストは、リソースの過剰な使用につながり、サイトに何らかの問題を引き起こす可能性があります。

お客様のサイトにアクセスした上位のIPアドレスは、MyKinstaの分析画面でご確認いただけます。MyKinstaにログインして、「分析」>「位置情報とIP」に進みます。「リクエスト数上位のクライアントIP一覧」で、他のIPよりも5~10倍以上多くのリクエストを行っているIPアドレスがないかを確認します。これに該当するIPが見つかった場合には、通常、さらなる調査が必要になります。

CleanTalkやSpamhausなどのサービスで、そのIPアドレスがボット、スパム、その他の悪質なIPアドレスとして特定されていないかどうかを確認することができます。IPアドレスが一覧に掲載されていない場合でも、必ずしも、それが正当なアクセスであることを保証するものではありません。そのIPアドレスがまだ悪意のあるものとしてデータベースに登録されていないだけの可能性があります。そのIPアドレスのリクエストによってサイトがエラーを返したりダウンしたりしている場合は、トラブルシューティングの一環としてIPアドレスをブロックしてみるだけの価値があるかもしれません。

MyKinstaでIPアドレスをブロックする

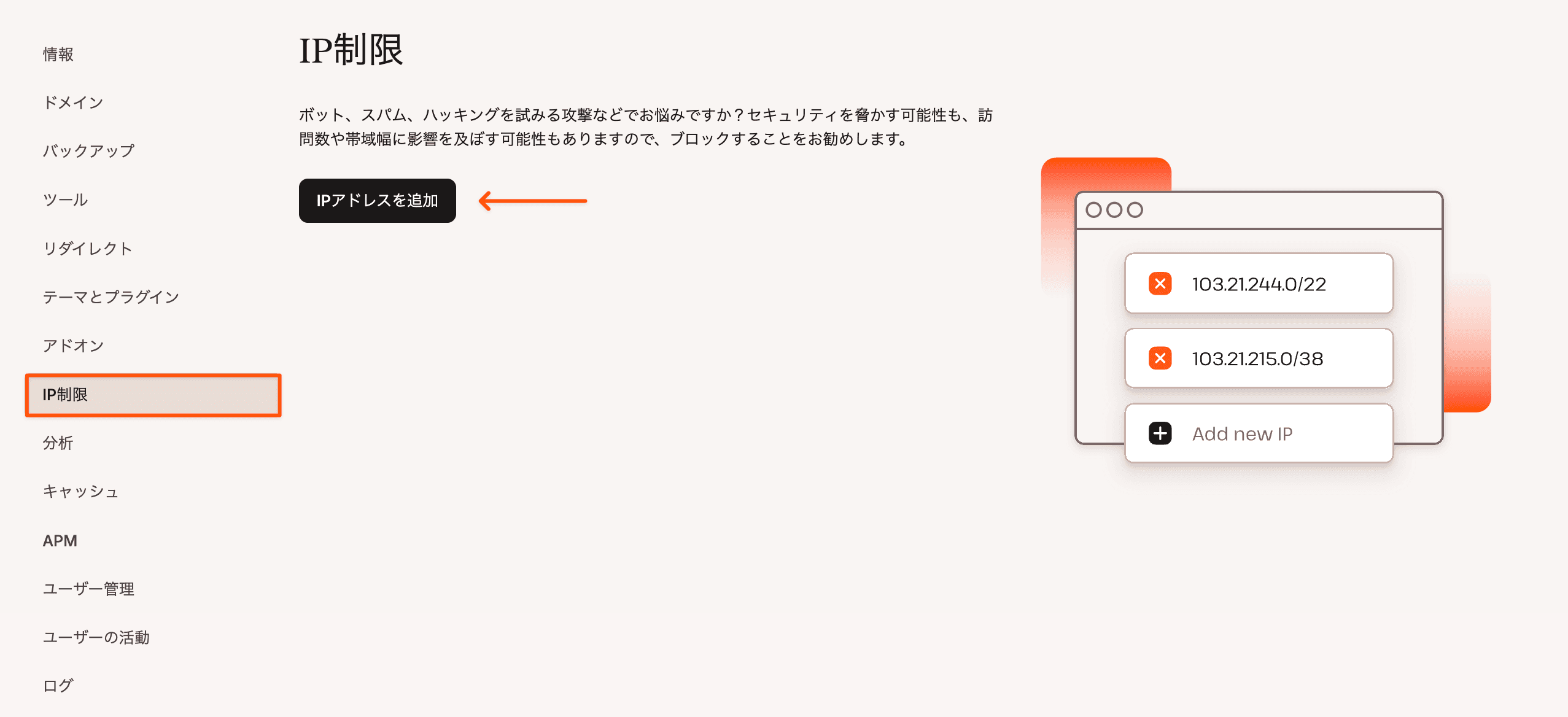

MyKinstaで特定のIPアドレス(または範囲指定)をブロックするには、「IP制限」ツールを使用します。

IP制限ツールは強力であるため、使い方を誤ると、正当なサービスや個人によるアクセスをブロックしてしまう可能性があります。特定のIPアドレスに関してご質問がございましたら、カスタマーサポートまでお気軽にご相談ください。

MyKinstaで、「サイト」>(サイト名)>「IP制限」へと進み、「IPアドレスを追加」をクリックします。

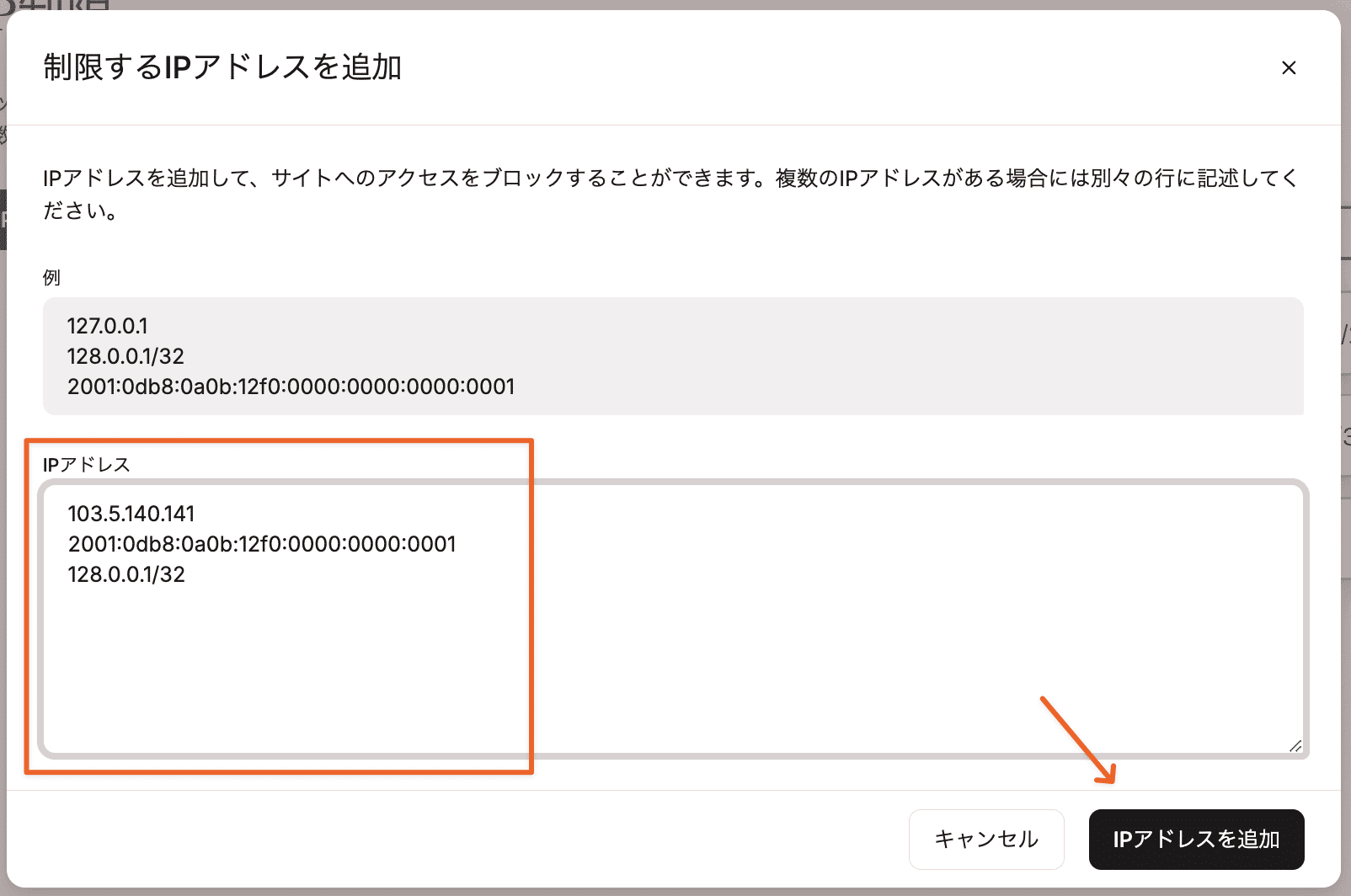

「制限するIPアドレスを追加」ポップアップが表示されるので、IPV4アドレス、IPV6アドレス、およびCIDR(Classless Inter-Domain Routing)IPアドレスの範囲を指定することができます。CIDRの範囲では、IPアドレスの連続した範囲(例:127.0.0.1~127.0.0.255)をまとめてブロックすることができます。有効なCIDRの範囲を生成するには、IPAddressGuide.comのようなサービスのご利用をおすすめします。

ブロックすることのできるIPアドレスの例をいくつかご紹介します。

- IPV4アドレス:103.5.140.141

- IPV6アドレス:2001:0db8:0a0b:12f0:0000:0000:0000:0001

- CIDRの範囲:128.0.0.1/32

ご希望のIPアドレスを入力したら、「IPアドレスを追加」をクリックします。

ここで指定したIPアドレスは、制限対象の一覧に表示されます。なお、この画面で、IPアドレスやその範囲を編集(編集/鉛筆アイコン)または削除(削除/ゴミ箱アイコン)することもできます。

CloudflareでIPアドレスをブロックする

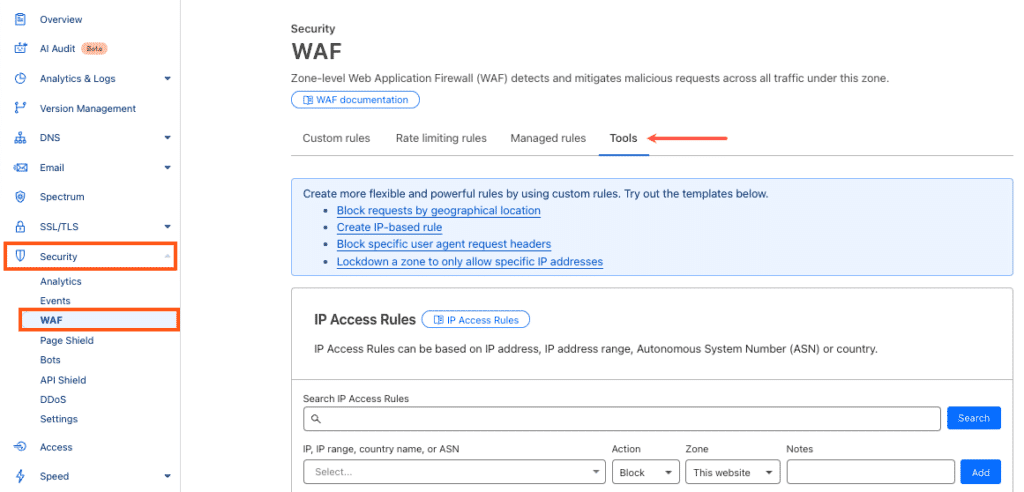

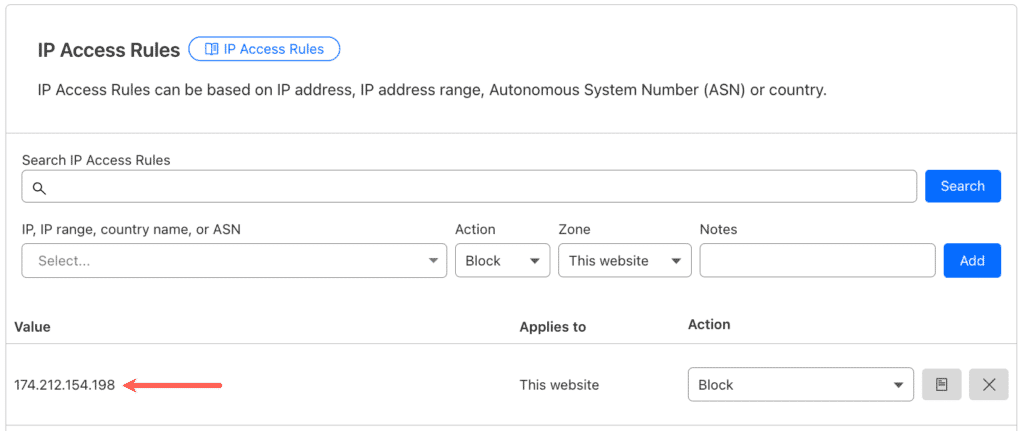

Cloudflareユーザーであれば、Cloudflare管理画面の「IP Accessルール」ツールを使用して、IPアドレスやIP範囲をブロックできます。

Cloudflareにログインし、「ファイアウォール」>「ツール」にアクセスします。

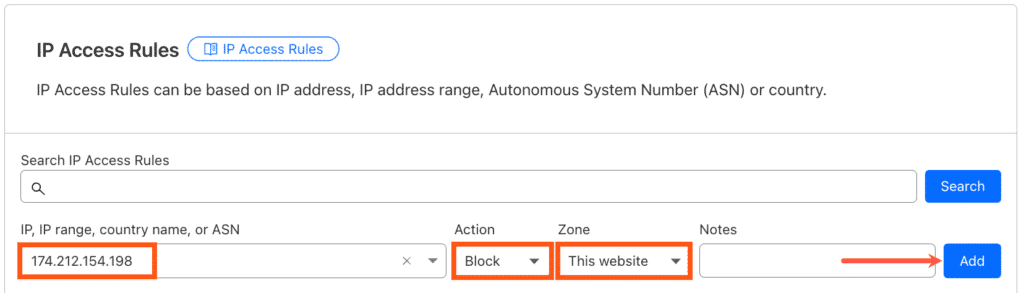

新規IP Accessルールを作成するには、IPアドレスを入力し、「ブロック」を選択して、「このウェブサイト」または、Cloudflareの全ドメインにルールを適用する「アカウント内のすべてのウェブサイト」を選択して、「追加」ボタンをクリックします。

追加したAccessルールは、「IP Accessルール」の一覧に表示されます。ここでは、アクションの変更、メモの追加、ルールの削除など、アクセスルールを変更できます。

Cloudflareでは「ブロック」以外にも、目的に応じて「チャレンジ」「許可リスト」「JavaScriptチャレンジ」の操作も行うことができます。

CloudflareでIP範囲、国、ASNをブロックする

CloudflareのIP Accessルールは、単一のIPアドレスだけでなく、IP範囲、国名、ASN(自律システム番号)にも対応しています。

- IPの範囲でブロックするには、IP Accessルール値にCIDRの範囲を指定します。

- 国でブロックするには、その国の英字2文字の国コードを指定します。

- ASN(単一のネットワーク事業者が管理するIPのリスト)でブロックするには、「AS」で始まるASNを指定します。