SAML SSO con Ping Identity

Ping Identity es un Proveedor de Identidad (IdP) que permite el inicio de sesión único (SSO) seguro, permitiendo a los usuarios de tu empresa acceder a múltiples aplicaciones con un solo inicio de sesión.

Con el inicio de sesión único basado en Security Assertion Markup Language (SAML) SSO, los empleados inician sesión una sola vez con sus credenciales corporativas (normalmente correo electrónico y contraseña). El IdP, como Ping Identity, verifica su identidad y les concede acceso seguro y sin interrupciones a todos los servicios conectados, sin necesidad de iniciar sesión por separado en cada aplicación.

Los propietarios de empresas o los administradores de TI pueden vincular el dominio de correo electrónico de su organización (por ejemplo, @mycompany.com) al IdP para que cualquier persona con una dirección de correo electrónico de la empresa sea reconocida automáticamente y pueda iniciar sesión de forma segura en las herramientas habilitadas para SAML.

Mediante Kinsta SAML SSO, puedes conectar Ping Identity con MyKinsta creando una aplicación SAML en Ping Identity, verificando el dominio de correo electrónico de tu empresa y añadiendo en MyKinsta los datos correspondientes de Ping Identity. De este modo, tu equipo podrá acceder con sus credenciales corporativas existentes, sin necesidad de crear ni gestionar cuentas independientes en MyKinsta.

Activar SSO en MyKinsta

Cuando configures el SSO SAML, puedes hacer clic en Guardar y salir de la configuración en cualquier momento para guardar tu progreso y volver más tarde.

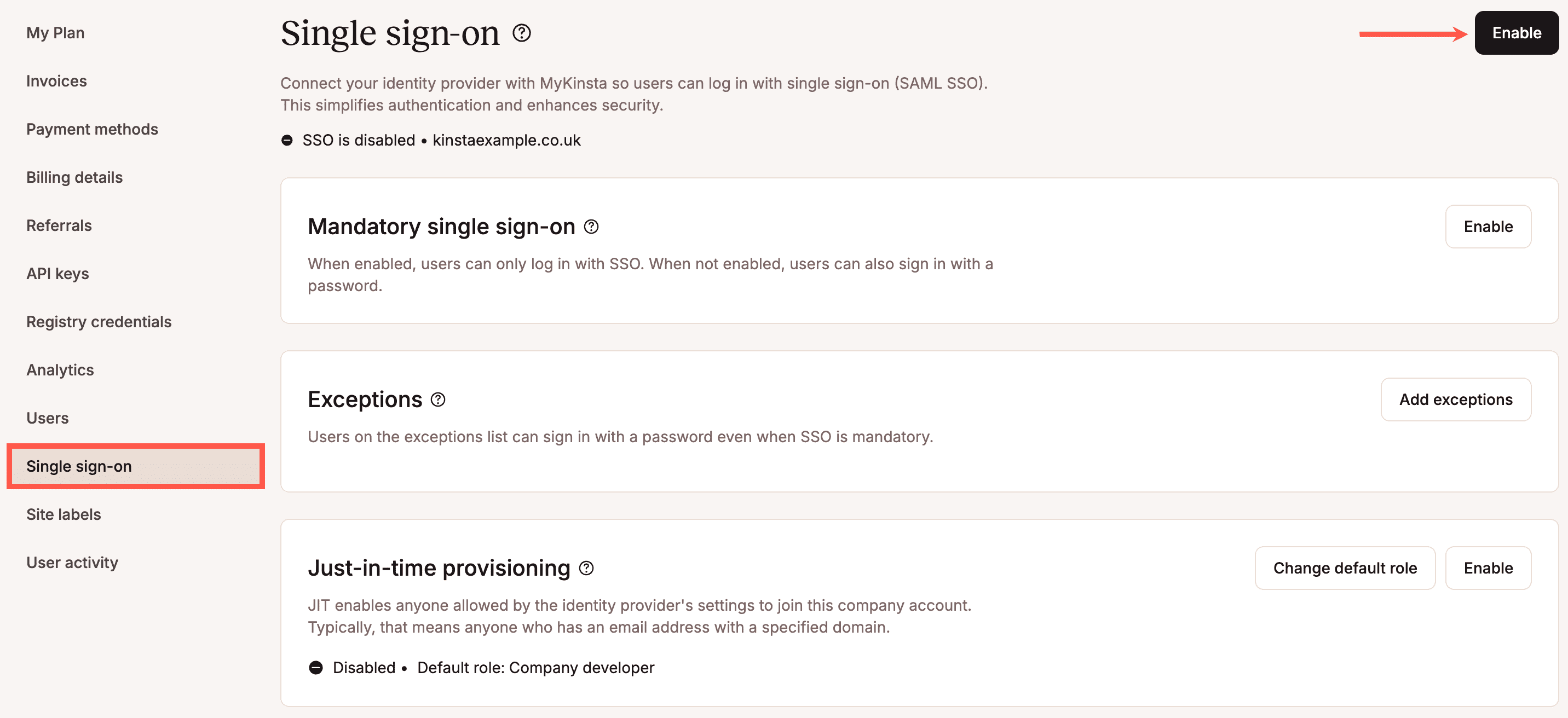

En MyKinsta, ve a tu nombre de usuario > Configuración de la empresa > Inicio de sesión único, y haz clic en Activar.

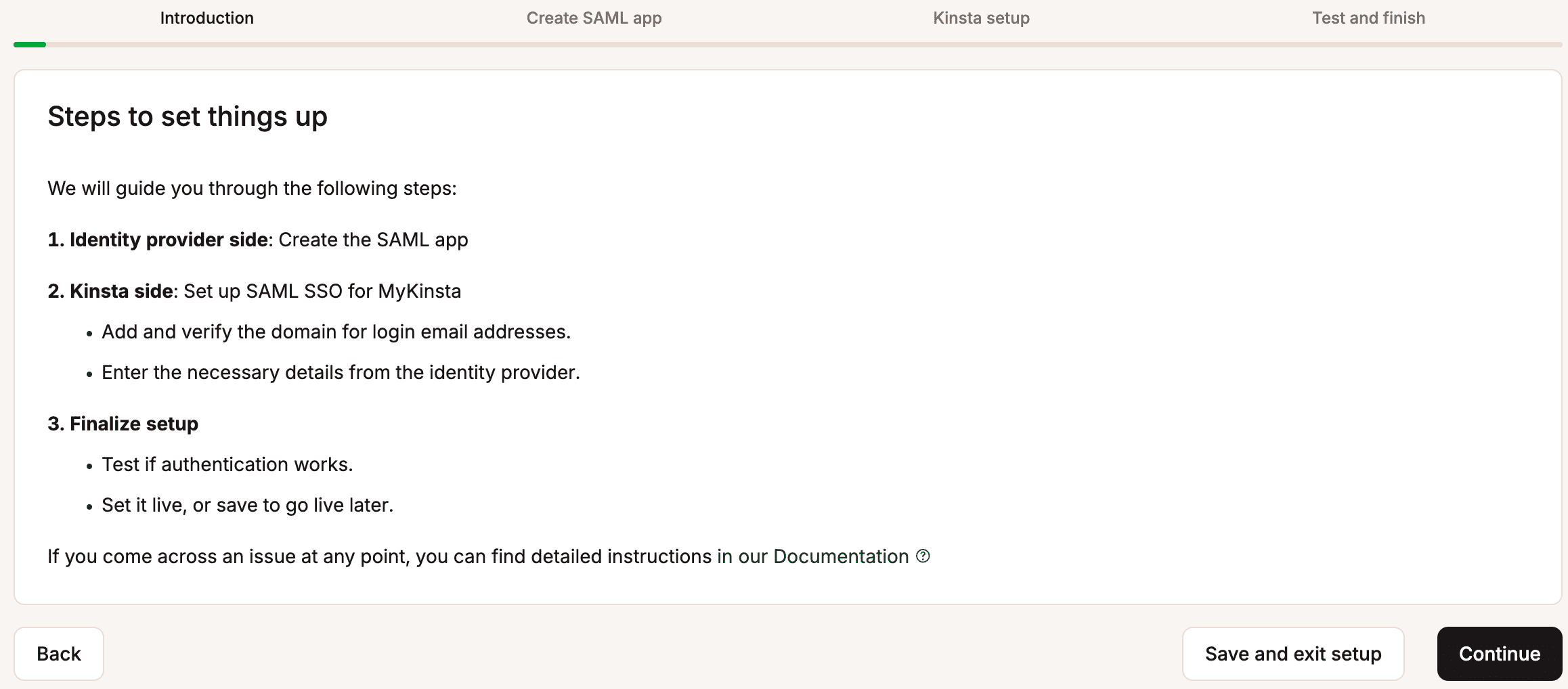

Lee la introducción, que explica cómo se configurará el SSO, y haz clic en Continuar.

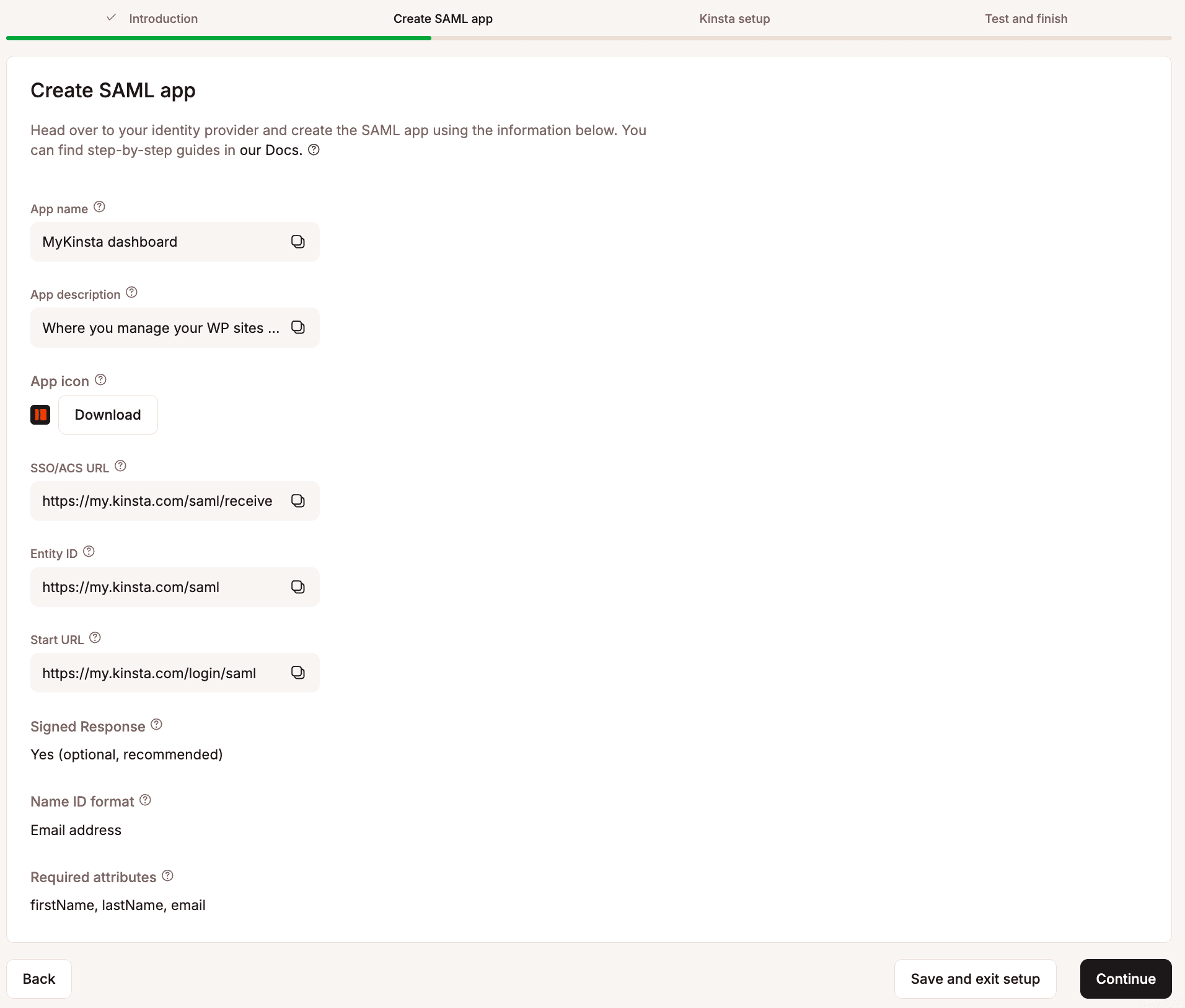

La siguiente página proporciona toda la información que necesitas para configurar tu aplicación SAML en Ping Identity.

Configurar la integración de la app en Ping Identity

En MyKinsta, la pestaña Crear aplicación SAML proporciona toda la información que necesitas para configurar tu aplicación SAML dentro de Ping Identity. Los siguientes pasos explican dónde añadir esta información.

Entra en Ping Identity como usuario con acceso de administrador, y dentro de Entornos, haz clic en Crear Entorno.

Haz clic en Crear una Solución de Personal y luego en Gestionar Entorno.

Haz clic en Aplicaciones y luego en el signo más para añadir una nueva aplicación.

Introduce el nombre de la Aplicación desde MyKinsta. También puedes descargar el icono de la Aplicación desde MyKinsta y subirlo al Icono, si es necesario. Selecciona Aplicación SAML y haz clic en Configurar.

Selecciona Introducir manualmente y completa la Configuración SAML en Ping Identity de la siguiente manera:

- ACS URLs: Copia y pega las URLs de SSO/ACS desde MyKinsta.

- Entity ID: Copia y pega el Entity ID desde MyKinsta.

Haz clic en Guardar.

Mapea tus atributos de Ping Identity

Haz clic en Asignaciones de Atributos y luego haz clic en el icono de edición.

Añade los siguientes atributos:

| Atributos | Mapeos en PingOne | Obligatorio |

|---|---|---|

| firstName | Given Name | Seleccionado |

| lastName | Family Name | Seleccionado |

| Email Address | Seleccionado |

Haz clic en Guardar.

Asignar acceso de usuario en Ping Identity

De forma predeterminada, la nueva aplicación permitirá el acceso a todos los usuarios. Para definir grupos de usuarios específicos para el acceso a esta, en Ping Identity, navega hasta Aplicaciones, selecciona la aplicación que has configurado para el panel de control de MyKinsta, haz clic en Acceso y, a continuación, haz clic en el icono de edición. Puedes elegir si deseas que solo los usuarios administradores accedan a la aplicación o seleccionar qué grupos deben tener acceso.

Configuración de Kinsta

En MyKinsta, en Crear aplicación SAML, haz clic en Continuar para que estés en la página de configuración de Kinsta.

Dominio de correo electrónico

En Nombre de dominio, introduce el dominio de correo electrónico que utilizarán los usuarios para iniciar sesión utilizando SAML SSO, y haz clic en Añadir dominio.

Sólo las cuentas MyKinsta con una dirección de correo electrónico que coincida con el dominio verificado pueden autenticarse mediante SAML. Por ejemplo, si SAML está activado para example.com, sólo los usuarios con una dirección de correo electrónico @example.com podrán iniciar sesión para esa empresa.

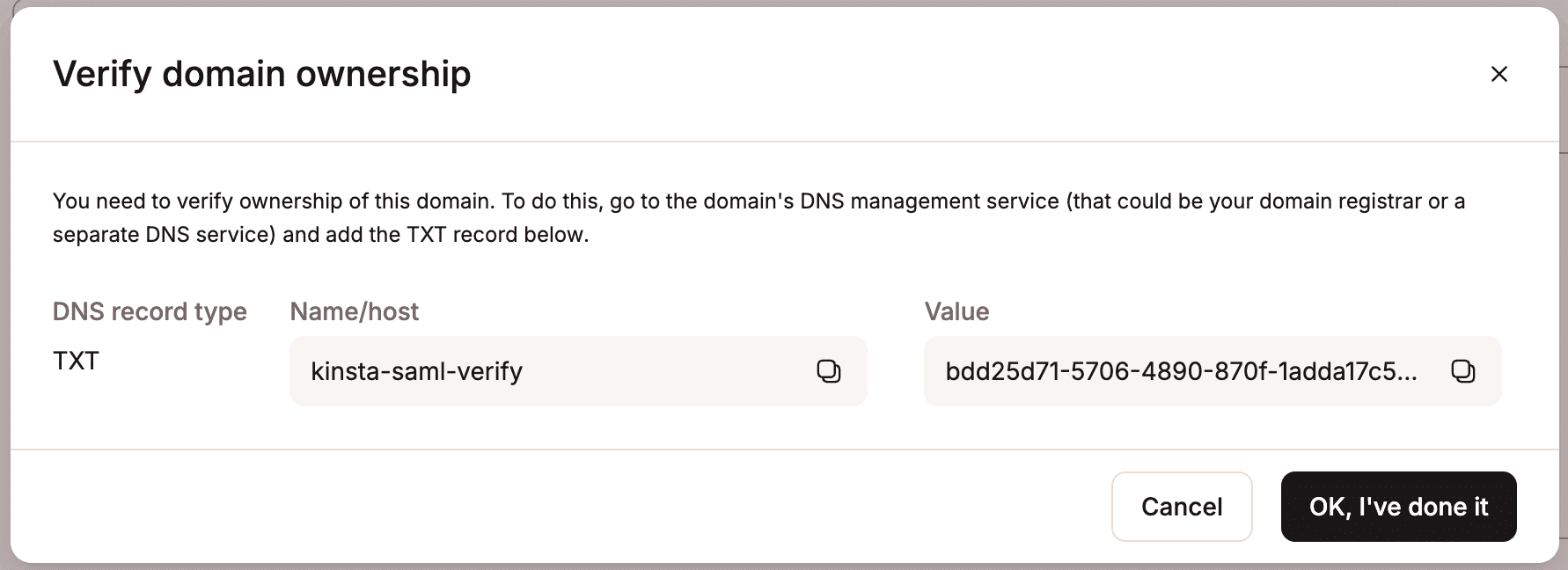

Si el dominio ya ha sido verificado en MyKinsta a través de la gestión de DNS o como dominio de sitio, se verificará automáticamente. Si no lo ha sido, se te pedirá que añadas un registro TXT a tu servicio de gestión de DNS para confirmar la propiedad del dominio.

Como los cambios de DNS pueden tardar en propagarse, puedes hacer clic en Guardar y salir de la configuración para guardar tu progreso y volver más tarde.

Configurar SAML de Kinsta

En Ping Identity, ve a Aplicaciones, selecciona la aplicación que configuraste para el Panel MyKinsta, haz clic en Visión General, y luego desplázate hacia abajo hasta Detalles de la Conexión.

Esta página proporciona toda la información que necesitas para configurar SAML en MyKinsta.

En MyKinsta, dentro de la pestaña Configuración de Kinsta de inicio de sesión único, completa los campos de la siguiente manera:

- URL de SSO: Copia y pega la URL de inicio de sesión único desde Ping Identity.

- Identificador de entidad (Entity ID): Copia y pega el Issuer ID desde Ping Identity.

- Certificado público: Dentro de Ping Identity, haz clic en Download Signing Certificate (Descargar certificado de firma), selecciona X509 PEM (.crt). Abre este archivo en cualquier editor de texto, y copia y pega el contenido en MyKinsta.

Haz clic en Continuar.

Prueba la autenticación en MyKinsta

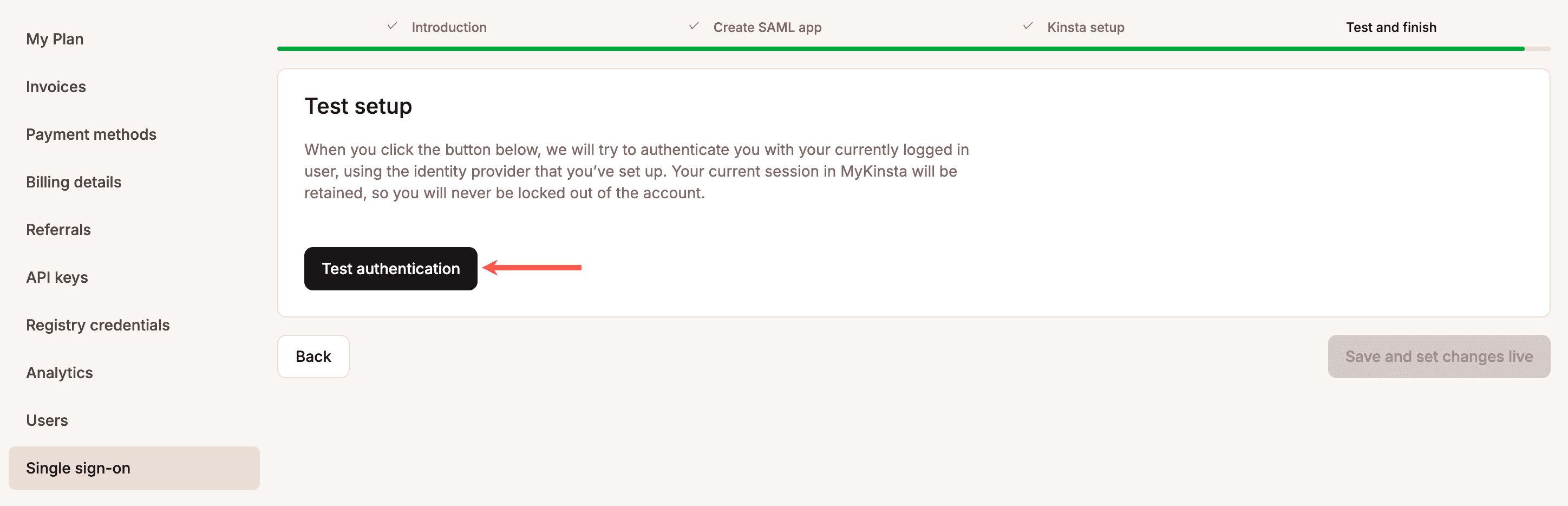

No puedes activar el SSO SAML en MyKinsta sin antes probar la autenticación.

En MyKinsta, dentro de la pestaña Prueba y finalización del inicio de sesión único, haz clic en Probar autenticación.

Aparecerá una notificación si la prueba se ha realizado correctamente o si ha fallado.

Si la prueba falla, haz clic en Atrás y comprueba tu configuración SAML en Ping Identity y en MyKinsta.

Si la prueba tiene éxito y quieres activar SAML, haz clic en Guardar y activa los cambios.

Los usuarios de tu empresa MyKinsta ahora podrán iniciar sesión con el SSO SAML o introduciendo su nombre de usuario y contraseña. Los usuarios que inicien sesión a través de un IdP no tendrán que completar la autenticación de dos factores (2FA) de Kinsta, ya que la autenticación la gestiona directamente el IdP.

Si quieres obligar a los usuarios a iniciar sesión a través de SAML, puedes activar el SSO Obligatorio y añadir Excepciones. También puedes activar el aprovisionamiento JIT para permitir que los usuarios autorizados por tu IdP accedan a tu empresa MyKinsta sin necesidad de una invitación.

Cambiar la duración de la sesión

Tu proveedor de identidad (IdP) determina cuánto tiempo permanece activa tu sesión SSO y cuándo caduca. Si tu IdP no especifica una duración de sesión, MyKinsta establece por defecto una sesión de 24 horas.

Cuando tu sesión SSO caduque, se cerrará tu sesión SSO. Si trabajas en una empresa que utiliza SSO, se te pedirá que vuelvas a autenticarte. Si tienes acceso a varias empresas en MyKinsta, permanecerás conectado en general, pero tendrás que volver a autenticarte antes de acceder a cualquier empresa que requiera SSO.

Para más detalles sobre cómo ajustar la duración de la sesión, consulta la documentación de Ping Identity.