Amazon CloudFront

A Amazon CloudFront é uma rede de entrega de conteúdo segura e programável. Uma vez que você tenha lançado seu site na Kinsta, se quiser usar a Amazon CloudFront em vez do CDN da Kinsta, este guia mostrará como fazer isso.

Algumas das características de segurança do CloudFront incluem criptografia de nível de campo e proteção contra-ataques DDoS de nível do aplicativo e de rede.

Solicite um certificado SSL personalizado

Parte da sua configuração de distribuição Cloudfront inclui o aplicativo de um certificado SSL personalizado. Como isso pode levar de alguns minutos a várias horas para ser concluído, nós recomendamos solicitar o certificado SSL personalizado antes de iniciar o processo de criação de uma nova distribuição.

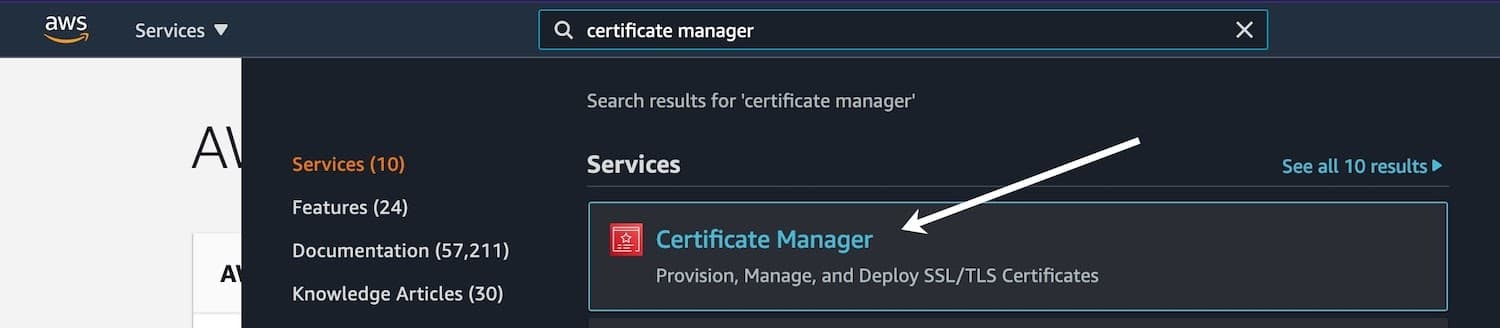

Caso você ainda não tem uma conta AWS, você pode criar uma aqui. Uma vez conectado à sua conta AWS, procure por “gerenciador de certificados” usando a caixa de busca na barra de menu, e clique em Certificate Manager em Services.

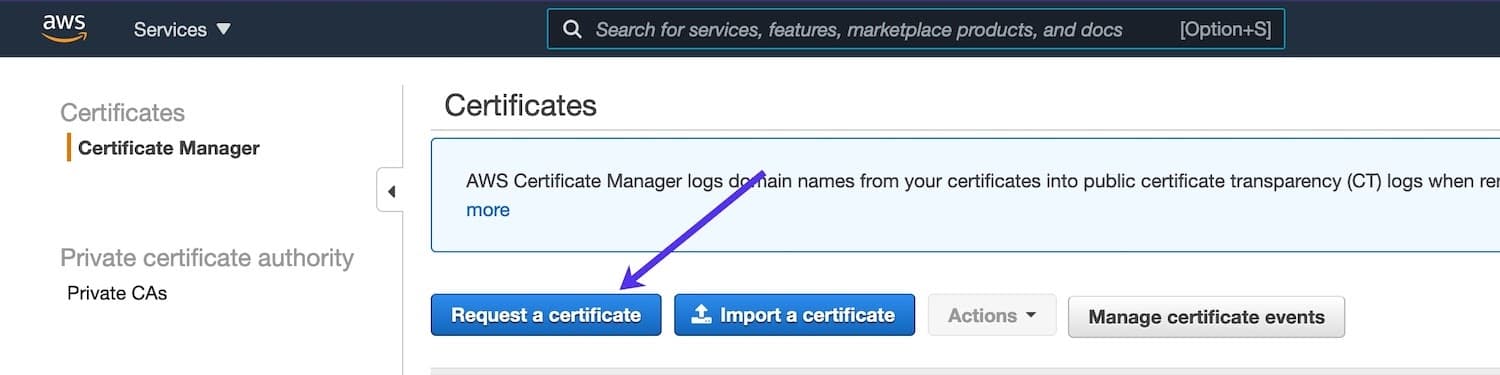

No Certificate Manager, clique no botão Request a certificate.

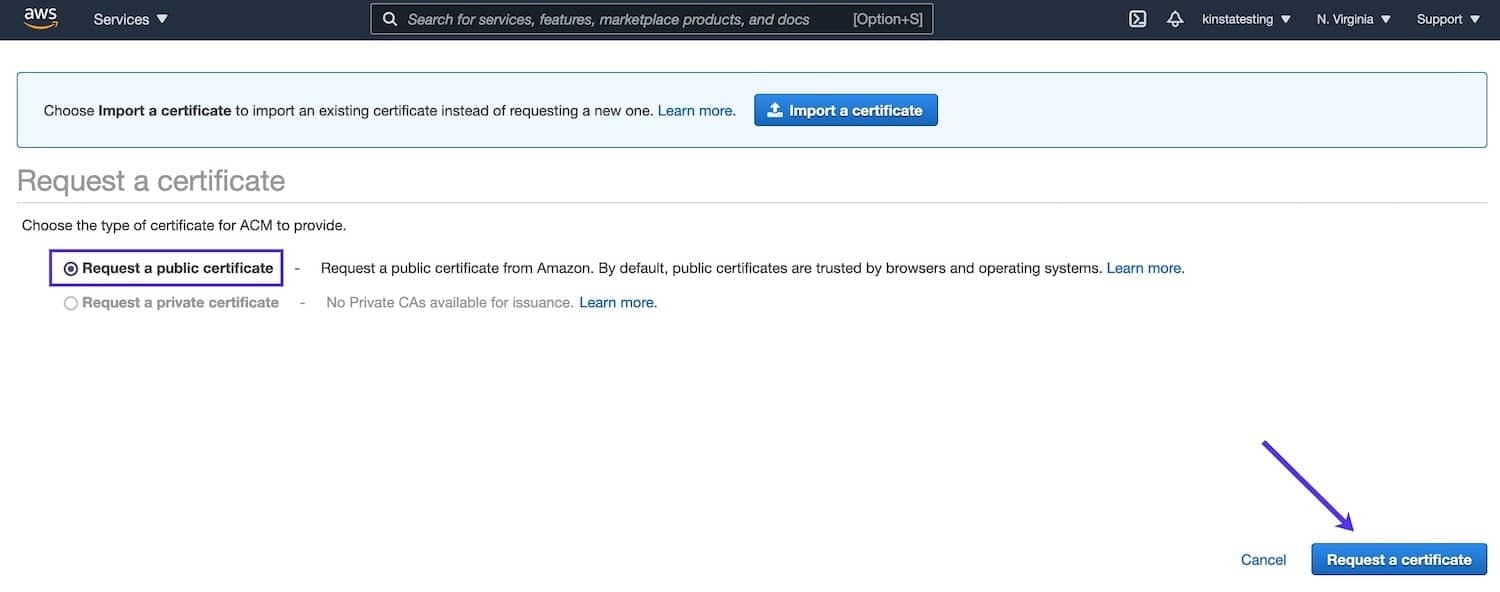

Na página seguinte, selecione Request a public certificate e clique no botão Request a certificate.

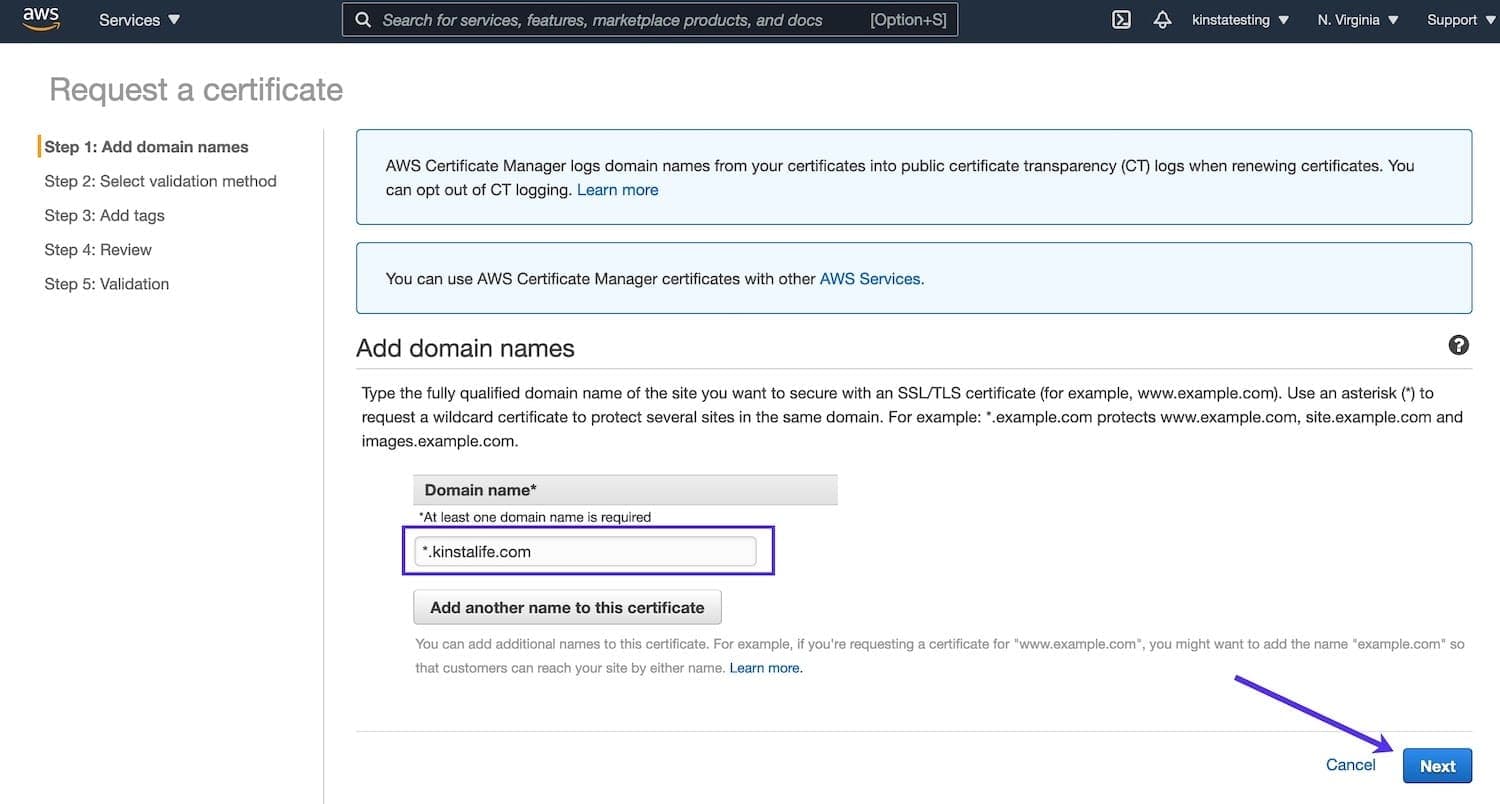

Adicionando nomes de domínio

No formulário Request a certificate form, adicione seu domínio personalizado (o domínio principal do seu site na Kinsta) à lista de nomes de domínio (se você estiver adicionando um domínio raiz, certifique-se de adicionar o domínio não-www e www ou adicione o domínio wildcard como *.example.com), e clique em Next.

Validando o domínio

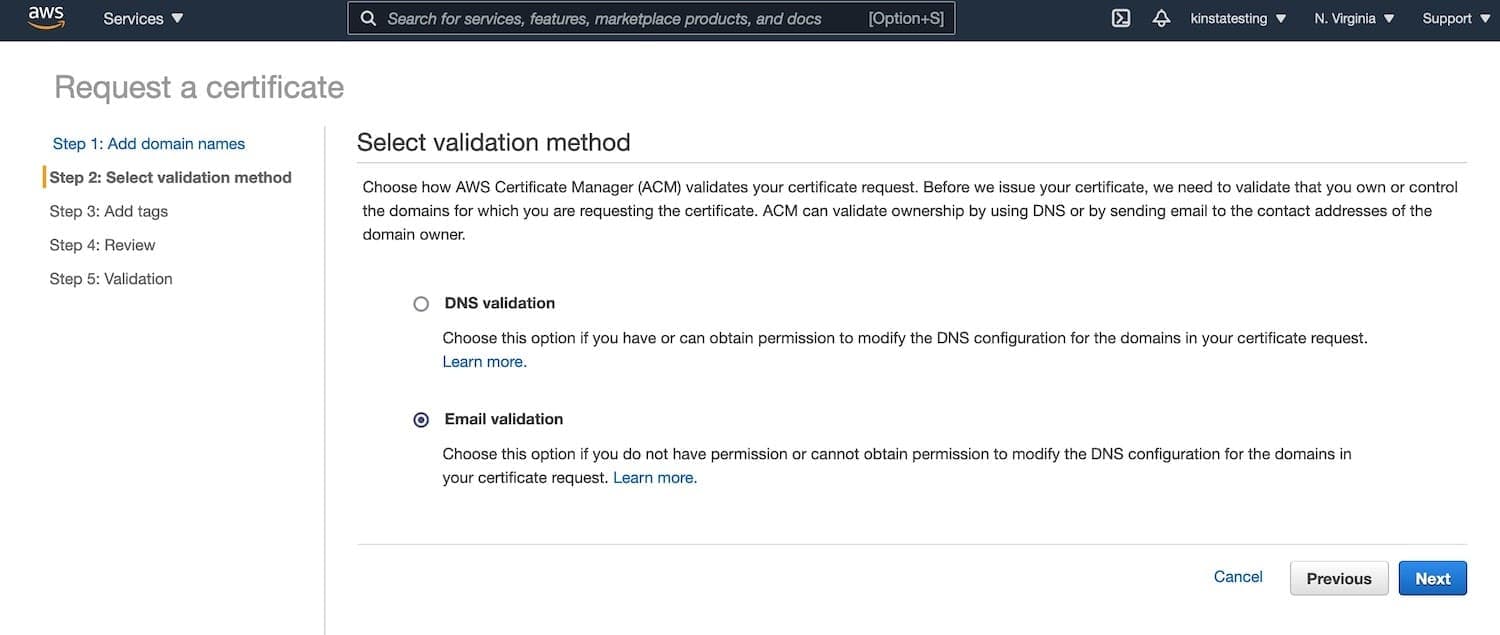

Na próxima tela, você escolherá a validação de e-mail ou DNS para o seu certificado SSL. Escolha a opção que funciona melhor para você.

Caso o seu registro de domínio não tem proteção de privacidade que esconde suas informações de contato de pesquisas WHOIS, ou se o e-mail enviado para o endereço de e-mail proxy for encaminhado para o seu endereço de e-mail real, você pode usar o método de validação de e-mail para validar seu pedido de certificado.

Se você não puder receber e-mails no endereço de e-mail mostrado nas buscas WHOIS, você precisará usar o método de validação DNS.

Validando o E-mail

Selecione Email validation e clique no botão Next para iniciar a validação do e-mail.

Você receberá até 8 e-mails para cada domínio que você adicionou ao certificado, e você precisará agir em pelo menos um e-mail para cada domínio para completar a validação.

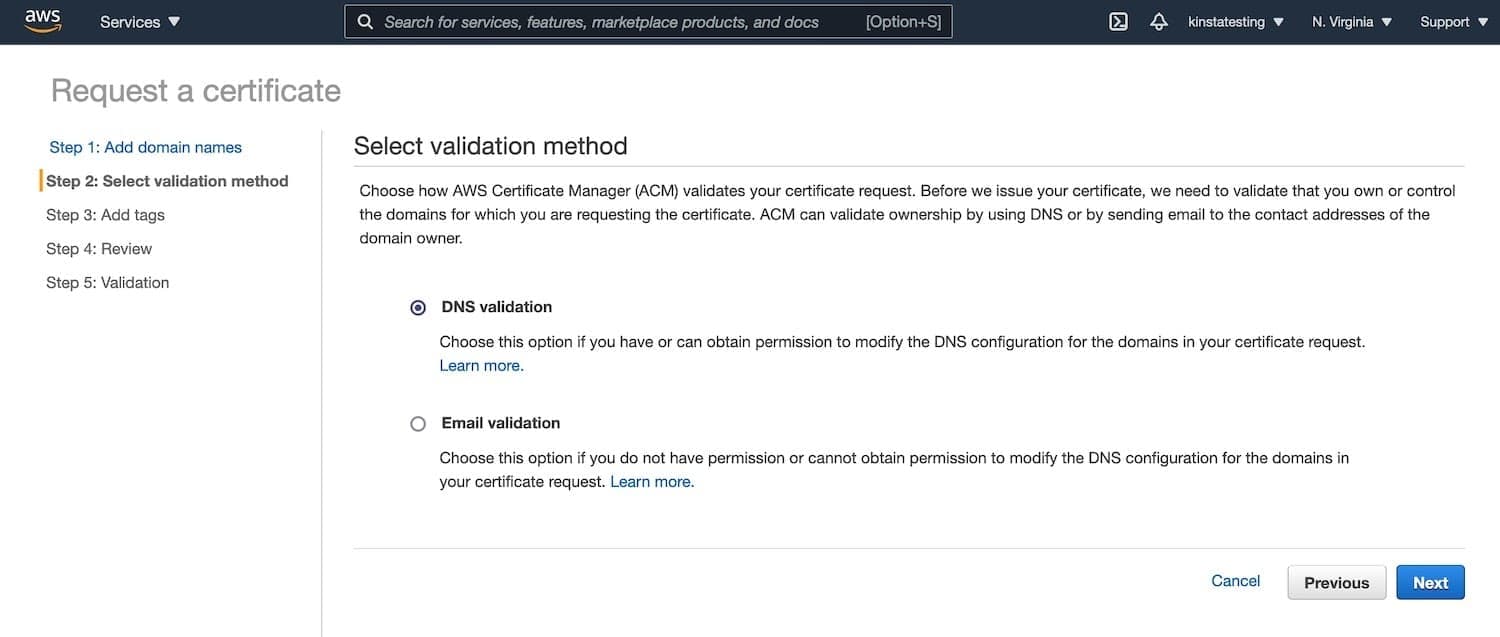

Validando o DNS

Para usar este método, selecione o método de validação DNS e clique no botão Next.

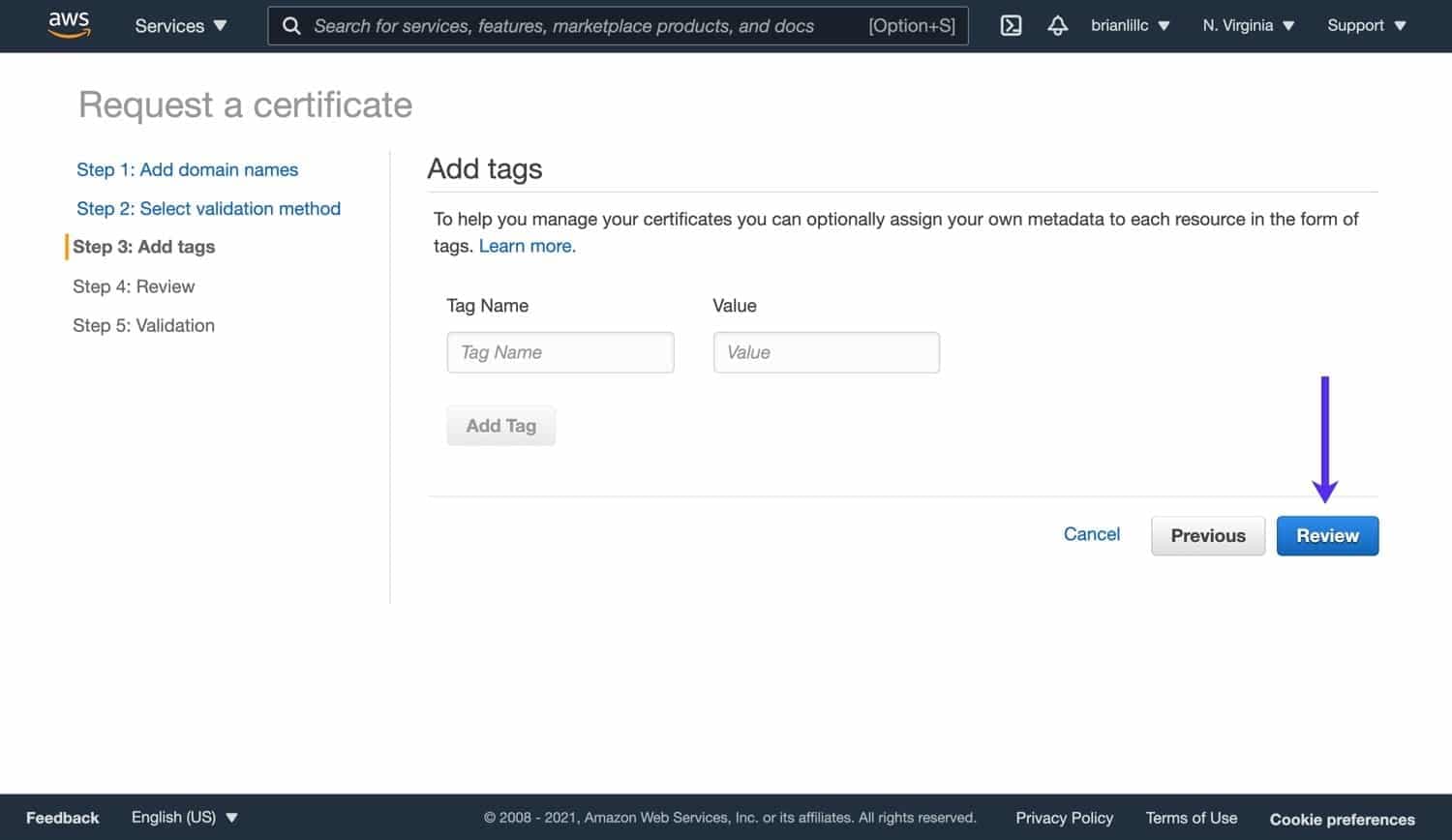

Na página Add tags, sinta-se à vontade para adicionar algumas tags opcionais se necessário, e clique em Review para prosseguir para o próximo passo.

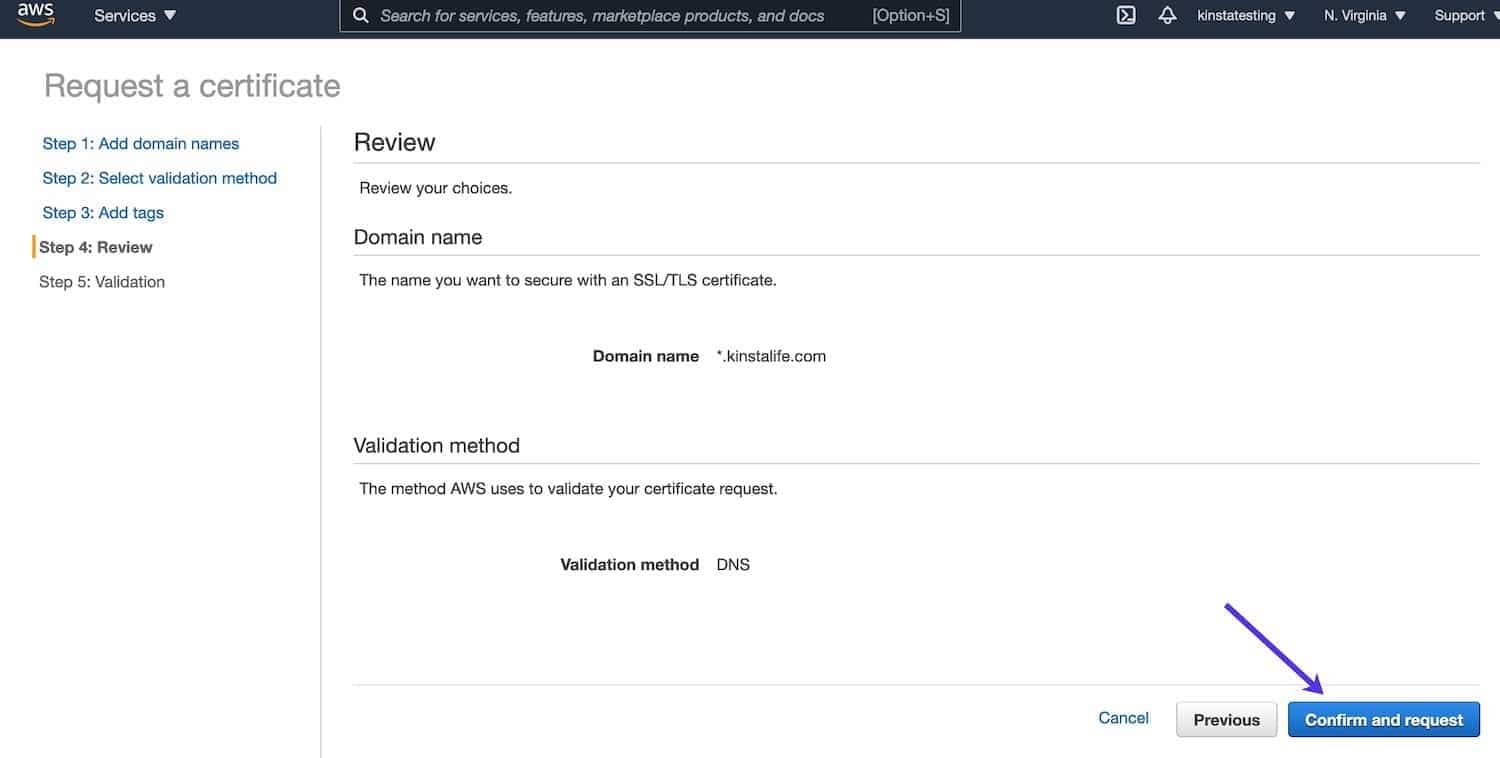

Na página de Review, clique no botão Confirm and request para prosseguir para a etapa de validação.

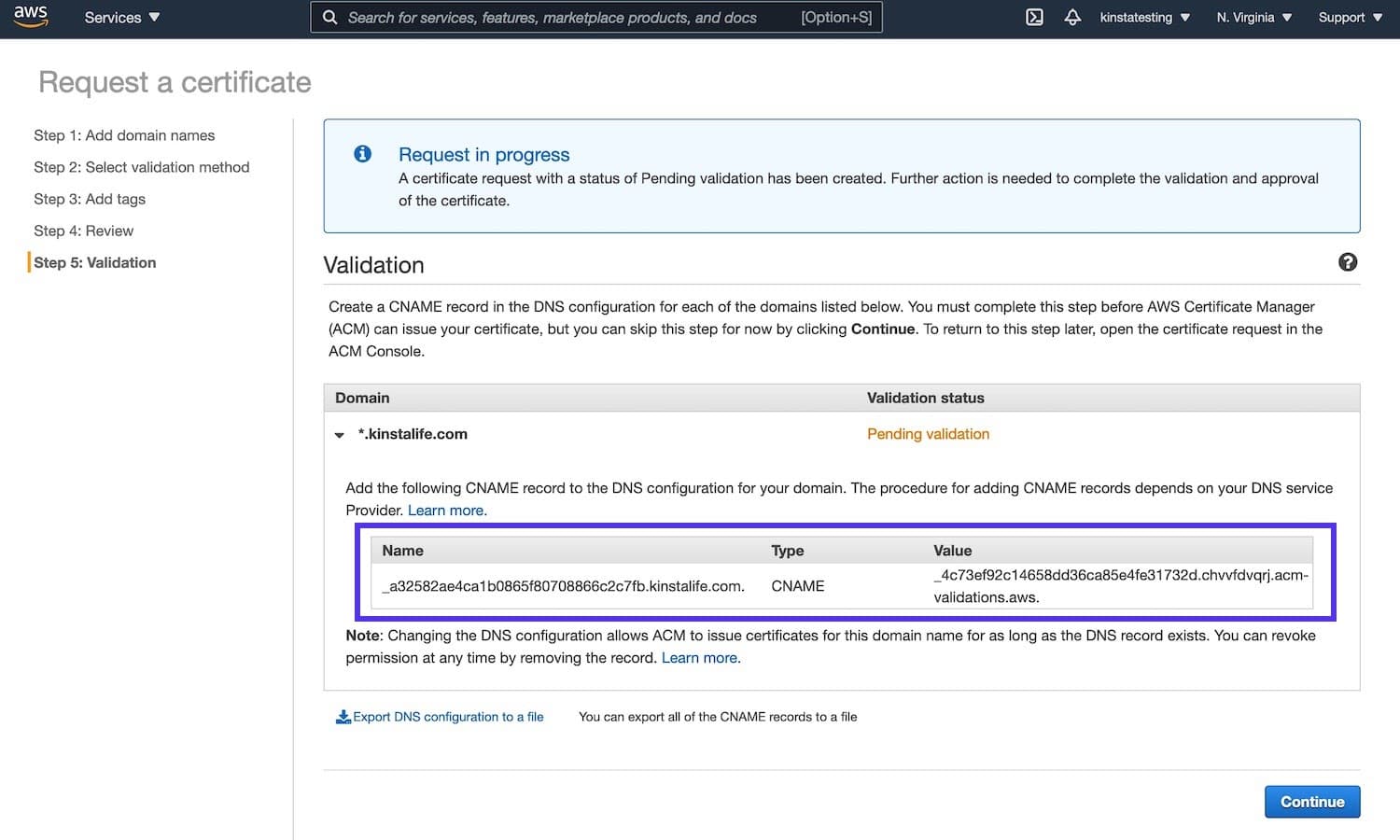

Na página seguinte, clique na seta ao lado do seu nome de domínio personalizado para visualizar os detalhes do CNAME para validação. Você precisará criar um registro CNAME para o seu domínio personalizado com estes detalhes.

Para adicionar este novo registro CNAME, entre no local onde você gerencia o DNS do seu domínio. Para este exemplo, nós lhe mostraremos como adicionar o registro CNAME no DNS da Kinsta. Caso você tem um provedor DNS diferente (pode ser seu registrador ou outro host DNS, dependendo de onde você apontou os servidores de nomes do seu domínio), os passos podem ser um pouco diferentes.

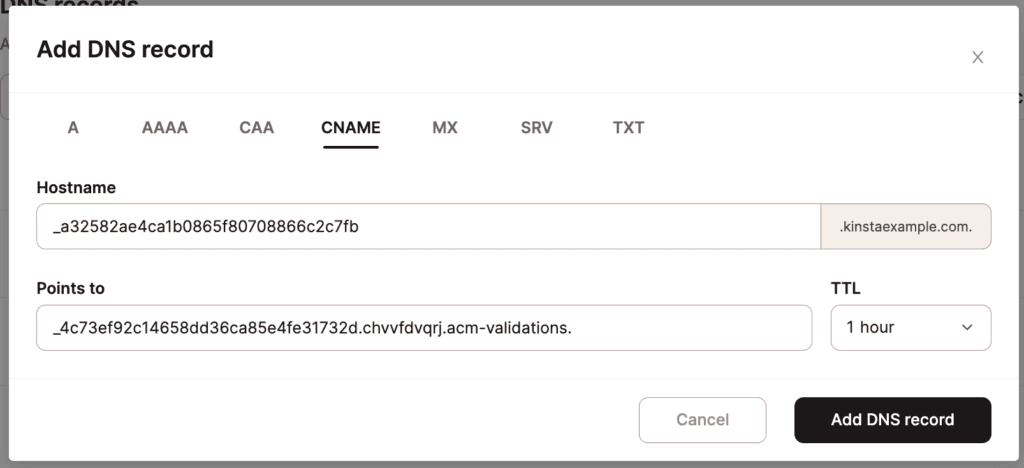

- Clique em DNS na barra lateral esquerda de navegação no MyKinsta.

- Clique no link Gerenciar para o domínio ao qual você deseja adicionar um registro DNS.

- Clique no botão Adicionar um registro DNS.

- Clique na aba CNAME e adicione o Hostname (tudo antes do seu domínio personalizado no campo Nome da CloudFront) e Apontar para (Value from CloudFront). Clique no botão Adicionar registro DNS para salvar seu novo registro CNAME.

Nota: Dependendo da configuração TTL do seu registro DNS, pode levar de alguns minutos a horas para que o registro DNS se propague.

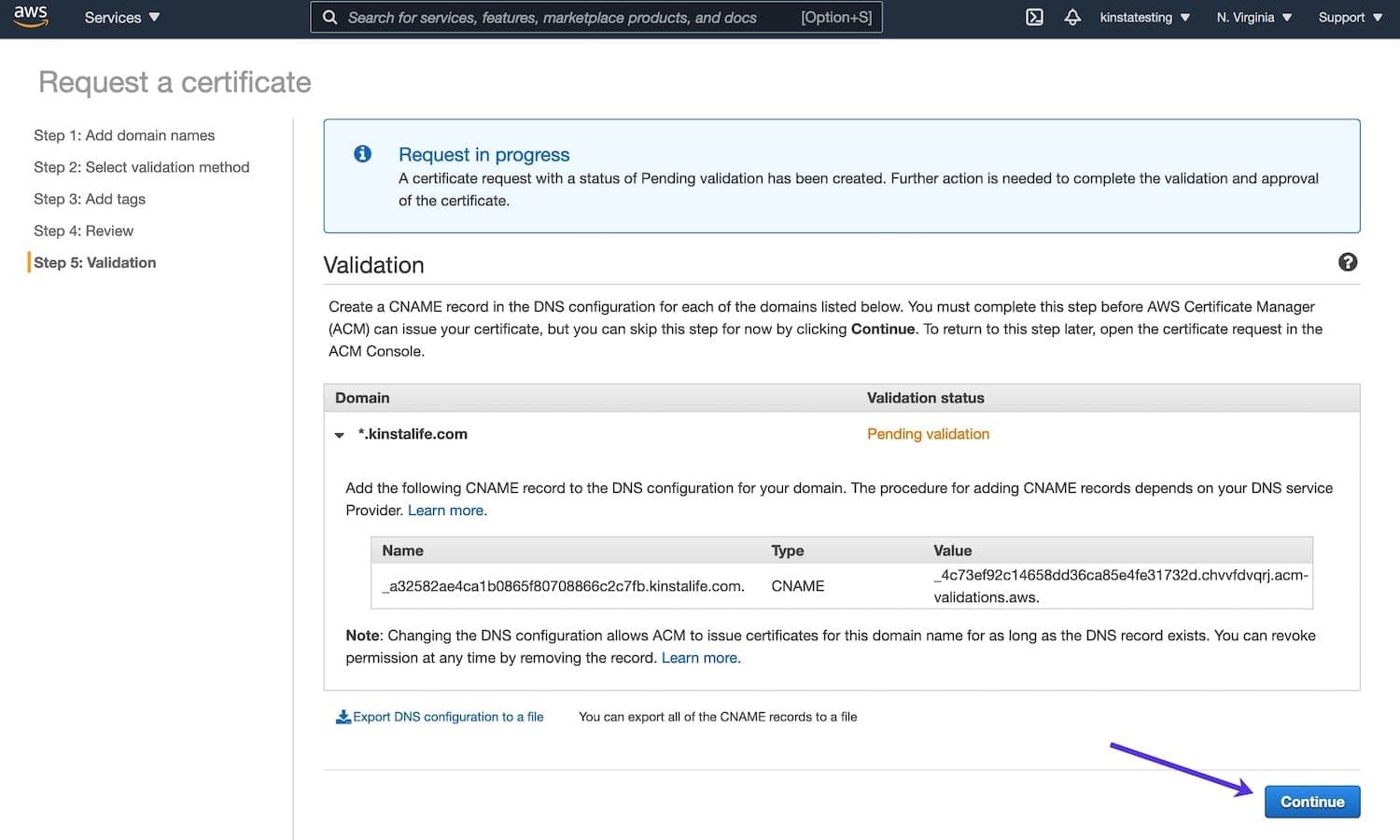

Volte para a página de validação do CloudFront e clique em Continue.

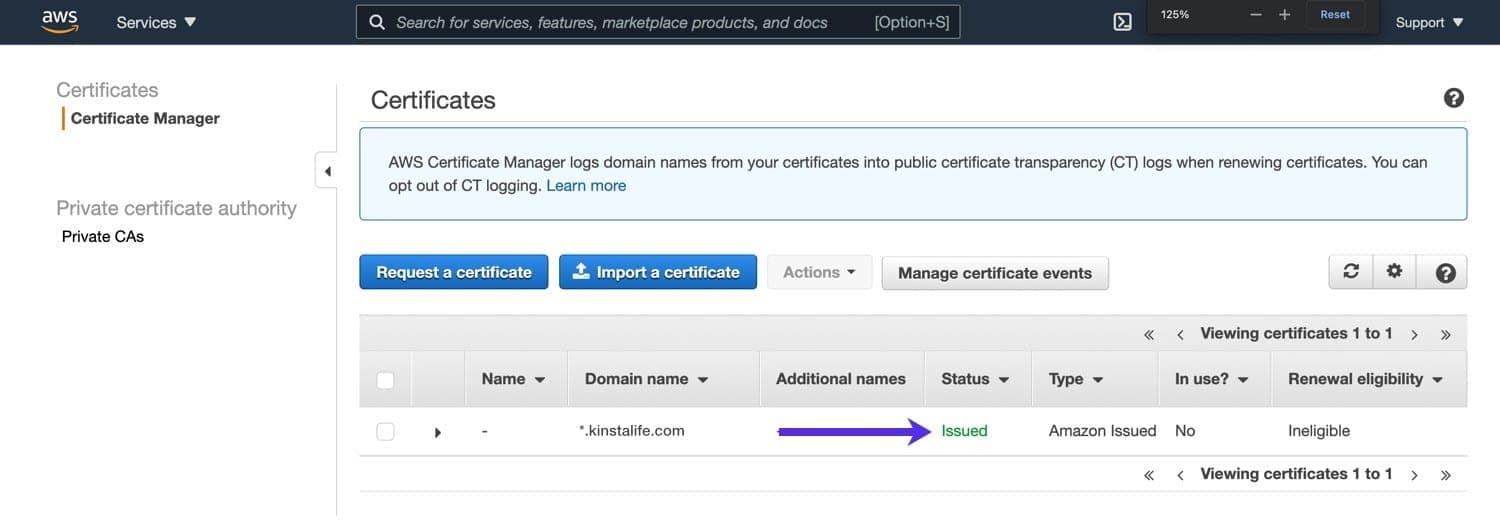

Uma vez que o registro CNAME se propagar e tiver sido validado, o status do certificado SSL mudará de Pending para Issued.

Seu novo certificado SSL está pronto para ser usado com sua nova distribuição CloudFront, e você pode começar a configurar isso agora.

Configure e implante a zona CloudFront

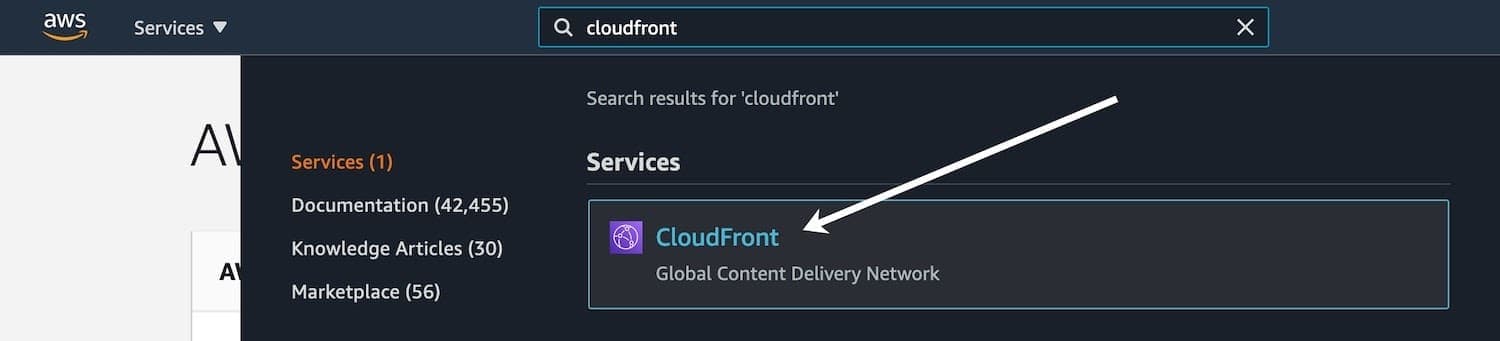

O próximo passo é configurar e implantar uma zona CloudFront. Em sua conta AWS, procure por “CloudFront” usando a caixa de busca na barra de menu, e clique em CloudFront em Services.

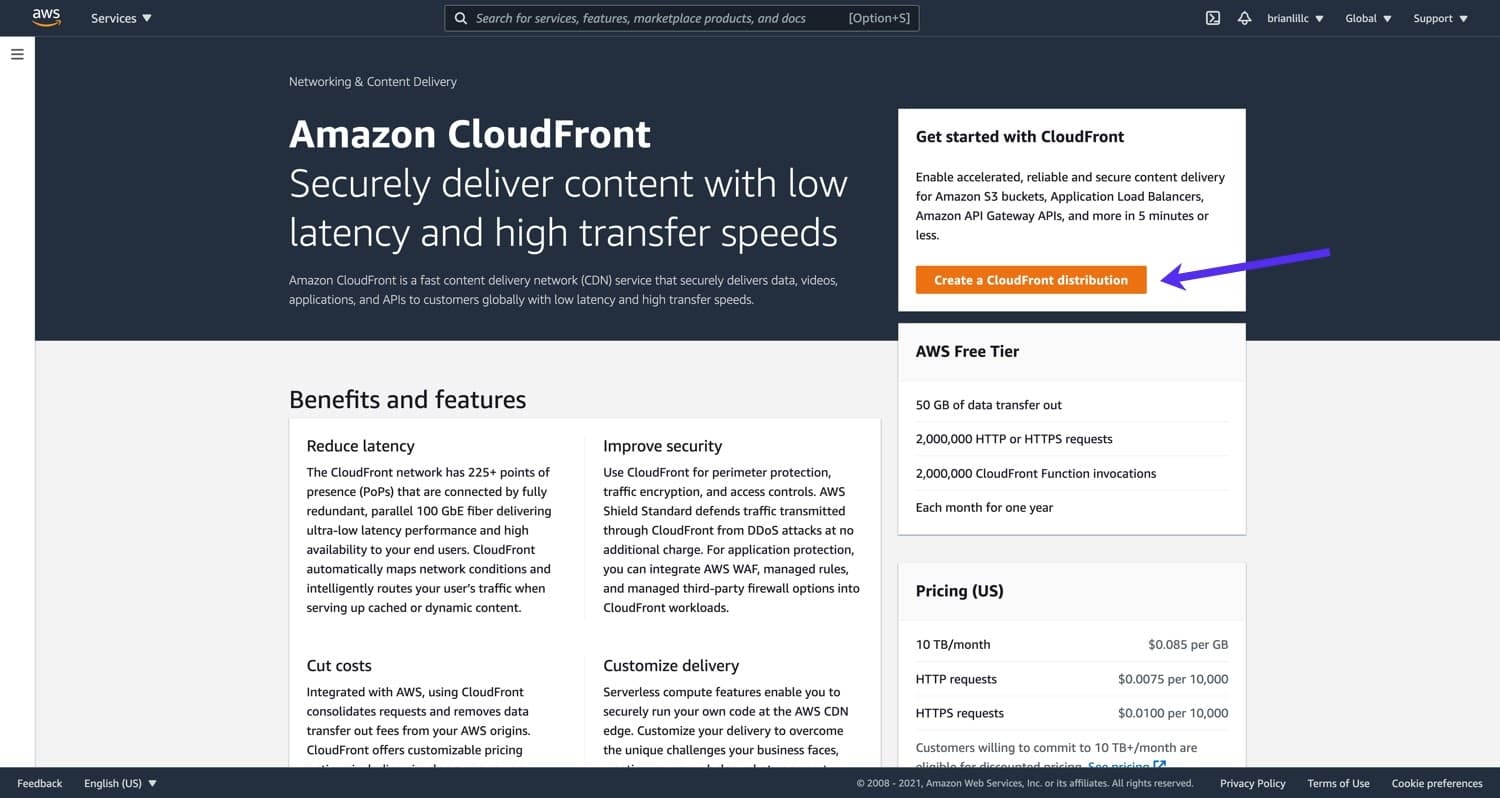

A seguir, clique em Create a CloudFront distribution.

Você pode configurar os detalhes para uma nova zona CloudFront na página Criar Distribuição. Recomendamos a configuração abaixo para a máxima compatibilidade com a integração do Kinsta Cloudflare.

Origem

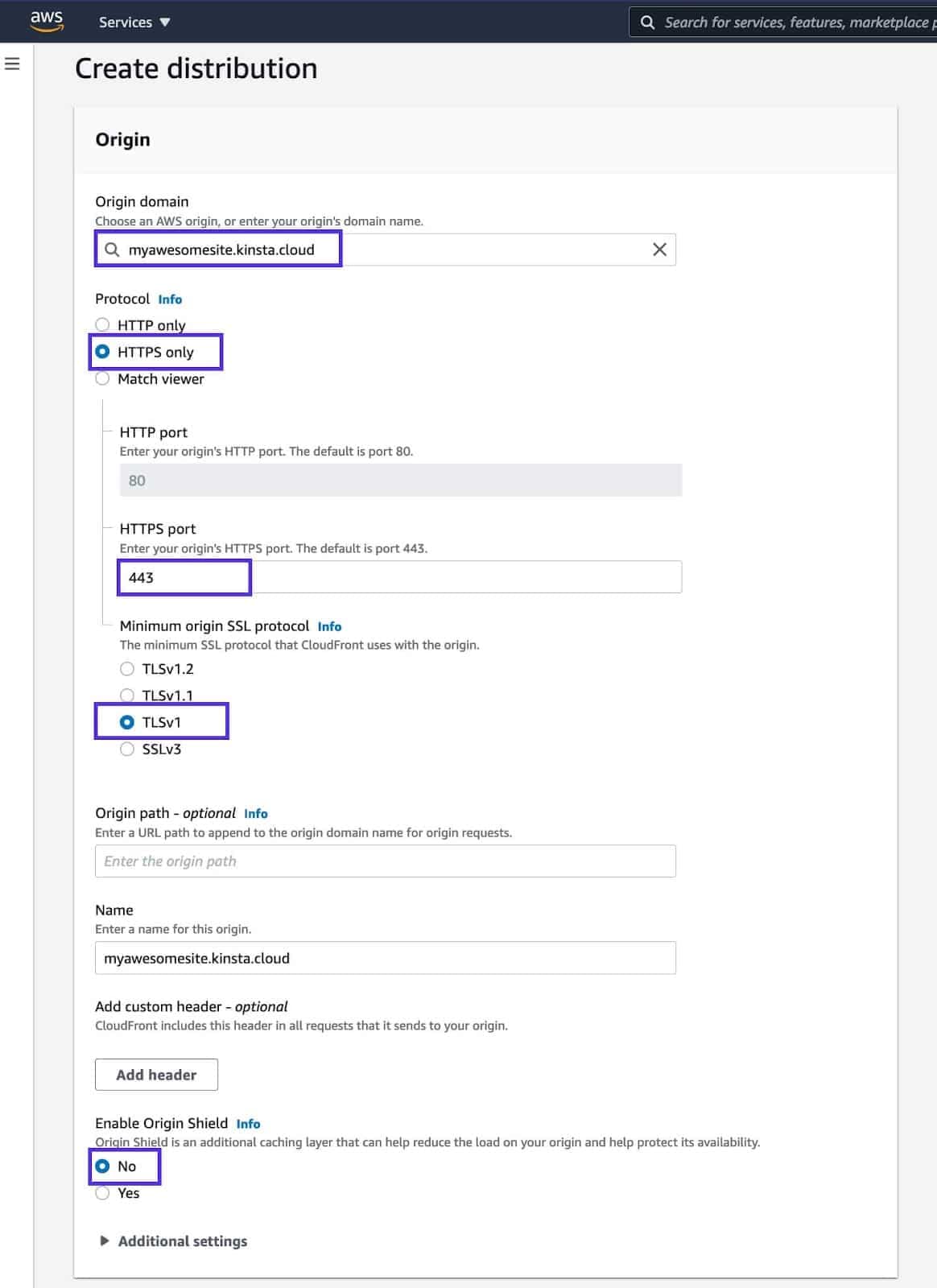

Configurações de origem recomendadas:

- Domínio Origem: O domínio kinsta.cloud do seu site (em nosso exemplo aqui: myawewsomesite.kinsta.cloud). CloudFront não aceita um endereço IP como origem, então você deve usar o domínio kinsta.cloud do seu site neste campo.

Os 3 campos seguintes aparecem assim que você entra no seu domínio de origem:- Protocol: HTTPS only

- HTTPS Port: 443

- Minimum Origin SSL Protocol: TLSv1

- Origin path: Deixe isso em branco.

- Name (optional): Você pode inserir um nome personalizado para a origem aqui, mas não é necessário.

- Enable Origin Shield: Não.

Comportamento padrão do cache

Ao configurar as configurações de comportamento do cache, você precisará criar duas políticas de CloudFront: política de cache e política de solicitação, que delineamos para você abaixo.

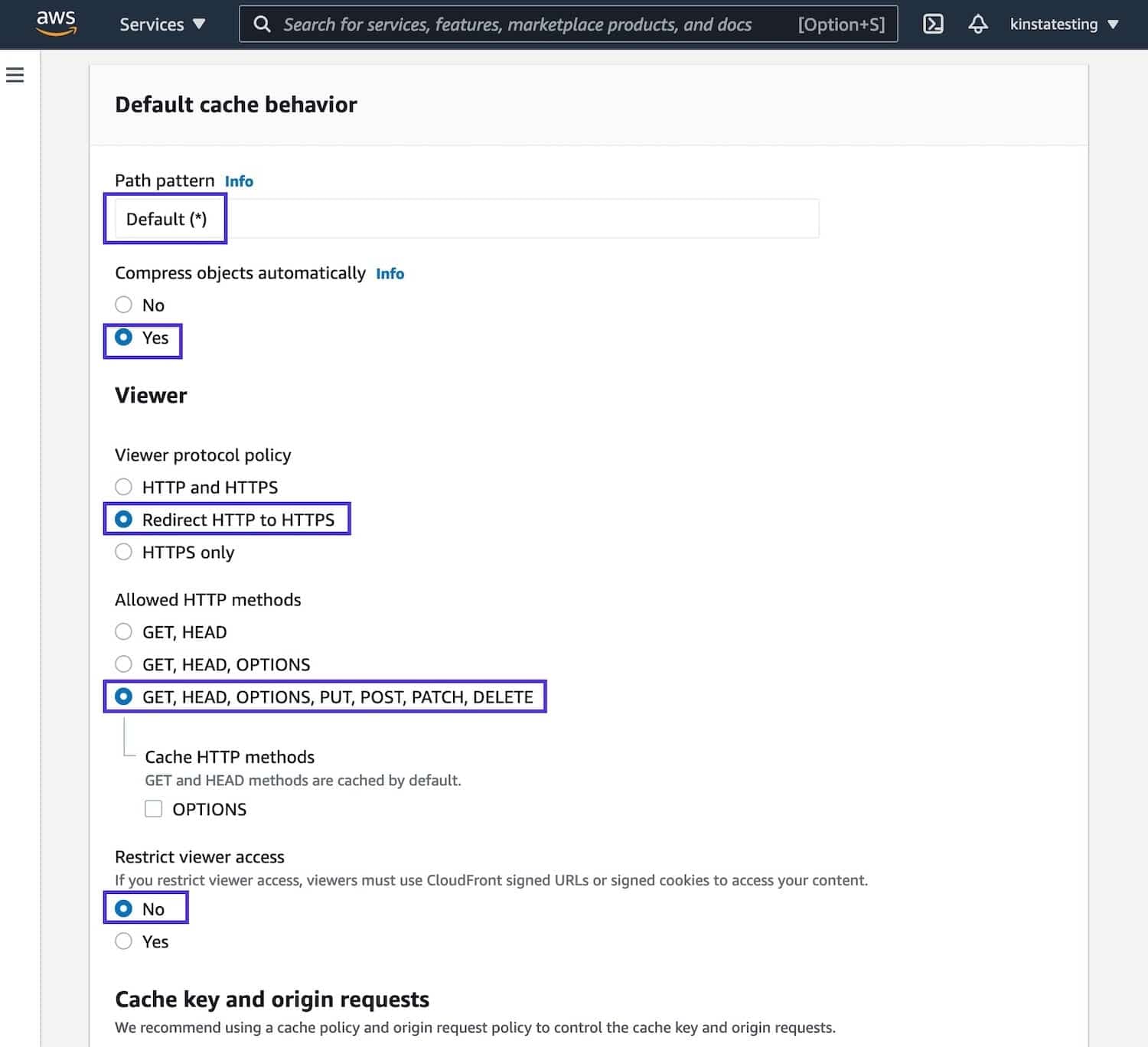

Configurações recomendadas para a seção Default Cache Behavior:

- Padrão de Caminho: Padrão.

- Comprimir Objetos Automaticamente: Sim.

- Política de Protocolo do Visualizador: Redirecionar HTTP para HTTPS.

- Métodos HTTP permitidos: GET, HEAD, OPTIONS, PUT, PUT, POST, PATCH, DELETE.

- Acesso Restrito do Visualizador: Não.

- Cache key e pedidos de origem: Política de Cache e política de solicitação de origem.

- Política de Cache: Selecione sua nova política de cache personalizada (veja os passos para criar abaixo).

- Política de solicitação de origem: Selecione sua nova política de solicitação de origem personalizada (veja os passos para criar abaixo).

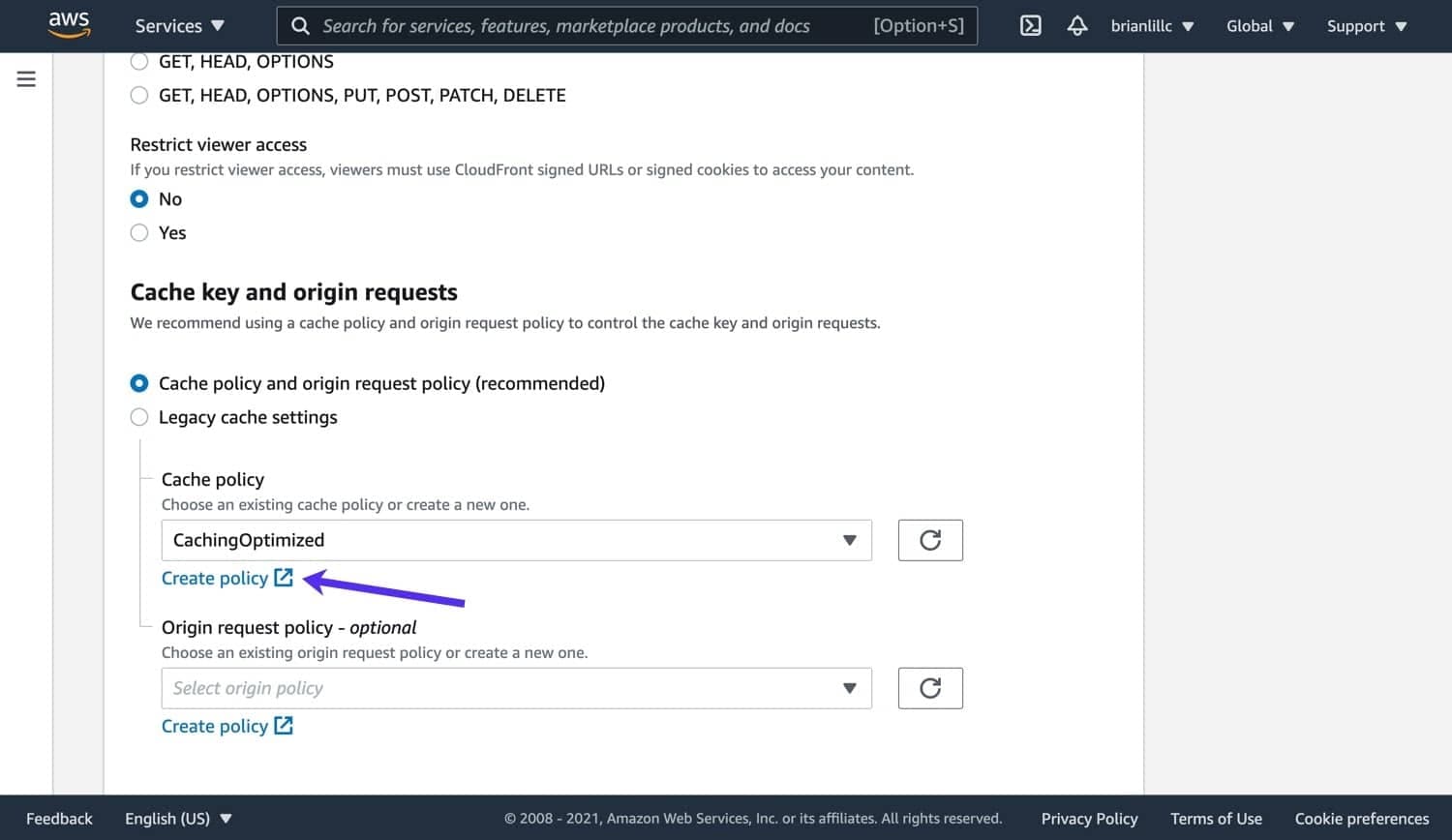

Como criar uma política de cache CloudFront

Na seção Cache policy , clique em Create policy. Isto irá lançar a página de criação de política de cache em uma nova aba em seu navegador.

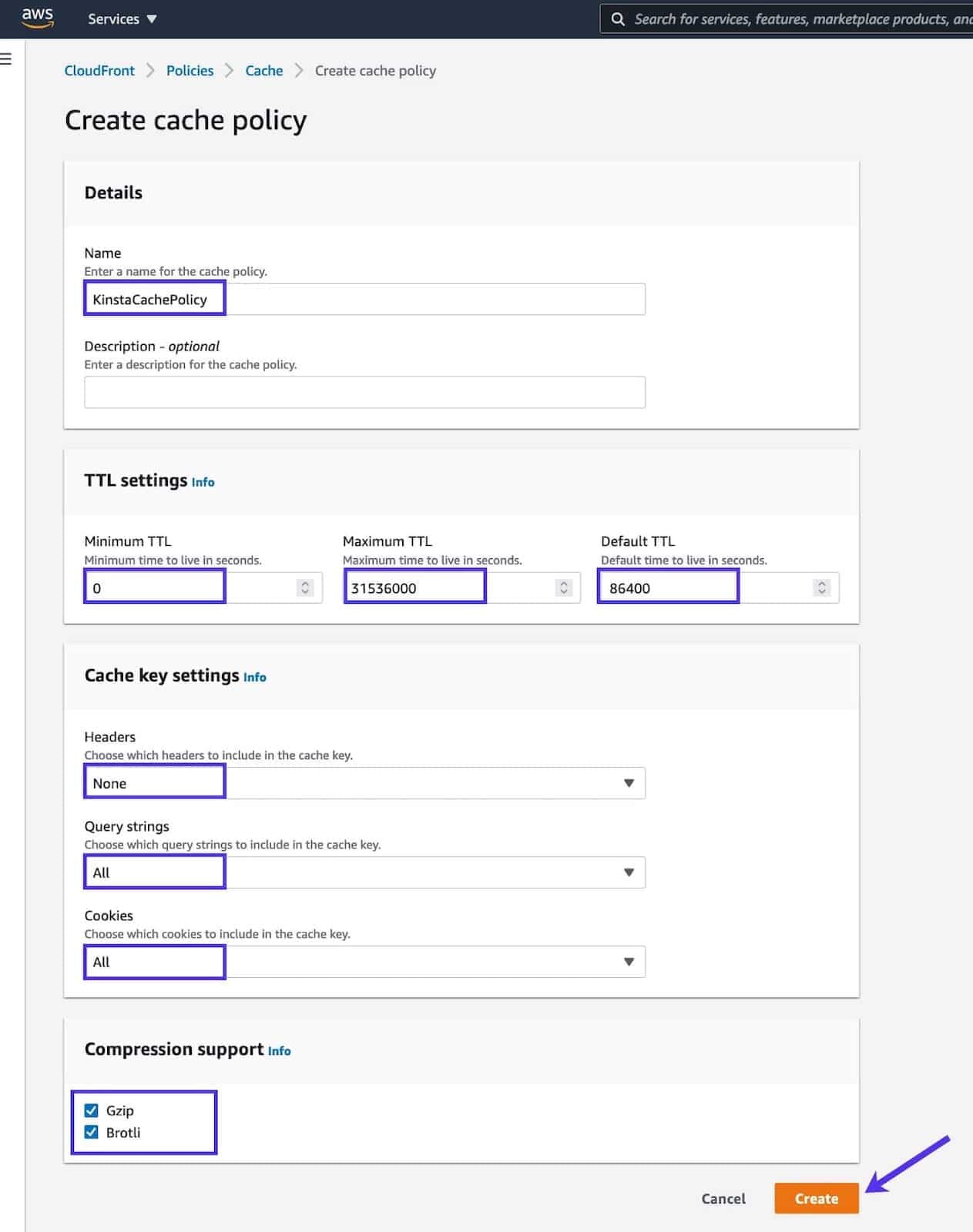

Na seção Details, especifique um nome (por exemplo, KinstaCachePolicy) para a política de cache.

Na seção Configurações TTL, use as seguintes configurações:

- Mínimo TTL: 0

- TTL máximo: 31536000

- TTL padrão: 86400

Na seção de Cache key settings, use as seguintes configurações:

- Cabeçalhos: Nenhum

- Query Strings: Todos

- Cookies: Todos

Na seção de Compression support , verifique Gzip e Brotli, depois pressione o botão Create.

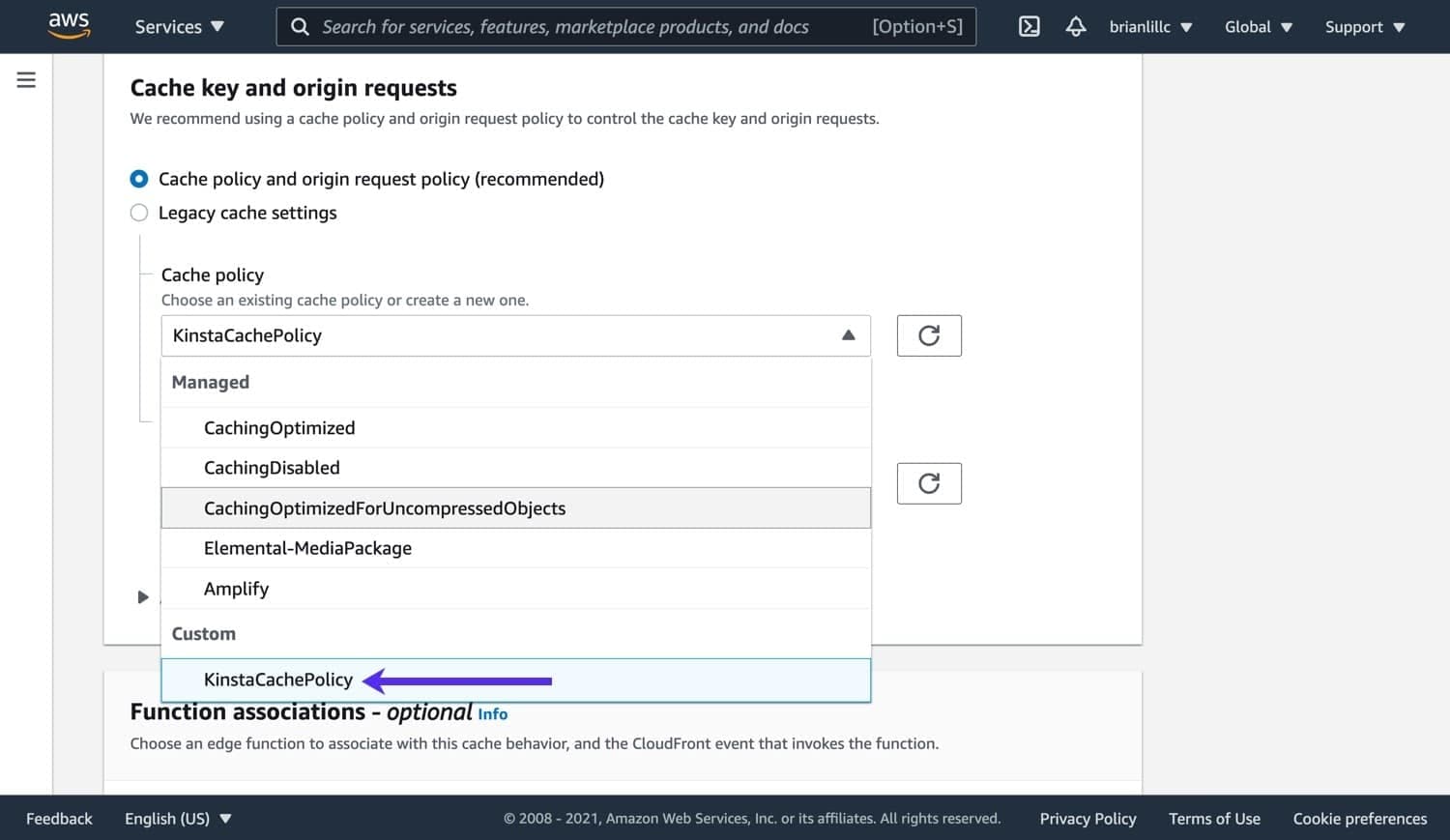

Feche esta aba do navegador e volte para a aba onde você está criando sua nova distribuição CloudFront.

Clique no botão atualizar próximo ao menu suspenso Cache policy e selecione sua nova política de cache personalizada no menu suspenso.

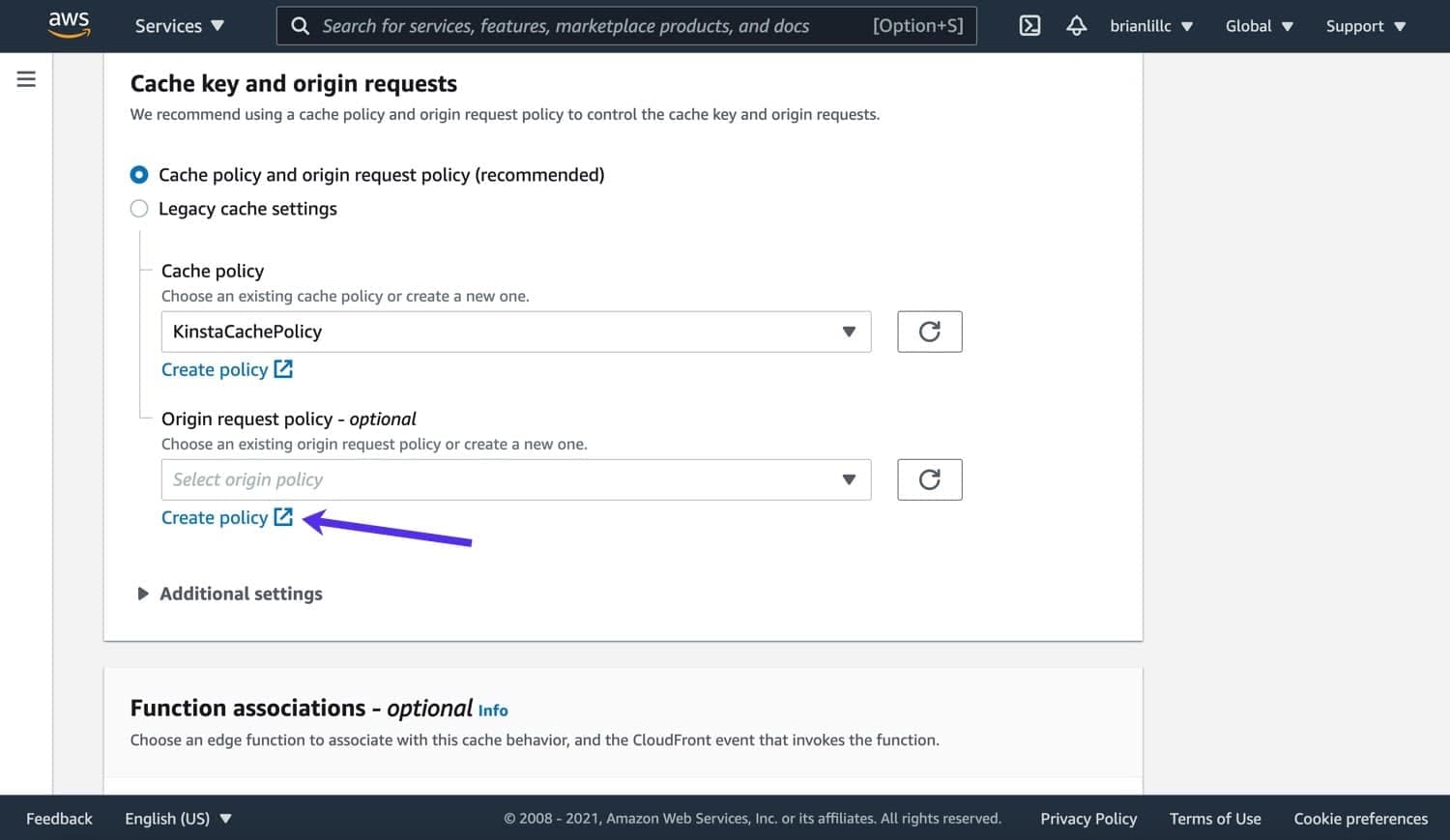

Como criar uma política de solicitação de origem CloudFront

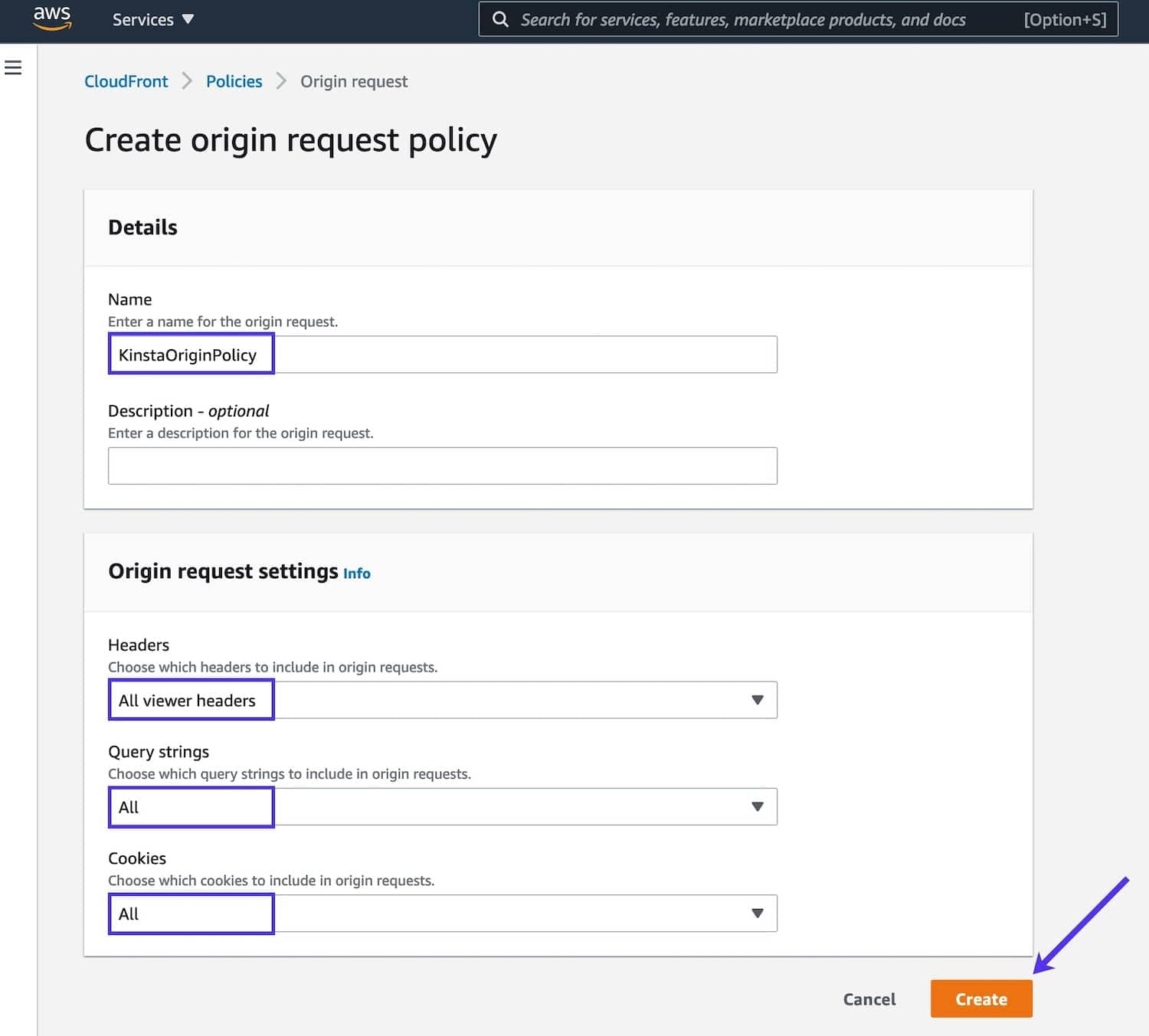

Na seção Origin request policy, clique em Create policy. Isto irá lançar a página Create origin request policy em uma nova aba em seu navegador.

Na seção Details, especifique um nome (por exemplo, KinstaOriginPolicy) para a política de solicitação de origem.

Na seção Origin request settings, selecione o seguinte:

- Cabeçalhos: Todos os cabeçalhos dos telespectadores

- Query Strings: Todos

- Cookies: Todos

Clique no botão Create para finalizar a política de solicitação.

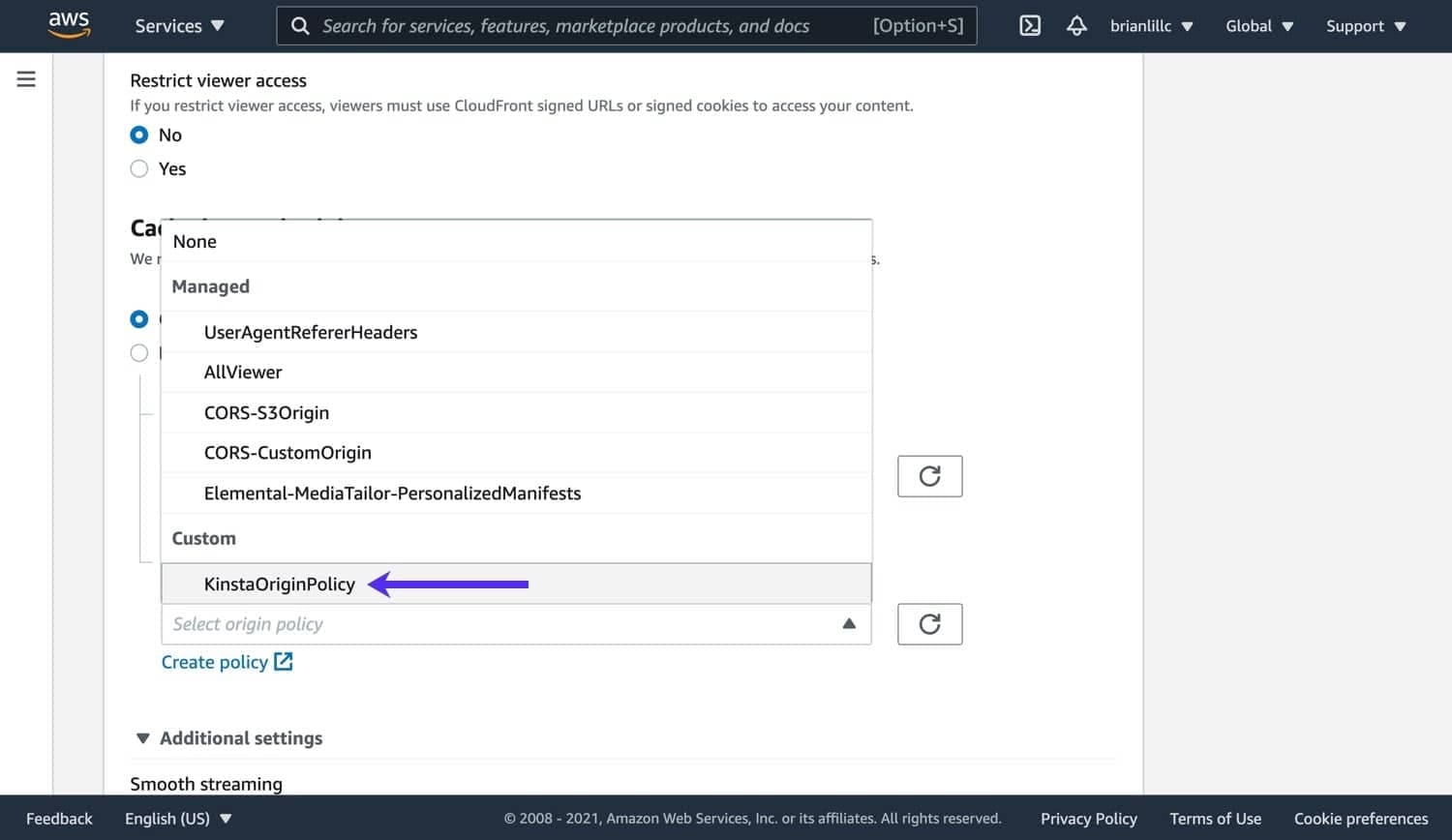

Feche esta aba do navegador e volte para a aba onde você está criando sua nova distribuição CloudFront.

Clique no botão atualizar ao lado do dropdown da Origin request policy e selecione sua nova política de solicitação de origem personalizada no dropdown.

Associações de funções

Recomendamos não definir nenhuma Function Associations. Estas permitem que você atribua funções AWS Lambda sem servidor a diferentes gatilhos no ciclo de vida da solicitação (por exemplo, solicitação do visualizador, resposta do visualizador, solicitação de origem, etc.).

Embora seja possível usar associações de funções ao lado do CDN da Kinsta, pode haver alguns cenários onde uma função Lambda pode entrar em conflito com o CDN da Kinsta. Se você gostaria de usar funções Lambda personalizadas em seu site, nós recomendamos trabalhar com um desenvolvedor para solucionar problemas se eles surgirem.

Configurações

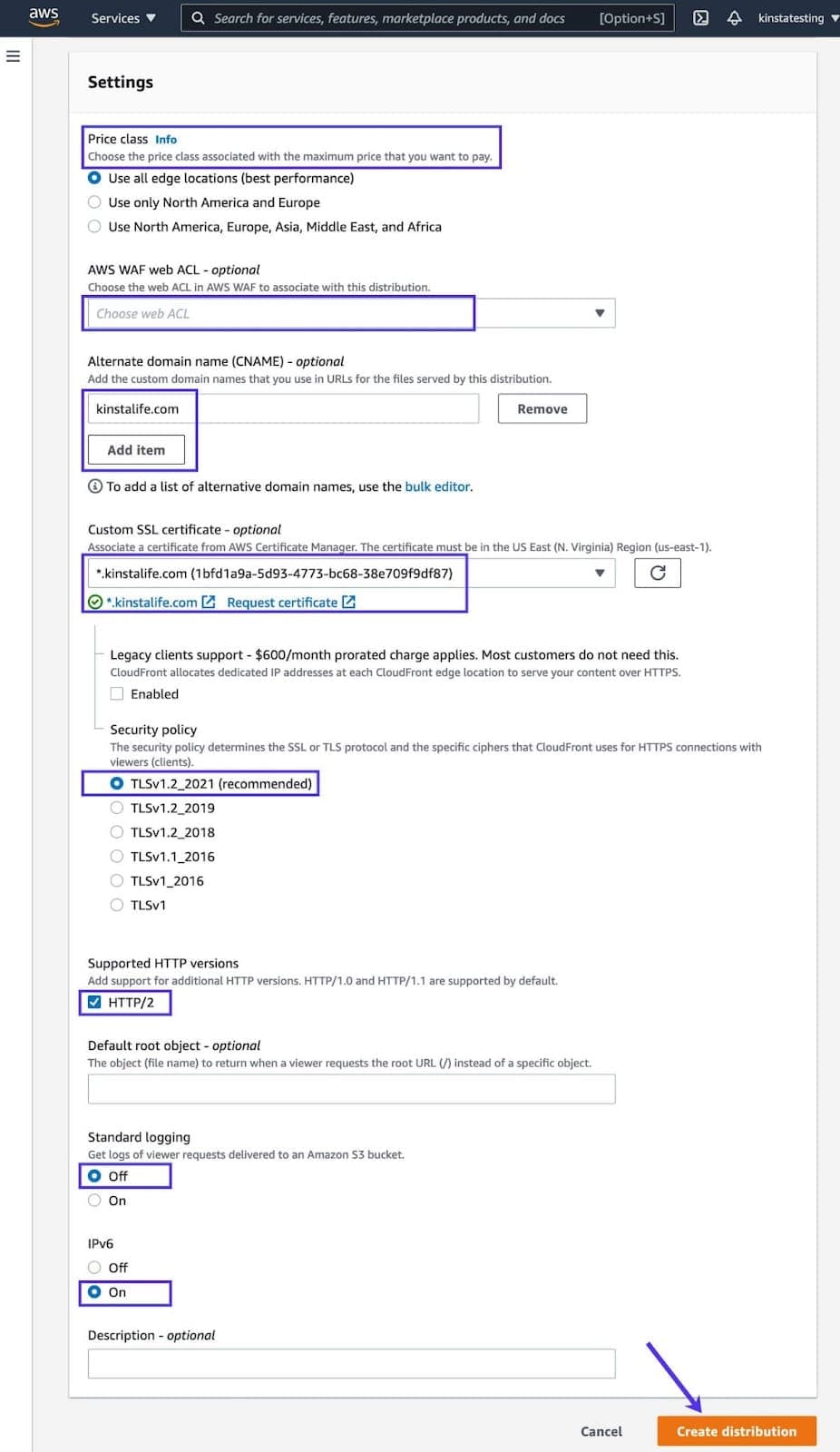

Configuração recomendada para a seção Settings:

- Classe de preço: Selecione as regiões CloudFront que você gostaria de usar com o seu site.

- AWS WAF Web ACL: Caso você precise criar uma ACL com regras de firewall personalizadas, recomendamos trabalhar com um especialista em AWS para evitar conflitos com o CDN da Kinsta.

- Nome de Domínio Alternativo: Clique em Adicionar item e especifique o domínio personalizado (o domínio principal do seu site na Kinsta).

- Certificado SSL personalizado: Selecione o certificado SSL personalizado que você criou no início deste tutorial.

Você verá algumas opções adicionais após selecionar o certificado SSL personalizado:- Suporte a clientes legacy: Deixe isso desmarcado/desmarcado.

- Política de Segurança: TLSv1.2_2021

- Versões HTTP Suportadas: HTTP/2

- Logon padrão: Desligado

- IPv6: Em

Clique no botão Create distribution para finalizar a criação da sua nova zona CloudFront.

Solucionando problemas comuns da CloudFront

Erros 502

Se você ver erros 502 em seu site após criar sua distribuição CloudFront, verifique duas vezes o Domínio de Origem em suas Configurações de Origem. Este precisa ser o domínio kinsta.cloud do seu site, não o seu domínio ao vivo.

As mudanças não estão aparecendo em seu site

Configurando seu site para usar o CloudFront cria uma camada adicional de cache que precisará ser limpa a qualquer momento que você precisar limpar o cache. Caso você estiver tendo problemas para ver mudanças em seu site ou se um plugin não estiver se comportando como esperado após a instalação ou reinstalação, certifique-se de limpar o cache em todos os níveis, inclusive:

- Plugins (se aplicável)

- Temas (se aplicável)

- Cache do site/servidor na Kinsta (tanto do MyKinsta quanto do plugin Kinsta MU)

- Cache do CloudFront (Faça isso invalidando objetos. Usar /* para o caminho do objeto para invalidar irá limpar todo o cache)

- Cache do navegador

Endereço IP Bloqueado por falso positivo

Se você tiver a mitigação DDoS ou a detecção de bot habilitada no CloudFront e você ou um visitante do site estiver sendo bloqueado incorretamente de visualizar seu site, isto pode ser devido a um falso positivo. Caso isso acontecer, você precisará trabalhar tanto com o suporte AWS quanto com o Suporte Kinsta para identificar onde o bloqueio está ocorrendo.

Loops redirecionados HTTP-HTTPS

Se algum loop de redirecionamento HTTP para HTTPS ocorrer, certifique-se de que o Protocol está definido para HTTPS Only nas configurações de Origin do seu domínio CloudFront.

Redirecionamento da Geolocalização IP não funciona corretamente

O Cache de Página, habilitado por padrão no CloudFront, pode interferir em qualquer redirecionamento de Geolocalização IP que você definir na Kinsta. Caso isso ocorrer, você precisará desativar o cache no CloudFront ou configurar sua política de cache para armazenar apenas os arquivos que não são específicos de um local. Se você tiver problemas para configurar isso, nós recomendamos trabalhar com um desenvolvedor para configurar sua política de cache personalizado.

Não é possível fazer login no Painel de Controle do WordPress

O login não vai funcionar sem o suporte do POST. Outras funcionalidades no site também podem ser afetadas. Certifique-se de que os Allowed HTTP methods sob o Default cache behavior estão definidos para GET, HEAD, OPTIONS, PUT, PUT, POST, PATCH, e DELETE.

Configurações avançadas e compatibilidade

Restringindo o acesso do visualizador com URLs e cookies assinados

Algumas opções, tais como restringir o acesso a arquivos sobre origens personalizadas, podem não funcionar porque o Cloudflare sempre armazenará as solicitações estáticas.