Wenn du eine Website betreibst, insbesondere eine E-Commerce-Website, ist es deine Aufgabe, dafür zu sorgen, dass Transaktionen sicher ablaufen und die Daten deiner Nutzer/innen und Kund/innen nicht gefährdet werden. In der Datenbank deiner WordPress-Website werden persönliche Daten, physische und elektronische Adressen, Kreditkartendaten, Transaktionsprotokolle und vieles mehr gespeichert, und du bist für die Sicherheit und Integrität all dieser Daten verantwortlich.

Sicherheit ist nicht gleichbedeutend mit Unverletzlichkeit. Absolute Sicherheit gibt es im Internet nicht, vor allem nicht bei Open-Source-Software. Es gibt jedoch viele Sicherheitsmaßnahmen, die du ergreifen kannst, um das Risiko von Datenschutzverletzungen, Datendiebstahl und anderen mehr oder weniger schwerwiegenden Schäden an deiner Website oder Infrastruktur zu minimieren. Denke daran, dass nach der DSGVO der für die Datenverarbeitung Verantwortliche dafür zuständig ist, dass die Datenverarbeitung mit der DSGVO und den Datenschutzbestimmungen übereinstimmt.

Der für die Datenverarbeitung Verantwortliche legt fest, zu welchen Zwecken und mit welchen Mitteln personenbezogene Daten verarbeitet werden. Wenn dein Unternehmen/deine Organisation also entscheidet, „warum“ und „wie“ die personenbezogenen Daten verarbeitet werden sollen, ist es der für die Verarbeitung Verantwortliche. Die Mitarbeiter/innen, die in deinem Unternehmen personenbezogene Daten verarbeiten, tun dies, um deine Aufgaben als Datenverantwortlicher zu erfüllen.

Eine Sicherheitslücke in einer Website kann ein Unternehmen in existenzielles Bedrängnis bringen. Wer würde seine Kreditkartendaten einer unsicheren Website anvertrauen wollen? Und welcher Schaden würde für den Ruf deiner Marke entstehen, wenn die Daten deiner Kunden gestohlen und für illegale Zwecke verwendet würden?

Kurz gesagt: Sicherheit ist für eine erfolgreiche E-Commerce-Website und ein erfolgreiches Unternehmen genauso wichtig wie die Leistung. Vor diesem Hintergrund haben wir in diesem Artikel eine Liste von Sicherheitsmaßnahmen und Best Practices zusammengestellt, die jeder E-Commerce-Betreiber anwenden sollte, um auf lokalen und internationalen Märkten wettbewerbsfähig zu bleiben und ernsthafte rechtliche Konsequenzen und Schäden für sein Online-Geschäft zu vermeiden.

13 wichtige Sicherheitsrisiken für E-Commerce-Websites

Laut dem Trustwave Global Security Report 2020 sind traditionelle Einzelhändler und E-Commerce-Umgebungen mit rund 24% der gesamten Sicherheitsvorfälle im Jahr 2019 die am stärksten von Cybersecurity-Risiken betroffenen Branchen.

Dies veranlasst uns, die Bedeutung der Sicherheit für E-Commerce-Websites zu betrachten, herauszufinden, welche Bedrohungen für ein Online-Geschäft drohen und welche Maßnahmen die Betreiber von E-Commerce-Websites ergreifen müssen, um die Transaktionen und Daten ihrer Kunden zu schützen.

Um besser zu verstehen, welche Maßnahmen und Best Practices ein Online-Unternehmer ergreifen muss, um seine Websites und E-Shops zu sichern, müssen wir zunächst die gefährlichsten Bedrohungen für E-Commerce-Websites verstehen.

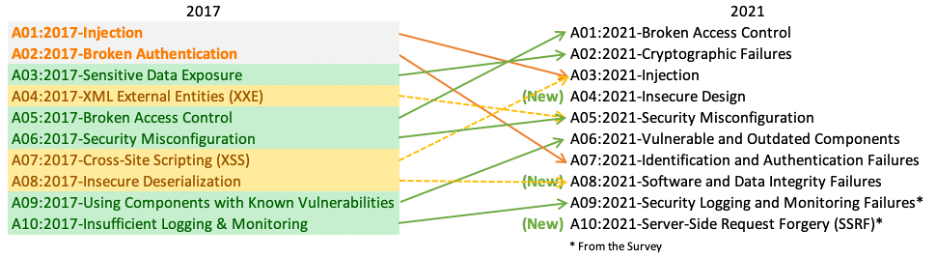

Auf der Grundlage der OWASP Top 10 Web Application Security Risks haben wir die folgende, nicht erschöpfende Liste der am weitesten verbreiteten Bedrohungen zusammengestellt, denen E-Commerce-Websites heute ausgesetzt sind.

1. Malware und Ransomware

Es gibt viele Arten von Malware und verschiedene Stufen von Sicherheitsbedrohungen. Hacker nutzen sie, um Geräte zu hacken und Daten zu stehlen. Malware kann schwere finanzielle Schäden verursachen und sogar ein ganzes Unternehmen ruinieren.

Auch wenn die Folgen nicht immer so gravierend sind, können deine Kunden die Fehlermeldung „Diese Seite enthält Malware“ oder „Diese Seite ist betrügerisch“ oder ähnliches erhalten, was die Sichtbarkeit deiner Seite in den SERPs beeinträchtigen und dein Markenimage ernsthaft schädigen kann.

Ransomware ist eine Unterart von Malware. Kurz gesagt: Ransomware kapert ein Gerät oder eine Website und verweigert den Zugriff auf die Dateien, bis das Opfer ein Lösegeld für den Entschlüsselungsschlüssel zahlt.

Aufgrund des hohen Risikos, das ein Malware-Angriff auf eine E-Commerce-Website haben kann, ist das regelmäßige Scannen deiner E-Commerce-Website auf Malware-Infektionen für dein Unternehmen unerlässlich.

Unser Video-Leitfaden zu Malware

2. Phishing

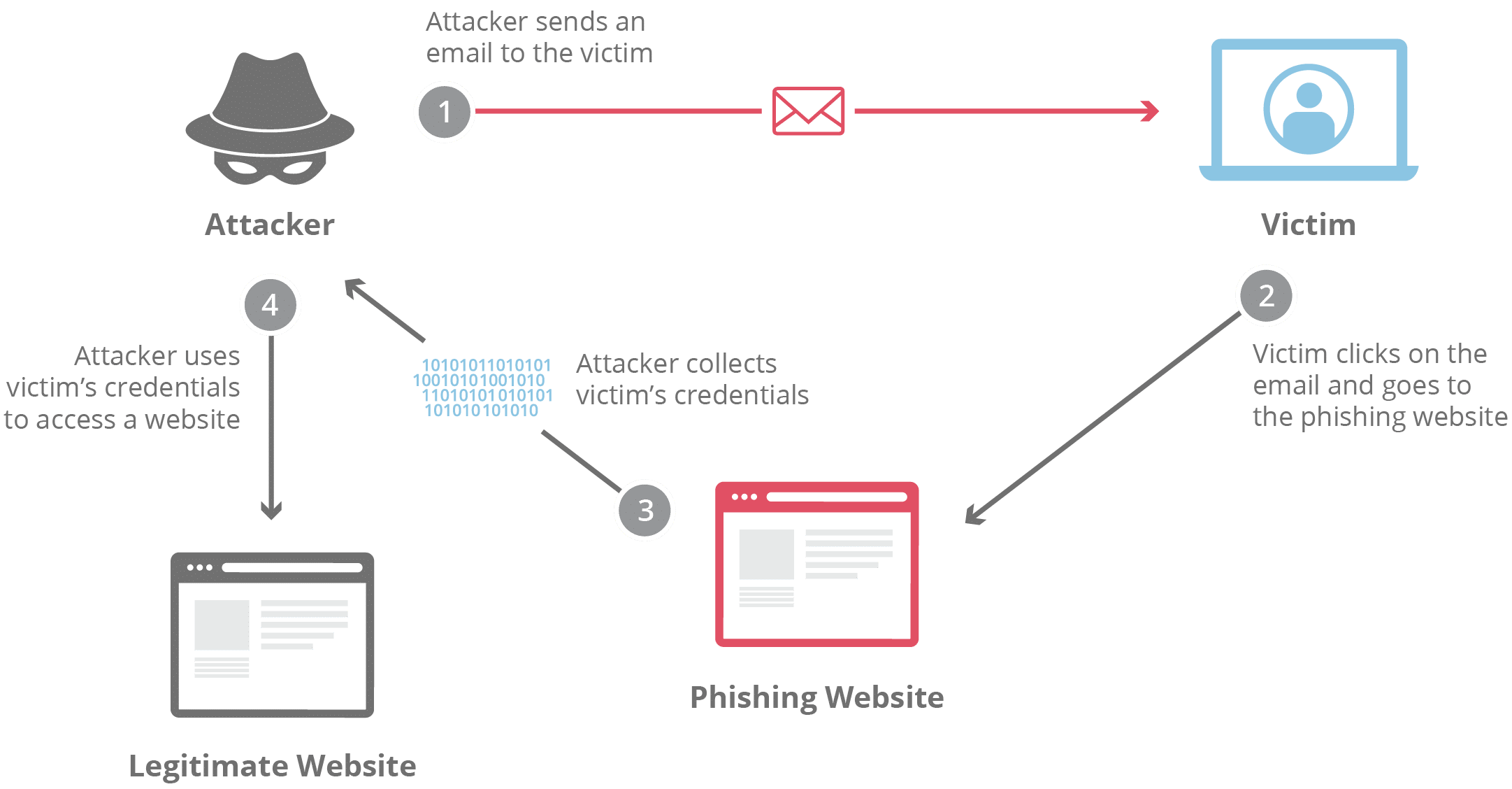

Phishing ist eine Art Social-Engineering-Angriff, der von Cyberkriminellen genutzt wird, um Malware zu verbreiten – meist über E-Mails.

Es handelt sich um einen Versuch, sensible Informationen wie Benutzernamen, Passwörter, Kreditkarten- oder Bankkontodaten oder andere wichtige Daten zu stehlen, um sie in böser Absicht zu nutzen oder zu verkaufen. Normalerweise wird diese Art von Angriff über Spam und andere Formen von betrügerischen E-Mails oder Sofortnachrichten durchgeführt.

3. DDoS-Angriffe

DDoS ist die Kurzbezeichnung für Distributed Denial of Service. Dabei handelt es sich um einen Angriff, bei dem eine Website mit einer großen Anzahl von Anfragen überflutet wird, um den Server mit übermäßigem Internetverkehr zu überfordern und die Website lahmzulegen. Die Folge ist, dass deine Website offline geht und die Bandbreitenkosten drastisch ansteigen. Dies kann auch zur Sperrung deines Hosting-Accounts führen.

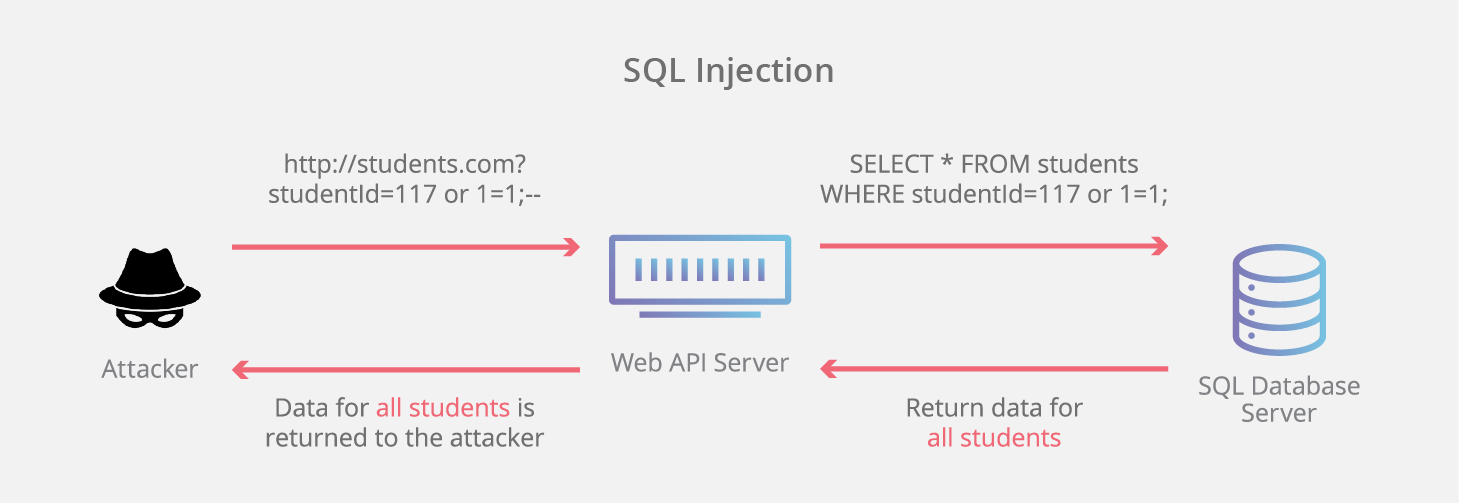

4. SQL-Injektion

SQL-Injection ist ein Angriff, bei dem ein böswilliger Akteur versucht, SQL-Anweisungen in eine Webanwendung zu injizieren. Wenn der Angriff erfolgreich ist, können sie auf die Datenbank deiner Website zugreifen und Daten lesen, ändern oder löschen.

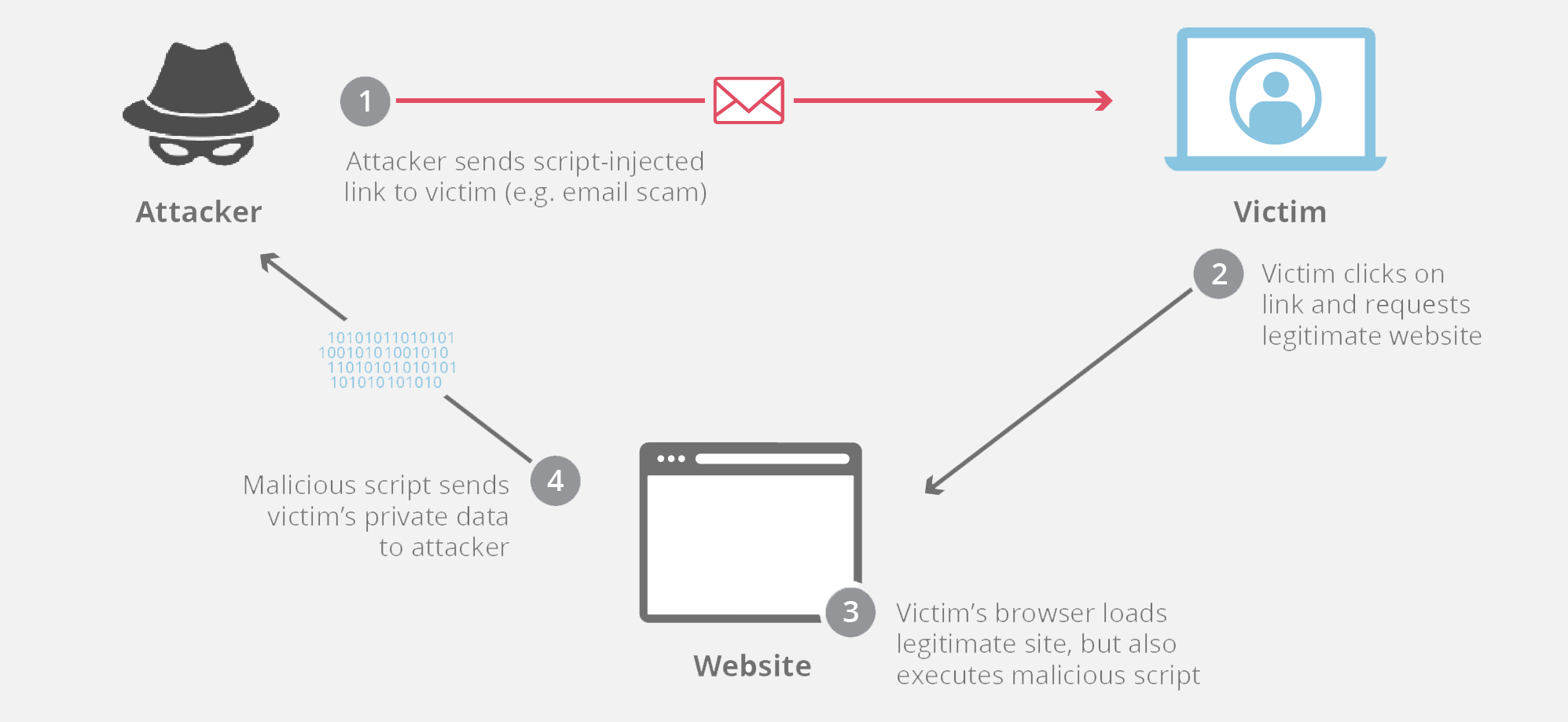

5. Cross-Site Scripting

Cross-Site Scripting (XSS) ist ein Angriff, bei dem jemand bösartigen Code in eine Website einschleust, der beim Laden der Seite ausgeführt wird. Die Injektion erfolgt im Browser des Nutzers und zielt in der Regel darauf ab, sensible Informationen zu stehlen.

6. Man-in-the-middle-Angriffe

Ein Man-in-the-Middle- (MitM) oder On-Path-Angriff ist ein Cyberangriff, bei dem sich jemand mitten in die Kommunikation zwischen zwei Geräten (z. B. einem Webbrowser und einem Webserver) einschleust, um Informationen abzugreifen und/oder sich als einer der beiden Agenten auszugeben und böswillige Absichten zu verfolgen.

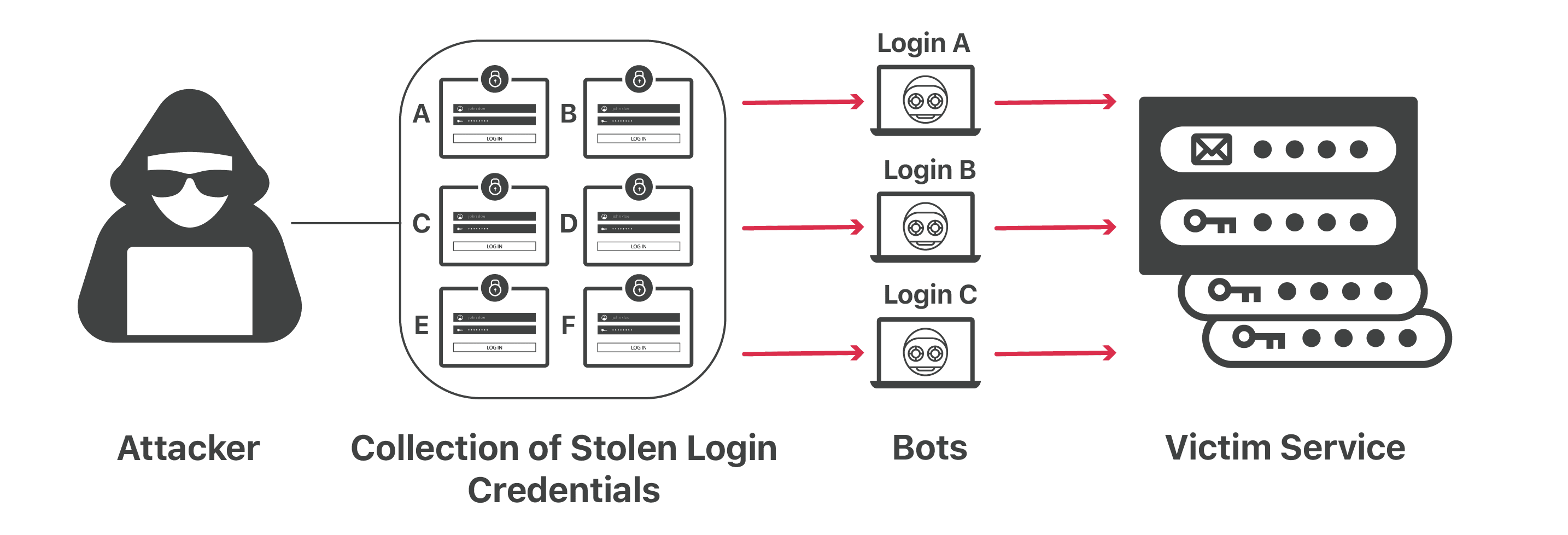

7. Credential Stuffing

Credential Stuffing ist ein Cyberangriff, bei dem der Angreifer die Zugangsdaten, die er durch eine Datenpanne bei einem Dienst oder einer Website erhalten hat, verwendet, um sich bei einem anderen Dienst oder einer anderen Website anzumelden. Diese Art von Angriff ist ein häufiges Risiko für Berufstätige, die von zu Hause aus arbeiten, und für Unternehmen, die von unterwegs arbeiten.

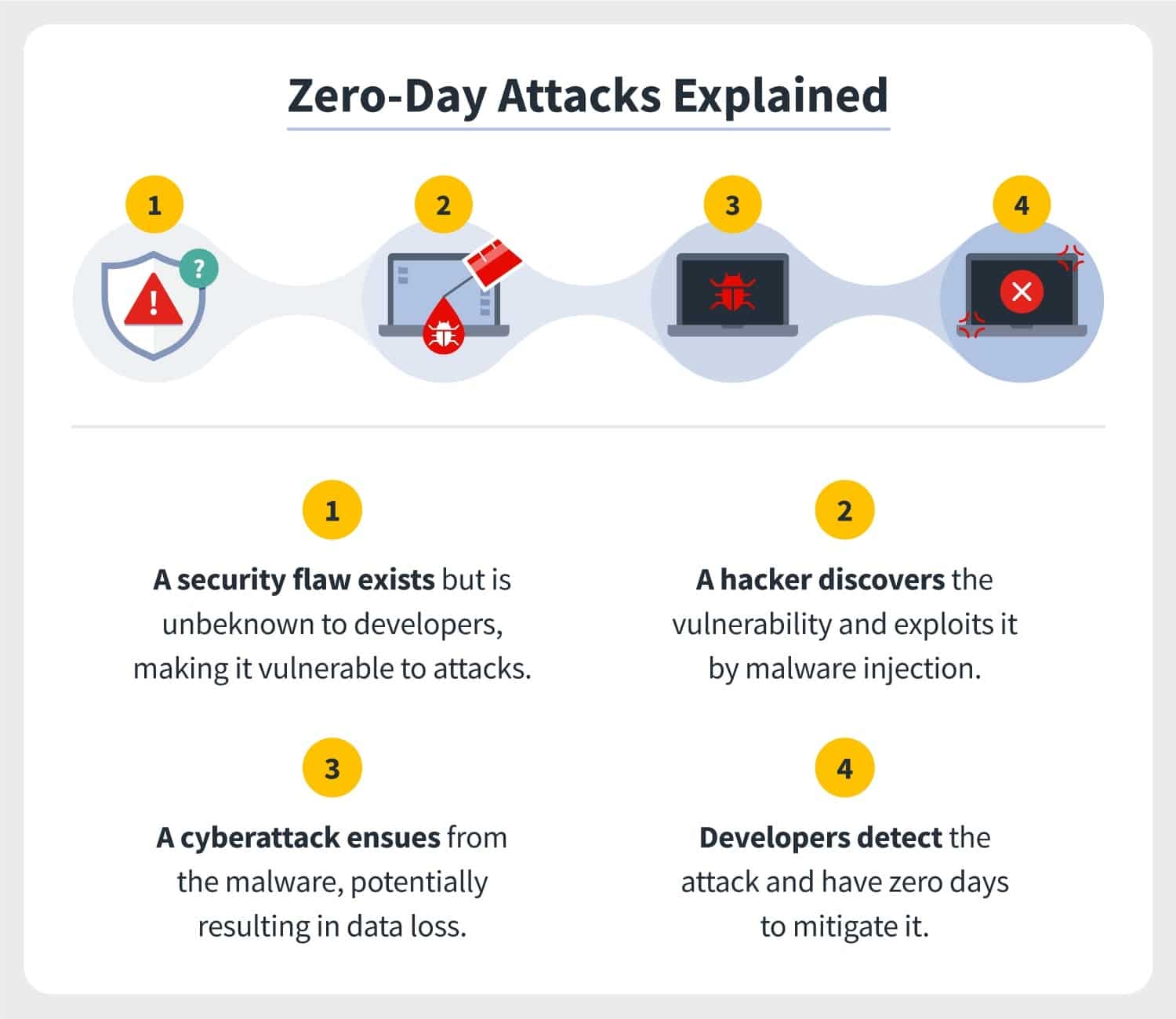

8. Zero-Day-Exploits

Ein Zero-Day-Exploit ist eine ungelöste oder bisher unbekannte Sicherheitslücke, für die es noch keine Lösung gibt. Zero-Day bedeutet, dass du null Tage Zeit hast, das Problem zu beheben, bevor es deinem Unternehmen ernsthaften Schaden zufügt.

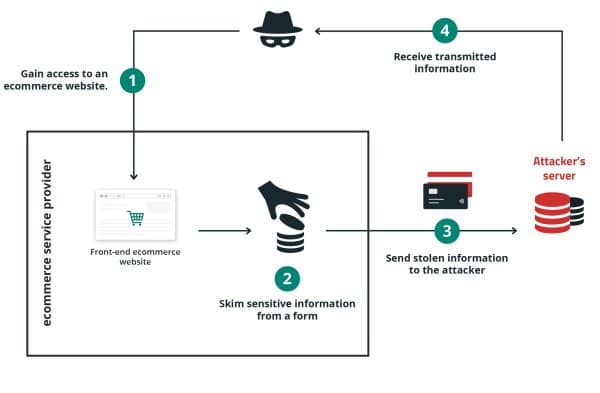

9. E-Skimming

E-Skimming oder digitales Skimming ist das Einschleusen von Schadsoftware in die Website eines Einzelhändlers mit dem Ziel, Zahlungsdaten während des Bezahlvorgangs zu stehlen. Dies ist auch als Magecart-Angriff bekannt.

10. Brute-Force-Angriffe

Ein Brute-Force-Angriff ist eine Versuch-und-Irrtum-Methode, um sensible Daten wie Anmeldedaten, API-Schlüssel und SSH-Anmeldedaten zu entschlüsseln. Ist ein Passwort erst einmal geknackt, kann es für den Zugang zu anderen Diensten verwendet werden, wenn du dieselben Anmeldedaten auf mehreren Websites verwendest (siehe Credential Stuffing.)

Die Verwendung von sicheren Passwörtern, die Aktivierung von Multi-Faktor-Authentifizierungssystemen und die Verwendung eines robusten Passwortmanagers sind bewährte Methoden, um diese Art von Cyberangriffen zu verhindern.

11. Hintertüren

Eine Hintertür bietet eine Möglichkeit, ein Authentifizierungs- oder Verschlüsselungssystem zu umgehen, um sich automatisch bei einer Website, einem Gerät oder einem Dienst anzumelden. Sobald eine Website oder ein Dienst angegriffen wurde, kann ein böswilliger Akteur seine eigenen Hintertüren erstellen, um auf deine Website zuzugreifen, Daten zu stehlen und möglicherweise deine gesamte Website zu zerstören.

12. Social-Engineering-Angriffe

Social-Engineering-Angriffe sind besonders gefährlich, weil sie Eigenschaften der menschlichen Natur ausnutzen: Vertrauen in andere, mangelndes Wissen, Unbehagen, wenn man gegen eine Anweisung verstößt, Nützlichkeitsdenken und so weiter. Die Grundlage des Social Engineering ist die psychologische Manipulation von Menschen mit dem Ziel, vertrauliche Informationen wie Passwörter, Bankkontodaten und Finanzinformationen preiszugeben.

Die gängigsten Kanäle für diese Art von Angriffen sind E-Mails, Chats, Telefonanrufe, soziale Netzwerke, Websites und andere. Der Angreifer kann diese Informationen dann nutzen, um andere Arten von Angriffen wie Cross-Site Request Forgery durchzuführen.

Schau dir unseren Video-Leitfaden an, um alles über CSRF-Angriffe zu erfahren

13. Angriffe auf die Lieferkette

Bei einem Supply-Chain-Angriff schleust ein Cyber-Angreifer normalerweise bösartigen Code in die Software eines Anbieters ein, der mit einem Update verteilt werden soll.

Obwohl sie nicht so weit verbreitet sind wie andere Backdoor-Angriffe, wurden Supply-Chain-Angriffe kürzlich bei mehreren WordPress-Plugins entdeckt.

9 Best Practices zur Sicherung deiner E-Commerce-Website

Die Sicherung einer Website kann eine schwierige Aufgabe sein, wenn du nicht über die richtigen Werkzeuge und Fähigkeiten verfügst, aber das muss keine Aufgabe für engagierte Ingenieure sein. Das Wichtigste ist, dass du dir der Schwachstellen bewusst bist und dich und dein Team über die besten Methoden zum Schutz deiner E-Commerce-Website vor den häufigsten Bedrohungen informierst.

Deine Aufgabe ist eine doppelte: Einerseits bist du für die Sicherung von WordPress und WooCommerce verantwortlich, bestimmst, wer auf die Plattform zugreifen darf, welche Plugins installiert werden müssen, das Zahlungsgateway, das Authentifizierungssystem und alles, was mit der Wartung von WordPress, Plugins und Themen zu tun hat. Auf der anderen Seite brauchst du eine sichere und hochmoderne Infrastruktur. Hier kommt es auf die Qualität deines Webhosting-Dienstes an.

Natürlich kann dich dein Webhosting-Anbieter nicht vor jeder Art von Bedrohung schützen. Es gibt Sicherheitsmaßnahmen, die du und nur du als Website-Betreiber ergreifen kannst. Aber ein sicherer Hosting-Service, der die Sicherheit deiner Website ernst nimmt, kann dir sehr helfen. Hier sind die wichtigsten sicherheitsrelevanten Merkmale, auf die du bei einem modernen Webhosting-Dienst achten solltest.

1. Wähle eine hochmoderne Hosting-Infrastruktur

Die Wahl der Hosting-Infrastruktur ist entscheidend für die Sicherheit deiner Website, den Ruf deiner Marke und letztendlich auch für den Erfolg deines Unternehmens. Du kannst zwischen verschiedenen Arten von Diensten wählen, die sich in Bezug auf die Infrastruktur und die angebotenen Leistungen erheblich unterscheiden:

- Shared Hosting

- Dediziertes Hosting

- VPS-Hosting

- Cloud-Hosting

- Verwaltetes WordPress-Hosting

Für eine E-Commerce-Website ist es entscheidend, sich auf eine sichere Infrastruktur zu verlassen. Wenn dir dein Geschäft am Herzen liegt, ist ein Shared Hosting keine Option für dich, da es möglicherweise nicht die Mindestsicherheitsstandards für eine erfolgreiche E-Commerce-Website garantiert.

Dediziertes Hosting kann stark angepasst und für die Sicherheit optimiert werden, erfordert aber möglicherweise SysAdmin-Kenntnisse, die für ein kleines oder mittleres Unternehmen schwer zu finden sind.

Wenn du die Kontrolle über dein Hosting benötigst, aber nicht über große technische Kenntnisse und/oder Ressourcen verfügst, kannst du dich für ein Virtual Private Server (VPS)-Hosting entscheiden, das irgendwo in der Mitte zwischen Shared Hosting und Dedicated Hosting liegt. Aber ein VPS hat auch einige Nachteile: Er ist möglicherweise nicht in der Lage, hohe Verkehrsaufkommen oder Spitzen zu bewältigen, und die Leistung wird immer noch von anderen Websites auf dem Server beeinflusst.

Ein Cloud-Hosting-Dienst kann eine gute Option für dich sein, da er in der Regel über verschiedene Sicherheitsmaßnahmen verfügt, um deine Websites zu schützen. Allerdings kann es schwierig sein, ihn zu konfigurieren und zu verwalten, wenn du nicht über die nötigen Kenntnisse verfügst.

Ein gemanagtes WordPress- und WooCommerce-Hosting gibt dir Sicherheit, da du nicht für die Serverkonfiguration und -optimierung verantwortlich bist und du einen spezialisierten Supportservice und eine vereinfachte Installation und Wartung der Website hast.

Ein Cloud-basierter Managed WordPress-Hosting-Dienst vereint die Vorteile beider Welten und kombiniert die schnelle und sichere Infrastruktur von Cloud-Diensten mit der Benutzerfreundlichkeit von Managed WordPress-Hosting-Diensten.

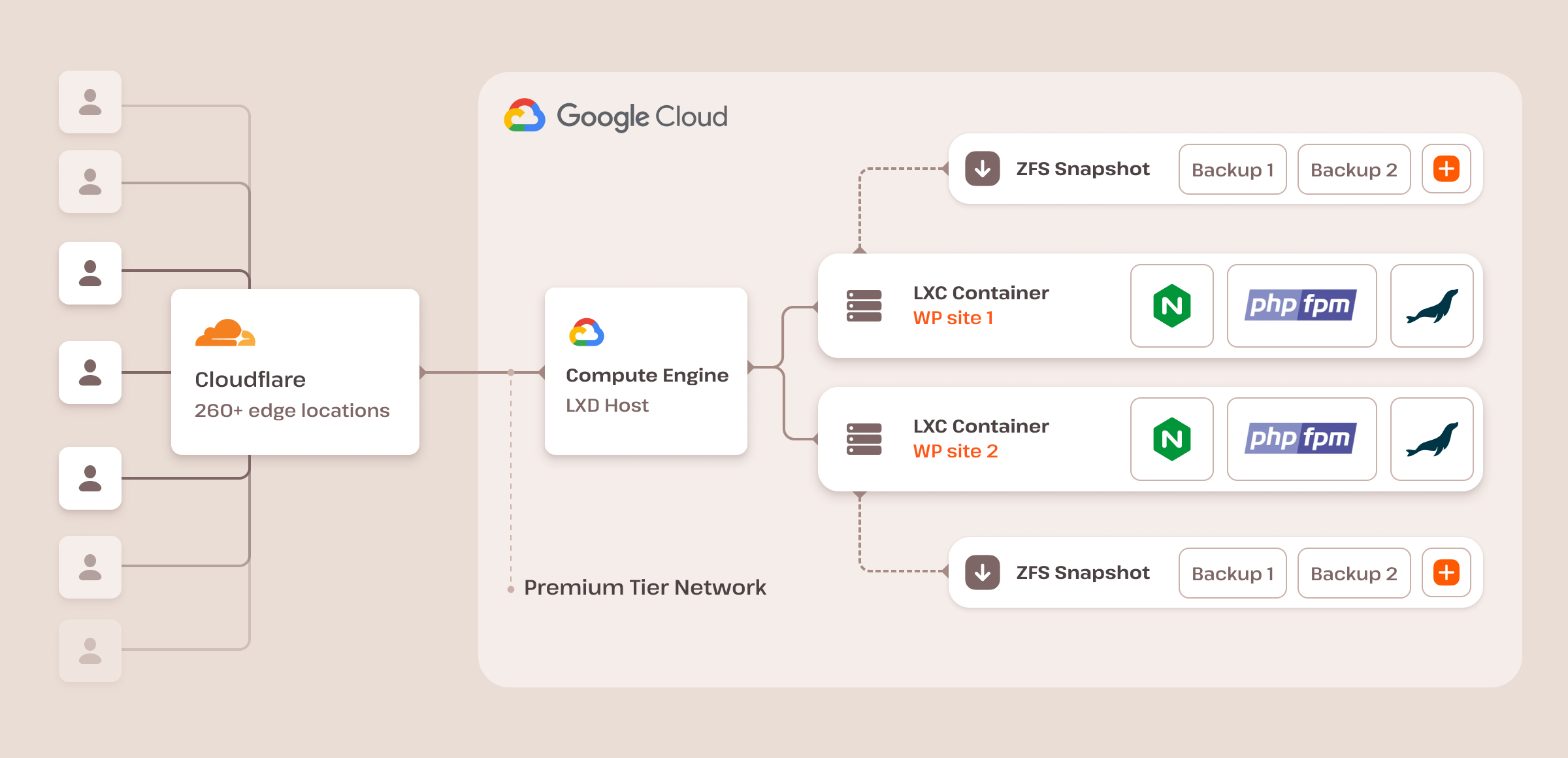

Kinsta-Hosting-Infrastruktur und technischer Stack

Wir bei Kinsta sind davon überzeugt, dass wir die schnellste und sicherste Managed-WordPress-Hosting-Lösung geschaffen haben, die derzeit auf der Google Cloud Platform verfügbar ist.

Wir bieten C3D- und C2-Compute-optimierte VMs in allen Tarifen, von Starter bis Enterprise und darüber hinaus, in den Regionen an, in denen sie verfügbar sind. Außerdem nutzen wir die sichere Infrastruktur von Google, die eine Firewall auf Unternehmensniveau enthält, um bösartigen Datenverkehr herauszufiltern, bevor er auf deine Website gelangt.

Darüber hinaus haben wir einen schnellen und sicheren technischen Stack aufgebaut, der auf Nginx, MariaDB, PHP 8.4, LXD Containern und unserer Integration von Cloudflare Enterprise basiert, die zusätzliche Sicherheit bietet, einschließlich einer Firewall, DDoS-Schutz und vielem mehr. Dieser Stack ist für alle unsere Kunden verfügbar, unabhängig von ihrem Tarif.

Wir verwenden Linux-Container (LXC) und LXD, um sie auf der Google Cloud Platform (GCP) zu orchestrieren und so eine vollständige Isolierung für jede einzelne WordPress-Website zu gewährleisten. Auf Kinsta teilt deine Website keine Ressourcen mit anderen Websites, auch nicht mit anderen Websites in deinem Account.

In diesem Beitrag erfährst du mehr über unsere hochmoderne isolierte Container-Technologie.

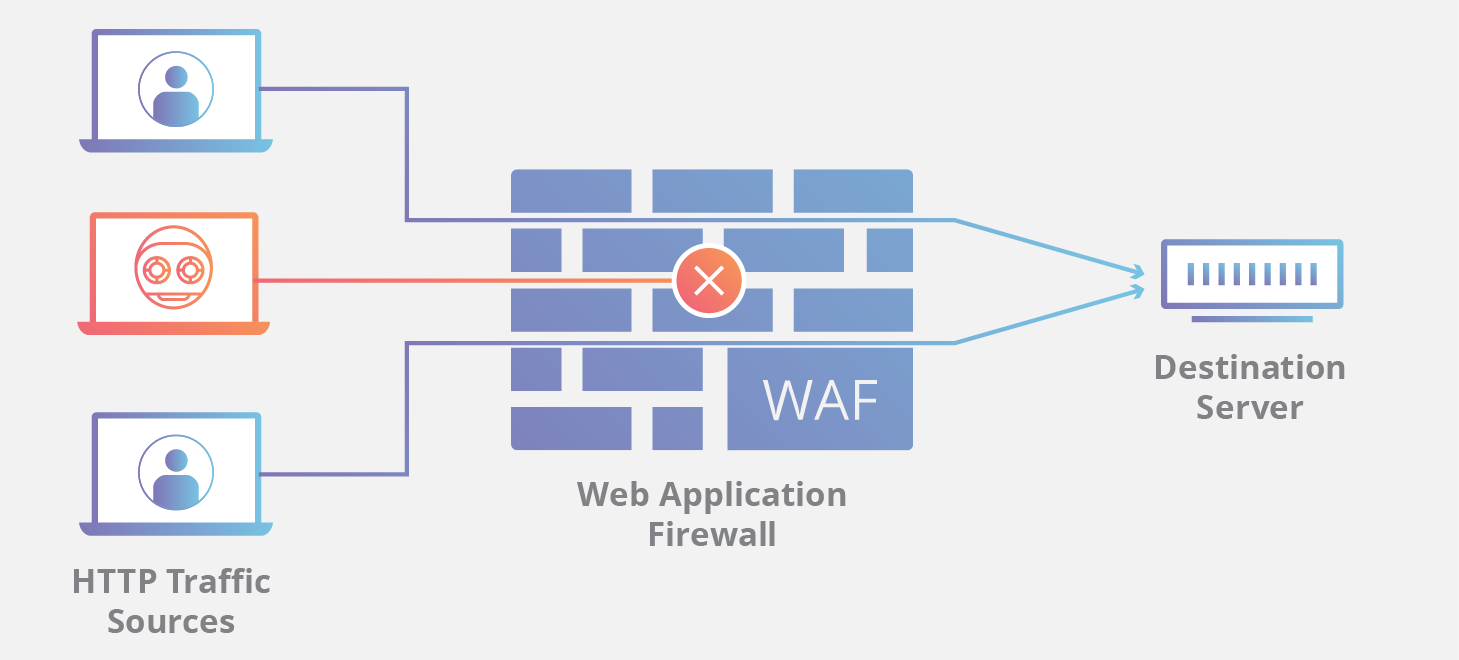

2. Verwende eine Web Application Firewall

Eine Web Application Firewall (WAF) ist ein Schutzschild, das bösartige Verbindungen zu deiner Website herausfiltert und deine WordPress-Website sicher macht.

Eine direkte Verbindung zwischen zwei Computern im Internet, z. B. zwischen deinem Computer und einem Webserver, ist nicht sicher, wenn du keine Firewall dazwischen schaltest. Ein böswilliger Akteur könnte deine Website mit einer Art Malware infizieren oder einen DDoS-Angriff starten.

An dieser Stelle kommt eine Web Application Firewall ins Spiel. Sie prüft jede einzelne Verbindungsanfrage zu deiner Website und blockiert potenziell bösartige Zugriffsversuche.

Eine WAF ist für deine Website unverzichtbar, egal ob du zum ersten Mal bloggst oder ein erfolgreicher Unternehmer bist. Bei E-Commerce-Websites ist der Einsatz einer Web Application Firewall unerlässlich, denn eine ungeschützte Website ist eine leichte Beute für Hacker und andere böswillige Akteure.

Ohne eine Web Application Firewall kann ein Hacker leicht die Kontrolle über deine Website übernehmen, Anmeldedaten ändern, Daten stehlen oder zerstören, sie ruinieren und jede Art von illegalen Aktivitäten durchführen. Möglicherweise könnte er deine Website sogar ganz auslöschen. Darüber hinaus wäre deine Website anfälliger für DDoS- und Brute-Force-Angriffe.

Um deine Website mit einer WAF zu schützen, musst du keine zusätzliche Software auf deinem Server installieren und konfigurieren. Verschiedene Cloud-basierte Optionen wie Cloudflare, Sucuri und WordFence lassen sich in wenigen Minuten auf deinem Server einrichten.

Alle von Kinsta gehosteten Websites sind durch Cloudflare geschützt

Zusätzlich zu dem IP-basierten Schutz, den wir mit der Google Cloud Platform-Firewall bieten, profitieren alle von Kinsta gehosteten Websites von unserer Cloudflare-Integration, die eine Web Application Firewall auf Unternehmensniveau mit benutzerdefinierten Regeln und kostenlosem DDoS-Schutz umfasst.

Dank unserer Cloudflare-Integration musst du keine WAF manuell einrichten, denn deine Website ist automatisch hinter der Firewall von Cloudflare geschützt, unabhängig davon, welchen Tarif du abonnierst.

3. Installiere ein SSL-Zertifikat

SSL ist ein Protokoll, das zur Verschlüsselung und Authentifizierung der Daten verwendet wird, die zwischen einer Client-Anwendung und einem Webserver übertragen werden. Wenn du eine E-Commerce-Website betreibst, ist ein SSL-Zertifikat für deine Website und dein Unternehmen unerlässlich, da es Datenverschlüsselung, Website-Authentifizierung, Datenintegrität und das Vertrauen der Nutzer/innen sicherstellt.

Außerdem verbessert ein SSL-Zertifikat das Suchmaschinen-Ranking, da Suchmaschinen SSL-verschlüsselte Websites bevorzugen. Wenn du eine Chance haben willst, auf der ersten Seite von Google gelistet zu werden, brauchst du ein gültiges SSL-Zertifikat mit HTTPS-Verschlüsselung.

SSL-Zertifikate bei Kinsta

Wenn deine Website bei Kinsta gehostet wird, musst du dich nicht mit all den technischen Feinheiten befassen, die ein SSL normalerweise erfordert. Unsere Kunden können die Vorteile unserer Cloudflare-Integration nutzen, die automatische SLL-Zertifikate für alle WordPress-Websites beinhaltet. Dazu gehören auch Wildcard-SSL-Zertifikate, was bedeutet, dass dein SSL auch alle Subdomains abdeckt, die mit deiner Hauptdomain verbunden sind. Und wenn du bereits eines hast, kannst du auch dein eigenes SSL-Zertifikat installieren.

Cloudflare SSL-Zertifikate sind für alle unsere Kunden kostenlos, unabhängig von ihrem Tarif.

Wenn du einen genaueren Einblick in die Kinsta WordPress SSL-Zertifikate haben möchtest, schau dir unsere Online-Dokumente an.

Schau dir unseren Video-Leitfaden zur Auswahl des richtigen SSL-Zertifikats für deine Website an

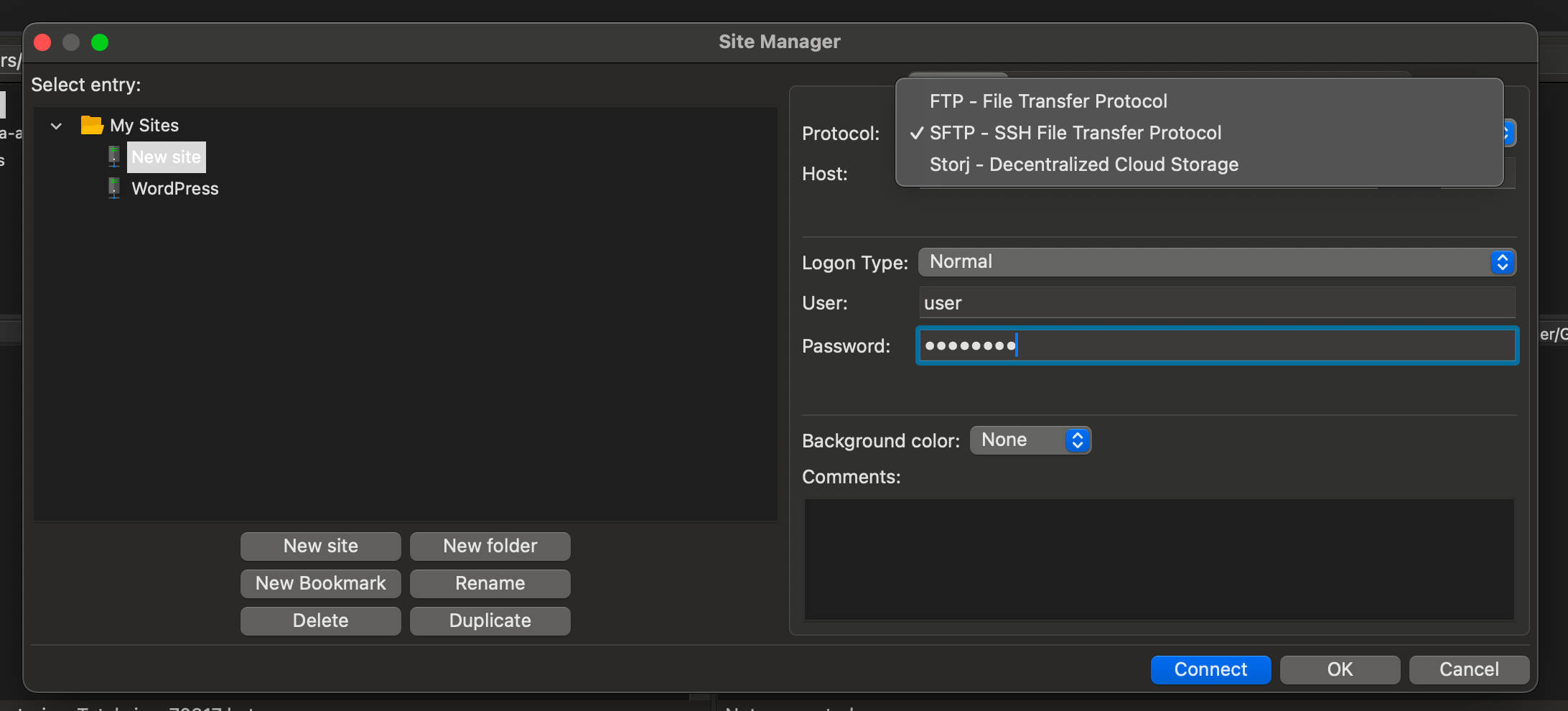

4. Verwende sichere SFTP- und SSH-Verbindungen

Um ein manuelles Backup deiner WordPress-Website zu erstellen oder ein Plugin oder Theme manuell hochzuladen, musst du über einen FTP-Client auf das Dateisystem der Website zugreifen. Ein FTP-Client unterstützt in der Regel sowohl FTP- als auch SFTP-Verbindungen, aber du solltest dich nur auf SFTP verlassen, das einen sicheren Kanal zur Übertragung von Dateien über SSH nutzt. Das macht einen großen Unterschied zu normalen FTP-Verbindungen.

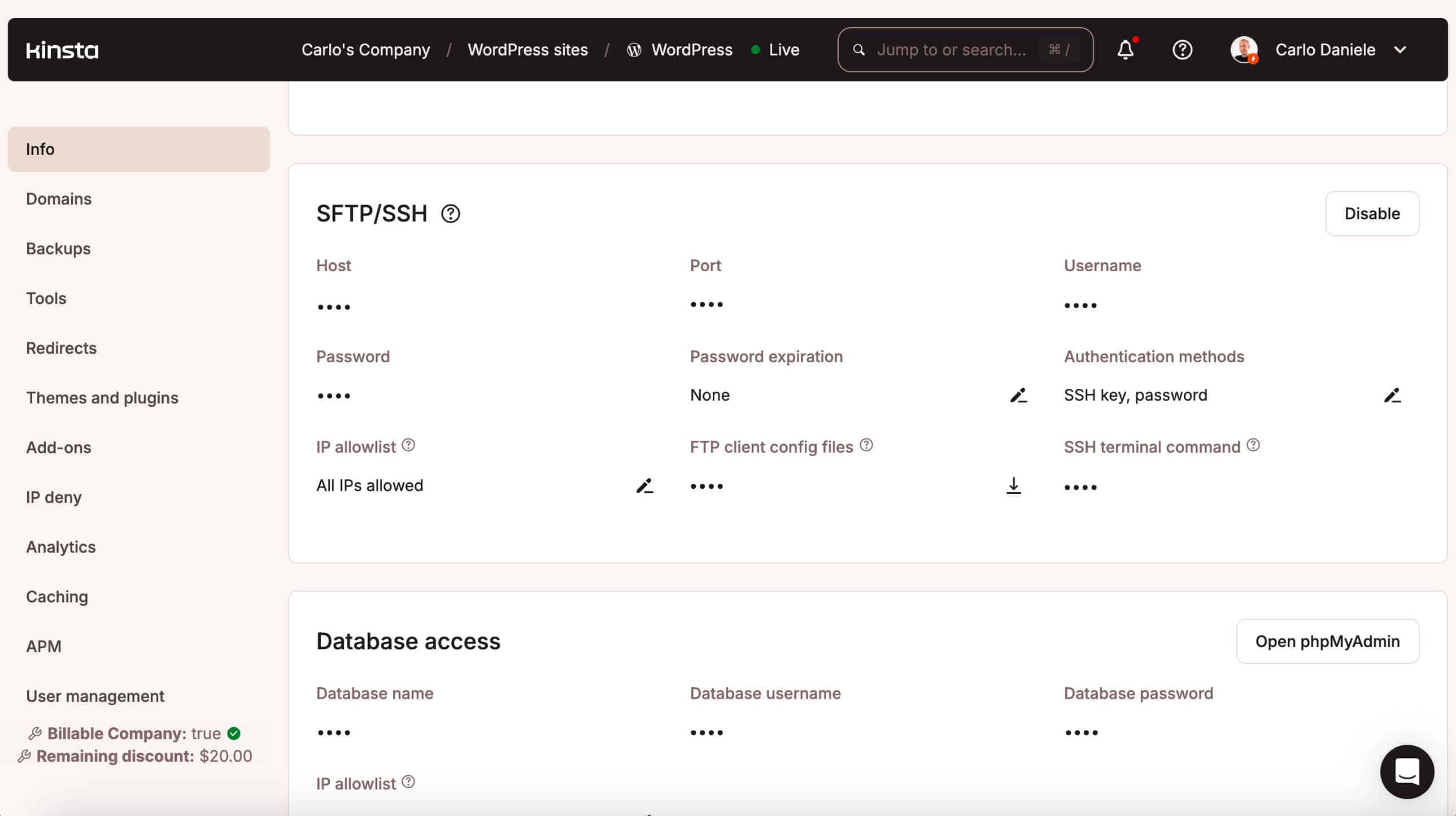

Kinsta unterstützt nur SFTP/SSH-Verbindungen

Da SFTP eine sicherere Methode ist, unterstützt Kinsta nur SFTP-Verbindungen.

Details zu SFTP/SSH findest du in deinem MyKinsta-Dashboard unter WordPress Websites > Sitename > Umgebung > Info.

Du solltest niemals identische Anmeldedaten für mehrere Dienste und Website-Umgebungen verwenden. Aus diesem Grund hat bei Kinsta jede einzelne Website-Umgebung – Staging oder Production – eigene Datenbank- und SFTP/SSH-Zugangsdaten.

5. Unterstützte PHP-Versionen verwenden

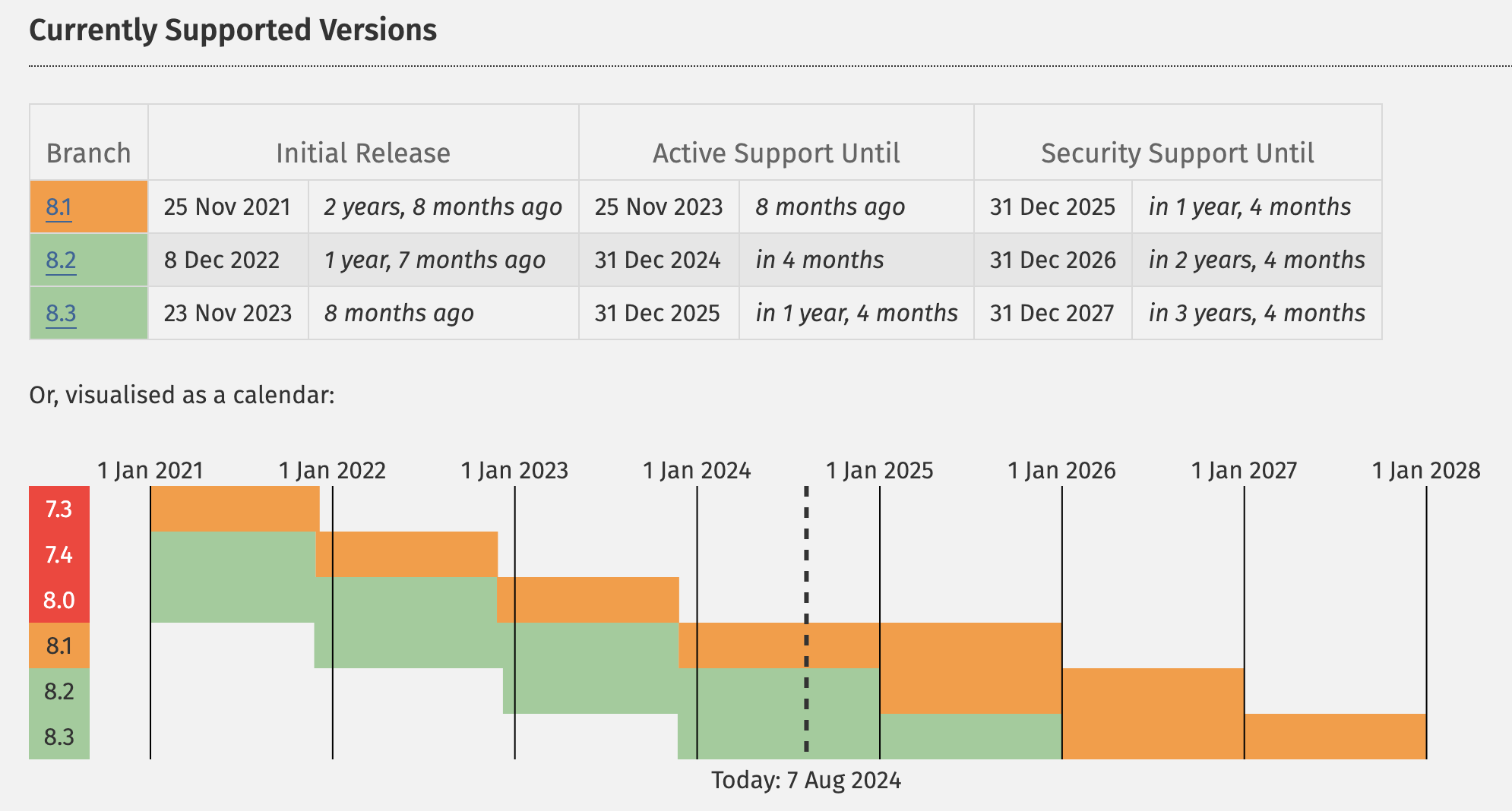

Jede PHP-Version wird normalerweise für zwei Jahre unterstützt. Nur unterstützte Versionen erhalten Leistungs- und Sicherheitsupdates. Die Verwendung nicht unterstützter PHP-Versionen verringert die Leistung und erhöht das Risiko von Sicherheitslücken.

Ab August 2024 sind die offiziell unterstützten PHP-Versionen PHP 8.1, 8.2 und 8.3.

Zum Zeitpunkt der Erstellung dieses Artikels erhalten alle PHP-Versionen vor 8.1 keine Sicherheitsupdates. Das heißt, wenn du PHP 8.0 oder früher verwendest, ist deine Website Sicherheitslücken ausgesetzt, die nicht behoben werden.

Der WordPress-Kern besteht aus PHP. Auch Plugins basieren auf PHP, und WooCommerce ist da keine Ausnahme. Wenn dein E-Commerce auf WordPress basiert, ist die Verwendung einer unterstützten PHP-Version entscheidend für den Erfolg deines Online-Shops.

Die neuesten PHP-Versionen bieten nicht nur mehr Sicherheit, sondern auch eine bessere Leistung. Du kannst die Geschwindigkeit deiner Website erhöhen, indem du einfach auf die neueste PHP-Version umsteigst.

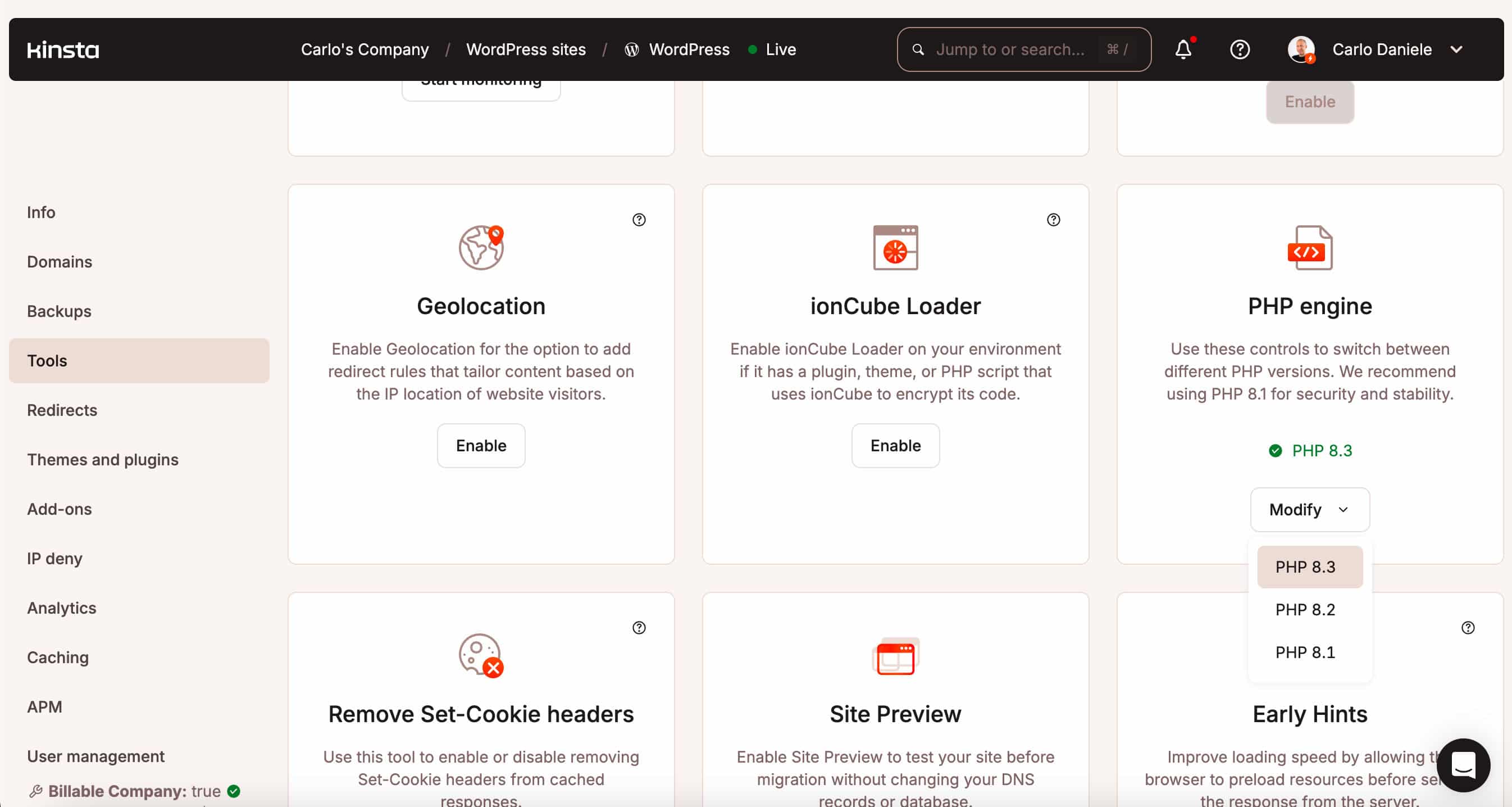

Kinsta erlaubt nur unterstützte PHP-Versionen

Wenn du benutzerdefinierte Plugins verwendest, die nicht mit den unterstützten PHP-Versionen kompatibel sind, kann dies zusätzlichen Entwicklungsaufwand bedeuten. Unsere Hauptverantwortung liegt jedoch darin, maximale Sicherheit für deine Websites und unsere gesamte Infrastruktur zu gewährleisten. Aus diesem Grund erlaubt Kinsta die Verwendung nicht unterstützter PHP-Versionen nicht.

Kinsta-Kunden können die PHP-Version ihrer WordPress-Website in MyKinsta ändern. Navigiere zu deiner Website-Konfiguration und wähle im linken Menü Tools. Scrolle auf der Seite nach unten und finde die PHP-Engine. Klicke auf die Schaltfläche Ändern und wähle die PHP-Version für deine Website aus.

6. Aktiviere die Zwei-Faktor-Authentifizierung

Die Verwendung von sicheren Passwörtern zum Schutz deiner Website und deines Hosting-Kontos reicht möglicherweise nicht aus, um deine E-Commerce-Website zu schützen. Die Verwendung eines Multi-Faktor-Authentifizierungssystems wird dringend empfohlen.

Die Multi-Faktor-Authentifizierung ist ein Authentifizierungssystem, bei dem der Nutzer, der auf den Dienst zugreift, zwei oder mehr Nachweise seiner Identität erbringen muss. Dies kann auf unterschiedliche Weise geschehen: Biometrische Daten wie Fingerabdrücke, eine Authentifizierungs-App, eine E-Mail, eine SMS, ein Hardware-Token und mehr.

Wenn es um deine E-Commerce-Website geht, solltest du die Authentifizierungssicherheit erhöhen, indem du die Zwei-Faktor-Authentifizierung (2FA) sowohl auf deinem Hosting-Service als auch auf deiner WordPress-Website aktivierst.

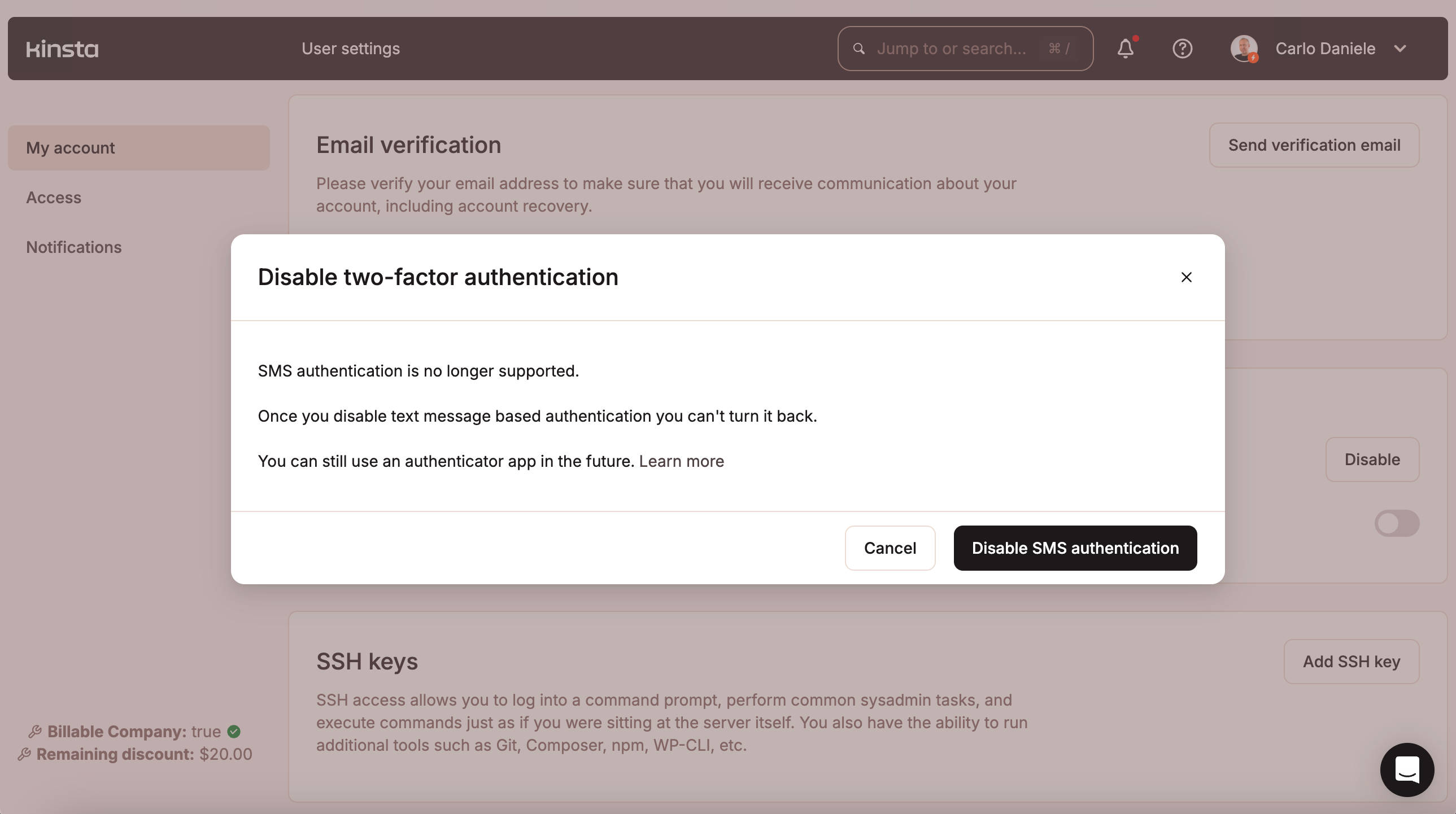

Aktiviere 2FA mit Kinsta

Zusätzlich zur Verwendung eines sicheren Passworts für MyKinsta empfehlen wir, die Zwei-Faktor-Authentifizierung zu aktivieren und alle Nutzer/innen in deinem Unternehmen aufzufordern, dasselbe zu tun. Wenn 2FA aktiviert ist, wird bei allen Anmeldeversuchen bei MyKinsta ein zusätzlicher Verifizierungscode von einer Authenticator-App (z. B. Google Authenticator) auf deinem Telefon oder einer Passwortverwaltungs-App verlangt.

Um 2FA in MyKinsta zu aktivieren, klicke oben rechts auf deinen Namen und wähle Benutzereinstellungen. In Mein Konto scrollst du die Seite nach unten zum Abschnitt Zwei-Faktor-Authentifizierung. Klicke auf die Schaltfläche „Umschalten“ und scanne den QR-Code in deiner Authentifizierungs-App, gib den 6-stelligen Code ein, den du in der App siehst, und schon bist du fertig.

Beachte, dass Kinsta die SMS-basierte 2FA nicht mehr unterstützt, da sie anfällig für telefonbasierte Angriffe und weniger sicher ist als ein zeitbasierter Token. Bei einer kürzlich erfolgten Datenpanne bei Authy wurden 33 Millionen Telefonnummern von Kunden preisgegeben, was die Gefahr von SMS-Phishing- und SIM-Swapping-Angriffen erhöht.

Mehr über 2FA auf Kinsta erfährst du in unserer Dokumentation.

Aktiviere 2FA mit WordPress

Vielleicht möchtest du auch die Zwei-Faktor-Authentifizierung auf deiner E-Commerce-Website aktivieren. WordPress unterstützt 2FA nicht von Haus aus, aber du kannst diese Funktion mit einem der folgenden Plugins schnell und einfach zu deiner Website hinzufügen:

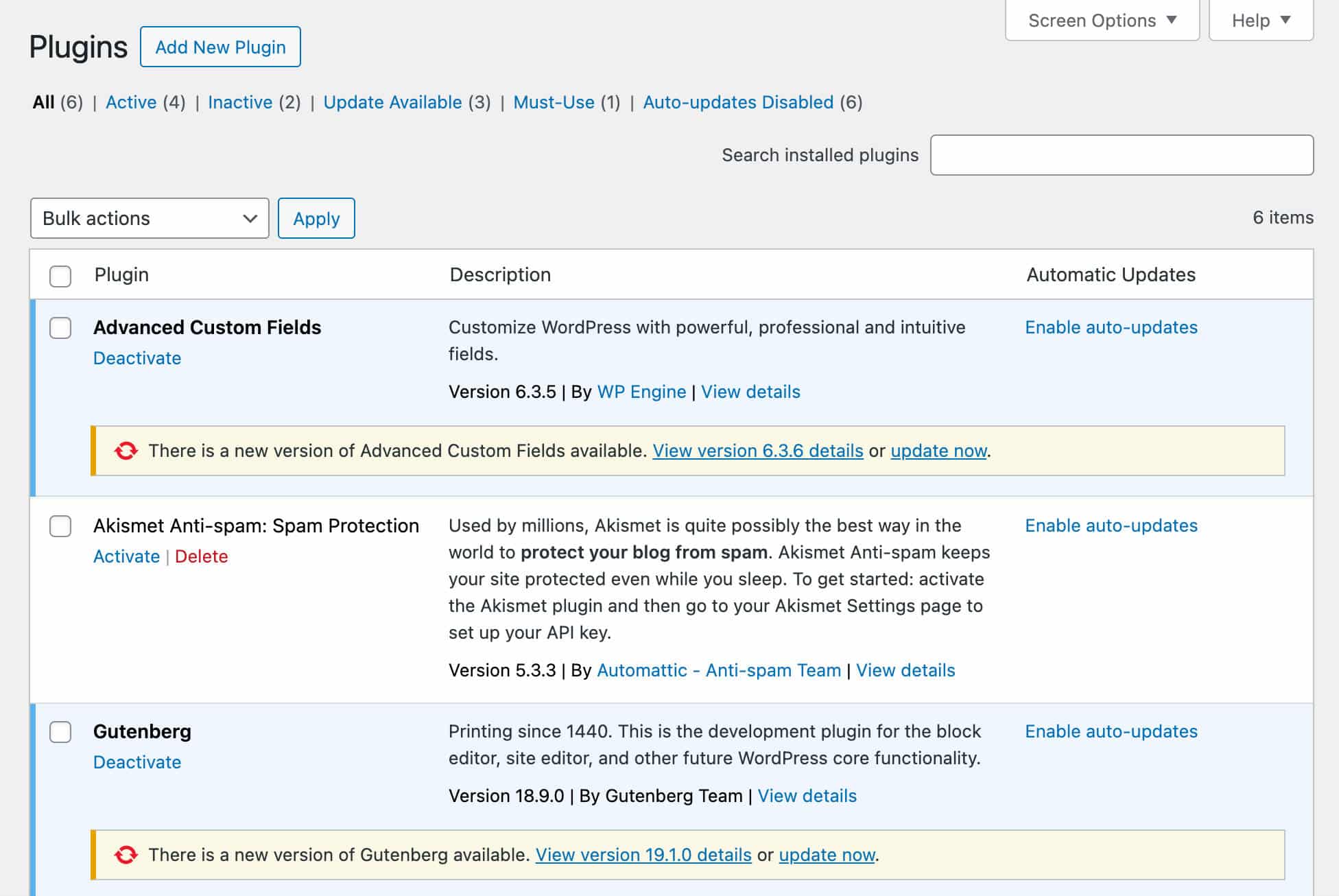

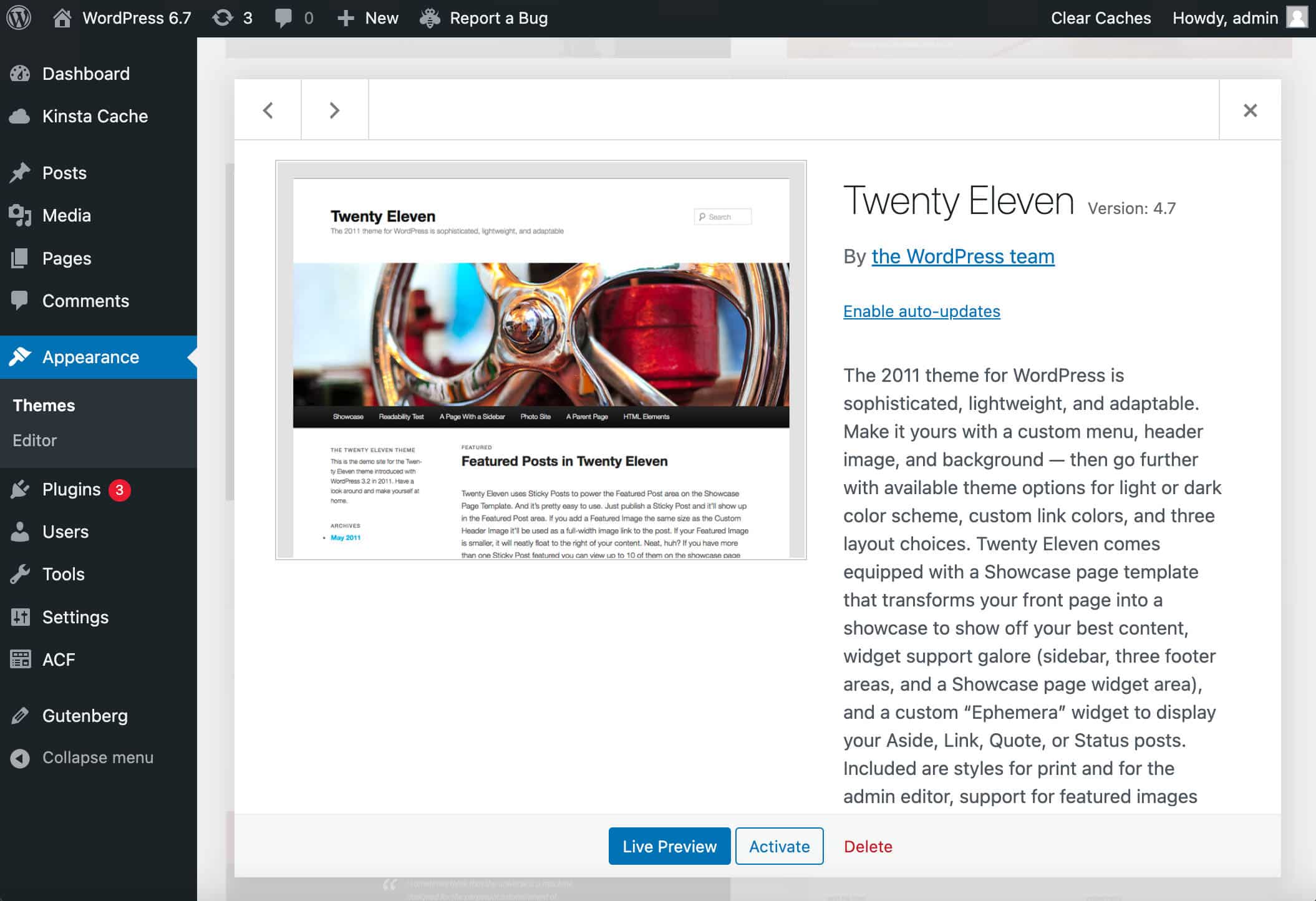

7. Core-, Plugin- und Theme-Updates

Zusätzlich zu den WordPress-Kernversionen werden regelmäßig neue Sicherheitsupdates veröffentlicht, sobald eine neue Sicherheitslücke entdeckt wird. Das Gleiche gilt für Themes und Plugins.

Um deine WordPress-Website zu schützen, musst du deine gesamte WordPress-Website auf dem neuesten Stand halten, um Sicherheitslücken zu vermeiden.

In deinem WordPress-Dashboard kannst du unter Dashboard > Updates automatische Core-Updates für alle WordPress-Versionen oder nur für Wartungs- und Sicherheitsversionen aktivieren.

Du kannst auch automatische Updates für Themes und Plugins verwalten.

Beachte, dass du ab WordPress 6.6 die automatischen Updates für deine Plugins im Falle eines Fehlers zurücksetzen kannst.

Wenn du es vorziehst, kannst du diese Funktion deaktivieren und die Updates selbst durchführen, aber die Aktualisierung einer großen Anzahl von Websites kann eine zeitaufwändige und langweilige Aufgabe sein. Deshalb greifen viele Agenturen auf Tools von Drittanbietern zurück, mit denen sie die Updates für alle ihre WordPress-Websites von einer einzigen externen Umgebung aus verwalten können.

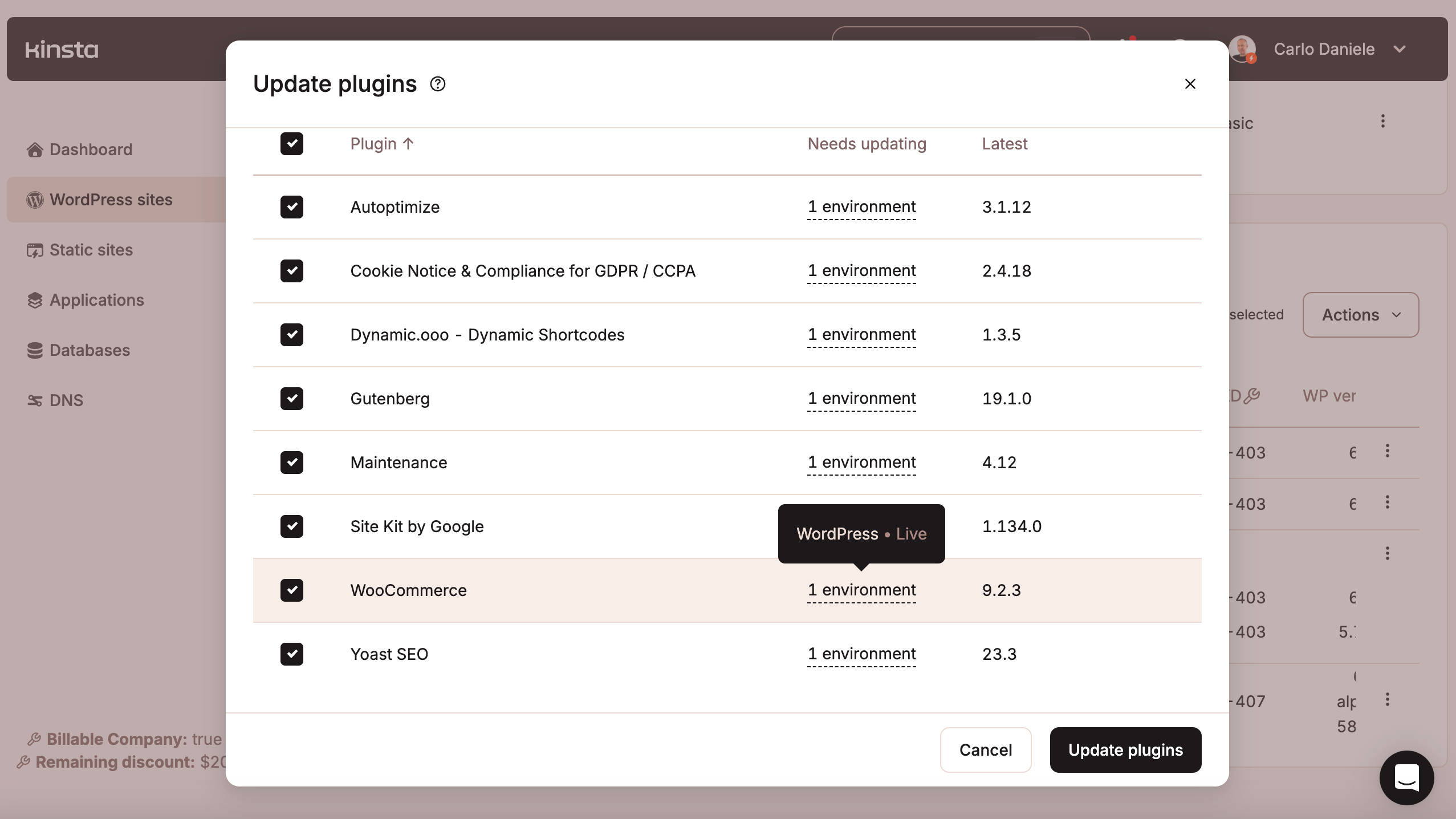

Kinsta-Kunden müssen nicht für Drittanbieterdienste bezahlen, um ihre Updates in großen Mengen zu verwalten, denn sie können die Funktion für Massenupdates nutzen, die im MyKinsta-Dashboard verfügbar ist.

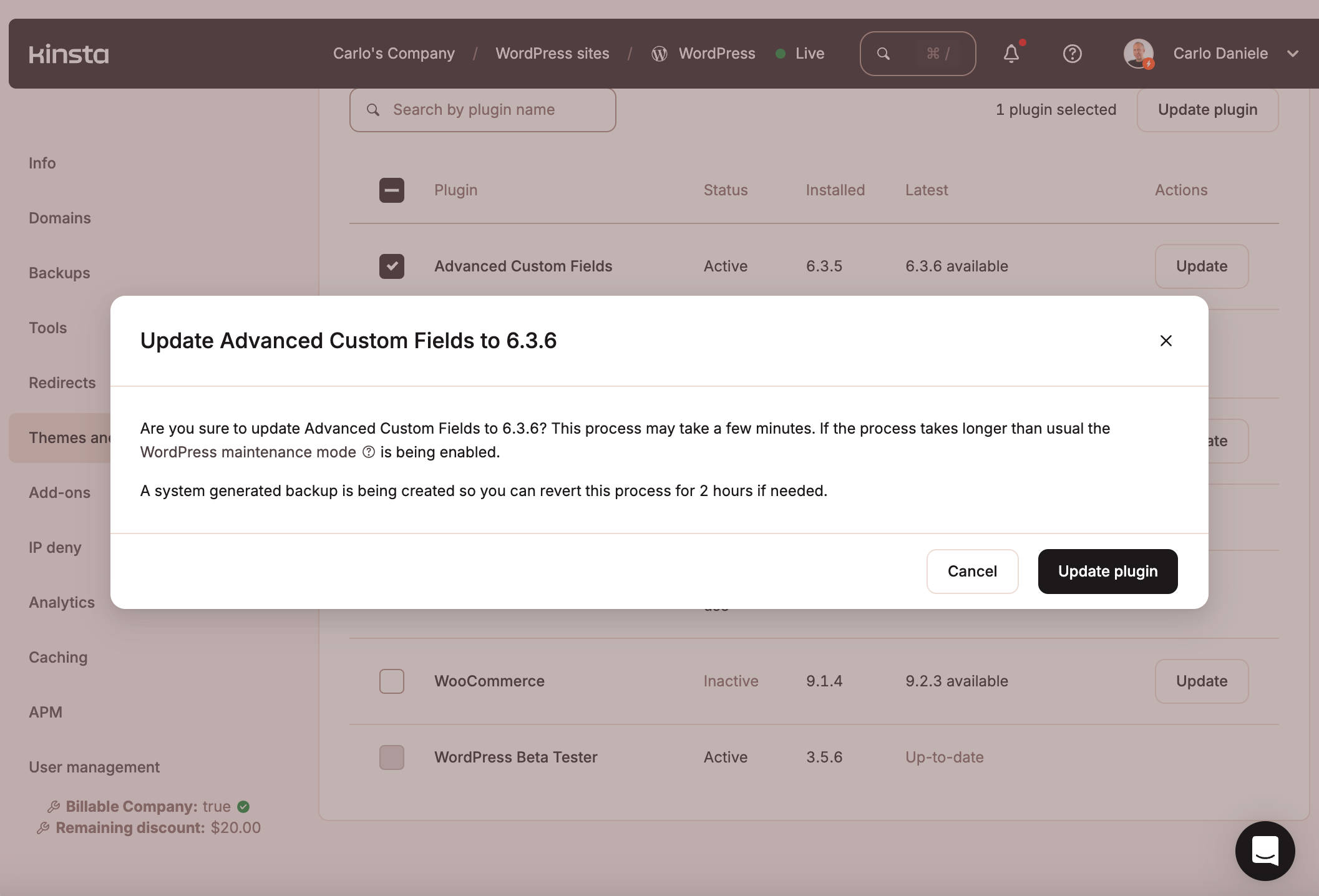

WordPress-Updates mit Kinsta

Du kannst die Themes und Plugins deiner WordPress-Webseite direkt von MyKinsta aus verwalten. Navigiere in deinem Dashboard zu WordPress-Websites > Sitename > Themes und Plugins. Hier kannst du ein oder mehrere Plugins oder Themes auswählen und sie einzeln oder in großen Mengen aktualisieren.

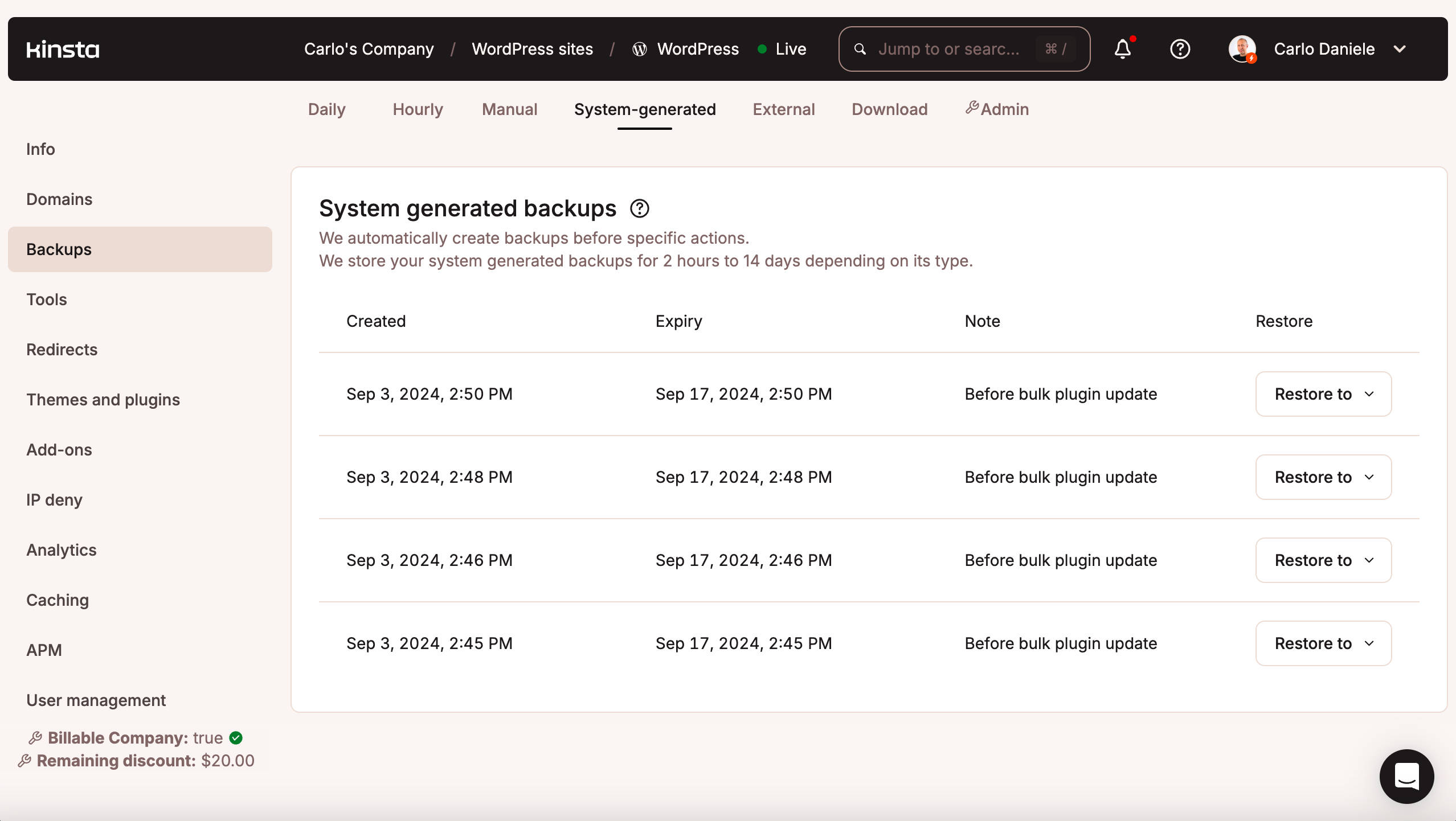

Wenn du ein Update von MyKinsta aus durchführst, wird ein vom System erstelltes Backup erstellt, sodass du den Vorgang 2 Stunden lang rückgängig machen kannst, falls das Update fehlschlägt. Das gibt dir zusätzliche Sicherheit und beruhigt dich, wenn du deine Plugins oder Themes aktualisieren musst.

Du kannst auch Bulk-Updates für mehrere WordPress-Websites auf einmal durchführen. Wähle in deinem MyKinsta-Dashboard WordPress-Websites. Dort wählst du eine oder mehrere Websites aus, klickst rechts auf die Schaltfläche Aktionen und wählst dann die Massenaktion aus, die du durchführen möchtest. Wenn du Plugins aktualisieren willst, klicke auf den entsprechenden Menüpunkt. In einem Pop-up-Fenster wird eine Liste der Plugins angezeigt, für die eine Aktualisierung verfügbar ist.

Wähle die zu aktualisierenden Plugins aus und warte ein paar Sekunden. Ein Pop-up-Fenster teilt dir mit, ob der Vorgang erfolgreich abgeschlossen wurde.

Wenn die Aktualisierung fehlschlägt, navigiere zu Sitename > Backups > System-generated page in MyKinsta und stelle das letzte Backup wieder her.

Und was noch viel besser ist: Du kannst alle diese Vorgänge zuerst in einer Staging-Umgebung durchführen und dann ohne Risiko auf die Live-Umgebung übertragen.

Auf Kinsta kannst du Themes und Plugins für alle deine WordPress-Websites bequem und ohne Risiko von einer einzigen Seite aus aktualisieren. Perfekt für Agenturen, die viele Websites an einem Ort verwalten.

8. Backups

Wenn ein Update schief geht oder eine Website aufgrund einer Sicherheitslücke kompromittiert oder komplett gelöscht wird, kann ein Backup dein Leben retten. Wenn dein Hoster kein automatisches Backup-System anbietet, kannst du immer auf ein WordPress-Plugin zurückgreifen. Wir empfehlen, ein WordPress-Plugin zu verwenden, das inkrementelle Backups erstellt: So kannst du ein Backup deiner Website erstellen, ohne Speicherplatz zu verlieren oder die Leistung der Website zu beeinträchtigen.

Ein Webhosting-Service, der sich wirklich um deine E-Commerce-Website kümmert, sollte jedoch regelmäßige WordPress-Backups anbieten. Kinsta bietet sechs verschiedene Arten von Backups an.

Die sechs Arten von Backups bei Kinsta

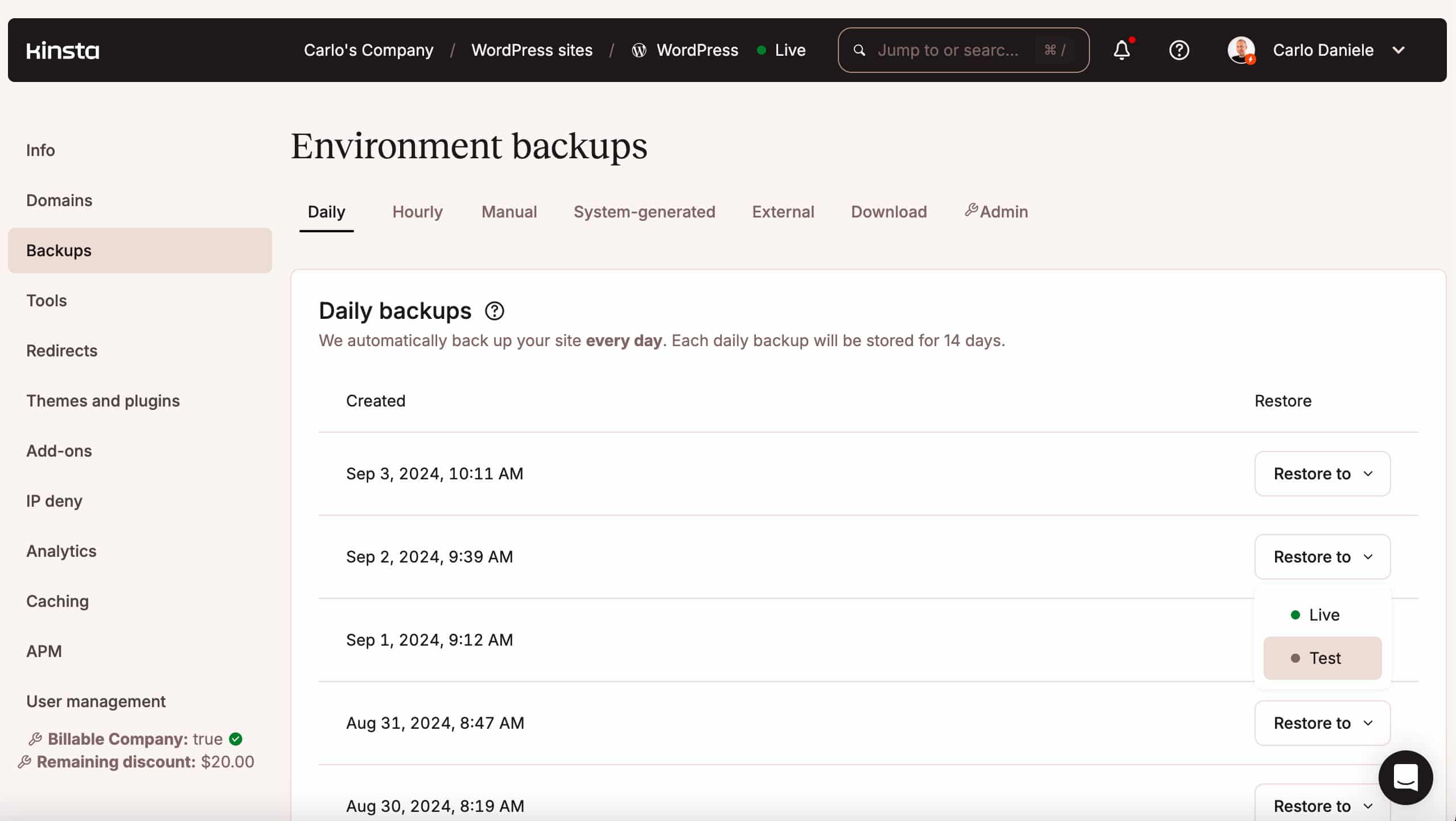

Wir bieten tägliche automatische WordPress-Backups sowie systemgenerierte Backups für alle WordPress-Websites. Diese Backups sowie manuelle Backups sind als Wiederherstellungspunkte in MyKinsta verfügbar. Du kannst auch einmal pro Woche manuell ein herunterladbares Backup erstellen.

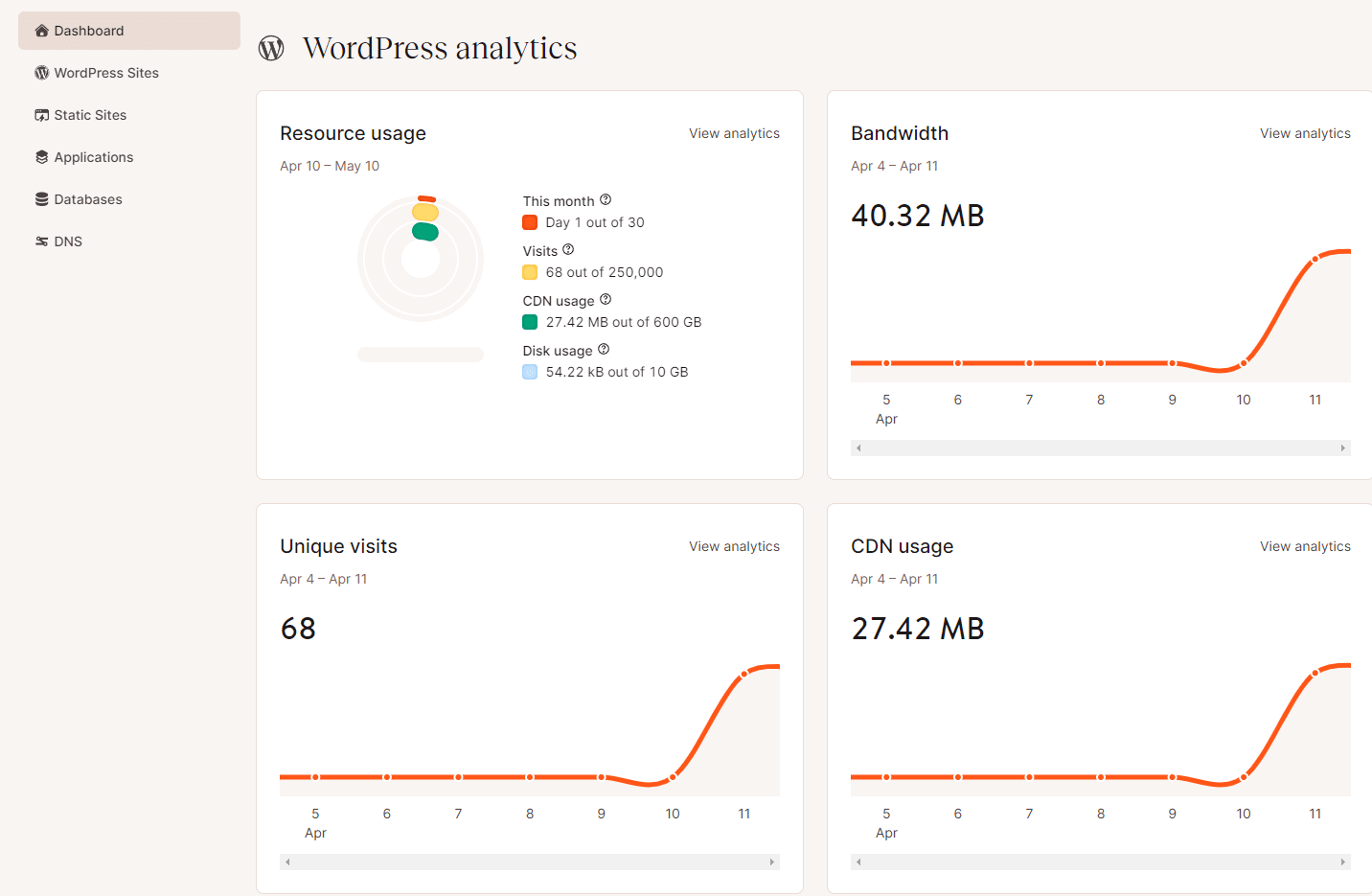

Du kannst deine Backups in deinem MyKinsta-Dashboard unter WordPress Websites > Sitename > Backups durchsuchen. Hier kannst du dein Backup mit einem einzigen Klick in einer Umgebung deiner Wahl wiederherstellen.

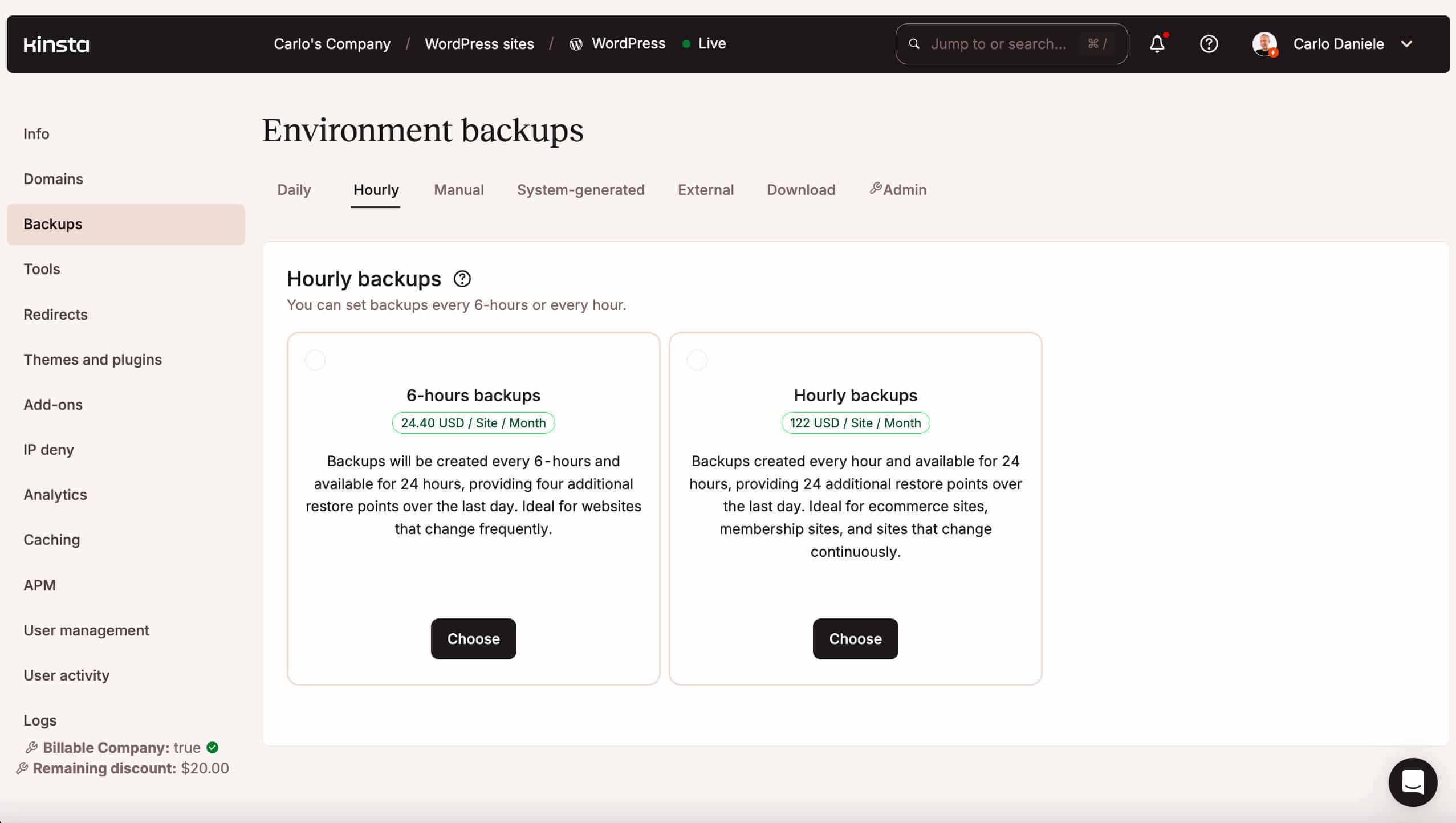

Wenn du deine E-Commerce-Website mehrmals am Tag aktualisierst und mehr Backups benötigst, kannst du ein Add-on für stündliche Backups erwerben.

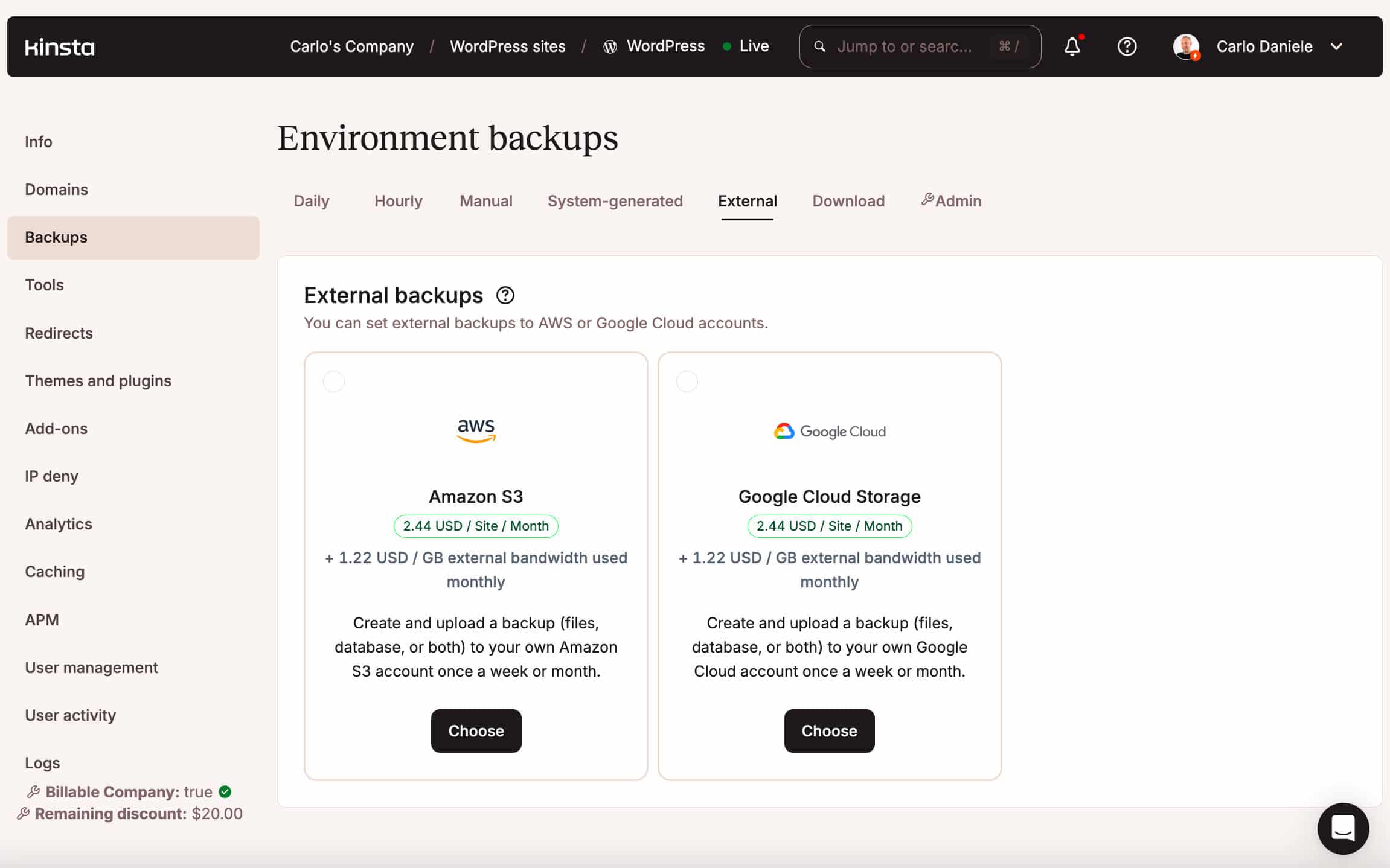

Es ist auch ein Add-on für externe Backups erhältlich, mit dem du deine Backups auf einem externen Speicherdienst wie Amazon S3 oder Google Cloud Storage speichern kannst.

Die Aufbewahrungsfrist für Backups beträgt 14 bis 30 Tage, je nachdem, welchen Hosting-Plan du abonniert hast.

Du kannst mehr über WordPress-Backups in unseren Dokumenten lesen.

9. Sei vorsichtig mit Plugins

Du brauchst oft viele Plugins für deine WordPress-Website. Das gilt besonders für den E-Commerce, der oft Funktionen benötigt, die in WordPress oder WooCommerce nicht standardmäßig vorhanden sind. Wir haben eine lange Liste mit empfohlenen Plugins, die du dir selbst ansehen kannst:

- 28 beste WooCommerce-Plugins

- 10 Plugins für das Hinzufügen von Produkten in WooCommerce

- WooCommerce Multi-Vendor-Plugins

- WooCommerce Wunschzettel-Plugins

- WooCommerce Produktfilter-Plugins

- WooCommerce Plugins für gewichtsabhängigen Versand

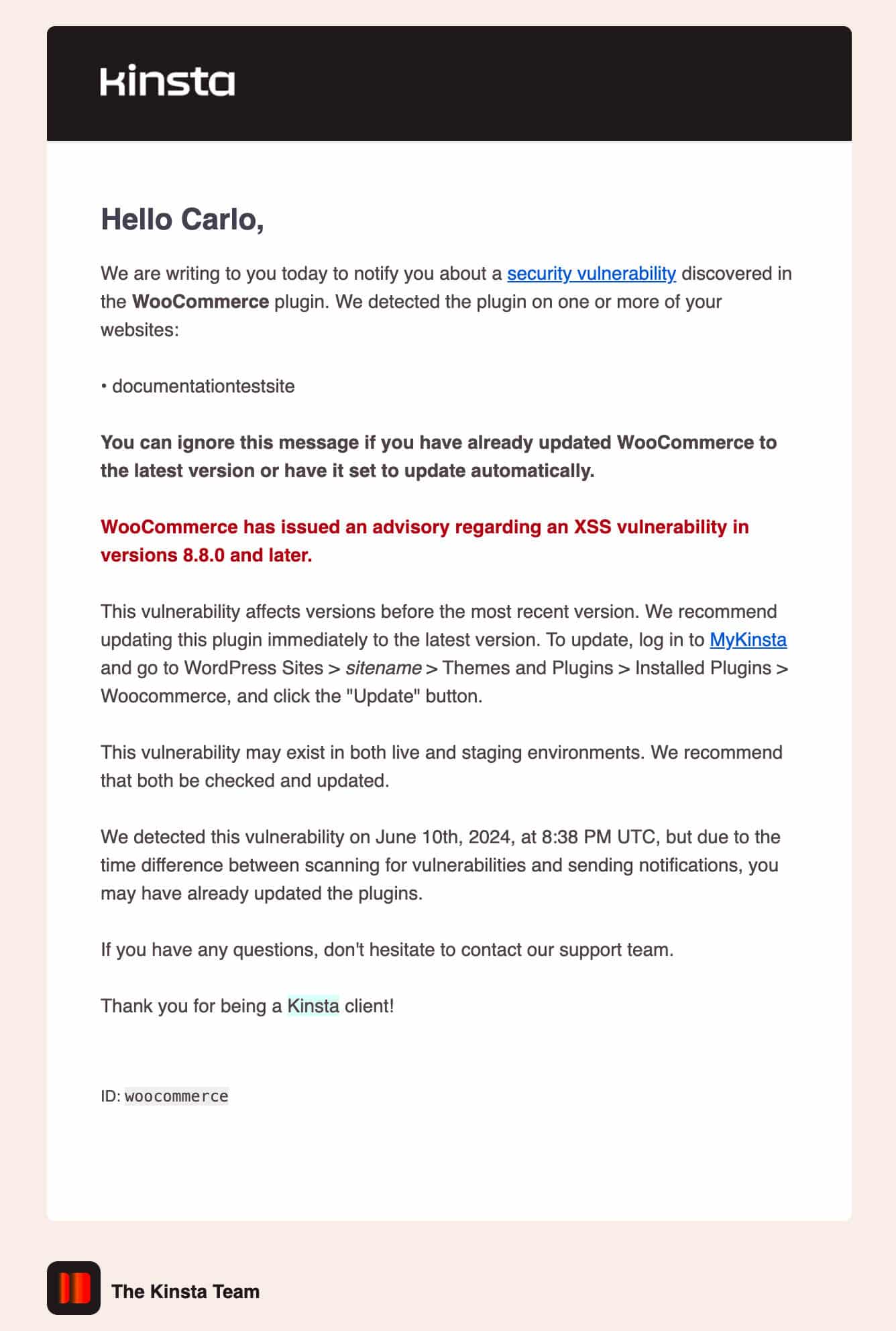

Du solltest aber nie das erste Plugin installieren, das dir angezeigt wird. Es gibt einige bewährte Verfahren, die du bei der Auswahl von Plugins für deine WooCommerce-Website beachten solltest:

Installiere keine Nulled Plugins. Das ist für ein E-Commerce-Unternehmen unerlässlich. Nulled Plugins sind Premium-WordPress-Plugins oder -Themes, die gehackt wurden und modifizierten Code enthalten können, um Schaden anzurichten oder Informationen zu sammeln.

Bevorzuge Plugins, die regelmäßig von Anbietern mit einem guten Ruf aktualisiert werden. Vertraue auf die Community und prüfe die Bewertungen anderer Nutzer. Vermeide, wenn möglich, Plugins mit niedrigen Bewertungen und von unbekannten Anbietern.

Teste ein Plugin immer in einer Staging-Umgebung, bevor du es in der Produktion einsetzt. Dadurch werden Kompatibilitätsprobleme mit anderen Plugins oder dem WordPress-Kern selbst vermieden.

Sichere immer deine Website, bevor du das Plugin in der Produktionsumgebung installierst.

Installiere keine unnötigen Plugins oder Plugins mit überflüssigen Funktionen. Unnötige Plugins könnten unnötige Sicherheitslücken verursachen, mit anderen Plugins in Konflikt geraten oder die Leistung der Website verringern.

Prüfe, ob es bekannte Sicherheitslücken im Zusammenhang mit dem Plugin gibt. Nutze Sicherheitsdienste wie die WordPress Vulnerability Database oder WPScan.

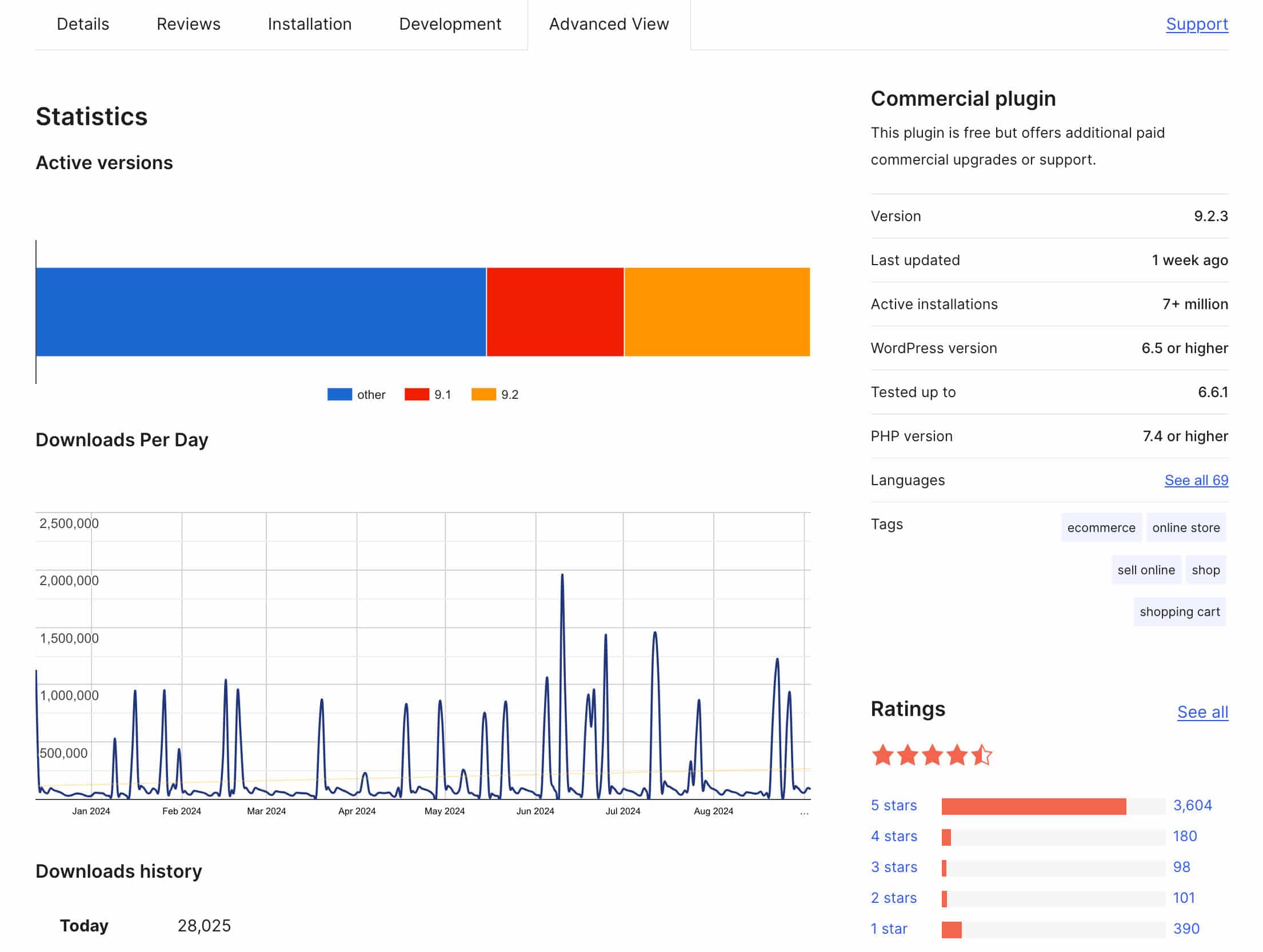

Sicherheitsschwachstellen können aber auch in beliebten Plugins entdeckt werden, die regelmäßig aktualisiert werden. Plugins wie WooCommerce und Easy Digital Downloads sind da keine Ausnahme.

Wie kann ein Webhoster also bei Sicherheitslücken in Plugins und Themes helfen?

Kinsta-Sicherheitswarnungen

Sobald eine Sicherheitslücke auf einer deiner Websites entdeckt wird, egal ob es sich um einen Fehler im Core, in einem Plugin oder in einem Theme handelt, erhältst du sofort eine Benachrichtigung in MyKinsta und eine E-Mail, die dich über das Problem informiert und Schritte zur Behebung vorschlägt.

Diese Funktion wird von unseren Kunden sehr geschätzt, denn sie ermöglicht es ihnen, schnell auf Sicherheitslücken auf ihren Websites zu reagieren. Wenn du ein Kinsta-Kunde bist, wirst du früher oder später höchstwahrscheinlich eine E-Mail wie diese erhalten:

WordPress-spezifische Bedrohungen und wie du sie verhindern kannst

Im ersten Teil dieses Artikels haben wir einige der wichtigsten Sicherheitsbedrohungen aufgelistet, die die Allgemeinheit der E-Commerce-Websites betreffen. Einige dieser Bedrohungen sind für WordPress/WooCommerce-Websites besonders ernst.

Obwohl es sich bei WordPress um eine Open-Source-Software handelt, ist es wichtig, darauf hinzuweisen, dass Hacker WordPress-Websites nicht aufgrund von inhärenten Schwachstellen im CMS angreifen, sondern aufgrund von Schwachstellen, die vor einem Vorfall hätten vorhergesehen und behoben werden können.

Das Versäumnis, den Kern, die Plugins und das Theme zu aktualisieren, kann deine E-Commerce-Website angreifbar machen, genauso wie die Verwendung schwacher Passwörter und das Fehlen einer strikten Zugriffsrichtlinie.

Im Folgenden findest du eine kurze Liste mit Bedrohungen und bewährten Praktiken, die dir helfen können, deine Website sicher zu machen:

- Wähle Benutzernamen und Passwörter sorgfältig

- Halte deine Website auf dem neuesten Stand

- Verwende keine manipulierten WordPress Plugins und Themes

- Schließe das WordPress-Dashboard ab

- Aktiviere die Zwei-Faktoren-Authentifizierung in WordPress

- Schütze die wp-config.php

- Deaktiviere XML-RPC

- WordPress-Version verbergen

- HTTP-Sicherheits-Header hinzufügen

- WordPress-Sicherheitsplugins verwenden

- Setze die richtigen Berechtigungen für WordPress-Dateien und -Ordner

- Deaktiviere die Dateibearbeitung in deinem WordPress-Dashboard

- Verhindern von Hotlinking

- Mache regelmäßig WordPress-Backups

- Verwende Staging-Umgebungen

- Teste die Sicherheit deiner WordPress-Website

- Verwende ein WordPress-Aktivitätsprotokoll

Eine umfassendere Liste von Maßnahmen, die du ergreifen kannst, um WordPress-Websites zu sichern, findest du in unserem WordPress-Sicherheitsleitfaden und unserem Spickzettel zur Website-Sicherheit.

Weitere Kinsta-Funktionen für die Sicherheit deiner E-Commerce-Website

Wir bei Kinsta haben es uns zur Aufgabe gemacht, die schnellste und sicherste WordPress-Hosting-Umgebung der Welt anzubieten. Wir sind immer auf der Suche nach neuen Möglichkeiten, um sicherzustellen, dass deine E-Commerce-Websites deinen Nutzern und Kunden das beste Einkaufserlebnis bieten können. Im Folgenden findest du einige der Dienste und Funktionen von Kinsta, die speziell auf die Sicherheit deiner WordPress/WooCommerce-Website ausgerichtet sind.

Uptime-Checks

Wie kannst du sicher sein, dass deine Website für alle oder nur für dich nicht erreichbar ist, wenn sie nicht lädt oder die Antwortzeit zu langsam ist?

Die kurze Antwort ist, dass du überprüfen musst, ob deine Website nicht erreichbar ist. Das kannst du selbst tun, indem du diese Schritte befolgst. Wenn deine Website auf Kinsta gehostet wird, kannst du dich auf die Uptime-Checks von Kinsta verlassen.

Kinsta prüft deine Website alle 3 Minuten. Das sind 480 Checks pro Tag.

Wenn deine Website ausgefallen ist, arbeiten unsere Techniker sofort an dem Problem. Die Wahrscheinlichkeit ist groß, dass das Problem behoben ist, bevor du es überhaupt bemerkst.

Sieh dir unseren Video-Leitfaden an, um herauszufinden, ob eine Website ausgefallen ist

Das Sicherheitsversprechen von Kinsta

Eine E-Commerce-Website auf dem neuesten Stand zu halten, ist für dein Unternehmen unerlässlich, aber es reicht vielleicht nicht aus. Deshalb ist es immer empfehlenswert, deine Website regelmäßig mit Malware-Erkennungstools wie Sucuri oder WordFence zu scannen, auch wenn du nicht vermutest, dass sie infiziert ist. Wir raten dir, deine E-Commerce-Website mindestens einmal im Monat zu scannen. Wir empfehlen jedoch, mehrmals im Monat zu scannen, wenn du Änderungen an der Website-Struktur vornimmst und neue Plugins installierst. Wenn du nicht weißt, wo du anfangen sollst, findest du hier eine Sicherheits-Checkliste für deine Website.

Aber manchmal kann es trotz all deiner Bemühungen passieren, dass deine Website infiziert wird. Was ist dann zu tun?

Kinsta-Kunden müssen sich darüber keine Sorgen machen, denn Kinsta bietet eine kostenlose Hack-Fix-Garantie für alle unsere Kunden, unabhängig von ihrem Tarif. Wenn deine WordPress-Website gehackt wird, während sie bei Kinsta gehostet wird, arbeiten wir kostenlos mit dir zusammen, um den Schaden zu beheben.

Unser Sicherheitsversprechen beinhaltet:

- Eine Inspektion der Website und ein Deep Scan der Dateien, um Malware zu identifizieren.

- Reparatur des WordPress-Kerns durch Installation einer sauberen Kopie der Kerndateien.

- Identifizierung und Entfernung von infizierten Plugins und Themes.

In unseren Dokumenten findest du einen detaillierteren Überblick über das Sicherheitsversprechen von Kinsta.

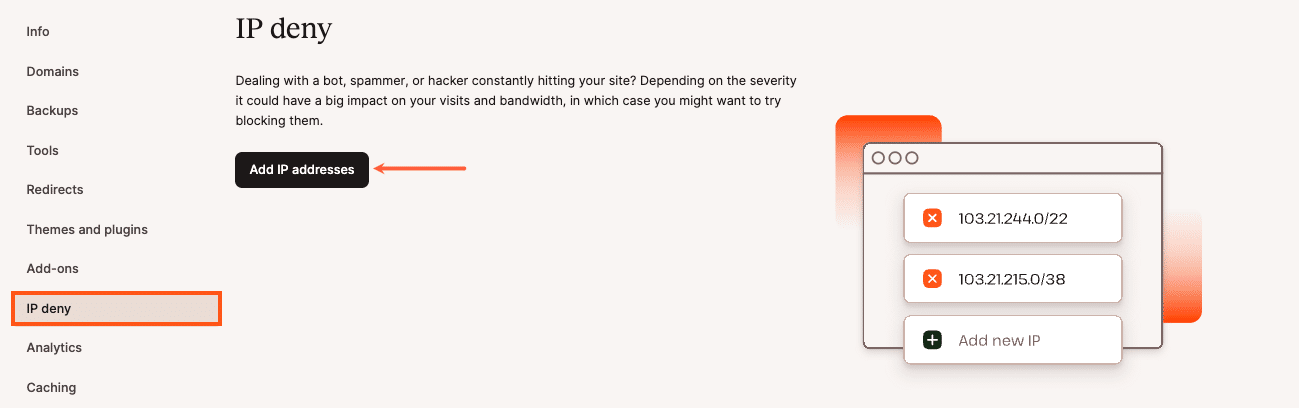

IP-Blockierung

Manchmal kann es notwendig sein, eine IP-Adresse oder einen Bereich von IPs zu sperren, um böswilliges Verhalten von Bots, Spammern oder anderen Akteuren zu verhindern. Im Allgemeinen kannst du IP-Adressen in der Serverkonfigurationsdatei sperren.

Kinsta-Benutzer müssen ihren Server nicht manuell konfigurieren, da Kinsta allen Kunden ein kostenloses IP-Blockierungstool in MyKinsta zur Verfügung stellt.

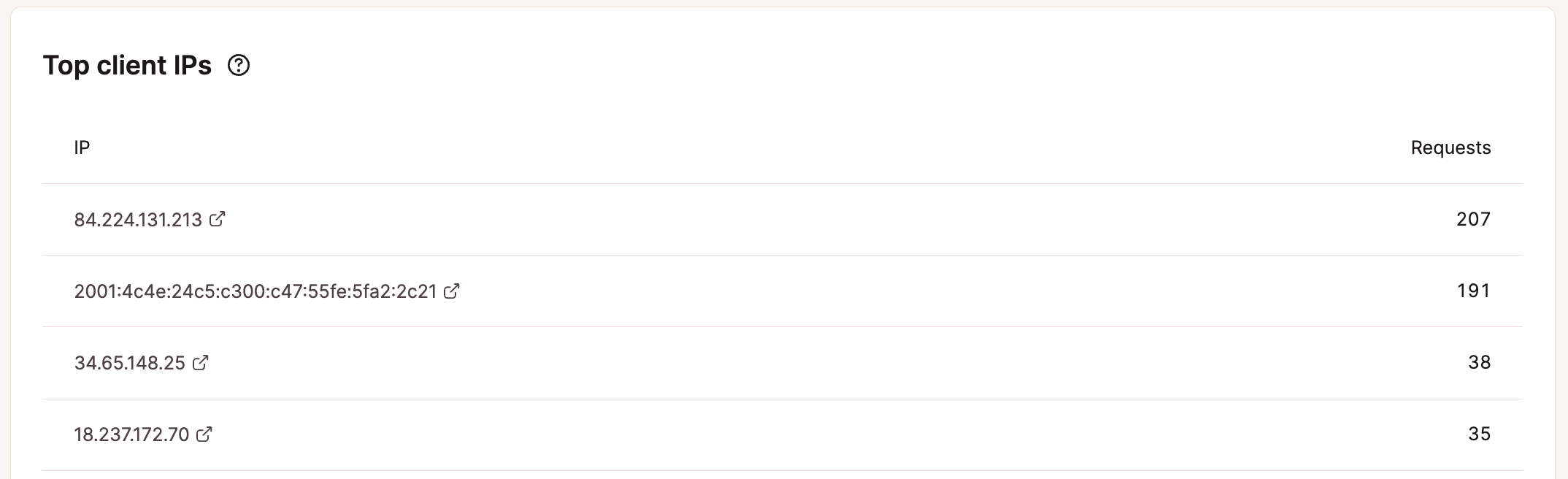

Um IPs und die Anzahl der Anfragen zu überprüfen, logge dich in MyKinsta ein und navigiere zu WordPress Websites > sitename > Analytics > Geo & IP.

Der Abschnitt Top Client-IPs zeigt die Liste der IP-Adressen und die Anzahl der Anfragen, die von jeder IP kommen. Wenn du eine ungewöhnlich hohe Anzahl von Anfragen von bestimmten IPs feststellst, solltest du mit einem Reputationsprüfer wie CleanTalk oder Spamhaus nachsehen, ob die IP-Adresse als Bot, Spammer oder eine andere bösartige IP-Adresse identifiziert wurde.

Wenn eine IP-Adresse als bösartig identifiziert wurde, kannst du sie mit dem IP-Deny-Tool blockieren, das du unter WordPress Websites > sitename > IP deny findest.

Sobald du eine IP-Adresse blockiert hast, wird sie unten auf der gleichen Seite aufgeführt.

Kinsta Sicherheitszertifikate

Das Engagement von Kinsta für die Sicherheit aller Kunden-Websites wurde auf verschiedenen Ebenen überprüft und zertifiziert.

Kinsta erfüllt das Sicherheitskriterium des vom American Institute of Certified Public Accountants (AICPA) entwickelten Compliance Frameworks System and Organization Controls (SOC 2). Dieser Standard wird verwendet, um die Einhaltung eines oder mehrerer Kriterien für Vertrauensdienste durch eine Dienstleistungsorganisation zu bewerten.

Die fünf Kriterien für Treuhanddienste sind:

- Sicherheit

- Verfügbarkeit

- Integrität der Verarbeitung

- Vertraulichkeit

- Datenschutz

Aber das ist noch nicht alles. Kinsta hat die Zertifizierungen ISO 27001, 27017 und 27018 erhalten. Dieser Erfolg spiegelt die Einhaltung von Best Practices im Bereich der Informationssicherheit wider, wobei ein zusätzlicher Schwerpunkt auf den Kontrollen zum Schutz von Daten in Cloud Computing-Umgebungen liegt.

Diese Zertifizierungen sind eine Garantie für Sicherheit und Stabilität für alle Betreiber von E-Commerce-Websites, die sich auf einen Hosting-Service verlassen können, der es ihnen ermöglicht, sich unbesorgt ihrem Geschäft zu widmen.

ISO/IEC 27001 ist die weltweit bekannteste Norm für Informationssicherheitsmanagementsysteme. Ein ISMS, das nach dieser Norm umgesetzt wird, „ist ein Werkzeug für Risikomanagement, Cyber-Resilienz und operative Exzellenz“.

Die Konformität mit der Norm ISO/IEC 27001 bedeutet, dass eine Organisation oder ein Unternehmen ein System zur Beherrschung der Risiken im Zusammenhang mit der Sicherheit der Daten, die sich im Besitz des Unternehmens befinden oder mit denen es umgeht, eingerichtet hat und dass dieses System alle bewährten Verfahren und Grundsätze dieser internationalen Norm berücksichtigt.

ISO/IEC 27017:2015 legt Richtlinien für Informationssicherheitskontrollen fest, die für die Bereitstellung und Nutzung von Cloud-Diensten gelten. Sie bietet:

- zusätzliche Umsetzungshinweise für die in ISO/IEC 27002 spezifizierten Kontrollen;

- zusätzliche Kontrollen mit Umsetzungshinweisen, die sich speziell auf Cloud-Dienste beziehen.

Schließlich legt die ISO 27018:2019

legt allgemein anerkannte Kontrollziele, Kontrollen und Richtlinien für die Umsetzung von Maßnahmen zum Schutz personenbezogener Daten (PII) in Übereinstimmung mit den Datenschutzgrundsätzen der ISO/IEC 29100 für die öffentliche Cloud-Computing-Umgebung fest.

Im Trust Center von Kinsta findest du weitere Informationen zu den laufenden Compliance-Bemühungen des Unternehmens.

Zusammenfassung

Es gibt viel zu tun, um eine E-Commerce-Website zu sichern. Es selbst zu tun, erfordert beträchtliche technische Fähigkeiten, die kleinen Unternehmen und Start-ups möglicherweise nicht zur Verfügung stehen.

Dennoch sollte ein Unternehmer, der einen Online-Shop eröffnen und die Herausforderung der internationalen Märkte annehmen will, nicht auf die Wachstumschancen verzichten, die der E-Commerce bietet. Hier kann ein Managed WordPress- und WooCommerce-Hosting auf Unternehmensebene helfen.

Als Premium-Managed-WordPress- und WooCommerce-Webhosting-Service bietet Kinsta ein schnelles und sicheres Cloud-Hosting für jede E-Commerce-Website. Mit Kinsta kannst du einen Online-Shop starten, ohne dich um alle technischen Feinheiten kümmern zu müssen, und eine E-Commerce-Website hinterlassen.

Zu unseren Funktionen gehören automatische tägliche Backups, eine dedizierte Firewall von Cloudflare, Echtzeitüberwachung auf Bedrohungen und Schwachstellen, kostenlose SSL-Zertifikate für verschlüsselte Transaktionen, DDoS-Schutz zum Schutz vor bösartigem Datenverkehr und viele weitere Funktionen zum Schutz deiner E-Commerce-Website.

Mit all diesen proaktiven Sicherheitsmaßnahmen sichert Kinsta deine E-Commerce-Website ab und minimiert das Risiko von Datenverletzungen und Ausfallzeiten.

Jetzt bist du dran. Mit welchen Risiken und Schwachstellen hast du jeden Tag zu tun? Bietet dein Hosting-Service deiner E-Commerce-Website einen angemessenen Schutz vor böswilligen Agenten? Teile deine Erfahrungen in den Kommentaren unten mit.