Si vous gérez un site web, en particulier un site de commerce électronique, il vous incombe de veiller à ce que les transactions se déroulent en toute sécurité et à ce que les données de vos utilisateurs et clients ne soient pas compromises. La base de données de votre site WordPress stocke des données personnelles, des adresses physiques et électroniques, des détails de cartes bancaires, des journaux de transactions, et bien plus encore, et vous êtes responsable de la sécurité et de l’intégrité de toutes ces données.

La sécurité n’est pas synonyme d’inviolabilité. La sécurité absolue n’existe pas sur l’internet, surtout lorsqu’il s’agit de logiciels libres. Cependant, il existe de nombreuses mesures de sécurité que vous pouvez prendre pour minimiser les risques de violation, de vol de données et d’autres dommages plus ou moins graves causés à votre site web ou à votre infrastructure. N’oubliez pas que, selon le RGPD, le responsable du traitement des données est chargé de veiller à ce que le traitement des données soit conforme au RGPD et aux réglementations en matière de protection des données.

Le responsable du traitement des données détermine les finalités et les moyens par lesquels les données à caractère personnel sont traitées. Par conséquent, si votre entreprise/organisation décide « pourquoi » et « comment » les données à caractère personnel doivent être traitées, elle est le responsable du traitement des données. Les employés qui traitent des données à caractère personnel au sein de votre organisation le font pour accomplir vos tâches en tant que responsable du traitement.

Une faille de sécurité dans un site web peut mettre en péril la vie d’une entreprise. Qui voudrait confier les données de sa carte bancaire à un site web non sécurisé ? Et quel serait l’impact sur la réputation de votre marque si les données de vos clients étaient volées et utilisées à des fins illicites ?

En bref, au même titre que les performances, la sécurité est un facteur essentiel à la réussite d’un site web et d’une entreprise de commerce électronique. C’est pourquoi nous avons rassemblé dans cet article une liste de mesures de sécurité et de bonnes pratiques que tout propriétaire d’un site de commerce électronique devrait adopter pour rester compétitif sur les marchés locaux et internationaux et éviter d’engager sa responsabilité juridique et de nuire à son activité en ligne.

13 risques majeurs pour la sécurité des sites de commerce électronique

Selon le 2020 Trustwave Global Security Report, les détaillants traditionnels et les environnements de commerce électronique sont les industries les plus exposées aux risques de cybersécurité, avec environ 24 % du total des incidents de sécurité en 2019.

Cela nous amène à nous pencher sur l’importance de la sécurité pour les sites de commerce électronique, à découvrir les menaces qui pèsent sur une entreprise en ligne et les mesures que les propriétaires de sites de commerce électronique doivent prendre pour sécuriser les transactions et les données de leurs clients.

Pour mieux comprendre les actions et les meilleures pratiques qu’un propriétaire de commerce en ligne doit adopter pour sécuriser ses sites web et ses boutiques en ligne, nous devons d’abord comprendre les menaces les plus dangereuses pour les sites de commerce électronique.

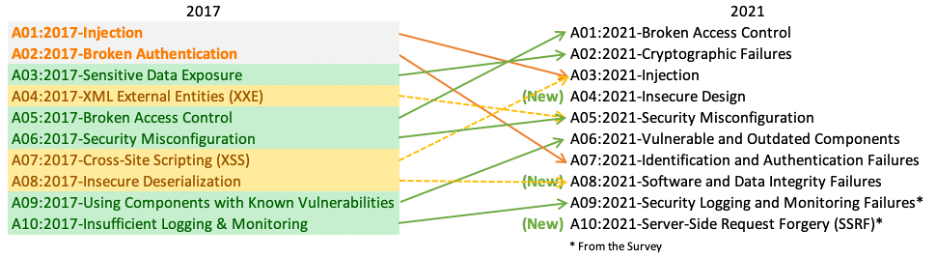

Sur la base du Top 10 des risques de sécurité des applications web de l’OWASP, nous avons dressé la liste non exhaustive suivante des menaces les plus répandues auxquelles les sites de commerce électronique doivent faire face aujourd’hui.

1. Logiciels malveillants et rançongiciels

Il existe de nombreux types de logiciels malveillants et différents niveaux de menaces pour la sécurité. Les pirates les utilisent pour pirater des appareils et voler des données. Les logiciels malveillants peuvent causer de graves dommages financiers et même détruire une entreprise entière.

Bien que les conséquences ne soient pas toujours aussi graves, vos clients peuvent recevoir le message d’erreur « The site ahead contains malware » ou « Deceptive site ahead » ou autre, ce qui peut affecter la visibilité de votre site dans les SERP et nuire gravement à votre image de marque.

Les rançongiciels ou ransomwares sont une sous-espèce de logiciels malveillants. En bref, les ransomwares détournent un appareil ou un site web, interdisant l’accès à ses fichiers jusqu’à ce que la victime paie une rançon pour obtenir la clé de décryptage.

En raison du risque élevé qu’une attaque de logiciels malveillants peut avoir sur un site de commerce électronique, il est vital pour votre entreprise d’analyser régulièrement votre site de commerce électronique pour détecter les infections par des logiciels malveillants.

Consultez notre guide vidéo sur les logiciels malveillants

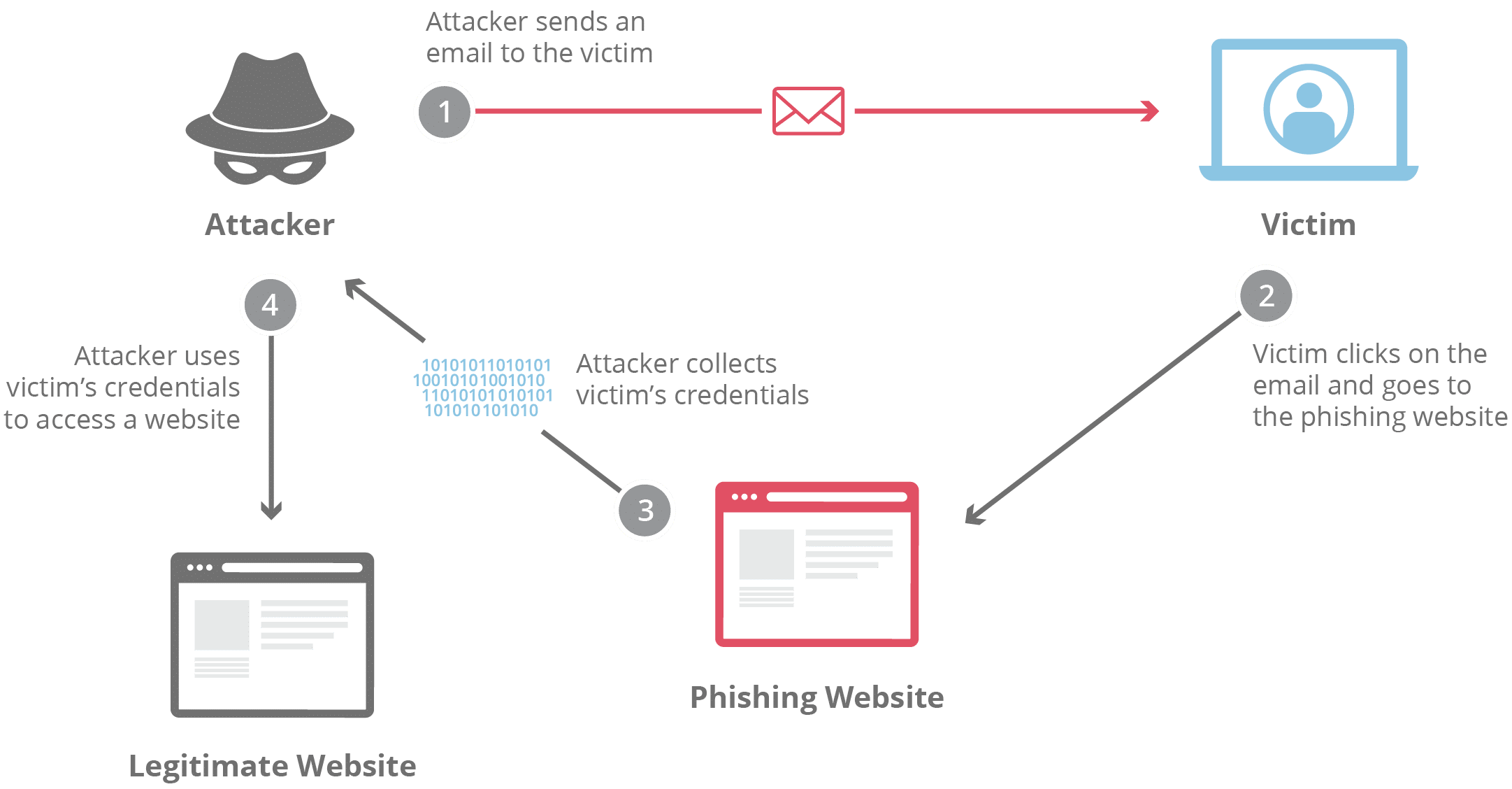

2. L’hameçonnage

L’hameçonnage ou phishing est une sorte d’attaque d’ingénierie sociale utilisée par les cybercriminels pour diffuser des logiciels malveillants, généralement par le biais d’e-mails.

Il s’agit d’une tentative de vol d’informations sensibles telles que des noms d’utilisateur, des mots de passe, des données de carte de crédit ou de compte bancaire, ou d’autres données importantes, dans le but de les utiliser ou de les vendre à des fins malveillantes. En général, ce type d’attaque se fait par le biais de spams et d’autres formes d’e-mails frauduleux ou de messages instantanés.

3. Attaques DDoS

DDoS est l’abréviation de « distributed denial of service » (déni de service distribué). Il s’agit d’un type d’attaque qui inonde un site web d’un grand nombre de requêtes afin de submerger le serveur avec un trafic Internet excessif et de le mettre hors service. La conséquence est que votre site est mis hors ligne et que les coûts de la bande passante augmentent considérablement. Cela peut également entraîner la suspension de votre compte d’hébergement.

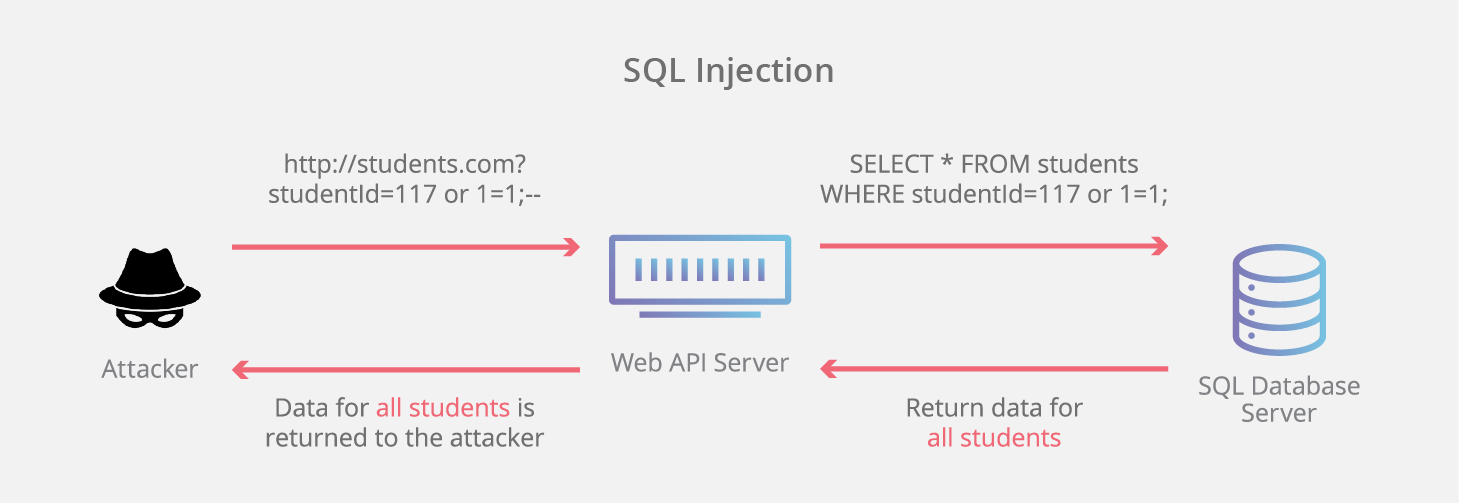

4. Injection SQL

L’injection SQL est une sorte d’attaque réalisée par un acteur malveillant qui tente d’injecter des instructions SQL dans une application web. Si l’attaque réussit, il pourra accéder à la base de données de votre site et lire, modifier ou supprimer des données.

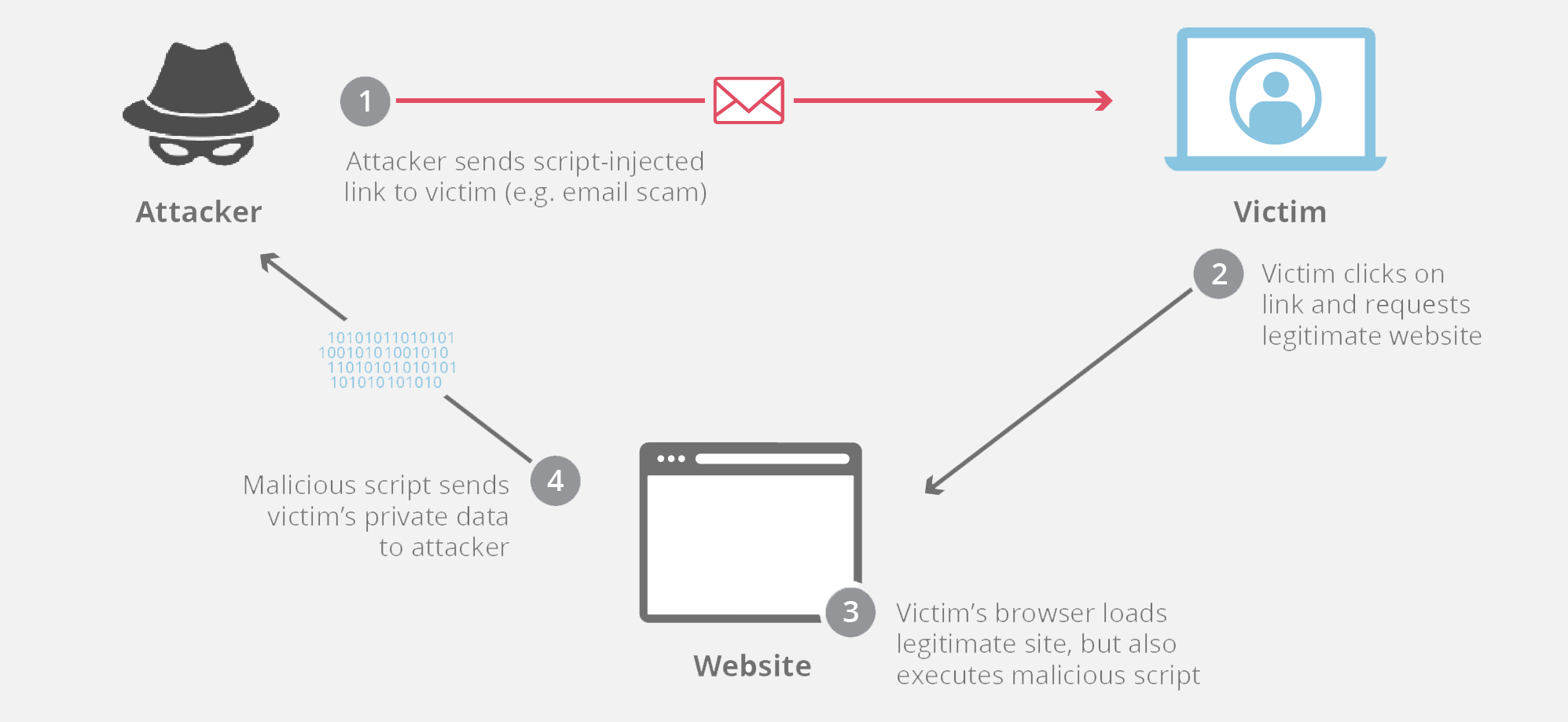

5. Scripts inter-sites

Le Cross-Site Scripting (XSS) est un type d’attaque où quelqu’un attache un code malveillant à un site web pour qu’il soit exécuté lors du chargement de la page. L’injection se produit dans le navigateur de l’utilisateur et vise généralement à voler des informations sensibles.

6. Attaques man in the middle

Une attaque de type « man-in-the-middle » (MitM) ou « on-path » est une cyberattaque dans laquelle quelqu’un se place au milieu de la communication entre deux appareils (tels qu’un navigateur web et un serveur web) dans le but de s’emparer d’informations et/ou d’usurper l’identité de l’un des deux agents avec des intentions malveillantes.

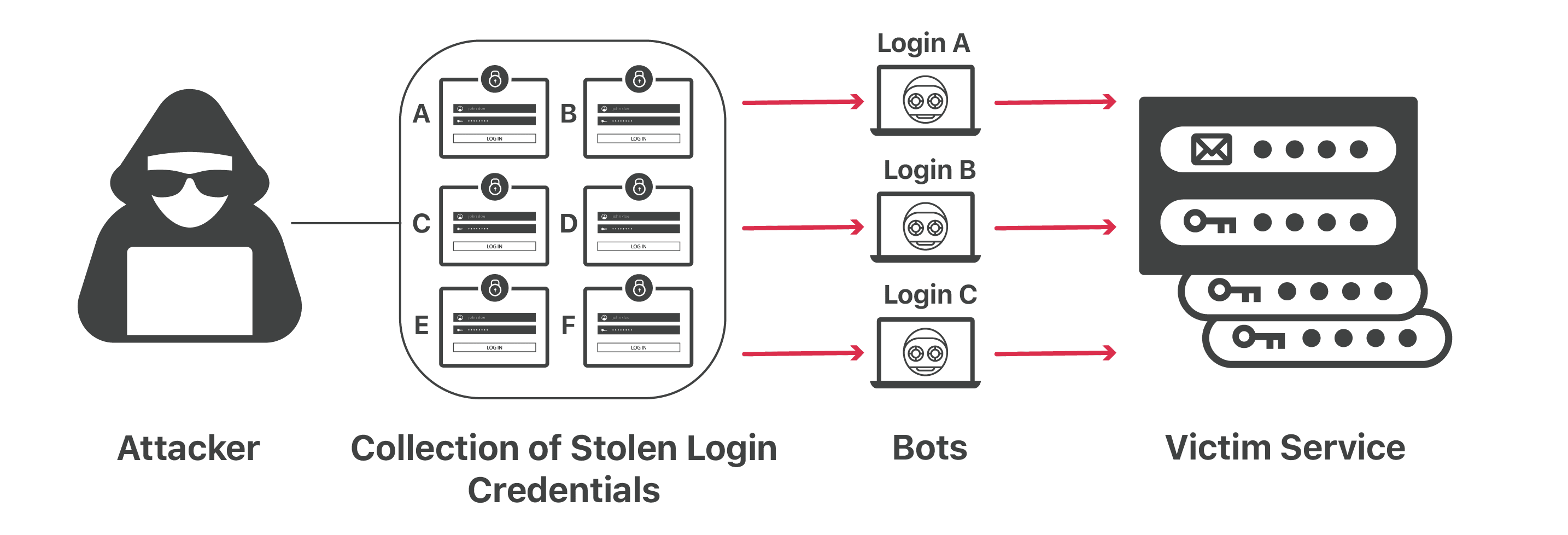

7. Bourrage de données d’identification (Credential stuffing)

Le « Credential Stuffing » est une cyber-attaque dans laquelle l’attaquant utilise des informations d’identification obtenues à la suite d’une violation de données sur un service ou un site web pour se connecter à un autre service ou site web. Ce type d’attaque est un risque courant pour les professionnels travaillant à domicile et les entreprises à distance.

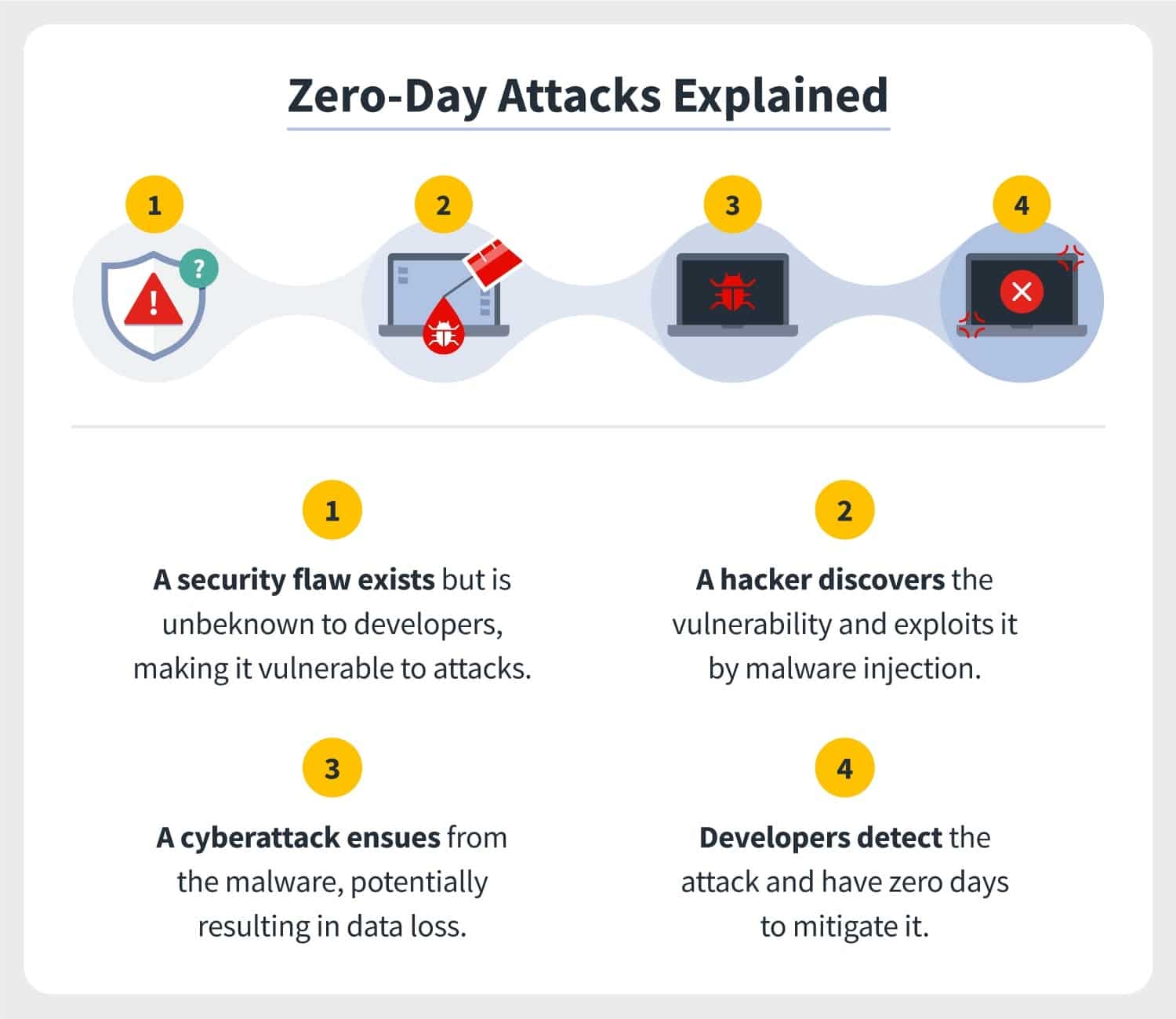

8. Exploits Zero-day

Un exploit zero-day est une faille de sécurité non résolue ou inconnue jusqu’à présent qui n’a pas encore été corrigée. Cela signifie que vous disposez de zéro jour pour résoudre le problème avant qu’il ne cause de graves dommages à votre entreprise.

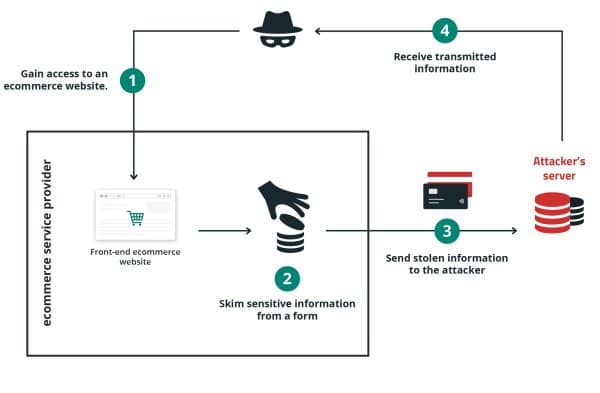

9. E-skimming

L’E-skimming ou écrémage numérique est l’insertion d’un logiciel malveillant sur le site web d’un détaillant dans le but de voler les données de paiement lors du passage à la caisse. Ce type d’attaque est également connu sous le nom d’attaque Magecart.

10. Attaques par force brute

Une attaque par force brute est une méthode d’essai et d’erreur utilisée pour décoder des données sensibles telles que les identifiants de connexion, les clés API et les identifiants SSH. Une fois qu’un mot de passe a été compromis, il peut être utilisé pour accéder à d’autres services si vous utilisez les mêmes informations d’identification sur plusieurs sites web. (Voir credential stuffing.)

L’utilisation de mots de passe forts, l’activation de systèmes d’authentification multi-factorielle et l’utilisation d’un gestionnaire de mots de passe robuste sont autant de bonnes pratiques qui permettent d’éviter ce type de cyberattaques.

11. Portes dérobées

Une porte dérobée permet de contourner un système d’authentification ou de cryptage pour se connecter automatiquement à un site web, un appareil ou un service. Une fois qu’un site web ou un service a été violé, un acteur malveillant peut créer ses propres portes dérobées pour accéder à votre site web, voler des données et éventuellement détruire l’ensemble de votre site.

12. Attaques d’ingénierie sociale

Les attaques par ingénierie sociale sont particulièrement dangereuses car elles exploitent des caractéristiques de la nature humaine : la confiance en autrui, le manque de connaissances, la gêne de contrevenir à un ordre, l’utilitarisme, etc. La base de l’ingénierie sociale est la manipulation psychologique des personnes dans le but de divulguer des informations confidentielles telles que des mots de passe, des détails de comptes bancaires et des informations financières.

Les canaux les plus courants utilisés pour ce type d’attaque sont les e-mails, les tchats, les appels téléphoniques, les réseaux sociaux, les sites web, etc. L’attaquant peut ensuite utiliser ces informations pour mener d’autres types d’exploits tels que la falsification des requêtes intersites (Cross-Site Request Forgery).

Consultez notre guide vidéo pour tout savoir sur les attaques CSRF

13. Attaques de la chaîne d’approvisionnement (supply chain)

En règle générale, lors d’une attaque de la chaîne d’approvisionnement, un cyber-attaquant infiltre un code malveillant dans le logiciel d’un fournisseur afin de le distribuer avec une mise à jour.

Bien qu’elles ne soient pas aussi répandues que d’autres attaques par porte dérobée, des attaques par supply chain ont été récemment détectées sur plusieures extensions WordPress.

9 bonnes pratiques pour sécuriser votre site de commerce électronique

Sécuriser un site web peut être une tâche difficile si vous ne disposez pas des bons outils et des bonnes compétences, mais ce n’est pas forcément un travail réservé à des ingénieurs spécialisés. L’essentiel est de connaître les zones de vulnérabilité et de vous former, ainsi que votre équipe, aux meilleures pratiques pour sécuriser votre site de commerce électronique contre les menaces les plus courantes.

Votre tâche est double : d’une part, vous êtes responsable de la sécurisation de WordPress et de WooCommerce, vous déterminez qui peut accéder à la plateforme, les extensions à installer, la passerelle de paiement, le système d’authentification et tout ce qui concerne la maintenance de WordPress, des extensions et des thèmes. D’autre part, vous avez besoin d’une infrastructure sécurisée et à la pointe de la technologie. C’est là qu’intervient la qualité de votre service d’hébergement web.

Bien sûr, votre hébergeur ne peut pas vous mettre à l’abri des menaces. Il y a des mesures de sécurité que vous, et vous seul, en tant que propriétaire de site, pouvez prendre. Mais un service d’hébergement sécurisé qui prend la sécurité de votre site au sérieux peut vous être très utile. Voici les principales caractéristiques de sécurité à rechercher dans un service d’hébergement web moderne.

1. Choisissez une infrastructure d’hébergement de pointe

Le choix de l’infrastructure d’hébergement est essentiel pour la sécurité de votre site web, la réputation de votre marque et, en fin de compte, le succès de votre entreprise. Vous avez le choix entre plusieurs types de services, qui diffèrent considérablement en termes d’infrastructure et de services fournis :

- Hébergement mutualisé

- Hébergement dédié

- Hébergement VPS

- Hébergement cloud

- Hébergement WordPress infogéré

Pour un site de commerce électronique, il est essentiel de s’appuyer sur une infrastructure sécurisée. Si vous tenez à votre entreprise, un hébergement mutualisé n’est pas une option pour vous, car il ne garantit pas les normes de sécurité minimales nécessaires à la réussite d’un site de commerce électronique.

L’hébergement dédié peut être hautement personnalisé et optimisé pour la sécurité, mais il peut nécessiter des compétences d’administrateur système qui peuvent être difficiles à trouver pour une petite ou moyenne entreprise.

Si vous avez besoin de contrôler votre hébergement mais que vous ne disposez pas de grandes connaissances techniques et/ou de ressources, vous pouvez opter pour un serveur privé virtuel (Virtual Private Serveur ou VPS), qui se situe à mi-chemin entre l’hébergement mutualisé et l’hébergement dédié. Mais un VPS peut présenter quelques inconvénients : Il pourrait ne pas être en mesure de gérer des niveaux ou des pics de trafic élevés et les performances sont toujours affectées par les autres sites web sur le serveur.

Un service d’hébergement cloud peut être une bonne option pour vous car il dispose généralement de plusieurs mesures de sécurité pour sécuriser vos sites web. Cependant, il peut être difficile à configurer et à gérer si vous n’avez pas les compétences nécessaires.

Un hébergement WordPress et WooCommerce infogéré vous offre une tranquillité d’esprit car vous n’êtes pas responsable de la configuration et de l’optimisation du serveur, et vous disposez d’un service de support spécialisé et d’une installation et d’une maintenance du site simplifiées.

Un service d’hébergement WordPress infogéré basé sur le cloud fusionne les avantages des deux mondes, combinant l’infrastructure rapide et sécurisée des services cloud avec la facilité d’utilisation des services d’hébergement WordPress infogérés.

Infrastructure d’hébergement et pile technique de Kinsta

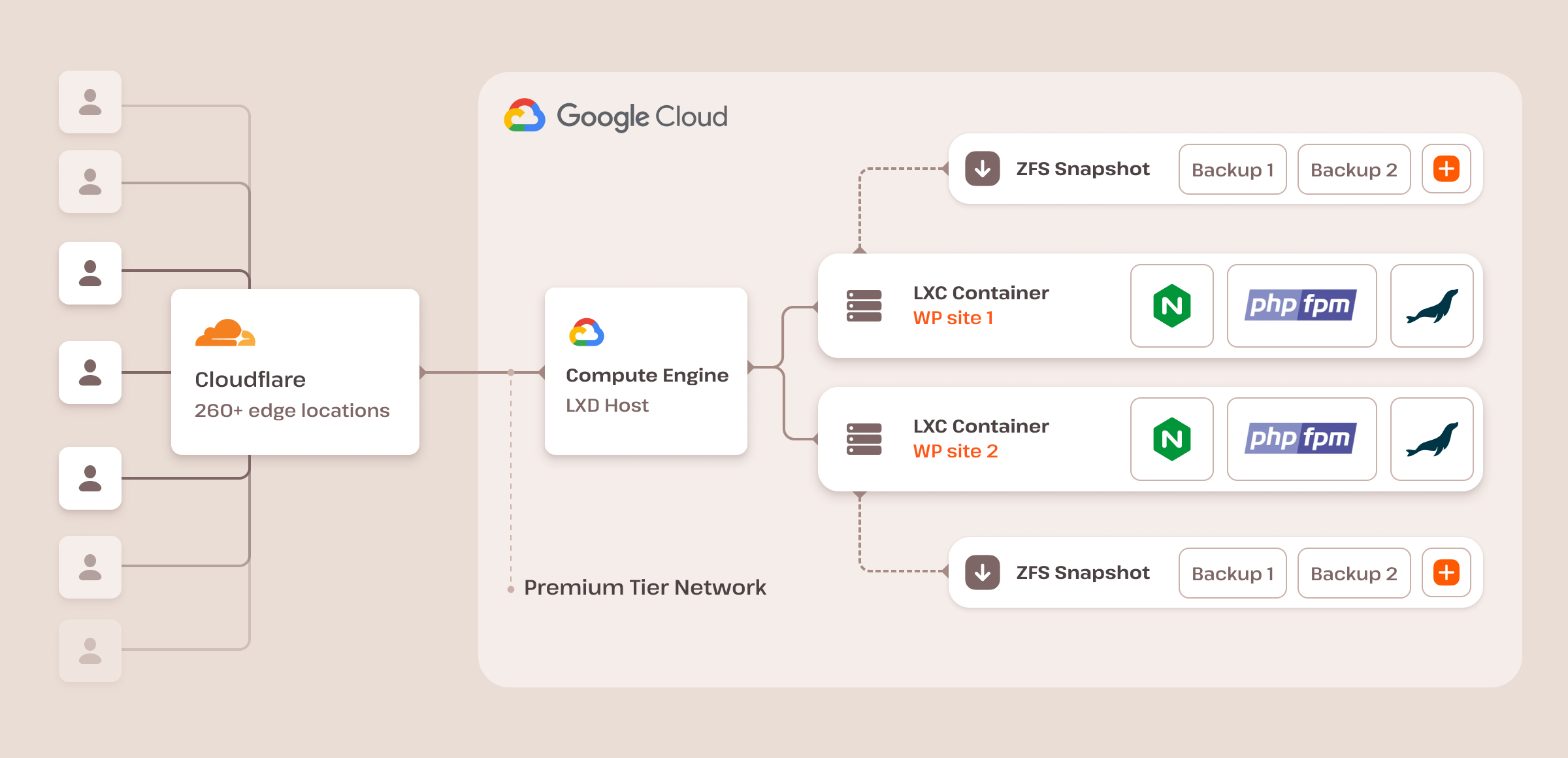

Chez Kinsta, nous pensons avoir créé la solution d’hébergement WordPress infogérée la plus rapide et la plus sécurisée disponible aujourd’hui sur Google Cloud Platform.

Nous fournissons des VMs C3D et C2 optimisées pour le calcul sur tous les plans, de Starter à Enterprise et au-delà, dans les régions où elles sont disponibles. Nous tirons également parti de l’infrastructure sécurisée de Google, qui comprend un pare-feu d’entreprise pour filtrer le trafic malveillant avant qu’il n’atteigne votre site web.

En outre, nous avons construit une pile technique rapide et sécurisée basée sur Nginx, MariaDB, PHP 8.4, les conteneurs LXD, et notre intégration de Cloudflare Enterprise, qui fournit une sécurité supplémentaire, y compris un pare-feu, une protection DDoS, et bien plus encore. Cette pile est disponible pour tous nos clients, quel que soit leur plan.

Nous utilisons des conteneurs Linux (LXC) et LXD pour les orchestrer sur la Google Cloud Platform (GCP), ce qui garantit une isolation complète pour chaque site WordPress. Sur Kinsta, votre site web ne partage les ressources avec aucun autre site web, y compris les autres sites web de votre compte.

Consultez cet article pour en savoir plus sur notre technologie de pointe en matière de conteneurs isolés.

2. Utilisez un pare-feu d’application web

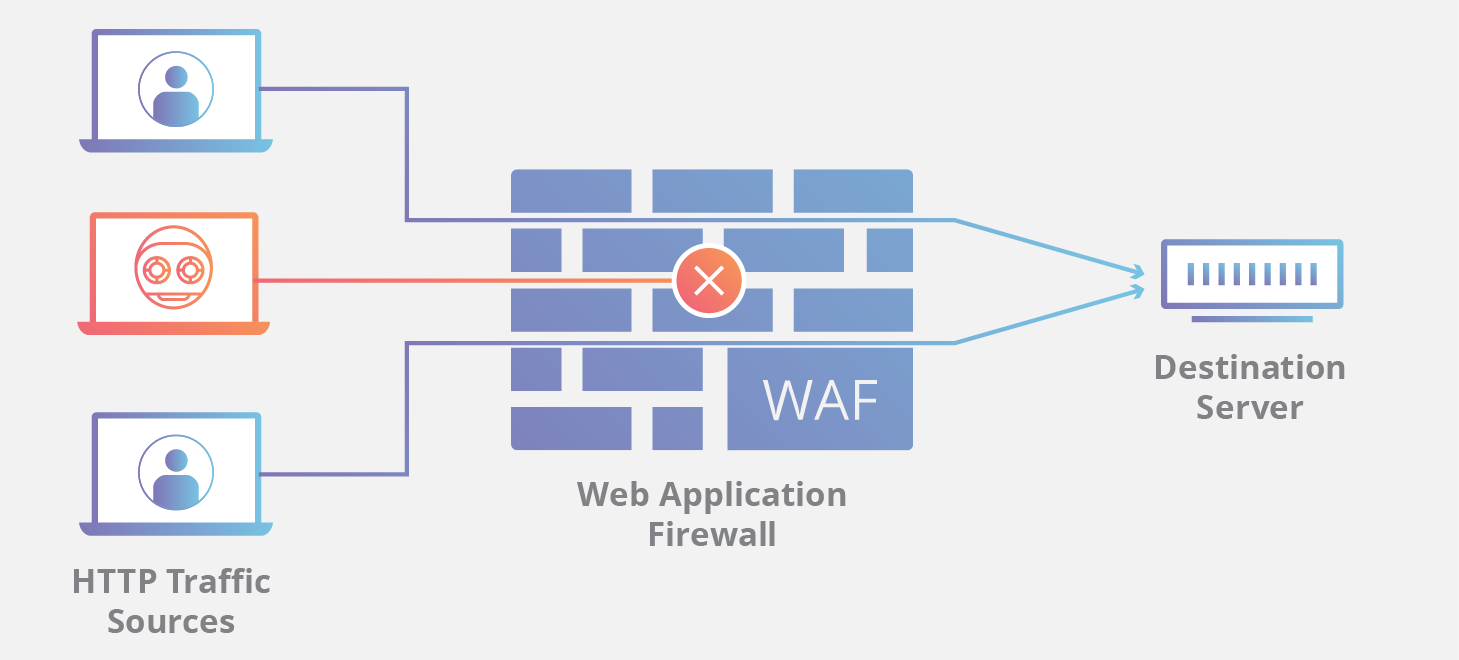

Un pare-feu d’application web (Web Application Firewall ou WAF) est un bouclier qui filtre les connexions malveillantes pour qu’elles n’atteignent pas votre site web et garde votre site WordPress sécurisé.

La connexion directe entre deux ordinateurs sur Internet, comme votre ordinateur et un serveur web, n’est pas sécurisée si vous ne placez pas un pare-feu au milieu. Un acteur malveillant peut infecter votre site web avec un logiciel malveillant ou lancer une attaque DDoS.

C’est là qu’intervient un pare-feu d’application web. Il analyse chaque demande de connexion à votre site web et bloque les tentatives d’accès potentiellement malveillantes.

Un WAF est essentiel pour votre site web, que vous soyez un blogueur débutant ou un entrepreneur prospère. Pour les sites de commerce électronique, l’utilisation d’un pare-feu d’application web est essentielle, car un site web non protégé est une proie facile pour les pirates et autres acteurs malveillants.

Sans pare-feu d’application web, un pirate peut facilement prendre le contrôle de votre site, modifier les identifiants de connexion, voler ou détruire des données, les abîmer et mener toutes sortes d’activités illicites. Il pourrait même anéantir entièrement votre site. En outre, votre site web serait plus vulnérable aux attaques DDoS et aux attaques par force brute.

Pour protéger votre site web à l’aide d’un WAF, vous n’avez pas besoin d’installer et de configurer un logiciel supplémentaire sur votre serveur. Plusieurs options basées sur le cloud, telles que Cloudflare, Sucuri et WordFence, peuvent être installées sur votre serveur en quelques minutes.

Tous les sites web hébergés par Kinsta sont protégés par Cloudflare

En plus de la protection basée sur l’IP que nous fournissons avec le pare-feu de Google Cloud Platform, tous les sites web hébergés par Kinsta bénéficient de notre intégration Cloudflare, qui comprend un pare-feu d’application web de niveau entreprise avec des règles personnalisées et une protection DDoS gratuite.

Grâce à notre intégration Cloudflare, vous n’avez pas besoin de configurer un WAF manuellement car votre site est automatiquement sécurisé derrière le pare-feu de Cloudflare, quel que soit le plan auquel vous souscrivez.

3. Installez un certificat SSL

SSL est un protocole utilisé pour crypter et authentifier les données envoyées entre une application cliente et un serveur web. Si vous exploitez un site de commerce électronique, un certificat SSL est vital pour votre site et votre entreprise, car il garantit le cryptage des données, l’authentification du site, l’intégrité des données et la confiance des utilisateurs.

En outre, un certificat SSL améliore le classement dans les moteurs de recherche, qui préfèrent les sites cryptés par SSL. Si vous voulez avoir une chance d’être listé sur la première page de Google, vous avez besoin d’un certificat SSL valide avec un cryptage HTTPS.

Certificats SSL sur Kinsta

Si votre site web est hébergé par Kinsta, vous n’avez pas besoin de vous occuper de toutes les complexités techniques qu’un certificat SSL requiert généralement. Nos clients peuvent profiter de notre intégration Cloudflare, qui inclut des certificats SSL automatiques pour tous les sites web WordPress. Cela inclut les certificats SSL wildcard, ce qui signifie que votre SSL couvre également tous les sous-domaines liés à votre domaine principal. Et si vous en avez déjà un, vous pouvez également installer votre certificat SSL personnalisé.

Les certificats SSL de Cloudflare sont gratuits pour tous nos clients, quel que soit leur plan.

Pour en savoir plus sur les certificats SSL de Kinsta WordPress, consultez notre documentation en ligne.

Consultez notre guide vidéo pour choisir le bon certificat SSL pour votre site

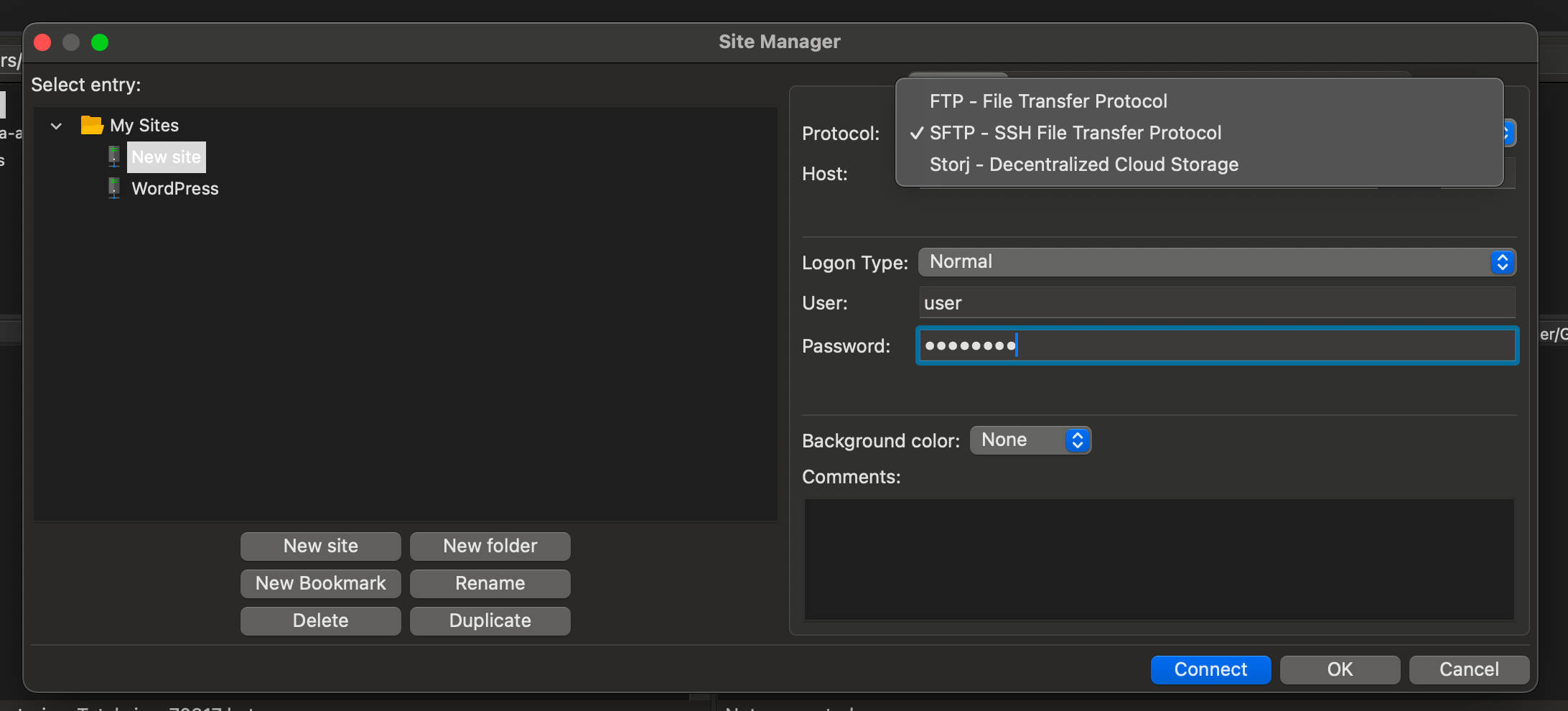

4. Utilisez des connexions SFTP et SSH sécurisées

Pour effectuer une sauvegarde manuelle de votre site WordPress ou télécharger manuellement une extension ou un thème, vous devez accéder au système de fichiers du site via un client FTP. Un client FTP prend généralement en charge les connexions FTP et SFTP, mais vous ne devriez utiliser que SFTP, qui utilise un canal sécurisé pour transférer des fichiers via SSH. Cela fait une grande différence avec les connexions FTP standard.

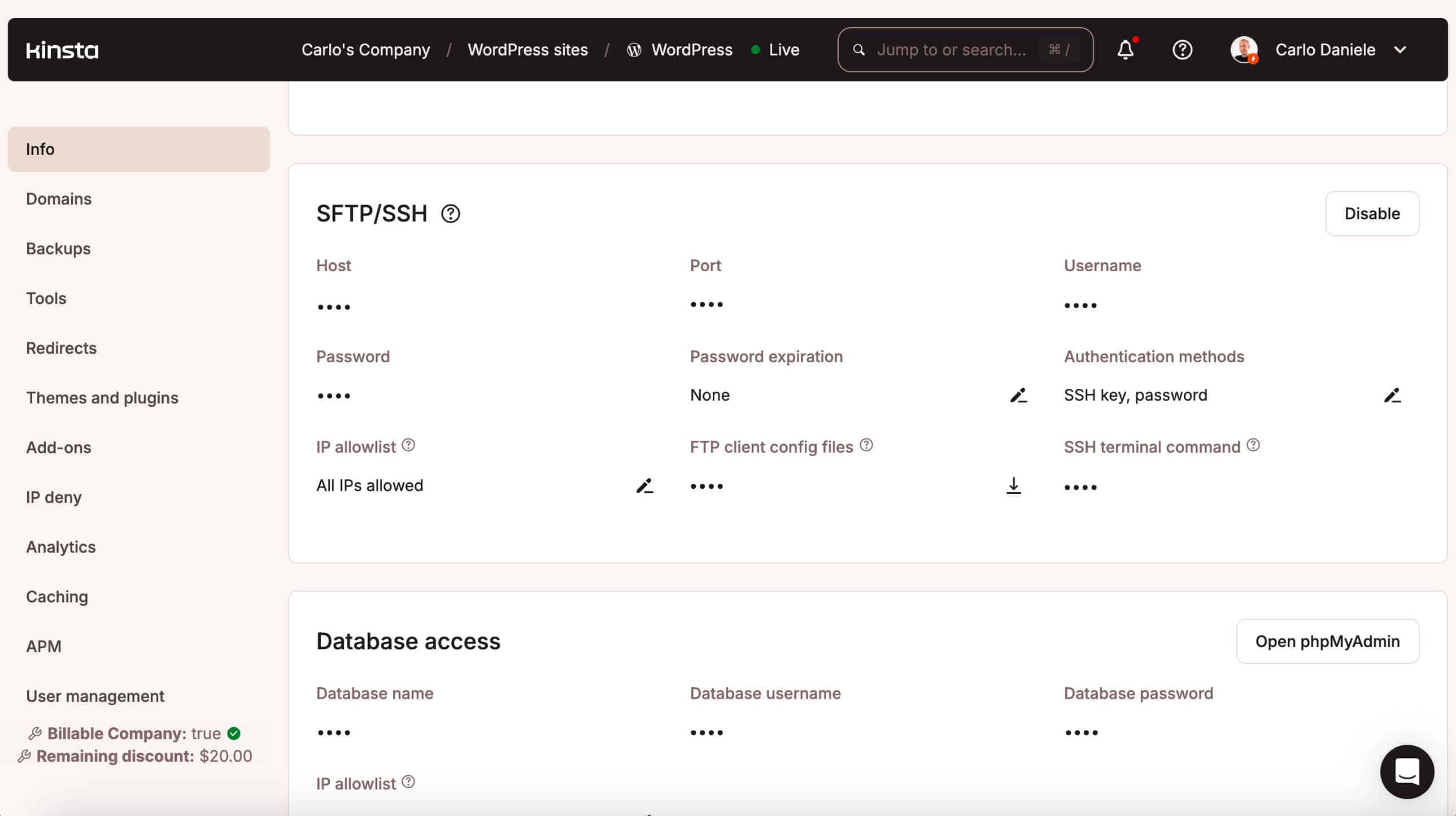

Kinsta ne prend en charge que les connexions SFTP/SSH

Parce que SFTP est une méthode plus sûre, Kinsta ne supporte que les connexions SFTP.

Les détails de SFTP/SSH sont disponibles dans votre tableau de bord MyKinsta sous Sites WordPress > Nom du site > Environnement > Info.

Informations d’identification de l’environnement SFTP dans MyKinstaVous ne devez jamais utiliser les mêmes identifiants de connexion pour plusieurs services et environnements de sites web. Pour cette raison, sur Kinsta, chaque environnement de site web – staging ou production – a une base de données unique et des identifiants d’accès SFTP/SSH.

5. Utilisez les versions supportées de PHP

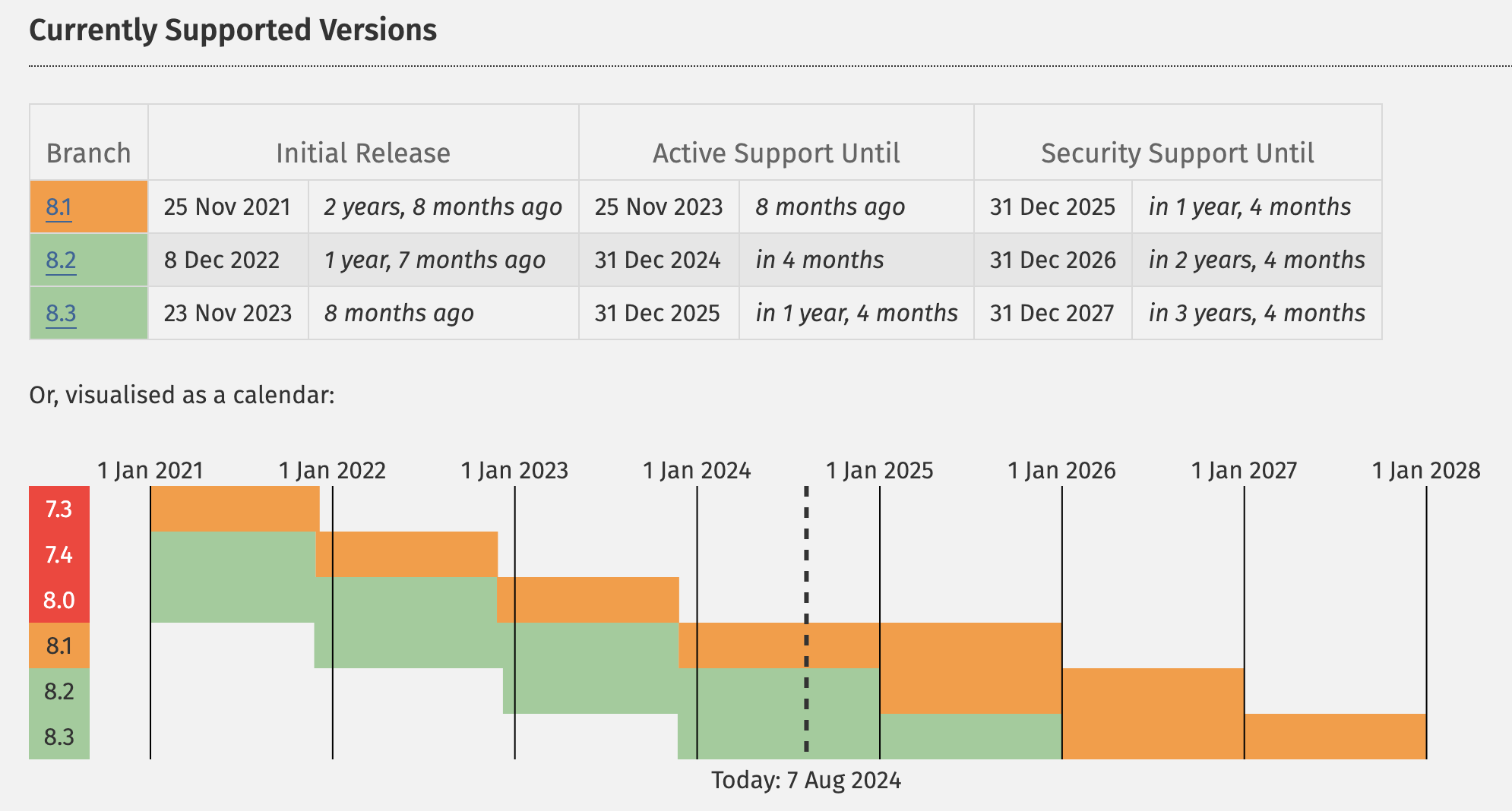

Chaque version de PHP est généralement supportée pendant deux ans. Seules les versions supportées reçoivent des mises à jour de performance et de sécurité. L’utilisation de versions PHP non supportées réduit les performances et augmente le risque de failles de sécurité.

À partir d’août 2024, les versions officiellement supportées de PHP sont PHP 8.1, 8.2 et 8.3.

Au moment où nous écrivons ces lignes, toutes les versions de PHP antérieures à la 8.1 ne reçoivent pas de mises à jour de sécurité. Cela signifie que si vous utilisez PHP 8.0 ou une version antérieure, votre site est exposé à des failles de sécurité qui ne seront pas corrigées.

Le noyau de WordPress est construit en PHP. Les extensions sont également basées sur PHP, et WooCommerce ne fait pas exception. Si votre commerce électronique est basé sur WordPress, l’utilisation d’une version PHP supportée est vitale pour le succès de votre boutique en ligne.

Outre une sécurité accrue, les versions les plus récentes de PHP offrent de meilleures performances. Vous pouvez améliorer la vitesse de votre site en passant simplement à la dernière version de PHP.

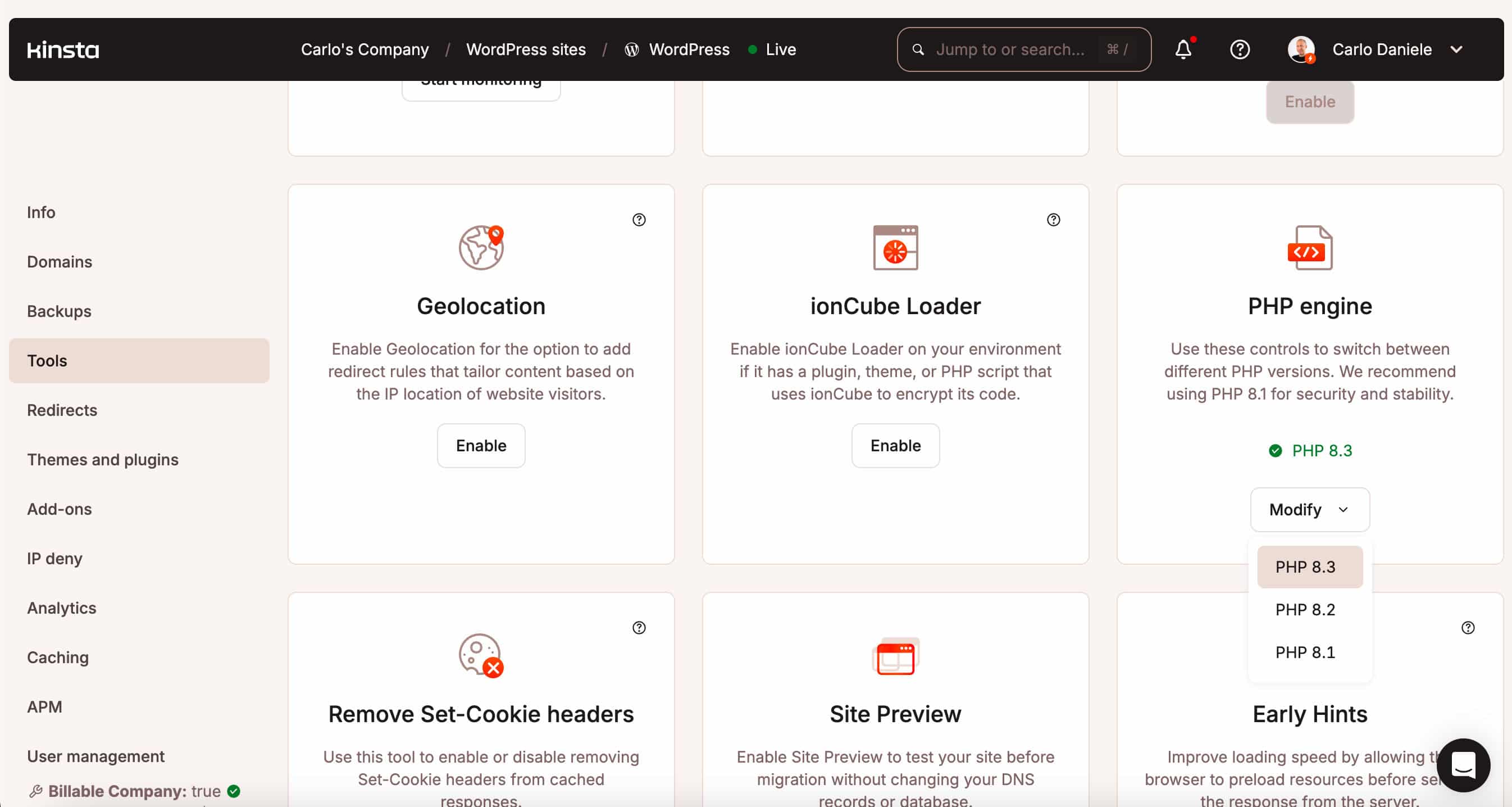

Kinsta n’autorise que les versions PHP prises en charge

Cela peut nécessiter un effort de développement supplémentaire si vous utilisez des extensions personnalisées qui ne sont pas compatibles avec les versions PHP prises en charge. Cependant, notre principale responsabilité est d’assurer une sécurité maximale pour vos sites web et l’ensemble de notre infrastructure. Pour cette raison, Kinsta ne vous permet pas d’utiliser des versions PHP non supportées.

Les clients de Kinsta peuvent changer la version PHP de leur site WordPress dans MyKinsta. Naviguez vers la section de configuration de votre site et sélectionnez Outils dans le menu de gauche. Faites défiler la page et trouvez le moteur PHP. Cliquez sur le bouton Modifier et sélectionnez la version PHP pour votre site web.

6. Activez l’authentification à deux facteurs

L’utilisation de mots de passe forts pour sécuriser votre site web et votre compte d’hébergement peut ne pas être suffisante pour sécuriser votre site de commerce électronique. L’utilisation d’un système d’authentification à plusieurs facteurs est fortement recommandée.

L’authentification à plusieurs facteurs est un système d’authentification dans lequel l’utilisateur qui accède au service doit fournir deux preuves ou plus de son identité. Cela peut se faire de différentes manières : La biométrie comme les empreintes digitales, une application d’authentification, un e-mail, un SMS, un jeton matériel, etc.

Lorsqu’il s’agit de votre site de commerce électronique, vous devez renforcer la sécurité de l’authentification en activant l’authentification à deux facteurs (2FA) à la fois sur votre service d’hébergement et sur votre site WordPress.

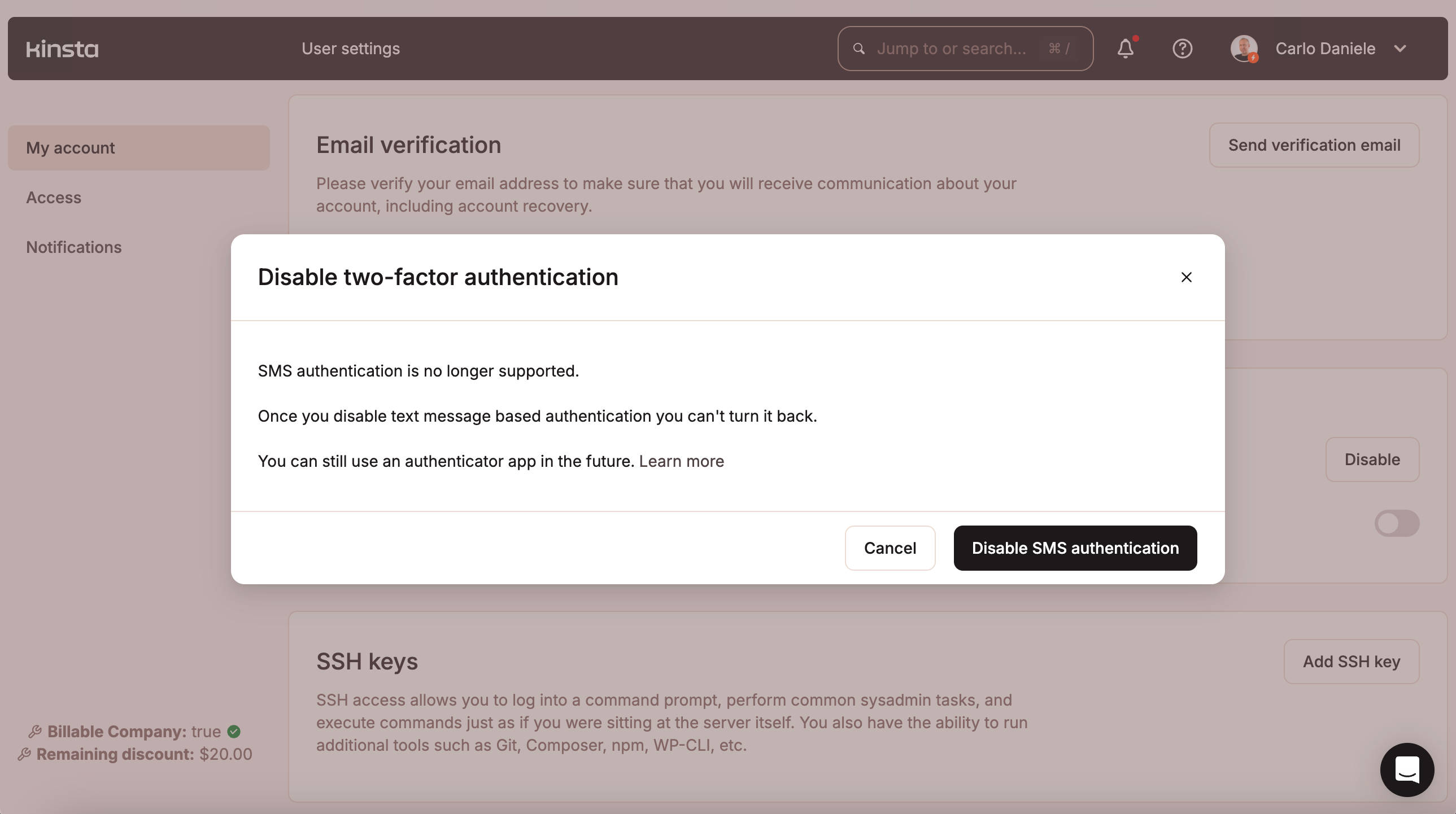

Activez l’authentification à deux facteurs avec Kinsta

En plus d’utiliser un mot de passe fort pour MyKinsta, nous vous recommandons d’activer l’authentification à deux facteurs et de demander à tous les utilisateurs de votre entreprise de faire de même. Lorsque l’authentification à deux facteurs est activée, toutes les tentatives de connexion à MyKinsta nécessiteront un code de vérification supplémentaire provenant d’une application d’authentification (par exemple, Google Authenticator) sur votre téléphone ou d’une application de gestion de mots de passe.

Pour activer le 2FA dans MyKinsta, cliquez sur votre nom dans le coin supérieur droit et sélectionnez Réglages de l’utilisateur. Dans Mon compte, faites défiler la page jusqu’à la section Authentification à deux facteurs. Cliquez sur le bouton de basculement et scannez le QR code dans votre application d’authentification, entrez le code à 6 chiffres que vous voyez dans l’application, et vous avez terminé.

Notez que Kinsta ne prend plus en charge l’authentification à deux facteurs par SMS, car elle est vulnérable aux attaques par téléphone et moins sûre qu’un jeton basé sur la durée. Une récente violation des données d’Authy a exposé 33 millions de numéros de téléphone de clients, augmentant ainsi la menace d’attaques de phishing par SMS et d’échange de cartes SIM.

Vous pouvez en savoir plus sur l’authentification 2FA sur Kinsta dans notre documentation.

Activez l’authentification 2FA avec WordPress

Il se peut que vous souhaitiez activer l’authentification à deux facteurs sur votre site de commerce électronique. WordPress ne prend pas en charge l’authentification à deux facteurs, mais vous pouvez rapidement et facilement ajouter cette fonctionnalité à votre site web avec l’un des plugins suivants :

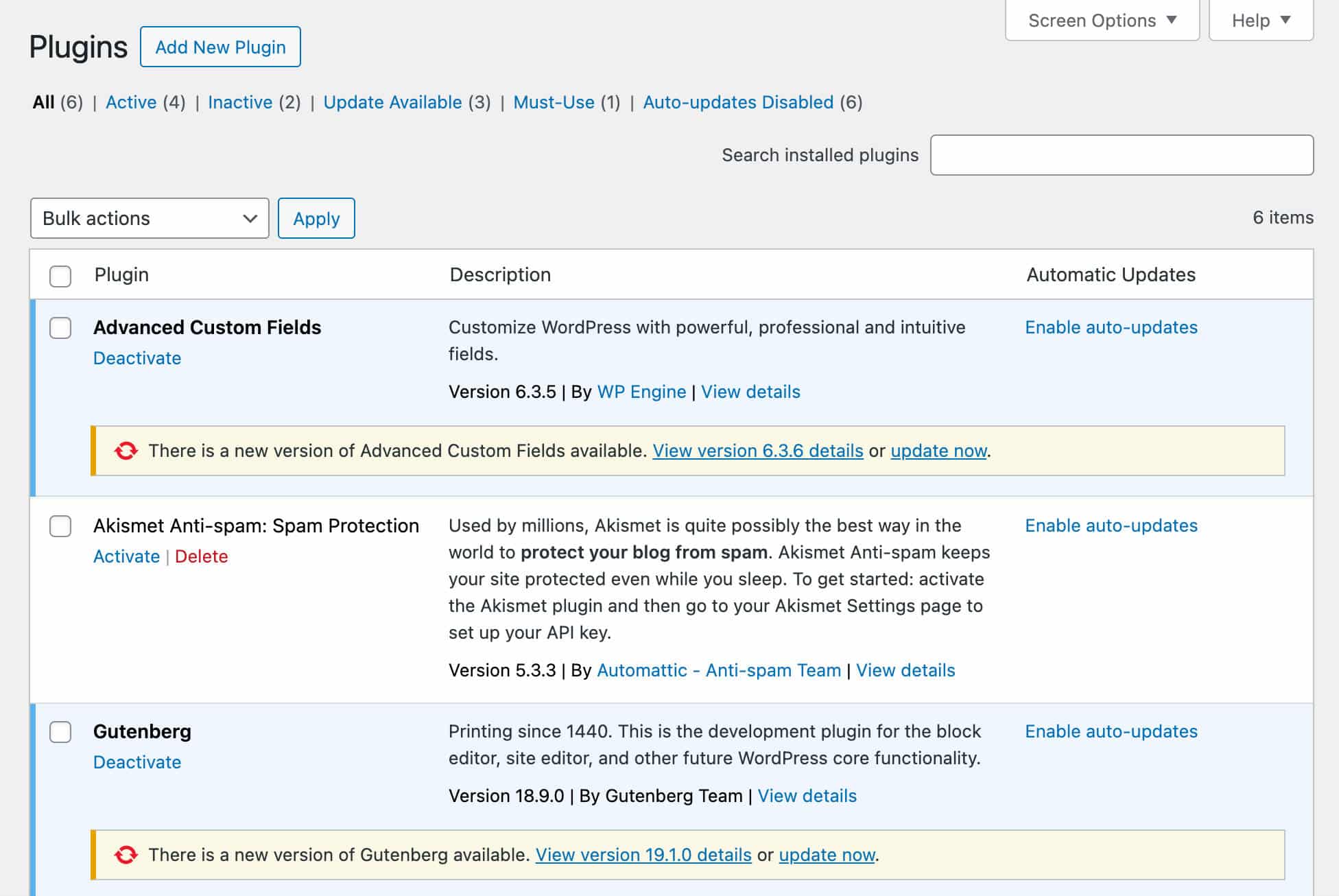

7. Mises à jour du noyau, des plugins et des thèmes

En plus des versions de base de WordPress, de nouvelles mises à jour de sécurité sont publiées régulièrement lorsqu’une nouvelle vulnérabilité est détectée. Il en va de même pour les thèmes et les extensions.

Pour assurer la protection de votre site web WordPress, vous devez le maintenir à jour dans son ensemble afin d’éviter les failles de sécurité.

Dans votre tableau de bord WordPress, sous Tableau de bord > Mises à jour, vous pouvez activer les mises à jour de base automatiques pour toutes les versions de WordPress, ou uniquement pour les versions de maintenance et de sécurité.

Vous pouvez également gérer les mises à jour automatiques pour les thèmes et les extensions.

Notez qu’à partir de WordPress 6.6, vous pouvez revenir sur les mises à jour automatiques de vos extensions en cas d’échec.

Si vous préférez, vous pouvez désactiver cette fonctionnalité et effectuer les mises à jour vous-même, mais la mise à jour d’un grand nombre de sites peut être une tâche fastidieuse et chronophage. C’est pourquoi de nombreuses agences ont recours à des outils tiers qui leur permettent de gérer les mises à jour de tous leurs sites WordPress à partir d’un seul environnement externe.

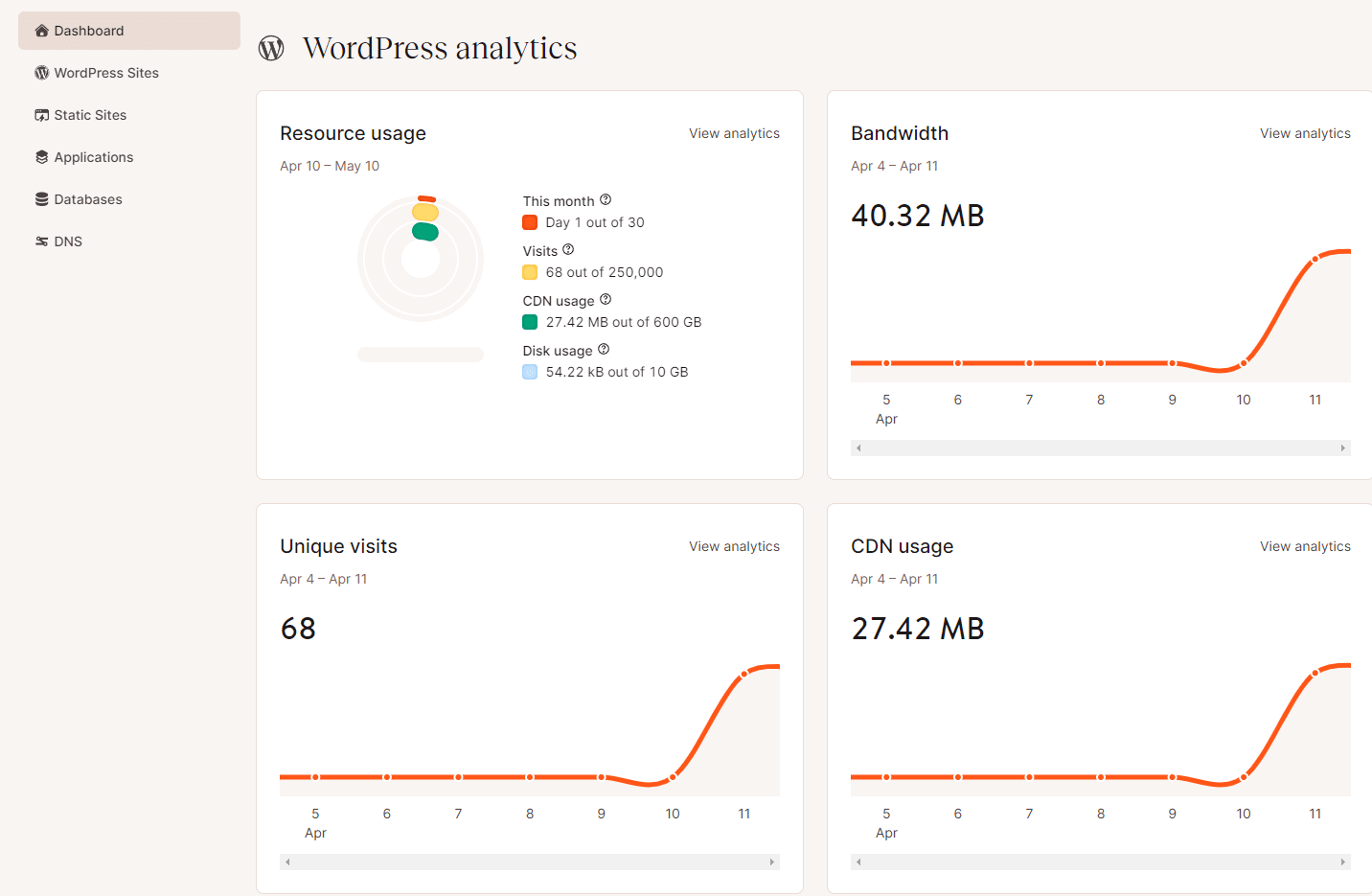

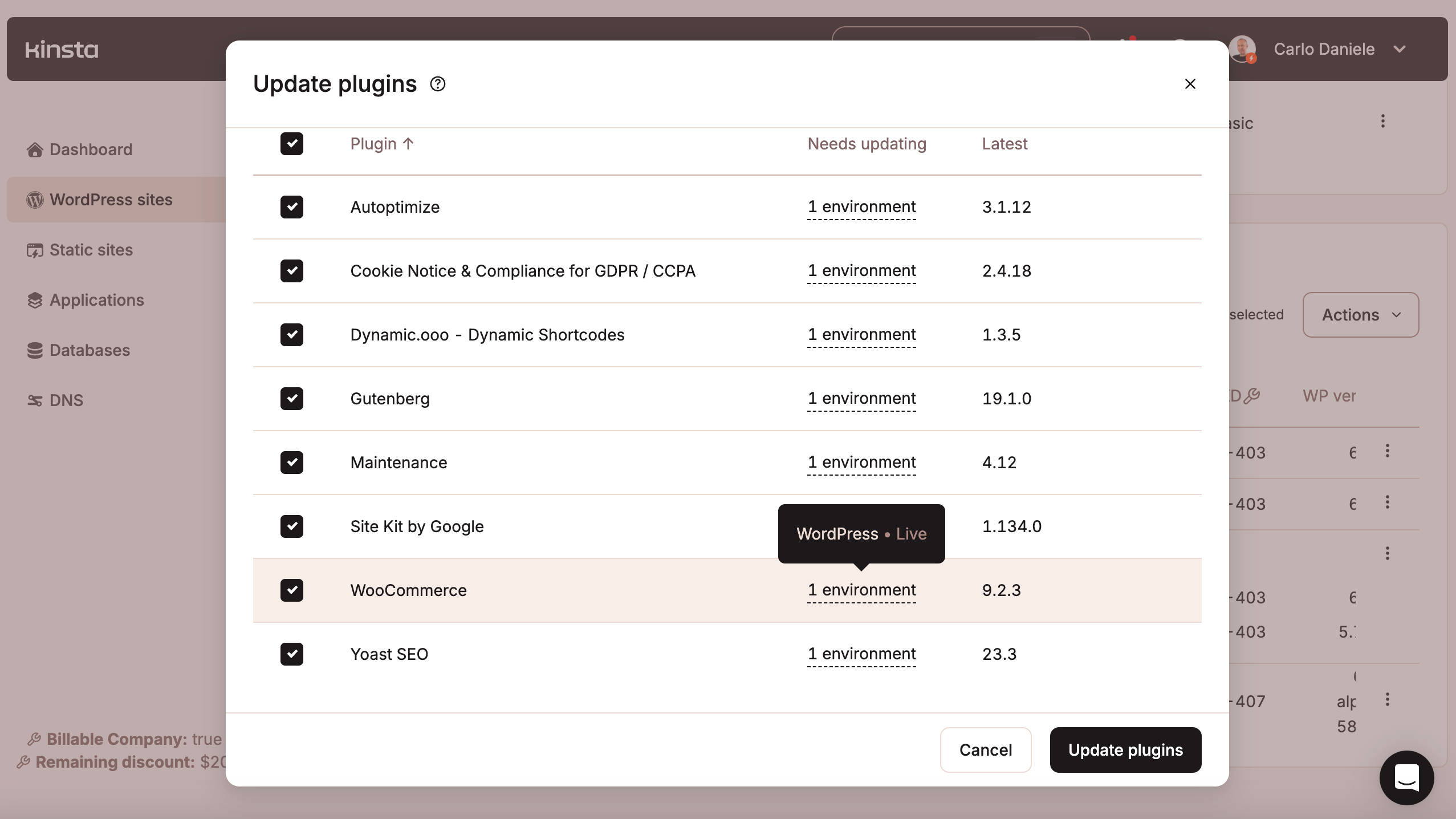

Les clients de Kinsta n’ont pas besoin de payer pour des services tiers pour gérer leurs mises à jour groupées car ils peuvent profiter de la fonction de mises à jour groupée disponible dans le tableau de bord MyKinsta.

Mises à jour WordPress avec Kinsta

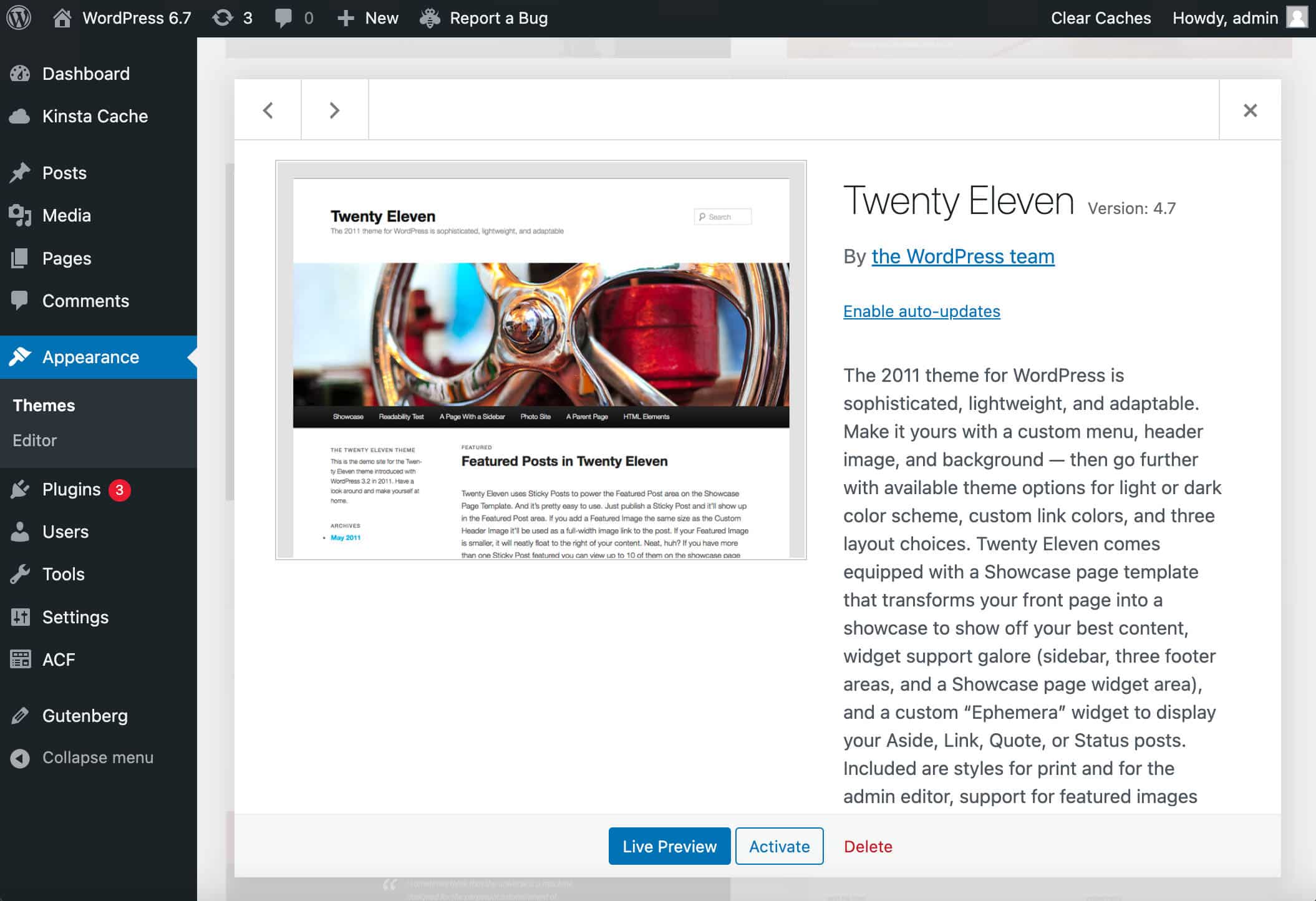

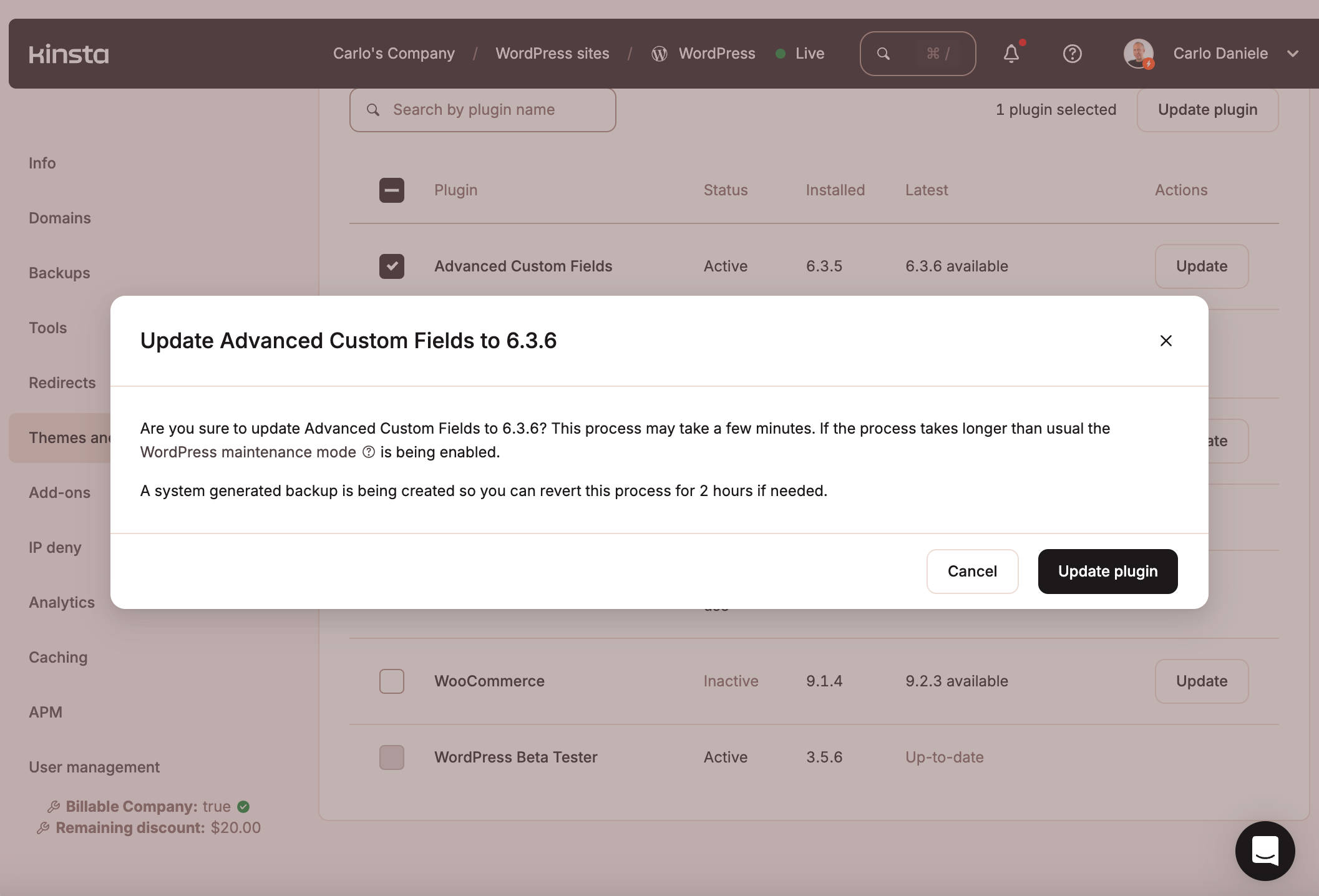

Vous pouvez gérer les thèmes et les extensions de votre site WordPress directement depuis MyKinsta. Dans votre tableau de bord, naviguez vers Sites WordPress > Nom du site > Thèmes et extensions. Ici, vous pouvez sélectionner un ou plusieurs extensions ou thèmes et les mettre à jour individuellement en groupe.

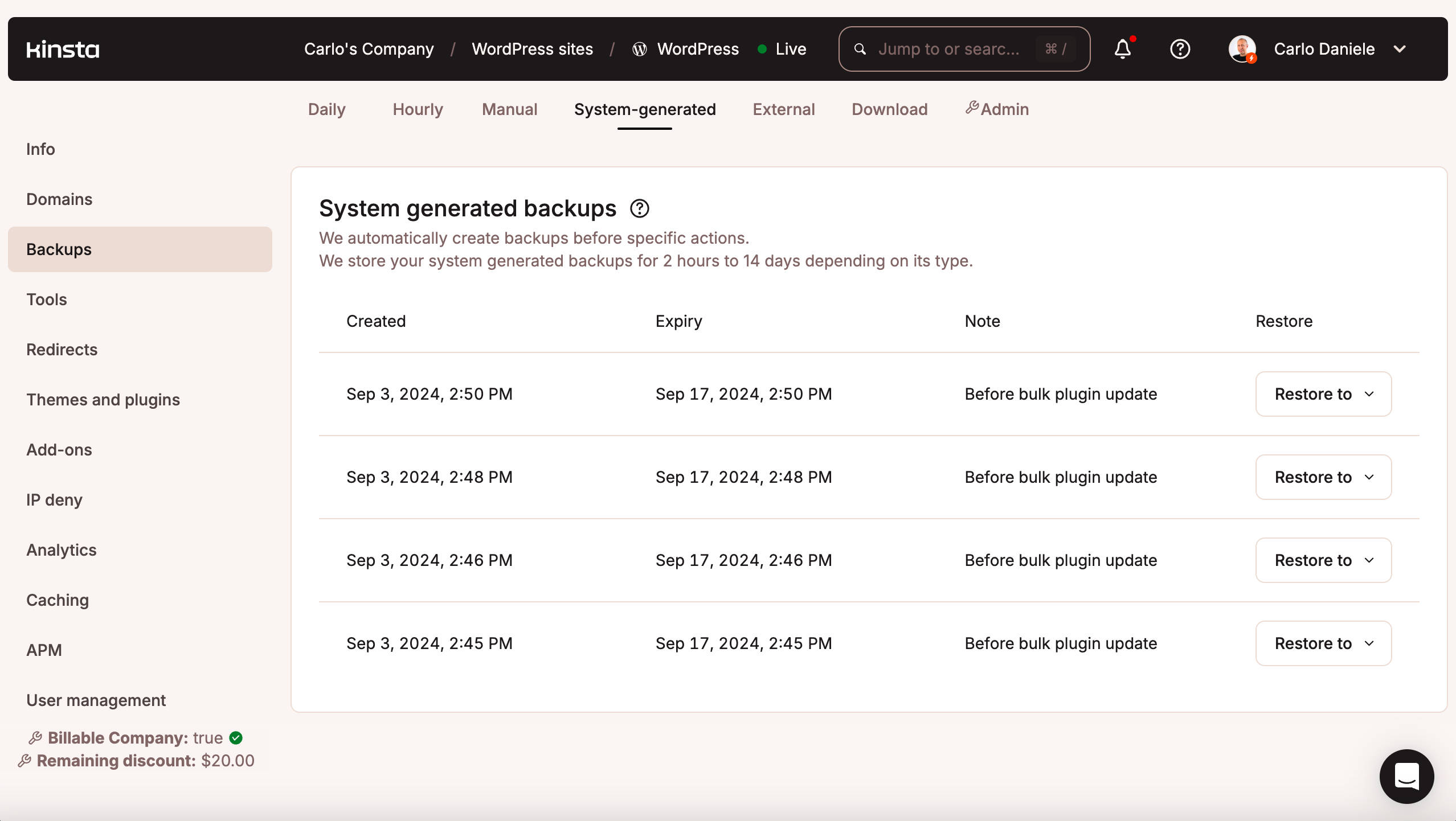

Notez que lorsque vous lancez une mise à jour depuis MyKinsta, une sauvegarde générée par le système est créée afin que vous puissiez revenir en arrière pendant 2 heures si la mise à jour échoue. Cela ajoute une couche de sécurité et vous donne une tranquillité d’esprit lorsque vous devez mettre à jour vos extensions ou thèmes.

Vous pouvez également lancer des mises à jour groupées pour plusieurs sites WordPress à la fois. Dans votre tableau de bord MyKinsta, sélectionnez Sites WordPress. Une fois là, sélectionnez un ou plusieurs sites web et cliquez sur le bouton Actions à droite, puis sélectionnez l’action groupée que vous souhaitez effectuer. Si vous mettez à jour des extensions, cliquez sur l’élément de menu correspondant. Une fenêtre popup affichera une liste d’extensions pour lesquelles une mise à jour est disponible.

Choisissez les extensions à mettre à jour et attendez quelques secondes. Une fenêtre popup vous indiquera si le processus s’est déroulé avec succès.

Si la mise à jour échoue, naviguez vers Nom du site > Sauvegardes > Générée par le système dans MyKinsta et restaurez la sauvegarde la plus récente.

Et, ce qui est encore plus puissant, vous pouvez effectuer toutes ces opérations sur un environnement staging d’abord, puis pousser le staging vers la production sans aucun risque.

Sur Kinsta, vous pouvez mettre à jour de façon groupée les thèmes et les extensions de tous vos sites WordPress à partir d’une seule page, sans aucun risque. Parfait pour les agences qui gèrent un grand nombre de sites en un seul endroit.

8. Sauvegardes

Si une mise à jour se passe mal, ou si un site est compromis ou complètement effacé à cause d’une faille de sécurité, une sauvegarde peut vous sauver la vie. Si votre hébergeur ne propose pas de système de sauvegarde automatique, vous pouvez toujours recourir à une extension WordPress. Nous vous recommandons d’utiliser une extension WordPress qui propose des sauvegardes incrémentielles : Cela vous permet d’avoir une sauvegarde de votre site sans perdre d’espace disque ou réduire les performances du site.

Cependant, un service d’hébergement web qui se préoccupe vraiment de votre site de commerce électronique devrait fournir des sauvegardes régulières de WordPress. Kinsta propose six types de sauvegarde différents.

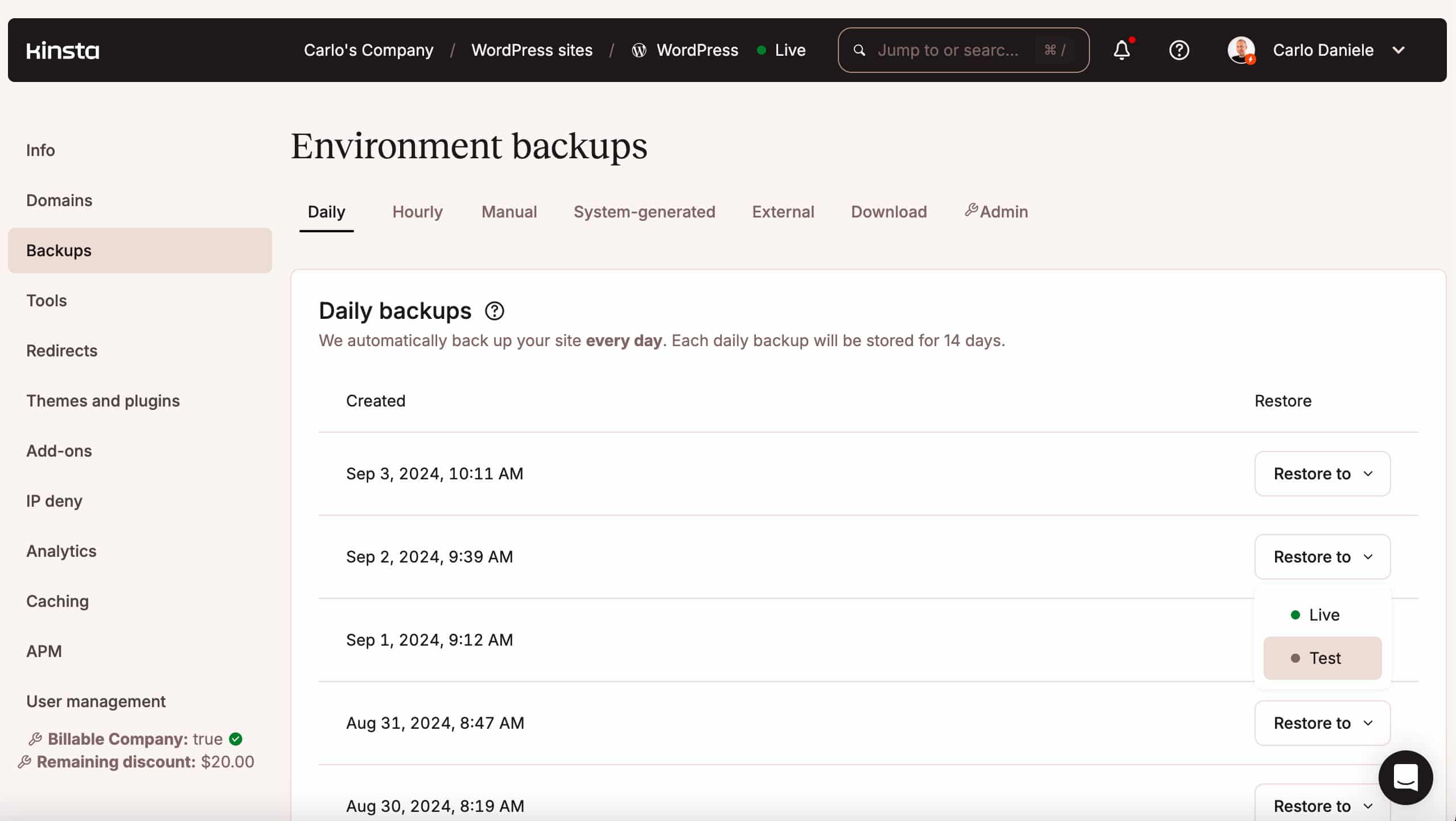

Les six types de sauvegardes proposées par Kinsta

Nous fournissons des sauvegardes automatiques quotidiennes de WordPress, ainsi que des sauvegardes générées par le système pour tous les sites WordPress. Ces sauvegardes, ainsi que les sauvegardes manuelles, sont disponibles en tant que points de restauration dans MyKinsta. Vous pouvez également créer manuellement une sauvegarde téléchargeable une fois par semaine.

Vous pouvez consulter vos sauvegardes dans votre tableau de bord MyKinsta sous Sites WordPress > Nom du site > Sauvegardes. Ici, vous pouvez restaurer votre sauvegarde dans l’environnement de votre choix en un seul clic.

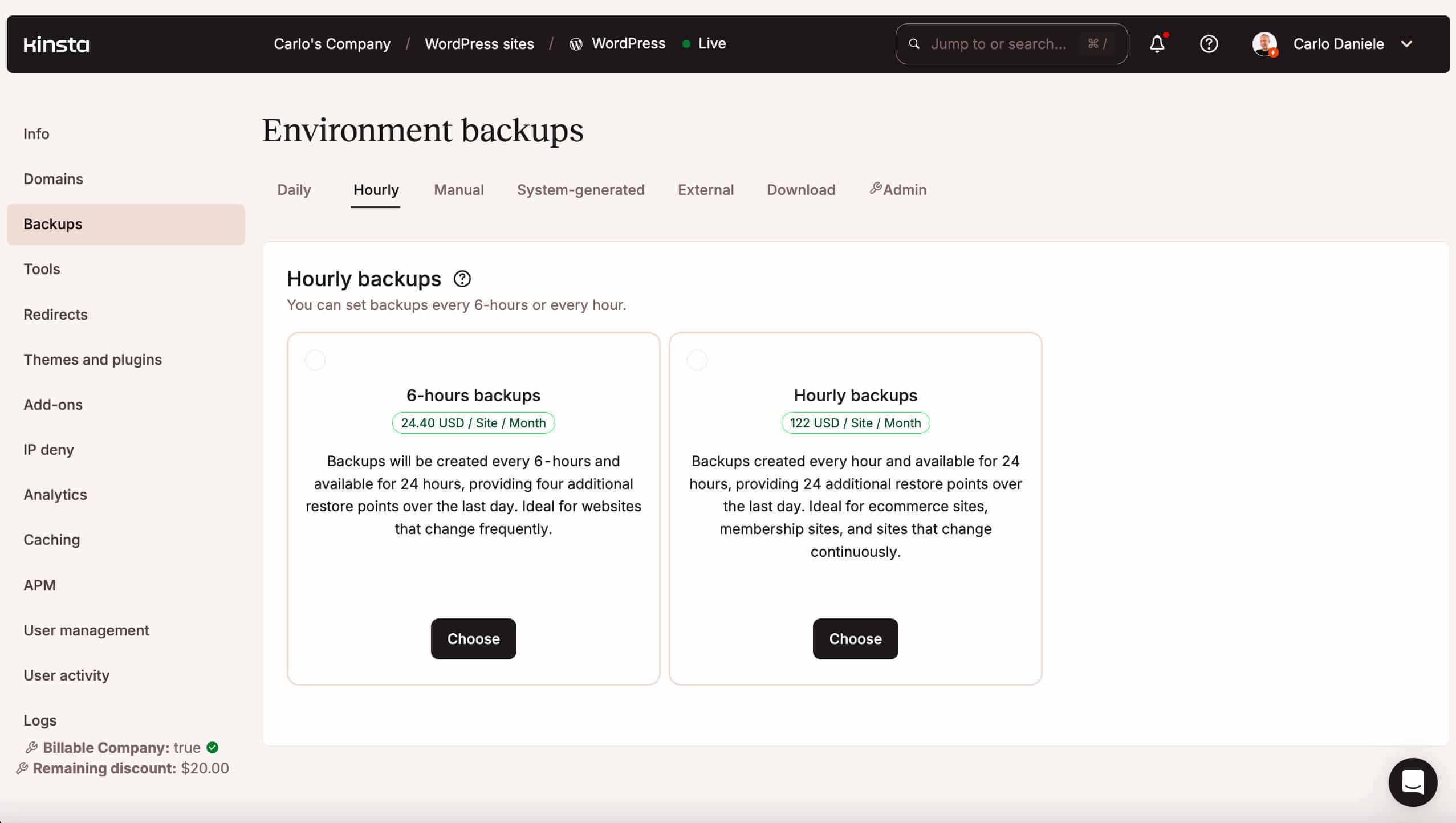

Si vous mettez à jour votre site e-commerce plusieurs fois par jour et que vous avez besoin de plus de sauvegardes, vous pouvez acheter un module pour des sauvegardes horaires.

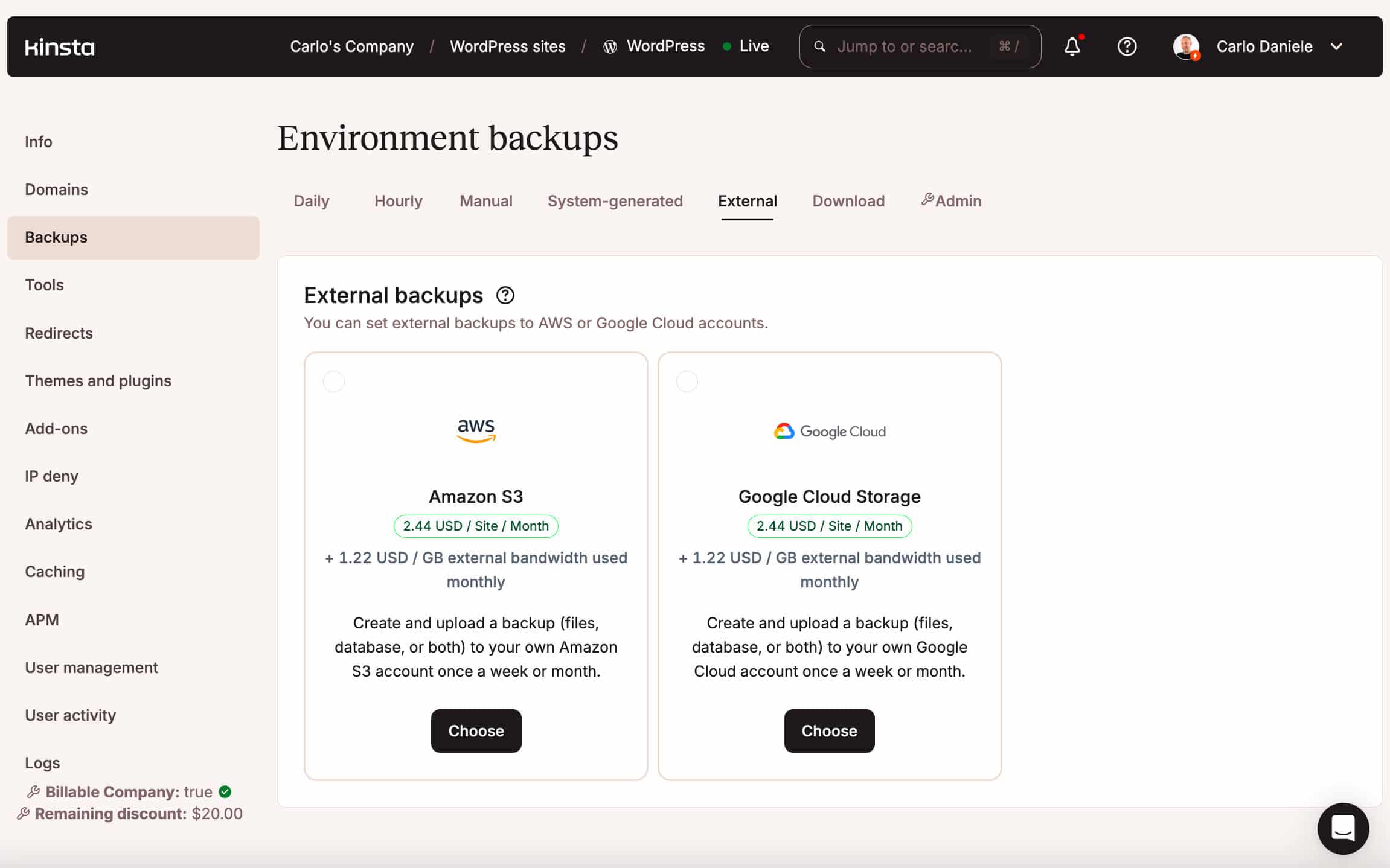

Un module pour les sauvegardes externes est également disponible, vous permettant de stocker vos sauvegardes sur un service de stockage externe tel que Amazon S3 ou Google Cloud Storage.

La période de rétention des sauvegardes est de 14 à 30 jours, en fonction du plan d’hébergement auquel vous avez souscrit.

Vous pouvez en savoir plus sur les sauvegardes WordPress dans notre documentation.

9. Soyez prudent avec les plugins

Vous avez souvent besoin de nombreuses extensions sur votre site web WordPress. C’est particulièrement vrai pour le commerce électronique, qui nécessite souvent des fonctionnalités qui ne sont pas disponibles dans WordPress ou WooCommerce. Nous avons une longue liste d’extensions recommandées que vous pouvez consulter pour vous en convaincre :

- 28 meilleures extensions WooCommerce

- 10 extensions pour ajouter des produits dans WooCommerce

- Extensions WooCommerce multi-vendeurs

- Extensions WooCommerce de liste de souhaits

- ExtensionsWooCommerce de filtre de produits

- Extensions WordPress d’expédition basées sur le poids

Mais vous ne devriez jamais installer la première extensions qui s’affiche. Il y a quelques bonnes pratiques à suivre lorsque vous choisissez des extensions pour votre site WooCommerce :

N’installez pas d’extensions « nulled ». Ceci est vital pour une entreprise de commerce électronique. Les extensions nulled sont des extensions ou des thèmes WordPress premium qui ont été piratés et qui peuvent contenir un code modifié conçu pour causer des dommages ou collecter des informations.

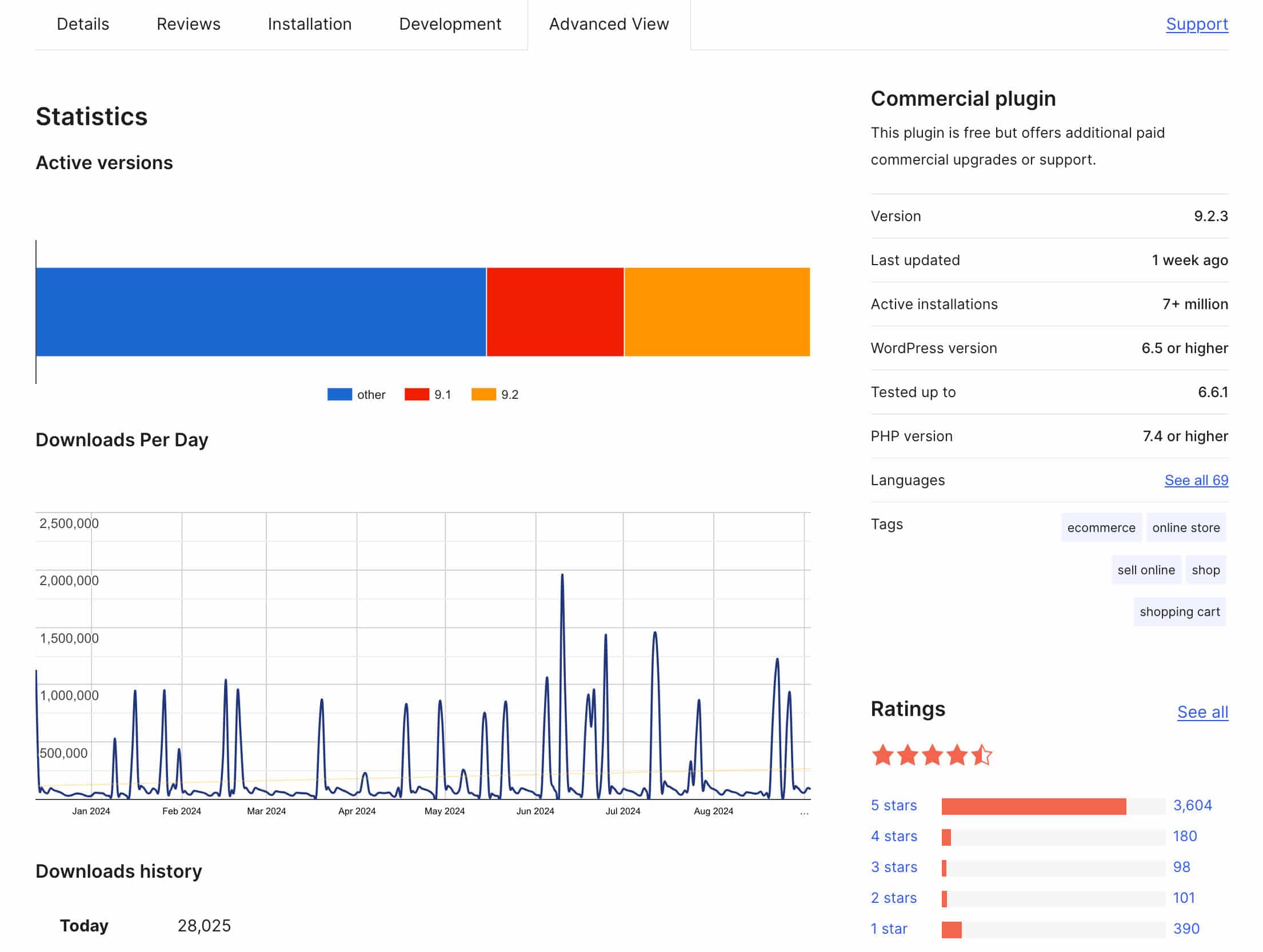

Préférez les extensions qui sont régulièrement mises à jour par des fournisseurs de bonne réputation. Faites confiance à la communauté et vérifiez les avis et évaluations d’autres utilisateurs. Évitez, si possible, les extensions mal notées et gérées par des fournisseurs inconnus.

Testez toujours une extension dans un environnement de staging avant de l’utiliser en production. Cela permet d’éviter les problèmes de compatibilité avec d’autres extensions ou avec le noyau de WordPress lui-même.

Sauvegardez toujours votre site avant d’installer l’extension en production.

N’installez pas d’extensions inutiles ou d’extensions offrant des fonctionnalités redondantes. Les extensions inutiles peuvent potentiellement créer des failles de sécurité inutiles, entrer en conflit avec d’autres extensions ou réduire les performances du site.

Vérifiez s’il existe des vulnérabilités connues associées à l’extension. Utilisez des services de sécurité tels que la base de données des vulnérabilités de WordPress ou WPScan.

Cependant, les vulnérabilités de sécurité peuvent également être détectées dans des extensions populaires qui reçoivent des mises à jour régulières. Les extensions telles que WooCommerce et Easy Digital Downloads ne font pas exception à la règle.

Alors, comment un hébergeur peut-il vous aider à détecter les vulnérabilités des extensions et des thèmes ?

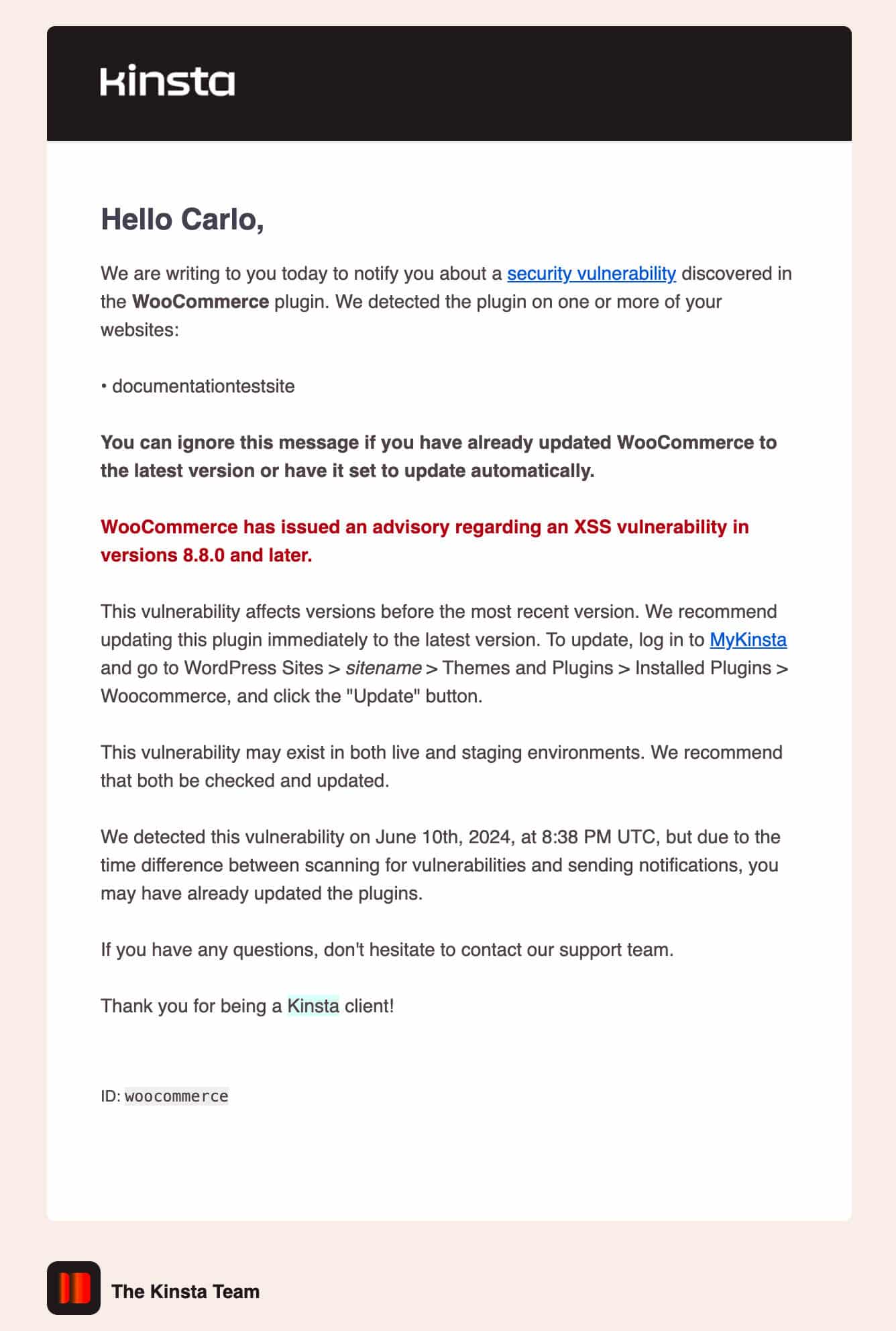

Alertes de sécurité Kinsta

Dès qu’une faille de sécurité est détectée sur l’un de vos sites, qu’il s’agisse d’une faille du noyau, d’une extension ou d’un thème, vous recevez immédiatement une notification dans MyKinsta et un e-mail vous informant du problème et vous suggérant des étapes pour le corriger.

Cette fonctionnalité est très appréciée par nos clients car elle leur permet d’agir rapidement sur les vulnérabilités détectées sur leurs sites. Si vous êtes client de Kinsta, il est fort probable que vous receviez tôt ou tard un e-mail de ce type :

Menaces spécifiques à WordPress et comment les prévenir

Dans la première section de cet article, nous avons énuméré quelques-unes des principales menaces de sécurité qui affectent l’ensemble des sites de commerce électronique. Certaines de ces menaces sont particulièrement graves pour les sites WordPress/WooCommerce.

Bien que WordPress soit un logiciel libre, il convient de souligner que les pirates n’attaquent pas les sites WordPress en raison de vulnérabilités inhérentes au CMS, mais plutôt en raison de vulnérabilités qui auraient pu être prévues et corrigées avant tout incident.

Le fait de ne pas mettre à jour le noyau, les extensions et le thème peut rendre votre site web de commerce électronique vulnérable, tout comme l’utilisation de mots de passe faibles et l’absence d’une politique d’accès au site stricte.

Voici une liste rapide des menaces et des meilleures pratiques pour les prévenir, qui peuvent vous aider à sécuriser votre site web :

- Choisissez soigneusement vos noms d’utilisateur et vos mots de passe

- Maintenez votre site à jour

- N’utilisez pas de thèmes ou d’extensions WordPress invalidés

- Verrouillez le tableau de bord de WordPress

- Activez l’authentification à deux facteurs dans WordPress

- Durcissez le fichier wp-config.php

- Désactivez XML-RPC

- Cachez la version de WordPress

- Ajoutez des en-têtes de sécurité HTTP

- Utilisez les extensions de sécurité de WordPress

- Définissez les bonnes permissions sur les fichiers et dossiers de WordPress

- Désactiver l’édition de fichiers dans votre tableau de bord WordPress

- Empêchez le hotlinking

- Effectuez des sauvegardes régulières de WordPress

- Utilisez des environnements de staging

- Testez la sécurité de votre site web WordPress

- Utilisez un journal d’activité WordPress

Pour une liste plus complète des actions que vous pouvez entreprendre pour sécuriser les sites WordPress, consultez notre Guide de sécurité WordPress et notre Aide-mémoire sur la sécurité des sites.

Plus de fonctionnalités Kinsta pour la sécurité de votre site e-commerce

Chez Kinsta, notre mission est de fournir l’environnement d’hébergement WordPress le plus rapide et le plus sécurisé au monde. Nous sommes toujours à la recherche de nouvelles façons de garantir que vos sites de commerce électronique puissent offrir la meilleure expérience d’achat à vos utilisateurs et clients. Voici quelques-uns des services et fonctionnalités de Kinsta spécifiquement destinés à sécuriser votre site WordPress/WooCommerce.

Vérifications du temps de disponibilité

Si votre site web ne se charge pas ou si son temps de réponse est lent, comment pouvez-vous être sûr qu’il est en panne pour tout le monde ou seulement pour vous ?

La réponse courte est que vous devez vérifier si votre site web est en panne. Vous pouvez le faire vous-même en suivant les étapes suivantes ou, si votre site est hébergé sur Kinsta, vous pouvez vous fier aux vérifications du temps de fonctionnement de Kinsta.

Kinsta analyse votre site web toutes les 3 minutes. Cela représente 480 contrôles par jour.

Si votre site est en panne, nos ingénieurs commencent immédiatement à travailler sur le problème. Il y a de fortes chances que le problème soit résolu avant même que vous ne vous en rendiez compte.

Consultez notre guide vidéo sur la façon de vérifier si un site web est en panne :

L’engagement de Kinsta en matière de sécurité

Maintenir un site de commerce électronique à jour est vital pour votre entreprise, mais cela peut ne pas suffire. C’est pourquoi il est toujours recommandé de scanner régulièrement votre site web à l’aide d’outils de détection de logiciels malveillants, tels que Sucuri ou WordFence, même si vous ne soupçonnez pas d’avoir été infecté. Nous vous conseillons de scanner votre site de commerce électronique au moins une fois par mois, mais nous vous suggérons de le scanner plusieurs fois par mois chaque fois que vous modifiez la structure du site et que vous installez de nouvelles extensions. Si vous ne savez pas par où commencer, voici une liste de contrôle de sécurité pour votre site web.

Mais parfois, malgré tous vos efforts, il peut arriver que votre site soit infecté. Que faire alors ?

Les clients de Kinsta n’ont pas à s’inquiéter car Kinsta offre une garantie de réparation gratuite pour tous ses clients, quel que soit leur plan. Si votre site WordPress est piraté alors qu’il est hébergé chez Kinsta, nous travaillerons avec vous gratuitement pour essayer de réparer les dégâts.

Notre engagement en matière de sécurité comprend :

- Une inspection du site et une analyse approfondie des fichiers du site pour identifier les logiciels malveillants.

- Réparation du noyau de WordPress en installant une copie propre des fichiers du noyau.

- Identification et suppression des extensions et thèmes infectés.

Consultez notre documentation pour un aperçu plus détaillé de l’engagement de sécurité de Kinsta.

Blocage d’IP

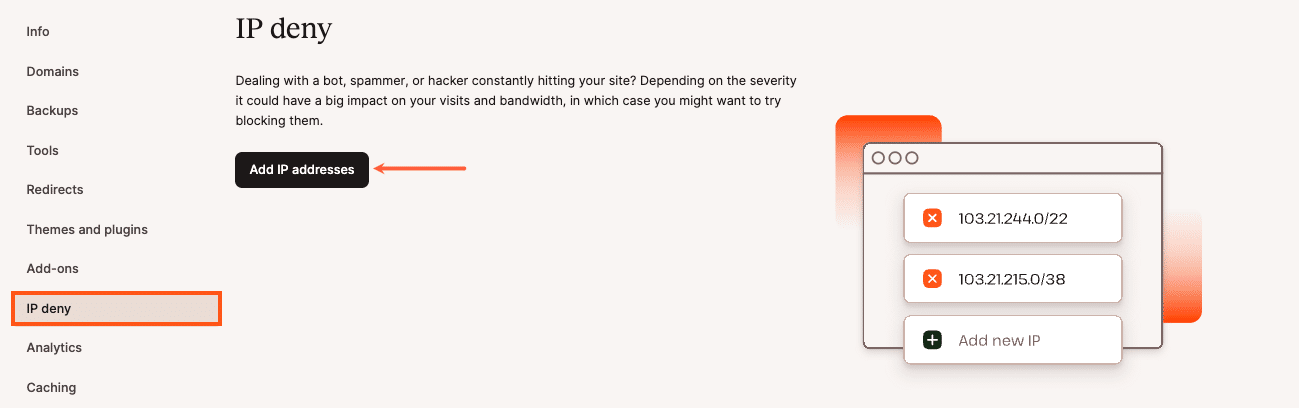

Parfois, il peut être nécessaire de bloquer une adresse IP ou une série d’adresses IP pour empêcher les comportements malveillants des robots, des spammeurs ou d’autres acteurs. En général, vous pouvez bloquer des adresses IP à partir du fichier de configuration du serveur.

Les utilisateurs de Kinsta n’ont pas besoin de configurer manuellement leur serveur car Kinsta fournit à tous ses clients un outil gratuit de blocage d’adresses IP disponible dans MyKinsta.

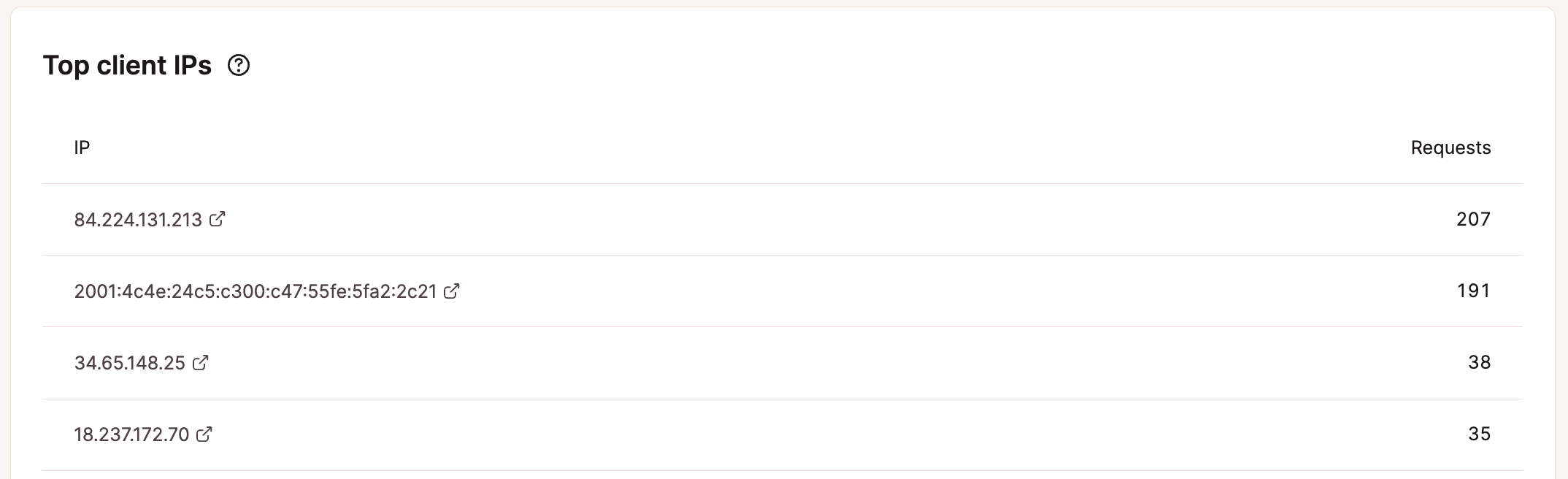

Pour vérifier les IP et le nombre de requêtes, connectez-vous à MyKinsta et naviguez vers Sites WordPress > Nom du site > Statistiques > Géo & IP.

La section Top client IP montre la liste des adresses IP et le nombre de requêtes provenant de chaque IP. Si vous remarquez un nombre anormal de requêtes provenant d’adresses IP spécifiques, vous pourriez vouloir enquêter plus en profondeur en utilisant un vérificateur de réputation comme CleanTalk ou Spamhaus pour voir si l’adresse IP a été identifiée comme un bot, un spammeur, ou une autre adresse IP malveillante.

Si une adresse IP est identifiée comme malveillante, vous pouvez la bloquer en utilisant l’outil IP Deny, disponible sous Sites WordPress > Nom du site > IP deny.

Une fois que vous avez bloqué une adresse IP, vous la verrez listée ci-dessous sur la même page.

Certifications de sécurité de Kinsta

L’engagement de Kinsta à assurer la sécurité des sites de tous ses clients est vérifié et certifié à différents niveaux.

Kinsta respecte le critère de sécurité du cadre de conformité SOC 2 (System and Organization Controls) développé par l’American Institute of Certified Public Accountants (AICPA). Cette norme est utilisée pour évaluer l’adhésion d’une organisation de services à un ou plusieurs critères de services fiduciaires.

Les cinq critères des services de confiance sont les suivants

- Sécurité

- Disponibilité

- Intégrité du traitement

- Confidentialité

- Protection de la vie privée

Mais ce n’est pas tout. Kinsta a obtenu les certifications ISO 27001, 27017 et 27018. Cette certification reflète l’adhésion aux meilleures pratiques en matière de sécurité de l’information, avec un accent particulier sur les contrôles protégeant les données dans les environnements d’informatique cloud.

Ces certifications constituent une garantie de sécurité et de stabilité pour tous les propriétaires de sites de commerce électronique qui peuvent compter sur un service d’hébergement leur permettant de se consacrer à leur activité en toute sérénité.

ISO/IEC 27001 est la norme la plus connue au monde pour les systèmes de gestion de la sécurité de l’information. Un SMSI mis en œuvre conformément à cette norme « est un outil de gestion des risques, de cyber-résilience et d’excellence opérationnelle »

La conformité à l’ISO/CEI 27001 signifie qu’un organisme ou une entreprise a mis en place un système de gestion des risques liés à la sécurité des données qu’il possède ou qu’il manipule et que ce système respecte toutes les bonnes pratiques et tous les principes énoncés dans cette norme internationale.

ISO/IEC 27017:2015 établit des lignes directrices pour les contrôles de sécurité de l’information applicables à la fourniture et à l’utilisation de services dans le cloud. Elle prévoit :

- des conseils de mise en œuvre supplémentaires pour les contrôles pertinents spécifiés dans l’ISO/CEI 27002 ;

- des contrôles supplémentaires avec des conseils de mise en œuvre qui se rapportent spécifiquement aux services clouds.

Enfin, la norme ISO 27018:2019

établit des objectifs de contrôle, des contrôles et des lignes directrices communément acceptés pour la mise en œuvre de mesures visant à protéger les informations personnellement identifiables (PII) conformément aux principes de confidentialité de la norme ISO/IEC 29100 pour l’environnement de cloud computing public.

Vous pouvez visiter le Trust Center de Kinsta pour plus d’informations sur les efforts de conformité en cours de l’entreprise.

Résumé

Il y a beaucoup à faire pour sécuriser un site web de commerce électronique. Pour le faire soi-même, il faut des compétences techniques considérables qui ne sont pas forcément à la portée des petites entreprises et des jeunes pousses.

Pourtant, le propriétaire d’une entreprise qui souhaite lancer une boutique en ligne et relever le défi des marchés internationaux ne doit pas renoncer aux possibilités de croissance qu’offre le commerce électronique. C’est là que l’hébergement WordPress et WooCommerce infogéré au niveau de l’entreprise peut vous aider.

En tant que service d’hébergement WordPress et WooCommerce haut de gamme, Kinsta fournit un hébergement cloud rapide et sécurisé pour n’importe quel site de commerce électronique. Avec Kinsta, vous pouvez lancer une boutique en ligne sans vous soucier de toutes les subtilités techniques, en laissant derrière vous un site web de commerce électronique.

Nos fonctionnalités comprennent des sauvegardes automatiques quotidiennes, un pare-feu dédié alimenté par Cloudflare, une surveillance en temps réel des menaces et des vulnérabilités, des certificats SSL gratuits pour des transactions cryptées, une protection DDoS pour se prémunir contre le trafic malveillant, et bien d’autres fonctionnalités pour protéger votre site web de commerce électronique.

Grâce à toutes ces mesures de sécurité proactives, Kinsta verrouille votre site de commerce électronique, minimisant ainsi le risque de violation de données et de temps d’arrêt.

À vous de jouer. Quels sont les risques et les vulnérabilités auxquels vous êtes confrontés chaque jour ? Votre service d’hébergement offre-t-il à votre site de commerce électronique une protection adéquate contre les agents malveillants ? Partagez votre expérience dans les commentaires ci-dessous.