DNS da Kinsta

Ao hospedar seu site WordPress com a Kinsta, você também pode usar o serviço de DNS da Kinsta para gerenciar seus registros DNS, incluindo registros SPF e DKIM para o serviço MailChannels, que usamos para e-mails transacionais. Para aproveitar o serviço de DNS da Kinsta, você deve ter acesso para atualizar os servidores de nome no registrador do seu domínio. Se não tiver acesso, recomendamos entrar em contato com o provedor de DNS.

Isso é opcional (você pode gerenciar seus registros DNS onde preferir), mas se quiser utilizar nosso serviço de DNS premium e gerenciar seu DNS com a Kinsta, siga as instruções abaixo.

Noções básicas de como o DNS funciona

Quando alguém digita seu domínio (seusite.com) no navegador, o computador usa o sistema DNS para procurar quais servidores de nomes ele deve contatar para obter informações de DNS. Você receberá um retorno parecido com o seguinte:

- ns-155.awsdns-22.com

- ns-326-awsdns-15.net

- ns-1352-awsdns-29.org

- ns-1536-awsdns-08.co-uk

O computador do visitante entra em contato com um desses servidores de nomes para procurar o endereço IP do domínio, verificando o registroA do DNS, que contém o endereço IP do servidor onde ele está hospedado. Nesse caso, o registro A do seu domínio está apontado para o IP da Kinsta. O computador do visitante então se conecta ao IP da Kinsta para carregar seu site.com.

O que é DNS da Kinsta?

Todos os planos de Hospedagem Gerenciada de WordPress vêm com o DNS da Kinsta, um serviço premium de DNS Anycast alimentado pelo Amazon Route53. O Route53 está consistentemente classificado entre os serviços de DNS mais rápidos do mundo, e ainda suporta roteamento baseado em latência e geolocalização para garantir tempos de resposta rápidos.

Ao contrário de outras hospedagens de WordPress que cobram extra pelo DNS premium, todos os clientes da Kinsta com um plano de hospedagem gerenciada de WordPress podem aproveitar o DNS da Kinsta sem custo adicional. O número de domínios que você pode adicionar ao DNS da Kinsta é igual ao número de sites que seu plano permite.

Configure o domínio para usar o DNS da Kinsta

1. Adicione seu primeiro domínio

No MyKinsta, clique em Gerenciamento de DNS e depois em Adicionar seu primeiro domínio. Se você já tiver um domínio no DNS da Kinsta, clique em Adicionar domínio.

2. Adicione seus nomes de domínio

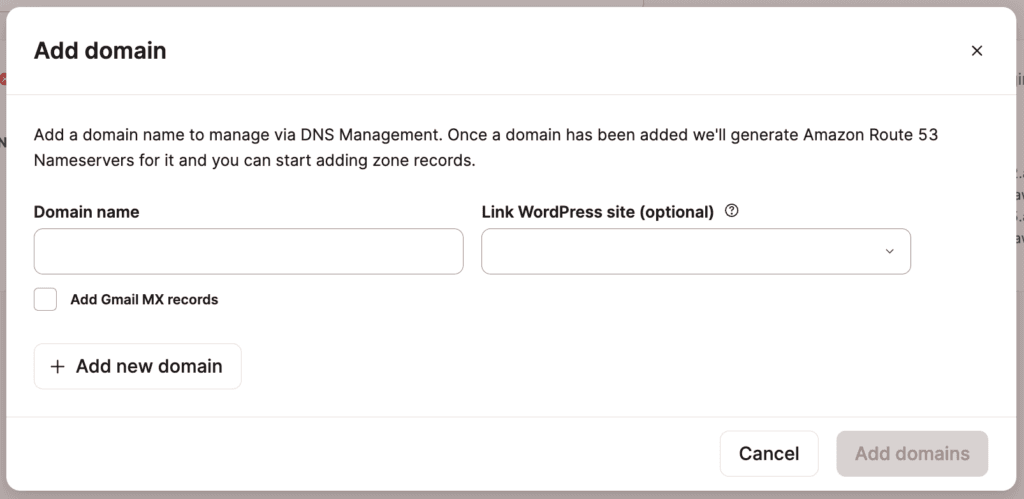

Na janela modal/pop-up Adicionar domínio, digite o Nome do domínio. Se você quiser vincular um site do WordPress, selecione o site a ser vinculado. Quando você vincula um site do WordPress a uma zona DNS, ele mostra a zona DNS na página Domínios para que você possa acessá-la facilmente e dá aos Administradores do site acesso para gerenciar os registros DNS do site no Gerenciamento de DNS.

Se estiver usando o Google Workspace para e-mail, você pode marcar a opção Adicionar registros MX do Gmail para adicionar automaticamente os registros MX necessários. Observação: isso adiciona apenas os registros MX, e talvez você ainda precise adicionar registros de verificação CNAME e TXT adicionais para o Google Workspace posteriormente.

Se você tiver mais de um domínio para adicionar, clique novamente no botão Adicionar novo domínio e digite o próximo nome de domínio.

Depois que você inserir o(s) domínio(s), clique em Adicionar domínios para prosseguir para a próxima etapa.

3. Copiar registros DNS existentes

Antes de alterar os nameservers do seu domínio, certifique-se de copiar quaisquer registros DNS existentes. Faça login no seu provedor de DNS atual (onde seus nameservers estão apontando no momento). Esse provedor pode ser o registrador do seu domínio ou outro provedor de DNS.

Copie os registros DNS do seu site do provedor atual para o DNS da Kinsta. Você pode fazer isso de uma das três formas:

- Importar seus registros DNS enviando um arquivo de zona (

.txt) do registrador do seu domínio. - Escanear automaticamente os registros DNS existentes do seu domínio para detectar tipos e nomes de registros comumente usados. Revise-os com atenção e adicione manualmente quaisquer registros ausentes antes de alterar os nameservers.

- Adicionar registros DNS manualmente, um por um.

4. Fazer login no registrador do domínio

Faça login no painel de gerenciamento do registrador do seu domínio. Esse local pode não ser o mesmo onde você gerencia o DNS atualmente. O DNS é gerenciado onde os nameservers do seu domínio estão apontando, mas os próprios nameservers sempre são controlados no registrador do domínio. Como você precisa atualizar os nameservers para os quais seu domínio aponta, é necessário acessar o local onde o domínio está registrado.

5. Atualizar seus nameservers

- No registrador do domínio, navegue até a seção onde os nameservers são gerenciados (geralmente chamada de DNS, Gerenciar zonas, Modificar servidores DNS, DNS personalizado ou algo semelhante). Se não conseguir encontrar, consulte a documentação do registrador ou entre em contato com a equipe de suporte. Dependendo do registrador, pode ser necessário remover primeiro os nameservers existentes.

- Adicione os quatro nameservers exibidos no MyKinsta e verifique se são os únicos listados.

Nameservers no MyKinsta.

Após atualizar os nameservers no registrador do domínio, as alterações podem levar 24 a 48 horas para se propagarem pela internet.

Importar registros DNS

Usando um arquivo .txt, você pode importar seus registros DNS para o MyKinsta, tanto para o domínio principal quanto para subdomínios, a partir do seu provedor de DNS.

- Faça login no seu provedor de DNS e baixe ou exporte seus registros DNS. Por exemplo, no Cloudflare, você pode exportar seus registros em DNS > Registros > Importar e exportar > Exportar.

- No MyKinsta, vá para Gerenciamento de DNS, clique no domínio para o qual deseja importar os registros e, em Enviar arquivo de zona, clique em Enviar arquivo. Se estiver enviando um arquivo de zona para um subdomínio, em Registros DNS, clique em Enviar arquivo de zona.

Enviar um arquivo .txt para o MyKinsta. - Arraste e solte o arquivo

.txt, ou clique em Procurar, selecione o arquivo e clique em Abrir.

Arraste e solte ou procure o arquivo .txt para enviá-lo. - Revise os registros DNS comparando-os com os registros do seu provedor de DNS para garantir que estejam corretos, desmarque quaisquer registros que não queira importar e clique em Inserir registros DNS. Os registros NS ficam desabilitados por padrão, pois só são aplicáveis quando você deseja delegar um subdomínio a um provedor de DNS externo ou a uma zona DNS separada dentro do MyKinsta.

Revisar e inserir os registros DNS enviados. - Adicione manualmente quaisquer registros DNS ausentes antes de alterar os nameservers.

Escanear automaticamente registros DNS

Você pode escanear automaticamente os registros DNS existentes do seu domínio ou subdomínio para identificar os tipos e nomes de registros mais comuns.

- No MyKinsta, vá para Gerenciamento de DNS, clique no domínio para o qual deseja escanear os registros DNS e, em Escaneamento automático, clique em Iniciar escaneamento. Se quiser escanear registros DNS de um subdomínio, em Registros DNS, clique em Escaneamento automático, insira o subdomínio, por exemplo,

shop, e clique em Escanear.

Escanear automaticamente seu domínio em busca de registros DNS. - Revise os registros DNS comparando-os com os registros do seu provedor de DNS para garantir que estejam corretos. Desmarque quaisquer registros que não queira importar e clique em Inserir registros DNS. Os registros NS ficam desabilitados por padrão, pois só são aplicáveis quando você deseja delegar um subdomínio a um provedor de DNS externo ou a uma zona DNS separada dentro do MyKinsta.

Revisar e inserir seus registros DNS. - Adicione manualmente quaisquer registros DNS ausentes antes de alterar os nameservers.

Adicionar registros DNS manualmente

O DNS da Kinsta oferece suporte a vários tipos de registros DNS, incluindo registros A, registros CNAME, registros MX, registros TXT e outros. A seguir são mostrados todos os registros DNS suportados e como configurá-los no DNS da Kinsta.

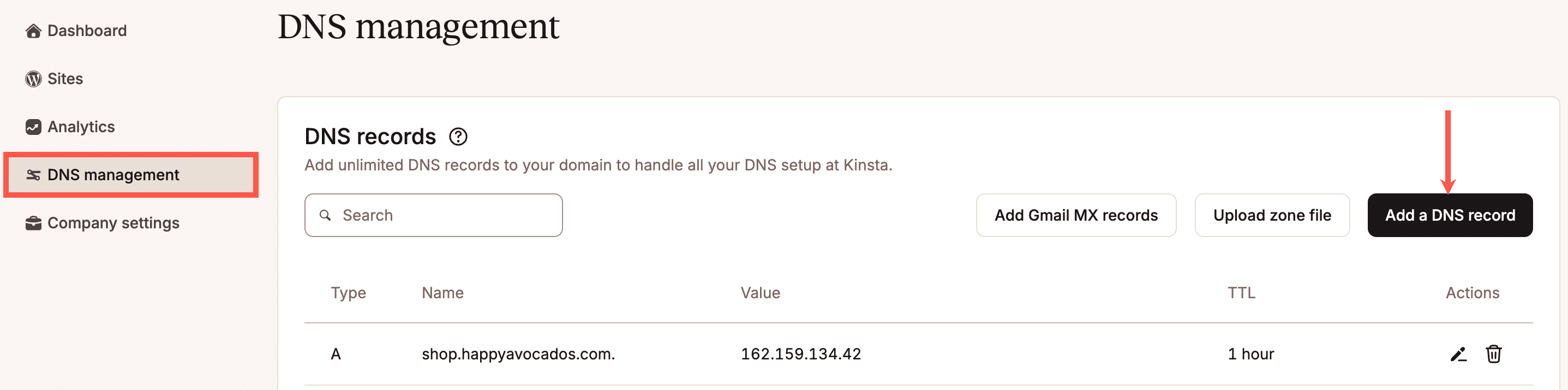

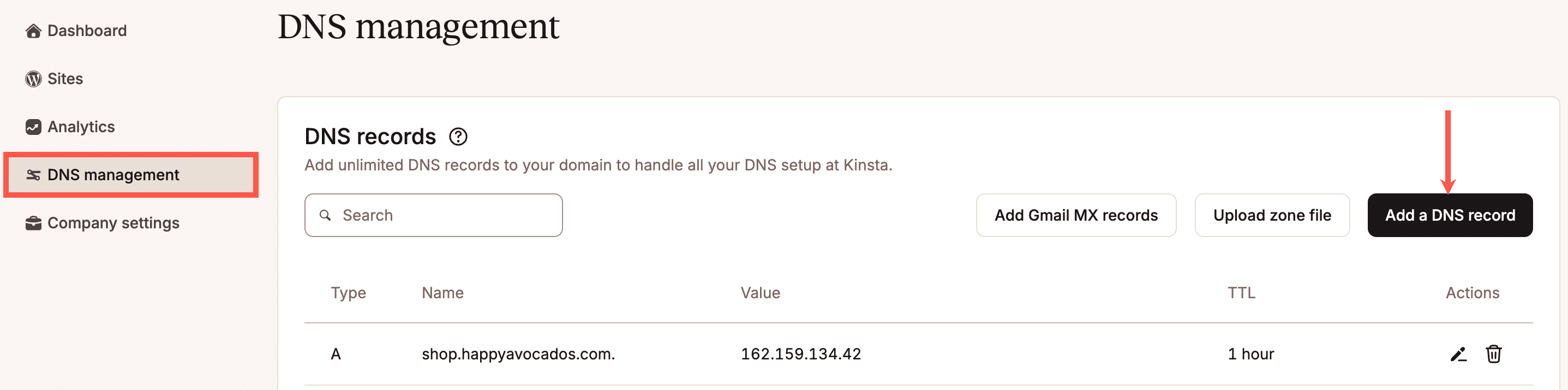

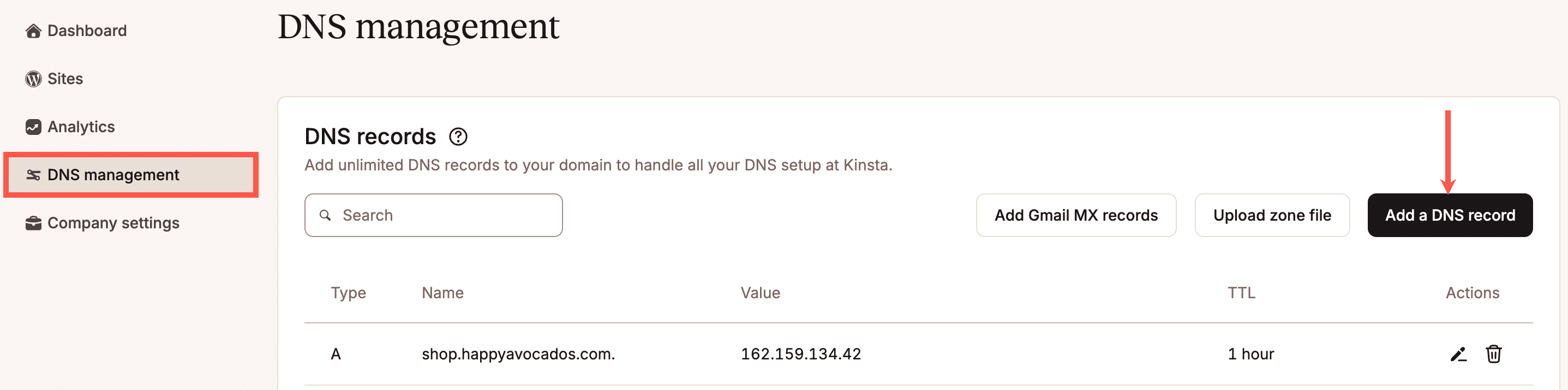

No MyKinsta, clique em Gerenciamento de DNS, clique no domínio que deseja gerenciar e, em Adicionar um registro DNS, clique em Adicionar registro. Se você já tiver registros DNS, clique em Adicionar um registro DNS.

Depois de adicionar ou alterar os detalhes de um registro DNS, clique em Adicionar registro DNS ou Alterar registro DNS.

Registro A

Um registro A mapeia um nome de domínio para o endereço IPV4 de um servidor e é necessário para que um site seja servido por meio de um nome de domínio. Para informações detalhadas sobre como adicionar e apontar seu domínio para a Kinsta, consulte nosso guia detalhado sobre Domínios e DNS.

- Hostname: Especifique um subdomínio se você estiver configurando um subdomínio. Se você estiver configurando um registro A para o seu domínio principal, deixe o campo Hostname vazio.

- Endereço IPV4: Digite o endereço IP do seu site (IPv4).

- TTL (Time to Live): Recomendamos que você use a configuração padrão de 1 hora.

- Adicionar registro DNS com e sem www: Marque essa caixa se você quiser adicionar automaticamente o registro CNAME para o seu domínio www ao mesmo tempo.

Registro AAAA

Um registro AAAA mapeia um nome de domínio para o endereço IPV6 de um servidor que suporta um endereço IPV6.

Pode haver algumas situações em que você pode querer adicionar um registro AAAA no DNS da Kinsta:

- Se você tem um subdomínio que gostaria de apontar para outro servidor que suporta IPV6.

- Se você estiver usando o DNS da Kinsta para gerenciar o DNS do seu domínio principal, mas estiver apontando o domínio principal para outro servidor que suporte IPV6.

Você não poderá usar isso para o seu site hospedado na Kinsta, pois só oferecemos suporte a endereços IPV4.

- Hostname: Especifique o subdomínio que você está configurando. Se você estiver configurando um registro AAAA para o seu domínio principal, deixe o campo Hostname vazio.

- Endereço IPV6: Especifique o endereço IPV6 do servidor.

- TTL (Time to Live): Recomendamos que você use a configuração padrão de 1 hora.

- Adicionar registro DNS com e sem www: Marque essa caixa somente se você estiver criando o registro AAAA para o seu domínio principal e quiser adicionar automaticamente o registro CNAME para o seu domínio www ao mesmo tempo.

Registro CNAME

Um registro CNAME lida com o mapeamento de um nome de domínio para outro hostname. Os CNAMEs são comumente usados para mapear um domínio www para um domínio não www (por exemplo, www.kinstalife.com para kinstalife.com). Se você selecionou a caixa Adicionar registro DNS com e sem www ao adicionar um registro A ou AAAA, o CNAME do seu domínio www já foi adicionado. Para informações detalhadas sobre como adicionar e apontar seu domínio para a Kinsta, consulte nosso guia detalhado sobre Domínios e DNS.

- Hostname: Especifique o hostname do seu subdomínio.

- Aponta para: Especifique o hostname para o qual você gostaria que o CNAME fosse resolvido.

- TTL (Time to Live): Recomendamos que você use a configuração padrão de 1 hora.

Registro CAA

Um registro CAA é um registro DNS opcional que permite que você especifique quais autoridades de certificação (CAs) têm permissão para emitir certificados SSL para o seu domínio. Se um domínio não tiver registros CAA, qualquer CA poderá gerar um certificado SSL, se solicitado. A configuração de um registro CAA fornece a você uma camada adicional de segurança para evitar que CAs não confiáveis emitam certificados SSL para o seu domínio. O registro CAA segue o formato abaixo:

your-domain.com CAA <flags> <tag> <value>Vamos dar uma olhada mais de perto em cada elemento do registro CAA.

Sinalizador CAA

Um sinalizador CAA especifica se uma Autoridade Certificadora (CA) tem permissão para usar as informações especificas em um registro CAA. O sinalizador tem dois valores: 0 ou 1

- Se o sinalizador CAA for definido como

0, uma autoridade de certificação poderá usar as informações no registro CAA mesmo que não reconheça a tag CAA. - Se o sinalizador CAA estiver definido como

1, uma autoridade de certificação não poderá usar o registro CAA, a menos que reconheça a tag CAA.

Tag CAA

Uma tag CAA especifica o comportamento permitido para as CAs autorizadas ao emitir certificados SSL. A tag é geralmente um dos três valores – issue, issuewild, iodef – mas também há suporte para valores personalizados específicos de determinadas CAs.

- A tag

issuepermite que uma autoridade de certificação gere um certificado SSL não-wildcard. - A tag

issuewildpermite que uma autoridade de certificação gere um certificado SSL wildcard. - A tag

iodefpermite que você receba alertas por e-mail se for feita uma solicitação de certificado SSL inválido.

Valor de CAA

Um valor de CAA especifica o nome de domínio de uma autoridade de certificação (CA). Por exemplo, o valor de CAA para Let’s Encrypt (uma CA popular) seria letsencrypt.org. Se o valor da CAA for definido como ;, nenhuma CA poderá emitir um certificado SSL para o domínio. Para adicionar um registro CAA no DNS da Kinsta, você precisará do hostname, do valor CAA (o nome de domínio da CA), do sinalizador CAA e da tag CAA. Neste exemplo, vamos adicionar o registro CAA abaixo.

kinstalife.com. CAA 0 issue “letsencrypt.org”Você pode adicionar esse registro CAA no DNS da Kinsta da seguinte forma:

Google CAA records

Se você usa o Google Cloud ou certificados SSL gerenciados pelo Google, deve adicionar os seguintes registros CAA às suas entradas de DNS para permitir que o Google Trust Services (pki.goog) emita certificados SSL/TLS padrão e wildcard para o seu domínio, substituindo exemplo.com pelo seu domínio:

example.com. IN CAA 0 issue "pki.goog"

example.com. IN CAA 0 issuewild "pki.goog"Registro MX

Os registros MX são utilizados para direcionar o tráfego de e-mails, sendo que os detalhes específicos variam conforme as instruções do seu provedor de e-mail.

- Hostname: Especifique o hostname do seu endereço de e-mail.

- Apontar para: Especifique o hostname do seu provedor de e-mail.

- Prioridade: Especifique o número de prioridade do registro MX.

- TTL (Time to Live): Recomendamos que você use a configuração padrão de 1 hora.

Para este exemplo, vamos configurar os registros MX para o MX Route, um serviço popular de hospedagem de e-mail. Abaixo estão os registros MX fornecidos pelo MX Route:

- echo.mxrouting.net (Prioridade 10)

- echo-relay.mxrouting.net (Prioridade 20)

Adicione o primeiro registro MX desta forma:

Em seguida, o segundo registro MX pode ser adicionado da seguinte forma (observe os diferentes Apontar para hostname e Prioridade):

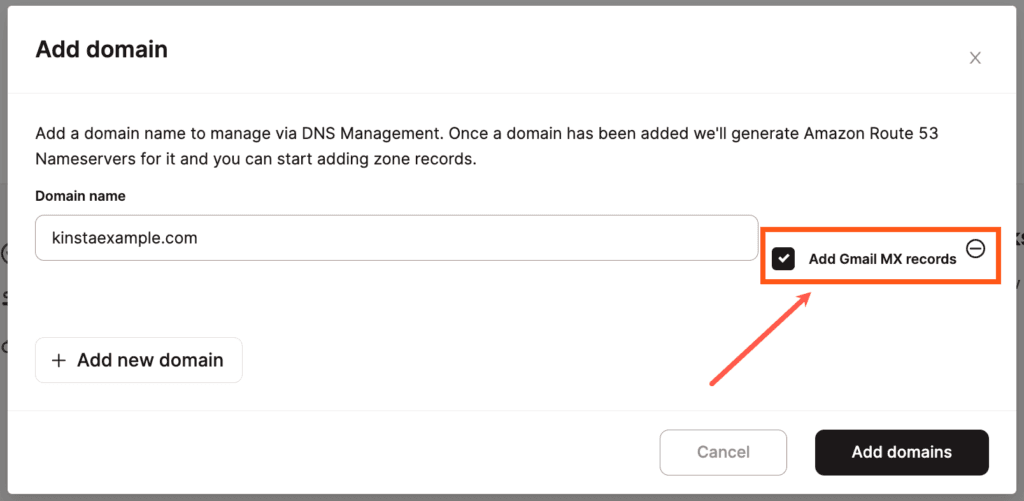

Adicione registros MX do Gmail em um novo domínio

Se você estiver usando o Google Workspace para o seu serviço de e-mail, tornamos muito fácil adicionar os registros MX necessários. Quando você estiver adicionando um domínio no DNS da Kinsta, marque a caixa Adicionar registros MX do Gmail e os registros MX necessários serão adicionados automaticamente.

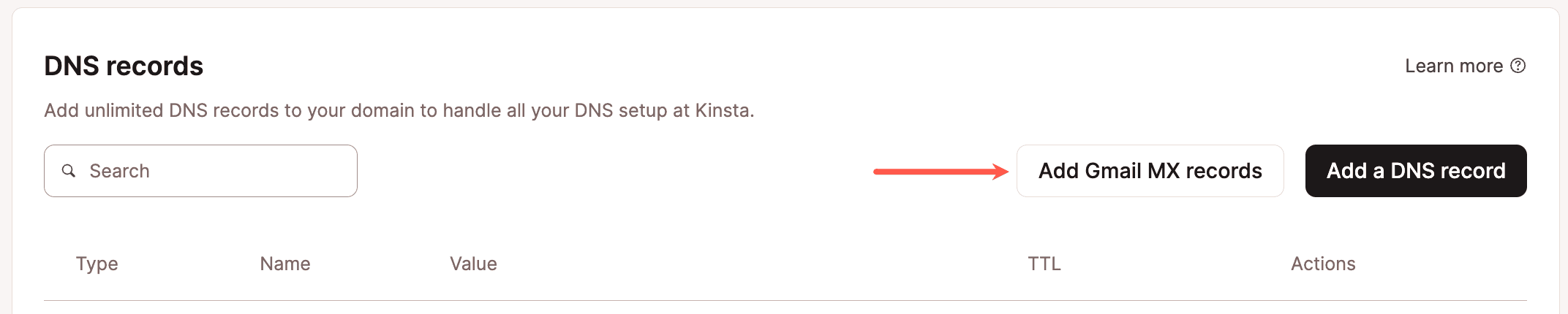

Adicione registros MX do Gmail em um domínio existente

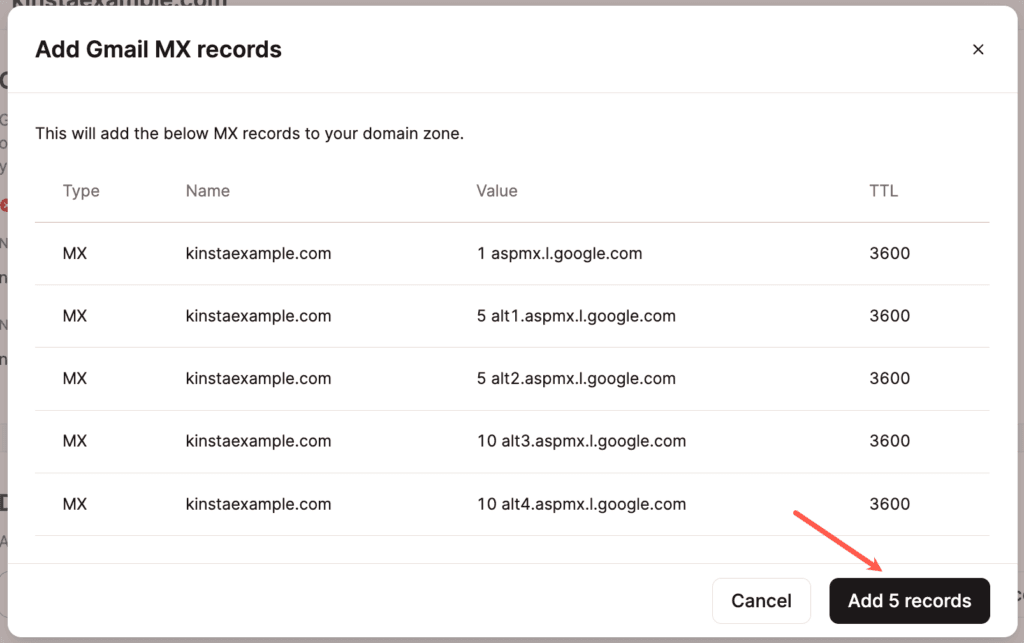

Você já tem um domínio adicionado e configurado no DNS da Kinsta? Não tem problema. Clique no botão Adicionar registros MX do Gmail.

Em seguida, clique em Adicionar 5 registros e você estará pronto!

Registro TXT

Os registros TXT são usados para uma variedade de coisas. Normalmente, eles são usados para verificação. Por exemplo, você pode verificar seu nome de domínio com o Google Workspace usando um registro TXT.

- Hostname: Especifique o hostname para o registro TXT.

- TTL (Time to Live): Recomendamos que você use a configuração padrão de 1 hora.

- Conteúdo: O corpo do registro TXT.

Digamos que você precise adicionar o registro TXT abaixo para verificar o domínio kinstalife.com com o Google Workspace.

google-site-verification=rXOxyZounnZasA8Z7oaD3c14JdjS9aKSWvsR1EbUSIQAqui está a aparência desse registro TXT no DNS da Kinsta:

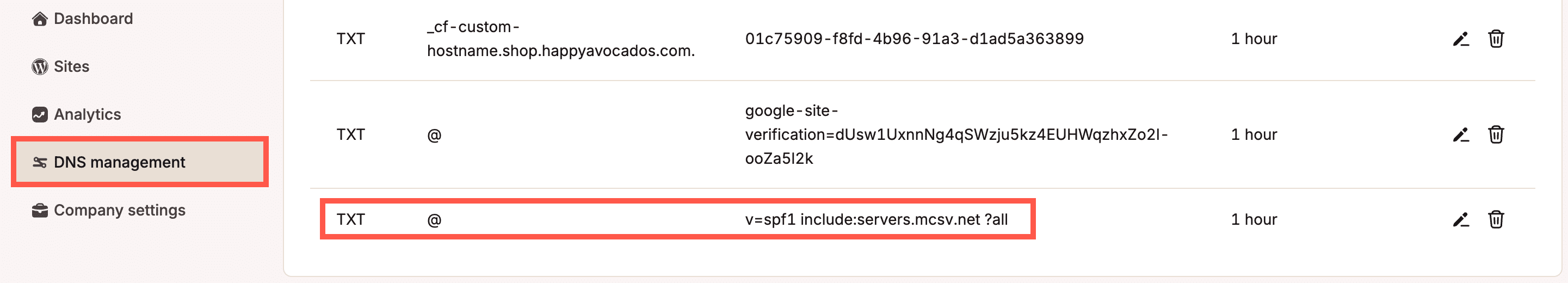

Registro SPF

Um registro SPF (Sender Policy Framework) é um tipo de registro DNS usado para evitar falsificação de e-mails. Ele informa aos servidores de e-mail quais endereços IP ou serviços estão autorizados a enviar mensagens em nome do seu domínio. Quando um servidor de e-mail de recebimento verifica uma mensagem, ele consulta o registro SPF do domínio remetente e confirma se o envio é permitido. Aqui está um exemplo de como pode ser um registro SPF:

v=spf1 include:servers.mcsv.net ?allQuando você envia um e-mail, o servidor de recebimento verifica o domínio no endereço “envelope from” e consulta os registros DNS desse domínio. Se existir um registro SPF, ele conterá uma lista de servidores ou serviços autorizados a enviar mensagens para o domínio. O servidor de e-mail então compara o endereço IP do servidor remetente com essa lista. Se houver correspondência, a mensagem passa na autenticação SPF; caso contrário, o e-mail pode ser marcado como suspeito ou rejeitado, dependendo da política SPF do domínio.

Provedores de e-mail de terceiros e serviços de e-mail transacional podem solicitar que você configure um registro SPF para fins de autenticação de e-mail. No entanto, os registros SPF estão obsoletos (RFC 7208) e devem ser configurados como registros TXT.

- Hostname: Especifique o hostname para o registro SPF.

- TTL (Time to Live): Recomendamos que você use a configuração padrão de 1 hora.

- Conteúdo: O corpo do registro SPF (começa com v=spf1).

Se você quiser obter mais detalhes sobre como adicionar um registro SPF para MailChannels (o serviço usado aqui na Kinsta para enviar e-mails transacionais), consulte as etapas de autenticação de e-mail abaixo.

Registro DKIM

DKIM (DomainKeys Identified Mail) é um método de autenticação de e-mail que ajuda a verificar se uma mensagem não foi alterada após o envio. Ele funciona adicionando uma assinatura criptográfica a cabeçalhos específicos do e-mail (como From, To, Date e Subject). Quando o servidor de recebimento recebe o e-mail, ele usa a chave pública DKIM do remetente (publicada no DNS) para verificar a assinatura e confirmar a autenticidade da mensagem. A assinatura é armazenada em um cabeçalho DKIM-Signature, que inclui detalhes como o domínio de envio e onde encontrar a chave pública.

Se você estiver usando o serviço de E-mail Transacional da Kinsta para enviar mensagens do seu site WordPress, não será necessário configurar um registro DKIM manualmente. Através da integração com o MailChannels, o DKIM é habilitado automaticamente no servidor, sem necessidade de configuração de DNS.

No Kinsta DNS, não existe um tipo de registro específico para DKIM. Em vez disso, o DKIM é adicionado usando um registro TXT ou CNAME, dependendo do provedor de e-mail. Por exemplo, aqui está como você poderia adicionar um registro DKIM para o Mailgun.

Lembre-se de que os registros TXT são limitados a 255 caracteres pelo protocolo DNS (não pela Kinsta). Se o seu registro DKIM for maior que 255 caracteres, será necessário dividi-lo em várias strings entre aspas.

Dependendo do método ou da ferramenta usada (o comando dig ou uma ferramenta de pesquisa), a verificação do DNS pode mostrar o registro como uma única entrada:

"v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUkIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3D"ou pode mostrar o registro com as aspas duplas entre as strings de caracteres:

"v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUkIGfMA0GCSqGSIb3DQEBAQUMIGfMA0" "GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3DQEBAQUMIGfMA0GCSqGSIb3D"Registro DMARC

Alguns provedores de e-mail agora impõem requisitos de autenticação mais rígidos para remetentes de e-mail em massa, exigindo Domain-based Message Authentication, Reporting, and Conformance (DMARC). Mensagens que não atendem a esses requisitos podem ser atrasadas ou rejeitadas.

Na Kinsta, os e-mails de saída enviados pelo serviço de e-mail transacional atualmente não oferecem suporte a alinhamento DMARC. Se você precisar de conformidade DMARC, recomendamos configurar um serviço SMTP de terceiros. Muitos provedores oferecem planos gratuitos. Para guias de configuração, consulte:

- Como usar um servidor SMTP gratuito para e-mails do WordPress (incluindo Gmail SMTP Server)

- Como usar o servidor SMTP do Gmail para enviar e-mails gratuitamente

O DMARC se baseia no SPF e no DKIM para verificar se um e-mail realmente se origina do domínio listado no endereço From do cabeçalho (por exemplo, [email protected]). O servidor de recebimento então procura por um registro DMARC publicado em _dmarc.sitename.com. O mecanismo-chave do DMARC é o alinhamento, o que significa que o domínio no cabeçalho From deve corresponder (ou estar alinhado) ao domínio usado na assinatura DKIM ou no endereço SPF do envelope From. O alinhamento garante que servidores não autorizados não consigam enviar mensagens em nome do seu domínio.

A política (p=) definida em seu registro DMARC informa aos servidores de recebimento como lidar com mensagens que falharem na verificação. Você pode escolher entre:

p=none: apenas monitoramento. Nenhuma ação é tomada, mas relatórios são gerados.p=quarantine: mensagens que falharem são tratadas como suspeitas (por exemplo, enviadas para a pasta de spam).p=reject: mensagens que falharem são rejeitadas e não são entregues.

Para usar o serviço de E-mail Transacional da Kinsta, você deve remover o registro DKIM ou configurar um registro DMARC com a política p=none.

Para configurar um registro DMARC, adicione um registro TXT com a política necessária no seu provedor de DNS, por exemplo:

v=DMARC1;p=noneSe você estiver usando o DNS da Kinsta, vá para as configurações de DNS do seu domínio e clique em Adicionar um registro DNS.

Selecione a opção de registro TXT, em Nome do host insira _dmarc e cole v=DMARC1;p=none na área de Conteúdo. Se estiver usando um subdomínio, certifique-se de adicioná-lo no campo Nome do host. Clique em Adicionar registro DNS para salvar o registro DMARC.

Se você não estiver usando o Kinsta DNS, poderá atualizar o registro TXT DMARC onde administra o DNS do seu domínio. Se não tiver certeza de como editar registros DNS, recomendamos entrar em contato com o seu provedor de DNS.

Registro SRV

Um registro SRV (registro de serviço) é usado quando um serviço precisa de informações adicionais, como um número de porta. Esses registros são mais comumente usados em configurações de SIP, VOIP e IM.

- Hostname: acrescente previamente o hostname para o registro SRV neste formato:

_service._protocol

(o hostname é inserido automaticamente, portanto, você só precisa adicionar o serviço e o protocolo) - Target (destino): O servidor de destino para o registro SRV.

- Prioridade: O nível de prioridade do host de destino.

- Peso: O peso relativo a outros registros SRV com o mesmo número de prioridade.

- Porta: A porta de rede para o serviço.

- TTL (Time to Live): Recomendamos que você use a configuração padrão de 1 hora.

Neste exemplo, adicionaremos o registro SRV abaixo para o Office 365 Skype for Business ao DNS da Kinsta.

- Serviço: _sip

- Protocolo: _tls

- Alvo: sipdir.online.lync.com

- Prioridade: 100

- Peso: 1

- Porta: 443

- TTL: 1 hora

Registro NS

Um registro NS (Name Server) especifica quais servidores de nomes são autoritativos para um domínio ou subdomínio. No MyKinsta, registros NS podem ser usados para delegar um subdomínio a um provedor de DNS externo ou a uma zona de DNS separada no MyKinsta.

Por exemplo, se você é uma agência que gerencia o domínio principal no MyKinsta, pode querer delegar um subdomínio como sua própria zona de DNS. Isso permite que um administrador de site gerencie os registros DNS desse subdomínio sem ter acesso ao domínio principal.

Os registros NS informam à Internet quais servidores são responsáveis por processar consultas DNS do subdomínio. Ao configurar registros NS para um subdomínio, recomendamos adicionar pelo menos dois registros NS para garantir alta disponibilidade e melhor desempenho. Isso fornece redundância caso um servidor de nomes fique indisponível e permite que as consultas DNS sejam resolvidas de forma mais eficiente.

- Subdomínio: especifique qual subdomínio você deseja apontar para um serviço de DNS diferente.

- Valor: especifique o servidor de nomes para o qual deseja apontar o subdomínio.

No nosso exemplo, queremos que o Cloudflare gerencie o DNS da nossa loja em shop.kinstaexample.com, então adicionaríamos o registro NS da seguinte forma:

Isso delega o controle de DNS apenas do subdomínio shop.kinstaexample.com ao Cloudflare, enquanto o domínio principal (kinstaexample.com) e quaisquer outros subdomínios ainda podem ser gerenciados no MyKinsta.

Autenticação de e-mail

Para ajudar a prevenir a falsificação de e-mails ou que suas mensagens legítimas de e-mail sejam enviadas para pastas de Spam/Lixeira, é recomendado configurar a configure a autenticação de e-mail para o seu domínio. Os registros DNS mais comuns de autenticação de e-mails são SPF e DKIM, e podem ser adicionados ao DNS no MyKinsta.

Na Kinsta, utilizamos o MailChannels para a entrega de e-mails transacionais. Isso significa que os e-mails enviados do seu site WordPress passam pelo serviço MailChannels. Existem dois endereços “from” ao enviar e-mails:

- Header from: Identifica o remetente para o destinatário. É visível e aparece no campo “De” da mensagem de e-mail. O endereço “Header from” é gerado pelo WordPress ou por um plugin; por padrão, é o e-mail de administração do site em WordPress Admin > Configurações > Geral > Endereço de e-mail.

- Envelope from: Usado para roteamento e tratamento de erros de entrega. Com o e-mail transacional da Kinsta fornecido pelo MailChannels, o “Envelope from” é configurado como [email protected] e não pode ser alterado. Esse endereço faz parte dos metadados do e-mail e, geralmente, não é visível ao destinatário, embora alguns softwares de e-mail possam exibir tanto o “Header from” quanto o “Envelope from”.

Se você estiver usando um registro SPF TXT para autorizar hostnames para serviços de e-mail em seu domínio, será necessário incluir o MailChannels para garantir a entrega confiável de e-mails. Para fazer isso, mescle o MailChannels ao seu registro SPF existente. Se não houver registro SPF, basta adicioná-lo aos seus registros DNS.

Como verificar se você está usando um registro SPF TXT

Se você estiver usando o DNS da Kinsta, faça login no MyKinsta, clique em Gerenciamento de DNS e selecione o nome de domínio do seu site. Na coluna TIPO, procure um registro TXT. Se o valor do registro TXT começar com v=spf1, ele é um registro TXT SPF. Se você não estiver usando o DNS da Kinsta, consulte o local onde gerencia os registros DNS do seu domínio.

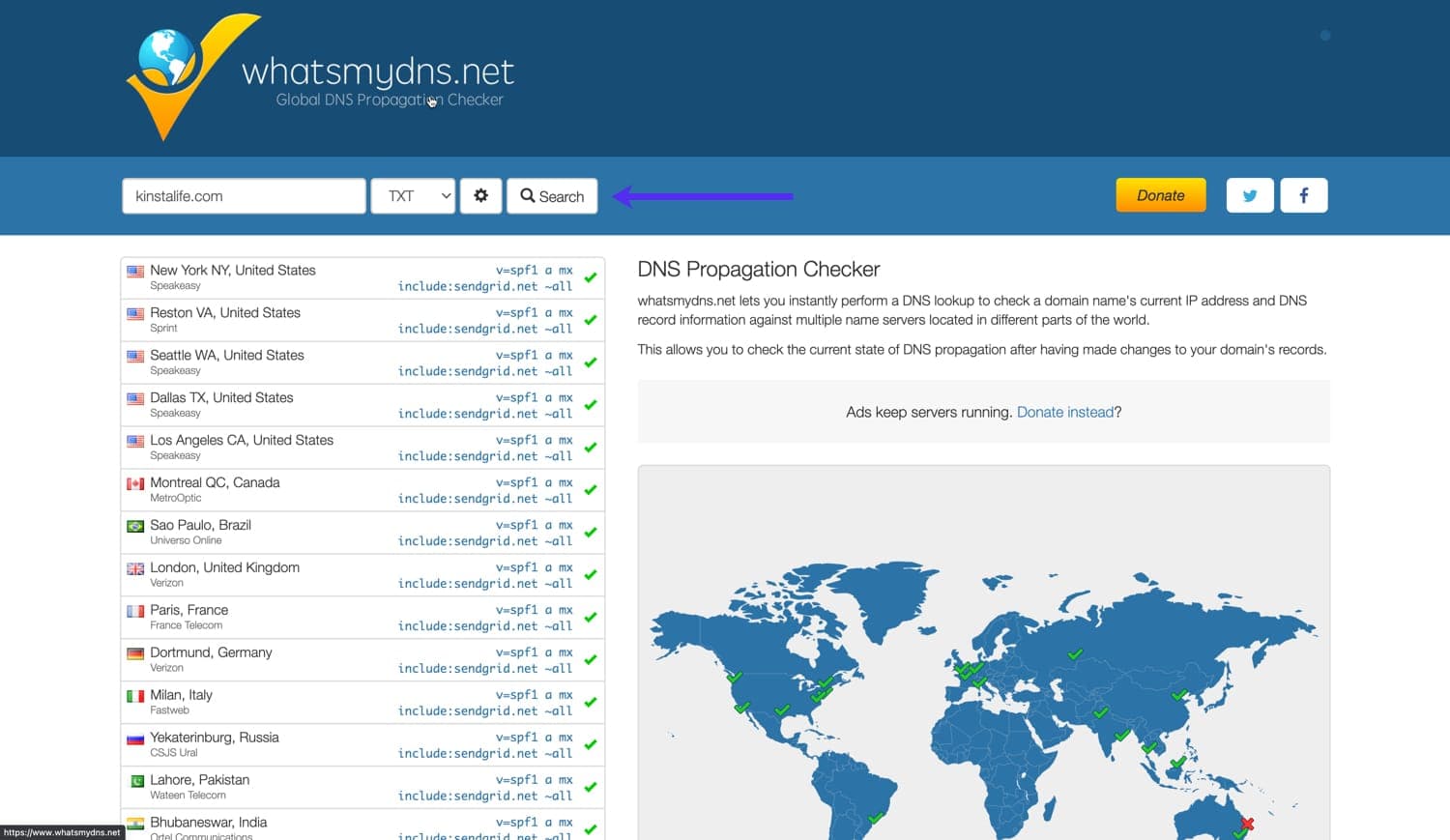

Como alternativa, você pode usar um serviço como whatsmydns.net para verificar se o seu domínio tem registros SPF TXT. Para fazer isso, insira seu nome de domínio, selecione a opção TXT e clique em Pesquisar para obter uma lista de registros TXT para o seu domínio.

Você só pode ter um registro SPF por domínio. Se já existir um registro SPF, você precisará mesclá-lo para incluir o MailChannels. Se não houver registro SPF, será necessário criar um especificamente para o MailChannels.

Como adicionar um registro SPF para MailChannels

Para configurar um registro SPF para MailChannels, adicione o registro TXT abaixo em seu provedor de DNS:

v=spf1 a mx include:relay.kinstamailservice.com ~allSe você estiver usando o DNS da Kinsta, vá para as configurações de DNS do seu domínio e clique em Adicionar um registro DNS.

Selecione a opção de registro TXT e cole v=spf1 a mx include:relay.kinstamailservice.com ~all na área de Conteúdo. Se você estiver usando um subdomínio, certifique-se de adicionar seu subdomínio no campo Hostname. Clique em Adicionar registro DNS para salvar o registro SPF.

Se não estiver usando o DNS da Kinsta, você pode atualizar o registro SPF TXT onde gerencia o DNS do seu domínio. Se você não tiver certeza sobre como editar registros DNS, recomendamos que entre em contato com seu provedor de DNS.

Como mesclar um registro SPF

Um domínio só pode ter um registro SPF, portanto, se você já tiver um registro existente, precisará mesclar o registro do MailChannels para usar o e-mail transacional da Kinsta. Para mesclar um registro DNS SPF, você combina as regras de várias configurações SPF em um único registro SPF válido, garantindo que nenhum mecanismo seja repetido.

Por exemplo, se o seu registro SPF existente for:v=spf1 include:exemplo.com~all. O registro SPF da Kinsta deve ser configurado como: v=spf1 a mx include:relay.kinstamailservice.com ~all. Para mesclar esses registros, você precisa adicionar: a mx include:relay.kinstamailservice.com. O registro SPF mesclado será, portanto: v=spf1 include:exemplo.com a mx include:relay.kinstamailservice.com ~all.

Seu registro SPF pode já incluir a mx, por exemplo: v=spf1 a mx include:exemplo.com ~all. Nesse caso, tudo o que você precisa adicionar é: include:relay.kinstamailservice.com. O registro SPF mesclado é, portanto, v=spf1 a mx include:example.com include:relay.kinstamailservice.com ~all.

Como adicionar um registro DMARC para o MailChannels

Para configurar um registro DMARC para o MailChannels, adicione o seguinte registro TXT no seu provedor de DNS:

v=DMARC1;p=noneSe estiver usando o DNS da Kinsta, vá até as configurações de DNS do seu domínio e clique em Adicionar um Registro DNS.

Selecione a opção de registro TXT, em Hostname, insira: _dmarc, e cole v=DMARC1;p=none em Content. Se você estiver usando um subdomínio, certifique-se de adicioná-lo no campo Hostname. Clique em Add DNS Record para salvar o registro DMARC.

Se não estiver usando o DNS da Kinsta, você pode atualizar o registro TXT DMARC onde gerencia o DNS do seu domínio. Se não souber como editar os registros DNS, recomendamos entrar em contato com seu provedor de DNS.

Adicionar site WordPress vinculado

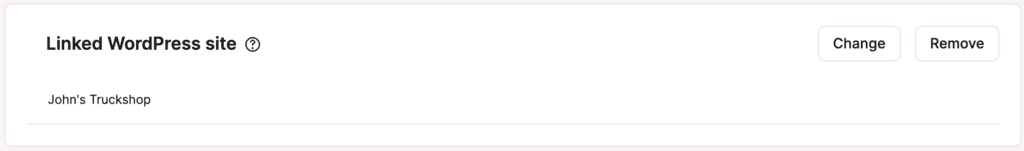

Depois de configurar sua zona DNS, você pode vincular um site WordPress a ela. Isso concede aos Administradores do site acesso para gerenciar os registros DNS do site. Em Site WordPress vinculado, clique em Adicionar site, escolha o site WordPress que deseja vincular e clique em Adicionar site vinculado.

Clique em Alterar para mudar qual site está vinculado à zona DNS. Clique em Remover para remover o site da zona DNS.

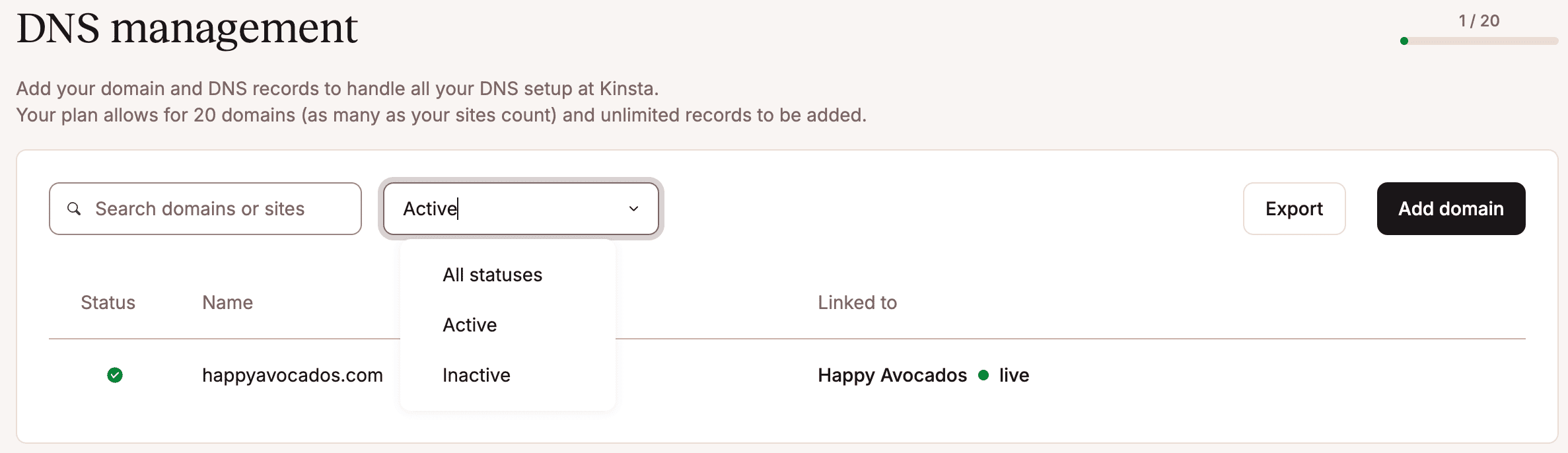

Filtrar domínios

No DNS da Kinsta, você pode filtrar seus domínios por Ativo ou Inativo. Clique em Todos os status e escolha a opção desejada.