Se gestite un sito web, in particolare un sito di e-commerce, è vostra responsabilità assicurarvi che le transazioni avvengano in modo sicuro e che i dati dei vostri utenti e clienti non vengano compromessi. Il database del vostro sito WordPress contiene dati personali, indirizzi fisici ed elettronici, dettagli delle carte di credito, registri delle transazioni e molto altro ancora e voi siete responsabili della sicurezza e dell’integrità di tutti questi dati.

Sicurezza non è sinonimo di inviolabilità. Non esiste una sicurezza assoluta su Internet, soprattutto quando si tratta di software open-source. Tuttavia, ci sono molte misure di sicurezza che potete adottare per ridurre al minimo i rischi di violazione, furto di dati e altri danni più o meno gravi al vostro sito web o alla vostra infrastruttura. Ricordate che, secondo il GDPR, il Titolare del trattamento dei dati è responsabile di garantire che il trattamento dei dati sia conforme al GDPR e alle norme sulla protezione dei dati.

Il responsabile del trattamento dei dati determina le finalità e i mezzi per il trattamento dei dati personali. Quindi, se la vostra azienda/organizzazione decide “perché” e “come” trattare i dati personali, questa è il titolare del trattamento. I dipendenti che elaborano i dati personali all’interno della vostra organizzazione lo fanno per adempiere ai vostri compiti di responsabile del trattamento.

Una falla nella sicurezza di un sito web può mettere a rischio la vita di un’azienda. Chi vorrebbe affidare i dati della propria carta di credito a un sito web insicuro? E quali danni potrebbe subire la reputazione del vostro brand se i dati dei vostri clienti venissero rubati e utilizzati per scopi illeciti?

In breve, allo stesso livello delle prestazioni, la sicurezza è un fattore cruciale per il successo di un sito e-commerce e di un’attività commerciale. Per questo motivo, in questo articolo abbiamo raccolto un elenco di misure di sicurezza e di best practice che ogni proprietario di e-commerce dovrebbe adottare per rimanere competitivo sui mercati locali e internazionali ed evitare gravi responsabilità legali e danni alla propria attività online.

13 principali rischi per la sicurezza dei siti di e-commerce

Secondo il Trustwave Global Security Report 2020, i rivenditori tradizionali e gli ambienti di e-commerce sono i settori più esposti ai rischi di cybersecurity, con circa il 24% del totale degli incidenti di sicurezza nel 2019.

Questo ci porta a considerare l’importanza della sicurezza per i siti di e-commerce, a scoprire le minacce che incombono su un’azienda online e le misure che i proprietari di siti di e-commerce devono adottare per proteggere le transazioni e i dati dei loro clienti.

Per comprendere meglio le azioni e le best practice che i proprietari di un’attività online devono adottare per proteggere i loro siti web e i loro negozi elettronici, dobbiamo innanzitutto capire quali sono le minacce più pericolose per i siti di e-commerce.

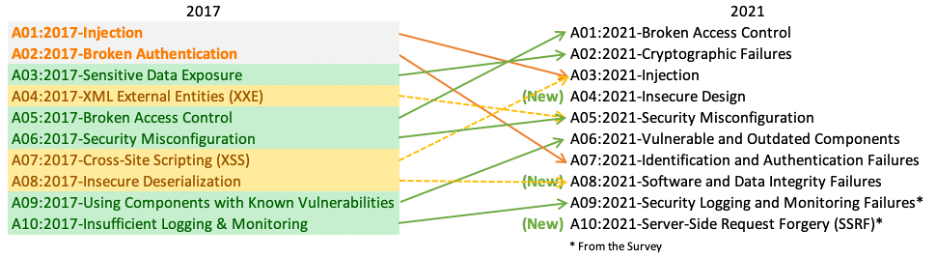

Basandoci sulla OWASP Top 10 Web Application Security Risks, abbiamo stilato il seguente elenco non esaustivo delle minacce più diffuse che i siti di e-commerce devono affrontare oggi.

1. Malware e Ransomware

Esistono molti tipi di malware e diversi livelli di minacce alla sicurezza. Gli hacker li utilizzano per violare i dispositivi e rubare i dati. Il malware può causare gravi danni economici e può persino distruggere un’intera azienda.

Anche se le conseguenze non sono sempre così gravi, i vostri clienti potrebbero ricevere il messaggio di errore “Il sito indicato contiene malware” o “Sito ingannevole” o simili, e questo può influire sulla visibilità del vostro sito nelle SERP e danneggiare seriamente l’immagine del vostro brand.

Il ransomware è una sottospecie di malware. In breve, il ransomware dirotta un dispositivo o un sito web, negando l’accesso ai suoi file finché la vittima non paga un riscatto per la chiave di decrittazione.

A causa dell’elevato rischio che un attacco malware può avere su un sito di e-commerce, la scansione regolare del vostro sito di e-commerce per verificare la presenza di infezioni da malware è fondamentale per la vostra attività.

Ecco la nostra video-guida alle minacce informatiche

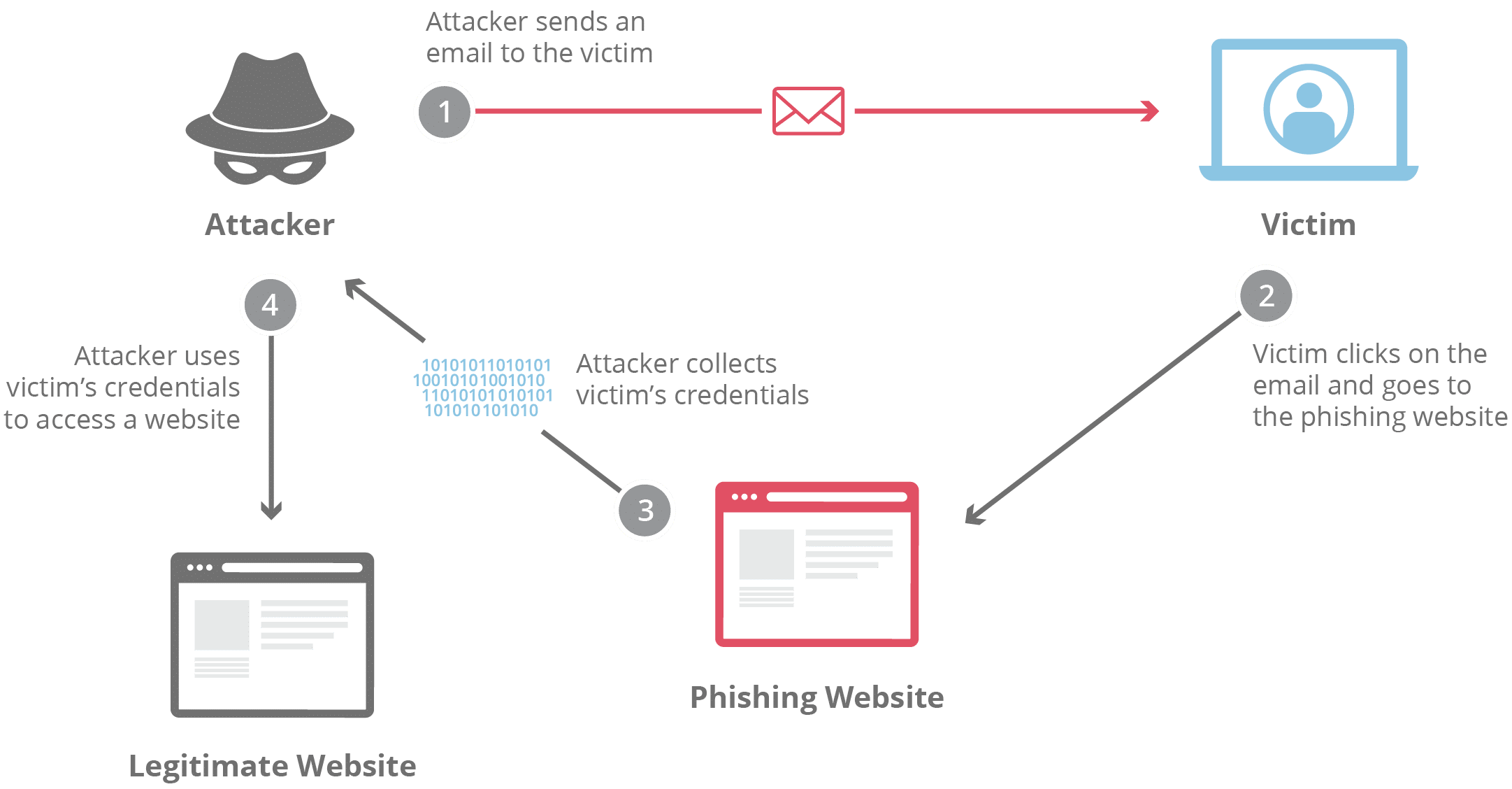

2. Phishing

Il phishing è un tipo di attacco di social engineering utilizzato dai criminali informatici per diffondere malware, solitamente attraverso le e-mail.

Si tratta di un tentativo di rubare informazioni sensibili come nomi utente, password, dettagli di carte di credito o conti bancari o altri dati importanti da utilizzare o vendere con intenti malevoli. In genere, questo tipo di attacco avviene tramite spam e altre forme di e-mail fraudolente o messaggi istantanei.

3. Attacchi DDoS

DDoS è l’abbreviazione di Distributed Denial of Service. Si tratta di un tipo di attacco che inonda un sito web con un gran numero di richieste per sovraccaricare il server con un traffico Internet eccessivo e far cadere il sito. La conseguenza è che il sito viene messo offline e i costi della larghezza di banda aumentano drasticamente. Questo può anche causare la sospensione del vostro account di hosting.

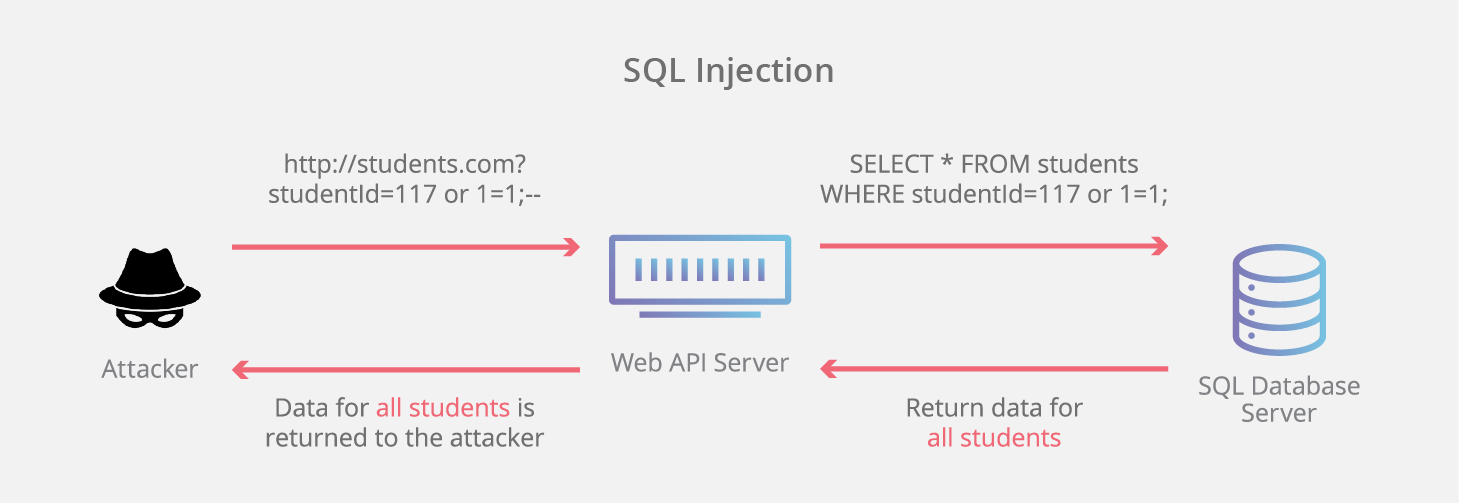

4. SQL Injection

La SQL injection è un tipo di attacco effettuato da un malintenzionato che cerca di iniettare istruzioni SQL in un’applicazione web. Se l’attacco ha successo, sarà in grado di accedere al database del vostro sito e di leggere, modificare o rimuovere i dati.

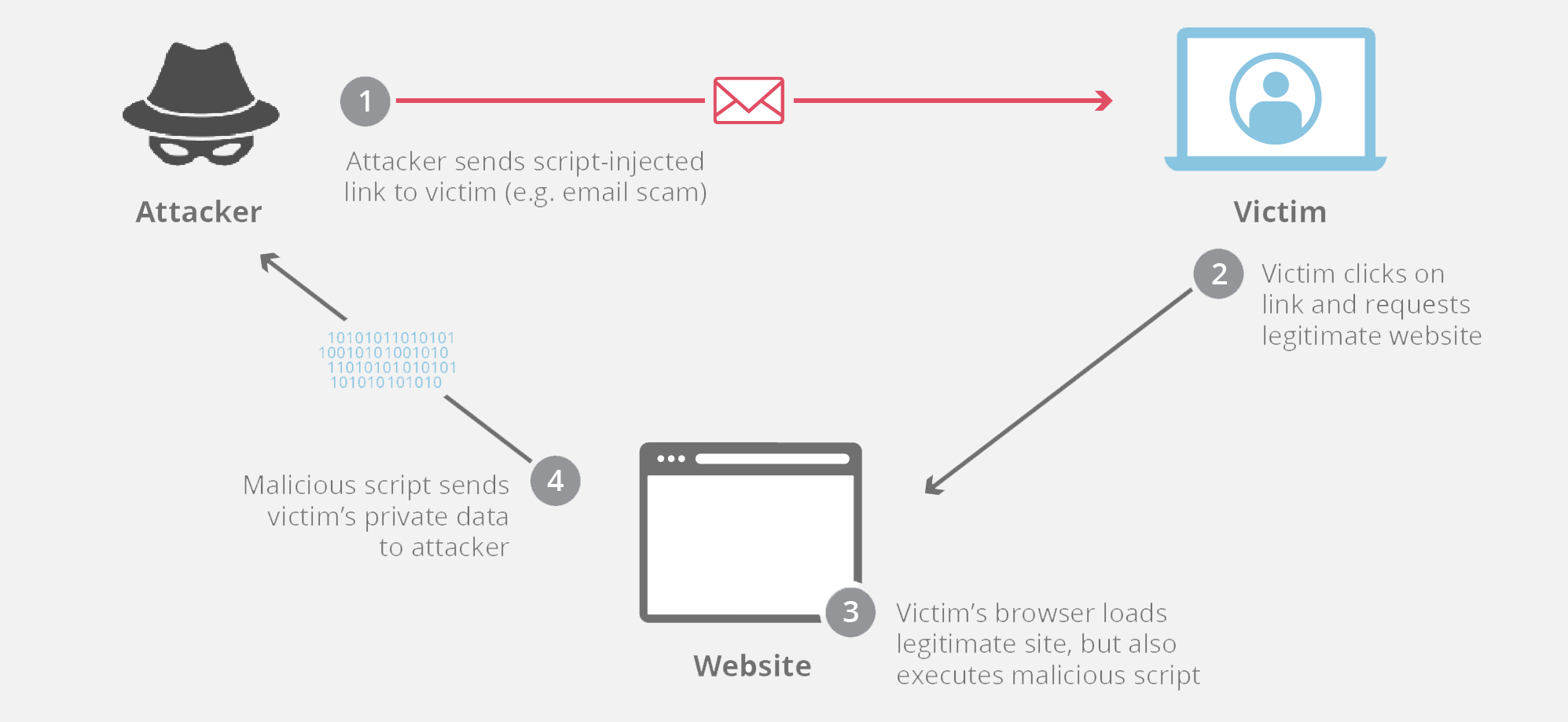

5. Cross-site scripting

Il Cross-Site Scripting (XSS) è un tipo di attacco in cui qualcuno inserisce del codice maligno in un sito web per eseguirlo al caricamento della pagina. L’iniezione avviene nel browser dell’utente e in genere mira a rubare informazioni sensibili.

6. Attacchi man-in-the-middle

Un attacco man-in-the-middle (MitM) o attacco on-path è un attacco informatico in cui qualcuno si posiziona nel mezzo della comunicazione tra due dispositivi (come un browser web e un server web) con l’obiettivo di carpire informazioni e/o impersonare uno dei due agenti con intenti malevoli.

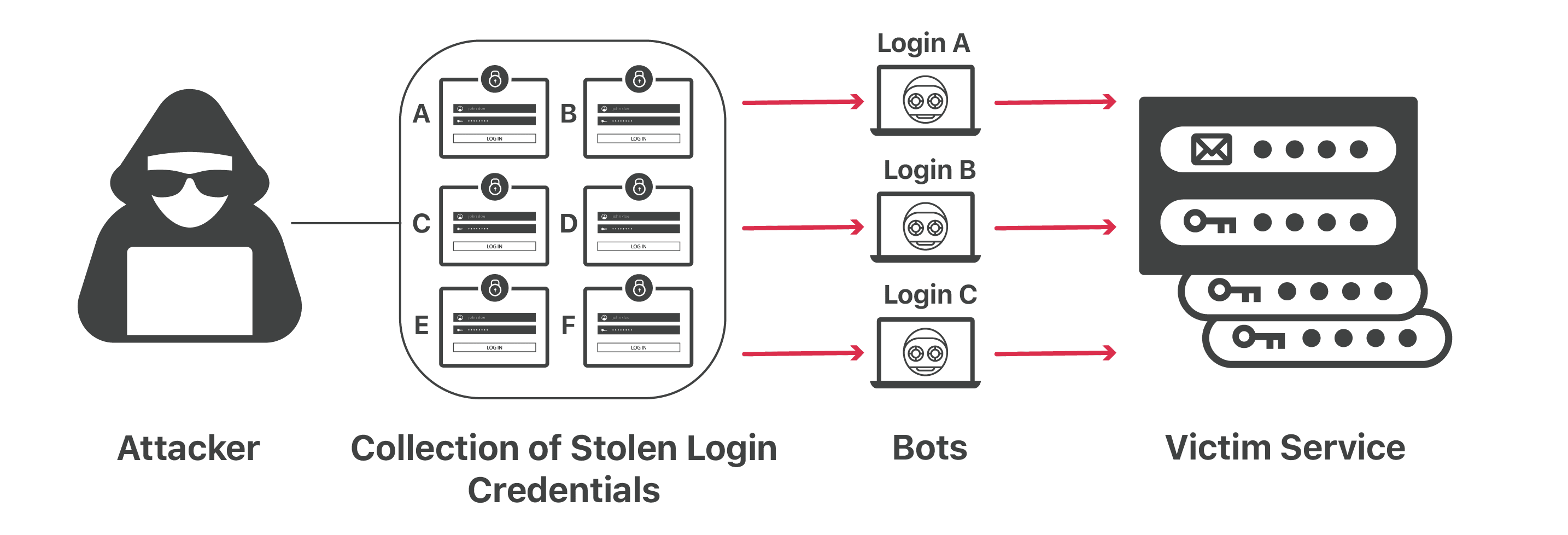

7. Credential stuffing

Il Credential Stuffing è un attacco informatico in cui l’aggressore utilizza le credenziali ottenute da una violazione dei dati di un servizio o di un sito web per accedere a un altro servizio o sito web. Questo tipo di attacco è un rischio comune per i professionisti che lavorano da casa e per le aziende remote.

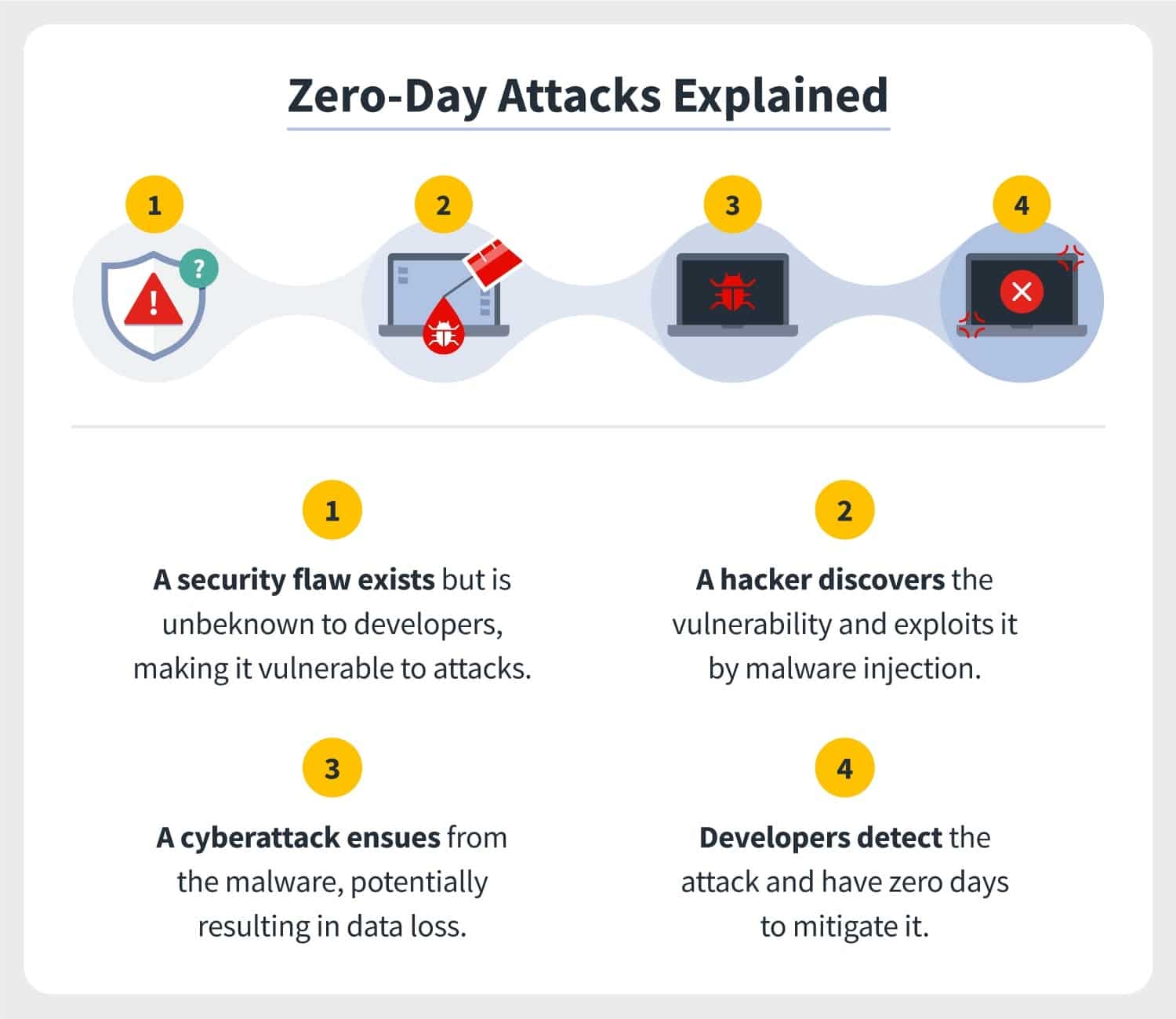

8. Exploit zero-day

Un exploit zero-day è una vulnerabilità di sicurezza non risolta o precedentemente sconosciuta che non ha ancora trovato una soluzione. Zero-day significa che avete zero giorni per risolvere il problema prima che causi gravi danni alla vostra azienda.

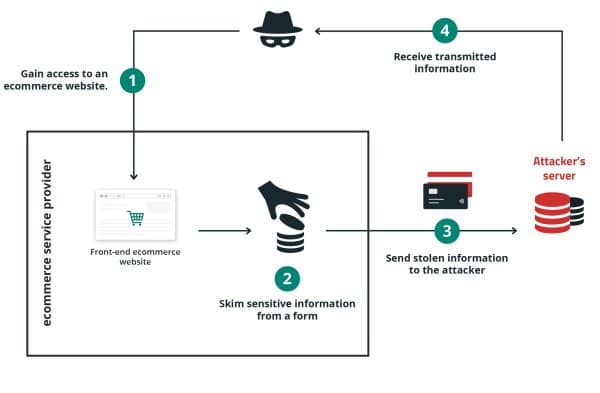

9. E-skimming

L’e-skimming o digital skimming è l’inserimento di un software dannoso nel sito web di un rivenditore con l’obiettivo di rubare i dati di pagamento durante il checkout. Questo fenomeno è noto anche come attacco Magecart.

10. Attacchi brute force

Un attacco brute force è un metodo di prova ed errore utilizzato per decodificare dati sensibili come credenziali di accesso, chiavi API e credenziali SSH. Una volta che una password è stata compromessa, può essere utilizzata per accedere ad altri servizi se si utilizzano le stesse credenziali su più siti web. (Vedi credential stuffing)

L’uso di password forti, l’attivazione di sistemi di autenticazione a più fattori e l’utilizzo di un solido gestore di password sono tutte buone pratiche per prevenire questo tipo di attacchi informatici.

11. Backdoor

Una backdoor fornisce un modo per aggirare un sistema di autenticazione o di crittografia per accedere automaticamente a un sito web, a un dispositivo o a un servizio. Una volta che un sito web o un servizio è stato violato, un malintenzionato può creare le proprie backdoor per accedere al vostro sito web, rubare i dati e potenzialmente distruggere l’intero sito.

12. Attacchi di social engineering

Gli attacchi di social engineering, letteralmente “ingegneria sociale”, sono particolarmente pericolosi perché sfruttano le caratteristiche della natura umana: la fiducia negli altri, la mancanza di conoscenza, il disagio nel contravvenire a un ordine, l’utilitarismo e così via. La base dell’ingegneria sociale è la manipolazione psicologica delle persone allo scopo di divulgare informazioni riservate come password, dettagli di conti bancari e informazioni finanziarie.

I canali più comuni utilizzati per eseguire questo tipo di attacco sono le e-mail, le chat, le telefonate, i social network, i siti web e altri. L’aggressore può poi utilizzare queste informazioni per condurre altri tipi di exploit come il Cross-Site Request Forgery.

Ecco la nostra video guida per capire tutto sugli attacchi CSRF

13. Attacchi alla supply chain

In genere, con un attacco alla supply chain, un cyber-attaccante infiltra del codice maligno nel software di un fornitore da distribuire con un aggiornamento.

Sebbene non siano così diffusi come altri attacchi backdoor, di recente sono stati rilevati attacchi supply chain su diversi plugin di WordPress.

9 best practice per proteggere il vostro sito di e-commerce

Mettere in sicurezza un sito web può essere un compito arduo se non si hanno gli strumenti e le competenze giuste, ma non deve essere un lavoro per tecnici dedicati. L’importante è essere consapevoli delle aree di vulnerabilità e istruire voi stessi e il vostro team sulle migliori pratiche per proteggere il vostro sito di e-commerce dalle minacce più comuni.

Il vostro compito è duplice: da un lato, siete responsabili della sicurezza di WordPress e WooCommerce, di stabilire chi può accedere alla piattaforma, i plugin da installare, il gateway di pagamento, il sistema di autenticazione e tutto ciò che riguarda la manutenzione di WordPress, dei plugin e dei temi. D’altra parte, avete bisogno di un’infrastruttura sicura e all’avanguardia. È qui che entra in gioco la qualità del servizio di web hosting.

Certo, il vostro provider di web hosting non può salvarvi da qualsiasi tipo di minaccia. Ci sono azioni di sicurezza voi soltanto, in quanto proprietari del sito, potete intraprendere. Ma un servizio di hosting sicuro che prenda sul serio la sicurezza del vostro sito può aiutarvi molto. Ecco le principali caratteristiche di sicurezza da ricercare in un moderno servizio di web hosting.

1. Scegliere un’infrastruttura di hosting all’avanguardia

La scelta dell’infrastruttura di hosting è fondamentale per la sicurezza del vostro sito web, per la reputazione del vostro brand e, infine, per il successo della vostra attività. Potete scegliere tra diversi tipi di servizi, che differiscono notevolmente in termini di infrastrutture e servizi offerti:

- Hosting condiviso

- Hosting dedicato

- Hosting VPS

- Hosting cloud

- Hosting WordPress gestito

Per un sito di e-commerce, affidarsi a un’infrastruttura sicura è fondamentale. Se tenete alla vostra attività, un hosting condiviso non è un’opzione da prendere in considerazione perché potrebbe non garantire gli standard minimi di sicurezza per un sito e-commerce di successo.

L’hosting dedicato può essere altamente personalizzato e ottimizzato per la sicurezza, ma può richiedere competenze da SysAdmin che possono essere difficili da trovare per una piccola o media impresa.

Se avete bisogno di controllare il vostro hosting ma non avetre grandi conoscenze tecniche e/o risorse, potete optare per un server privato virtuale (VPS), che si colloca a metà strada tra l’hosting condiviso e l’hosting dedicato. Ma un VPS può avere alcuni svantaggi: potrebbe non essere in grado di gestire alti livelli o picchi di traffico e le prestazioni sono comunque influenzate dagli altri siti web presenti sul server.

Un servizio di cloud hosting può essere una buona opzione per voi, perché in genere dispone di diverse misure di sicurezza per proteggere i vostri siti web. Tuttavia, può essere difficile da configurare e gestire se non avete le competenze necessarie.

Un hosting WordPress e WooCommerce gestito permette di stare più tranquilli perché non si è responsabili della configurazione e dell’ottimizzazione del server e avete a disposizione un servizio di assistenza specializzato che semplifica l’installazione e la manutenzione del sito.

Un servizio di hosting WordPress gestito basato sul cloud consente di prendere due piccioni con una fava, combinando l’infrastruttura sicura e ad alta velocità dei servizi cloud con la facilità d’uso dei servizi di hosting WordPress gestito.

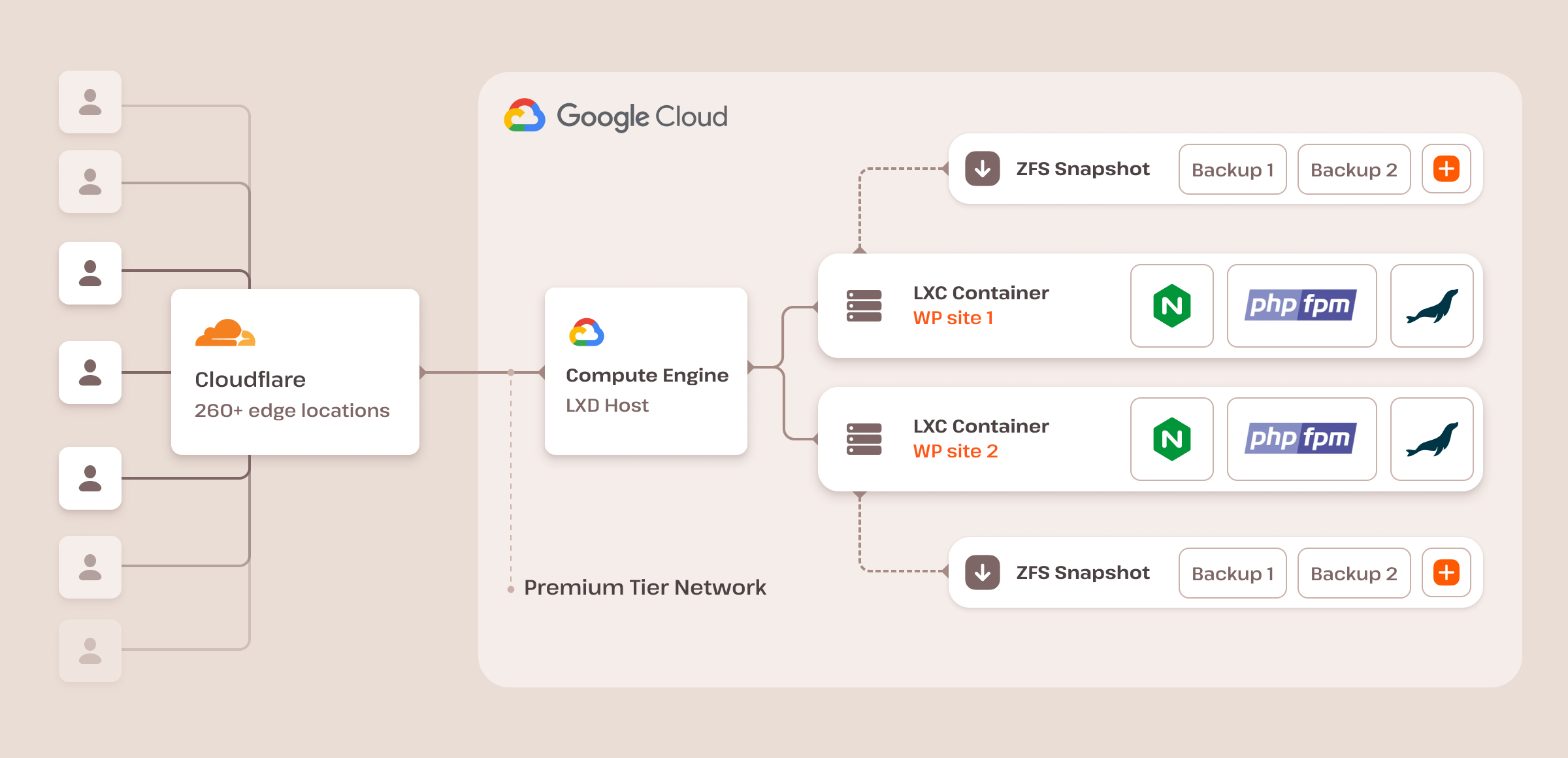

Infrastruttura di hosting e stack tecnologico di Kinsta

Noi di Kinsta crediamo di aver creato la soluzione di hosting WordPress gestito più veloce e sicura oggi disponibile su Google Cloud Platform.

Forniamo VM ottimizzate per il calcolo C3D e C2 su tutti i piani, da Starter a Enterprise e oltre, nelle regioni in cui sono disponibili. Sfruttiamo anche l’infrastruttura sicura di Google, che include un firewall di livello enterprise per filtrare il traffico dannoso prima che raggiunga il vostro sito web.

Inoltre, abbiamo costruito uno stack tecnologico veloce e sicuro basato su Nginx, MariaDB, PHP 8.4, container LXD e la nostra integrazione di Cloudflare Enterprise, che fornisce ulteriore sicurezza, tra cui un firewall, protezione DDoS e molto altro. Questo stack è disponibile per tutti i nostri clienti, indipendentemente dal loro piano.

Utilizziamo container Linux (LXC) e LXD per orchestrare il tutto sulla Google Cloud Platform (GCP), garantendo un isolamento completo per ogni singolo sito WordPress. Su Kinsta, il vostro sito web non condivide le risorse con nessun altro sito, compresi gli altri siti web del vostro account.

Date un’occhiata a questo post per saperne di più sulla nostra tecnologia all’avanguardia a container isolati.

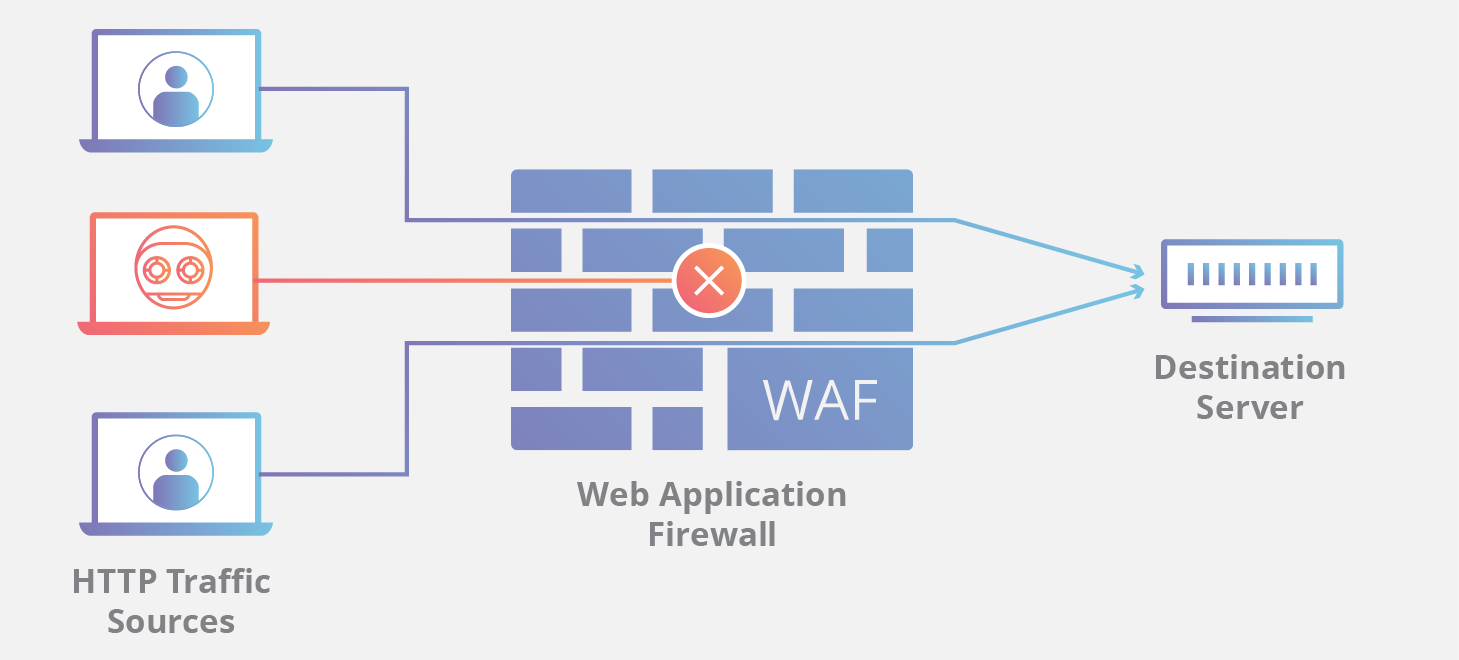

2. Usare un web application firewall

Un web application firewall (WAF) è uno scudo che filtra le connessioni dannose dal raggiungere il vostro sito web e mantiene sicuro il vostro sito WordPress.

La connessione diretta tra due computer su Internet, come il vostro computer e un server web, non è sicura se non c’è un firewall di mezzo. Un malintenzionato potrebbe infettare il vostro sito web con un qualche tipo di malware o lanciare un attacco DDoS.

È qui che entra in gioco un firewall per applicazioni web. Analizza ogni singola richiesta di connessione al vostro sito web e blocca i tentativi di accesso potenzialmente dannosi.

Un WAF è fondamentale per il vostro sito web, che siate blogger alle prime armi o degli imprenditori di successo. Per i siti di e-commerce, l’uso di un web application firewall è fondamentale perché un sito web non protetto è una facile preda per hacker e altri malintenzionati.

Senza un firewall per applicazioni web, un hacker può facilmente prendere il controllo del vostro sito, modificare le credenziali di accesso, rubare o distruggere i dati, rovinarli ed eseguire qualsiasi tipo di attività illecita. Potenzialmente, potrebbe cancellare completamente il vostro sito. Inoltre, il vostro sito sarebbe più vulnerabile agli attacchi DDoS e brute force.

Per proteggere il vostro sito web con un WAF, non è necessario installare e configurare un software aggiuntivo sul vostro server. Diverse opzioni basate sul cloud, come Cloudflare, Sucuri e WordFence, possono essere configurate sul vostro server in pochi minuti.

Tutti i siti web ospitati da Kinsta sono protetti da Cloudflare

Oltre alla protezione basata sull’IP che forniamo con il firewall di Google Cloud Platform, tutti i siti web ospitati da Kinsta beneficiano della nostra integrazione con Cloudflare, che include un web application firewall di livello enterprise con regole personalizzate e protezione DDoS gratuita.

Grazie alla nostra integrazione con Cloudflare, non dovrete configurare manualmente un WAF perché il vostro sito è automaticamente protetto dal firewall di Cloudflare, indipendentemente dal piano sottoscritto.

3. Installare un certificato SSL

L’SSL è un protocollo utilizzato per criptare e autenticare i dati inviati tra un’applicazione client e un server web. Se gestite un sito di e-commerce, un certificato SSL è fondamentale per il vostro sito e per la vostra attività perché garantisce la crittografia dei dati, l’autenticazione del sito, l’integrità dei dati e la fiducia degli utenti.

Inoltre, un certificato SSL migliora il posizionamento sui motori di ricerca perché questi ultimi preferiscono i siti crittografati con SSL. Se volete avere la possibilità di comparire nella prima pagina di Google, dovete avere un certificato SSL valido con crittografia HTTPS.

Certificati SSL su Kinsta

Se il vostro sito web è ospitato da Kinsta, non dovrete occuparvi di tutte le complessità tecniche che un SSL solitamente richiede. I nostri clienti possono usufruire della nostra integrazione con Cloudflare, che include certificati SLL automatici per tutti i siti web WordPress. Questo include certificati SSL wildcard, il che significa che il vostro SSL copre anche tutti i sottodomini relativi al vostro dominio principale. E se ne avete già uno, potete anche installare il vostro certificato SSL personalizzato.

I certificati SSL di Cloudflare sono gratuiti per tutti i nostri clienti, indipendentemente dal loro piano.

Per una visione più approfondita dei certificati SSL di Kinsta WordPress, consultate i nostri documenti online.

Ecco la nostra video-guida alla scelta del giusto certificato SSL per il vostro sito

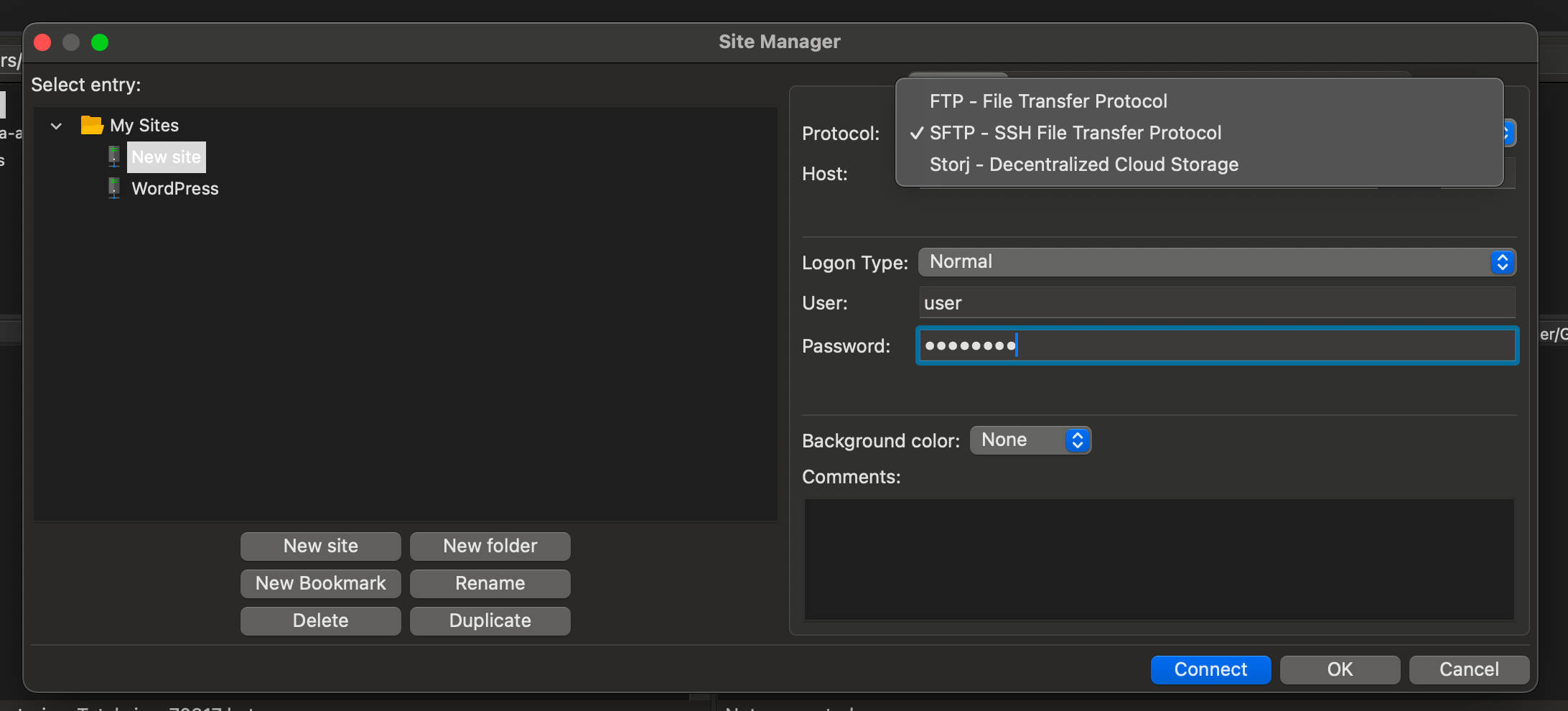

4. Usare connessioni SFTP e SSH sicure

Per eseguire un backup manuale del vostro sito WordPress o caricare manualmente un plugin o un tema, dovete accedere al filesystem del sito tramite un client FTP. Un client FTP di solito supporta sia le connessioni FTP che SFTP, ma dovreste usare solo l’SFTP, che utilizza un canale sicuro per trasferire i file tramite SSH. Questo fa una grande differenza rispetto alle connessioni FTP standard.

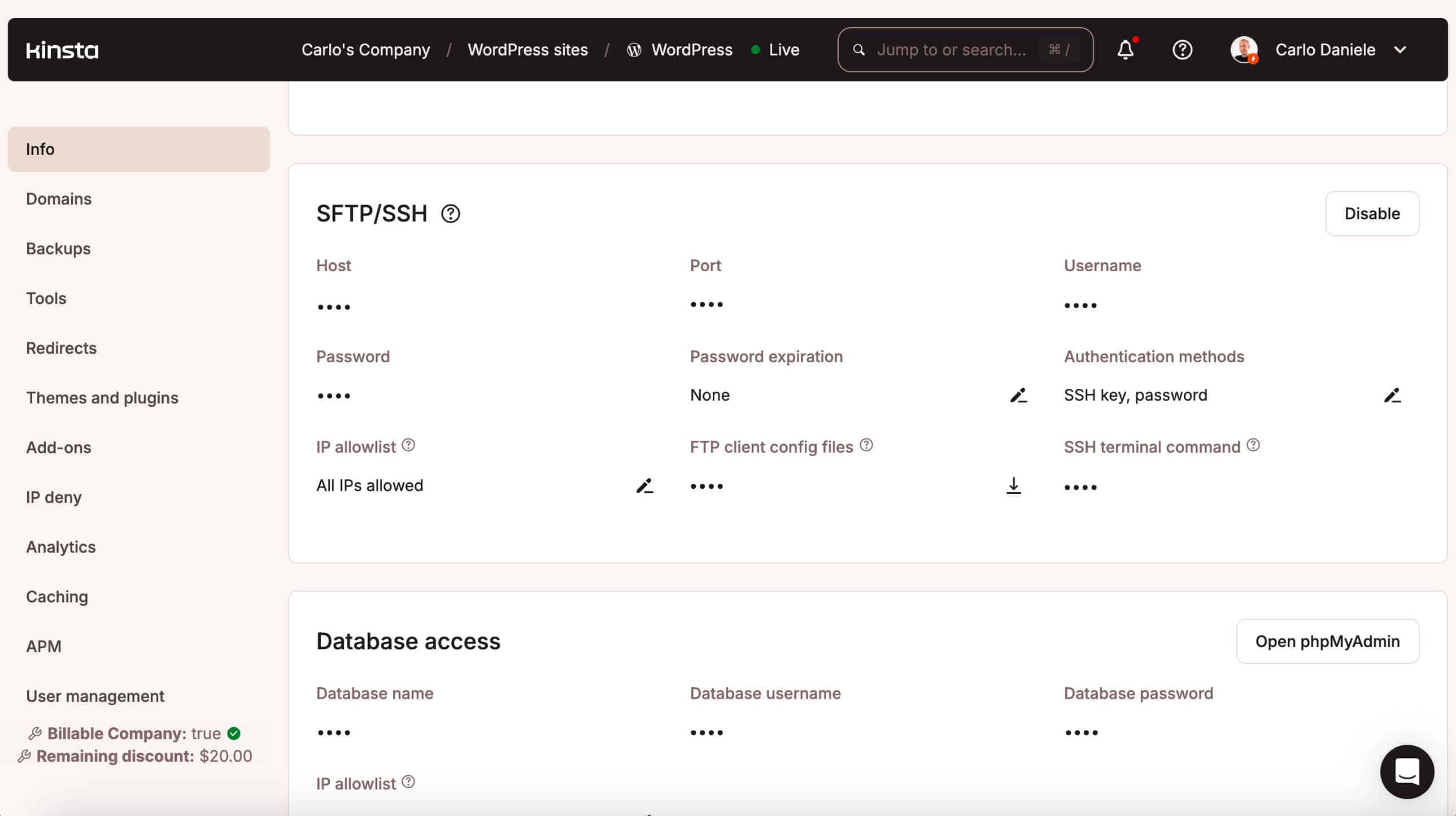

Kinsta supporta solo connessioni SFTP/SSH

Poiché SFTP è un metodo più sicuro, Kinsta supporta solo le connessioni SFTP.

I dettagli su SFTP/SSH sono disponibili nella dashboard di MyKinsta alla voce Siti WordPress > Nome del sito > Ambiente > Info.

Non dovreste mai utilizzare credenziali di accesso identiche per più servizi e ambienti di siti web. Per questo motivo, su Kinsta, ogni singolo ambiente del sito web, staging o live, ha credenziali di accesso al database e SFTP/SSH uniche.

5. Usare le versioni supportate di PHP

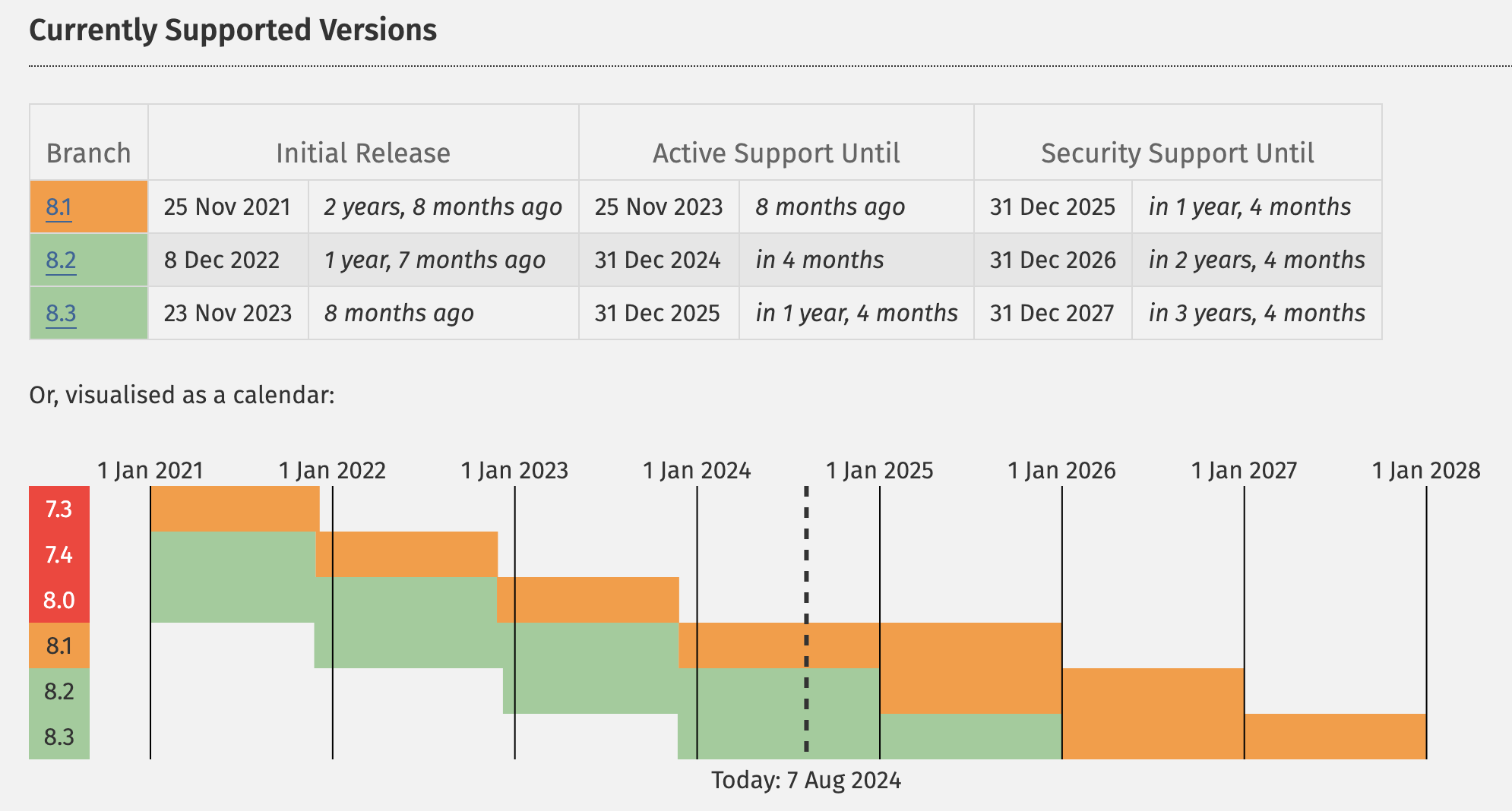

Ogni versione di PHP è in genere supportata per due anni. Solo le versioni supportate ricevono aggiornamenti sulle prestazioni e sulla sicurezza, quindi l’utilizzo di versioni PHP non supportate riduce le prestazioni e aumenta il rischio di vulnerabilità della sicurezza.

Da agosto 2024, le versioni di PHP ufficialmente supportate sono PHP 8.1, 8.2 e 8.3.

Al momento in cui scriviamo, tutte le versioni di PHP precedenti alla 8.1 non ricevono aggiornamenti di sicurezza. Ciò significa che se utilizzate PHP 8.0 o versioni precedenti, il vostro sito è esposto a falle di sicurezza che non verranno risolte.

Il core di WordPress è costruito con PHP. Anche i plugin sono basati su PHP e WooCommerce non fa eccezione. Se il vostro e-commerce è basato su WordPress, l’utilizzo di una versione PHP supportata è fondamentale per il successo del vostro negozio online.

Oltre a migliorare la sicurezza, le versioni più recenti di PHP offrono prestazioni migliori. Potreste ottenere un aumento della velocità del sito semplicemente aggiornando la versione PHP più recente.

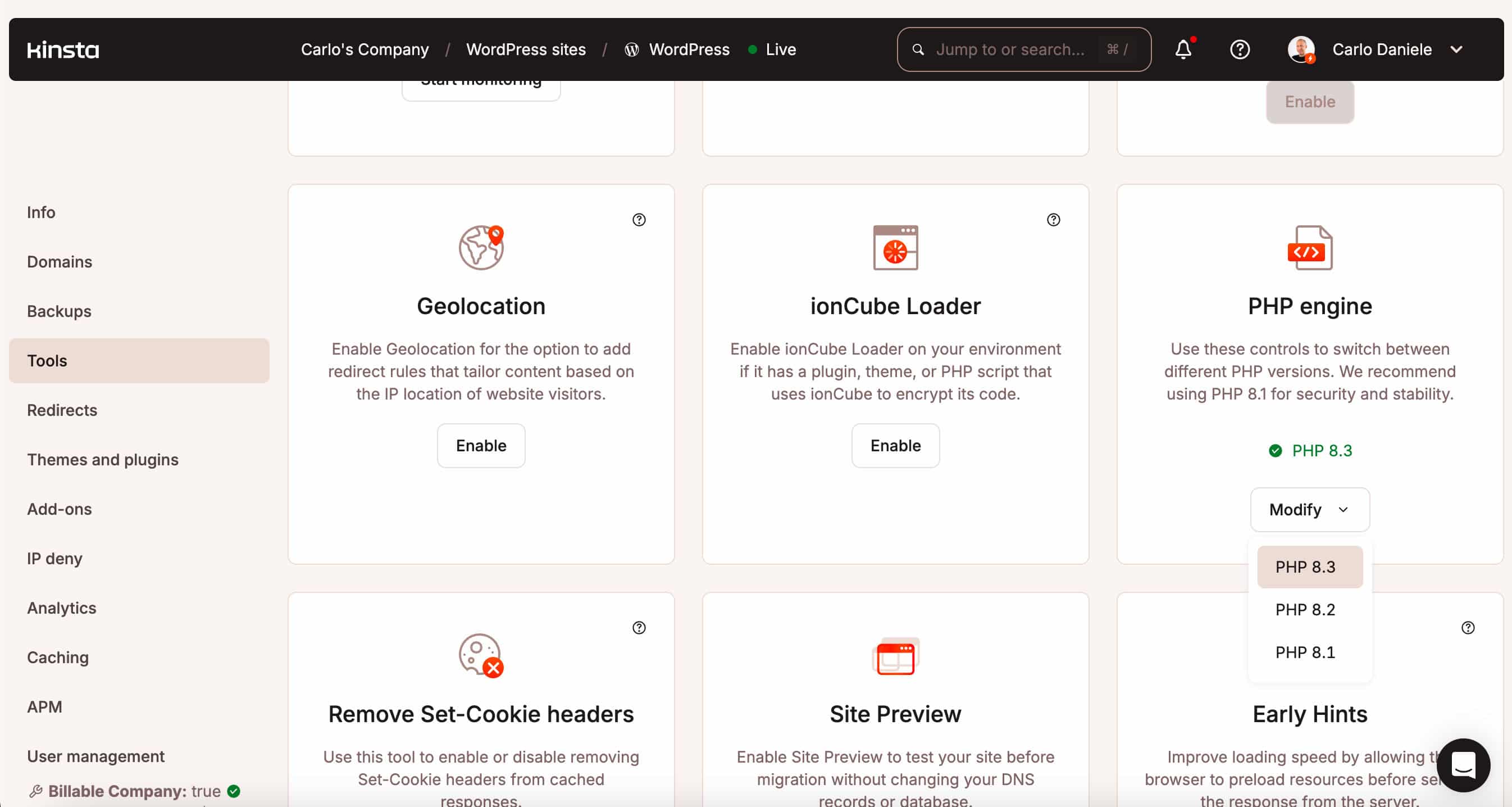

Kinsta consente solo le versioni PHP supportate

Questo potrebbe richiedere un ulteriore sforzo di sviluppo se utilizzate plugin personalizzati che non sono compatibili con le versioni PHP supportate. Tuttavia, la nostra principale responsabilità è quella di garantire la massima sicurezza ai vostri siti web e alla nostra intera infrastruttura. Per questo motivo, Kinsta non permette di utilizzare versioni PHP non supportate.

I clienti Kinsta possono cambiare la versione PHP del loro sito WordPress in MyKinsta. Accedete alla sezione di configurazione del vostro sito e selezionate Strumenti dal menu di sinistra. Scorrete la pagina e individuate Motore PHP. Cliccate sul pulsante Cambia e selezionate la nuova versione PHP del vostro sito.

6. Abilitare l’autenticazione a due fattori

L’uso di password forti per proteggere il vostro sito web e il vostro account di hosting potrebbe non essere sufficiente per proteggere il vostro sito di e-commerce. L’utilizzo di un sistema di autenticazione a più fattori è fortemente consigliato.

L’autenticazione a più fattori è un sistema di autenticazione in cui l’utente che accede al servizio deve fornire due o più prove della propria identità. Questo può avvenire in diversi modi: biometria, come l’uso di impronte digitali, un’app di autenticazione, un’e-mail, un SMS, un token hardware e altro ancora.

Quando si tratta di un sito di e-commerce, dovreste garantire la sicurezza dell’autenticazione abilitando l’autenticazione a due fattori (2FA) sia sul vostro servizio di hosting che sul vostro sito WordPress.

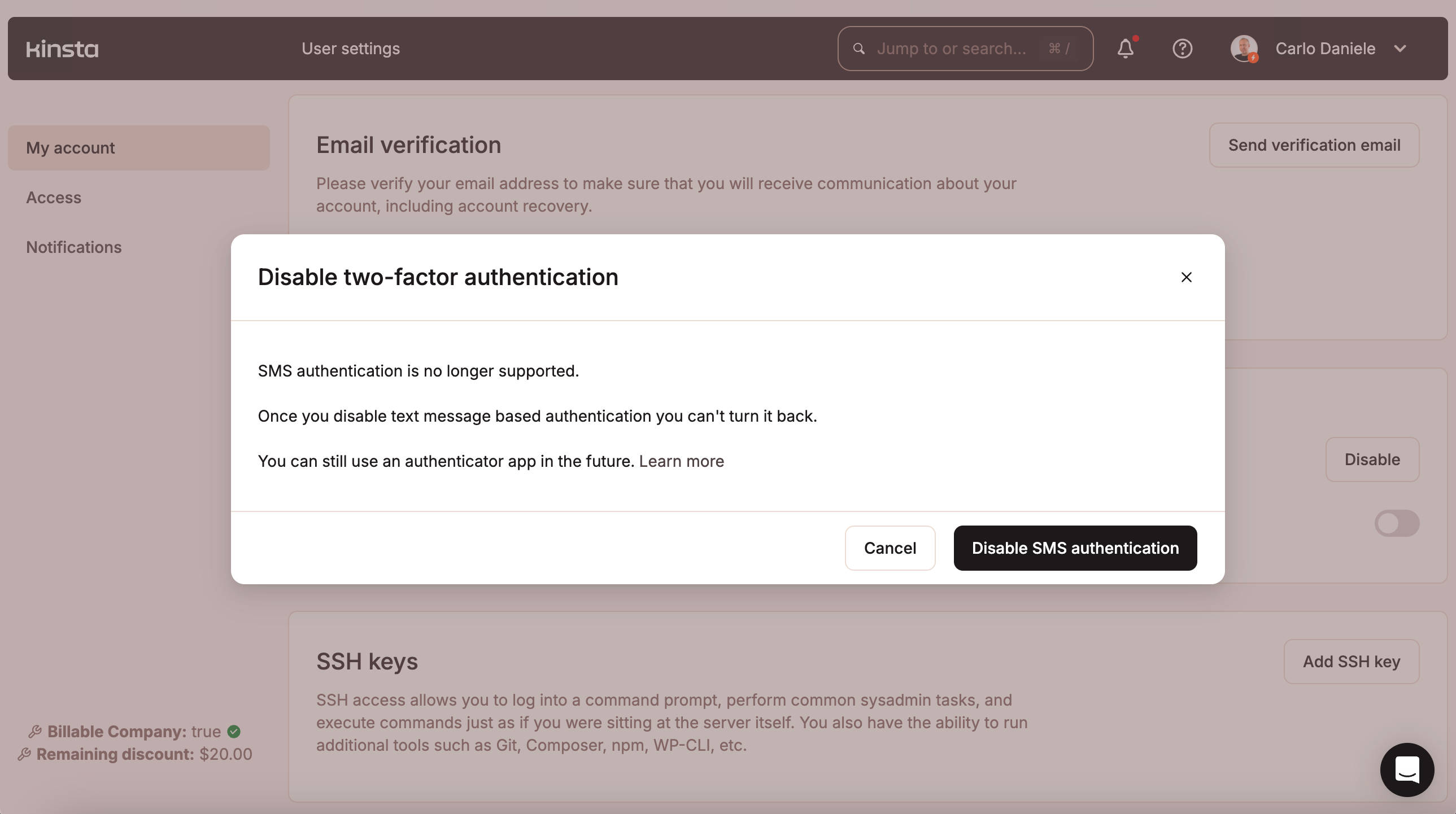

Abilitare la 2FA con Kinsta

Oltre a utilizzare una password forte per MyKinsta, vi consigliamo di abilitare l’autenticazione a due fattori e di chiedere a tutti gli utenti della vostra azienda di fare lo stesso. Con l’abilitazione dell’autenticazione a due fattori, tutti i tentativi di accesso a MyKinsta richiederanno un codice di verifica aggiuntivo da un’app di autenticazione (ad esempio, Google Authenticator) sul vostro telefono o un’app di gestione delle password.

Per attivare la 2FA in MyKinsta, cliccate sul vostro nome nell’angolo in alto a destra e selezionate Impostazioni utente. In Il mio account, scorrete la pagina fino alla sezione Autenticazione a due fattori. Cliccate sul pulsante di attivazione e scansionate il codice QR nella vostra app Authenticator, inserite il codice a 6 cifre che vedete nell’app e il gioco è fatto.

Kinsta non supporta più l’autenticazione a due fattori basata su SMS perché è vulnerabile agli attacchi via telefono ed è meno sicura di un token a tempo. Una recente violazione dei dati di Authy ha esposto 33 milioni di numeri di telefono di clienti, aumentando la minaccia di attacchi di phishing via SMS e di scambio di SIM.

Potete leggere ulteriori informazioni sulla 2FA su Kinsta nella nostra documentazione.

Abilitare la 2FA con WordPress

Potreste anche voler abilitare l’autenticazione a due fattori sul vostro sito web di e-commerce. WordPress non supporta l’autenticazione a due fattori, ma potete aggiungere questa funzione al vostro sito web in modo semplice e veloce con uno dei seguenti plugin:

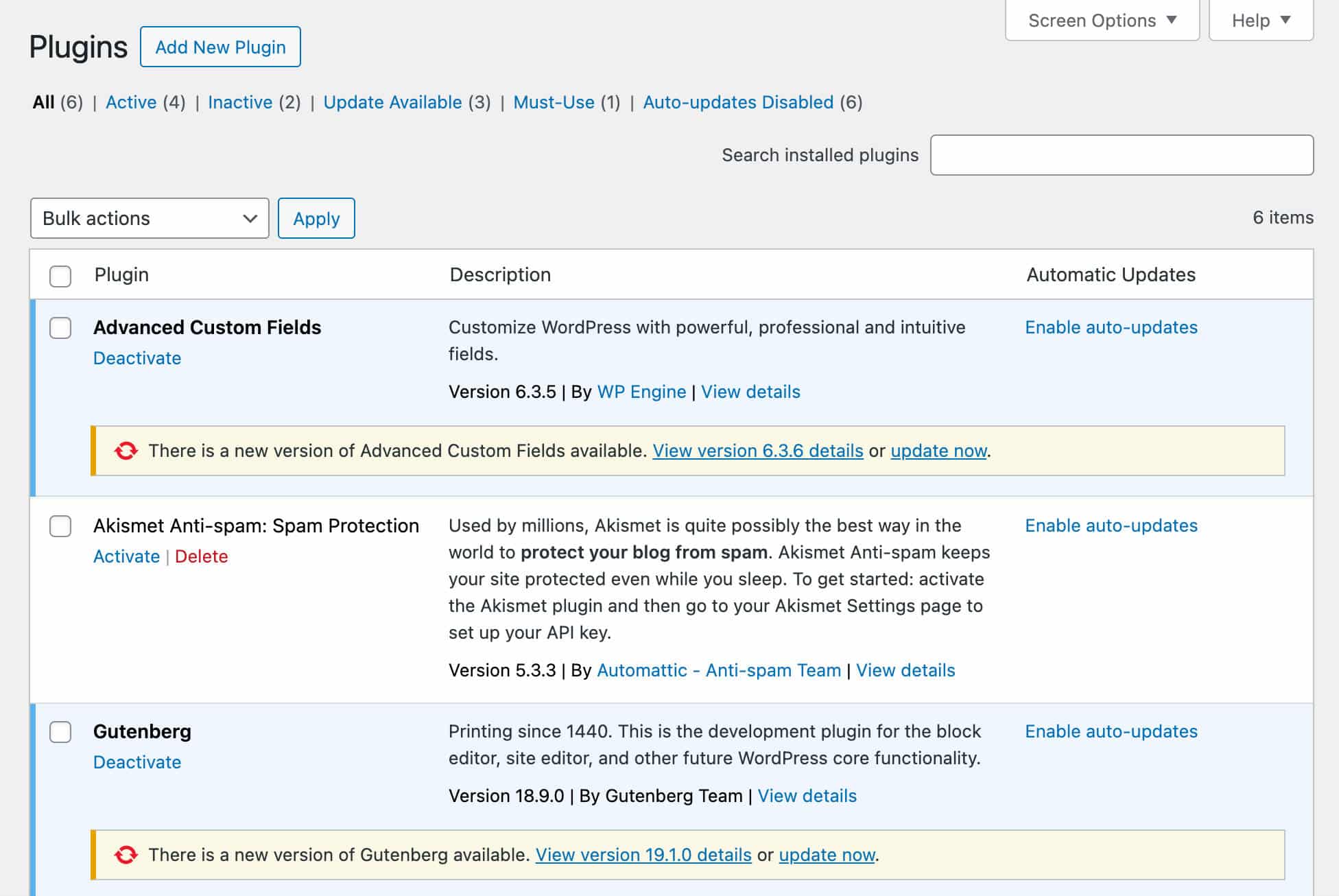

7. Aggiornamenti del core, dei plugin e dei temi

Oltre ai rilasci del core di WordPress, vengono rilasciati regolarmente nuovi aggiornamenti di sicurezza ogni volta che viene rilevata una nuova vulnerabilità. Lo stesso avviene per i temi e i plugin.

Per mantenere protetto il vostro sito WordPress, dovete tenere aggiornato l’intero sito WordPress per prevenire le vulnerabilità di sicurezza.

Nella dashboard di WordPress, alla voce Cruscotto > Aggiornamenti, potete attivare gli aggiornamenti automatici del core per tutte le versioni di WordPress o solo per le versioni di manutenzione e sicurezza.

Potete anche gestire gli aggiornamenti automatici per i temi e i plugin.

A partire da WordPress 6.6, potete ripristinare gli aggiornamenti automatici dei vostri plugin in caso di errore.

Se preferite, potete disabilitare questa funzione ed eseguire voi stessi gli aggiornamenti, ma aggiornare un gran numero di siti può essere un compito lungo e noioso. Ecco perché molte agenzie ricorrono a strumenti di terze parti che permettono di gestire gli aggiornamenti di tutti i loro siti WordPress da un unico ambiente esterno.

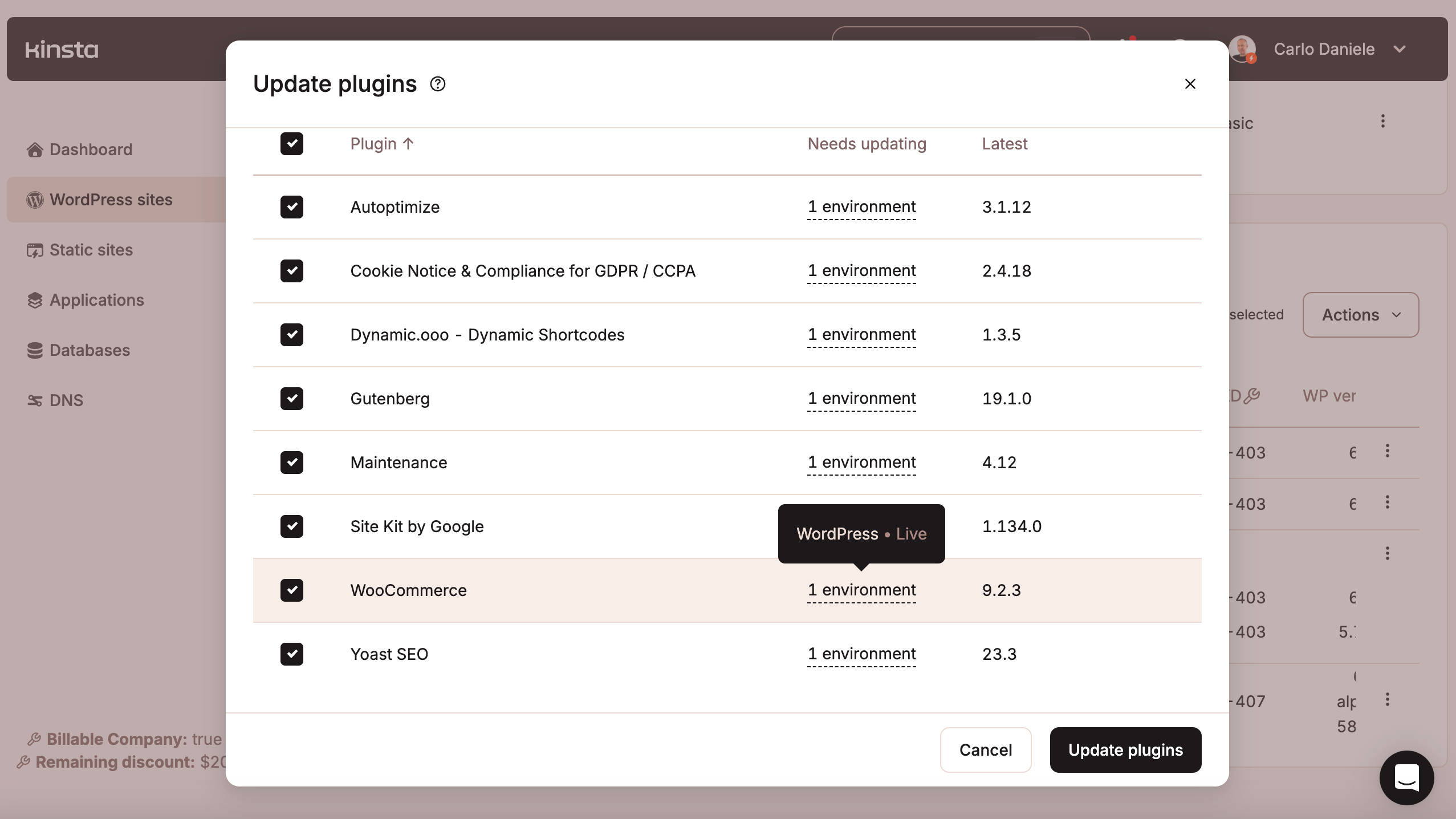

I clienti di Kinsta non hanno bisogno di pagare servizi di terze parti per gestire gli aggiornamenti in blocco perché possono sfruttare la funzione di aggiornamento in blocco disponibile nella dashboard di MyKinsta.

Aggiornamenti di WordPress con Kinsta

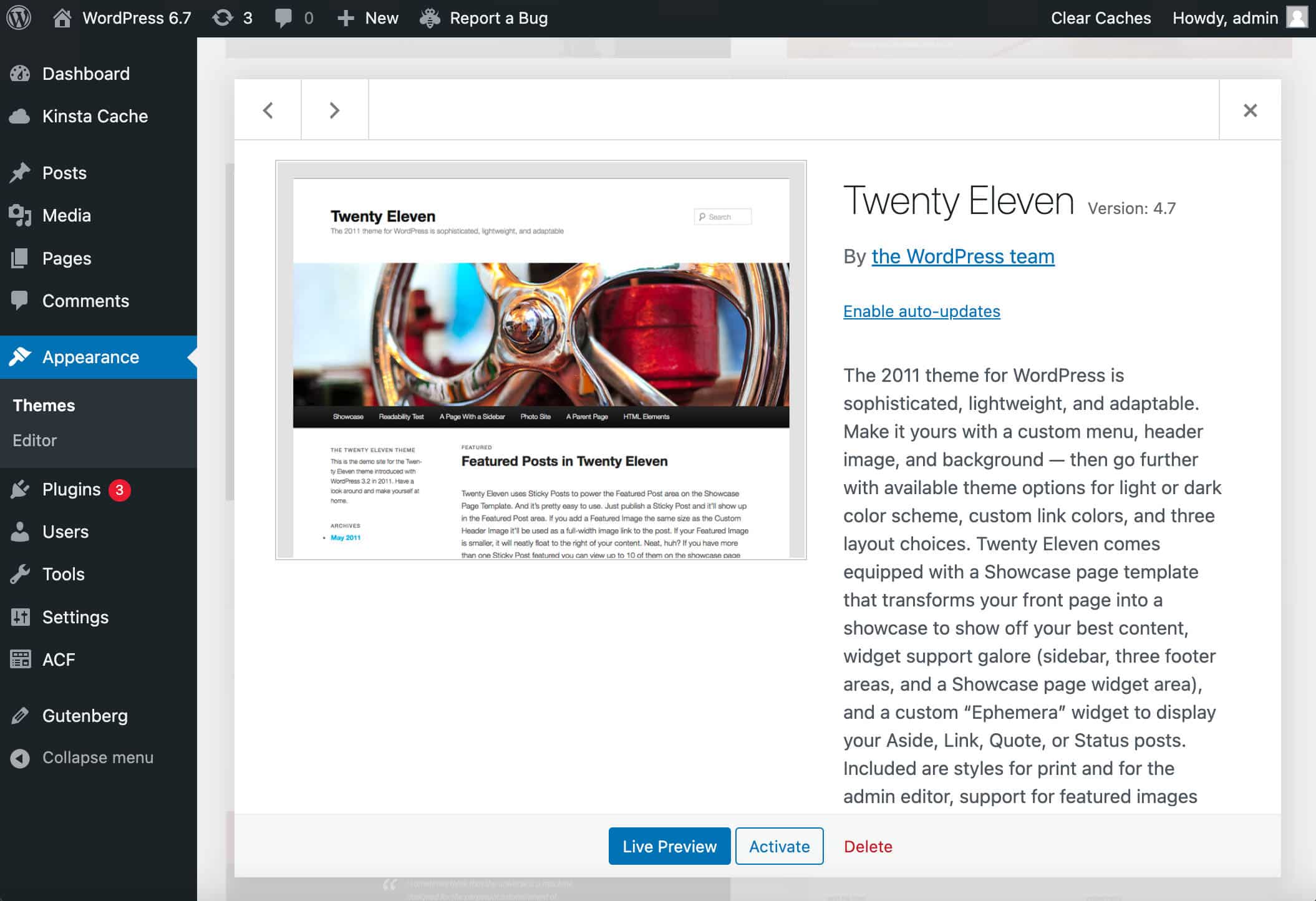

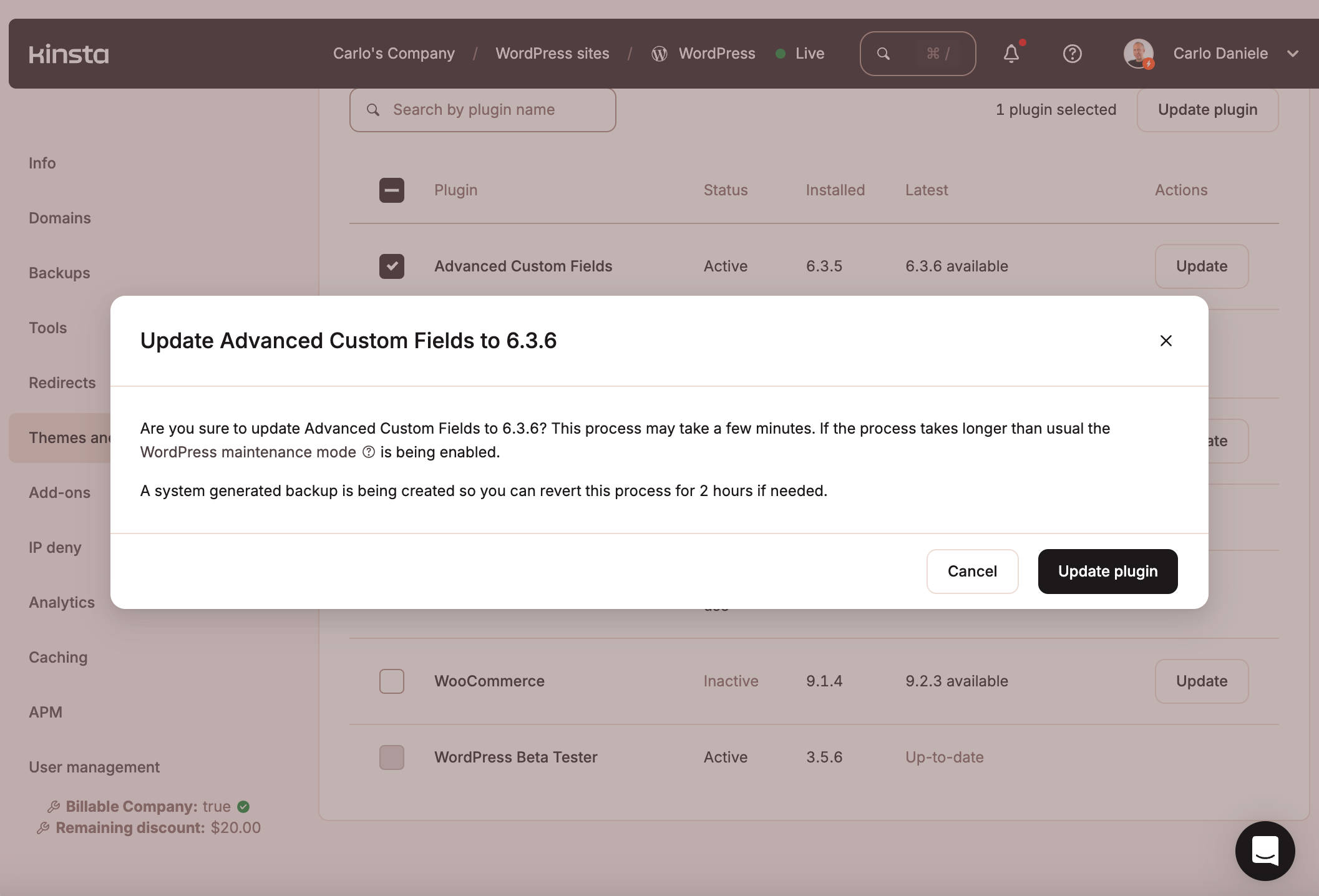

Potete gestire i temi e i plugin del vostro sito web WordPress direttamente da MyKinsta. Nella vostra dashboard, andate su Siti WordPress > Nome del sito > Temi e plugin. Qui potete selezionare uno o più plugin o temi e aggiornarli singolarmente o in blocco.

Tenete presente che quando eseguite un aggiornamento da MyKinsta, viene creato un backup generato dal sistema in modo da poter ripristinare il processo per 2 ore se l’aggiornamento fallisce. Questo aggiunge un livello di sicurezza e permette di non avere preoccupazioni durante l’aggiornamento dei plugin o temi.

Potete anche eseguire aggiornamenti in blocco per più siti WordPress contemporaneamente. Nella dashboard di MyKinsta, selezionate Siti WordPress. Una volta lì, selezionate uno o più siti web e cliccate sul pulsante Azioni a destra, quindi selezionate l’azione in blocco che volete eseguire. Se state aggiornando dei plugin, cliccate sulla voce di menu corrispondente. Un pop-up mostrerà l’elenco dei plugin per i quali è disponibile un aggiornamento.

Scegliete i plugin da aggiornare e attendete qualche secondo. Un pop-up vi informerà se il processo è stato completato con successo.

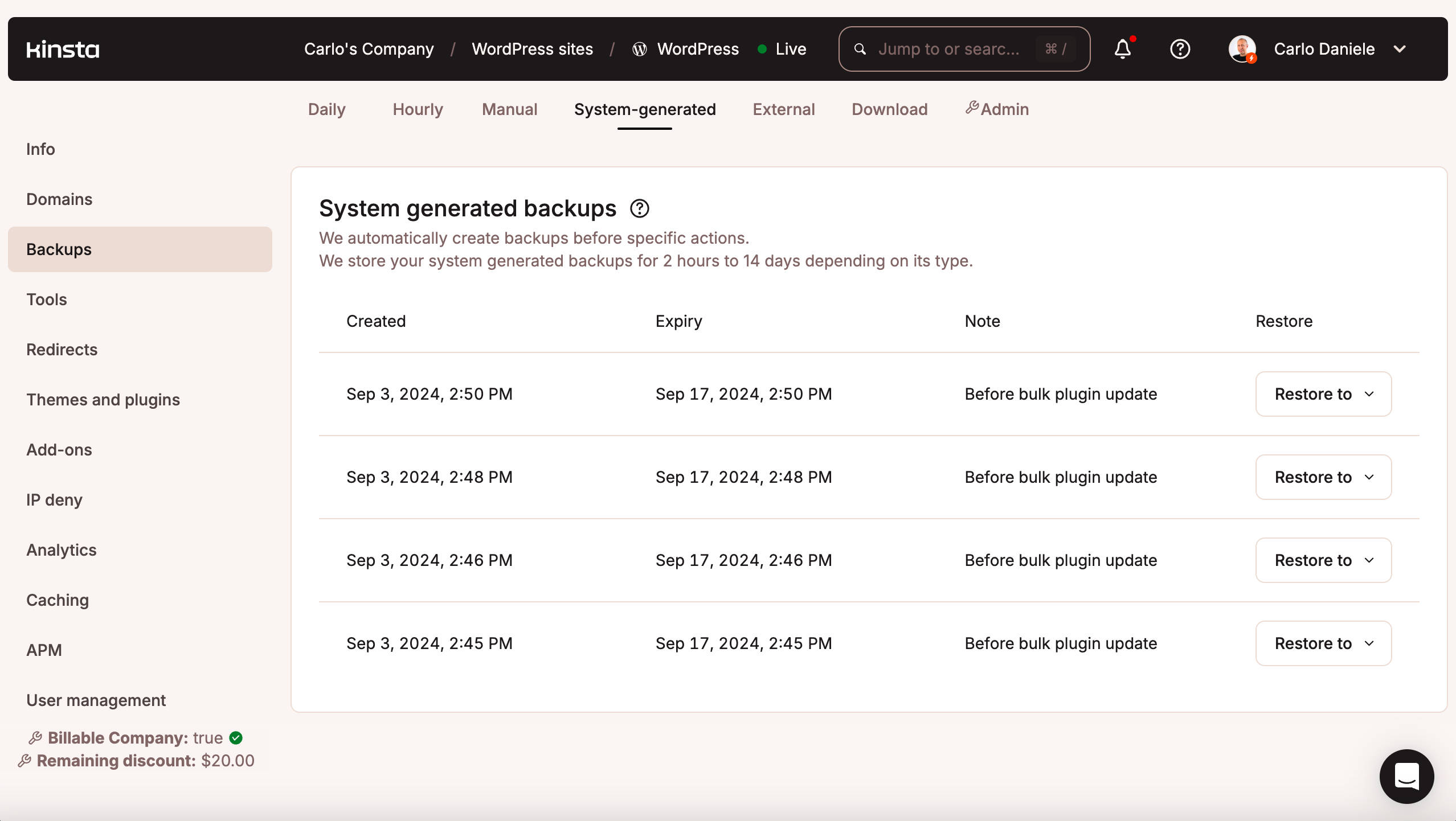

Se l’aggiornamento non va a buon fine, andate su Nome sito > Backup > Generato dal sistema in MyKinsta e ripristinate il backup più recente.

E, cosa ancora più utile, potete eseguire tutte queste operazioni prima su un ambiente di staging e poi eseguire il push dallo staging alla versione live senza alcun rischio.

Su Kinsta, potete aggiornare in blocco temi e plugin per tutti i vostri siti WordPress comodamente da un’unica pagina e senza alcun rischio. Perfetto per le agenzie che gestiscono molti siti in un unico luogo.

8. Backup

Se un aggiornamento va storto o un sito viene compromesso o completamente cancellato a causa di una vulnerabilità di sicurezza, un backup può salvarvi la vita. Se il vostro host non fornisce un sistema di backup automatico, potete sempre ricorrere a un plugin per WordPress. Noi consigliamo di utilizzare un plugin per WordPress che fornisca backup incrementali: ciò permette di avere un backup del vostro sito senza perdere spazio su disco o ridurre le prestazioni del sito.

Tuttavia, un servizio di web hosting che abbia davvero a cuore il vostro sito e-commerce dovrebbe fornire backup regolari di WordPress. Kinsta fornisce sei diversi tipi di backup.

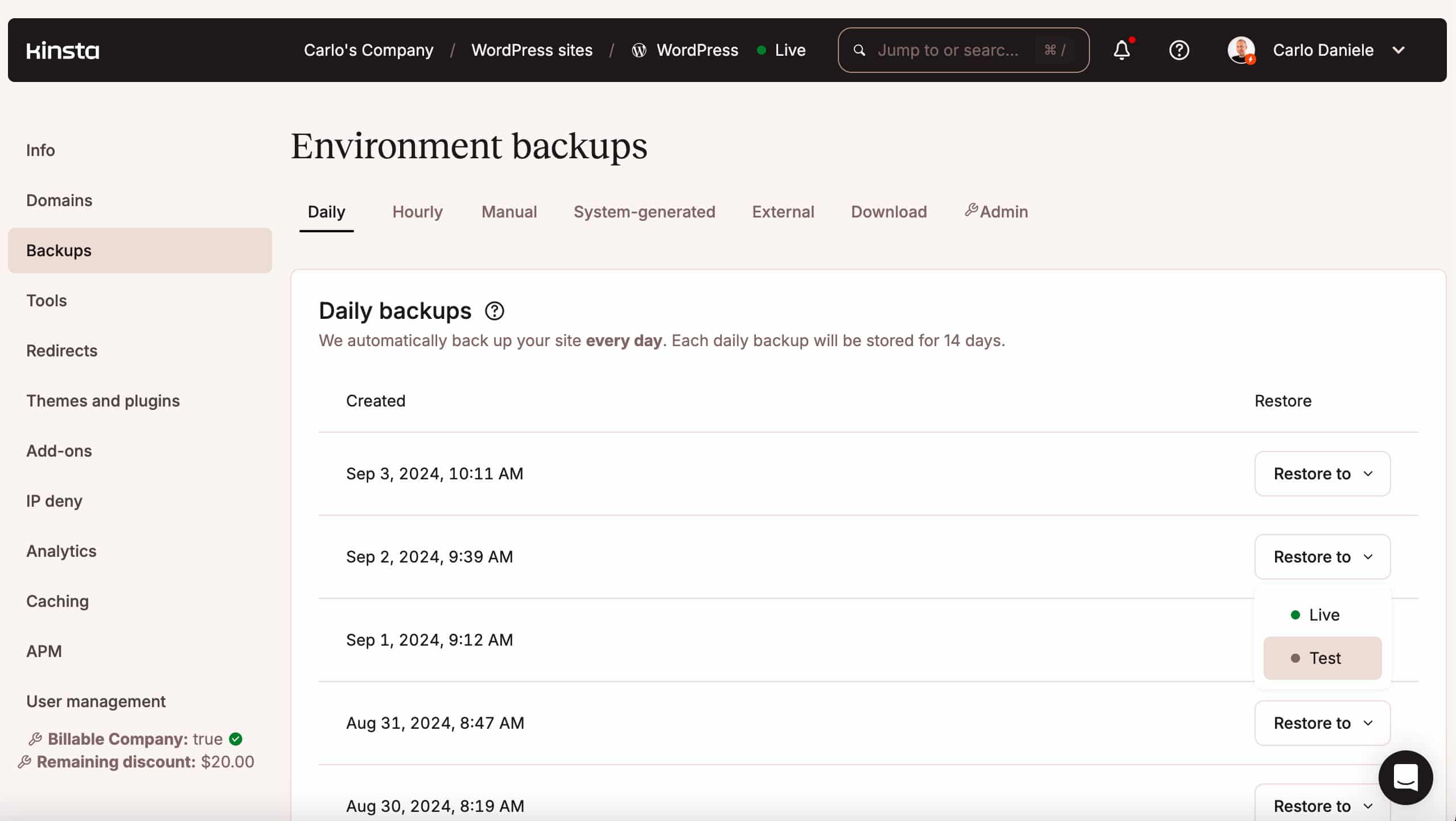

I sei tipi di backup forniti da Kinsta

Forniamo backup automatici giornalieri di WordPress e backup generati dal sistema per tutti i siti web WordPress. Questi backup, insieme a quelli manuali, sono disponibili come punti di ripristino in MyKinsta. Potete anche creare manualmente un backup scaricabile una volta alla settimana.

Potete consultare i vostri backup nella dashboard di MyKinsta alla voce Siti WordPress > Nome del sito > Backup. Qui potete ripristinare il vostro backup in un ambiente a vostra scelta con un solo clic.

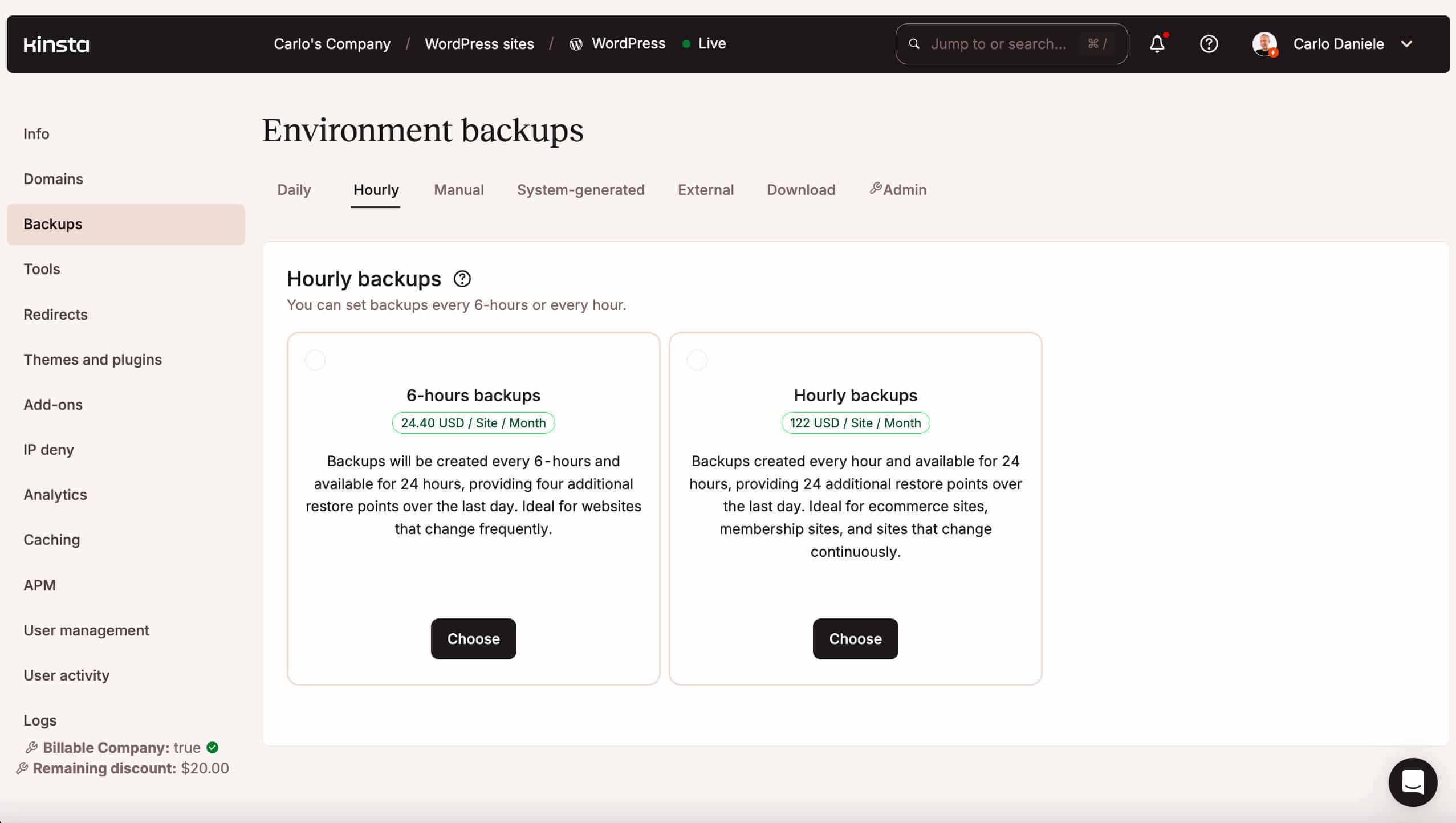

Se aggiornate il vostro e-commerce più volte al giorno e avete bisogno di più backup, potete acquistare un componente aggiuntivo per i backup orari.

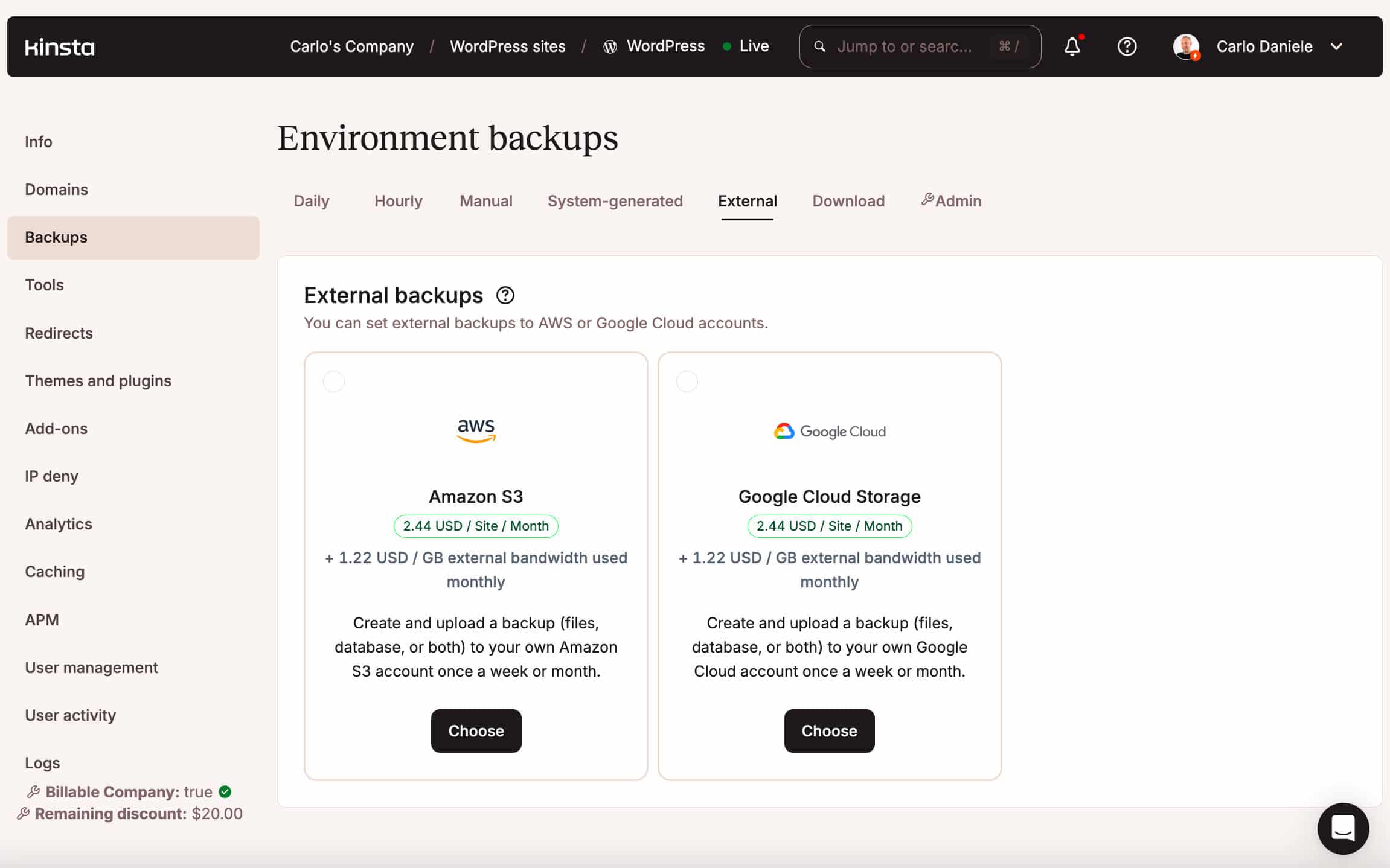

È disponibile anche un componente aggiuntivo per i backup esterni, che permette di archiviare i vostri backup su un servizio di archiviazione esterno come Amazon S3 o Google Cloud Storage.

Il periodo di conservazione dei backup va da 14 a 30 giorni, a seconda del piano di hosting acquistato.

Potete leggere ulteriori informazioni sui backup di WordPress nella nostra documentazione.

9. Fare attenzione ai plugin

Spesso, su un sito WordPress, si ha bisogno di molti plugin. Questo è particolarmente vero per l’e-commerce, che spesso richiede funzioni non disponibili in WordPress o WooCommerce. Abbiamo un lungo elenco di plugin consigliati che potete consultare per verificare di persona:

- I 28 migliori plugin per WooCommerce

- 10 plugin per aggiungere prodotti in WooCommerce

- Plugin WooCommerce Multi-Vendor

- Plugin per wishlist di WooCommerce

- Plugin WooCommerce per filtrare i prodotti

- Plugin per la spedizione basata sul peso in WooCommerce

Ma non dovreste mai installare il primo plugin che compare. Ci sono alcune accortezze da tenere a mente quando si scelgono i plugin per un sito WooCommerce:

Non installare plugin nulled. Questo aspetto è fondamentale per un’attività di e-commerce. I plugin nulled, o annullati, sono plugin o temi premium di WordPress che sono stati violati e possono contenere codice modificato progettato per causare danni o raccogliere informazioni.

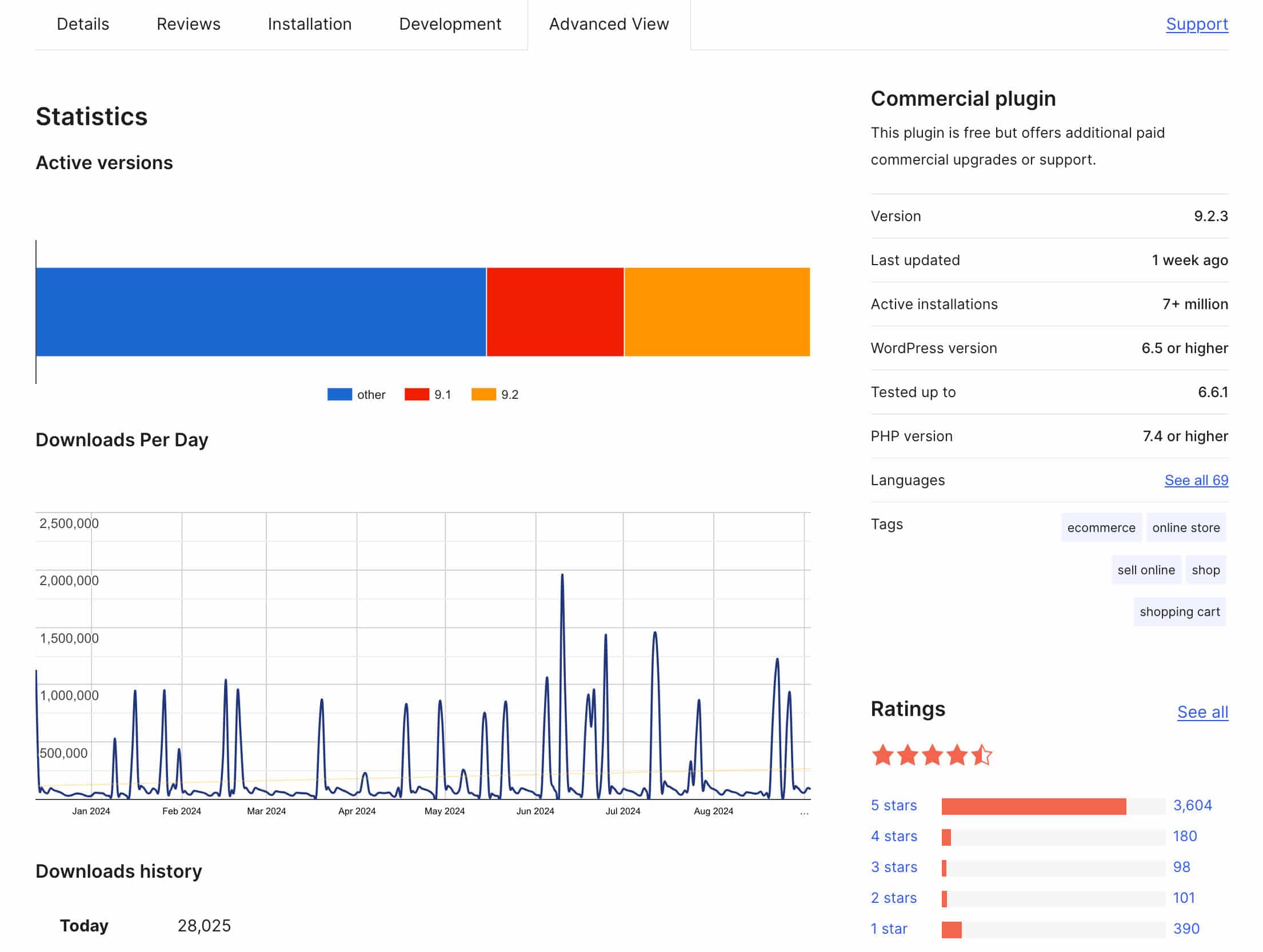

Preferite i plugin che ricevono aggiornamenti regolari da fornitori con una buona reputazione. Fidatevi della community e controllate le recensioni e le valutazioni degli altri utenti. Evitate, se possibile, i plugin con valutazioni basse e gestiti da fornitori sconosciuti.

Testate sempre un plugin in un ambiente di staging prima di utilizzarlo in produzione. In questo modo si evitano problemi di compatibilità con altri plugin o con il nucleo stesso di WordPress.

Eseguite sempre un backup del vostro sito prima di installare il plugin in produzione.

Non installate plugin non necessari o che forniscono funzioni ridondanti. I plugin non necessari potrebbero creare inutili falle nella sicurezza, entrare in conflitto con altri plugin o ridurre le prestazioni del sito.

Controllate se ci sono vulnerabilità note associate al plugin. Utilizzate servizi di sicurezza come il WordPress Vulnerability Database o WPScan.

Tuttavia, le vulnerabilità di sicurezza possono essere rilevate anche in plugin popolari che ricevono aggiornamenti regolari. Plugin come WooCommerce e Easy Digital Downloads non fanno eccezione.

Quindi, in che modo un host web può aiutare a risolvere le vulnerabilità di plugin e temi?

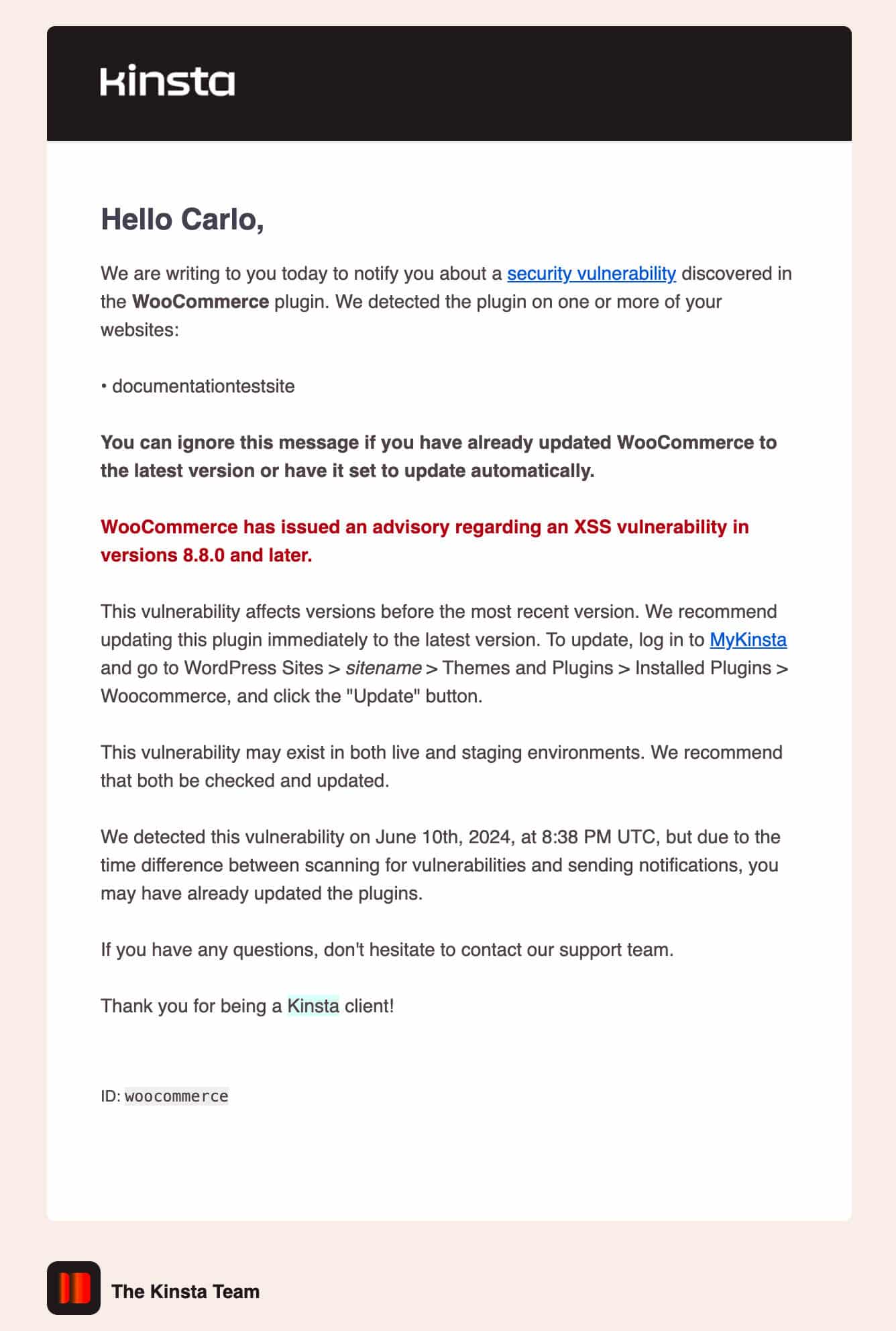

Avvisi di sicurezza di Kinsta

Ogni volta che viene rilevata una vulnerabilità di sicurezza in uno dei vostri siti, che si tratti di un problema del core, di un plugin o di un tema, ricevete immediatamente una notifica in MyKinsta e un’e-mail che vi informa del problema e vi suggerisce i passi per risolverlo.

Questa funzione è molto apprezzata dai nostri clienti perché consente loro di intervenire rapidamente sulle vulnerabilità rilevate nei loro siti. Se siete clienti di Kinsta, prima o poi, molto probabilmente riceverete un’email come questa:

Minacce specifiche di WordPress e come prevenirle

Nella prima sezione di questo articolo abbiamo elencato alcune delle principali minacce alla sicurezza che colpiscono la generalità dei siti web di e-commerce. Alcune di queste minacce sono particolarmente gravi per i siti WordPress/WooCommerce.

Sebbene WordPress sia un software open-source, vale la pena sottolineare che gli hacker non violano i siti WordPress a causa di vulnerabilità intrinseche del CMS, ma piuttosto a causa di vulnerabilità che potevano essere previste e risolte prima di qualsiasi incidente.

Il mancato aggiornamento del core, dei plugin e del tema può rendere vulnerabile il vostro sito di e-commerce, così come l’utilizzo di password deboli e la mancanza di una rigorosa politica di accesso al sito.

Ecco un rapido elenco delle minacce e delle best practice per prevenirle che possono aiutare a mantenere sicuro il vostro sito web:

- Scegliere con cura nomi utente e password

- Mantenere il sito aggiornato

- Non utilizzare plugin e temi WordPress non funzionanti

- Mettere in sicurezza la dashboard di WordPress

- Abilitare l’autenticazione a due fattori in WordPress

- Proteggere wp-config.php

- Disabilitare XML-RPC

- Nascondere la versione di WordPress

- Aggiungere intestazioni di sicurezza HTTP

- Utilizzare i plugin di sicurezza di WordPress

- Impostare i giusti permessi sui file e sulle cartelle di WordPress

- Disabilitare la modifica dei file nella dashboard di WordPress

- Impedire l’hotlinking

- Eseguire backup regolari di WordPress

- Utilizzare ambienti di staging

- Verificare la sicurezza del vostro sito WordPress

- Utilizzare un registro delle attività di WordPress

Per un elenco più completo di azioni che potete intraprendere per proteggere i siti web WordPress, consultate la nostra Guida alla sicurezza di WordPress e la Scheda sulla sicurezza del sito.

Altre funzioni di Kinsta per la sicurezza del vostro sito e-commerce

La missione di Kinsta è quella di fornire l’ambiente di hosting WordPress più veloce e sicuro al mondo. Siamo sempre alla ricerca di nuovi modi per garantire che i vostri siti e-commerce possano offrire la migliore esperienza di acquisto ai vostri utenti e clienti. Ecco alcuni dei servizi e delle funzionalità di Kinsta che mirano a rendere sicuro il vostro sito WordPress/WooCommerce.

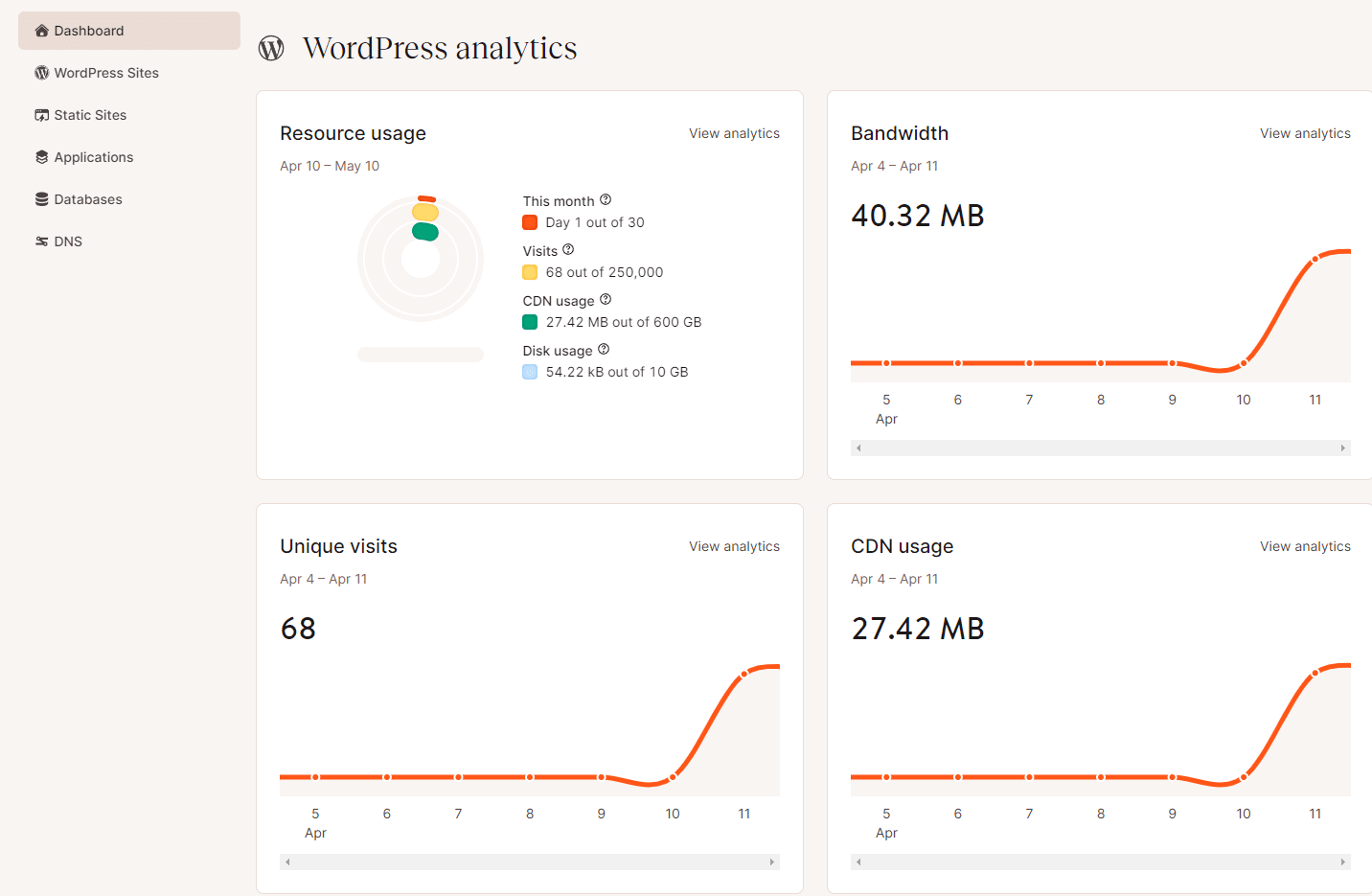

Controlli sull’uptime

Se il vostro sito web non si carica o il suo tempo di risposta è lento, come potete assicurarvi che sia down per tutti o solo per voi?

La risposta breve è che dovrete verificare se il vostro sito web è down. Potete farlo da soli seguendo questi passaggi oppure, se il vostro sito è ospitato su Kinsta, potete affidarvi ai controlli di uptime di Kinsta.

Kinsta esegue una scansione del vostro sito web ogni 3 minuti. Sono 480 controlli al giorno.

Se il vostro sito non funziona, i nostri ingegneri si mettono subito al lavoro per risolvere il problema. È molto probabile che il problema venga risolto prima ancora che ve ne accorgiate.

Ecco la nostra video-guida su come verificare se un sito web non funziona:

La garanzia di sicurezza di Kinsta

Mantenere aggiornato un sito di e-commerce è fondamentale per la vostra attività, ma potrebbe non essere sufficiente. Per questo motivo, la scansione regolare del vostro sito web con strumenti di rilevamento di malware, come Sucuri o WordFence, è sempre consigliata anche se non sospettate di essere stati infettati. Il nostro consiglio è di scansionare il vostro sito di e-commerce almeno una volta al mese, ma vi suggeriamo di farlo più volte al mese, o comunque ogni volta che apportate modifiche alla struttura del sito e installate nuovi plugin. Se non sapete da dove iniziare, ecco una checklist per la sicurezza del vostro sito web.

Ma a volte, nonostante tutti i vostri sforzi, può succedere che il vostro sito venga infettato. Cosa fare allora?

I clienti di Kinsta non devono preoccuparsi di questo, perché Kinsta offre una garanzia di correzione degli hack gratuita a tutti i suoi clienti, indipendentemente dal loro piano. Se il vostro sito WordPress viene violato mentre è ospitato su Kinsta, lavoreremo con voi gratuitamente per cercare di rimediare al danno.

La nostra garanzia di sicurezza include:

- Ispezione del sito e una scansione approfondita dei file del sito per identificare il malware.

- Riparazione del core di WordPress installando una copia pulita dei file del core.

- Identificazione e rimozione dei plugin e dei temi infetti.

Consultate i nostri documenti per una panoramica più dettagliata degli impegni di sicurezza di Kinsta.

Blocco dell’IP

A volte può essere necessario bloccare un indirizzo IP o un intervallo di IP per evitare comportamenti dannosi da parte di bot, spammer o altri attori. In genere, potete bloccare gli indirizzi IP dal file di configurazione del server.

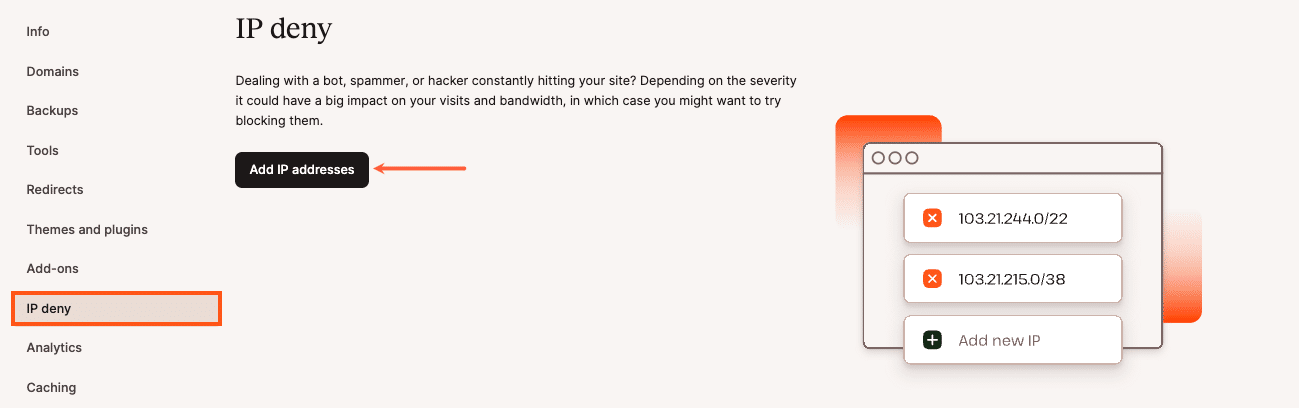

Gli utenti di Kinsta non devono configurare manualmente il proprio server perché Kinsta mette a disposizione di tutti i clienti uno strumento per il blocco degli IP gratuito, disponibile in MyKinsta.

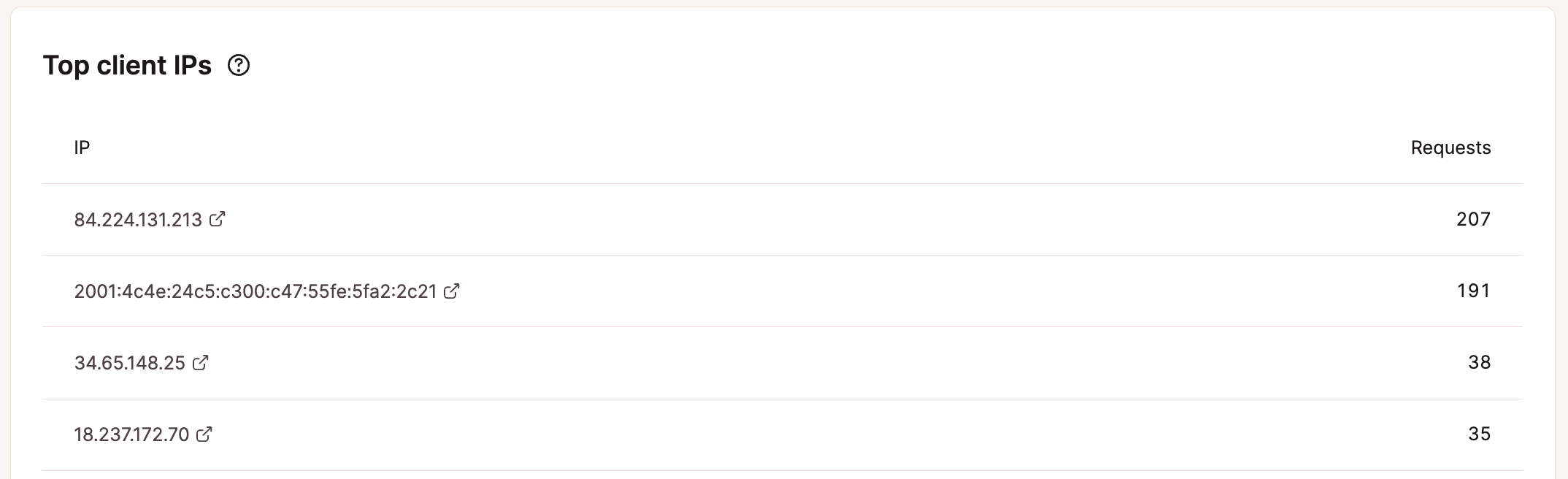

Per controllare gli IP e il numero di richieste, accedete a MyKinsta e andate su Siti WordPress > nome del sito > Statistiche > Geo & IP.

La sezione IP client principali mostra l’elenco degli indirizzi IP e il numero di richieste provenienti da ciascun IP. Se notate un numero anomalo di richieste da IP specifici, potreste voler indagare ulteriormente con un controllore di reputazione come CleanTalk o Spamhaus per vedere se l’indirizzo IP è stato identificato come bot, spammer o altro indirizzo IP dannoso.

Se un indirizzo IP viene identificato come dannoso, potete bloccarlo utilizzando lo strumento Blocco IP, disponibile in Siti WordPress > nome sito > Blocco IP.

Una volta bloccato un indirizzo IP, lo vedrete elencato di seguito nella stessa pagina.

Certificazioni di sicurezza Kinsta

L’impegno di Kinsta nel garantire la sicurezza dei siti di tutti i clienti è verificato e certificato a diversi livelli.

Kinsta è conforme al criterio di sicurezza del quadro di conformità System and Organization Controls (SOC 2) sviluppato dall’American Institute of Certified Public Accountants (AICPA). Questo standard viene utilizzato per valutare l’aderenza di un’organizzazione di servizi a uno o più criteri di sicurezza.

I cinque criteri dei trust services sono:

- Sicurezza

- Disponibilità

- Integrità dell’elaborazione

- Riservatezza

- Privacy

Ma non è tutto. Kinsta ha ottenuto le certificazioni ISO 27001, 27017 e 27018. Questo risultato riflette l’adesione alle best practice in materia di sicurezza informatica, con particolare attenzione ai controlli per la salvaguardia dei dati negli ambienti di cloud computing.

Queste certificazioni rappresentano una garanzia di sicurezza e stabilità per tutti i proprietari di siti web di e-commerce che possono contare su un servizio di hosting che permette loro di dedicarsi alla propria attività in tutta tranquillità.

ISO/IEC 27001 è lo standard più conosciuto al mondo per i sistemi di gestione della sicurezza delle informazioni. Un ISMS implementato secondo questo standard “è uno strumento per la gestione del rischio, la resilienza informatica e l’eccellenza operativa”

La conformità alla norma ISO/IEC 27001 significa che un’organizzazione o un’azienda ha messo in atto un sistema per gestire i rischi legati alla sicurezza dei dati posseduti o gestiti dall’azienda e che questo sistema rispetta tutte le migliori pratiche e i principi sanciti da questo standard internazionale.

La norma ISO/IEC 27017:2015 stabilisce le linee guida per i controlli di sicurezza delle informazioni applicabili alla fornitura e all’utilizzo di servizi cloud. Prevede:

- Una guida all’implementazione aggiuntiva per i controlli pertinenti specificati nella norma ISO/IEC 27002;

- Controlli aggiuntivi con indicazioni per l’implementazione che riguardano specificamente i servizi cloud.

Infine, la ISO 27018:2019

stabilisce obiettivi di controllo, controlli e linee guida comunemente accettati per l’implementazione di misure di protezione delle informazioni di identificazione personale (PII) in linea con i principi di privacy della norma ISO/IEC 29100 per l’ambiente di cloud computing pubblico.

Potete visitare il Trust Center di Kinsta per maggiori informazioni sulle nostre attività di conformità alle norme in corso.

Riepilogo

C’è molto da fare per proteggere un sito web di e-commerce. Farlo da soli richiede notevoli competenze tecniche che potrebbero non essere disponibili per le piccole imprese e le start-up.

Tuttavia, il proprietario di un’azienda che vuole lanciare un negozio online, decidendo di affrontare la sfida dei mercati internazionali, non dovrebbe rinunciare alle opportunità di crescita che l’e-commerce può offrire. È qui che l’hosting WordPress e WooCommerce gestito a livello aziendale può essere d’aiuto.

In qualità di servizio di hosting WordPress e WooCommerce gestito di alto livello, Kinsta offre un hosting cloud veloce e sicuro per qualsiasi sito di e-commerce. Con Kinsta, potete lanciare un negozio online senza preoccuparvi di tutte le complessità tecniche, e occupandovi semplicemente del vostro e-commerce.

Le nostre caratteristiche includono backup automatici giornalieri, un firewall dedicato alimentato da Cloudflare, monitoraggio in tempo reale delle minacce e delle vulnerabilità, certificati SSL gratuiti per transazioni crittografate, protezione DDoS per proteggere dal traffico dannoso e molte altre funzioni per proteggere il vostro sito.

Grazie a tutte queste misure di sicurezza proattive, Kinsta mette in sicurezza il vostro e-commerce, riducendo al minimo il rischio di violazione dei dati e di downtime.

Ora tocca a voi. Quali sono i rischi e le vulnerabilità con cui avete a che fare ogni giorno? Il vostro servizio di hosting fornisce al vostro sito di e-commerce una protezione adeguata contro eventuali minacce? Condividete la vostra esperienza nei commenti qui sotto.